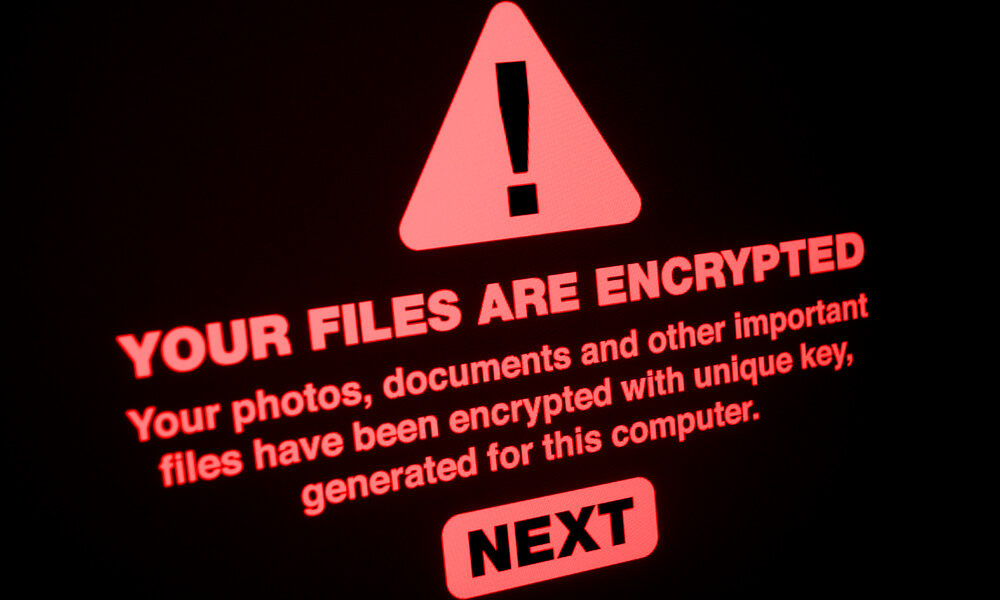

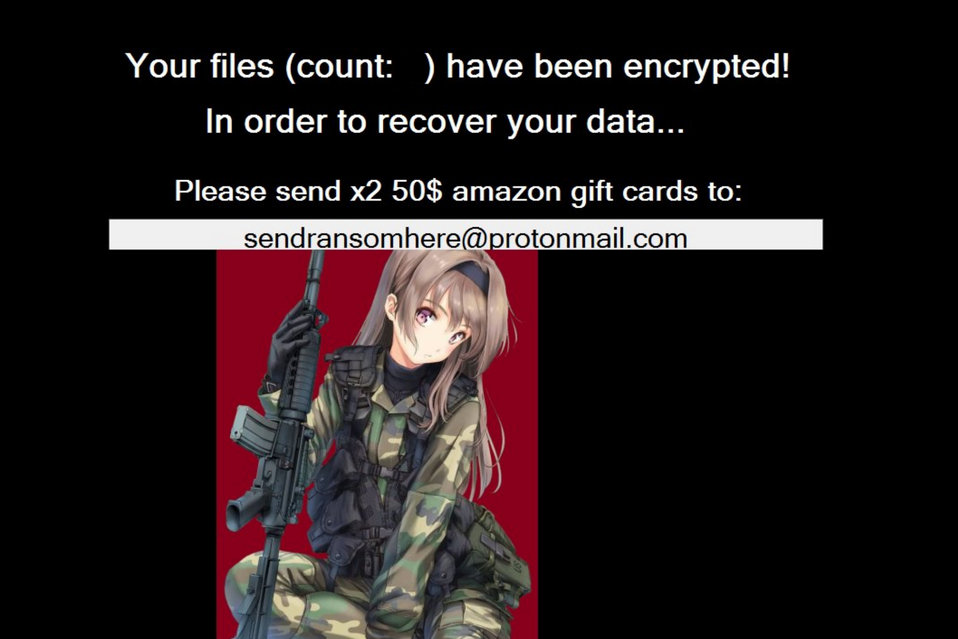

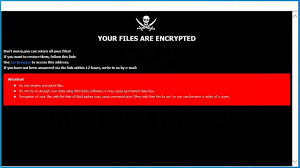

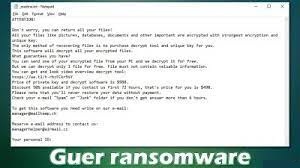

Windows10 / 8/7コンピューターでHinduism Ransomwareを削除する簡単な方法 Hinduism Ransomwareまたは「。 .hinduism」ファイルウイルスは、Makopランサムウェアの新しい亜種です。この疑わしいファイルウイルスは、コンピュータのハードドライブに保存されているすべての形式のファイルをロックするように設計された強力な暗号化アルゴリズム技術を使用して作成されています。画像、音声、ビデオ、ゲーム、pdf、ppt、xlx、css、html、テキスト、ドキュメント、データベース、その他の形式のファイルを含むすべての種類のファイルを暗号化できます。並べ替えると、その疑わしい動作のために、個人ファイルにアクセスしたり開いたりすることはできなくなります。このウイルスは、コンピュータにインストールされているPC保護ソフトウェア/ Adblockerソフトウェアを含むすべてのセキュリティツールをブロックすることによって感染を開始します。 Hinduism Ransomwareは、割り当てられた一意のID、サイバー犯罪者の電子メールID、および.hinduismファイル拡張子を元のファイル名に追加することにより、各ファイルを変更します。たとえば、「1.png」ファイル名の名前を「1.png。 .hinduism」に変更します。暗号化プロセスが終了すると、身代金メモとしての「readme-warning.txt」テキストファイルが、ロックされたファイルを含むコンピューターの各フォルダーにドロップされます。身代金メモに記載されているテキストは、質疑応答(Q&A)の形式です。身代金メモには、ランサムウェア、ロックされたファイルを回復/復号化する方法、サイバー犯罪者の電子メールID、身代金の詳細に関する情報が含まれています。 このランサムウェアの開発者によると、復号化キー/ソフトウェアに一定額の恐喝金を支払う必要があります。また、このランサムウェアをアンインストールしたり、ロックされたファイルの名前を変更したり、復号化にサードパーティの復号化ソフトウェアを使用したりすると、すべての個人ファイルとフォルダが完全に失われると主張しています。彼らはあなたのロックされたファイルがサイバー犯罪者の安全なサーバースペースに保存されており、身代金の支払いが行われるとすべての暗号化されたファイルを簡単に取り戻すことができると主張しています。彼らが正しい復号化キー/ソフトウェアを持っていることの証拠として、彼らは2〜3個のロックされたファイルに対して無料の復号化サービスを提供し、提供された電子メールアドレスに1MBのサイズ内でこれらのロックされたファイルを送信するように依頼できます。 無料の復号化サービスが成功すると、ロックされたすべてのファイルを復号化するために、要求された身代金を支払う必要があります。しかし、それはまったく偽物です。身代金の支払いが行われた場合でも、ファイルを回復/復号化することはありません。そのため、復号化のために身代金を支払わないことをお勧めします。身代金を支払うと、深刻なプライバシーの問題、経済的損失、さらには個人情報の盗難につながる可能性があります。したがって、できるだけ早くコンピュータ内のHinduism Ransomware関連ファイルを見つけて削除するようにしてください。マルウェアまたはランサムウェアを削除した後、データ回復ソリューションを利用できます。 どのようにしてWindows10 / 8/7コンピューターでHinduism Ransomwareを入手しましたか? ランサムウェアまたはマルウェアは、主にスパムメールキャンペーンまたはマルスパムキャンペーンを通じて配布されます。詐欺師またはマルウェアプログラマーは、悪意のある添付ファイルまたはハイパーリンクとともにいくつかのメッセージを含むスパムメールをメールボックスに送信します。開くと、特定のコード/スクリプトを実行して、コンピューターをマルウェアやウイルスに感染させます。ランサムウェアタイプのマルウェアは、非公式/安全でないWebサイト、偽のソフトウェアダウンローダー、インストーラーまたはアップデーター、またはサードパーティのソースを介して配布される可能性もあります。違法なアクティベーションツールまたは偽のソフトウェアアップデーターは、インストールしようとしているソフトウェアの更新プログラムと、いくつかの悪意のあるコード/マルウェアをバンドルとしてコンピューターにインストールします。 ランサムウェアタイプのマルウェアからシステムを保護する方法は?...