FlexibleOriginブラウザハイジャック犯Macを削除する方法

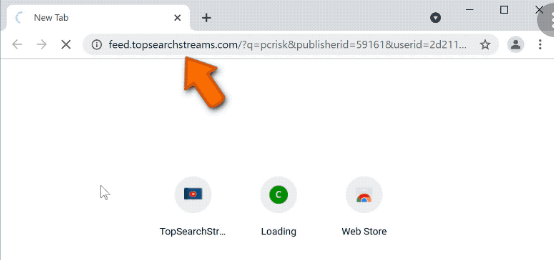

MacコンピュータでFlexibleOriginアドウェアを削除する簡単な方法 FlexibleOriginは、ブラウザハイジャック犯とアドウェアの両方と見なされる疑わしいアプリケーションです。この厄介なアプリケーションは、偽の検索エンジンを宣伝し、悪意のある広告キャンペーンを配信し、オンラインの習慣を監視し、ブラウジング関連のデータやその他の機密情報を収集するために、ブラウザの設定にいくつかの不要な変更を加えるように設計されています。ある意味、この大まかなアプリケーションは信頼できません。ほとんどの場合、この大まかなアプリケーションは、偽のソフトウェアアップデーターまたは偽のAdobe FlashPlayerアップデーターなどのインストーラーを介して配布されます。 アドウェアとして、FlexibleOriginラフアプリケーションは、悪意のある広告キャンペーンを実行することにより、偽のPC保護/アドブロッカーソフトウェア、偽のテクニカルサポートサービス、オンライン詐欺、オンラインゲーム、および/または潜在的に不要なアプリケーション(PUA)を促進します。バナー、クーポン、通知、偽のセキュリティアラート、偽のソフトウェアアップデートアラート、およびその他の種類の広告の形式で広告またはポップアップを表示します。コンピュータでこれらの広告を1つずつ閉じたり削除したりするのは簡単な作業ではありません。この大まかなアプリケーションで広告をクリックすると、深刻なプライバシーの問題、コンピューターでのマルウェアやウイルスの感染、さらには個人情報の盗難につながる可能性があります。 ブラウザハイジャッカーとして、FlexibleOriginラフアプリケーションは、デフォルトのホームページ、新しいタブURL、およびブラウザの検索エンジンを、いくつかの偽の検索エンジンのアドレスで変更します。この偽の検索エンジンは、常に偽の結果を表示したり、誤解を招くコンテンツを読み込んだりします。この偽の検索エンジンでウェブを検索することは安全ではありません。この偽の検索エンジンを購入すると、スポンサー付き/怪しげなサイトや悪意のあるサイトにリダイレクトされ、PUAや大まかなアプリケーションをコンピューターにダウンロード/インストールするように仕向けられます。偽のBHO(ブラウザーヘルパーオブジェクト)、拡張機能、アドオン、プラグイン、またはツールバーをブラウザーにインストールしようとします。 FlexibleOriginブラウザハイジャック犯には、データを追跡する機能もあります。彼らはあなたのオンライン活動を監視し、あなたのブラウジング関連データまたは他の機密情報を収集することができます。これらの機密データには、IPアドレス、URL検索、ブラウザの履歴、検索クエリ、さまざまなオンラインアカウントのユーザー名とパスワード、銀行情報などがあります。これらの収集されたデータは、他の攻撃者またはサードパーティと共有して、それらからある程度の収入を生み出すことができます。したがって、できるだけ早くコンピュータ内のFlexibleOrigin関連ファイルを見つけて削除することが重要です。 MacコンピュータでFlexibleOriginアドウェアをどのように入手しましたか? この大まかなアプリケーションは、ほとんどが偽のAdobe FlashPlayerアップデーター/インストーラーを介して配布されます。 PUAまたはマルウェアは、追加のオファーとして他のソフトウェアパッケージを介して配布することもできます。通常のソフトウェアをPUA、アドウェア、またはマルウェアと一緒にパッケージ化するこの誤ったマーケティング方法は、ソフトウェアバンドル方法として知られています。これは、サイバー犯罪者が最もよく使用するメカニズムです。ソフトウェアのインストール時に「カスタム/詳細/手動」設定を選択する代わりに「推奨/クイック/エクスプレス」設定を選択した場合、ソフトウェアパッケージに含まれるすべての追加プログラムをコンピューターにインストールします。これにより、すべての悪意のある追加もインストールできます。 。 PUA、アドウェア、マルウェアからシステムを保護する方法は? ダウンロード、インストール、または購入する前に、ソフトウェアを再調査することを強くお勧めします。ソフトウェアパッケージのセットアップに含まれるすべての悪意のある追加を回避したい場合は、常に公式および検証済みのソースから、または直接リンクを介してアプリケーションをダウンロードし、「カスタム/詳細/手動」インストールを選択する必要があります。また、オペレーティングシステムとコンピューターにインストールされている他のすべてのソフトウェアを最新の状態に保ち、すべての脅威を見つけて削除するのに役立つ強力なウイルス対策ソフトウェアを使用して、マルウェアやウイルスの定期的なシステムスキャンを実行する必要があります。 特別オファー(Macintoshの場合) FlexibleOriginは不気味なコンピューター感染である可能性があり、コンピューター上にファイルを隠しているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なマルウェア対策スキャナーを試して、このウイルスを駆除することをお勧めします Mac用無料スキャナーをダウンロード "Combo Cleaner" ダウンロードされた無料のスキャナーは、コンピューターに存在する脅威をスキャンして検出するだけです。...