EMP.dll トロイの木馬を削除する方法

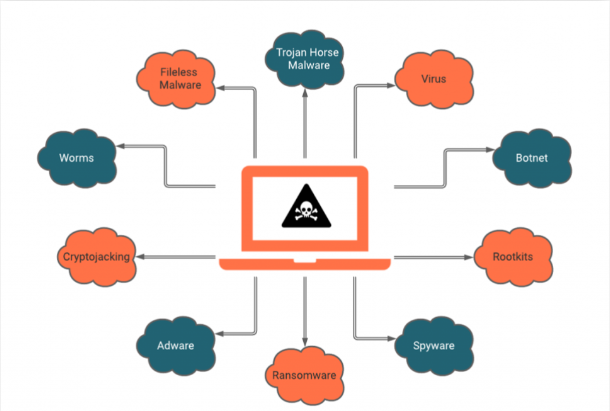

悪意のあるアプリを排除するための完全なガイド EMP.dll は、すでに感染した PC システム内に他の悪意のあるソフトウェアを挿入するために使用できるトロイの木馬型のマルウェアとして特定されています。 さらに、影響を受ける個人をスパイし、オンラインおよびオフラインでの活動に関する情報を収集することもできます。 この厄介な寄生虫の背後にいるサイバー犯罪者は、それを介して侵害された PC にリモートでアクセスすることもできます。 トロイの木馬は汎用性が高く、感染したシステム内でさまざまな悪意のある行為を実行するために使用できます。 そのため、あなたが被害者である場合は、その存在を慎重に受け止め、できるだけ早くデバイスから EMP.dll を削除する必要があります. チラッ 名前: EMP.dll カテゴリ: トロイの木馬 機能: 被害者の活動を監視し、機密情報を盗み、オンラインで危険なサイバー脅威を拡散します...