ResolverRATマルウェアを削除する方法

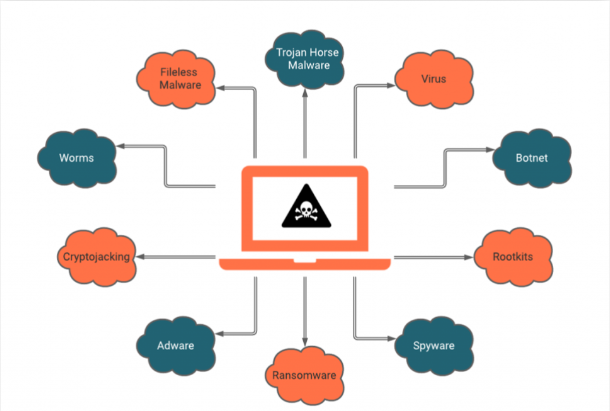

ResolverRATは、ハッカーが感染したコンピュータを密かに制御することを可能にする危険なリモートアクセス型トロイの木馬(RAT)です。フィッシングメールを介して拡散し、データを暗号化してパスワードやファイルなどの機密情報を盗みます。医療・製薬業界を標的とし、検出を回避するためにメモリ内に潜伏することで、攻撃者がデータを監視、操作、または盗むための完全なアクセス権を取得し、被害者のシステムとプライバシーに重大な損害をもたらします。 悪意のあるアプリケーションを排除するための簡単な手順 ResolverRATは、ハッカーが感染したコンピュータを遠隔から密かに制御することを可能にするマルウェアの一種である、危険なリモートアクセス型トロイの木馬(RAT)です。世界中で攻撃に使用されており、最近では2025年3月に医療・製薬業界を標的としたキャンペーンが発生しました。この悪意のあるプログラムはシステムに侵入し、データの盗難やプライバシー侵害など、深刻な被害をもたらします。 ResolverRATは、暗号化によってコードを隠蔽し、コンピュータのメモリ内で実行するなどの手法を用いるため、検出が困難です。仮想マシンやサンドボックス内で分析されているかどうかを検知できるため、セキュリティツールによる検出を回避できます。多くの場合、DLLサイドローディングと呼ばれる手法でシステムに侵入します。この手法では、正規のプログラムを騙して有害なコードを実行させます。侵入すると、ResolverRATマルウェアは複数の場所に自身をインストールすることで、システム上に留まります。 このRATは、パスワード、個人ファイル、ブラウザ、メール、ソーシャルメディア、銀行、暗号通貨ウォレットからのデータなど、機密情報を窃取します。また、大きなファイルを16KB単位の小さなファイルに分割し、攻撃者に気付かれることなく送信します。ResolverRATは非常に多機能で、スパイウェアとして機能し、スクリーンショットの撮影、動画の録画、デスクトップのストリーミングを行います。さらに、キー入力のログ記録、クリップボードのコンテンツの窃取、さらにはコンピューターのリソースを過剰に使用して暗号通貨のマイニングを行うことも可能です。 ResolverRATはデータの窃取だけでなく、ランサムウェアやその他のトロイの木馬などのマルウェアの感染経路となり、連鎖感染を引き起こす可能性があります。システムに損害を与え、金銭的損失を引き起こし、個人情報や企業情報を漏洩させることで個人情報の盗難につながる可能性があるため、深刻な脅威となっています。 ResolverRATの被害者は、プライバシーの侵害やデバイスの感染など、重大なリスクに直面します。潜伏状態を保ちながら複数の有害なタスクを実行する能力を持つため、サイバー犯罪者にとって強力なツールとなり、特に医療などの重要産業を標的としています。 脅威の概要 名前: ResolverRAT カテゴリ: トロイの木馬 特徴: この感染の背後にいる脅威アクターは、いくつかの悪意のある目的でそれを利用することができます 脅威レベル: 高 症状: 頻繁なシステムのクラッシュとフリーズ、感染した PC のパフォーマンスの低下、エラー...