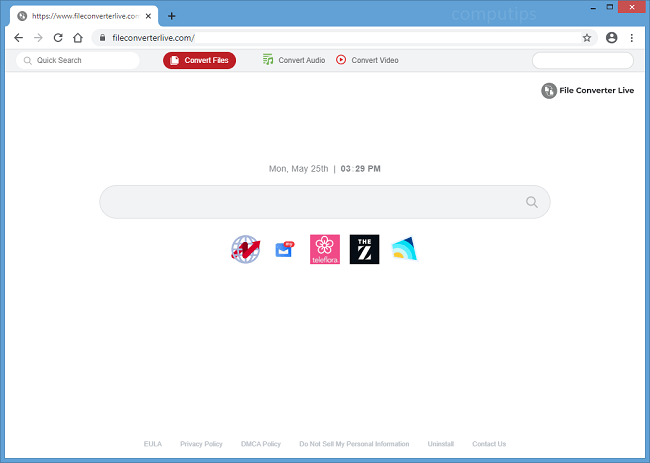

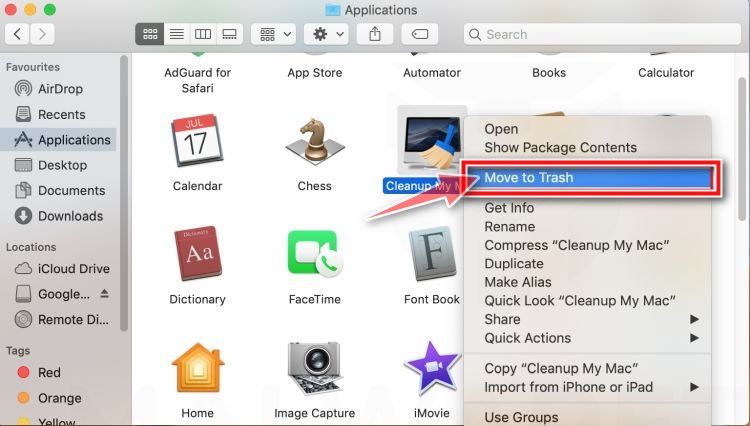

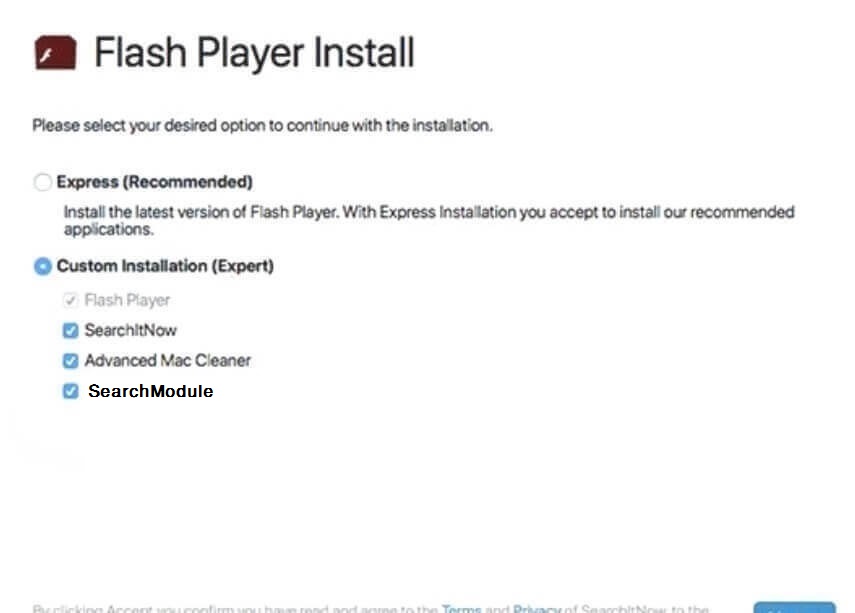

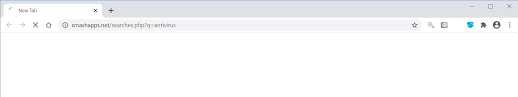

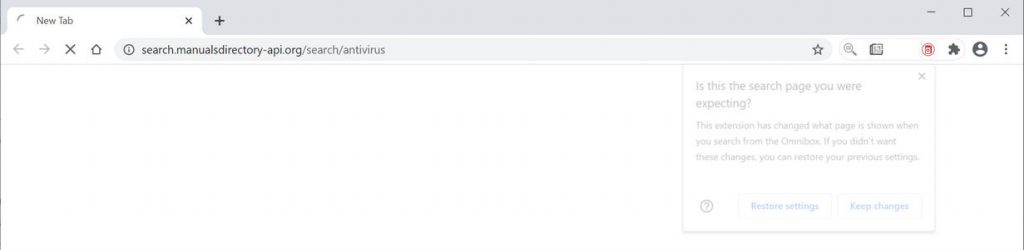

smashapps.netを削除する簡単なガイド smashapps.netは、最高のブラウジングインターフェイスを提供することでユーザーのブラウジングエクスペリエンスを強化すると主張する本物の検索プロバイダーであるかのように見せかける悪質なWebページまたはサイトです。ただし、このWebページは、主にサードパーティのサイトでWebトラフィックを生成するように設計されています。また、サードパーティの広告を表示し、ユーザーがクエリを検索している間、スポンサー付きの検索結果をWebブラウザーに表示します。また、ユーザーを他の疑わしいサイトにリダイレクトし、ユーザーにサードパーティの不正なソフトウェアプログラムのインストールを強制します。また、システムにさらに損害を与える可能性のある他の有害な脅威もインストールします。したがって、smashapps.netをできるだけ早く削除することを強くお勧めします。この悪質な感染を解消する方法を知るには、このガイドを最後まで注意深くお読みください。 smashapps.netとは smashapps.netは不正なアプリケーションであり、本物の検索プロバイダーのように見える悪意のあるサイトであり、より良い結果を提供することでユーザーのオンラインブラウジングエクスペリエンスを向上させるという虚偽の主張をしています。残念ながら、すべての約束は偽物であり、偽物です。それが言うようにそれは何もすることはありません。ただし、この種のアプリとサイトは、主にWebブラウザーの乗っ取り、スポンサー付きWebページへのユーザーのリダイレクト、ユーザーのオンライン閲覧習慣の収集、Webトラフィックの生成、クリックごとの支払い方法による違法な収入を目的として作成されています。したがって、この動作のサイバーセキュリティの専門家は、この悪質な感染をブラウザハイジャッカーまたはリダイレクトウイルスに分類しました。それは主にサイバー犯罪者のチームによって作成および配布されました。それはこっそりとスパムメールキャンペーンの添付ファイルでシステムに入ります。 インストールすると、smashapps.netは、Google Chrome、safari、Edge、Firefox、Operaなどの一般的なWebブラウザーなどのターゲットWebブラウザーを即座に制御します。その後、感染したWebブラウザーのデフォルトのホームページ、検索エンジン、DNS設定を変更します。また、デフォルトの検索エンジンに偽の検索サイトを割り当て、偽の検索結果を生成し、ユーザーを不正なソフトウェアプログラムのインストールを強制する他の疑わしいWebページにリダイレクトします。また、悪意のあるアドオンや拡張機能をシステムにインストールして、その違法行為をサポートすることもできます。また、クリックごとの支払い方法で違法な収益を生み出すことを目的として、実行中のウェブページに商業広告、ポップアップ広告、クーポン、バナー、割引などのさまざまな形に多くの迷惑な広告を表示します。 smashapps.net:脅威分析 名前:smashapps.net タイプ:ブラウザハイジャッカー 偽の主張:smashapps.netは不正なアプリケーションであり、本物の検索プロバイダーのように見える悪意のあるサイトであり、より良い結果を提供することでユーザーのオンラインブラウジングエクスペリエンスを向上させるという誤った主張をしています。症状:デフォルトのホームページと検索エンジンの変更、ポップアップ広告の表示、低品質のWebサイトでのブラウザのリダイレクトの強制。 配布方法:フリーウェアのインストール、バンドルされたパッケージ、スパムメール、クラックされたソフトウェア、違法なパッチ 削除プロセス:smashapps.netと同様の脅威を削除するために、自動削除ツールを使用することを強くお勧めします。 smashapps.netのより有害な影響: smashapps.netは、無効化されたファイアウォール、タスクマネージャー、コントロールパネル、およびプレインストールされたマルウェア対策ツールによってシステムのセキュリティとプライバシーをブロックし、PCに深く潜んでいます。 マルウェア、スパイウェア、アドウェア、その他の有害な脅威など、他の有害な感染をインストールするためのループホールを作成します。 システムファイルとWindowsレジストリを破壊するだけでなく、重複して感染するファイルとレジストリキーを作成する可能性があります。ログインの詳細、パスワード、電子メールID、ユーザー名、銀行およびクレジットカードの詳細、IPアドレス、地理的な場所など、個人情報や機密情報を盗む可能性があります。これらの詳細は、誤用のためにサイバー犯罪者に送信されます。盗難のアイデンティティのように。 システムパフォーマンスが徐々に低下し、PCがまったく役に立たなくなる可能性があります。 smashapps.netがシステムに侵入する方法: smashapps.netは通常、スパム電子メールの添付ファイルを含むフリーウェアプログラムでシステムに侵入し、偽のシステムソフトウェアを更新します。ピアツーピアの共有ファイルやその他のソーシャルエンジニアリング技術。スパムメールは、単語、ドキュメント、テキスト、PDF、Javaスクリプトなどの悪意のある添付ファイルを含むサイバー犯罪者によって送信されることが多く、誰かがそれらを開くことを目的としています。そのようなタイプのファイルは、本物であり有用であるように見え、信頼できる本物の公式サイトまたは組織から送信されます。そのようなタイプのファイルを開くと、マルウェア感染をダウンロードしてインストールする悪意のあるスクリプトがシステムに実行されます。ほとんどのユーザーは、無料でダウンロードできるサードパーティのサイトから、意図せずに不注意でフリーウェアプログラムをダウンロードしてインストールしています。また、カスタムオプションまたは詳細オプションを選択してスキップし、条件とライセンス契約を読んですぐにフリーウェアプログラムをダウンロードします。インストール後、フリーウェアや不要なプログラムは多くの感染症を引き起こします。非公式または疑わしいリンクからシステムソフトウェアを更新するだけでなく、エミュール、急流、感染した駆除デバイスなどの悪質なネットワーク環境を介してファイルを共有することも、多くの悪意のある脅威を仕掛けるための裏口を開きます。 smashapps.netのインストールを防ぐ方法:...