Dating-hotcontacts.comアドウェアを削除する方法

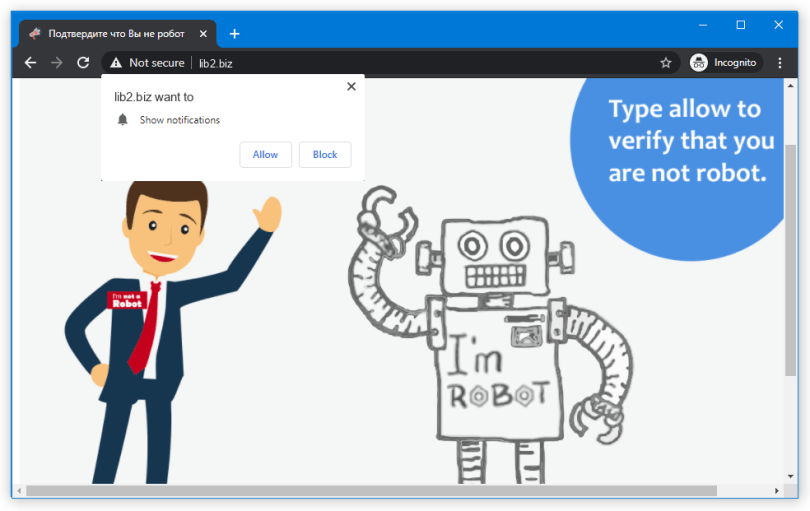

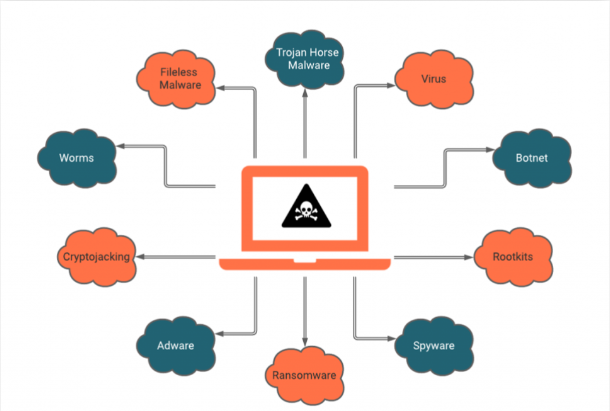

Dating-hotcontacts.com Webサイトは、ユーザーをだまして「プッシュ通知」に登録させます Dating-hotcontacts.comは、アドウェアと見なされる信頼できないWebサイトです。アドウェアとして、この疑わしいWebサイトは、バナー、クーポン、オファー、コマーシャル広告、偽のニュース、偽のソフトウェア更新アラート、偽のセキュリティアラート、女優または成人関連の広告、およびその他の種類の広告の形で悪意のある広告キャンペーンを配信することによって運営されています。これらの広告は、ブラウザが閉じている場合でもデスクトップに表示される可能性があります。つまり、ブラウザが開いているか閉じているかは関係ありません。 通常、「プッシュ通知」機能は、ウェブサイトからの最近の投稿についてユーザーに通知/警告するために、ウェブサイト開発者によって作成または使用されます。ただし、サイバー犯罪者はこの「プッシュ通知」機能を悪用して、悪意のある広告を配信することにより、コンピューターにインストールされているPC保護/アドブロッカーソフトウェアを回避します。このウェブサイトの開発者によると、ウェブサイトのコンテンツにアクセスし、ファイルをダウンロードし、ロボットでないかどうかを確認し、あなたが18歳以上などです。 許可されると、Dating-hotcontacts.comサイトは悪意のある広告キャンペーンの実行を開始します。この疑わしいサイトは、偽のテクニカルサポートサービス、偽のPC保護/ adblcokerソフトウェア、オンラインゲーム、潜在的に不要なアプリケーション(PUA)またはマルウェアを宣伝しています。 Dating-hotcontacts.comによる広告は、他の怪しげな/信頼できないWebサイトにリダイレクトするように設計されていますが、一部の広告は望ましくないソフトウェアのダウンロード/インストールを引き起こす可能性があります。このようにして、彼らはあなたのマシンに有害なマルウェアやウイルスをインストールし、あなたのコンピュータをひどく破壊する可能性があります。 これらの大まかなアプリケーションには、データ追跡機能もあります。彼らはあなたのブラウジング関連データや、IPアドレス、URL検索、さまざまなアカウントのユーザー名とパスワード、銀行情報などのその他の機密データを収集できます。これらの収集されたデータは、他の攻撃者またはサードパーティと共有して、それらからある程度の収入を生み出すことができます。言い換えれば、この疑わしいサイトはまったく安全ではありません。したがって、システムがさらに攻撃されるのを防ぐために、コンピュータ内のDating-hotcontacts.com関連の悪意のあるファイルを見つけて削除することが重要です。 Windows 10/8/7コンピューターでDating-hotcontacts.comアドウェアをどのように入手しましたか? PUA、アドウェア、またはマルウェアは、非公式/安全でないWebサイト、ピアツーピアファイル共有ネットワーク、偽のソフトウェアアップデーター、ダウンローダーとインストーラー、およびその他のサードパーティソースを通じて配布されます。 PUAは、追加のオファーとして他のソフトウェアパッケージを介して配布することもできます。通常のソフトウェアをPUAまたはマルウェアと一緒にパッケージ化するこの誤ったマーケティング方法は、ソフトウェアバンドル方法として知られています。ただし、ソフトウェアパッケージに含まれるすべての悪意のある追加を回避することは可能です。これを行うには、ソフトウェアのインストール設定に記載されている利用規約を読み、設定を選択し、これらの設定のチェックボックスをオフにして不要なプログラムをすべて削除する必要があります。 PUAは、特定のスクリプトを実行するように設計された悪意のある広告を通じて配布することもできます。 PUA、アドウェア、マルウェアからシステムを保護する方法は? ダウンロード/インストールまたは購入する前に、ソフトウェアを再調査することを強くお勧めします。ブラウザハイジャック犯、PUA、アドウェア、マルウェアを回避したい場合は、常に公式および検証済みのソースから、または直接リンクを介してアプリケーションをダウンロードするようにしてください。また、常に「カスタム/詳細/手動」インストールを選択してください。さらに、いくつかの強力なウイルス対策ソフトウェアを使用してマルウェアまたはウイルスのシステムスキャンを定期的に実行し、コンピューター内の最新のマルウェアを含むすべての種類の脅威を見つけて削除するのに役立つウイルス対策ソフトウェアを最新の状態に保つ必要があります。 特別なオファー Dating-hotcontacts.com は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter...