nomore-spam.com広告を削除する方法

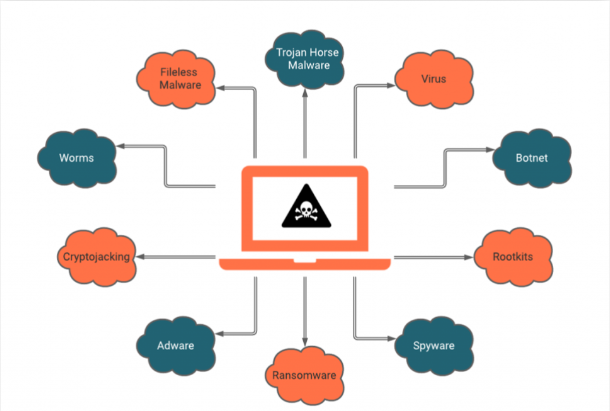

nomore-spam.comを削除する簡単なヒント nomore-spam.comは、ソーシャルエンジニアリング手法を使用して、人々をだましてサードパーティの通知サービスに登録させる疑わしいドメインです。ブラウザ通知は、すべてのWebブラウザに組み込まれている正当な機能ですが、一部のWebブラウザでは、これらのポップアップを入力時の邪魔にならないようにすることが困難になっています。 nomore-spam.comによって表示されるボタンをクリックしたユーザーは、ブラウザーが使用されていない場合でも、デスクトップに直接表示される広告を操作する必要があります。 他のサイト、URLの入力ミス、または日陰のWebサイトの広告をクリックすることによってリダイレクトされるため、nomore-spam.comリダイレクトが使用されることがありますが、永続的な外観はアドウェアに感染していることを示している可能性があります。アドウェアは潜在的に不要なアプリケーションであり、通常は他のソフトウェアと一緒に移動したり、詐欺サイトで遭遇したりするため、ユーザーが誤ってダウンロードすることがよくあります。感染の結果、nomore-spam.comのようなページへのリダイレクトが一般的になり、ユーザーはさまざまなブラウジングベースの問題に悩まされ始めます。 脅威の概要 名前:nomore-spam.com 脅威の種類:アドウェア/不正なWebサイト 症状:アドウェアの最初の症状は、nomore-spam.comが通知を表示したいことを示すテキストを含むポップアップの外観です。それはランダムなウェブサイトに現れます。さらに、複数の疑わしい広告がデスクトップに表示されます。 Webブラウジングリダイレクトが開始されます 配布:アドウェアは通常、ソフトウェアバンドルを使用して配布されます。ただし、海賊版ソフトウェア、不正なWebサイト、広告を介して侵入する可能性があります 危険:アドウェアが表示する広告は、危険というよりも邪魔になります。このような広告は、潜在的に危険なドメインやフィッシングWebサイトへのリダイレクトのリスクをもたらすWebサイトのコンテンツを対象としています。 削除オプション:nomore-spam.comを削除するには、信頼できるウイルス対策ツールを使用して、投稿の下にあるステップバイステップの手動手順に従います。 nomore-spam.comポップアップが表示される場合は、をクリックするように設計されたさまざまなコンテンツが表示される場合があります。多くの場合、ロボットスキームが使用されていないことを確認してください。これは、詐欺やDDoS攻撃を防ぐために複数のWebサイトに組み込まれている正当な機能です。ユーザーはこれに精通しているので、人間による検証方法だと考えています。別のnomore-spam.comポップアップは次のように主張する可能性があります。 「このウィンドウを閉じることを許可する」をクリックします。 このウィンドウは、「許可」をクリックして閉じることができます。このサイトでアクションを続行する場合は、詳細情報をクリックしてください。 詳細な情報 明らかなように、これは、ボタンをクリックしたときにのみウィンドウが閉じられると人々を騙して考えさせるように設計されています。これは嘘です。そのような変更に遭遇した場合は、そうするように求めていることを続行する必要があります。ただし、nomore-spam.comポップアップの削除は大したことではありません。ウェブブラウザの設定にアクセスすることで、広告や通知を表示するための特定の権限を簡単に削除できます。この記事の後半でその方法を説明します。 nomore-spam.com通知はデスクトップに直接表示されるため、ユーザーはこれらの広告がWebブラウザーからのものであると考えます。安全ではないこのような広告に依存しています。多くの場合、不要な可能性のあるアプリやマルウェアのインストールをユーザーに求めるなどの詐欺コンテンツが含まれています。したがって、nomore-spam.com広告をクリックする必要はありません。以下は、アドウェアに感染したシステムの一般的な症状であり、nomore-spam.comリダイレクトがアドウェア感染の結果であるかどうかを明確にするのに役立ちます。 訪問した各Webサイトの邪魔な広告、 新しいタブ、ホームページ、検索エンジンが別のものに変更され、...