Rerepeate.online を削除する方法:迷惑な広告を停止します

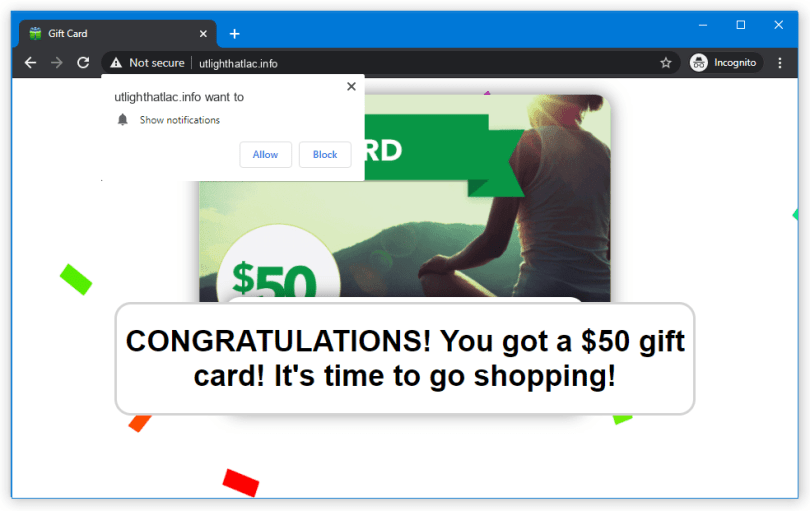

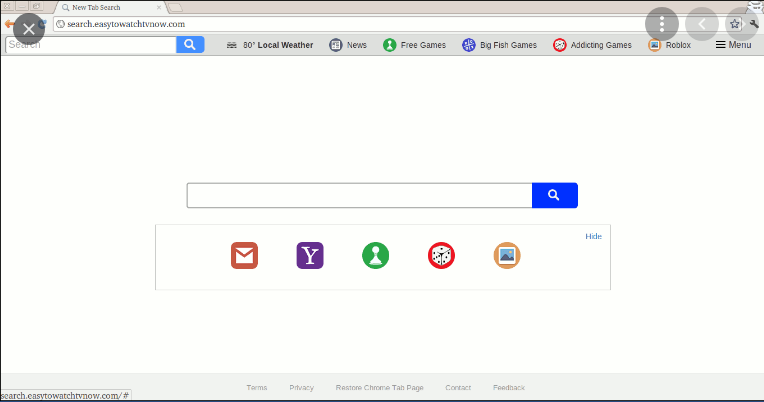

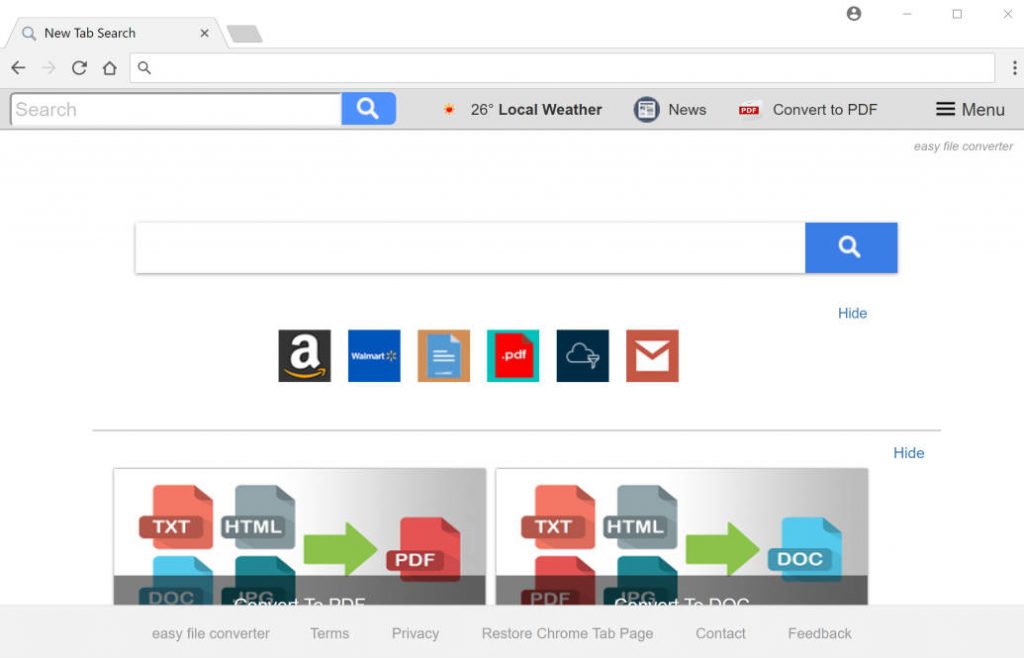

Rerepeate.online:完全なアンインストールガイド Rerepeate.onlineは、訪問者をだましてボタンをクリックさせるいくつかの誤解を招くプロンプトを表示するように設計されたもう1つの不安定なドメインです。このプッシュ通知ウイルスサイトは、ロボットではないことを証明したり、ビデオを見続けたり、ページにアクセスしたり、ファイルをダウンロードしたりする必要があることを示すことで、通知を受け入れるように人々を説得しようとする可能性があります。ジオロケーション。通知を有効にしないことをお勧めします。そうしないと、広告がPCのデスクトップの右上隅または右下隅に通知の形で、または電話の画面に直接表示され始めます。 アドウェアによって引き起こされるRerepeate.onlineリダイレクト: Rerepeate.online広告は誤解を招く恐れがあり、「X」ボタンを押すとスポンサーページのあるブラウザに新しいタブが開くため、閉じることはできません。このような疑わしいWebポータルは、ワークステーションですでに実行されているアドウェアやその他の望ましくない可能性のあるプログラム(PUP)によって促進されることがよくあります。この厄介なアドウェアは、ポップアップ、バナー、テキスト内のハイパーリンクなど、複数の種類の広告を表示する可能性もあります。さらに悪いことに、アクセスしているポータルとは異なるソースからの広告です。 Rerepeate.online広告は、ほとんどの場合、広告のコンテンツをクリックするとリダイレクトされるページと共通点がないため、欺瞞的です。言い換えれば、新しい携帯電話での信じられないほどの取引の広告は、次のような危険なコンテンツを含むポータルにあなたを再ルーティングする可能性があります。 さまざまな詐欺、 マルウェア、 ギャンブル、 望ましくない可能性のあるプログラム、 他のプッシュ通知ウイルスサイト、 ポルノなど さらに、リダイレクトが発生した場合、そのようなサイトの新しいタブをオンデマンドで開くことができます。これらの悪意のある機能はすべて、スポンサーページへのトラフィックを生成します。そして、それがPUPの開発者に報酬を与える方法です。そして、それが彼らが気にする唯一のことです。 Rerepeate.onlineウイルスはまた、デフォルトのブラウザ設定に不要な変更を加え、独自の危険なURLを新しいホームページ、検索エンジン、および新しいタブアドレスとして設定します。これにより、被害者は、商用コンテンツやスポンサーリンクと混合された無機的な結果のみを生成する不正な検索ツールをサーフィンするように強制されます。さらに、Windowsレジストリエディタの設定を変更して永続的に作成し、起動エラー、ハードドライブのクラッシュ、ソフトウェア障害、アプリケーションの誤動作、その他多くの危険な問題を引き起こします。これにより、デバイスの全体的なパフォーマンスが低下し、PCがタスクを完了するのに通常よりも多くの時間がかかります。したがって、Rerepeate.onlineを即座に削除することを強くお勧めします。 Rerepeate.onlineの浸透: 望ましくない可能性のあるプログラムの作成者は、複数の手法を使用して、価値のない作成物を広めます。使用されている最も一般的な方法の2つは、ソフトウェアバンドルと偽のFlashPlayerアップデートです。以前のものは通常、サードパーティのソフトウェアベンダーからダウンロードされ、少なくとも2つのアプリのインストーラーが含まれています。サードパーティのサイトからダウンロードした後、推奨またはクイック構成設定を使用してフリーウェアをインストールすると、パックにバンドルされているすべてのアプリおよびその他のコンテンツが無意識のうちにインストールされることが許可されます。 バンドルを介して移動するPUPを回避するには、必要なすべてのソフトウェアを開発者または公式ディストリビューターから直接ダウンロードします。また、疑わしいと思われるコンポーネントの選択を解除し、目的のコンポーネントのみを選択できるようにするまたはを常に選択してください。偽のFlashPlayerアップデートにはPUPも含まれています。したがって、Webサーフィン中に一般的に表示される商用コンテンツとのやり取りを避け、サードパーティのサイトによって宣伝されているアプリをダウンロードしないようにします。お使いのデバイスがすでにこのブラウザベースの侵入者に感染している場合は、時間を無駄にすることなく、マシンからRerepeate.onlineを削除する必要があります。 特別なオファー Rerepeate.online は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。...