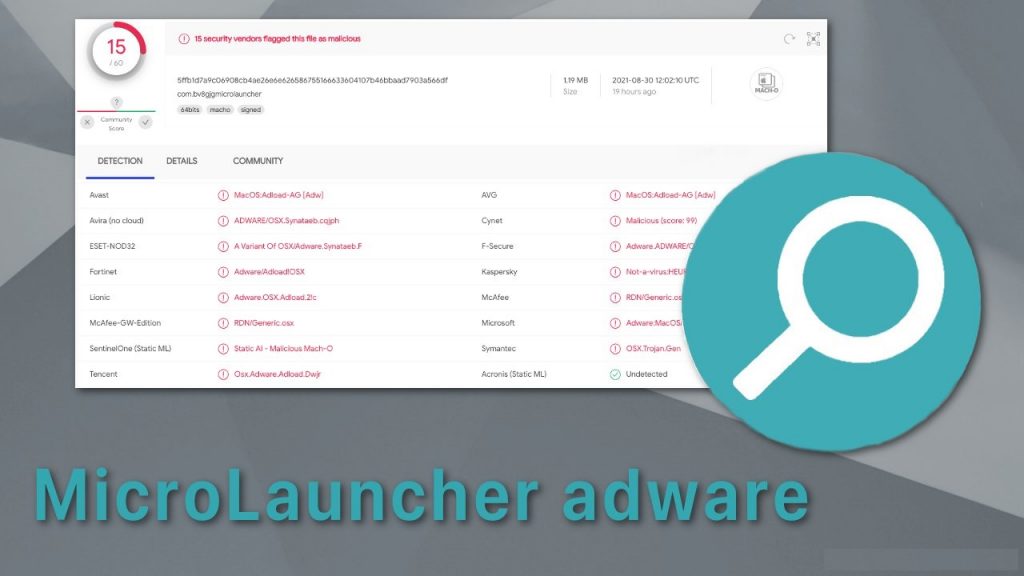

Macから MicroLauncher ハイジャック犯を削除する方法

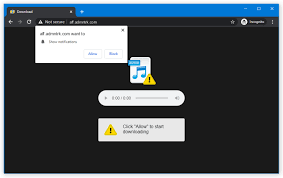

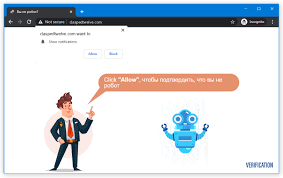

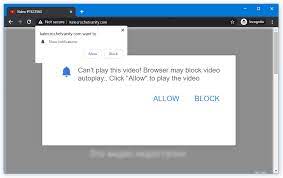

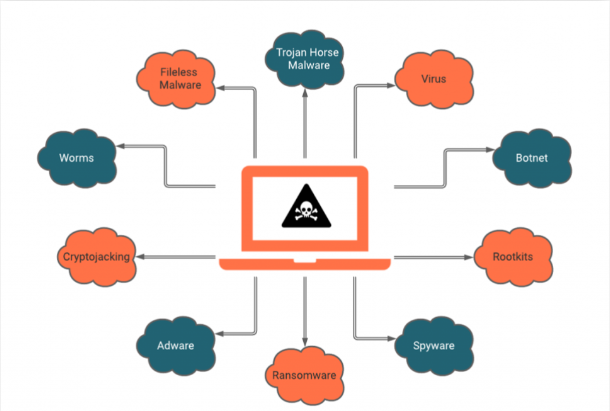

MicroLauncher:単純な削除プロセス MicroLauncherは、アドウェアとブラウザハイジャッカーの両方の特性を含む、望ましくない可能性のあるプログラム(PUP)です。これは主にMacコンピュータシステムを対象としており、対象のPCにインストールされるとすぐにブラウザの設定を変更します。この厄介なハイジャック犯は、同意を求めることなく、独自の危険なURLをデフォルトの検索エンジン、ホームページ、および新しいタブアドレスとして設定し、ブラウザ全体を完全に制御します。これは、サードパーティの製品、サービス、およびWebサイトを宣伝し、開発者に迅速なオンライン収益をもたらすことを目的としています。その目的を達成するために、この厄介なPUPは、感染したデバイスのバックグラウンドで一連の悪意のある行為を実行します。 MicroLauncherは邪魔な広告を表示します: MicroLauncherは、ユーザーがアクセスする各Webページに何千もの迷惑な広告を表示し、オンラインセッションをひどく中断します。これらの広告は、ポップアップ、オファー、クーポン、バナー、取引、割引など、いくつかの形式で提供されます。これらはクリック課金方式に基づいており、クリックすると開発者に収益をもたらします。ただし、これらの広告をクリックすると、マルウェア、テクニカルサポート詐欺、プッシュ通知ウイルス、PUP、その他の悪意のあるコンテンツが含まれている可能性のある欺瞞的なWebサイトにリダイレクトされることが多いため、非常に危険です。このような危険なドメインにアクセスすると、システム感染、機密データの開示、およびその他の不親切なジレンマが発生する可能性があります。 MicroLauncher広告は、特定のスクリプトを実行することにより、悪意のあるソフトウェアのダウンロードとインストールをトリガーする場合もあります。したがって、一目見ただけでどれほど魅力的または有用であっても、これらの広告には近づかないことを強くお勧めします。この厄介なPUPは、結果を配信することさえできない偽の検索プロバイダーを宣伝するため、Yahoo、Google、またはその他の正規のエンジンに再ルーティングします。ただし、それによって提供される結果は、広告や関連リンクで埋め尽くされているため、まだ関連性がありません。 MicroLauncherは、影響を受けるブラウザにさまざまなトラッキングCookieを配置し、ユーザーがオンラインで行うことを常に監視します。閲覧されたページ、クリックされたリンク、入力された検索クエリ、IPアドレス、地理的位置、さらには保存されたパスワード、クレジットカードの詳細などの個人情報など、さまざまなブラウジング関連データを収集します。その後、収集されたデータはサードパーティに販売されます。次に、それらを利用して、パーソナライズされた広告を生成したり、不正な取引を行ったり、オンラインで購入したりします。したがって、Macにこの厄介なハイジャック犯が存在すると、深刻なプライバシーの問題、個人情報の盗難、および重大な経済的損失につながる可能性があります。したがって、MicroLauncherをすばやく削除する必要があります。 MicroLauncherの浸透: 望ましくない可能性のあるプログラムは、ダウンロードマネージャーやメディアプレーヤーなどの別のフリーウェアにバンドルされて移動する可能性があります。すでにこのアドウェアをインストールしていて、疑わしいポータルへのリダイレクトが頻繁に発生する場合は、フリーウェアのインストールを加速し、何も読まずにボタンをクリックし続ける傾向があるユーザーの1人であると想定します。これは通常、サードパーティのサイトからフリーウェアをダウンロードし、クイックモードまたは推奨モードセットを使用してインストールした場合に発生します。 今後このような状況を回避するには、インストールプロセスに注意を払う必要があります。最初に、EULA、プライバシーポリシー、およびその他のアクセス可能な情報を読むことをお勧めします。その後、またはオプションを選択し、すべてのチェックボックスに表示されている内容を慎重に確認する必要があります。特に、デフォルトでマークされている疑わしいプラグイン、アドオン、ツールバー、または拡張機能を探し、それらすべての選択を解除していることを確認してください。 Macがすでにこのハイジャック犯に感染している場合は、できるだけ早くMicroLauncherをPCから削除する必要があります。 特別オファー(Macintoshの場合) MicroLauncherは不気味なコンピューター感染である可能性があり、コンピューター上にファイルを隠しているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なマルウェア対策スキャナーを試して、このウイルスを駆除することをお勧めします Mac用無料スキャナーをダウンロード "Combo Cleaner" ダウンロードされた無料のスキャナーは、コンピューターに存在する脅威をスキャンして検出するだけです。 検出された脅威をすぐに削除する場合は、そのライセンスバージョンを購入する必要があります (more…)