Romancedating.top広告を削除する方法

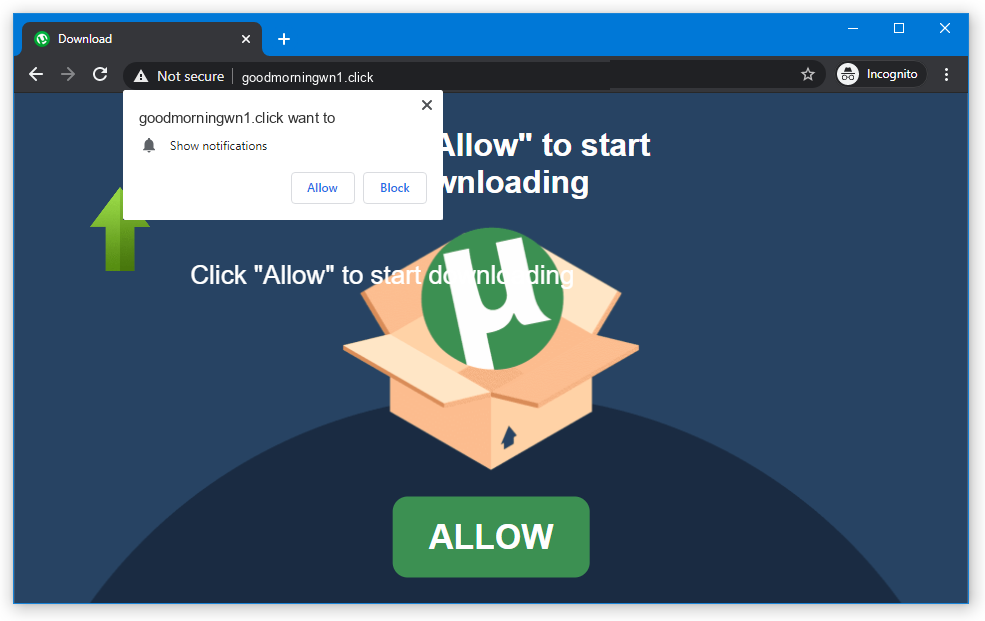

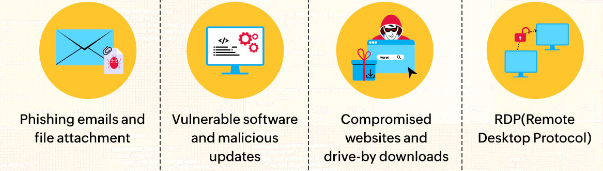

Romancedating.topを削除するための完全なヒント Romancedating.topはアドウェアタイプの感染症であり、画面に常に商用コンテンツを表示することでユーザーの不満を引き起こします。その主な動機は、トラフィックを増やし、他のツール、PUA、システムアプリケーションを広めるか、少なくとも促進することです。 侵入者はシステムのさまざまな部分に影響を及ぼし、リダイレクト、バナー、ポップアップ、およびその他の悪意のあるコンテンツを生成する可能性があります。疑わしいページへの露出は、使用中のすべてのブラウザに影響します。また、背後で日陰のインストールが行われたため、インストールされた各アプリが影響を受けます。 アドウェアは悪意のあるものとは見なされませんが、Romancedating.topウイルスは、より多くのクリック、ビュー、およびページ訪問を収集するために使用する侵入的な症状とクリック課金方式のために、被害者によって呼び出されます。残念ながら、個人を特定できるデータが記録される可能性があります。 記録されたデータは、利益を得るためにサードパーティと共有できます。これらのサードパーティは、特に商用コンテンツの作成者がシステムをターゲットにしたい場合に、積極的な広告目的でそれらを使用します。 Romancedating.topはソーシャルエンジニアリングベースのWebサイトであり、その主な動機は人々をだまして追加の通知を許可することです。このようなポップアップは、悪意のある広告ページまたは潜在的に不要なアプリによってトリガーされます。ただし、絶え間ないリダイレクト、ブラウザへの他の変更、およびコンピュータの速度低下は、アドウェアが原因である可能性が高くなります。 このプログラムはシステムを攻撃し、不要なポップアップ広告や通知を送信して、アクセスしたいコンテンツではなく、スポンサー付きのコンテンツを表示するようにデバイスをトリガーします。これらの広告をブロックすることはできますが、PUAの痕跡をすべてクリーンアップすることが、ウイルスのないシステムを確保する唯一の方法です。 Romancedating.topの削除はできるだけ早く行う必要があります。ポップアップまたは追加のリダイレクトメッセージを受信したときに、アドウェアがどちらのプロセスもまだトリガーしていない可能性があるため、早ければ早いほどよいでしょう。しかし、それがより多くの時間を費やすほど、それはより多くの損害を引き起こします。 ポップアップをサブスクライブしている場合、Romancedating.topはブラウザ通知の表示を開始し、デスクトップに直接メッセージを送信できます。これはブラウザの設定に加えられるチャンスであるため、これらのアラートを停止するには、これらの設定を通常に戻す必要があります。 サードパーティのインストーラーがPUAを広めます フリーウェアアプリケーションを宣伝または配布するオンラインコンテンツやさまざまなサイトの問題は、通常、誤解を招く詐欺的な資料に関連していることです。そのようなインストーラーは安全であり、悪意のあるものは何も含まれていないと言えます。 したがって、ダウンロードソースの選択に注意を払うことが重要です。コンテンツを信頼し、選択したアプリケーションがいつインストールされるかを確認できるように、公式プロバイダー、オンラインショット、またはプログラム配布サイトを常に優先する必要があります。インストールプロセスを完了します。 カスタム/詳細ではなくクイックインストールを選択すると、バンドル方法が使用され、他のツールが同じインストールプロセスに関与するリスクがあります。カスタム/詳細オプションを選択すると、すべてのアプリのリストを制御して確認し、不要なアプリの選択を解除することができます。 Romancedating.top感染を取り除く Romancedating.topを適切に削除するには、信頼できるウイルス対策ツールを使用します。不要な可能性のあるアプリの痕跡をすべてクリアします。その後もブラウザの設定を行い、疑わしいアプリ、アドオン、拡張機能をクリアする必要があります。 特別なオファー Romancedating.top は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter...