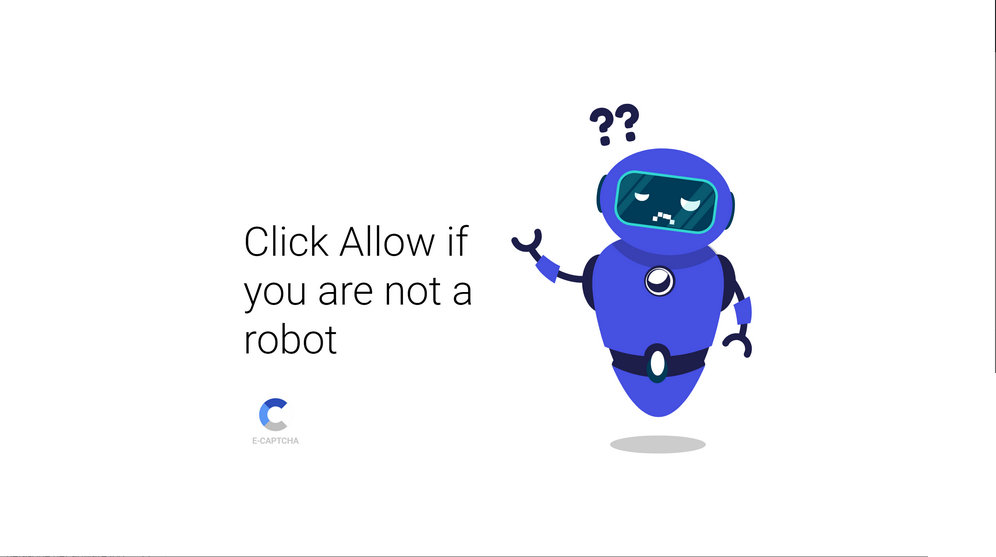

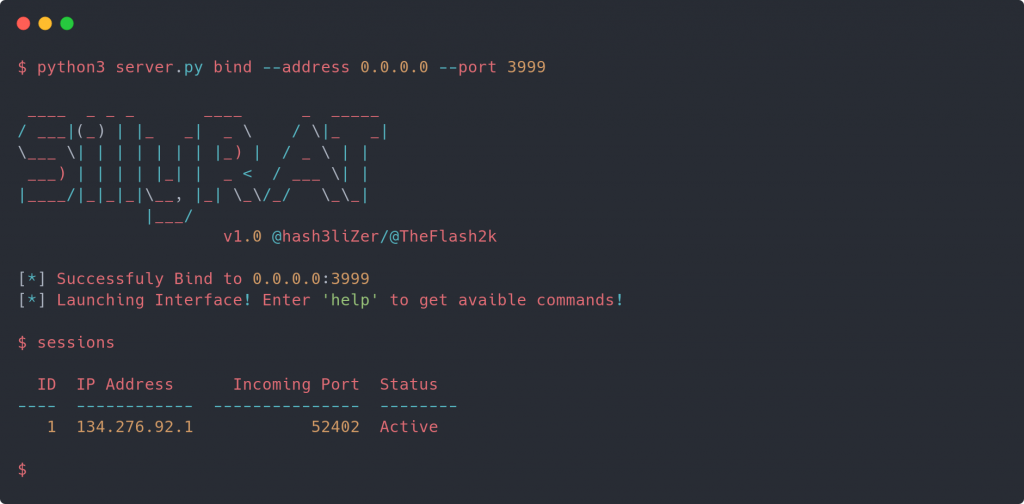

Windows10 / 8/7コンピューターでMhkwl Ransomwareを削除する簡単な方法 Mhkwl Ransomwareは、ランサムウェアと見なされる非常に危険なファイルウイルスです。このランサムウェアタイプのマルウェアは、サイバー犯罪者による非常に強力な暗号化アルゴリズム技術を使用して作成されています。それはあなたのコンピュータのハードドライブに保存されたファイルの画像、オーディオ、ビデオ、ゲーム、pdf、ppt、xlx、css、html、テキスト、ドキュメント、データベースおよび他のフォーマットを含むファイルのすべてのフォーマットを暗号化します。並べ替えでは、その疑わしい動作のために、個人ファイル/ロックされたファイルを開いたりアクセスしたりすることはできなくなります。最初は、このマルウェアに関連する悪意のある活動を回避するために、コンピューターにインストールされているすべてのセキュリティプログラムをブロックします。 Mhkwl Ransomwareは、ランダムな文字列と「.mhkwl」ファイル拡張子を追加して、各ファイルを変更します。たとえば、「1.png」ファイル名の名前を「1.png.MGYVknZZsa7hqdl43-xdVkSFmdjfkdbL7swJ71pRZb7_1nJ97Sb9nos0.mhkwl」に変更します。暗号化プロセスが終了すると、身代金メモとしての「etrU_HOW_TO_DECRYPT.txt」テキストファイルがコンピューターのデスクトップにドロップされます。身代金メモには、このランサムウェアに関する情報、ロックされたファイルを回復/復号化する方法、サイバー犯罪者の電子メールID、身代金の詳細も含まれています。身代金メモに記載されているテキストには、コンピューターのハードドライブに保存されているすべての形式のファイルが記載されており、ロックされたファイルを復号化するには一定額の身代金を支払う必要があります。 このランサムウェアの背後にいる攻撃者によると、ロックされたファイルを復号化するには、一定額の身代金を支払う必要があります。そのためには、提供された電子メールアドレスを介してこのランサムウェアの背後にいるサイバー犯罪者との連絡を確立する必要があります。このランサムウェアを削除したり、ロックされたファイルの名前を手動で変更したり、サードパーティの復号化ソフトウェアを使用したりすると、すべての個人ファイルまたはロックされたファイルが完全に失われると主張しています。彼らが正しい復号化キー/ソフトウェアを持っていることの証拠として、彼らはいくつかのロックされたファイルにいくつかの無料の復号化サービスを提供し、提供された電子メールIDに2〜3個のロックされたファイルを送信するように頼むことができます。 無料の復号化サービスが成功した後、ロックされたすべてのファイルを復号化するために、特定の恐喝金を支払うように強制されます。身代金が支払われても、ロックされたファイルは復元されないことに注意してください。身代金を支払うと、深刻なプライバシーの問題、経済的損失、または個人情報の盗難につながる可能性があります。あなたが本当にあなたのロックされたファイルを回復したいなら、あなたは最初にコンピュータでMhkwl Ransomware関連のファイルを完全に見つけて削除することを試みるべきです。マルウェアまたはランサムウェアの削除後、データ回復ソリューションに移動して、ロックされたファイルまたはデータを復元できます。 どのようにしてWindowsコンピュータでMhkwl Ransomwareを入手しましたか? ランサムウェアタイプのマルウェアは、スパムメールキャンペーンまたはマルスパムキャンペーンを通じて配布されます。詐欺師またはマルウェアプログラマーは、疑わしいハイパーリンクまたは添付ファイルとともにいくつかのメッセージを含むスパムメールをメールボックスに送信します。彼らは、彼らが本物の送信者であることの証拠として、電子メールの件名/タイトルに「緊急」、「公式」、「優先度」または他の同様のキーワードを使用します。添付ファイルは、Microsoft Officeドキュメント、PDF、RAR、JavaScript、またはその他の形式のファイルにすることができます。開くと、特定のコード/スクリプトを実行して、コンピューターをマルウェアやウイルスに感染させます。たとえば、悪意のある添付ファイルとしてのMicrosoft Officeドキュメントは、悪意のあるマクロコマンドを有効にすることでコンピュータに感染します。 ランサムウェアタイプのマルウェアからシステムを保護する方法は? スパムメールに表示されている添付ファイルやハイパーリンクを開かないことを強くお勧めします。非公式/安全でないWebサイト、偽のソフトウェアダウンローダー、インストーラーまたはアップデーター、およびその他のサードパーティソースからアプリケーションをダウンロード、インストール、または購入してはなりません。オペレーティングシステムとコンピューターにインストールされている他のすべてのソフトウェアを最新の状態に保ち、コンピューター内のマルウェアまたはウイルスの定期的なシステムスキャンを実行して、ですべての種類のマルウェアを見つけて削除するのに役立つ最新の強力なウイルス対策ソフトウェアを使用する必要があります。コンピューター。 身代金メモを見てみましょう: ネットワークが侵害され、すべてのデータが暗号化されました。...