Really Good Searchブラウザハイジャッカーを削除する方法

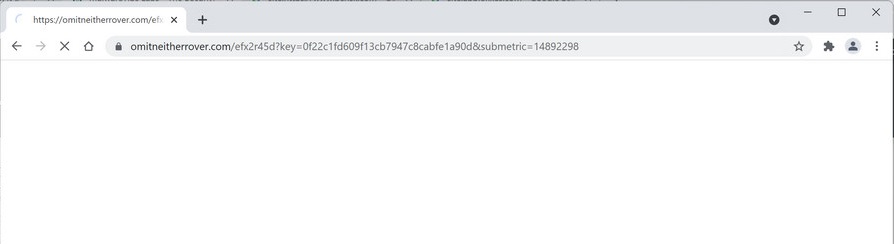

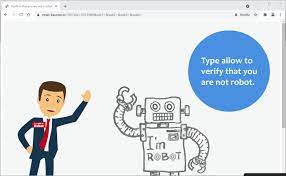

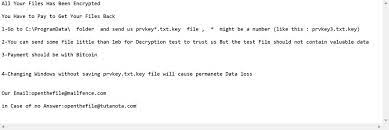

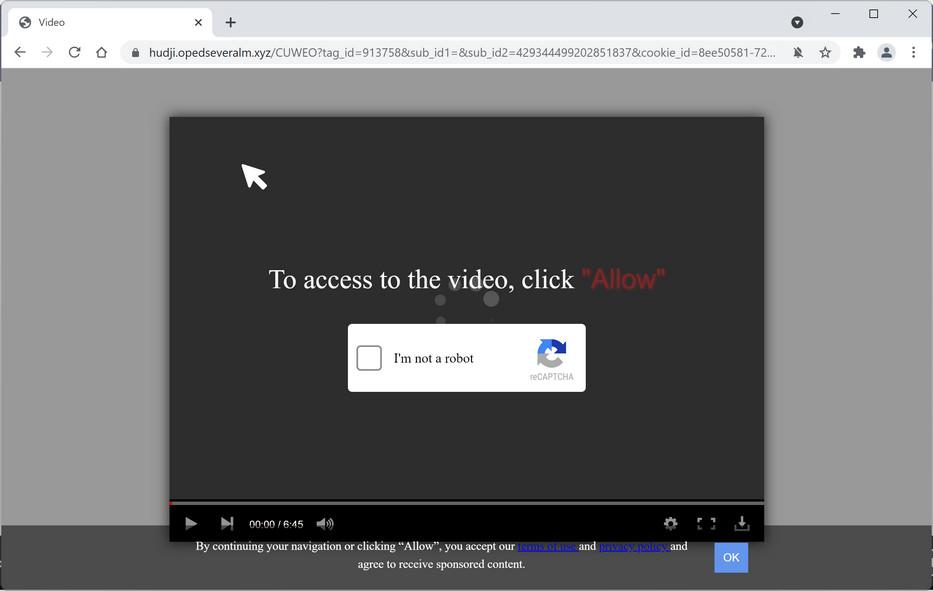

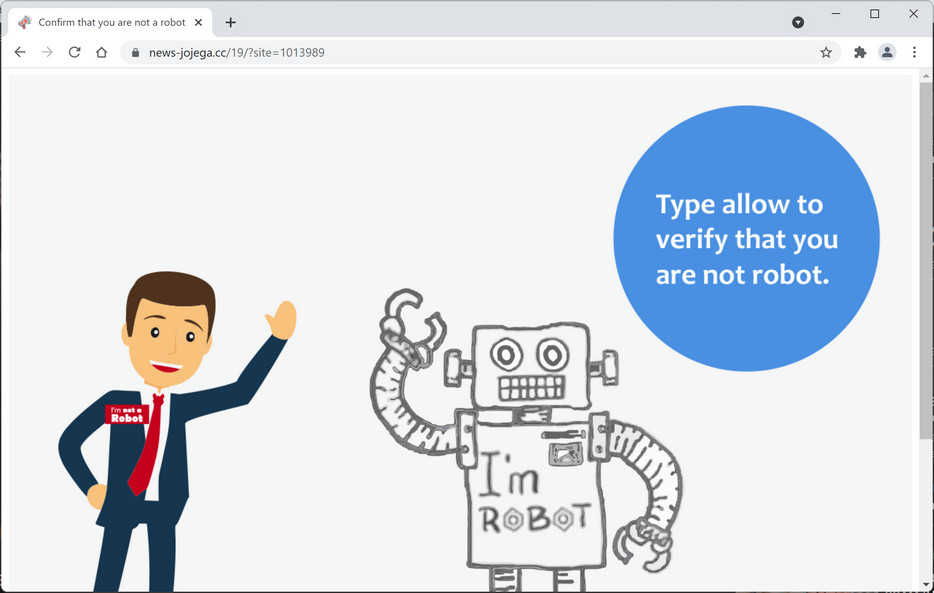

Windows10 / 8/7コンピューターでReally Good Searchブラウザハイジャック犯を削除する簡単な方法 Really Good Searchは、ブラウザハイジャッカーと見なされる大まかなアプリケーションまたは不要なブラウザ拡張機能です。このブラウザハイジャッカーウイルスは、一部の偽の検索エンジンのアドレスを宣伝するために、知らないうちにブラウザの設定を変更し、ブラウザに偽のBHO、拡張機能、プラグイン、ツールバー、またはアドオンをインストールし、オンラインの習慣を監視して収集することで動作します。ブラウジング関連のデータまたはその他の機密情報。ある意味、この大まかなアプリケーションは信頼できません。この大まかなアプリケーションによって表示されるハイパーリンク/ボタンまたは広告をクリックすることは安全ではありません。 Really Good Searchブラウザハイジャッカーは、Google Chrome、Mozilla Firefox、Safari、Opera、その他のブラウザを含むメインブラウザをハイジャックするように設計されています。いくつかの偽の検索エンジンのアドレスで、ブラウザのデフォルトのホームページ、新しいタブのURL、検索エンジンを変更します。この偽の検索エンジンは、スポンサー付きの結果または他の検索エンジンによって生成された結果を常に提供するため、偽の検索エンジンと呼ばれます。この偽の検索エンジンの目的は、怪しげな/詐欺のWebサイトにリダイレクトし、コンピューターにサードパーティのアプリケーション、PUA、アドウェア、またはマルウェアをダウンロード/インストールするように仕向けることです。 Really Good Searchは、バナー、クーポン、オファー、コマーシャル広告、偽のセキュリティアラート、偽のソフトウェアアップデーター、およびその他の種類の広告の形式で悪意のある広告を実行するように設計された悪意のあるサイトにリダイレクトします。これらの大まかなプラットフォームで広告をクリックすると、深刻なプライバシーの問題、コンピューターでのマルウェアやウイルスの感染、さらには個人情報の盗難につながる可能性があります。コンピュータでこれらの広告を1つずつ閉じるのは簡単な作業ではありません。 PUAが悪意のある広告をクリックしてコンピュータにアクセスすると、知らないうちにブラウザの設定やシステム設定を変更する可能性があります。 Really Good Searchブラウザハイジャッカーは、オンラインの習慣を監視し、ブラウジング関連のデータやその他の機密情報を収集するようにも設計されています。彼らはあなたのIPアドレス、URL検索、あなたの様々なオンラインアカウントのログインIDとパスワード、銀行情報とより多くの詳細のようなあなたのいくつかの情報を集めることができます。これらの収集されたデータは、他の攻撃者またはサードパーティと共有して、それらからいくらかの収入を生み出すことができます。したがって、できるだけ早くコンピュータ内のReally...