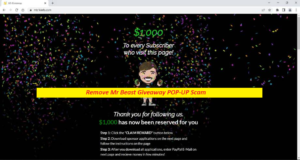

Mr Beast Giveaway POP-UP Scam を削除する方法

詐欺に遭わないための簡単なヒント Mr Beast Giveaway POP-UP Scam は、サイバー犯罪者がユーザーの個人情報を取得し、不要なソフトウェアを増殖させることによって引き起こされるフィッシング キャンペーンです。 この詐欺は、人気のある YouTube パーソナリティを模倣して、正当に見せかけることさえあります。 プロモーションされたアプリケーションをダウンロードしてインストールし、特定の YouTube チャンネルを購読するだけで、ユーザーは $1000 を獲得できると主張されています。 さらに、PayPal オンライン送金アカウントが登録されている電子メールの提供も求められます。 一般に、詐欺師はこのような欺瞞を使用して、潜在的な被害者からお金を引き出し、アドウェアやブラウザー ハイジャッカーなどの望ましくない可能性のあるプログラムをインストールするように誘導します。...