ExilenceTG Ransomware (ロックされたデータを開く) を削除する方法

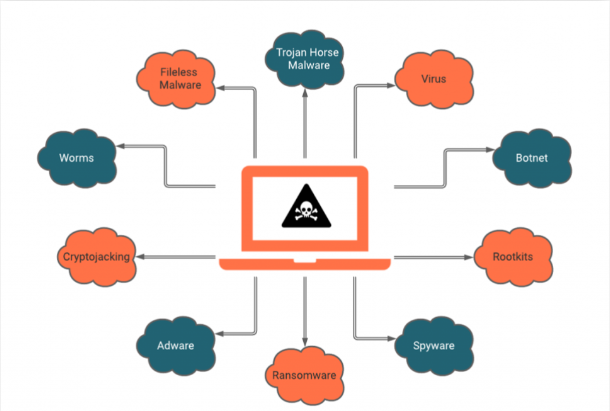

ファイル暗号化ウイルスをアンインストールする簡単な手順 ExilenceTG Ransomware は、企業、組織、さらには個人に対する非常に効率的で損害を与える攻撃で、サイバー犯罪の世界で悪評を得ている恐ろしいマルウェアです。 これは Key Group ransomware ファミリーの新しい亜種であり、感染したデバイスに大混乱をもたらす能力で知られています。 被害者の PC システム上のファイルを暗号化し、解読キーと引き換えに身代金の支払いを要求するように設計されています。 また、ExilenceTG virus は、これらのファイルの名前に拡張子「.exilenceTG」を追加して、それらのファイルの名前を変更します。 チラッ 名前: ExilenceTG Ransomware クラス:...