Hawk Ransomware を削除して .hawkファイルを復元する方法

Hawk は Windows コンピューターをターゲットとするランサムウェアの一種で、重要なファイルを暗号化してユーザーがアクセスできないようにします。このマルウェアは、被害者にデータへのアクセスを取り戻すために身代金を支払うよう要求します。強力な暗号化でファイルをロックすることで、Hawk は実質的にユーザーのファイルを人質に取り、重要な文書、写真、その他のデータを取り戻したい場合は身代金を支払うよう強制します。

特別なオファー

Malware/Spyware/Virus は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunter 5マルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。

特別オファー(Macintoshの場合)

あなたがMacユーザーであり、Malware/Spyware/Virusがそれに影響を与えている場合は、ここからMac用の無料マルウェア対策スキャナーをダウンロードして、プログラムが機能するかどうかを確認できます。

.hawk ファイル ウィルスをアンインストールするための完全なガイド

Hawk Ransomware は Windows PC に感染してユーザーの重要なファイルをロックする危険なタイプのマルウェアです。強力な暗号化を使用して、ファイルには完全にアクセスできなくなります。Hawk の背後にいるハッカーは、この戦術を使用して、被害者にデータのロックを解除するために身代金を要求します。Hawk はファイルを暗号化するときに、ファイルの名前も変更し、ID、電子メール アドレス「[email protected]」、およびファイルがロックされていることを示す「.hawk」拡張子を追加します。

Hawk は「#Recover-Files.txt」という身代金要求メモを作成します。このメモで、攻撃者はファイルが暗号化されており、被害者はメール ([email protected] または [email protected]) で連絡を取る必要があると説明しています。彼らは被害者に、メールの件名に自分の固有の ID を含めるように指示しています。ファイルのロックを解除できることを証明するために、ハッカーは 2 つまたは 3 つの小さなファイル (1 MB 未満) を無料でロック解除することを申し出ています。

身代金メモには、被害者が 48 時間以内に行動を起こさなければ身代金の額が 2 倍になると警告されています。この圧力戦術は、被害者が他の選択肢を検討することなくすぐに支払いを迫ることを目的としています。

チラッ |

| 名前: Hawk Ransomware |

| カテゴリ: ランサムウェア, クリプト ウイルス |

|

機能: ユーザーのファイルを暗号化し、復号化ツールと引き換えに身代金を要求することで知られています |

| 拡張子:.hawk |

| 身代金メモ: #Recover-Files.txt |

| 危険度: 高 |

| 攻撃者の連絡先: [email protected], [email protected] |

|

症状: コンピューター ファイルが開けなくなり、拡張子が変更されている場合 (たとえば、my.docx.locked)、Hawk virus 攻撃の兆候である可能性があります。 このような場合、攻撃者は通常、デスクトップに身代金メッセージを表示し、ファイルのロックを解除するためにビットコインの支払いを要求します。 |

| 侵入: Hawk などのランサムウェアは、電子メールの添付ファイル (通常はマクロを含む)、悪意のある広告、トレント Web サイト、YouTube からの無料ビデオ ダウンロードを提供するページ、または海賊版のホストなど、さまざまなソースを通じてシステムに感染する可能性があります。 ソフトウェア。 |

身代金を支払う価値はありますか?

Hawk Ransomware 攻撃者に身代金を支払うことは、一般的にはお勧めできません。なぜなら、攻撃者が復号化キーを提供する、またはキーが機能するという保証がないからです。 さらに、身代金を支払うことは犯罪活動に資金を提供し、他の個人や組織へのさらなる攻撃につながる可能性があります. これらのハッカーの要求に応えることは、さらなる支払いを要求したり、同じ被害者を再び標的にしたりする可能性があるため、被害のサイクルにつながる可能性もあります. したがって、このオプションを選択する代わりに、時間を無駄にすることなくデバイスから Hawk Ransomware を削除してから、マシン内でさらに害を及ぼすようにしてください。

ランサムウェアが暗号化ファイルの無料復元を阻止するために使用する手口

さまざまなタスクを実行するために、標的のコンピューターで複数のプロセスを実行するように設計されたランサムウェアの亜種がいくつかあります。 この最初に起動されるプロセスは winupdate.exe であり、偽の Windows 更新プロンプトを表示して被害者を欺くことを目的としています。 この欺瞞的な戦術は、被害者に、発生しているシステムのスローダウンが更新プロセスによって引き起こされていると信じ込ませることを目的としています。 一方、ランサムウェアは、通常、ランダムに生成された 4 文字の名前で識別される別のプロセスを同時に開始し、システムをスキャンして特定のファイルを暗号化します。 標的のファイルを特定した後、ランサムウェアはそれらを暗号化して被害者がアクセスできないようにします。 最後に、ファイルの回復を防ぐために、ランサムウェアは次の CMD コマンドを実行して、システムからボリューム シャドウ コピーを削除します。

vssadmin.exe Delete Shadows /All /Quiet

多くのランサムウェアは、被害者が暗号化されたデータを無料で回復するのに役立つ可能性のある Windows ベースの方法を排除しようとします。 ランサムウェアはボリューム シャドウ コピーを削除することでこれを行います。これにより、以前に作成されたシステム復元ポイントが削除され、被害者はコンピューターを以前の状態に復元することができなくなります。 また、クリプト ウイルスは、ドメイン名のリストを追加し、それらを localhost の IP アドレスに関連付けることで、Windows HOSTS ファイルを変更します。 そうすることで、ブロックされたドメインのリストから Web サイトにアクセスしようとすると、代わりにユーザーがローカル マシンにリダイレクトされ、DNS_PROBE_FINISHED_NXDOMAIN エラー メッセージが表示されます。

攻撃者はこの手法を使用して、被害者がファイルを回復したり、システムからランサムウェアを削除したりするのに役立つ情報やツールを含む Web サイトなどに、被害者がアクセスできないようにします。 さらに、このウイルスは、bowsakkdestx.txt と PersonalID.txt という 2 つのテキスト ファイルを生成します。これらのファイルには、被害者の公開暗号化キーや個人 ID など、攻撃に関連する詳細が含まれています。

私の PC はどのようにして Hawk Ransomware に感染したのですか?

このようなマルウェアの脅威がコンピュータに侵入する方法はいくつかあります。 一般的な方法には次のようなものがあります。

-

-

- スパム メール: スパム メールの疑わしいリンクは、ウイルスのインストールにつながる可能性があります。

- オンラインの無料ホスティング リソース: インターネット上で利用できる無料のホスティング リソースも、マルウェア感染の原因となる可能性があります。

- 隠しインストール: ウイルスは、他のアプリケーション、特にフリーウェアまたはシェアウェア ユーティリティと一緒に密かにインストールされる可能性があります。

- P2P リソース: 違法なピア ツー ピア (P2P) リソースを使用して海賊版ソフトウェアをダウンロードすると、ウイルス感染のリスクが高まります。

- トロイの木馬: トロイの木馬を使用して、脅威を正当なファイルまたはプログラムに偽装することにより、Hawk Ransomware を広めることができます。

-

ランサムウェアは、悪意のある添付ファイルやリンクを含むスパム メールを通じて拡散することがよくあります。 サイバー犯罪者は、銀行、運送会社、または政府機関からのメッセージなど、本物に見える説得力のある電子メールを作成します。 これらの電子メールは、添付ファイルをダウンロードして開くか、リンクをクリックするように受信者を誘導します。 クリックすると、悪意のあるペイロードがダウンロードされてユーザーのコンピューターで実行され、ランサムウェアに感染します。 場合によっては、ペイロードが電子メール自体に埋め込まれている可能性があり、電子メールが開かれるとすぐに実行されます。

Hawk Ransomware が正当なツールに偽装され、不要なソフトウェアの起動やブラウザの更新を要求するメッセージになりすました事例が報告されています。 一部のオンライン詐欺では、プロセスに積極的に参加させることで、ユーザーをだまして手動でウイルスをインストールさせる手法が採用されています。 通常、これらの偽のアラートは、ランサムウェアをインストールしていることを示しません。 代わりに、インストールは、Adobe Flash Player などの正当なプログラムやその他の疑わしいプログラムの更新に偽装されます。 インストールの本質は、これらの偽のアラートの下に隠されます。

クラックされたアプリや P2P リソースを使用して海賊版ソフトウェアをダウンロードすると、デバイスのセキュリティに重大な脅威をもたらす可能性があり、Hawk Ransomware などの重大なマルウェアの挿入につながる可能性があります。

トロイの木馬は、ランサムウェアの一般的な攻撃ベクトルです。 ハッカーはトロイの木馬を使用して、マルウェアを正当なファイルまたはプログラムに偽装することでランサムウェアを拡散します。 被害者がトロイの木馬をダウンロードして実行すると、ランサムウェアのペイロードがシステムに解き放たれ、ファイルが暗号化され、被害者はデータから締め出されます。 トロイの木馬は、悪意のある Web サイト、ソーシャル メディア プラットフォーム、ピアツーピア ネットワークなど、さまざまなチャネルを通じて拡散する可能性があります。 サイバー犯罪者は、多くの場合、ソーシャル エンジニアリングの戦術を使用して、ユーザーをだましてトロイの木馬をダウンロードおよび実行させます。

ステップ1。 接続されているデバイスを取り外し、感染した PC を隔離する

感染した PC を、同じローカル ネットワークに接続されている他のコンピューターと切り離すことが非常に重要です。 ランサムウェアの多くは、ネットワーク環境で拡散するように設計されています。 したがって、PC を隔離するための対策を講じる必要があります。

感染したデバイスを分離するには、2 つの基本的な手順があります。

- インターネットを切断する

- すべての外部ストレージ デバイスを取り外します

- クラウド ストレージ アカウントからログアウトする (追加)

すべての有線インターネット接続が切断されるように、イーサネット ケーブルを取り外します。 感染した PC がワイヤレス インターネットに接続されている場合は、コントロール パネルから手動で切断する必要があります。

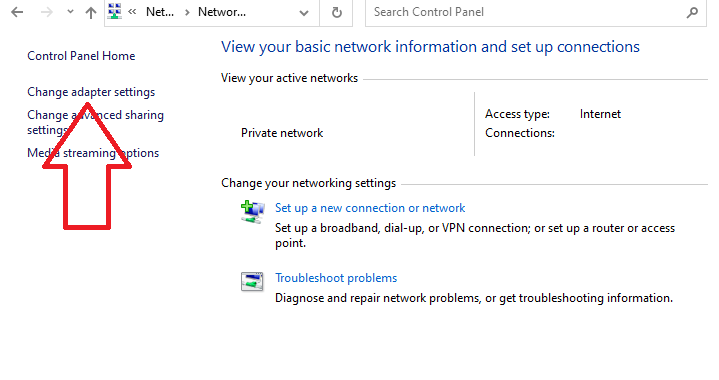

[コントロール パネル] > [ネットワークと共有センター] を検索します。

「アダプター設定の変更」をクリック

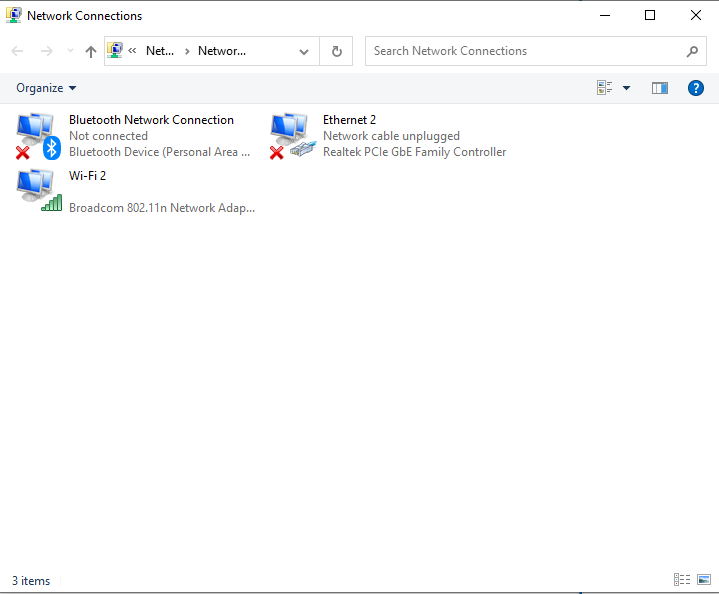

インターネット接続ポイントを選択し、右クリックして [無効にする] を選択します。 PCがインターネットに接続されなくなりました。

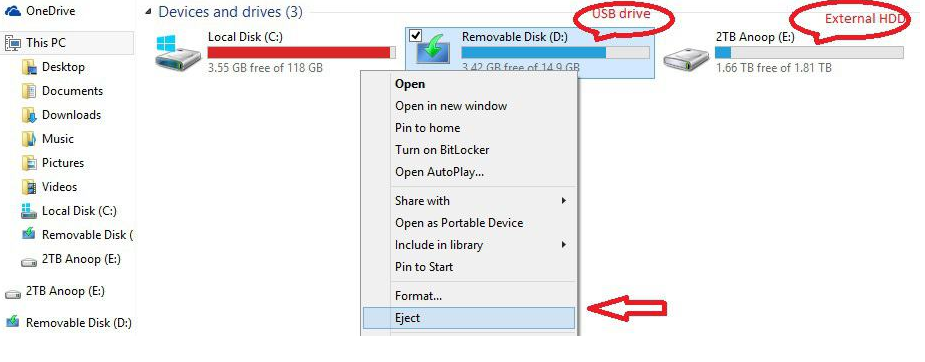

PC がインターネットから切断されたら、次のステップは、接続されているストレージ デバイスを取り外して、コンピューターを完全に隔離することです。 ポータブル ハード ドライブ、ペン ドライブ、フラッシュ ドライブなどのあらゆる種類のストレージ デバイスを取り外して、Hawk Ransomware がそれらに保存されているファイルを暗号化しないようにします。

「マイ コンピュータ」に移動し、接続されているストレージ デバイスを右クリックして、「取り出し」を選択します。

「クラウドストレージ」に保存されたデータを扱うソフトウェアがランサムウェアに乗っ取られる可能性が高いです。 したがって、ブラウザまたはクラウド管理ソフトウェアを使用してクラウド ストレージからログアウトすることを強くお勧めします。

ステップ2。 ファイルを攻撃したランサムウェアを特定する

ロックされたファイルを回復するために適切な復号化ツールを使用できるように、ワークステーションを攻撃したランサムウェアの名前と種類を特定することが重要です。 セキュリティの専門家によってリリースされたランサムウェアの復号化ツールは、特定のランサムウェアとそのファミリー専用であるため、これは重要です。 Hawk Ransomware を削除するように設計されていない不適切な復号化ツールを使用すると、ロックされたファイルが完全に破損する可能性があります。

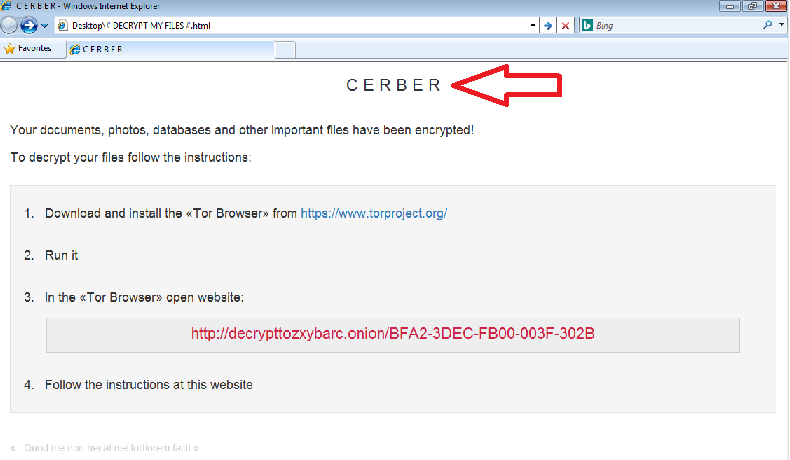

PC に感染したランノスムウェアを特定するには、おそらく 3 つの方法があります。 まず、rnasowmare のメモを調べて、名前が言及されているかどうかを確認します。 たとえば、Cerber ランサムウェア ノートでは、ランサムウェアの名前が明確に言及されています。

多くの場合、ランサムウェアの名前はメモに記載されていません。 それらには一般的なメッセージが含まれています。 調査によると、別の rasnowmare は同じ身代金メモを持っている可能性がありますが、それらは完全に異なる家族またはグループに属しています。

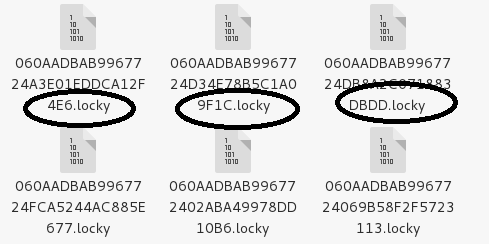

そのため、ランサムウェアのメモが一般的なもので、その名前と種類が言及されていない場合は、ロックされたファイルに追加されるファイル拡張子を確認する必要があります。 ランサムウェアがファイルをロックすると、さらに独自の拡張子名が追加されます。 たとえば、Locky ランサムウェアは、暗号化するすべてのファイルに .locky 拡張子名を追加します。

ランサムウェアの多くは、.encrypted、.locked、.crypted などの一般的な拡張子名も使用します。この場合、一般的な拡張子名からは、ランサムウェアの名前と種類については何もわかりません。

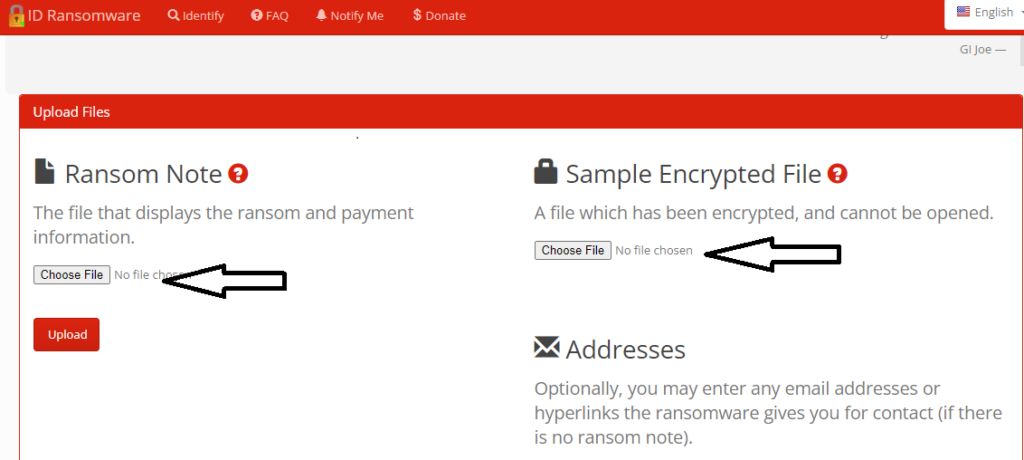

そのため、メモと拡張子からランサムウェアを特定できない場合は、ID ランサムウェアの Web サイトにアクセスして、受け取った身代金メモまたは暗号化されたファイルのいずれか、あるいはその両方をアップロードすることをお勧めします。

現在、ID ランサムウェア データベースには、約 1100 の異なるランサムウェアの詳細が含まれています。 ファイルに感染したランサムウェアが ID ランサムウェア Web サイトでサポートされていない場合は、インターネットを使用して、ファイル拡張子、暗号ウォレット アドレス、連絡先メール ID などのキーワードを使用して、ランサムウェアについてさらに検索できます。

ステップ3. ロックされたファイルを回復するための Hawk Ransomware 復号化ツールの検索

ランサムウェアの背後にいる開発者は、高度な暗号化キーを使用して感染した PC 上のファイルをロックしているため、ファイルを適切に暗号化できたとしても、正しい復号化キーがないと復号化できません。 ロック解除キーはリモート サーバーに保存されます。 Dharma、Cerber、Phobos などの人気のあるランサムウェア ファミリは、完璧なランサムウェアを作成することが知られており、定期的にバージョンを更新しています。

ただし、開発が不十分で、被害者ごとに一意の復号化キーを使用するという点で欠陥がある非常に多くの種類のランサムウェアがあり、それらの復号化キーはリモート サーバーではなく感染した PC に保存されます。 そのため、このように設計が不十分なランサムウェアの復号化キーはインターネットで入手できます。 セキュリティ フォーラムやオンライン コミュニティをチェックして、設計が不十分なランサムウェアの同一の復号化キーを取得する必要があります。

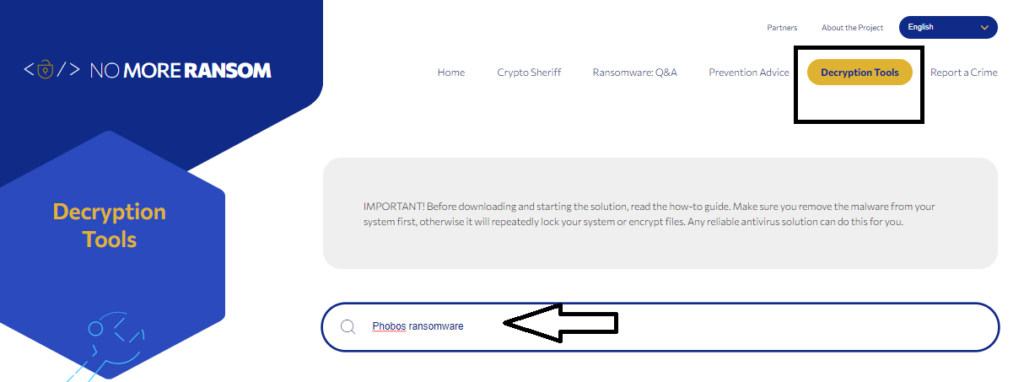

安全のために、次のようなプラットフォームを使用することをお勧めします。https://www.nomoreransom.org/en/index.html は、いくつかの一般的なランサムウェアの復号化キーを試してテストしました。 そのホームページには、特定のランサムウェアの復号化キーを検索できる検索バー オプションを備えた「復号化ツール」カテゴリが含まれています。

データ回復ツールを使用して Hawk Ransomware を削除し、ロックされたファイルを回復する方法

1: PC を「セーフ モードとネットワーク」で起動します。

Windows XP および Windows 7 ユーザーの場合: PC を「セーフ モード」で起動します。 「開始」オプションをクリックし、「Windows Advanced Option」メニューが画面に表示されるまで、開始プロセス中に F8 を押し続けます。 リストから「セーフモードとネットワーク」を選択します。

これで、Windows のホーム画面がデスクトップに表示され、ワークステーションは「ネットワークを使用したセーフ モード」で動作します。

Windows 8 ユーザーの場合: 「スタート画面」に移動します。 検索結果で設定を選択し、「Advanced」と入力します。 「一般的なPC設定」オプションで、「高度なスタートアップ」オプションを選択します。 もう一度、「今すぐ再起動」オプションをクリックします。 ワークステーションが「Advanced Startup Option Menu」で起動します。 「トラブルシューティング」を押してから、「詳細オプション」ボタンを押します。 「高度なオプション画面」で、「スタートアップ設定」を押します。 もう一度、「再起動」ボタンをクリックします。 ワークステーションは「スタートアップ設定」画面で再起動します。 次に、F5 キーを押して、ネットワークのセーフ モードで起動します。

Windows 10 ユーザーの場合: Windows ロゴと「電源」アイコンを押します。 新しく開いたメニューで、キーボードの「Shift」ボタンを押したまま「再起動」を選択します。 新しく開いた「オプションの選択」ウィンドウで、「トラブルシューティング」をクリックしてから「詳細オプション」をクリックします。 「スタートアップ設定」を選択し、「再起動」を押します。 次のウィンドウで、キーボードの「F5」ボタンをクリックします。

PC がネットワークを使用してセーフ モードで起動したら、「Combo Cleaner」などのマルウェア対策ツールを使用できます。 自動削除ツールには、高度なスキャン アルゴリズムとプログラミング ロジックが備わっているため、ランサムウェアの痕跡を残しません。

Combo Cleaner の詳細とユーザー ガイドについては、ここをクリックしてください

ブラウザーを開き、正規のマルウェア対策ツールをダウンロードします。 システム全体のスキャンを実行します。 ランサムウェアに属するものを含め、検出されたすべての悪意のあるエントリを削除します。

特別なオファー

Malware/Spyware/Virus は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunter 5マルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。

特別オファー(Macintoshの場合)

あなたがMacユーザーであり、Malware/Spyware/Virusがそれに影響を与えている場合は、ここからMac用の無料マルウェア対策スキャナーをダウンロードして、プログラムが機能するかどうかを確認できます。

2: 「システムの復元」を使用して Hawk Ransomware 感染を削除する

「セーフ モードとネットワーク」で PC を起動できない場合は、「システムの復元」を使用してみてください。 「スタートアップ」中に、「高度なオプション」メニューが表示されるまで F8 キーを押し続けます。 リストから「コマンドプロンプトを使用したセーフモード」を選択し、「Enter」を押します

新しく開いたコマンド プロンプトで、「cd restore」と入力し、「Enter」を押します。

タイプ: rstrui.exe そして、「ENTER」を押します

新しいウィンドウで「次へ」をクリックします

「復元ポイント」のいずれかを選択し、「次へ」をクリックします。 (この手順により、PC に Hawk Ransomware が侵入する前の以前の日時にワークステーションが復元されます。

新しく開いたウィンドウで、「はい」を押します。

PC が以前の日時に復元されたら、推奨されるマルウェア対策ツールをダウンロードし、Hawk Ransomware ファイルがワークステーションに残っている場合はそれらを削除するためにディープ スキャンを実行します。

このランサムウェアによって各 (個別の) ファイルを復元するには、「Windows 以前のバージョン」機能を使用します。 この方法は、ワークステーションで「システムの復元機能」が有効になっている場合に有効です。

重要な注意: Hawk Ransomware の一部の亜種は「シャドウ ボリューム コピー」も削除するため、この機能は常に機能するとは限らず、一部のコンピューターにのみ適用されます。

個々の暗号化ファイルを復元する方法:

単一のファイルを復元するには、そのファイルを右クリックして [プロパティ] に移動します。 「以前のバージョン」タブを選択します。 「復元ポイント」を選択し、「復元」オプションをクリックします。

Hawk Ransomware によって暗号化されたファイルにアクセスするには、「Shadow Explorer」を使用することもできます。 このアプリケーションの詳細については、ここをクリックしてください。

重要: データ暗号化ランサムウェアは非常に危険であり、常に予防策を講じることをお勧めしますワークステーションへの攻撃。 リアルタイムで保護するには、強力なマルウェア対策ツールを使用することをお勧めします。 この「Combo Cleaner」の助けを借りて、「グループ ポリシー オブジェクト」がレジストリに埋め込まれ、DrWeb ランサムウェアのような有害な感染をブロックします。

また、Windows 10 では、ファイルへのあらゆる種類の暗号化をブロックするために、「フォルダー アクセスの制御」機能を提供する「Fall Creators Update」と呼ばれる非常にユニークな機能を利用できます。 この機能のおかげで、「ドキュメント」、「写真」、「音楽」、「ビデオ」、「お気に入り」、「デスクトップ」フォルダーなどの場所に保存されているファイルは、デフォルトで安全です。

この「Windows 10 Fall Creators Update」を PC にインストールして、重要なファイルとデータをランサムウェアの暗号化から保護することが非常に重要です。 この更新プログラムを入手して rnasomware 攻撃からの保護を追加する方法の詳細については、こちらで説明しています。

Hawk Ransomware によって暗号化されたファイルを復元する方法?

これまで、暗号化された個人ファイルに何が起こったのか、Hawk Ransomware に関連付けられたスクリプトとペイロードを削除して、これまで破損または暗号化されていなかった個人ファイルを保護する方法を理解していたでしょう. ロックされたファイルを取得するために、「システムの復元」と「シャドウ ボリューム コピー」に関連する深度情報については、既に説明しました。 それでも暗号化されたファイルにアクセスできない場合は、データ回復ツールを使用してみてください。

データ復旧ツールの使用

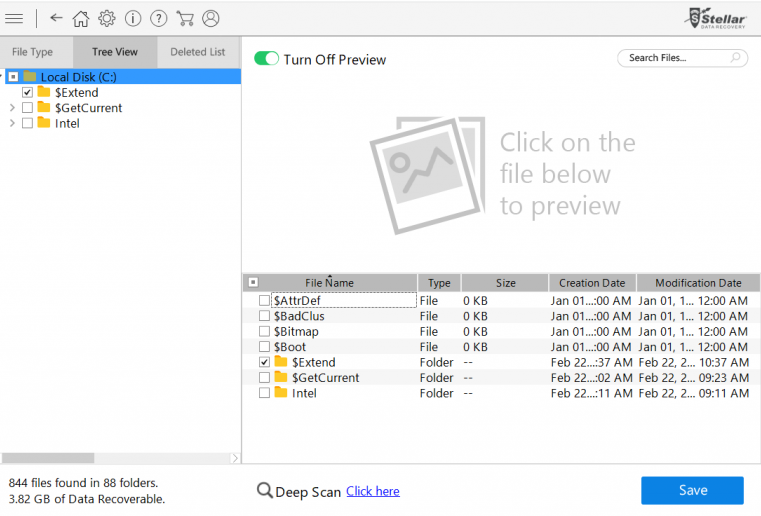

この手順は、上記のすべてのプロセスをすでに試したものの、解決策が見つからなかったすべての被害者を対象としています。 また、PC にアクセスして任意のソフトウェアをインストールできることも重要です。 データ回復ツールは、システム スキャンおよび回復アルゴリズムに基づいて動作します。 マルウェアによって削除、破損、または破損された元のファイルを見つけるために、システム パーティションを検索します。 Windows OS を再インストールしないでください。そうしないと、「以前の」コピーが完全に削除されてしまいます。 最初にワークステーションをクリーンアップし、Hawk Ransomware 感染を除去する必要があります。 ロックされたファイルはそのままにして、以下の手順に従ってください。

ステップ 1: 下の [ダウンロード] ボタンをクリックして、ワークステーションにソフトウェアをダウンロードします。

ステップ 2: ダウンロードしたファイルをクリックしてインストーラーを実行します。

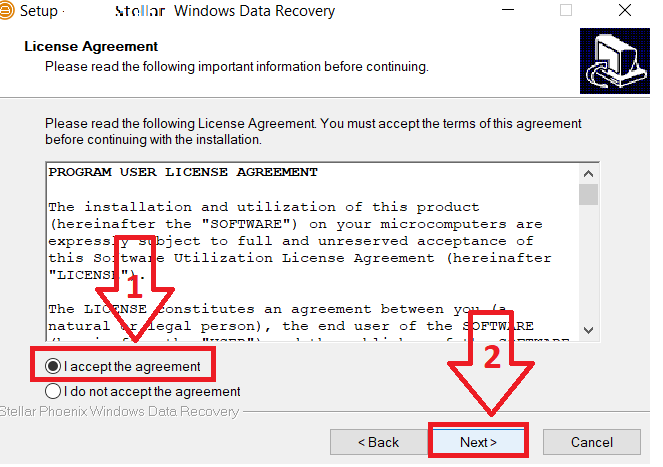

ステップ 3: 使用許諾契約ページが画面に表示されます。 「同意する」をクリックして、その条件と使用に同意します。 画面の指示に従い、「完了」ボタンをクリックします。

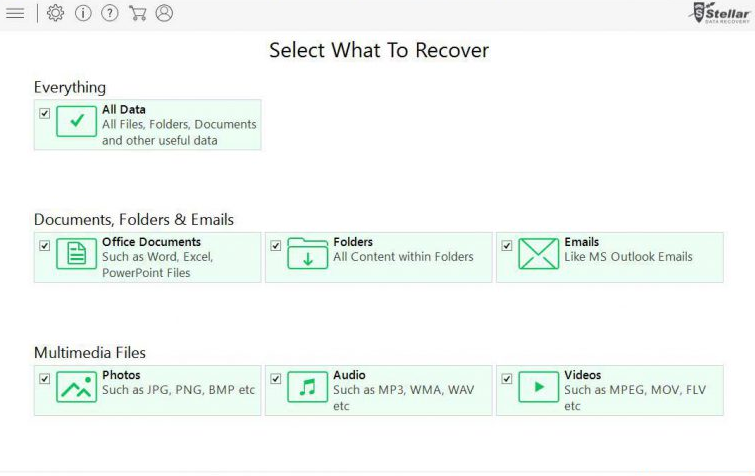

ステップ 4: インストールが完了すると、プログラムが自動的に実行されます。 新しく開いたインターフェイスで、復元するファイルの種類を選択し、[次へ] をクリックします。

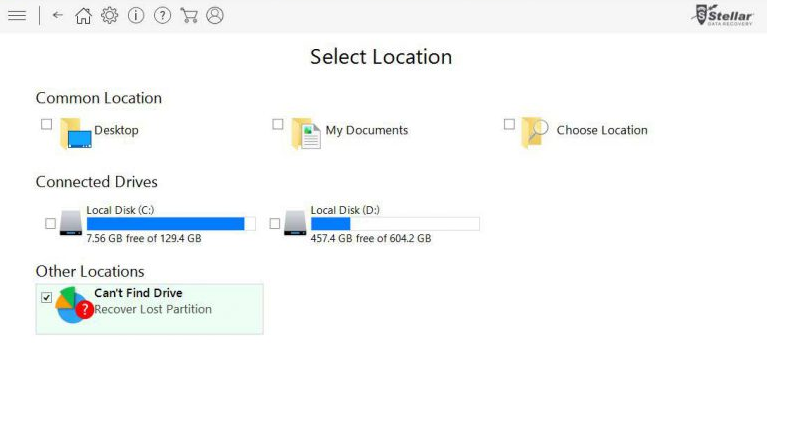

ステップ 5: ソフトウェアを実行して回復プロセスを実行する「ドライブ」を選択できます。 次に、「スキャン」ボタンをクリックします。

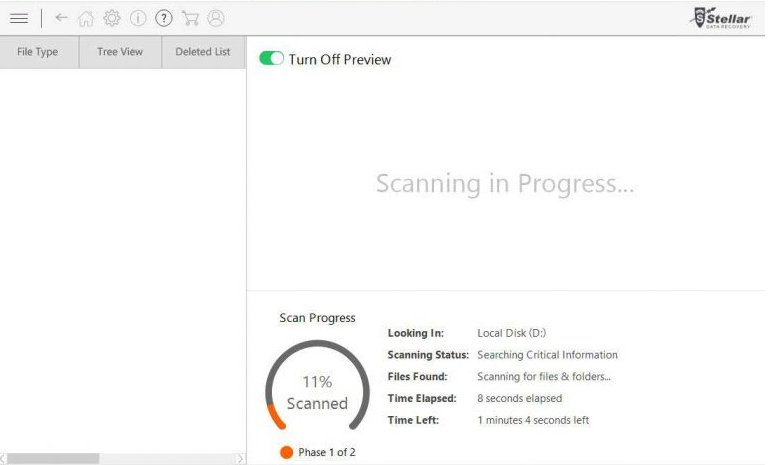

ステップ 6: スキャン用に選択したドライブに基づいて、復元プロセスが開始されます。 選択したドライブのボリュームとファイル数によっては、プロセス全体に時間がかかる場合があります。 プロセスが完了すると、データ エクスプローラーが画面に表示され、復元するデータのプレビューが表示されます。 復元するファイルを選択します。

Step7. 次に、復元したファイルを保存する場所を見つけます。

特別なオファー

Malware/Spyware/Virus は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunter 5マルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。

特別オファー(Macintoshの場合)

あなたがMacユーザーであり、Malware/Spyware/Virusがそれに影響を与えている場合は、ここからMac用の無料マルウェア対策スキャナーをダウンロードして、プログラムが機能するかどうかを確認できます。

Hawk Ransomware 攻撃を回避するには?

マルウェアに対する完全な保護を保証できるセキュリティ対策はありませんが、ランサムウェアがデバイスに感染するのを防ぐために講じることができる特定の予防措置があります。 フリー ソフトウェアをインストールするときは注意を払い、インストーラーの追加のオファーを注意深く読んでください。

ユーザーは、不明な送信者からの電子メールや、疑わしいまたは通常とは異なるメッセージを開くときは注意する必要があります。 送信者またはアドレスがよくわからない場合、またはコンテンツが予期しているものと無関係である場合は、メッセージを開かないことをお勧めします。 参加していないコンテストで賞品を獲得できる可能性はほとんどないため、何かを獲得したと主張する電子メールには注意してください。 電子メールの件名が予想しているものに関連していると思われる場合は、メッセージのすべての側面を徹底的に調査することが重要です。 詐欺師は間違いを犯すことが多いため、電子メールの内容を注意深く精査すると、不正行為を特定するのに役立ちます。 注意を怠らず、疑わしいと思われる電子メールや手紙を開かないようにすることをお勧めします。

ランサムウェアが悪用できる脆弱性を防ぐために、すべてのソフトウェアとセキュリティ プログラムを最新の状態に保つことも重要です。 クラックされたプログラムや未知のプログラムを使用すると、トロイの木馬ベースのランサムウェア攻撃の重大なリスクになります。 サイバー犯罪者は、パッチやライセンス チェックなど、正当なソフトウェアを装ったトロイの木馬を配布することがよくあります。 ただし、信頼できるソフトウェアと悪意のあるトロイの木馬を区別することは困難です。一部のトロイの木馬は、ユーザーが求める機能を備えている場合もあるためです。

このリスクを軽減するには、信頼できないプログラムの使用を完全に避け、信頼できるソースからのみソフトウェアをダウンロードすることが重要です。 プログラムをダウンロードする前に、ユーザーはそれを徹底的に調査し、信頼できるソースからのレビューを読む必要があります。 また、マルウェア対策のメッセージ ボードを参照して、疑わしいソフトウェアに関する追加情報を収集することをお勧めします。 最終的に、トロイの木馬ベースのランサムウェア攻撃に対する最善の防御策は、注意を払い、信頼できないソースからソフトウェアをダウンロードしないようにすることです。

個人および組織への攻撃に対するさらなる防御策

PC が Dharma などの非常に危険なランサムウェア ファミリに感染した場合、ワークステーションに多数の攻撃を引き起こす可能性があります。 ただし、追加の予防措置を講じることをお勧めします。 まず、多要素認証を含む仮想プライベート ネットワーク (VPN) を使用して、リモート デスクトップ プロトコル (RDP) サーバーにパッチを適用し、保護することが重要です。 これにより、不正アクセスや潜在的な侵害を防ぐことができます。

組織がフィッシングの試みに対して警戒し続けることも重要です。特に、リモート作業環境に適応する際には重要です。 在宅勤務の従業員が増えると、フィッシング攻撃のリスクが高まります。適切なトレーニングと教育を行うことで、このリスクを軽減できます。

さらに、企業は、ビジネス目的でサービス プロバイダーやサード パーティに付与されるアクセスに注意を払う必要があります。 これらのエンティティは、適切に管理されていないとセキュリティ上の脅威をもたらす可能性があり、企業は機密データと情報を保護するために厳格なセキュリティ プロトコルと手順を実装する必要があります。 これらの対策を実施することで、組織はランサムウェアやその他の潜在的なセキュリティの脅威から身を守ることができます。

関連するよくある質問

Hawk Ransomware で暗号化されたファイルを開くにはどうすればよいですか? 自分でアクセスできますか?

ランサムウェアによってロックされたファイルは、最初に復号化キーを使用して復号化しない限り、アクセスできません。

ロックされたファイルにアクセスするにはどうすればよいですか?

バックアップファイルがある場合は、それを使用してください。バックアップから使用できるため、暗号化されたファイルについて心配する必要はありません。 ただし、同じ PC でバックアップ ファイルを使用するには、まずランサムウェアの感染を完全に除去する必要があります。そうしないと、バックアップ ファイルも暗号化されてしまいます。 ランサムウェアを削除するには、次のことをお勧めします。強力なマルウェア対策ツールを使用してください。

バックアップが利用できない場合は、「復元ポイント」を試して、PC がランサムウェア攻撃を受けていないポイントにシステムをロールバックすることができます。 これらのオプションが機能しない場合は、強力なデータ回復ツールで運を試すことができます.

さらに、暗号化されたファイルがまだ手元にある可能性が高いため、送受信された電子メールなどのすべての可能な場所を確認したり、友人や家族に連絡して、以前に共有された画像やビデオなどのファイルを取得したりできます。 . クラウド ストレージやソーシャル メディア プラットフォーム、ラップトップ、PC、携帯電話などの古いデバイスを確認してください。

復号化キーを取得するために身代金を支払う必要がありますか?

身代金を支払った後でも、サイバー犯罪者から正しい復号化キーを受け取る保証はないため、金銭を支払うことは決してお勧めしません。 サイバー犯罪者の身元は匿名であることが多いため、後で何もできません。

ランソウメア攻撃についてどこで報告できますか?

どの国にも、ランサムウェア攻撃について報告できるサイバー セキュリティ機関があります。 各機関へのリンクは以下の通りです。 お住まいの国ごとにリンクにアクセスして、攻撃について報告することができます。

- USA– Internet Crime Complaint Centre IC3 or On Guard Online;

- In Canada- Canadian Anti-Fraud Centre;

- United Kingdom– Action Fraud

- Australia – Australian High Tech Crime Center

- In Ireland- An Garda Síochána

- Greece – Cyber Crime Unit (Hellenic Police)

- New Zealand- Consumer Affairs Scams

- Spain– Policía Nacional

- Poland– Policja

- Portugal– Polícia Judiciária

- France– Ministère de l’Intérieur

- Germany– Polizei

- Italy– Polizia di Stato

- The Netherlands– Politie

- India – CyberCrime Investigation Cell

アンチウイルスはランサムウェアから保護できますか?

強力なアンチウイルスは、ランサムウェアを保護、検出、および削除できます。 ランサムウェアからリアルタイムで保護するには、常にセキュリティ アプリケーションを使用することをお勧めします。 さらに、優れたサイバーセキュリティ慣行に従うことも同様に重要です。