PC から Fumacrom.com を削除する方法

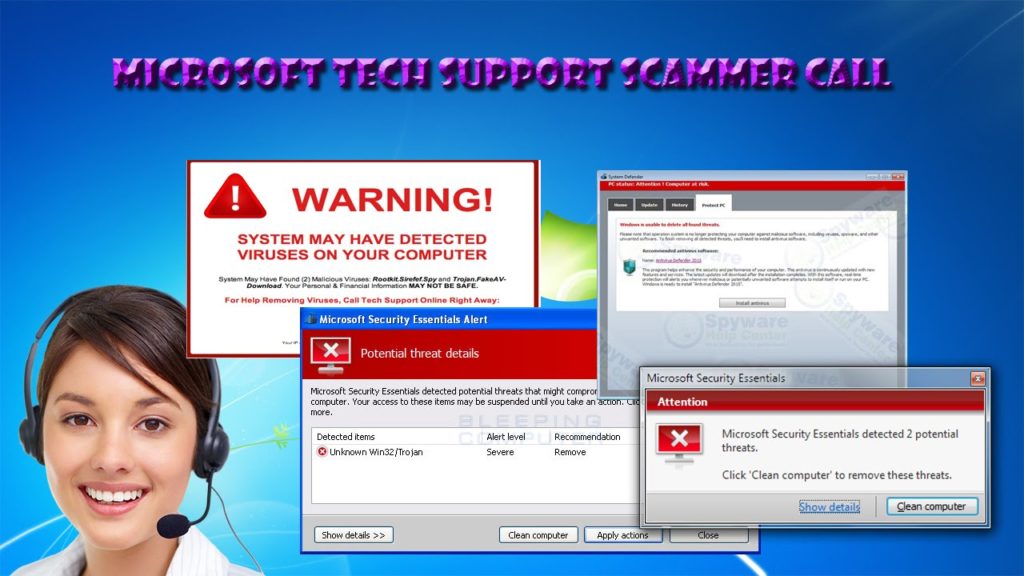

Fumacrom.comは、訪問者を騙して通知を許可させることを目的とした欺瞞サイトです。許可すると、邪魔な広告が絶え間なく表示されるようになります。これらの広告は迷惑なだけでなく、危険でもあります。クリックすると、悪意のあるウェブサイトや有害なウェブサイトにリダイレクトされ、デバイスに感染したり、個人情報を盗んだり、その他のセキュリティ問題を引き起こしたりする可能性があります。 Fumacrom.comって何ですか? Fumacrom.com は、さまざまな口実で訪問者に「許可」ボタンをクリックするよう促すという欺瞞的な戦術を採用するいかがわしい Web ページです。 Webページのコンテンツへのアクセス、ビデオの視聴、ファイルのダウンロード、Flash Playerの有効化、インターネット接続の確立には許可の付与が必要であると主張しています。 ただし、ユーザーがこの罠に陥って「許可」をクリックすると、知らず知らずのうちに Fumacrom.com スパム通知が有効になってしまいます。 これらの通知は、一度有効にすると、ユーザーの画面に絶え間なく表示され始め、ユーザーのブラウジング エクスペリエンスを妨害し、不要な広告、ポップアップ、その他の煩わしいコンテンツがユーザーに押し寄せます。 この戦術の背後にある目的は、広告クリックやアフィリエイト マーケティングを通じて Web サイト運営者に収益をもたらすことです。 Fumacrom.com は、ユーザーに通知権限の付与を強制することで、ターゲットを絞った広告、プロモーション、さらには悪意のあるコンテンツをユーザーのデバイスに直接送信できるようになります。 この侵入的な動作はユーザーのプライバシーを侵害し、オンライン...