FlexInterval AdwareMacを削除する方法

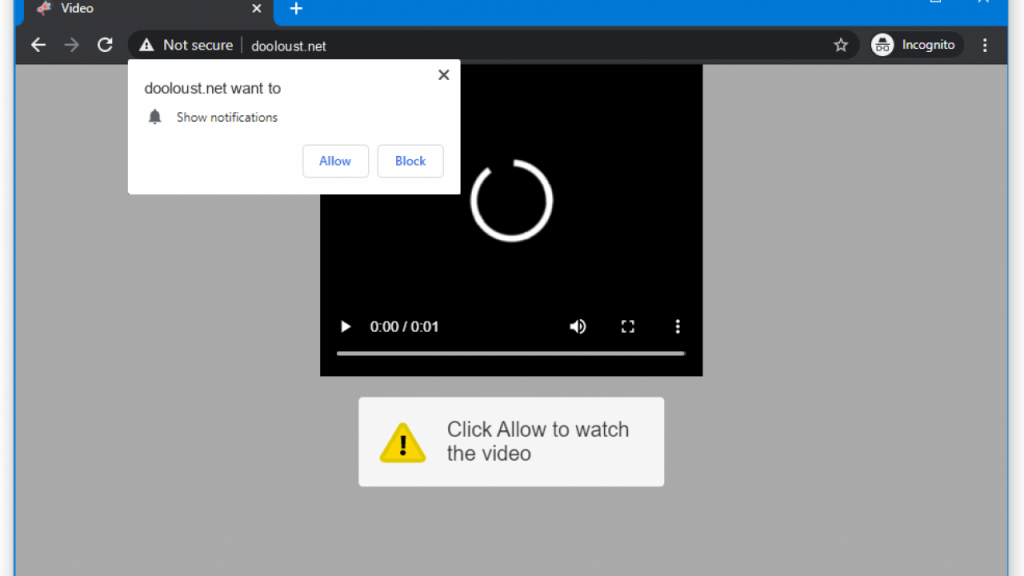

MacコンピュータからFlexInterval Adwareを削除する簡単な方法 FlexInterval Adwareは大まかなアプリケーションであるか、不要なブラウザ拡張機能がアドウェアとブラウザハイジャッカーファミリの両方に属しています。この大まかなアプリケーションの背後にある攻撃者の目的は、知らないうちにブラウザの設定を変更し、偽のBHO /拡張機能/プラグイン/ツールバーをインストールし、悪意のある広告キャンペーンを配信し、オンラインの習慣を監視し、ブラウジングを収集することによって、偽の検索エンジンを宣伝することです。関連データまたはその他の機密情報。ある意味、この厄介なアプリケーションはまったく安全ではありません。この厄介なアプリケーションをMacコンピュータにインストールして使用することは安全ではありません。 FlexInterval Adwareは主にMacOSベースのコンピューターを対象としており、ブラウザーの設定にいくつかの不要な変更を加えることで、ブラウジングのエクスペリエンスとパフォーマンスに影響を与えます。この大まかなアプリケーションは、Google Chrome、Internet Explorer、Safari、Mozilla Firefox、およびその他のブラウザを含むメインブラウザを乗っ取ることができます。いくつかの偽の検索エンジンのアドレスで、ブラウザのデフォルトのホームページ、新しいタブのURL、検索エンジンを変更します。また、これらの変更を元に戻すこともできなくなります。つまり、行った変更を元に戻すことはできません。この偽の検索エンジンは一意の結果を表示しません。つまり、他の検索エンジンによって生成された結果を提供するため、偽の検索エンジンと呼ばれます。 この偽の検索エンジンは、スポンサー付きの結果を提供したり、Macにスポンサー付きソフトウェアをダウンロード/インストールして収入を得たりするように仕向けます。ある意味では、この偽の検索エンジンでWebを検索することは安全ではありません。 FlexInterval Adwareは、バナー、クーポン、オファー、コマーシャル広告、偽のセキュリティアラート、偽のソフトウェア更新アラート、およびその他の種類の広告の形で悪意のある広告を配信するようにも設計されています。この大まかなアプリケーションで広告をクリックすると、深刻なプライバシーの問題、コンピューターでのマルウェアやウイルスの感染、さらには個人情報の盗難につながる可能性があります。この大まかなアプリケーションによって表示されるハイパーリンク/ボタンまたは広告をクリックすることは安全ではありません。 FlexInterval Adwareは、他の大まかなアプリケーション、アドウェア、PUA、またはマルウェアをMacコンピューターにインストールしようとします。これらの大まかなアプリケーションは、オンラインの習慣を監視し、ブラウジング関連のデータやその他の機密情報を収集するように設計されています。これらの収集されたデータは、他の攻撃者またはサードパーティと共有して、それらからいくらかの収入を生み出すことができます。ある意味、この大まかなアプリケーションは信頼できません。したがって、できるだけ早くコンピュータでFlexInterval Adwareを見つけて削除することが重要です。 どのようにしてMacでFlexInterval Adwareを入手しましたか? この種の大まかなアプリケーションをダウンロード/インストールまたは開くには、悪意のある広告をクリックするか、他の怪しげなWebサイトにアクセスするか、Macコンピューターに既にインストールされている他の不要な可能性のあるアプリケーション(PUA)を使用します。場合によっては、PUAまたはマルウェアは、非公式/安全でないWebサイト、偽のソフトウェアアップデーター、インストーラーまたはダウンローダー、およびその他のサードパーティソースを通じて配布されます。 PUAは、追加のオファーとして他のソフトウェアパッケージを介して配布することもできます。ソフトウェアパッケージのインストールで「カスタム/詳細/手動」設定を選択する代わりに「推奨/エクスプレス」設定を選択した場合、ソフトウェアパッケージに含まれるすべての追加プログラムまたは悪意のある追加をコンピューターにインストールします。...