Xdwhatijunn.xyz ポップアップ広告を削除する方法

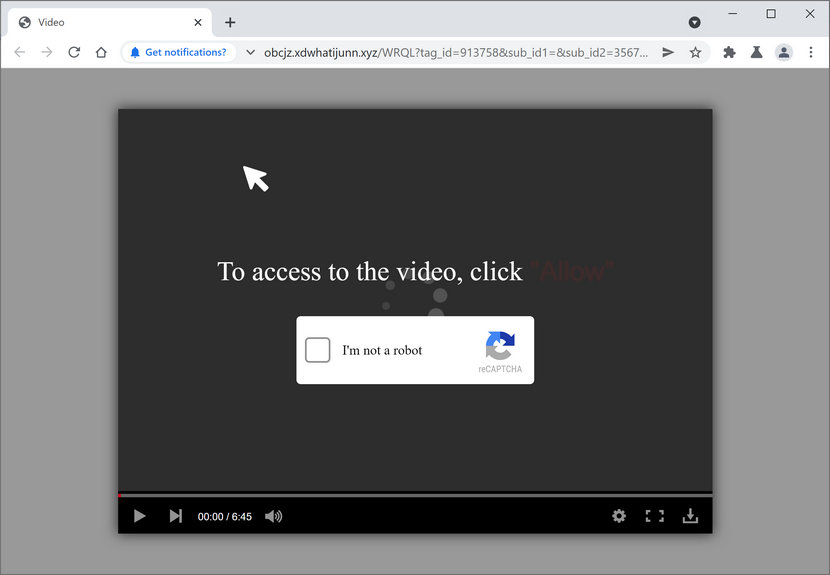

Xdwhatijunn.xyz:単純な削除プロセス Xdwhatijunn.xyzは、幻想的なページの背景とプロンプトを表示することにより、訪問者をだましてアラートを受け入れさせようとする誤解を招くWebページです。地理的な場所によっては、ボタンをクリックして、ロボットではないことを証明したり、18歳以上であることを確認したり、存在しないビデオを視聴したり、架空のファイルをダウンロードし続けたりするように求められる場合があります。この悪名高いドメインからのポップアップに遭遇した場合、その通知を受け入れるべきではありません。非常に多くの場合、そのような欺瞞的なポータルは、クリック課金型の収入を得るためにユーザーをだましてそうさせようとします。 アドウェアはXdwhatijunn.xyzリダイレクトをトリガーします: Xdwhatijunn.xyzサイトからのアラートを受け入れると、通知の形式の広告がユーザーのPCデスクトップまたは電話画面に直接表示されます。このプッシュ通知ウイルスは、実質的にすべてのオペレーティングシステムで実行されているすべてのシステムに感染する可能性があります。通常、システムがアドウェアやその他の望ましくない可能性のあるプログラム(PUP)に感染すると、人々はそのような悪名高いWebサイトに再ルーティングされます。これらのタイプの感染は、迷惑な広告を配信し、リダイレクトを引き起こす可能性があります。この危険なサイトは、何もクリックしなくても定期的に開かれる可能性があります。 これは、Xdwhatijunn.xyzアドウェアの怪しげな機能の1つにすぎません。また、ブラウザウィンドウ全体に、スポンサーサイトの誤解を招く広告をオーバーレイして、オンラインセッションの品質を大幅に低下させ、検索の問い合わせ、地理的位置、IPアドレス、アクセスしたサイト、クリックしたリンクなどの識別できないデータを収集することもできます。あなたのために特別に広告をカスタマイズします。したがって、このPUPをワークステーションに置いている間、Webセッションをひどく中断する大量の邪魔な広告が絶えず殺到します。これらの広告はクリック課金型の収益を上げるように設計されているため、クリックすればするほど、開発者のポケットに直接入るお金が増えます。 Xdwhatijunn.xyz広告またはアドウェアによって表示される広告は、一見非常に目を引くように見えるかもしれませんが、実際にはそれほど良くありません。それらはリダイレクト機能を備えており、いくつかのフィッシング、テクニカルサポート詐欺、偽のソフトウェアアップデート、マルウェアを含む、ゲーム、ギャンブル、ポルノ、およびその他の安全でないポータルにつながります。このような危険なWebサイトにアクセスすると、システム感染、機密データの開示、およびその他の不親切なジレンマが発生する可能性があります。したがって、これらの広告がどれほど魅力的に見えても、これらの広告には近づかないことを強くお勧めします。この不要なアプリによって実行されるすべての悪意のある行為は、システムリソースを大量に消費し、PC全体のパフォーマンスを大幅に低下させます。したがって、Xdwhatijunn.xyzを即座に削除する必要があります。 不要なアプリを広める方法: アドウェア、ブラウザハイジャック犯などのPUPは、通常、ソフトウェアバンドルを介した直接の承認なしに、ユーザーデバイスにインストールされます。この方法を使用すると、サードパーティソフトウェアベンダーは、クイック/推奨/標準インストールモードが選択されている場合、インストールされようとしているすべてのプログラムを公開しないため、追加の利益を得ることができます。誤解を招くページで偽のソフトウェアアップデートを宣伝するポップアップを信頼している場合は、PUPを取得して、提案されたアプリケーションをダウンロードすることもできます。 開発者から直接必要なソフトウェアをダウンロードすることにより、望ましくない可能性のあるプログラムを回避できます。カスタム/詳細インストール方法を選択し、疑わしい、疑わしい、不明なアプリをすべてワークステーションへのインストールから選択解除します。また、サードパーティのサイトに表示されるランダムな広告を避け、アプリを更新またはアクティブ化するためにのみ本物の開発者が提供するツールを使用してください。デバイスがすでにこのPUPに感染している場合は、時間を無駄にすることなく、マシンからXdwhatijunn.xyzを削除する必要があります。 特別なオファー Xdwhatijunn.xyz は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー 必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterの無料スキャナーは、コンピューターから現在の脅威をスキャンして検出し、ダウンロードするだけで、一度だけ削除することもできますが、次の48時間は駆除する必要があります。 検出されたラットをすぐに削除する場合は、ソフトウェアを完全にアクティブ化するライセンスバージョンを購入する必要があります。 特別オファー(Macintoshの場合)...