Enuebenet.biz を削除する方法:迷惑なポップアップを停止します

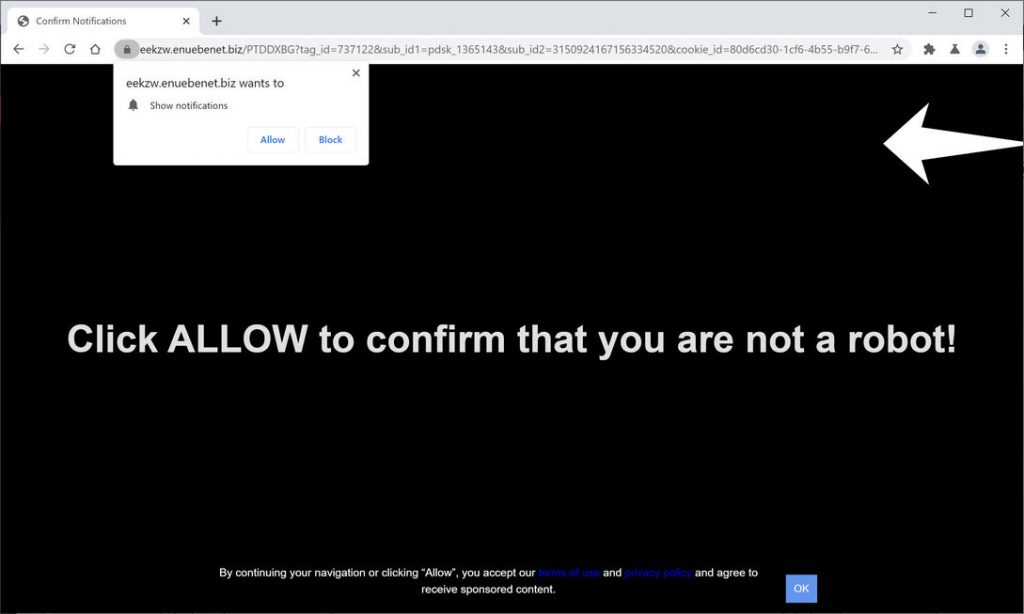

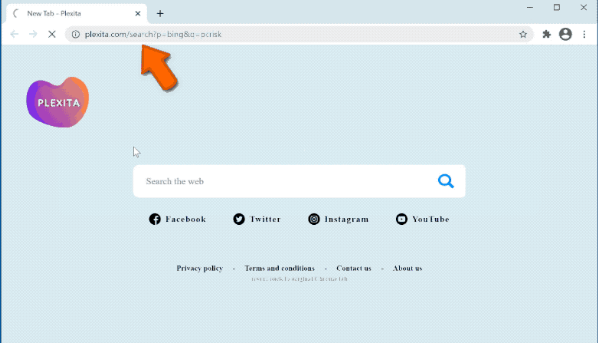

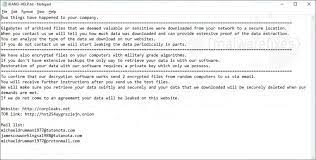

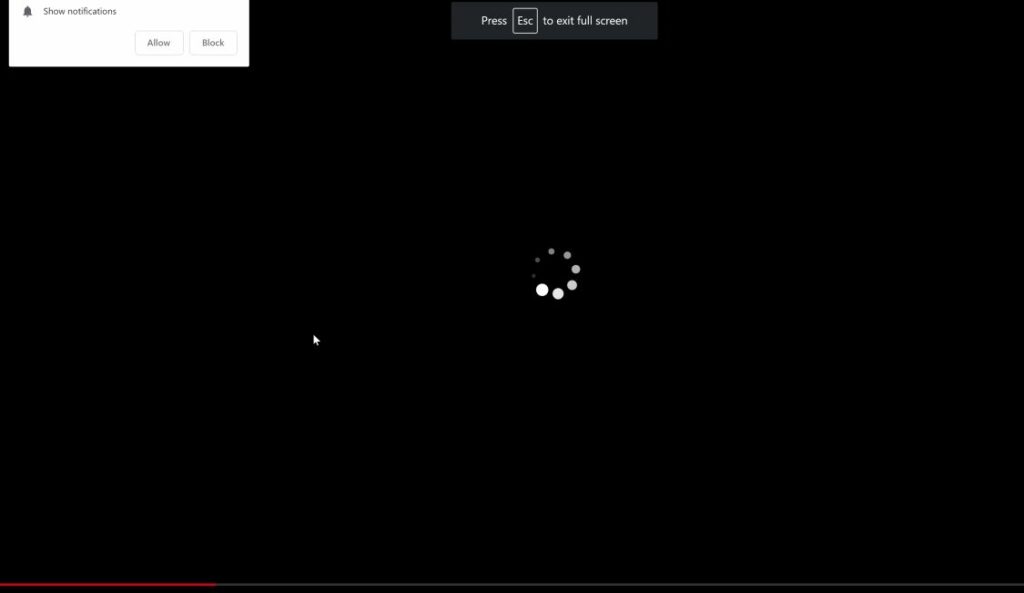

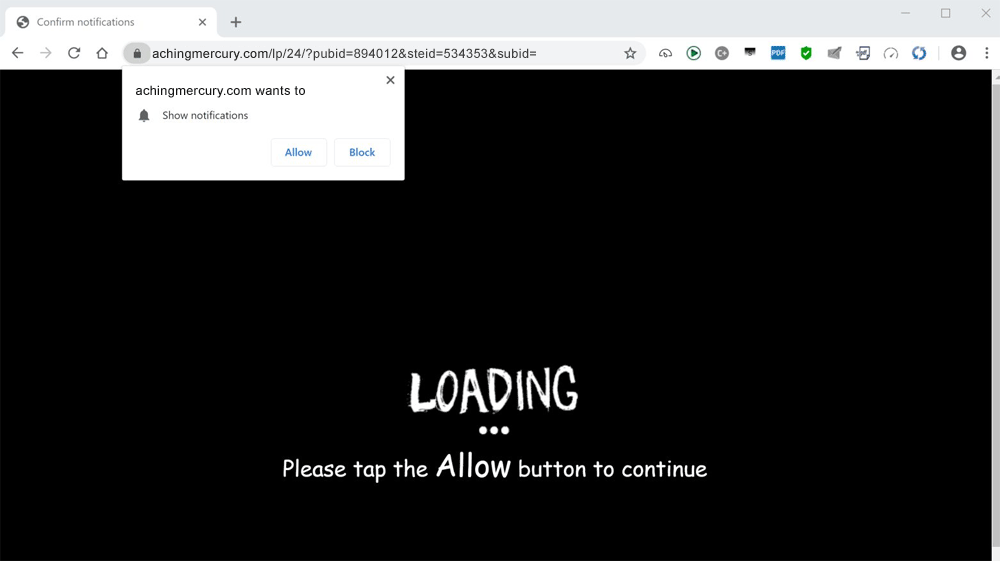

Enuebenet.biz:アンインストールのマニュアルガイド Enuebenet.bizは、ポップアップのボタンをクリックして、ロボットではないことを確認するように促す不安定なWebドメインです。後で広告コンテンツでスパムされる可能性があるため、この提案を受け入れないことをお勧めします。このプッシュ通知ウイルスの唯一の動機は、非常に多くのユーザーが提供された広告をクリックしたときに成功するクリック課金技術を介して収益を生み出すことです。リダイレクトウイルスは、多くの人がこのアプリと呼ぶ用語です。これは、幻想的な配布技術を使用してコンピュータシステムに到達し、被害者を広告やリダイレクトなどの侵入的な活動に巻き込むためです。 Enuebenet.biz広告は重大な問題につながる可能性があります: Enuebenet.bizアドウェアおよびその他のブラウザベースのアプリケーションは、広告のメリットに重点を置いています。このアプリの主な目的は、できるだけ多くの成功した広告を提供することです。その後、ユーザーが配信された広告をクリックすると、プログラムはいくつかの製品やサービスのダウンロードを奨励したり、不正な調査や賞品の請求に関与させたりする可能性があります。特定のサービスを選択する際に、いくつかの資格情報の入力を求められる場合があることに注意してください。あなたはそれらに加入し、月額料金を支払わなければならないかもしれないので、あなたはそれをするべきではありません。また、PUPから要求された場合は、簡単に公開される可能性があるため、個人データを入力しないでください。 Enuebenet.bizアドウェアはクリック単価方式で利益を得ようとする可能性があるため、配信された広告をクリックすればするほど、クリエイターはより多くのメリットを享受できます。しかし、これらの人々は他の方法から収入を集めることもできます。したがって、彼らはあなたのブラウジングデータを記録し始めるかもしれません。その後、開発者は収集したデータを他のパートナーと共有して金銭を支払う場合があります。さらに、最近入力したWebサイト、保存したブックマーク、最も人気のある検索クエリ、クリックしたハイパーリンクと広告、IPアドレスなどの情報を使用して、ターゲットを絞った広告に参加し、人目を引くオファーを提供できます。 Enuebenet.bizから発生するすべての悪意のある行為は、頻繁なブラウザの問題を引き起こす可能性があり、プログラムがPCのリソースを自身のアクションに過剰に使用するため、システムがフリーズする可能性もあります。 CPUパワーが90%を超えて上昇すると、過熱するリスクがあります。適切なEnuebenet.biz除去は、これらすべての問題を解決する方法です。最初の症状が見られたらすぐにPUPを終了すると、すべての不要なアクティビティと潜在的なリスクが発生する可能性があります。 Enuebenet.bizを広める方法: 多くのサードパーティのWebサイトが、フリーウェアとも呼ばれるフリーソフトウェアを広めています。多くのユーザーがそのようなタイプの人気のあるサイトにアクセスしますが、信頼されるべきではないさまざまな悪意のあるサイトがあります。海賊版プログラムインストーラーを配布するトレントや同様のページは主に安全ではないため、使用しないでください。ただし、最も人気のあるソフトウェア配布ポータルでさえソフトウェアがバンドルされているため、注意が必要です。これらのPUPの侵入は、サードパーティのサイトからフリーウェアをダウンロードし、推奨オプションを使用してインストールするときに発生します。 したがって、フォーラム、レビュー、ブログ、およびWeb上の他の場所を介して、オンラインでインストールする予定のソフトウェアについて調査する必要があります。新しいアプリのインストール中は、プロセスを制御し続けるために、推奨/クイック設定ではなく、常に詳細/カスタム設定を選択する必要があります。また、すべてのオファー/ディールを拒否し、事前に選択されたチェックボックスからチェックマークを削除します。ただし、現時点では、できるだけ早くデバイスからEnuebenet.bizを削除する必要があります。 特別なオファー Enuebenet.biz は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー 必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterの無料スキャナーは、コンピューターから現在の脅威をスキャンして検出し、ダウンロードするだけで、一度だけ削除することもできますが、次の48時間は駆除する必要があります。 検出されたラットをすぐに削除する場合は、ソフトウェアを完全にアクティブ化するライセンスバージョンを購入する必要があります。...