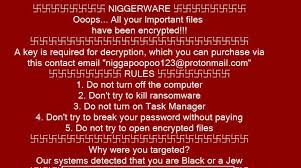

NIGGERWARE ransomwareを削除して暗号化されたファイルを回復する方法

NIGGERWARE ransomwareを削除してデータを復元するための簡単な段階的ガイド Xiaopaoは、NIGGERWARE ransomwareが暗号ウイルスであることを発見しました。これは、保存されたファイルを暗号化し、名前を変更してから、復号化ツール/ソフトウェアに身代金を要求するように設計されたマルウェアの一種です。これは同じことをします。ただし、暗号化されたファイルのファイル名は変更されません。インストール直後に表示されるポップアップウィンドウに、身代金の支払いメッセージまたは復号化ツールを提供していると主張する詐欺師に連絡/支払う提案が表示されます。 身代金メモに書かれているように、被害者はNIGGERWARE ransomwareの背後にいる詐欺師から購入できる特定の復号化ツールを使用せずにファイルを復号化することはできません。このため、彼らは電子メールアドレス([email protected])を介してこれらの人々との接続を確立するように指示されています。さらに、ポップアップウィンドウメッセージは、被害者に、コンピュータの電源を切ったり、ランサムウェアをアンインストールしたり、タスクマネージャを使用したり、暗号化されたファイルを開いたり、サードパーティのツールを使用して復号化しようとしたりしないように警告します。ポップアップページには、24時間からカウントダウンするスケジュールタイマーが含まれており、時間が限られていると思われる可能性があります-時間が経過した後、詐欺師が保存しているサーバーから復号化ツールを削除するか、身代金を増やす可能性があります費用。 NIGGERWARE ransomwareによって表示されるポップアップに書き込まれるフルテキストメッセージは次のとおりです。 ニガーウェア おっと...すべての重要なファイルが暗号化されました!!! 復号化にはキーが必要です。このキーは、この連絡先メールアドレス「[email protected]」から購入できます。 ルール 1.コンピューターの電源を切らないでください 2.ランサムウェアを殺そうとしないでください 3.タスクマネージャーをオンにしないでください 4.支払いをせずにパスワードを破ろうとしないでください 5.暗号化されたファイルを開こうとしないでください なぜあなたは標的にされたのですか? 私たちのシステムは、あなたが黒人またはユダヤ人であることを検出しました 残念ながら、これはファイルの復号化に一意のキー/コードが必要であることは事実です。また、これは、ファイルをロックするためのキーについて考えている詐欺師だけであることも事実です。彼らを信頼し、身代金の要求に従う人々が詐欺に遭う可能性が高いという問題-詐欺師は復号化ツールを提供するつもりはありません。多くの場合、支払いをした被害者は経済的損失を被り、すべてのファイルが暗号化された形式のままになります。...