urtheredevo.topアドウェアを削除する方法

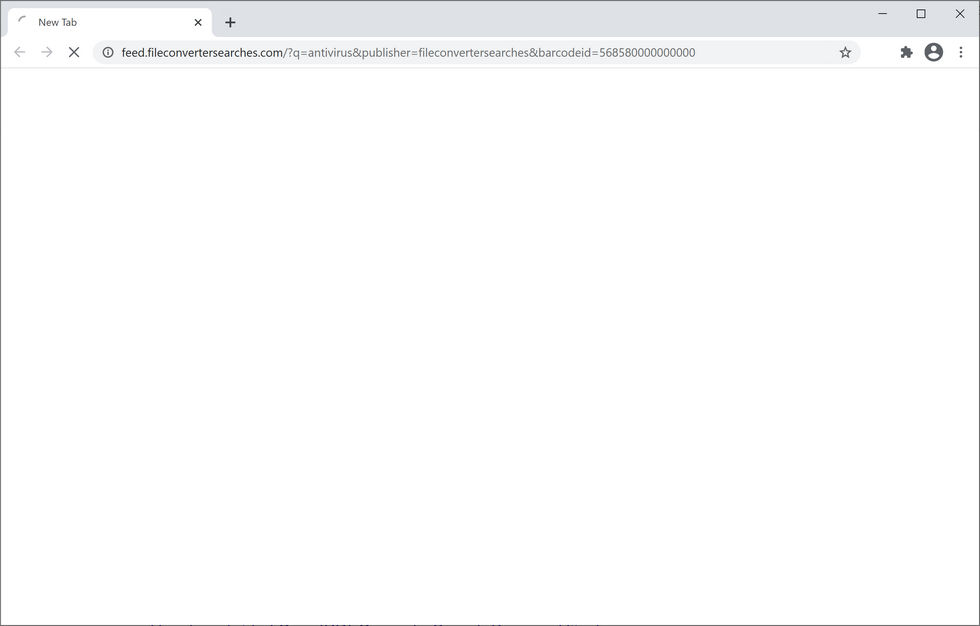

ステップバイステップのurtheredevo.top削除手順 urtheredevo.topは、訪問者にさまざまな疑わしいコンテンツを提示したり、さまざまな信頼できないサイトや悪意のあるサイトにリダイレクトしたりする不正なWebサイトです。通常、人々はそのようなページに不注意にアクセスし、ほとんどの場合、邪魔な広告や望ましくない可能性のあるアプリケーションによってそれらのページにリダイレクトされます。 PUAは、ユーザーの同意なしに他のソフトウェアにバンドルされています。これらのアプリは、怪しげなリダイレクトを引き起こし、さまざまな邪魔な広告ベースのキャンペーンを開始し、ユーザーのブラウジングデータを収集します。 urtheredevo.topの詳細 urtheredevo.topサイトの動作は、訪問者の地理的位置によって異なります。被害者のIIPアドレスをチェックすることでこれを決定します。特定の地理的位置に応じて、サイトはさまざまな疑わしいページにリダイレクトするか、疑わしい資料を表示するか、またはその両方を行います。さらに、このタイプのほとんどのサイトは、人々にブラウザ通知を有効にするために、欺瞞的なクリックベイト技術を使用しています。 urtheredevo.topサイトは、ダウンロードを続行するという欺瞞的な主張によってこれを行います。ユーザーはボタンをクリックする必要があります。ユーザーがこれをクリックすると、ブラウザが動作していない場合でも、サイトはポップアップ広告と通知をデスクトップに直接配信し始めます。 その背後にあるPUAにより、urtheredevo.topと同様に、ユーザーに通知を有効にするように要求し、さまざまな怪しげなリダイレクトをもたらしたり、疑わしいコンテンツを表示したりする、より怪しげなドメインへのリダイレクトが発生します。また、バナー、クーポン、アンケート、テキスト内広告の形で大量の広告を終日配信しています。そのような広告は単なる迷惑ではありません。クリックされると、信頼できない/悪意のあるさまざまなページにリダイレクトされる可能性があり、ソフトウェアを密かにダウンロード/インストールすることさえできるものもあります。データ追跡は、そのようなアプリケーションのもう1つの危険な機能です。彼らはブラウジングセッションを記録し、次のようなデータを収集できます。 IPアドレス、 検索クエリ、 表示されたページ、 アクセスしたURL、 地理的位置、 使用しているOSやブラウザの種類など 収集されたデータは、サイバー犯罪者である可能性のある第三者に共有されることで収益化されます。要約すると、デバイス上に不要なアプリが存在すると、システム感染、経済的損失、深刻なプライバシー問題、さらには個人情報の盗難の大きなリスクにつながる可能性があります。デバイスの整合性と個人の安全を確保するために、urtheredevo.topと関連するすべてのコンテンツをただちに削除してください。 urtheredevo.topはどのように侵入しましたか? PUAは、他のプログラムのダウンロード/インストール設定を通じて配布されます。バンドルとは、通常のアプリに不要な悪意のあるアプリを事前にパックするために使用されるマーケティング手法に付けられた名前です。ダウンロードを急いでインストールセクションをスキップすることにより、ユーザーは不要なアプリケーションを誤ってインストールするリスクを高めます。邪魔な広告はPUAのダウンロード/インストールを引き起こす可能性があります。クリックすると、特定のスクリプトを実行して、ユーザーの同意なしにステルスダウンロード/インストールを実行します。一部のPUAには、公式Webサイトもあり、Webブラウジングエクスペリエンスが向上すると考えて、意図的にダウンロードします。 PUA感染を防ぐ方法は? ダウンロード/インストールおよび/または購入のかなり前にソフトウェアを調査することを強くお勧めします。ソフトウェアのダウンロードには、公式Webサイトと直接リンクのみを使用する必要があります。疑わしいコンテンツやバンドルされたコンテンツを宣伝するためによく使用されるp2pネットワーク、無料のファイルホスティングサイト、サードパーティのダウンローダー/インストーラーは避けてください。ダウンロード/インストール中は、用語を読み、考えられるすべてのオプションを調べ、カスタム/詳細設定を使用し、補足アプリ、ツール、機能などからオプトアウトすることが重要です。邪魔な広告は合法的に見えます。ただし、ギャンブル、成人向けのデート、ポルノなど、信頼性の低いさまざまなページにリダイレクトされることがよくあります。このような広告/リダイレクトに遭遇した場合は、疑わしいアプリやブラウザ拡張機能/プラグインが削除されていないかシステムを調べてください。一部のPUAが既にコンピューターにインストールされている場合は、信頼できるアンチウイルスを使用してシステム全体のスキャンを実行し、すぐに削除します。 簡単なurtheredevo.top取り外しガイド 以下に、urtheredevo.top除去を実行するための完全な段階的ガイドを示します。...