MacからChangeParameterを削除します(アンインストール手順)

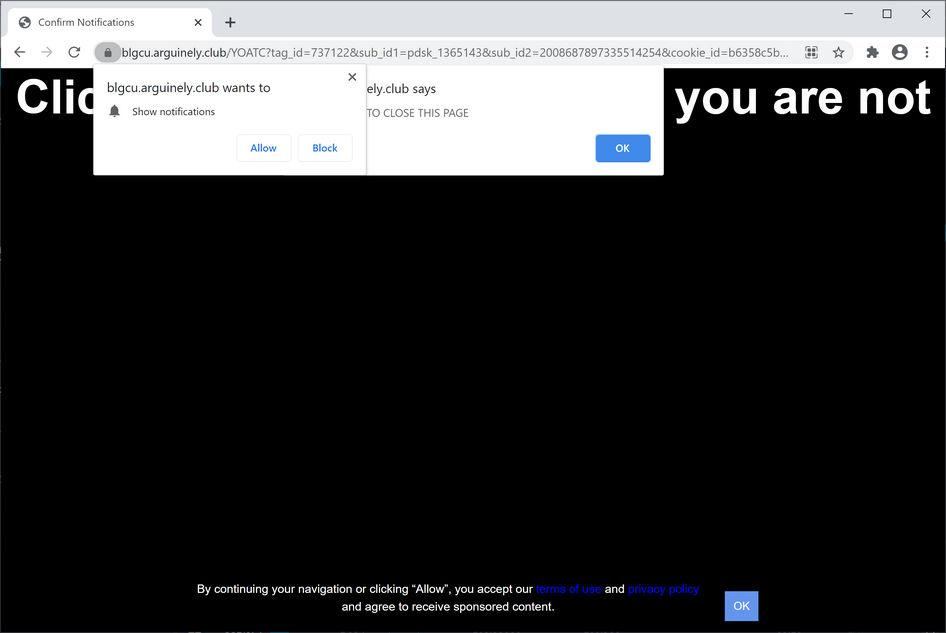

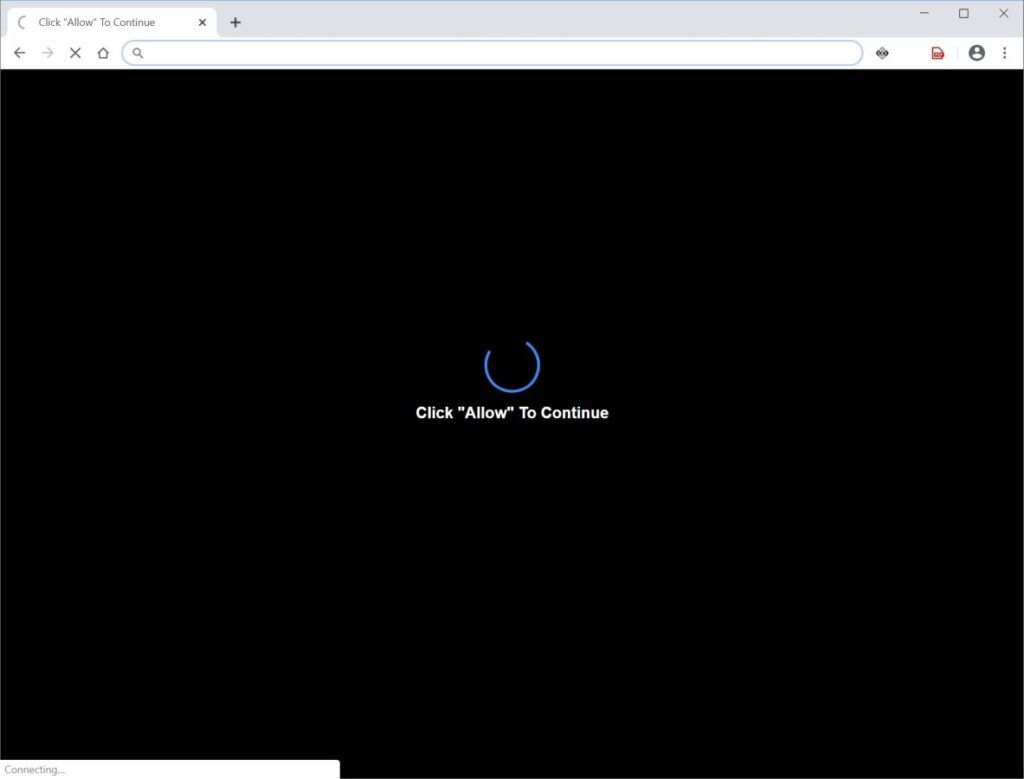

ChangeParameter削除のヒント 脅威の概要 名前:ChangeParameter タイプ:アドウェア、ブラウザハイジャック犯、Macマルウェア、Macウイルス 簡単な説明:この疑わしいアプリケーションは、あらゆる種類の広告を表示するために、インストールされているブラウザを乗っ取ります。 症状:目的は、バナー、リダイレクト、ポップアップ、およびその他の形式の広告を表示することです。コンピューターのパフォーマンスの低下。 侵入方法:フリーウェアおよびシェアウェアプログラムのバンドル、スパムメール、ポルノまたはトレントサイト、有害なリンク、疑わしいWebサイトなど。 損傷:個人情報の損失、ブラウザの追跡(プライバシーの問題)、その他の悪意のあるマルウェアの侵入。 削除:信頼性の高いウイルス対策削除ツールを使用して、MacオペレーティングシステムからChangeParameterを自動的に削除します。 ChangeParameterは、他の無料のアプリケーションにバンドルされているシステムに、知らないうちにインストールされた可能性のある別の広告ベースのプログラムです。この望ましくないプログラムは、サードパーティのポップアップ広告を配信し、ブラウザの設定を変更して偽の検索エンジンを宣伝するために使用されます。ただし、このタイプのアプリにはブラウザハイジャック機能もあります。インストールすると、システムとブラウザの設定を変更したり、目的を達成するための同意なしにいくつかの新しい不要なアプリをインストールしたりできます。 さらに、ほとんどのアドウェアタイプとブラウザハイジャック犯は、ユーザーの閲覧習慣をスパイします。さらに、それらは基本的にサードパーティのグラフィックコンテンツが添付された邪魔な広告を配信し、それらを閉じるのは非常に困難です。配信される広告は、広告、ポップアップ、バナー、取引、オファー、割引、コマーシャル広告などの形式です。クリックすると、これらの広告は信頼できない、有害で悪意のあるWebサイトにリダイレクトされます。場合によっては、これらの広告は、悪意のあるスクリプトを実行してソフトウェアをダウンロードおよびインストールするように設計されています。 さらに、このようなアプリには、偽のWeb検索者のアドレスを割り当てるためにブラウザー設定を変更するために使用されるブラウザーハイジャック機能もあります。 ChangeParameterのようなアプリは、Safariでz6airr.comを宣伝し、Google Chromeでsearch.locatorunit.comを宣伝するために、ブラウザに変更を加えます。インストールされると、すべてのユーザーは、新しいブラウジングタブまたはウィンドウを開いている間、ハイジャック犯のサイトにアクセスするように要求されます。このため、ユーザーは、インストールされているブラウザハイジャック犯をアンインストールするまで、これらの変更をリセットできません。 さらに、望ましくない可能性のあるアプリケーションは、組み込みのデータ追跡テクノロジを使用して、セッションを閲覧しているユーザーに関連するデータを追跡できます。 IPアドレス、入力された検索クエリ、表示されたページなどのデータを記録します。場合によっては、機密情報や個人情報も収集されることがあります。その後、収集されたすべてのデータは、ユーザーのプライバシーや金銭的損失、さらには個人情報の盗難につながる可能性のある利益を上げるために悪用するサードパーティと共有されます。したがって、ChangeParameterとすべての疑わしいアプリケーションをできるだけ早く削除してください。 ChangeParameterの配布方法: これらの疑わしいマルウェアは、ほとんどの場合、ユーザーに知らされることなく、さまざまな方法でPCに拡散します。最も一般的で効果的な方法は、バンドルされたフリーウェアまたはシェアウェアプログラム、スパムメールの添付ファイル、安全でないネットワークでのファイル共有、およびその他のさまざまなソーシャルエンジニアリング攻撃方法です。これらの戦術はすべて、開発者がこの種のマルウェアをコンピューターに侵入させるために使用することを忘れないでください。 この迷惑なマルウェアが内部に正常にインストールされると、ブラウザに簡単に感染し、システムセキュリティ関連のすべてのプログラムを無効にして、その削除と検出を回避できます。また、ブラウザに悪意のある拡張機能をインストールして、Macでの悪意のあるアクティビティをサポートすることもできます。したがって、これらすべての理由から、Macに深刻な損傷を与えないようにする場合は、ChangeParameterを削除することが非常に重要です。 ChangeParameterを削除します...