DemonWare Ransomware を削除して感染ファイルを回復する方法

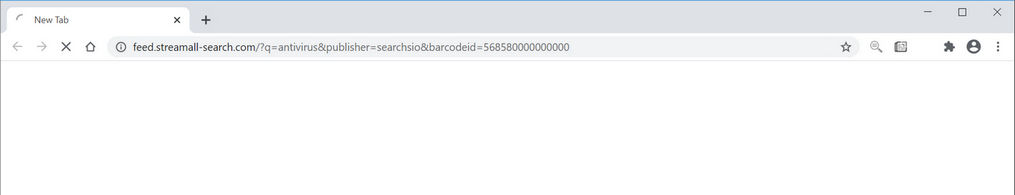

コンピューターからDemonWare Ransomwareを削除する簡単な手順 DemonWare Ransomwareは、セキュリティ研究者のRaviによって最初に発見された非常に危険なファイル暗号化マルウェアです。この危険な暗号寄生虫は、ユーザーの承認なしに標的のPCに密かに侵入し、強力な暗号を使用してユーザーの重要なファイルとデータを暗号化することができます。この悪名高いランサムウェアが攻撃を開始するとすぐに、被害者はファイルとドキュメントが機能していない状態にあることを発見します。また、システムの設定に不要な変更を加えて、PCを再起動するたびに再起動することもできます。ターゲットリストにあるファイルを検索してマシン全体のディープスキャンを実行し、そのようなファイルを検出した後、最終的にそれらをロックします。 DemonWare Ransomwareの深度分析: DemonWare Ransomwareは主にWindowsオペレーティングシステムで実行されているデバイスを攻撃し、最新のWin 10を含むすべてのバージョンのWindowsと互換性があります。これは、画像、オーディオ、ビデオ、PDF、ドキュメント、スプレッドシートなどの重要なファイルを暗号化し、「。DEMON」を追加しますそれぞれの名前の拡張子。この厄介な脅威によってエンコードされた後、侵害されたすべてのデータに完全にアクセスできなくなり、攻撃者だけが提供できる復号化ツール/キーを使用しないと開けなくなります。暗号化が成功すると、この不安定なマルウェアはポップアップウィンドウを表示し、感染したファイルを含む各フォルダに「README.txt」というタイトルの身代金メモを投下します。 DemonWare Ransomwareが示したメモには、被害者の重要なファイルは暗号化されており、それらを回復する唯一の方法は、復号化キーを使用することであり、犯罪者から購入する必要があります。復号化ツールは10時間しか使用できません。その後、データの復元は不可能になります。ユーザーは、メッセージ内に提供されているリンクを開いて、固有のIDを見つけてキーを取得するように指示されます。最後に、ビットコインまたはその他のデジタル通貨で200〜1500ドルの身代金をハッカーに支払う必要があるかもしれません。 身代金注記で提示されたテキスト: タンゴダウン! DemonWareランサムウェアに襲われたようです! パニックに陥らないでください。ファイルが元に戻ります。 DemonWareは基本的な暗号化スクリプトを使用してファイルをロックします。 このタイプのランサムウェアはCRYPTOと呼ばれています。 ファイルのロックを解除するには、復号化キーが必要です。 タイマーが切れるとファイルが削除されるので、急いでください。 鍵を見つけるまでに10時間かかります...