Pashka Ransomware を削除して感染データを回復する方法

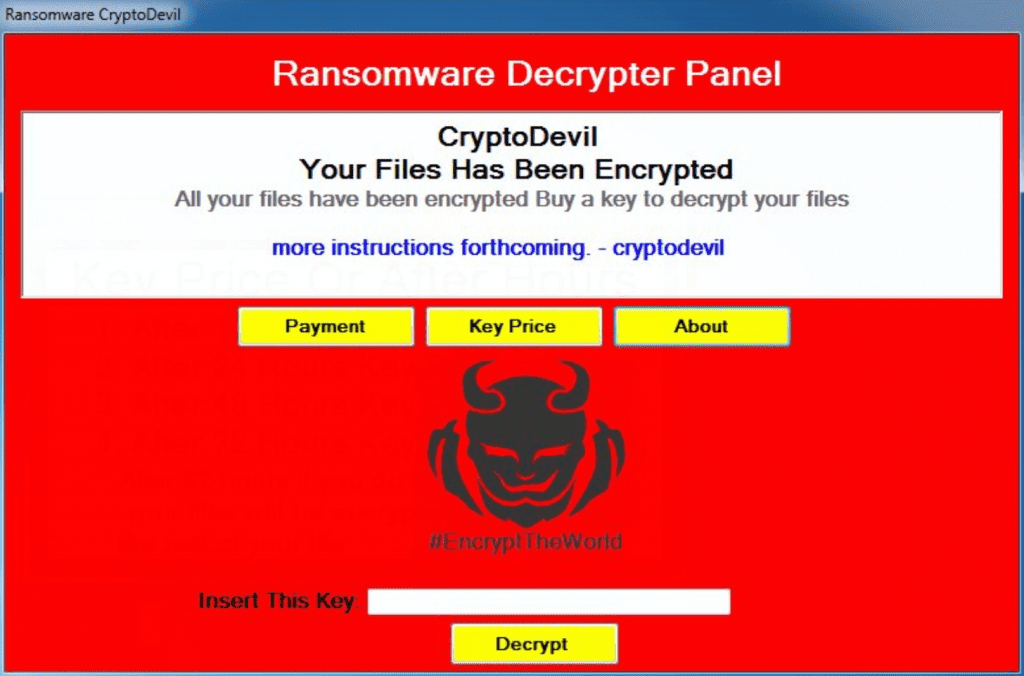

コンピューターからPashka Ransomwareを削除する簡単な手順 Pashka Ransomwareは、ファイルエンコーディングウイルスの新種であり、世界中で非常に急速に広がっています。この致命的な暗号マルウェアは、システム内に保存されているユーザーの重要なファイルとデータを暗号化し、攻撃者が被害者を脅迫し、被害者から金銭を強要するのを助けます。通常、Windows OSベースのコンピューターシステムを対象としており、最新のWin 10を含むWindows OSのすべてのバージョンに感染することができます。アルゴリズム。完了すると、ファイル名の末尾に独自の拡張子が追加され、ファイル名がエンコードされており、復号化ツールなしではアクセスできないことが示されます。 暗号化プロセスが完了すると、Pashka Ransomwareはデスクトップに身代金メモを残し、不親切な状況について通知し、攻撃者に身代金を支払って復号化ソフトウェアを入手するように求めます。身代金の額は、200〜1500ドルの範囲で、BitCoinsまたはその他のデジタル通貨で支払う必要があります。支払いが完了すると、必要なツールが提供されるため、侵害されたデータへのアクセスを取り戻すことができます。 身代金を支払う必要がありますか? ただし、Pashka Ransomwareによってロックされたファイルは復号化ソフトウェアを使用せずに開くことはできませんが、許可なくファイルをロックしたハッカーを信頼することは非常に危険です。このような犯罪者の唯一の動機は、被害を受けたユーザーから不正なお金を強要することであることに注意してください。身代金を受け取った後でもファイルが解読されるという保証はまったくありません。したがって、いかなる状況でも詐欺師に支払いを行うべきではありません。感染したファイルや失われたファイルを復元するのに非常に役立つサードパーティのデータ回復アプリケーションが複数あります。また、これらのツールを使用してデータを取り戻す必要があります。ただし、ここで最初に行う必要があるのは、できるだけ早くワークステーションからPashka Ransomwareを削除することです。 この暗号ウイルスはどのようにコンピュータに入りますか? この破壊的なファイルエンコーディングマルウェアは、いくつかの不正な方法でPCに侵入する可能性があります。それがあなた自身に告げない限り、それがあなたのコンピュータにどのように侵入したかを評価するのは難しいです。ハッカーは日を追うごとに賢くなり、より短時間でより多くのユーザーをターゲットにする方法を知っています。彼らは目標を達成するためにさまざまなトリックを使用しています。最も一般的には、悪意のある添付ファイルを含むスパムメールを使用して、メールボックスを介してワークステーションに直接感染を落とします。また、ユーザーが信頼できないWebサイトからほとんどの時間をダウンロードするバンドルされたフリーウェアまたはシェアウェアプログラムにPashka Ransomwareを植え付けることもできます。また、有害なWebポータル、急流またはポルノサイトにアクセスしたり、安全でないネットワークでファイルを共有したりすると、PCがこのウイルスに感染する可能性があります。 脅威の概要 名前-Pashka Ransomware タイプ-ランサムウェア、暗号化ウイルス...