Secondo quanto riferito, gli attacchi di phishing di Coronavirus stanno distribuendo Netwalker Ransomware

Secondo i rapporti, i membri sovraccarichi del settore sanitario vengono presi di mira con e-mail di phishing basate sul coronavirus

Dal momento che il mondo ora lotta contro la pandemia di Covid-19, gli hacker sono anche molto attivi e prendono di mira vari settori per intenzioni illecite. Secondo il rapporto attuale, il settore sanitario è stato fortemente stressato a causa della mancanza di attrezzature mediche e della carenza di posti letto, come i problemi. Tuttavia, i criminali informatici stanno semplicemente ignorando la crisi globale e intendono trarne vantaggio e prendere di mira quei fornitori di assistenza sanitaria con malware per i loro profitti finanziari personali.

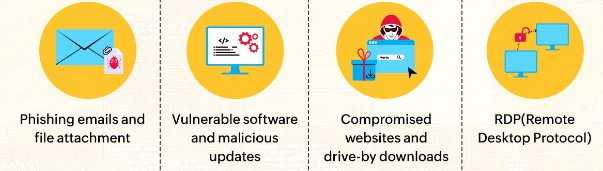

Studiando oltre le ultime truffe via e-mail, sembra che gli sviluppatori di Netwalker ransomware non siano preoccupati per la crisi globale e vogliono solo profitti finanziari illegali, non importa come il mondo e i settori sanitari stiano affrontando difficoltà nella lotta contro la pandemia. Secondo il capo della società di sicurezza informatica chiamata SentinelLabs, il post di Vitali Kremez su Twitter, il corpo dell’e-mail non è ancora stato rilevato, tuttavia le e-mail vengono trovate fornendo allegati dannosi che incorporano Netwalker ransomware.

“Un altro gruppo di estorsori di ransomware” #NetWalker “notato attaccando l’assistenza sanitaria e sfruttando le esche di phishing di #CoronaVirus”

L’attacco di phishing basato sul coronavirus è ora aumentato in tutto il mondo da quando il problema si sta manifestando nel pubblico interesse naturale per gli esperti di pandemia e sicurezza informatica insieme ad istituzioni governative come la CISA. Questi esperti di sicurezza hanno emesso una serie di avvertimenti sull’aumento del numero di attacchi legati allo scoppio di Covid-19. Le menti dei criminali informatici stanno impersonando l’OMS con richieste di donazioni canaglia, recentemente è stata trovata anche una falsa mappa di calore pandemica che in realtà esegue il trojan bancario AZORult nel backgorund del sistema, e anche molti altri.

Il file “CORONAVIRUS_COVID-19.vbs.vbs” viene utilizzato per lanciare malware su macchine target

Nella recente truffa o campagna di phishing, gli sviluppatori di ransomware Netwalker utilizzano gli allegati incorporati con script eseguibili. Il file allegato è denominato “CORONAVIRUS_COVID-19..vbs.vbs”, in esecuzione che estrae un altro file exe denominato qeSW.exe che viene inserito nella directory TEMP. Il malware utilizza inoltre un’API integrata per inserire codice dannoso in Esplora risorse e questa funzionalità è tecnicamente denominata Hollowing. Di conseguenza, il ransomware Netwalker riuscirà a fare le sue modifiche come fanno altri ransomwaer, e tali attività includono la cancellazione di copie del volume Shadow, la chiusura di app anti-malware, le modifiche alle impostazioni del registro di Windows e così via.

Una volta completati tutti i preparativi di questo ransomware, il malware inizierà a crittografare tutti i file archiviati sul computer, inclusi i locali, nonché quelli salvati sulla rete connessa. Dopo la crittografia, i file vengono aggiunti con una stringa personalizzata e anche una nuova estensione di file. Infine, il ransomware fornirà una nota di riscatto sul computer che è denominata [extension] -Readme.txt, che spiega agli utenti che il pagamento di un riscatto specificato è essenziale per recuperare i file crittografati.

Sfortunatamente, non esiste alcun software di decrittazione disponibile gratuitamente poiché il suddetto ransomware non è ancora crackato. Tuttavia, i dati persi o crittografati possono essere recuperati o ripristinati tramite backup. Questo ransomware sta effettivamente creando disagi per la maggior parte dei settori della sanità come gli ospedali e anche altre parti che stanno affrontando la crisi. Alcune menti criminali informatici rubano anche dati o informazioni sensibili durante l’infezione per pubblicarli online se la tassa di riscatto richiesta non viene pagata entro il termine specificato. Questo sta effettivamente peggiorando la questione.

Netwalker ransomware è anche responsabile di altri attacchi

Nel mezzo della pandemia globale, un certo numero di noti gruppi criminali informatici dietro ceppi di malware come Maze ransomware ecc., Hanno affermato che non attaccheranno i settori sanitari che affrontano la crisi di Covid-19. In realtà hanno affermato che nel caso in cui il loro malware colpisca tali settori entro un periodo di pandemia, le chiavi e gli strumenti di decrittazione saranno offerti agli utenti senza alcun costo. Tuttavia, non è possibile fare affidamento su tutti questi gruppi di criminalità informatica poiché continuano a infettare il settore sanitario nonostante l’epidemia di Covid-19.

Probabilmente non c’è dubbio che il ransomware una volta attaccato una macchina, interromperà in modo significativo le operazioni degli ospedali e le catene di fornitura che producono e consegnano agli utenti le varie attrezzature necessarie quando richiesto. Sebbene alcuni gruppi di criminali informatici abbiano promesso di interrompere le loro attività dannose in questa sessione di pandemia, ci sono ancora alcuni gruppi che stanno solo cercando di abusare di settori mirati per i loro guadagni personali.