Microsoft e i suoi partner eliminano il pericoloso bot Necurs

La botnet Necurs, la più grande botnet utilizzata dai criminali informatici per distribuire spam e infettare dispositivi informatici con malware, ora è stata completamente eliminata da Microsoft e dai suoi rappresentanti di 35 paesi diversi.

La fase finale degli otto anni di persistenza delle operazioni tecniche e legali si è verificata il 5 marzo 2020, quando la società ha ottenuto l’autorizzazione dalla Corte distrettuale degli Stati Uniti per il distretto orientale di New York per controllare l’infrastruttura del Necurs Botnet:

“Con questa azione legale e attraverso uno sforzo collaborativo che coinvolge partenariati pubblico-privato in tutto il mondo, Microsoft sta conducendo attività che impediranno ai criminali dietro Necurs di registrare nuovi domini per eseguire attacchi in futuro.”

Necurs Botnet è stato individuato per la prima volta nel 2012 e si ritiene che sia stato compilato da criminali informatici russi. Nel corso degli anni, è stato utilizzato per distribuire varie minacce come GameOVer Zeus, Locky ZeroAcces e Dridex. Durante il periodo, i Necurs hanno interessato oltre 9 milioni di dispositivi.

Botnet è una rete infetta da malware. I criminali informatici hanno il comando e il controllo su di esso. Possono immettere comandi e comunicare con l’host dai loro server remoti. I server sono ospitati da domini creati dall’algoritmo di generazione di botnet, noto anche come DGA. Questo algoritmo crea domini casuali preregistrati dagli operatori con mesi di anticipo. Se questo componente viene rimosso, i server non sono più supportati e di conseguenza gli operatori Necurs finiscono per inviare qualsiasi comando sulla rete, esattamente ciò che Microsoft e i loro partner hanno fatto:

“Siamo stati quindi in grado di prevedere con precisione oltre sei milioni di domini unici che sarebbero stati creati nei prossimi 25 mesi. Microsoft ha segnalato questi domini ai rispettivi registri nei paesi di tutto il mondo in modo che i siti Web possano essere bloccati e quindi impedire loro di entrare a far parte dell’infrastruttura Necurs. Assumendo il controllo dei siti Web esistenti e inibendo la possibilità di registrarne di nuovi, abbiamo notevolmente interrotto la botnet “.

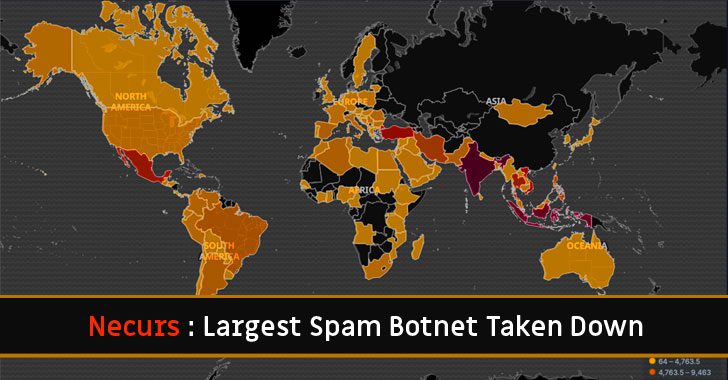

Secondo Tom Burl, vicepresidente aziendale di Microsoft, le vittime della botnet sono state rintracciate in quasi tutti i paesi del mondo. Ogni dispositivo infetto ha inviato 3,8 milioni di e-mail di spam a 40,6 milioni di vittime nei soli 58 giorni. I paesi come India, Indonesia, Turchia, Vietnam e Messico sono quelli con il maggior numero di utenti infetti.

La botnet è stata utilizzata anche a scopo di assunzione. Gli attori malintenzionati hanno utilizzato la botnet per vari scopi, come la distribuzione di malware come ransomware, cryptominer, RATS, ladri di dati e così via, avviando attacchi DoS per interrompere le operazioni dei domini e rubare i dati riservati come accessi e password e relativi servizi bancari informazione.