Come rimuovere TorNet Backdoor dal PC

TorNet è un malware pericoloso che segretamente fornisce agli hacker il controllo su un computer infetto. Funziona come una backdoor, consentendo ai criminali informatici di rubare dati, installare altri programmi dannosi o spiare l’utente. Questo malware spesso funziona inosservato, nascondendo le sue attività per evitare di essere rilevato. Gli hacker lo usano per ottenere l’accesso remoto, manipolare file e persino prendere il controllo completo del sistema, portando a gravi rischi per la sicurezza.

Offerta speciale

Malware/Spyware/Virus può essere una inquietante infezione del computer che può riguadagnare la sua presenza ancora e ancora mentre mantiene i suoi file nascosti sui computer. Per ottenere una rimozione senza problemi di questo malware, ti consigliamo di provare con un potente scanner antimalware Spyhunter 5 per verificare se il programma può aiutarti a sbarazzarti di questo virus.

Offerta speciale (per Macintosh)

Se sei un utente Mac e Malware/Spyware/Virus lo ha interessato, puoi scaricare lo scanner antimalware gratuito per Mac qui per verificare se il programma funziona per te.

Semplici passaggi per eliminare l’applicazione dannosa

TorNet è un malware insidioso noto come backdoor. Ciò significa che apre segretamente una via agli hacker per entrare e controllare un computer infetto. Una volta dentro, prepara il sistema per ulteriori infezioni, consentendo l’installazione di altri programmi dannosi. In alcuni casi, TorNet può persino eseguire queste infezioni da solo.

Questo malware è stato diffuso tramite e-mail di spam, principalmente prendendo di mira persone che parlano tedesco e polacco. I criminali dietro questo attacco hanno anche utilizzato altri programmi pericolosi in passato, come Agent Tesla RAT e Snake keylogger. Un modo comune in cui TorNet infetta i computer è tramite allegati e-mail dannosi. Questi allegati si presentano sotto forma di file compressi (.TGZ) che contengono un programma infetto. Quando l’utente apre il file, questo rilascia un caricatore .NET, che installa un altro malware chiamato PureCrypter.

PureCrypter è progettato per installare altro malware nel sistema. Ha anche delle abilità speciali per evitare di essere rilevato. Ad esempio, può riconoscere quando viene analizzato in una macchina virtuale, rilevare gli strumenti di debug e persino aggiungersi all’elenco di esclusione di Microsoft Defender Antivirus. Per assicurarsi di rimanere attivo, PureCrypter crea un’attività pianificata che mantiene il malware in esecuzione.

Una volta che PureCrypter ha infettato il sistema, introduce TorNet. Dopo essere entrato con successo nel computer, TorNet esegue anche dei trucchi per evitare di essere rilevato. Quindi si connette al suo server di comando e controllo (C&C) tramite la rete TOR. Ciò consente agli hacker di inviare comandi ed eseguire programmi dannosi sul computer infetto.

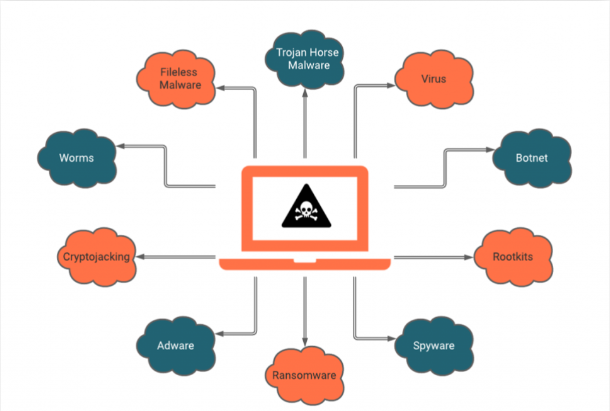

Con TorNet in atto, il sistema compromesso è ora vulnerabile a ancora più malware. Gli hacker possono installare varie minacce, come i trojan che rubano le password, i ransomware che bloccano i file o i miner di criptovalute che usano le risorse del computer senza permesso. Per questo motivo, avere TorNet su un dispositivo può portare a gravi problemi, tra cui infezioni multiple, perdita di dati personali o finanziari e furto di identità. Se gli hacker ottengono il controllo completo, possono persino usare il computer infetto per attività illegali, causando rischi ancora maggiori per la vittima.

Riepilogo delle minacce |

| Nome: TorNet |

| Categoria: Trojan |

|

Caratteristiche: gli attori della minaccia dietro questa infezione possono utilizzarla per diversi scopi odiosi |

| Livello di minaccia: Alto |

|

Sintomi: frequenti arresti anomali e blocchi del sistema, rallentamento delle prestazioni del PC infetto, messaggi di errore, ecc. |

| Distribuzione: allegati e-mail falsi, annunci ingannevoli, siti non sicuri |

TorNet: analisi della profondità

Trojan come TorNet possono essere utilizzati per una varietà di attività odiose. È un malware abbastanza nuovo, quindi non possiamo ancora informarti con precisione su cosa farà questo virus all’interno del tuo computer. Tuttavia, ci sono così tante cose relative all’infezione di cui devi stare attento. Può essere utilizzato per rubare informazioni importanti conservate all’interno del dispositivo e anche per estrarre denaro dalle vittime utilizzando tattiche diverse. Può consentire ai criminali informatici di accedere da remoto ai PC compromessi che possono quindi svolgere autonomamente tutte le attività criminali.

Inoltre, TorNet può spiarti e registrare le tue attività tramite fotocamera, microfono e altri modi. Può registrare le sequenze di tasti e raccogliere tutti i dati digitati tramite la tastiera. Inoltre, può rendere il tuo dispositivo parte di una botnet e attaccare altri computer attraverso la rete. Gli attori delle minacce possono utilizzare questo parassita anche per estrarre criptovalute. Questo è il processo che richiede il consumo di molte risorse di sistema. Di conseguenza, saranno probabili arresti anomali e blocchi regolari, nonché problemi di rallentamento generale del dispositivo. Per evitare questo evento, rimuovere TorNet dal dispositivo il più rapidamente possibile.

Quali sono gli effetti dannosi dell’infezione da TorNet?

I cavalli di Troia come TorNet sono programmi dannosi che sembrano software innocui o utili ma contengono codice dannoso nascosto. Una volta installati su un computer o dispositivo, i trojan possono causare una serie di effetti dannosi, tra cui il furto di informazioni sensibili, il controllo del sistema e la diffusione di malware su altri dispositivi. Alcune abilità dannose dei trojan sono le seguenti:

- Furto di informazioni sensibili: uno degli obiettivi principali di trojan come TorNet è rubare dati sensibili, come nomi utente, password, numeri di carte di credito e altre informazioni personali. Una volta che il malware è installato su un PC, può accedere e acquisire le sequenze di tasti dell’utente, acquisire schermate e persino registrare audio e video. Queste informazioni possono quindi essere utilizzate per furti di identità, frodi finanziarie e altre attività odiose.

- Controllo dei dispositivi: TorNet può anche fornire agli hacker il controllo remoto di un dispositivo, consentendo loro di eseguire una serie di attività dannose. Ad esempio, gli aggressori possono utilizzarlo per accedere e modificare file, eliminare o crittografare dati e persino impossessarsi della videocamera e del microfono di un dispositivo. In alcuni casi, i criminali di Internet possono utilizzare i trojan per creare una rete di sistemi compromessi, nota come botnet, che può essere utilizzata per ulteriori attacchi.

- Diffusione di malware: gli attori delle minacce possono anche utilizzare TorNet per diffondere malware su altri dispositivi, inviando file infetti o sfruttando le vulnerabilità nel software o nei sistemi operativi. Ciò può portare a una rapida diffusione del malware e a un aumento significativo del numero di dispositivi compromessi.

- Crittografia dei dati: alcuni trojan sono progettati per crittografare i dati su un computer e richiedere un riscatto in cambio della chiave di decrittazione. Questo tipo di attacco è noto come ransomware e può essere devastante per le organizzazioni e gli individui che fanno affidamento sui propri dati per operare.

- Attacchi distruttivi: i trojan possono anche essere utilizzati per lanciare attacchi distruttivi, come l’eliminazione o il danneggiamento di file, l’interruzione dell’attività di rete o persino il danneggiamento fisico dei sistemi. Questi attacchi possono essere utilizzati per sabotare aziende, governi e infrastrutture critiche, causando significativi danni finanziari e reputazionali.

In breve, TorNet rappresenta una minaccia significativa per la sicurezza e la privacy di individui e organizzazioni. Può rubare informazioni sensibili, controllare dispositivi, diffondere malware, crittografare dati e lanciare attacchi distruttivi.

TorNet può diffondere infezioni da ransomware:

I trojan sono un metodo comune utilizzato dai criminali informatici per diffondere ransomware, un tipo di malware che crittografa i file della vittima e richiede un pagamento in cambio della chiave di decrittazione. TorNet è in genere camuffato da programma o file legittimo e viene inviato ai sistemi mirati tramite allegati e-mail, collegamenti dannosi o download di software infetti.

Una volta che il Trojan è installato sul computer, scarica e installa silenziosamente il ransomware. Il ransomware inizia quindi a crittografare i file della vittima, rendendoli inaccessibili all’utente. L’aggressore richiede quindi il pagamento, in genere sotto forma di criptovaluta, in cambio della chiave di decrittazione che può sbloccare i file. Le conseguenze di un attacco ransomware possono essere gravi, sia per gli individui che per le organizzazioni. Ecco alcune delle potenziali conseguenze di un attacco ransomware diffuso da trojan come TorNet:

- Perdita di dati: il ransomware può far perdere alla vittima l’accesso a file importanti, come foto personali, registri finanziari e documenti aziendali. Se la vittima non paga il riscatto, i file potrebbero andare persi definitivamente.

- Perdita finanziaria: gli attacchi ransomware possono essere costosi, sia in termini di riscatto richiesto che di costo per recuperare i dati persi o riparare i danni al dispositivo o alla rete.

- Danni alla reputazione: le organizzazioni che subiscono un attacco ransomware possono subire danni alla loro reputazione, in particolare se i dati sensibili vengono compromessi.

- Conseguenze legali: se i dati della vittima contengono informazioni personali o sensibili, l’aggressore potrebbe violare le leggi sulla protezione dei dati, con conseguenti conseguenze legali.

- Interruzione dell’attività: gli attacchi ransomware possono interrompere le operazioni aziendali, causando mancati guadagni, scadenze non rispettate e altre conseguenze negative.

Per riassumere, i trojan sono un metodo comune utilizzato dai criminali informatici per diffondere ransomware. Le conseguenze di un attacco ransomware possono essere gravi.

Quali potrebbero essere le conseguenze della capacità di TorNet di rubare dati?

Le conseguenze della capacità di TorNet di rubare informazioni possono essere gravi e di lunga durata. Una delle conseguenze principali è il furto di identità. Gli attori delle minacce possono utilizzare i dati rubati per creare identità false o impossessarsi di quelle esistenti. Ciò può portare a perdite finanziarie, danni ai punteggi di credito e problemi legali per la vittima. Inoltre, le vittime di furto di identità possono trascorrere mesi o addirittura anni cercando di risolvere il danno causato dal furto delle loro informazioni personali.

Un altro effetto della capacità di TorNet di rubare dati è la frode finanziaria. I truffatori di Internet possono utilizzare i dati rubati per effettuare acquisti non autorizzati o prelevare dal conto bancario della vittima. Ciò può comportare perdite finanziarie per la persona interessata, nonché danni al suo punteggio di credito. In alcuni casi, le vittime potrebbero non essere in grado di recuperare i fondi rubati, causando problemi finanziari a lungo termine.

La capacità di un trojan di rubare dati può anche portare alla perdita di informazioni aziendali sensibili. I criminali informatici possono utilizzare i dati rubati per ottenere l’accesso alle reti aziendali e rubare preziosi dati aziendali, come proprietà intellettuale o segreti commerciali. Ciò può comportare perdite finanziarie significative e danni alla reputazione dell’azienda. In alcuni casi, la perdita di informazioni aziendali sensibili può portare al fallimento dell’azienda.

Infine, la capacità di un trojan di rubare dati può portare alla diffusione di malware. I criminali informatici possono utilizzare i dati rubati per inviare e-mail di phishing mirate o allegati carichi di malware ai contatti della vittima. Ciò può portare alla diffusione di malware su altri dispositivi, creando un effetto domino di violazioni della sicurezza e furti di dati.

In breve, le conseguenze della capacità di TorNet di rubare dati sono gravi e possono avere effetti a lungo termine sulla vita della vittima. È importante che individui e aziende adottino misure proattive per proteggere i propri dispositivi e dati da questi tipi di minacce, incluso l’utilizzo di software antivirus, evitando siti Web e download sospetti e aggiornando regolarmente il proprio software di sicurezza.

In che modo il mio PC è stato infettato da questo virus?

Esistono diversi modi attraverso i quali tale minaccia malware può penetrare nel tuo computer. Alcuni dei metodi comuni includono:

- E-mail di spam: i collegamenti sospetti nelle e-mail di spam possono portare all’installazione di virus.

- Risorse di hosting gratuite online: anche le risorse di hosting gratuite disponibili su Internet possono essere una fonte di infezione da malware.

- Installazione nascosta: i virus possono essere installati segretamente insieme ad altre applicazioni, in particolare utilità freeware o shareware.

- Risorse P2P: se utilizzi risorse peer-to-peer (P2P) illegali per scaricare software piratato, aumenta il rischio di infezione da virus.

- Trojan: i trojan possono essere utilizzati per diffondere TorNet mascherando la minaccia come file o programma legittimo.

Il trojan si diffonde spesso tramite e-mail di spam che contengono allegati o collegamenti dannosi. I criminali informatici creano e-mail dall’aspetto convincente che sembrano legittime, come un messaggio da una banca, una compagnia di spedizioni o un’agenzia governativa. Queste e-mail invitano i destinatari a scaricare e aprire l’allegato o a fare clic sul collegamento. Una volta cliccato, il payload dannoso viene scaricato ed eseguito sul computer dell’utente, infettandolo con il malware. In alcuni casi, il payload può essere incorporato all’interno dell’e-mail stessa, consentendone l’esecuzione non appena l’e-mail viene aperta.

Sono stati segnalati casi in cui TorNet è stato camuffato come uno strumento legittimo, mascherandosi da messaggi che richiedono il lancio di software indesiderato o aggiornamenti del browser. Alcune truffe online utilizzano una tecnica per indurti a installare manualmente il virus, rendendoti un partecipante attivo al processo. In genere, questi falsi avvisi non indicheranno che stai installando ransomware. Invece, l’installazione sarà camuffata da aggiornamento per un programma legittimo come Adobe Flash Player o qualche altro programma sospetto. La vera natura dell’installazione sarà nascosta sotto questi falsi avvisi.

L’utilizzo di app crackate e risorse P2P per il download di software piratato può rappresentare una minaccia significativa per la sicurezza del tuo dispositivo e può portare all’iniezione di malware gravi come TorNet.

I trojan sono un popolare vettore di attacco per tali infezioni. Gli hacker utilizzano i trojan per diffondere ransomware, RAT, cryptominer e ladri di dati mascherando il malware come file o programma legittimo. Una volta che una vittima scarica ed esegue il trojan, il payload del malware viene rilasciato sul proprio sistema. I trojan possono essere diffusi attraverso vari canali, inclusi siti Web dannosi, piattaforme di social media e reti peer-to-peer. I criminali informatici utilizzano spesso tattiche di ingegneria sociale per indurre gli utenti a scaricare ed eseguire trojan.

Offerta speciale

Malware/Spyware/Virus può essere una inquietante infezione del computer che può riguadagnare la sua presenza ancora e ancora mentre mantiene i suoi file nascosti sui computer. Per ottenere una rimozione senza problemi di questo malware, ti consigliamo di provare con un potente scanner antimalware Spyhunter 5 per verificare se il programma può aiutarti a sbarazzarti di questo virus.

Offerta speciale (per Macintosh)

Se sei un utente Mac e Malware/Spyware/Virus lo ha interessato, puoi scaricare lo scanner antimalware gratuito per Mac qui per verificare se il programma funziona per te.

Dettagli e guida dell’utente di Antimalware

Clicca qui per Windows

Clicca qui per Mac

Nota importante: questo malware ti chiede di abilitare le notifiche del browser web. Quindi, prima di iniziare il processo di rimozione manuale, eseguire questi passaggi.

Google Chrome (PC)

- Vai nell’angolo in alto a destra dello schermo e fai clic su tre punti per aprire il pulsante Menu

- Selezionare “Impostazioni”. Scorri il mouse verso il basso per scegliere l’opzione “Avanzate”

- Vai alla sezione “Privacy e sicurezza” scorrendo verso il basso, quindi seleziona “Impostazioni contenuti” e quindi l’opzione “Notifica”

- Trova ogni URL sospetto e fai clic su tre punti sul lato destro e scegli l’opzione “Blocca” o “Rimuovi”

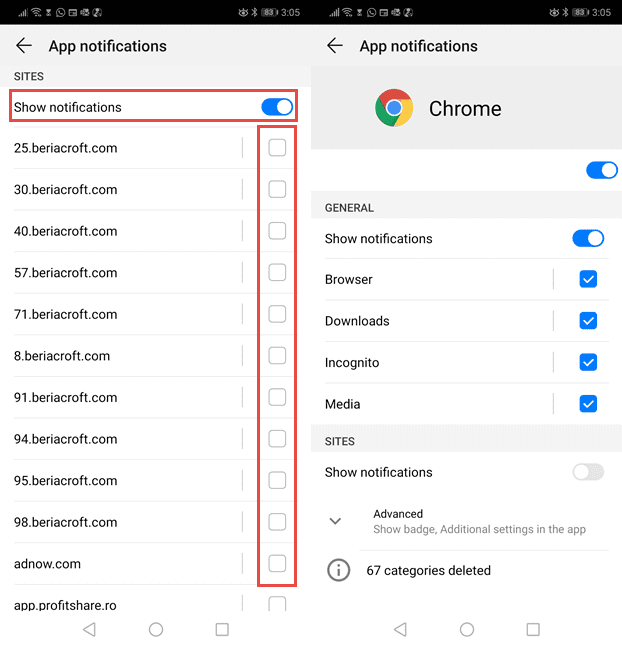

Google Chrome (Android)

- Vai nell’angolo in alto a destra dello schermo e fai clic su tre punti per aprire il pulsante menu, quindi fai clic su “Impostazioni”

- Scorri ulteriormente verso il basso per fare clic su “Impostazioni sito”, quindi premi sull’opzione “Notifiche”

- Nella finestra appena aperta, scegli uno per uno ogni URL sospetto

- Nella sezione autorizzazioni, selezionare “notifica” e “Off” il pulsante di attivazione / disattivazione

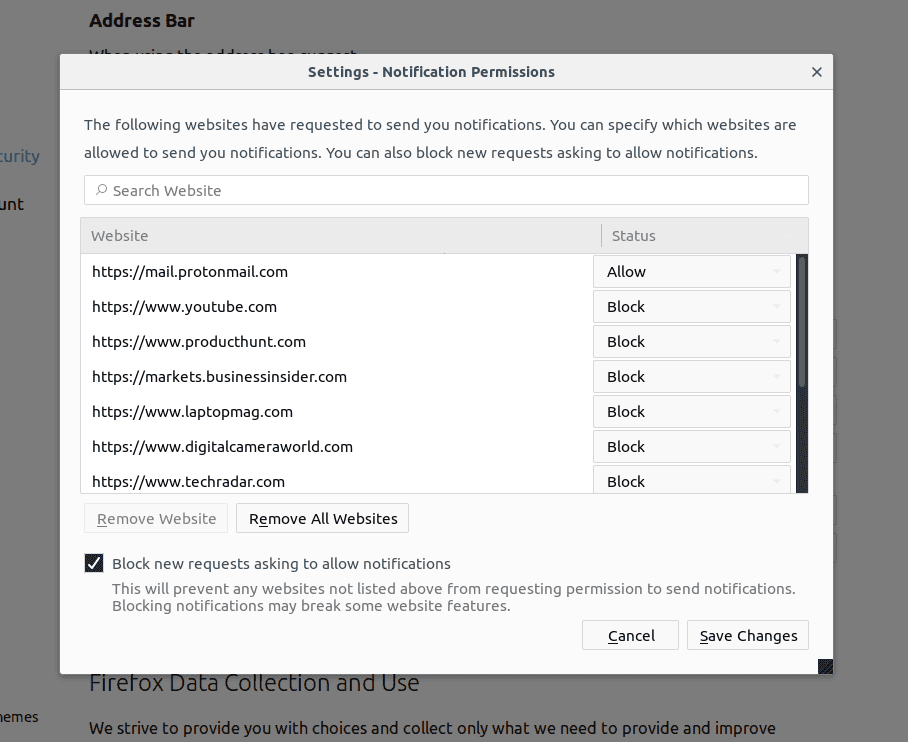

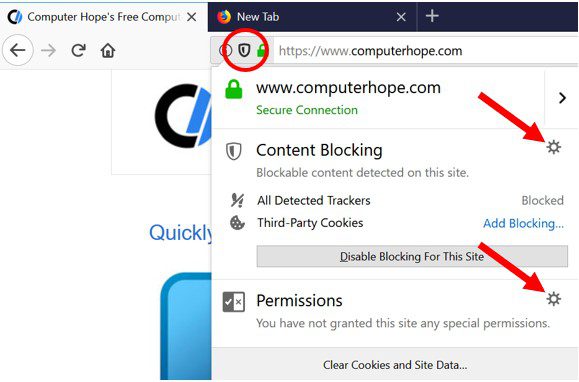

Mozilla Firefox

- Nell’angolo destro dello schermo, noterai tre punti che è il pulsante “Menu”

- Seleziona “Opzioni” e scegli “Privacy e sicurezza” nella barra degli strumenti presente nella parte sinistra dello schermo

- Scorri lentamente verso il basso e vai alla sezione “Autorizzazione”, quindi seleziona l’opzione “Impostazioni” accanto a “Notifiche”

- Nella finestra appena aperta, selezionare tutti gli URL sospetti. Fai clic sul menu a discesa e seleziona “Blocca”

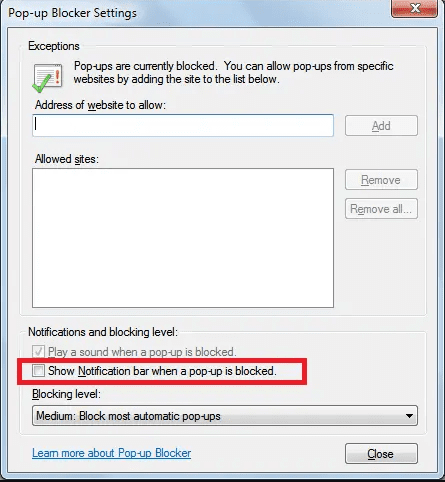

Internet Explorer

- Nella finestra di Internet Explorer, seleziona il pulsante a forma di ingranaggio presente nell’angolo destro

- Scegli “Opzioni Internet”

- Selezionare la scheda “Privacy” e quindi “Impostazioni” nella sezione “Blocco popup”

- Selezionare uno per uno tutti gli URL sospetti e fare clic sull’opzione “Rimuovi”

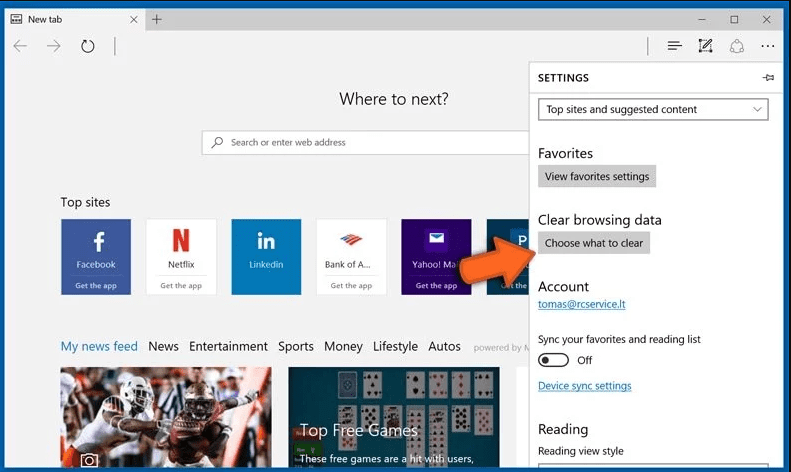

Microsoft Edge

- Aprire Microsoft Edge e fare clic sui tre punti nell’angolo destro dello schermo per aprire il menu

- Scorri verso il basso e seleziona “Impostazioni”

- Scorri ulteriormente verso il basso per scegliere “Visualizza impostazioni avanzate”

- Nell’opzione “Autorizzazione del sito Web”, fare clic sull’opzione “Gestisci”

- Fare clic su switch sotto ogni URL sospetto

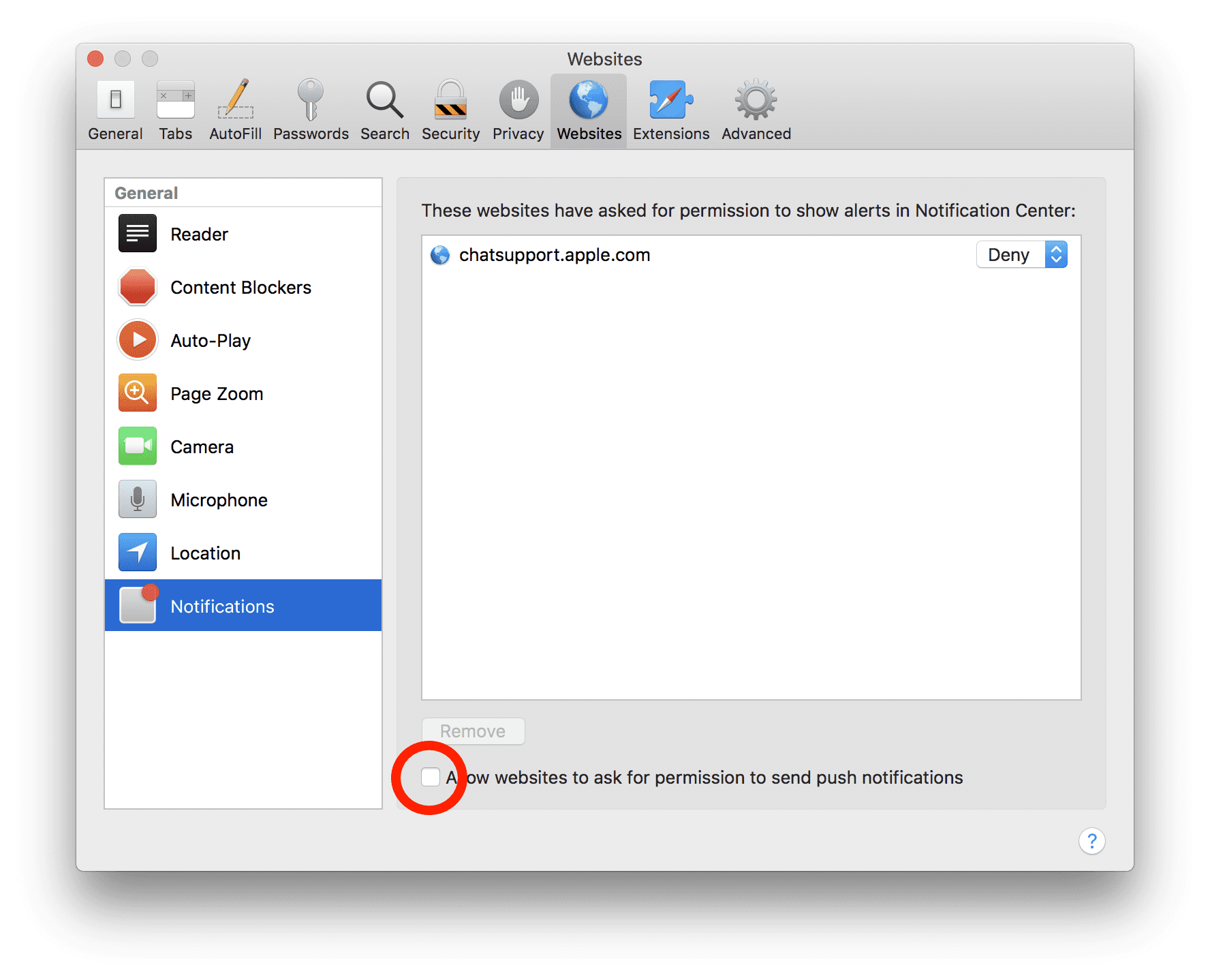

Safari (Mac):

- Nell’angolo in alto a destra, fai clic su “Safari” e seleziona “Preferenze”

- Vai alla scheda “sito Web” e quindi seleziona la sezione “Notifica” nel riquadro a sinistra

- Cerca gli URL sospetti e scegli l’opzione “Nega” per ognuno di essi

Passaggi manuali per rimuovere TorNet:

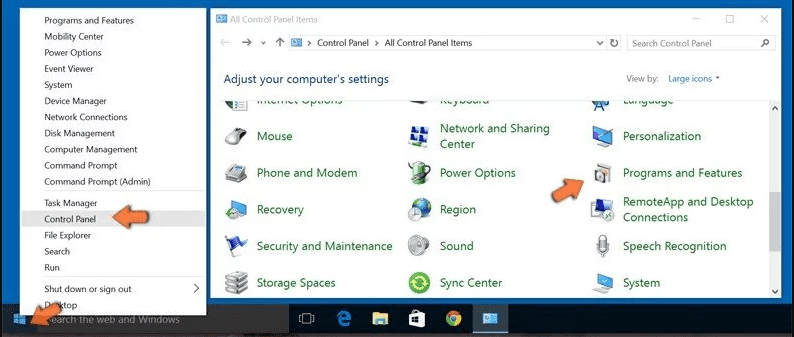

Rimuovere gli elementi correlati di TorNet utilizzando il Pannello di controllo

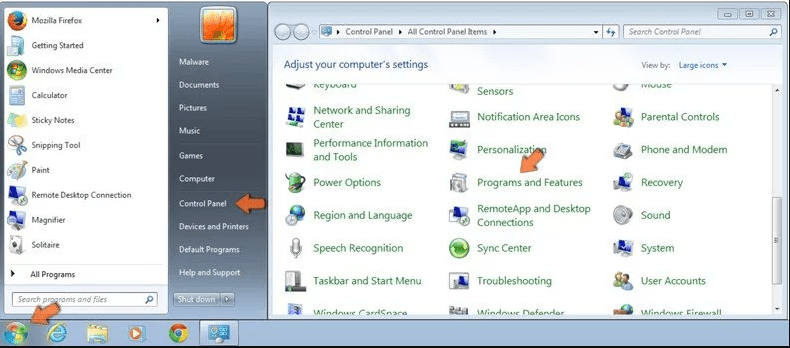

Utenti di Windows 7

Fai clic su “Start” (il logo di Windows nell’angolo in basso a sinistra dello schermo del desktop), seleziona “Pannello di controllo”. Individua i “Programmi”, quindi fai clic su “Disinstalla programma”

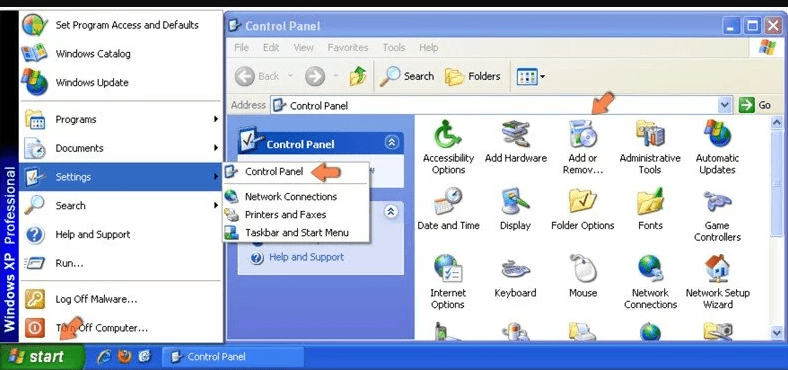

Utenti di Windows XP

Fare clic su “Start”, quindi selezionare “Impostazioni” e quindi fare clic su “Pannello di controllo”. Cerca e fai clic sull’opzione “Aggiungi o rimuovi programma”

Utenti di Windows 10 e 8:

Vai nell’angolo in basso a sinistra dello schermo e fai clic con il tasto destro. Nel menu “Accesso rapido”, selezionare “Pannello di controllo”. Nella finestra appena aperta, seleziona “Programma e funzionalità”

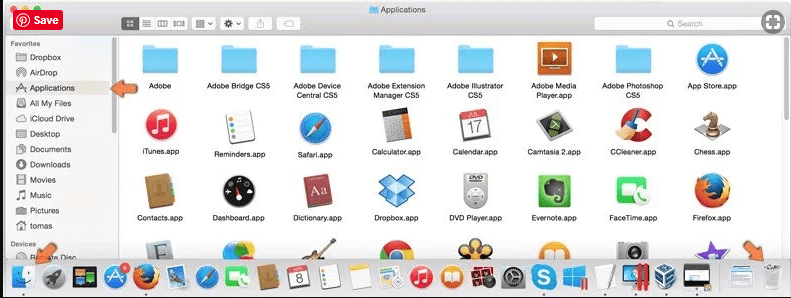

Utenti Mac OSX

Fai clic sull’opzione “Finder”. Scegli “Applicazione” nella schermata appena aperta. Nella cartella “Applicazione”, trascina l’app su “Cestino”. Fare clic destro sull’icona Cestino e quindi fare clic su “Svuota cestino”.

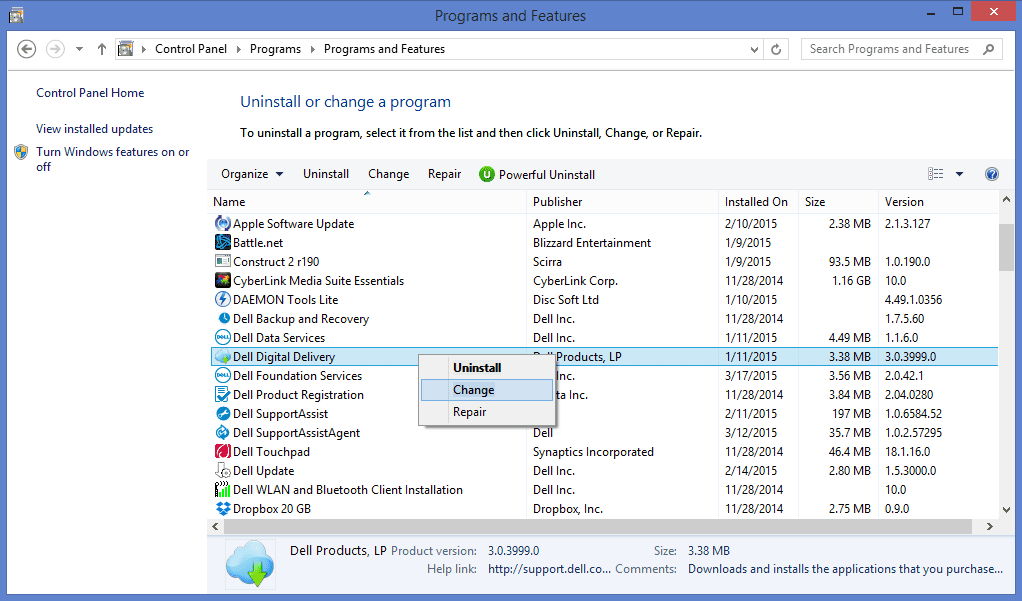

Nella finestra di disinstallazione dei programmi, cercare le PUA. Scegli tutte le voci indesiderate e sospette e fai clic su “Disinstalla” o “Rimuovi”.

Dopo aver disinstallato tutto il programma potenzialmente indesiderato che causa problemi TorNet, scansiona il tuo computer con uno strumento anti-malware per eventuali PUP e PUA rimanenti o possibili infezioni da malware. Per scansionare il PC, utilizzare lo strumento anti-malware consigliato.

Offerta speciale

Malware/Spyware/Virus può essere una inquietante infezione del computer che può riguadagnare la sua presenza ancora e ancora mentre mantiene i suoi file nascosti sui computer. Per ottenere una rimozione senza problemi di questo malware, ti consigliamo di provare con un potente scanner antimalware Spyhunter 5 per verificare se il programma può aiutarti a sbarazzarti di questo virus.

Offerta speciale (per Macintosh)

Se sei un utente Mac e Malware/Spyware/Virus lo ha interessato, puoi scaricare lo scanner antimalware gratuito per Mac qui per verificare se il programma funziona per te.

Come rimuovere Adware (TorNet) dai browser Internet

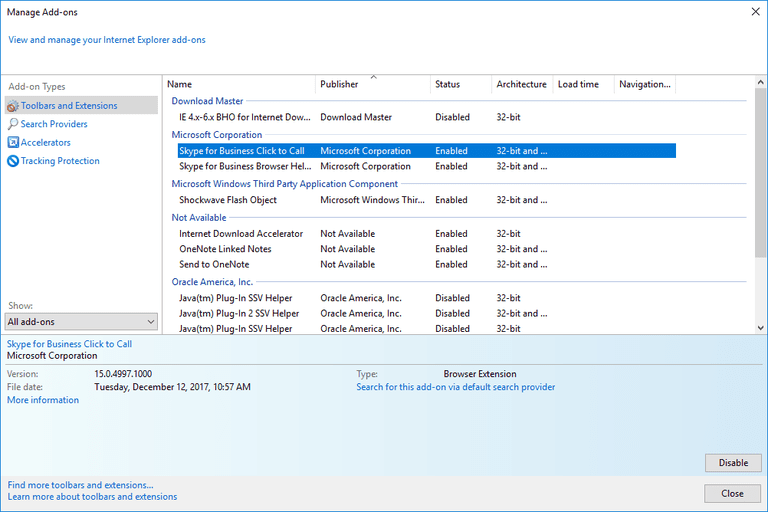

Elimina componenti aggiuntivi ed estensioni malevoli da IE

Fai clic sull’icona a forma di ingranaggio nell’angolo in alto a destra di Internet Explorer. Seleziona “Gestisci componenti aggiuntivi”. Cerca eventuali plug-in o componenti aggiuntivi installati di recente e fai clic su “Rimuovi”.

Opzione aggiuntiva

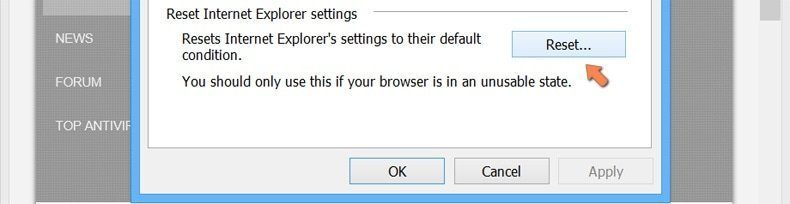

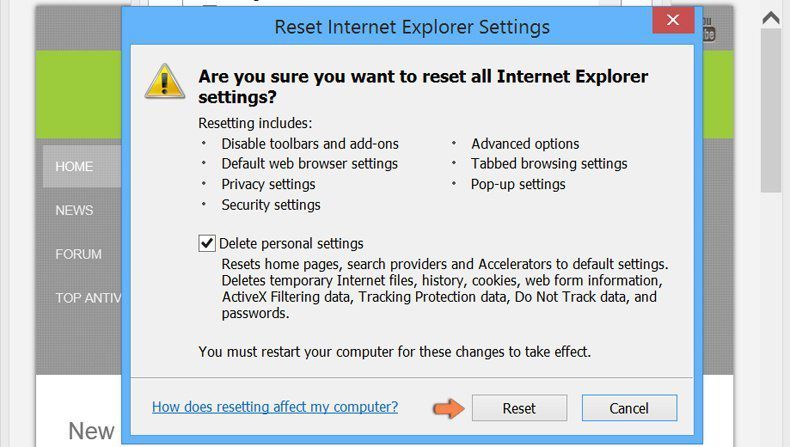

Se i problemi con la rimozione di TorNet persistono, è possibile ripristinare le impostazioni predefinite di Internet Explorer.

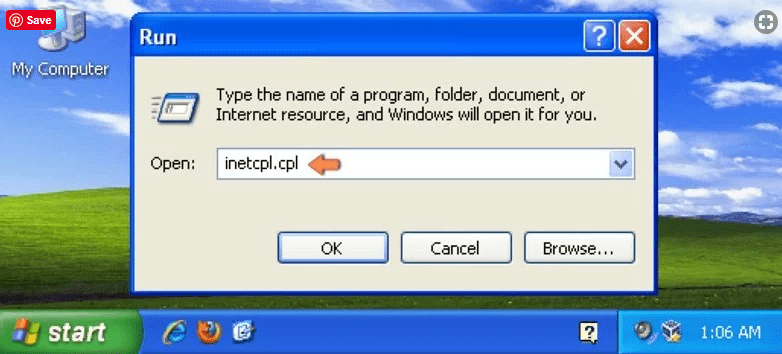

Utenti di Windows XP: premere su “Start” e fare clic su “Esegui”. Nella finestra appena aperta, digitare “inetcpl.cpl” e fare clic sulla scheda “Avanzate” e quindi premere su “Ripristina”.

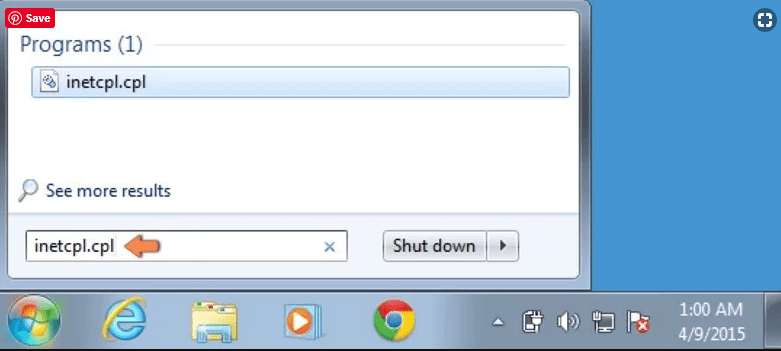

Utenti di Windows Vista e Windows 7: premere il logo di Windows, digitare inetcpl.cpl nella casella di ricerca di avvio e premere Invio. Nella finestra appena aperta, fai clic sulla “Scheda Avanzate” seguita dal pulsante “Ripristina”.

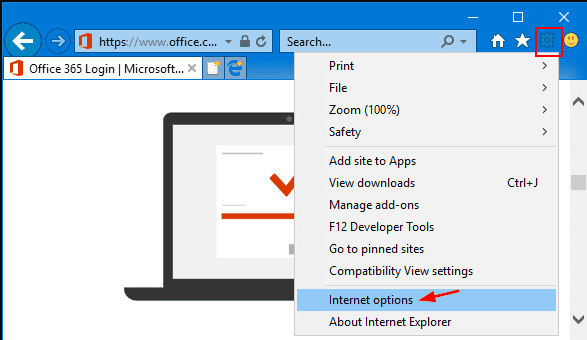

Per utenti di Windows 8: Apri IE e fai clic sull’icona “ingranaggio”. Scegli “Opzioni Internet”

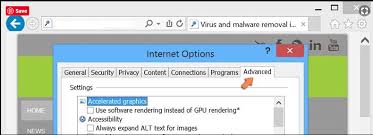

Seleziona la scheda “Avanzate” nella finestra appena aperta

Premere sull’opzione “Ripristina”

Devi premere di nuovo il pulsante “Ripristina” per confermare che desideri veramente ripristinare IE

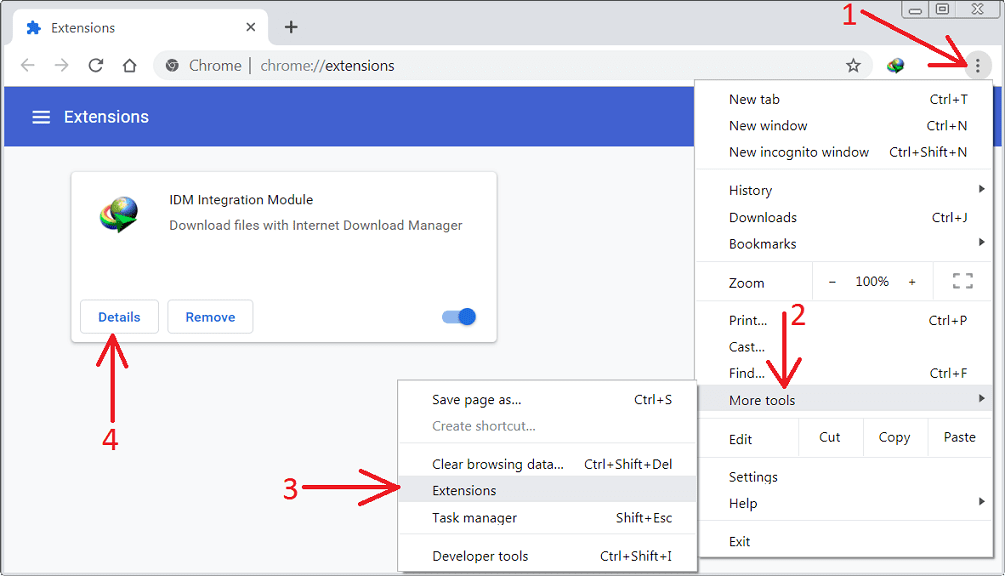

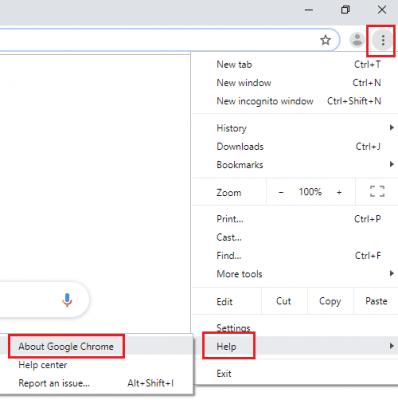

Rimuovere l’estensione dubbia e dannosa da Google Chrome

Vai al menu di Google Chrome premendo su tre punti verticali e seleziona “Altri strumenti” e poi “Estensioni”. Puoi cercare tutti i componenti aggiuntivi installati di recente e rimuoverli tutti.

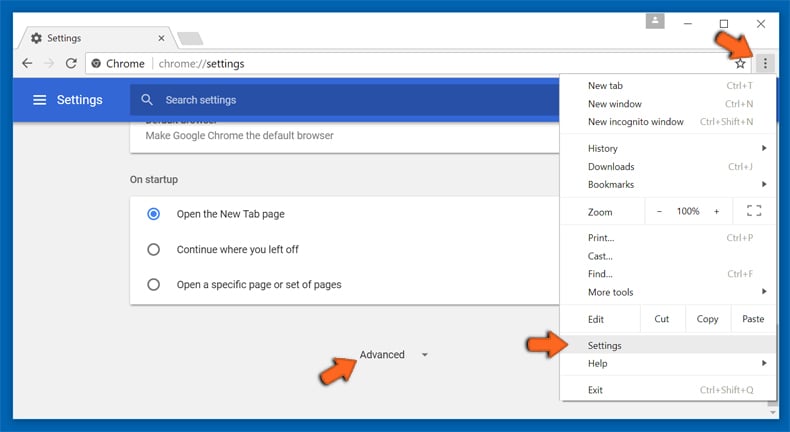

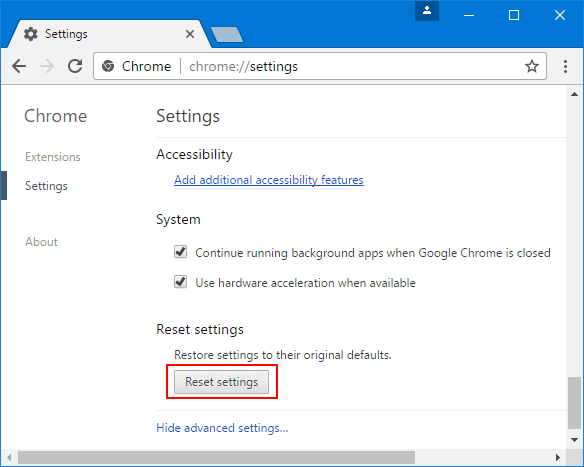

Metodo opzionale

Se i problemi relativi a TorNet persistono o si verificano problemi durante la rimozione, si consiglia di ripristinare le impostazioni di navigazione di Google Chrome. Vai a tre punti punteggiati nell’angolo in alto a destra e scegli “Impostazioni”. Scorri verso il basso e fai clic su “Avanzate”.

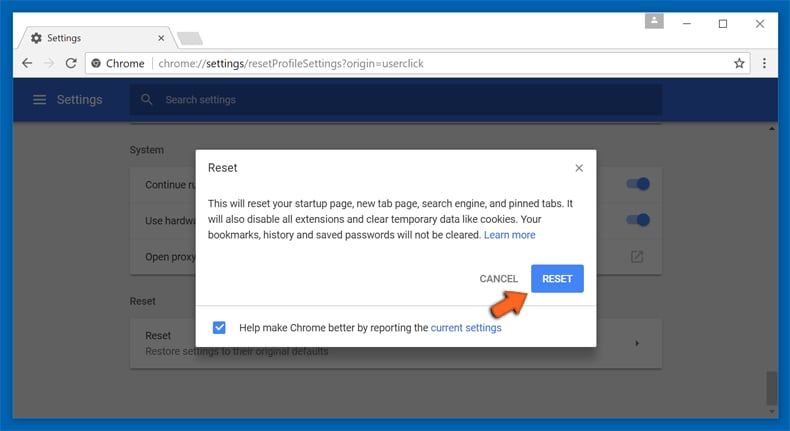

In basso, nota l’opzione “Ripristina” e fai clic su di essa.

Nella successiva finestra aperta, confermare che si desidera ripristinare le impostazioni di Google Chrome facendo clic sul pulsante “Ripristina”.

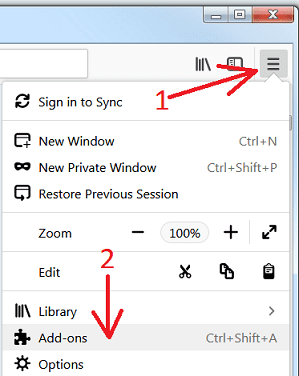

Rimuovere TorNet i plugin (inclusi tutti gli altri plugin dubbi) da Firefox Mozilla

Apri il menu di Firefox e seleziona “Componenti aggiuntivi”. Fai clic su “Estensioni”. Seleziona tutti i plug-in del browser installati di recente.

Metodo opzionale

Se dovessi riscontrare problemi nella rimozione di TorNet, hai la possibilità di ripristinare le impostazioni di Mozilla Firefox.

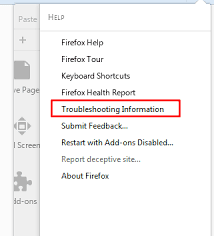

Aprire il browser (Mozilla Firefox) e fare clic sul “menu”, quindi fare clic su “Guida”.

Scegli “Informazioni sulla risoluzione dei problemi”

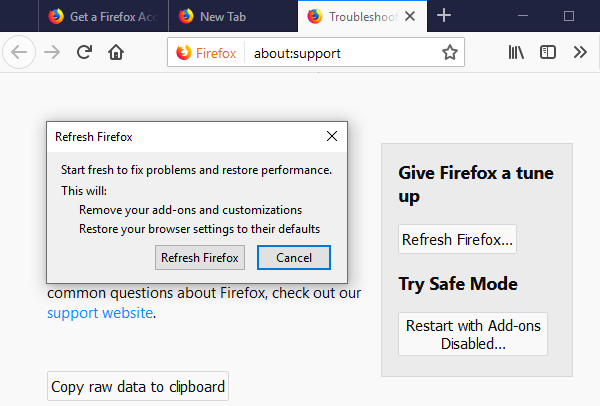

Nella finestra pop-up appena aperta, fai clic sul pulsante “Aggiorna Firefox”

Il prossimo passo è confermare che vogliono davvero ripristinare le impostazioni predefinite di Mozilla Firefox facendo clic sul pulsante “Aggiorna Firefox”.

Rimuovi l’estensione dannosa da Safari

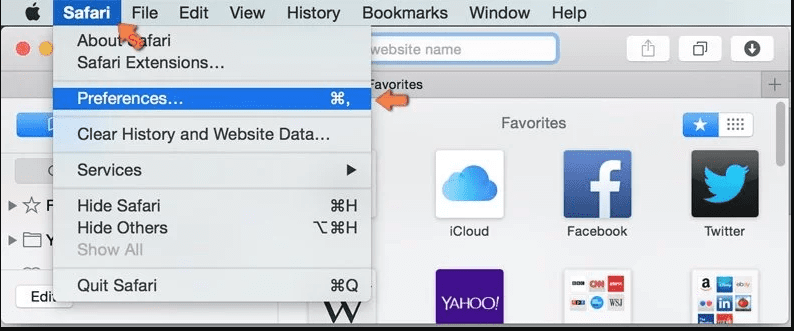

Apri Safari e vai al suo “Menu” e seleziona “Preferenze”.

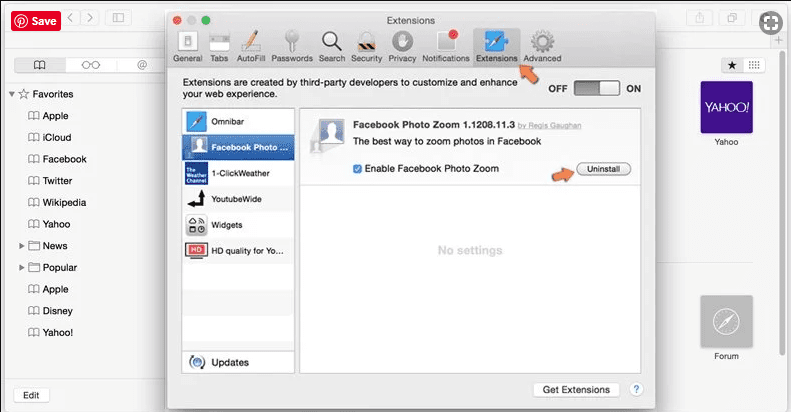

Fare clic su “Estensione” e selezionare tutte le “Estensioni” installate di recente, quindi fare clic su “Disinstalla”.

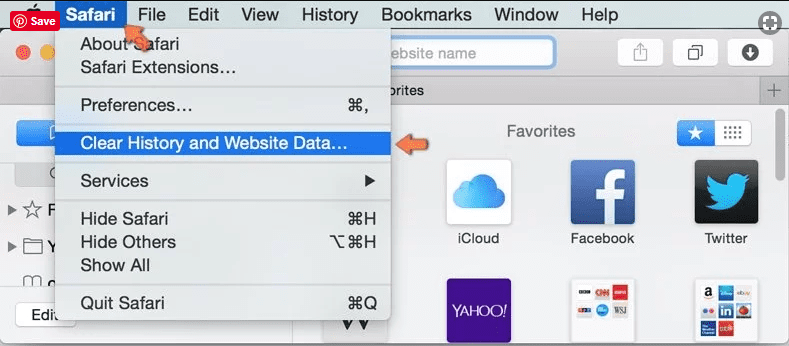

Metodo opzionale

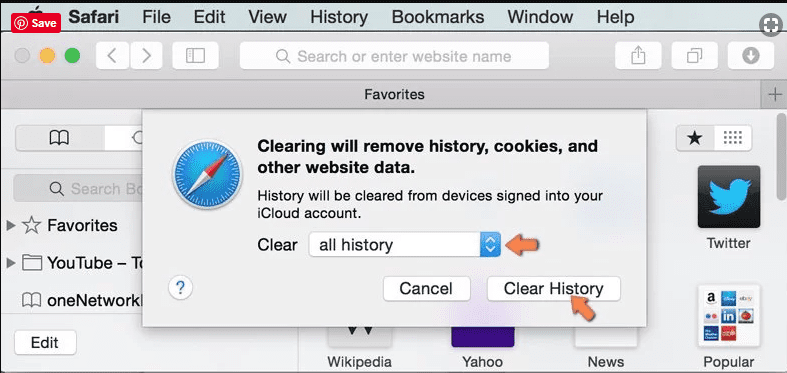

Apri il “Safari” e vai al menu. Nel menu a discesa, seleziona “Cancella cronologia e dati dei siti Web”.

Nella finestra appena aperta, selezionare “Tutta la cronologia” e quindi premere sull’opzione “Cancella cronologia”.

;

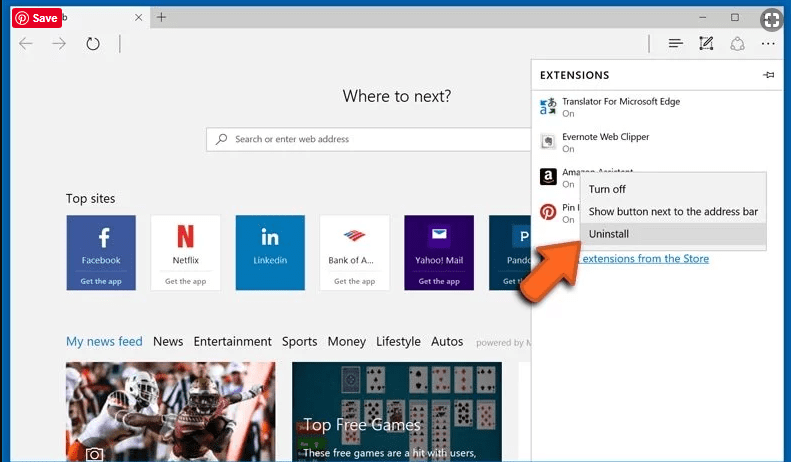

Apri Microsoft Edge e vai a tre icone di punti orizzontali nell’angolo in alto a destra del browser. Seleziona tutte le estensioni installate di recente e fai clic con il pulsante destro del mouse per “disinstallare”

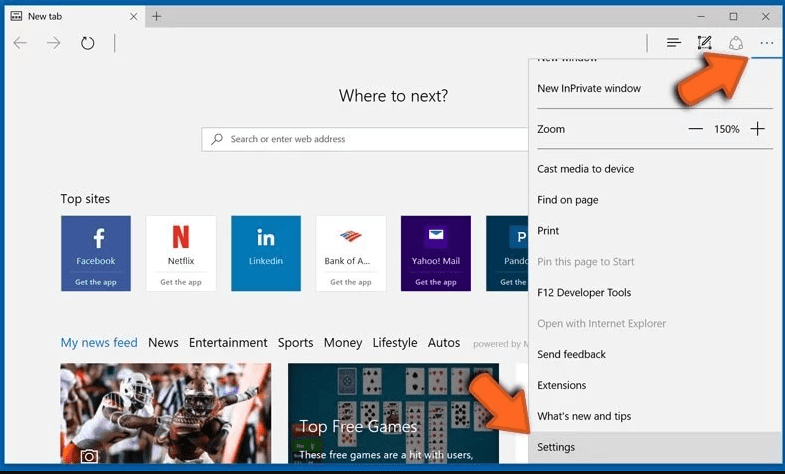

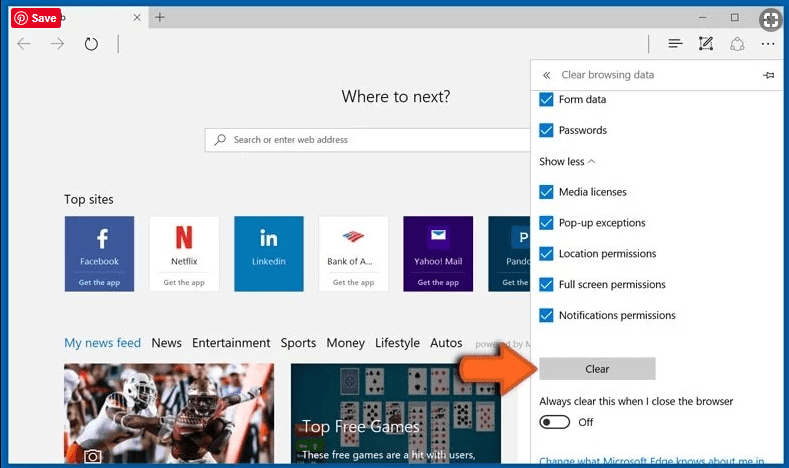

Metodo opzionale

Apri il browser (Microsoft Edge) e seleziona “Impostazioni”

Il prossimo passo è fare clic sul pulsante “Scegli cosa cancellare”

Fare clic su “Mostra di più”, quindi selezionare tutto e quindi premere il pulsante “Cancella”.

Come prevenire l’attacco TorNet?

Sebbene nessuna misura di sicurezza possa garantire una protezione completa contro il malware, ci sono alcune precauzioni che puoi prendere per evitare che terribili minacce informatiche infettino il tuo dispositivo. Sii vigile durante l’installazione del software gratuito e leggi attentamente le offerte aggiuntive del programma di installazione.

Gli utenti dovrebbero essere cauti quando aprono e-mail da mittenti sconosciuti o messaggi che sembrano sospetti o fuori dal comune. Se il mittente o l’indirizzo non sono familiari o il contenuto non è correlato a qualcosa che ti aspetti, è meglio non aprire il messaggio. È altamente improbabile che tu possa vincere un premio in un concorso a cui non hai partecipato, quindi fai attenzione a eventuali e-mail che affermano che hai vinto qualcosa. Se l’oggetto dell’email sembra essere correlato a qualcosa che stai anticipando, è importante esaminare attentamente tutti gli aspetti del messaggio. I truffatori spesso commettono errori, quindi esaminare attentamente il contenuto dell’e-mail potrebbe aiutarti a identificare qualsiasi attività fraudolenta. Ricorda, è sempre meglio peccare per eccesso di cautela ed evitare di aprire e-mail o lettere che sembrano sospette.

È inoltre fondamentale mantenere aggiornati tutti i software e i programmi di sicurezza per prevenire le vulnerabilità che i malware possono sfruttare. L’utilizzo di programmi crackati o sconosciuti rappresenta un rischio significativo per gli attacchi basati su trojan. I criminali informatici spesso distribuiscono trojan camuffati da software legittimo, come patch o controlli di licenza. Tuttavia, è difficile distinguere tra software affidabile e trojan dannosi poiché alcuni trojan potrebbero persino avere la funzionalità che gli utenti cercano.

Per mitigare questo rischio, è fondamentale evitare del tutto l’utilizzo di programmi non attendibili e scaricare solo software da fonti attendibili. Prima di scaricare qualsiasi programma, gli utenti dovrebbero ricercarlo a fondo e leggere le recensioni da fonti attendibili. Si consiglia inoltre di consultare le bacheche anti-malware per raccogliere ulteriori informazioni su qualsiasi software che possa destare sospetti. In definitiva, la migliore difesa contro gli attacchi di Troia è prestare attenzione ed evitare di scaricare software da fonti non attendibili.

Conclusione

Nella maggior parte dei casi, i PUP e gli adware entrano nel PC contrassegnato tramite download di freeware non sicuri. Si consiglia di scegliere il sito Web degli sviluppatori solo durante il download di qualsiasi tipo di applicazione gratuita. Scegli il processo di installazione personalizzato o avanzato in modo da poter tracciare i PUP aggiuntivi elencati per l’installazione insieme al programma principale.

Offerta speciale

Malware/Spyware/Virus può essere una inquietante infezione del computer che può riguadagnare la sua presenza ancora e ancora mentre mantiene i suoi file nascosti sui computer. Per ottenere una rimozione senza problemi di questo malware, ti consigliamo di provare con un potente scanner antimalware Spyhunter 5 per verificare se il programma può aiutarti a sbarazzarti di questo virus.

Offerta speciale (per Macintosh)

Se sei un utente Mac e Malware/Spyware/Virus lo ha interessato, puoi scaricare lo scanner antimalware gratuito per Mac qui per verificare se il programma funziona per te.