Qu’est-ce que le virus informatique? Prévention des logiciels malveillants sur Windows, Mac

Qu’est-ce que le virus informatique?

Computer Virus est un programme ou un code conçu et développé par des pirates. Ce programme est conçu pour acquérir et corrompre des ordinateurs, des téléphones portables, des tablettes ou des réseaux. Une fois le virus informatique exécuté, il se réplique en modifiant d’autres programmes informatiques et en insérant son certain code. Si cette réplication réussit, les zones affectées de l’ordinateur sont alors dites «infectées» par un virus informatique.

Computer Virus nécessite un programme informatique pour s’exécuter. En règle générale, les virus écrivent leur propre code dans un programme informatique et lorsque ce programme informatique s’exécute, le virus écrit ou inclus dans le programme ordinateur / hôte est exécuté en premier et provoque une infection et des dommages.

D’un autre côté, le ver informatique n’a pas besoin d’un programme informatique car il exécute un programme ou un morceau de code impendant. Ainsi, ce virus informatique peut fonctionner indépendamment et mener activement des attaques. Si vous n’êtes pas au courant, les virus informatiques causent des milliards de dollars de dommages économiques chaque année.

Cependant, la solution de protection contre les virus informatiques existe également dans le monde. Une grande entreprise de sécurité en réponse aux attaques de virus informatiques, ils ont conçu et développé un outil de sécurité contre les virus informatiques.

Ces outils de sécurité permettent aux utilisateurs d’ordinateurs de trouver des menaces ou des logiciels malveillants dans les emplacements de leur système et fournissent des résultats dans un format lisible par l’utilisateur afin que les utilisateurs puissent facilement supprimer toutes les menaces détectées. En un mot, si un virus informatique est un problème, un antivirus ou un outil de sécurité est la solution.

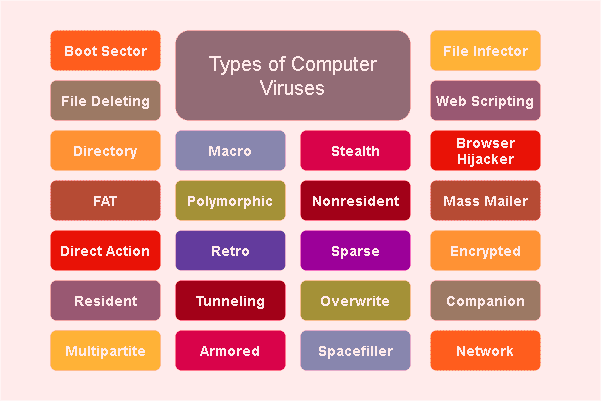

Exemple de virus informatique (types de virus informatique)

Virus résident: C’est un virus informatique qui se stocke dans la mémoire comme la RAM, lui propose d’infecter d’autres fichiers même lorsque le programme infecté à l’origine n’est plus en cours d’exécution. Par exemple, un virus résidant en mémoire peut être en mémoire lorsqu’un lecteur inscriptible est connecté ou qu’une disquette est insérée dans l’ordinateur. Une fois installé, ce virus informatique peut infecter le pilote ou la disquette et se livrer à tout autre ordinateur utilisant ce lecteur ou cette disquette.

Virus multipartite: ce virus informatique est conçu pour infecter tout le système. Ce virus se propage en effectuant des actions non autorisées sur votre système d’exploitation, vos dossiers et vos programmes. Ces virus informatiques sont capables d’attaquer simultanément le secteur de démarrage et les fichiers exécutables.

Action de direction: ce virus informatique cible un type de fichier spécifique et le plus souvent des fichiers exécutables (.exe) en les remplaçant et en les infectant. Cependant, il est facile de trouver et de supprimer ce type de virus dans l’ordinateur en raison de sa nature de fichier spécifique de ciblage.

Pirates de navigateur: ce sont des virus informatiques conçus pour infecter votre navigateur comme Google Chrome, Internet Explorer, Mozilla Firefox, Safari et / ou d’autres navigateurs. Les pirates de navigateur sont conçus pour vous rediriger vers des sites Web malveillants. Cependant, ce virus peut être facilement détecté et la suppression est également possible avec certaines étapes nécessaires.

Écraser le virus: ce virus informatique écrase le contenu des fichiers pour infecter des dossiers, fichiers et programmes entiers. Le but des attaquants derrière ce virus est de détruire le code du programme original avec ce code malveillant. Ce virus mortel peut exploiter les plates-formes DOS telles que Windows, Linux et Macintosh.

Virus de script Web: ce type de virus informatique peut provenir de liens suspects, de publicités, d’images, de vidéos et de sites Web conçus pour exécuter certains codes pour installer des virus informatiques dans l’ordinateur. Les attaquants à l’origine de ce virus tentent de gagner et d’infecter des ordinateurs lorsque les utilisateurs téléchargent des fichiers malveillants ou visitent des sites Web malveillants. Example:captcha2020.com browser hijacker, SearchConverterNet

Infecteur de fichiers: ce virus informatique cible le fichier exécutable et ralentit le programme, puis endommage les fichiers système lorsque les utilisateurs les exécutent. Certains virus infectant les fichiers écrasent les fichiers informatiques et d’autres peuvent endommager le formatage de votre disque dur.

Virus de macro: Le virus de macro est également un virus informatique qui peut être trouvé dans les documents Microsoft Office (Word ou Excel). Ces virus sont généralement stockés dans le cadre de documents et peuvent être diffusés lorsque les fichiers sont transmis à d’autres ordinateurs ou par le biais de pièces jointes aux e-mails.

Virus polymorphe: ce virus informatique est conçu pour apporter des modifications malveillantes dans les paramètres du système et rend l’antivirus difficile à détecter ce virus sur l’ordinateur. L’évaluation des codes suspects peut se produire de diverses manières, y compris les changements de nom de fichier, la compression et le cryptage avec des clés variables. Certains exemples de virus polymorphes sont Storm Worm, Virlock Ransomware.

Virus du secteur de démarrage: ce virus informatique infecte le secteur de démarrage des disquettes ou le MBR (Master Boot Record) des disques durs. Ce virus s’exécute lorsque le système est démarré à partir d’un disque infecté, mais une fois chargé, il infectera d’autres disquettes lors de l’accès sur un ordinateur infecté. Certains virus de secteur d’amorçage courants incluent «Monkey», «NYB ou B1», «Stoned» et «Form».

Histoire du virus informatique

Dans les années 1940, John von Neumann – le mathématicien a discuté pour la première fois du «virus informatique» dans sa série de conférences et l’article «Théorie des automates auto-reproducteurs» publié en 1966 expliquait le mécanisme du virus informatique. Le grand mathématicien «John von Neumann» a expliqué que le virus informatique est un programme informatique destiné à endommager les machines, à se copier et à infecter de nouveaux hôtes tout comme un virus biologique.

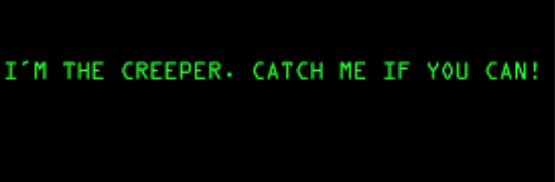

En 1971, le virus informatique en tant que «programme Creeper» a été conçu et développé par Bob Thomas au BBN comme test de sécurité pour voir si un programme auto-réplicatif était possible – ce qui était la théorie de John von Neumann.

Le virus «Creeper Program» a infecté DEC PDP – 10 ordinateurs exécutant le système d’exploitation TENEX. Ce virus informatique a obtenu l’accès via l’ARPANET et s’est copié sur le système distant où le message «Je suis le rampant, attrape-moi si tu peux!» Était affiché. Cependant, ce programme a été supprimé par «Reaper Program» – le premier antivirus créé par «Ray Tomlinson» pour se déplacer dans ARPANET et supprimer le programme Creeper en transmission.

En 1974, «Rabbit Virus» ou Wabbit Virus a été conçu et développé avec une capacité de duplication. Une fois ce virus informatique installé, il a fait plusieurs copies de lui-même, réduisant considérablement les performances du système et finissant par planter la machine.

‘ANIMAL’ – le premier virus de Troie: Ce virus informatique en tant que premier virus de cheval de Troie conçu et développé par le programmeur informatique John Walker en 1975. Ce virus a été tenté de deviner à quel animal l’utilisateur pense avec le jeu de 20 questions, était extrêmement populaire.

ANIMAL computer virus a posé plusieurs questions aux utilisateurs pour tenter de deviner le type d’animal auquel ils pensaient. Cependant, les développeurs ont créé PERVADE pour se répliquer et le virus ANIMAL dans chaque dossier auquel les utilisateurs actuels avaient accès.

Cependant, ce programme a été soigneusement écrit pour éviter d’endommager les structures de fichiers ou de dossiers existants, et pour éviter de se copier si l’autorisation n’existait pas, et sa propagation a été bloquée par une mise à jour du système d’exploitation qui a changé les formats des fichiers.

«Brian – le premier virus informatique pour PC»: en 1986, le premier virus informatique pour les ordinateurs personnels IBM surnommé «Brain Boot Virus» a été lancé. Ce virus informatique est considéré comme le premier virus compatible IBM PC responsable de la première épidémie de virus compatible IBM PC.

Ce virus a été conçu et développé par deux frères, Basit et Amjad Farooq Alvi – qui tenaient une boutique informatique au Pakistan. Ils ont développé «Brain Boot Virus» qui a remplacé le secteur de démarrage de la disquette par un virus. Ce virus informatique était également le premier virus furtif contenant un message de copyright caché, mais n’a en fait corrompu aucune donnée.

Comment prévenir les virus informatiques?

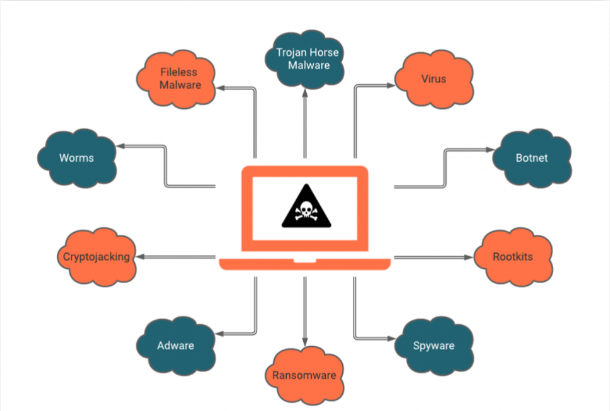

Les cybercriminels ou les pirates ne vous avertissent jamais lorsqu’ils commenceront à infecter votre machine avec des virus tels que des logiciels publicitaires, des chevaux de Troie, des vers, des ransomwares ou d’autres logiciels malveillants. Il est donc de votre responsabilité d’être à l’affût de toute attaque et de suivre certaines mesures de précaution nécessaires pour empêcher le système d’attaques de virus informatiques.

Une fois les virus sur l’ordinateur, il a apporté plusieurs modifications indésirables dans les paramètres du système et collecté des données sensibles stockées dans l’ordinateur. Cependant, il est possible d’éviter l’installation de tout type d’infections ou de virus informatiques si vous suivez certains conseils de prévention nécessaires. Ces méthodes peuvent vous aider à bloquer définitivement les logiciels malveillants ou les virus. Jetons un coup d’œil à quelques conseils de prévention nécessaires contre les virus informatiques.

Conseils de prévention des virus informatiques:

Gardez le système d’exploitation à jour: les cybercriminels peuvent tirer parti des faiblesses de l’ordinateur telles que le système d’exploitation obsolète, les bogues dans les fichiers système et / ou d’autres problèmes leur permettant d’infecter votre ordinateur. Donc, vous devez garder votre système d’exploitation à jour. La mise à jour du système d’exploitation peut corriger tout bogue ou problème sur l’ordinateur et améliorer les performances du système.

Installez le logiciel Antimalware- antivirus: Comme mentionné, si les virus informatiques sont des problèmes informatiques, alors l’antivirus est la solution. Cela signifie qu’un logiciel antivirus vous propose de trouver des logiciels malveillants ou des virus sur l’ordinateur, affiche les résultats de l’analyse dans un format lisible par l’utilisateur, puis vous pouvez supprimer les virus détectés. Vous devez donc vous assurer que vous disposez d’un logiciel antivirus puissant installé sur votre ordinateur.

Gardez votre logiciel antivirus à jour: vous devez garder votre logiciel antivirus à jour qui pourrait vous aider à trouver les derniers virus sur l’ordinateur. En outre, vous devriez toujours essayer d’utiliser un logiciel antivirus puissant conçu pour détecter tous les types d’infections et éviter si possible les logiciels antivirus gratuits.

Exécutez régulièrement des analyses du système avec un logiciel antivirus: vous pouvez configurer votre logiciel antivirus pour exécuter l’analyse à intervalles réguliers, soit une fois par semaine ou par mois. Les analyses du système avec un logiciel antivirus vous permettent de trouver des logiciels malveillants ou des fichiers malveillants dans l’emplacement de chaque ordinateur, puis elles affichent les résultats d’analyse détaillés sur les virus détectés.

En outre, vous ne devez pas arrêter / redémarrer votre ordinateur pendant le processus d’analyse du système. Attendez la fin du processus de numérisation. Une fois cela fait, veuillez vérifier si les infections sont supprimées, et sinon, vous pouvez réanalyser votre ordinateur avec un logiciel antivirus.

Sécurisez votre réseau: vous devez être prudent lors du partage ou de l’accès à vos données personnelles sur le réseau et vérifier s’il s’agit d’un réseau sécurisé. De plus, vous devez éviter d’accéder à vos données personnelles ou financières en utilisant le WiFi public.

Ne diffusez jamais une connexion WiFi ouverte. Utilisez le cryptage WPA2 ou WPA. De plus, ce n’est pas une bonne idée de diffuser votre SSID – le nom de votre réseau WIFI. Vous pouvez toujours y accéder avec votre appareil, il vous suffira de taper manuellement le SSID et le mot de passe.

Évitez de visiter des sites Web non fiables, arrêtez de cliquer sur les hyperliens qui y sont présentés: certains sites Web sur le Web fournissent du matériel piraté, contiennent des liens / boutons suspects et fournissent des publicités faussement positives. Vous devez être vigilant lorsque vous naviguez sur Internet et évitez de cliquer sur les hyperliens / publicités présentés sur des sites Web non fiables.

Passez le curseur de votre souris sur les hyperliens avant de cliquer pour voir où les liens vous mènent vraiment. En outre, vous devez être vigilant lors du téléchargement de fichiers ou d’applications à partir de sources inconnues, de sites de partage de fichiers inconnus et d’ouvrir à partir de pièces jointes aux e-mails. Si vous avez téléchargé des fichiers à partir de sources inconnues, vous devez d’abord les analyser avec un logiciel antivirus puissant, puis vous pouvez l’ouvrir sur l’ordinateur. De plus, vous devez éviter de télécharger des fichiers provenant de sources inconnues.

Gardez vos fichiers ou données personnels en sécurité: les cybercriminels peuvent tirer parti de votre navigation imprudente sur Internet ou de vos activités sur le système et peuvent collecter vos informations personnelles ou sensibles stockées sur votre ordinateur ou sur le Web.

Ils peuvent tenter de collecter vos données personnelles en proposant de fausses offres de cadeaux, des alertes de sécurité et d’autres types de fenêtres contextuelles d’escroquerie sur le navigateur par des sites Web malveillants. Ils utilisent des astuces malveillantes pour vous permettre d’accéder à vos données personnelles comme vos comptes en ligne. Par exemple, ils peuvent montrer que le faux formulaire de connexion Microsoft ressemble à un formulaire de connexion légitime associé à Microsoft et vous demander de saisir votre identifiant de messagerie et votre mot de passe. De cette façon, ils peuvent collecter vos informations de connexion par courrier électronique. Nous vous recommandons donc de cesser de partager vos données personnelles ou sensibles avec des utilisateurs qui vous sont inconnus et d’éviter de partager des données avec des sources non fiables.

Utilisez plusieurs mots de passe forts: n’utilisez jamais le même mot de passe pour chaque compte que vous possédez. Vous devez vous assurer que votre mot de passe pour un compte comporte au moins 8 caractères et comprend des majuscules et des minuscules, des chiffres et / ou des caractères spéciaux. De cette façon, vous pouvez rendre votre mot de passe fort qui ne peut être deviné par les pirates.

Si vous utilisez le même mot de passe pour tout ou pour beaucoup de choses comme l’identifiant de messagerie, Facebook, Twitter ayant le même mot de passe et qu’il est découvert, il ne faut que quelques secondes pour pirater votre compte. Ainsi, vous utilisez plusieurs mots de passe forts et ne partagez jamais votre mot de passe avec qui que ce soit.

Sauvegardez vos fichiers: En cas de dommages au système, en particulier de fichiers perdus, la sauvegarde est l’une des solutions de base pour récupérer vos fichiers ou données. Par exemple, si le système est infecté par des logiciels malveillants ou des virus et que ces infections ont tenté de corrompre / verrouiller vos fichiers personnels, et si vous avez déjà une sauvegarde solide de vos fichiers personnels sur un support de stockage sûr, vous pouvez facilement les restaurer à partir d’une sauvegarde. Vous devez donc conserver une sauvegarde de vos fichiers ou données personnels.

Comment supprimer les virus informatiques?

Avec un logiciel antivirus ou antimalware, la suppression des virus informatiques est possible. Les virus informatiques sont des programmes cachés et peuvent facilement être détectés par certains logiciels antivirus puissants. Comme mentionné ci-dessus, les virus informatiques peuvent être inclus dans le progiciel que vous avez téléchargé à partir de sources inconnues / non officielles, le logiciel de navigation installé, le registre système, le panneau de configuration, les disques durs, les secteurs de démarrage et dans vos fichiers ou données personnels.

Exécutez l’analyse du système avec un logiciel antivirus puissant et attendez la fin du processus d’analyse, et supprimez les menaces détectées est le moyen de supprimer les logiciels malveillants ou les virus. Alors, vous devriez essayer ceci. Examinons les étapes à suivre pour supprimer les virus informatiques.

Comment télécharger et installer le «logiciel antivirus» sous Windows / Mac?

Étape 1: Ouvrez le navigateur et «visitez le site Web officiel» de la société antivirus qui offre un outil puissant pour supprimer tous les types d’infections sur l’ordinateur. Ou, vous pouvez télécharger le logiciel antivirus via le lien ci-dessous.

Étape 2: Double-cliquez sur «Fichier de configuration du logiciel» et suivez les instructions à l’écran pour terminer l’installation

Étape 3: Lancez le «logiciel antivirus»

Étape 4: Pour la première fois, vous devez utiliser «Analyse complète du système». Et si vous utilisez régulièrement ce logiciel antivirus, vous pouvez choisir «Analyse personnalisée» ou d’autres options disponibles pour analyser l’ordinateur à la recherche de logiciels malveillants.

Étape 5: Attendez la fin du processus de numérisation. Après l’analyse, cela affichera les résultats de l’analyse dans des formats lisibles par l’utilisateur, avec la possibilité de supprimer toutes les menaces détectées. Cliquez sur «Supprimer» ou sur d’autres boutons disponibles pour les supprimer.

Notes IMPORTANTES:

Le logiciel antivirus installé sur l’ordinateur doit toujours être activé, ce qui signifie que la protection du PC est activée, ce qui pourrait aider à détecter les logiciels malveillants ou les virus en temps réel. Certains logiciels malveillants bloquent l’analyse du système avec un antivirus en «mode normal». Vous devez donc entrer en «Mode sans échec» ou en «Mode sans échec avec mise en réseau», puis exécuter une analyse du système à la recherche de logiciels malveillants ou de virus. En outre, vous devez maintenir à jour votre logiciel antivirus qui pourrait vous aider à détecter et à supprimer les derniers logiciels malveillants.

Conclusion

Je suis sûr que cet article vous a aidé à connaître le «virus informatique», ses capacités, les types de virus informatiques, la chronologie et l’historique des virus informatiques, ainsi que la manière de prévenir le système contre les logiciels malveillants ou les virus. En outre, vous pouvez lire comment supprimer les logiciels malveillants ou les virus sur l’ordinateur. C’est tout. Pour toute suggestion ou question, veuillez écrire dans la boîte de commentaires ci-dessous.