Les auteurs de ransomwares publient les données des victimes qui ne paient pas la rançon

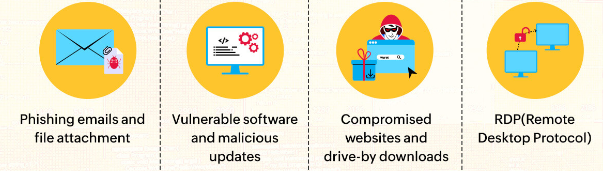

Être infecté par un ransomware peut être très destructeur pour une entreprise ou des organisations gouvernementales, mais les développeurs de cybercriminels tentent d’aggraver la situation pour les utilisateurs victimes. Une fois qu’un ransomware crypte les fichiers et données cruciaux des utilisateurs stockés dans leurs systèmes, il garde toutes les données en otage jusqu’à ce que les victimes paient aux attaquants une somme de rançon pour le déverrouiller. Mais maintenant, ils menacent également de révéler les données vitales en ligne si la rançon n’est pas faite à temps.

En décembre 2019, les développeurs du rançongiciel Sodinokibi ont menacé de prendre de telles mesures lors d’une réunion souterraine d’un groupe de hackers russes. Le poste a été partagé avec la communauté par le chercheur en sécurité Damian qui a découvert que l’UNKN, la représentation publique du ransomware, avait affiché la menace. Une telle tactique a déjà été vue avec Maze, une autre variante de ransomware, qui a publié 700 Mo de données volées à Allied Universal. À l’époque, cela ne représentait que 10% des données volées par des pirates informatiques tout en menant simultanément des opérations de ransomware. Les données ont été divulguées en réponse au paiement non effectué par la victime. Sodinokibi a maintenant emboîté le pas.

Nous profitons tous du cryptage lorsqu’il protège nos fichiers et nos communications, mais la même tactique rend possible le ransomware. Le crypto-virus peut cibler des individus, mais les acteurs derrière ces opérations ont de plus en plus ciblé des entreprises avec des poches plus profondes que votre utilisateur d’ordinateur moyen. Lors de l’infection d’un PC, le ransomware crypte les fichiers importants et supprime les originaux. Pour récupérer les fichiers, la victime doit payer une rançon (généralement en Bitcoin) en échange de la clé de déchiffrement.

L’UNKN a présenté des risques connexes par le passé, notamment pour Travelex et CDH Investments, mais la menace n’a pas été mise à exécution. Maintenant, cela semble avoir changé avec l’annonce par l’un des représentants du ransomware que des données appartenant à Artech ont été divulguées au public. L’annonce contenait des liens vers environ 337 Mo de données appartenant à l’entreprise qui se décrit comme une entreprise de dotation en personnel informatique.

Maze a fixé une nouvelle hauteur dangereuse pour les autres auteurs d’infections par encodage de fichiers. Des rapports ont commencé à apparaître début janvier que les responsables du ransomware avaient divulgué 14 Go de données appartenant à Southwire, un fabricant de câbles et apparemment victime de Maze. On prétend que 120 Go de données ont été volés et que ceux qui se trouvent derrière Maze ont initialement divulgué 2 Go de données, comme cela avait été fait précédemment à la ville de Pensacola, les pirates exigeant plus de 6 millions USD en Bitcoin pour décrypter les fichiers cryptés. De plus, ceux derrière Maze ont déclaré dans un post,

«Mais maintenant, notre site Web est de retour, mais pas seulement. En raison des actions de Southwire, nous allons maintenant commencer à partager leurs informations privées avec vous, cela ne représente que 10% de leurs informations et nous publierons les 10% suivants de l’information chaque semaine jusqu’à ce qu’ils acceptent de négocier. Utilisez ces informations de toutes les manières néfastes que vous souhaitez ».