Enlever VuLiCaPs ransomware et restaurer les données

Guide efficace pour supprimer VuLiCaPs ransomware

VuLiCaPs ransomware est un virus de cryptage de fichiers récemment détecté qui appartient à la famille des ransomwares Xorist. Il est développé par l’équipe de hackers à distance dans le seul but d’extorquer une énorme rançon en monétisant des utilisateurs innocents. Pendant le cryptage, tous les fichiers concernés sont ajoutés avec l’extension «.VuLiCaPs» à la fin de chaque fichier. Lorsque les utilisateurs essaient d’accéder même à des fichiers ou des documents uniques, il affichera un message d’erreur avec une note de rançon dans un fichier texte nommé «COMMENT DECRYPTER LES FICHIERS.txt» sur l’écran de votre système.

VuLiCaPs ransomware: analyse de profondeur

Le fichier texte créé indique que les fichiers utilisateur sont encodés avec un algorithme de cryptage puissant et afin de le restaurer, les victimes sont invitées à contacter les cybercriminels à l’origine de cette infection. Afin de décrypter tous les fichiers, les utilisateurs doivent acheter une clé ou un outil de décryptage. Pour obtenir une telle clé, les utilisateurs sont invités à payer 0,1 BTC en crypto-monnaie Bitcoin, soit environ 1000 USD. Ils avertissent également la victime de payer de l’argent dans les 48 heures après le cryptage, sinon tous les fichiers seront supprimés définitivement et vous ne pourrez plus les récupérer.

Les utilisateurs sont également avertis de ne pas déchiffrer les fichiers manuellement ni de les renommer avec un logiciel tiers, car cela pourrait endommager définitivement les données. En parcourant la note de rançon, les utilisateurs sont invités à ne pas contacter les cybercriminels et à leur payer de l’argent. Payer de l’argent ne génère pas de résultats uniques et leurs fichiers restent inaccessibles et sans valeur. Ainsi, pour empêcher VuLiCaPs ransomware de procéder à d’autres cryptages, les utilisateurs sont invités à le supprimer immédiatement du système d’exploitation. Avant de passer par le processus de suppression, vous savez peut-être qu’il ne restaurera pas les fichiers déjà compromis.

Résumé des menaces

Nom: VuLiCaPs ransomware

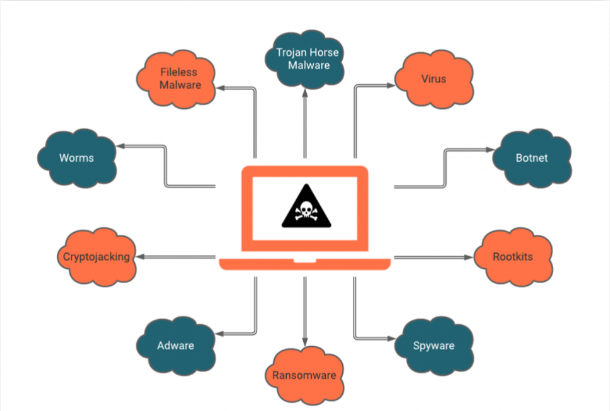

Type de menace: Ransomware, Crypto Virus, Casier de fichiers

Extension de fichiers cryptés: .VuLiCaPs

Message de demande de rançon: COMMENT DÉCRYPTER LES FICHIERS.txt

Montant de la rançon: 0,1 BTC (crypto-monnaie Bitcoin)

Description courte: Le ransomware crypte les fichiers sur votre système informatique et exige le paiement d’une rançon pour prétendument les récupérer.

Symptômes: le ransomware douteux cryptera vos fichiers en leur ajoutant l’extension .VuLiCaPs.

Dommages: tous les fichiers sont cryptés et ne peuvent pas être ouverts sans payer une rançon. D’autres infections de logiciels malveillants supplémentaires peuvent être installées avec une infection par ransomware.

Méthodes de distribution: pièces jointes (macros) d’e-mails infectées, sites Web torrent, publicités malveillantes, outils d’activation et de mise à jour non officiels.

Suppression: utilisez Spyhunter ou un autre outil de suppression antivirus fiable pour supprimer automatiquement VuLiCaPs ransomware du système.

Conseils pour récupérer des fichiers:

Il n’y a aucun outil de décryptage disponible qui peut récupérer vos fichiers dans l’état antérieur. Afin de récupérer des fichiers, il est fortement recommandé de d’abord et complètement supprimer VuLiCaPs ransomware du système. Après cela, vous pouvez facilement récupérer vos fichiers Volume Shadow Copies qui installent le PC en tant qu’outil. Vous pouvez également utiliser un fichier de sauvegarde ou un logiciel de récupération tiers.

Méthodes de distribution:

Les virus de rançon sont distribués à l’aide de campagnes d’escroquerie. Les campagnes d’escroquerie sont utilisées pour envoyer des milliers d’e-mails de spam contenant des pièces jointes malveillantes ainsi que des messages trompeurs qui encouragent l’utilisateur à cliquer dessus, ce qui conduit à une charge utile qui lui est associée pour activer et exécuter des scripts malveillants pour provoquer des infections informatiques. Les chevaux de Troie qui sont décrits comme des applications malveillantes qui provoquent l’installation d’autres logiciels malveillants sont une autre intrusion d’infections par ransomware. Il est donc conseillé aux utilisateurs d’utiliser des sites Web officiels et des liens directs pour tout téléchargement de logiciel. Il est important de ne pas ouvrir les pièces jointes présentées sur les e-mails dont l’adresse de l’expéditeur semble suspecte.

Texte présenté dans le fichier texte de VuLiCaPs ransomware:

Bonjour,

Tous vos fichiers ont été cryptés!

Si vous souhaitez décrypter les fichiers, vous devez payer 0,1 bitcoin

Je vous recommande d’acheter du bitcoin sur l’un de ces sites:

www.localbitcoins.com

www.paxful.com

Assurez-vous d’envoyer des bitcoins à cette adresse:

1998JZzgMRtmDDiCnyjnHWtqn5xGX1BNEZ

Immédiatement après l’envoi de bitcoin

contactez-moi à ces adresses électroniques: [email protected] ou [email protected]

Avec ce sujet: –

Après avoir confirmé votre paiement, vous recevrez un tutoriel et des clés pour décrypter les fichiers!

Voici une autre liste des endroits où acheter du bitcoin:

hxxps: //bitcoin.org/en/exchanges

Offre spéciale

VuLiCaPs ransomware peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre de récupération de données

Nous vous suggérons de choisir vos fichiers de sauvegarde récemment créés afin de restaurer vos fichiers cryptés, mais si vous ne disposez pas de telles sauvegardes, vous pouvez essayer un outil de récupération de données pour vérifier si vous pouvez restaurer vos données perdues.

Si vous ne pouvez pas démarrer le PC en “Mode sans échec avec réseau”, essayez d’utiliser “Restauration du système”

- Pendant le “Démarrage”, appuyez continuellement sur la touche F8 jusqu’à ce que le menu “Options avancées” apparaisse. Dans la liste, choisissez «Mode sans échec avec invite de commande» puis appuyez sur «Entrée»

- Dans la nouvelle invite de commande ouverte, saisissez «cd restore» puis appuyez sur «Entrée».

- Tapez: rstrui.exe et appuyez sur “ENTRÉE”

- Cliquez sur “Suivant” dans les nouvelles fenêtres

- Choisissez l’un des «points de restauration» et cliquez sur «Suivant». (Cette étape restaurera le poste de travail à sa date et heure antérieures avant l’infiltration VuLiCaPs ransomware dans le PC.

- Dans les fenêtres récemment ouvertes, appuyez sur «Oui».

Une fois que votre PC est restauré à sa date et heure précédentes, téléchargez l’outil anti-malware recommandé et effectuez une analyse approfondie afin de supprimer les fichiers VuLiCaPs ransomware s’ils sont restés dans le poste de travail.

Afin de restaurer chaque fichier (séparé) par ce ransomware, utilisez la fonction «Windows Previous Version». Cette méthode est efficace lorsque la «fonction de restauration du système» est activée sur le poste de travail.

Remarque importante: Certaines variantes de VuLiCaPs ransomware suppriment également les «Shadow Volume Copies». Par conséquent, cette fonctionnalité peut ne pas fonctionner tout le temps et n’est applicable que pour les ordinateurs sélectifs.

Comment restaurer un fichier crypté individuel:

Pour restaurer un seul fichier, faites un clic droit dessus et allez dans «Propriétés». Sélectionnez l’onglet «Version précédente». Sélectionnez un «point de restauration» et cliquez sur l’option «Restaurer».

Afin d’accéder aux fichiers cryptés par VuLiCaPs ransomware, vous pouvez également essayer d’utiliser “Shadow Explorer“. (http://www.shadowexplorer.com/downloads.html). Pour obtenir plus d’informations sur cette application, appuyez ici. (http://www.shadowexplorer.com/documentation/manual.html)

Important: Data Encryption Ransomware est très dangereux et il est toujours préférable de prendre des précautions pour éviter son attaque sur votre poste de travail. Il est conseillé d’utiliser un puissant outil anti-malware afin d’obtenir une protection en temps réel. Avec cette aide de «SpyHunter», des «objets de stratégie de groupe» sont implantés dans les registres afin de bloquer les infections nuisibles comme VuLiCaPs ransomware.

De plus, dans Windows 10, vous obtenez une fonctionnalité très unique appelée «Fall Creators Update» qui offre la fonctionnalité «Contrôle d’accès aux dossiers» afin de bloquer tout type de cryptage des fichiers. Avec l’aide de cette fonctionnalité, tous les fichiers stockés dans les emplacements tels que «Documents», «Images», «Musique», «Vidéos», «Favoris» et «Bureau» sont sécurisés par défaut.

Il est très important que vous installiez cette «mise à jour de Windows 10 Fall Creators Update» sur votre PC pour protéger vos fichiers et données importants contre le cryptage du ransomware. Les informations supplémentaires sur la façon d’obtenir cette mise à jour et d’ajouter une forme supplémentaire de protection contre les attaques par rnasomware ont été discutées ici. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/)

Comment récupérer les fichiers cryptés par VuLiCaPs ransomware?

Jusqu’à présent, vous auriez compris ce qui est arrivé à vos fichiers personnels qui ont été chiffrés et comment vous pouvez supprimer les scripts et les charges utiles associés à VuLiCaPs ransomware afin de protéger vos fichiers personnels qui n’ont pas été endommagés ou chiffrés jusqu’à présent. Afin de récupérer les fichiers verrouillés, les informations détaillées relatives à la «Restauration du système» et aux «Copies de volume fantôme» ont déjà été discutées précédemment. Cependant, si vous ne parvenez toujours pas à accéder aux fichiers cryptés, vous pouvez essayer d’utiliser un outil de récupération de données.

Utilisation de l’outil de récupération de données

Cette étape s’adresse à toutes les victimes qui ont déjà essayé tout le processus mentionné ci-dessus mais qui n’ont trouvé aucune solution. Il est également important que vous puissiez accéder au PC et installer n’importe quel logiciel. L’outil de récupération de données fonctionne sur la base de l’algorithme d’analyse et de récupération du système. Il recherche les partitions système afin de localiser les fichiers originaux qui ont été supprimés, corrompus ou endommagés par le malware. N’oubliez pas que vous ne devez pas réinstaller le système d’exploitation Windows, sinon les copies «précédentes» seront supprimées définitivement. Vous devez d’abord nettoyer le poste de travail et éliminer l’infection VuLiCaPs ransomware. Laissez les fichiers verrouillés tels quels et suivez les étapes mentionnées ci-dessous.

Étape 1: Téléchargez le logiciel sur le poste de travail en cliquant sur le bouton «Télécharger» ci-dessous.

Étape 2: exécutez le programme d’installation en cliquant sur les fichiers téléchargés.

Étape 3: Une page de contrat de licence apparaît à l’écran. Cliquez sur «Accepter» pour accepter ses conditions et son utilisation. Suivez les instructions à l’écran comme mentionné et cliquez sur le bouton «Terminer».

Étape 4: Une fois l’installation terminée, le programme s’exécute automatiquement. Dans la nouvelle interface ouverte, sélectionnez les types de fichiers que vous souhaitez récupérer et cliquez sur «Suivant».

Étape 5: Vous pouvez sélectionner les «lecteurs» sur lesquels vous souhaitez que le logiciel s’exécute et exécute le processus de récupération. Ensuite, cliquez sur le bouton “Numériser”.

Étape 6: En fonction du lecteur que vous sélectionnez pour l’analyse, le processus de restauration commence. L’ensemble du processus peut prendre du temps en fonction du volume du lecteur sélectionné et du nombre de fichiers. Une fois le processus terminé, un explorateur de données apparaît à l’écran avec un aperçu de ces données à récupérer. Sélectionnez les fichiers que vous souhaitez restaurer.

Étape 7. Ensuite, localisez l’emplacement où vous souhaitez enregistrer les fichiers récupérés.

Offre spéciale

VuLiCaPs ransomware peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre de récupération de données

Nous vous suggérons de choisir vos fichiers de sauvegarde récemment créés afin de restaurer vos fichiers cryptés, mais si vous ne disposez pas de telles sauvegardes, vous pouvez essayer un outil de récupération de données pour vérifier si vous pouvez restaurer vos données perdues.