Comment supprimer Jazi Ransomware et décrypter les fichiers ”.jazi”

Afin de supprimer Jazi Ransomware, vous devez d’abord isoler l’appareil infecté du réseau, identifier la variante spécifique du logiciel malveillant et utiliser un puissant logiciel anti-programme malveillant pour le supprimer. Dans certains cas, il peut être nécessaire de réinstaller le système d’exploitation. La prévention est la clé; la sauvegarde régulière des données et l’utilisation d’outils de sécurité réputés peuvent aider à se protéger contre les attaques de ransomwares.

Offre spéciale

Jazi Ransomware peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre de récupération de données

Nous vous suggérons de choisir vos fichiers de sauvegarde récemment créés afin de restaurer vos fichiers cryptés, mais si vous ne disposez pas de telles sauvegardes, vous pouvez essayer un outil de récupération de données pour vérifier si vous pouvez restaurer vos données perdues.

Guide complet pour désinstaller .Jazi file virus

Jazi entre dans la catégorie des ransomwares et appartient à la famille des ransomwares Djvu. Une fois que ce malware pénètre dans votre PC, il crypte vos fichiers et ajoute l’extension “.jazi” aux noms de fichiers. Une fois le cryptage terminé, il dépose une demande de rançon appelée “_readme.txt”.

Cette demande de rançon contient certaines instructions pour le destinataire concernant le décryptage du fichier. Cette note informe la victime que ses fichiers comprenant tous les documents nécessaires ont été cryptés. La victime ne pourra pas accéder aux fichiers tant qu’elle n’aura pas utilisé l’outil de décryptage recommandé. En signe de bonne volonté, les attaquants proposent également de décrypter gratuitement un fichier pour prouver la valeur de leur outil de décryptage.

Les attaquants exigent une rançon de 980 dollars, mais offrent une réduction de 50 % si la victime contacte les auteurs dans les 72 heures. S’ils parviennent à contacter les auteurs dans les 72 heures suivant le cryptage, ils n’auront qu’à payer 490 $. De plus, les cybercriminels informe la victime que sans leur intervention, le décryptage des fichiers est assez difficile. La demande de rançon contient également l’adresse e-mail : [email protected] and [email protected] pour contacter les auteurs.

Dans la plupart des attaques de ransomware, il est assez difficile de décrypter les fichiers sans l’aide des attaquants. Cependant, nous recommandons fortement aux victimes de ne pas se fier à l’outil de décryptage proposé par les attaquants. Il y a de fortes chances qu’ils ne fournissent aucun outil de décryptage même après avoir obtenu la rançon. De plus, payer une rançon cautionne des activités contraires à l’éthique. Mais il est impératif de supprimer Jazi Ransomware de votre PC pour empêcher d’autres cryptages.

Texte dans la demande de rançon :

ATTENTION!

Ne vous inquiétez pas, vous pouvez restituer tous vos fichiers !

Tous vos fichiers comme les images, bases de données, documents et autres fichiers importants sont cryptés avec le cryptage le plus puissant et une clé unique.

La seule méthode de récupération de fichiers consiste à acheter un outil de décryptage et une clé unique pour vous.

Ce logiciel décryptera tous vos fichiers cryptés.

Quelles garanties avez-vous ?

Vous pouvez envoyer un de vos fichiers cryptés depuis votre PC et nous le décrypterons gratuitement.

Mais nous ne pouvons décrypter qu’un seul fichier gratuitement. Le fichier ne doit pas contenir d’informations précieuses.

Vous pouvez obtenir et consulter l’outil de décryptage de présentation vidéo :

hxxps://we.tl/t-iu965qqEb1

Le prix de la clé privée et du logiciel de décryptage est de 980 $.

Remise de 50 % disponible si vous nous contactez dans les 72 premières heures, le prix pour vous est de 490 $.

Veuillez noter que vous ne restaurerez jamais vos données sans paiement.

Vérifiez votre dossier “Spam” ou “Indésirable” si vous ne recevez pas de réponse dans un délai de 6 heures.

Pour obtenir ce logiciel, vous devez écrire sur notre e-mail :

Réservez votre adresse e-mail pour nous contacter :

Votre identifiant personnel :

–

Aperçu rapide |

| Nom : Jazi Ransomware |

| Catégorie : Ransomware, Crypto-virus |

| Caractéristiques : Connu pour crypter les fichiers des utilisateurs et leur extorquer de l’argent en échange des outils de décryptage |

| Extension : .Jazi |

| Note de rançon : _readme.txt |

| Niveau de danger : Élevé |

| Montant de la rançon : 490 $/980 $ |

| Contact des attaquants : [email protected] and [email protected] |

|

Symptômes : Si vous constatez que vos fichiers informatiques ne peuvent plus être ouverts et que leurs extensions ont été modifiées (par exemple, my.docx.locked), cela pourrait être une indication d’une attaque Jazi virus. Dans de tels cas, l’attaquant affiche généralement un message de rançon sur votre bureau, exigeant un paiement sous forme de bitcoins pour déverrouiller vos fichiers. |

|

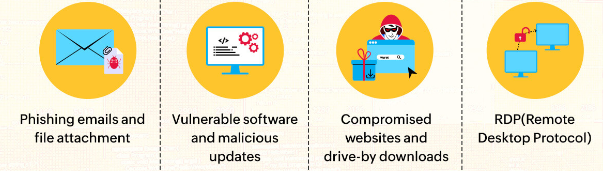

Intrusion : les ransomwares tels que Jazi peuvent infecter votre système via différentes sources telles que des pièces jointes d’e-mails (contenant généralement des macros), des publicités malveillantes, des sites Web torrent, des pages proposant des téléchargements vidéo gratuits à partir de YouTube ou des sites piratés. logiciel. |

Payer une rançon vaut-il la peine ?

Payer la rançon aux attaquants Jazi Ransomware n’est généralement pas recommandé car il n’y a aucune garantie qu’ils fourniront la clé de déchiffrement ou que la clé fonctionnera. De plus, le paiement de la rançon finance des activités criminelles, ce qui peut conduire à de nouvelles attaques contre d’autres individus et organisations. Répondre aux demandes de ces pirates peut également conduire à un cycle de victimisation, car ils peuvent exiger des paiements supplémentaires ou cibler à nouveau la même victime. Ainsi, au lieu d’opter pour cette option, supprimez Jazi Ransomware de l’appareil sans perdre de temps avant qu’il ne cause plus de dommages à l’intérieur de la machine.

Astuces utilisées par Ransomware pour empêcher la récupération gratuite de fichiers cryptés

Certaines variantes de rançongiciels sont conçues pour exécuter plusieurs processus sur un ordinateur ciblé afin d’effectuer diverses tâches. Ce processus initial lancé est winupdate.exe, qui vise à tromper les victimes en affichant une fausse invite de mise à jour Windows. Cette tactique trompeuse vise à faire croire aux victimes que tout ralentissement du système qu’elles subissent est causé par le processus de mise à jour. Pendant ce temps, le ransomware lance simultanément un autre processus, généralement identifié par un nom à quatre caractères généré aléatoirement, qui analyse le système à la recherche de fichiers spécifiques à chiffrer. Après avoir identifié les fichiers cibles, le ransomware les crypte pour les rendre inaccessibles à la victime. Enfin, pour empêcher la récupération de fichiers, le ransomware exécute la commande CMD suivante qui supprime les clichés instantanés de volume du système :

vssadmin.exe Delete Shadows /All /Quiet

De nombreux ransomwares tentent également d’éliminer toutes les méthodes basées sur Windows qui pourraient potentiellement aider les victimes à récupérer gratuitement leurs données cryptées. Pour ce faire, le ransomware supprime les clichés instantanés de volume, ce qui supprime tous les points de restauration système créés précédemment, laissant la victime sans aucun moyen de restaurer son ordinateur à un état antérieur. Le crypto-virus modifie également le fichier Windows HOSTS en ajoutant une liste de noms de domaine et en les associant à l’adresse IP localhost. Ce faisant, toute tentative d’accès à un site Web à partir de la liste des domaines bloqués redirigera l’utilisateur vers la machine locale, ce qui entraînera un message d’erreur DNS_PROBE_FINISHED_NXDOMAIN.

Les attaquants utilisent cette technique pour empêcher les victimes d’accéder à des sites Web, tels que ceux contenant des informations ou des outils qui pourraient aider les victimes à récupérer leurs fichiers ou à supprimer le ransomware de leur système. De plus, le virus génère deux fichiers texte, bowsakkdestx.txt et PersonalID.txt, qui contiennent des détails liés à l’attaque, notamment la clé de cryptage publique et l’identifiant personnel de la victime.

Comment mon PC a-t-il été infecté par Jazi Ransomware ?

Il existe plusieurs façons par lesquelles une telle menace de logiciel malveillant peut pénétrer dans votre ordinateur. Certaines des méthodes courantes incluent:

- E-mails de spam : les liens suspects dans les e-mails de spam peuvent entraîner l’installation de virus.

- Ressources d’hébergement gratuites en ligne : Les ressources d’hébergement gratuites disponibles sur Internet peuvent également être une source d’infection par des logiciels malveillants.

- Installation masquée : les virus peuvent être installés secrètement avec d’autres applications, en particulier des utilitaires gratuits ou partagés.

- Ressources P2P : Si vous utilisez des ressources peer-to-peer (P2P) illégales pour télécharger des logiciels piratés, le risque d’infection virale augmente.

- Chevaux de Troie : Les chevaux de Troie peuvent être utilisés pour propager Jazi Ransomware en déguisant la menace en fichier ou programme légitime.

Les rançongiciels se propagent souvent par le biais de spams contenant des pièces jointes ou des liens malveillants. Les cybercriminels créent des e-mails convaincants qui semblent légitimes, comme un message d’une banque, d’une compagnie maritime ou d’un organisme gouvernemental. Ces e-mails incitent les destinataires à télécharger et à ouvrir la pièce jointe ou à cliquer sur le lien. Une fois cliqué, la charge utile malveillante se télécharge et s’exécute sur l’ordinateur de l’utilisateur, l’infectant avec le ransomware. Dans certains cas, la charge utile peut être intégrée dans l’e-mail lui-même, ce qui lui permet de s’exécuter dès que l’e-mail est ouvert.

Des cas ont été signalés où le Jazi Ransomware a été camouflé comme un outil légitime, se faisant passer pour des messages qui exigent le lancement de logiciels ou de mises à jour de navigateur indésirables. Certaines escroqueries en ligne utilisent une technique pour vous inciter à installer le virus manuellement, en faisant de vous un participant actif au processus. Généralement, ces fausses alertes n’indiquent pas que vous installez un rançongiciel. Au lieu de cela, l’installation sera déguisée en mise à jour pour un programme légitime comme Adobe Flash Player ou un autre programme suspect. La véritable nature de l’installation sera dissimulée sous ces fausses alertes.

L’utilisation d’applications piratées et de ressources P2P pour télécharger des logiciels piratés peut constituer une menace importante pour la sécurité de votre appareil et peut entraîner l’injection de logiciels malveillants graves tels que le Jazi Ransomware.

Les chevaux de Troie sont un vecteur d’attaque populaire pour les ransomwares. Les pirates utilisent des chevaux de Troie pour diffuser des logiciels de rançon en déguisant le logiciel malveillant en fichier ou programme légitime. Une fois qu’une victime télécharge et exécute le cheval de Troie, la charge utile du ransomware est libérée sur son système, cryptant les fichiers et excluant la victime de ses données. Les chevaux de Troie peuvent se propager par divers canaux, y compris les sites Web malveillants, les plateformes de médias sociaux et les réseaux peer-to-peer. Les cybercriminels utilisent souvent des tactiques d’ingénierie sociale pour inciter les utilisateurs à télécharger et à exécuter des chevaux de Troie.

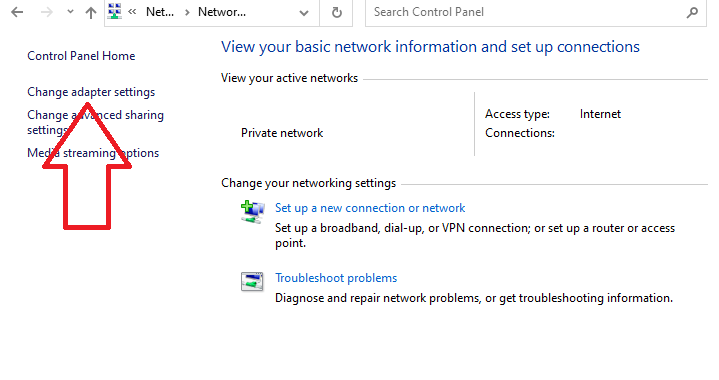

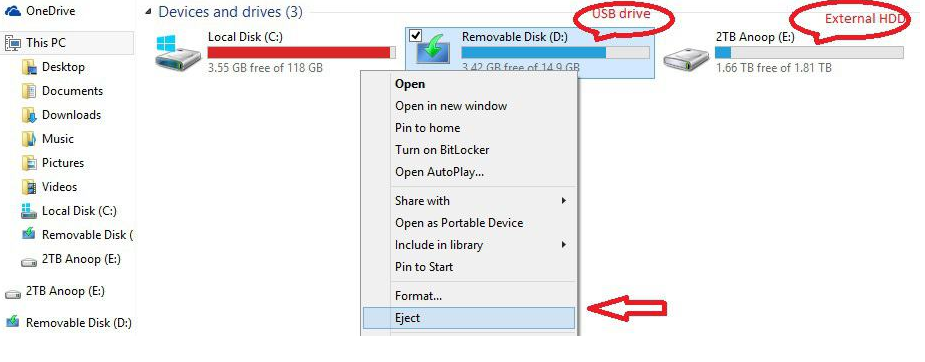

Étape 1. Supprimer les appareils connectés et isoler le PC infecté

Il est très important que vous déconnectiez votre PC infecté des autres ordinateurs connectés au même réseau local. De nombreux rançongiciels sont conçus de manière à se propager dans l’environnement réseau. Par conséquent, vous devez prendre certaines mesures pour isoler le PC.

Il existe deux étapes de base pour séparer le périphérique infecté.

- Déconnectez-vous d’Internet

- Débranchez tous les périphériques de stockage externes

- Déconnectez-vous des comptes de stockage cloud (supplémentaire)

Débranchez le câble Ethernet afin que toute la connexion Internet filaire soit coupée. Si le PC infecté est connecté à Internet sans fil, vous devez le déconnecter manuellement via le Panneau de configuration.

Allez dans Panneau de configuration> Recherchez “Centre Réseau et partage“

Cliquez sur “Modifier les paramètres de l’adaptateur“

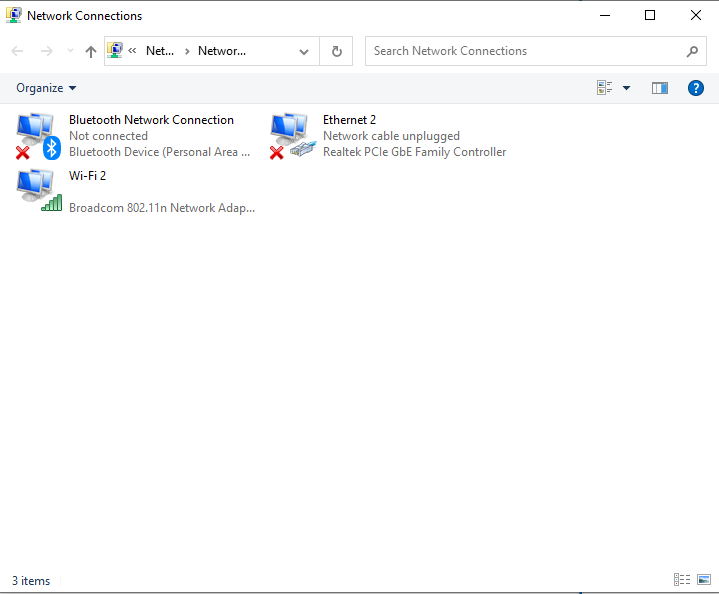

Sélectionnez le point de connexion Internet, faites un clic droit dessus et choisissez “Désactiver”. Le PC n’est plus connecté à Internet.

Une fois que le PC est déconnecté d’Internet, l’étape suivante consiste à débrancher le périphérique de stockage connecté afin d’isoler complètement l’ordinateur. Tous les types de périphériques de stockage tels que les disques durs portables, les clés USB, les clés USB, etc. doivent être supprimés afin que Jazi Ransomware ne crypte pas les fichiers qui y sont stockés.

Allez dans “Poste de travail”, faites un clic droit sur le périphérique de stockage connecté et sélectionnez “Ejecter”.

Il est fort possible que les rançongiciels prennent le contrôle du logiciel qui gère les données stockées dans le « stockage en nuage ». Par conséquent, il est fortement recommandé de vous déconnecter de votre stockage cloud, que ce soit via un navigateur ou un logiciel de gestion cloud.

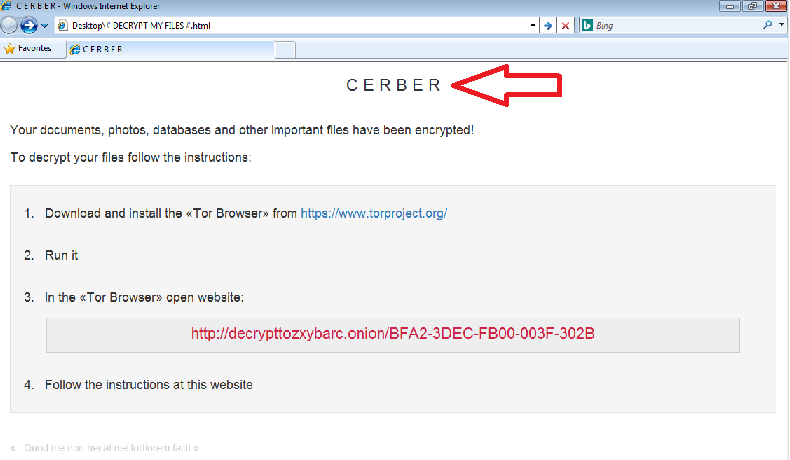

Étape 2. Identifiez le ransomware qui a attaqué vos fichiers

Il est important d’identifier le nom et le type de ransomware qui a attaqué votre poste de travail afin que vous puissiez utiliser le bon outil de décryptage pour récupérer les fichiers verrouillés. Ceci est important car l’outil de décryptage pour ransomware publié par des experts en sécurité est exclusif à certains ransomwares et à leur famille. Si vous utilisez un outil de décryptage incorrect qui n’est pas conçu pour supprimer Jazi Ransomware, cela peut endommager définitivement les fichiers verrouillés.

Il existe peut-être trois façons d’identifier le ranosmware qui a infecté votre PC. La première consiste à parcourir la note de rnasowmare et à voir si le nom est mentionné ou non. Par exemple, dans la note Cerber ransomware, le nom du ransomware est clairement mentionné.

À de nombreuses reprises, le nom du rançongiciel n’est pas mentionné dans la note. Ils contiennent un message générique. Les recherches montrent que différents rasnowmare peuvent avoir la même note de rançon, mais ils appartiennent à une famille ou à un groupe entièrement différent.

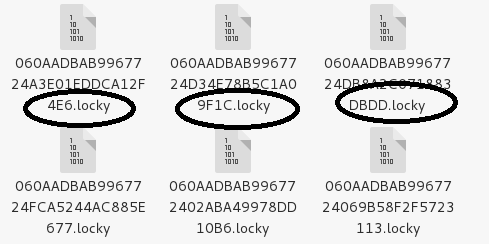

Ainsi, si la note de ransomware est générique et que son nom et son type ne sont pas mentionnés, vous devez vérifier l’extension de fichier qu’elle ajoute au fichier verrouillé. Lorsqu’un rançongiciel verrouille un fichier, il lui ajoute en plus son propre nom d’extension. Par exemple, Locky ransomware ajoute le nom d’extension .locky sur tous les fichiers qu’il crypte.

De nombreux ransomwares utilisent également des noms d’extension génériques tels que .encrypted, .locked, .crypted, etc. Dans ce cas, le nom d’extension générique ne révèle rien sur le nom et le type du ransomware.

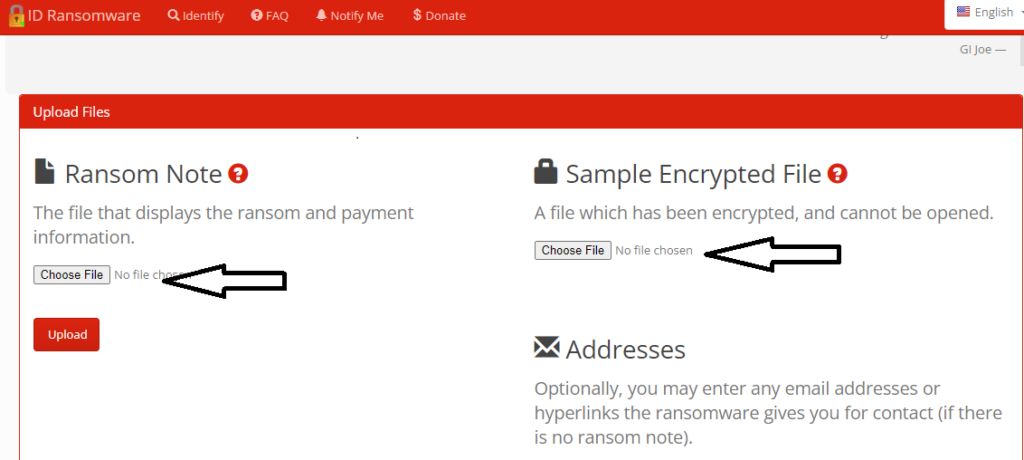

Donc, si vous ne parvenez pas à identifier le ransomware grâce à sa note et à son extension, il est préférable de visiter le site Web ID Ransomware et de télécharger la note de rançon que vous recevez ou l’un de vos fichiers qui a été crypté ou éventuellement les deux.

À l’heure actuelle, la base de données ID ransowmare contient des détails sur environ 1100 ransomwares différents. Si le ransomware qui a infecté vos fichiers n’est pas pris en charge par le site Web ID ransomware, vous pouvez utiliser Internet pour en savoir plus sur le ransomware en utilisant des mots-clés tels que son extension de fichier, son adresse de portefeuille crypto ou son identifiant de messagerie.

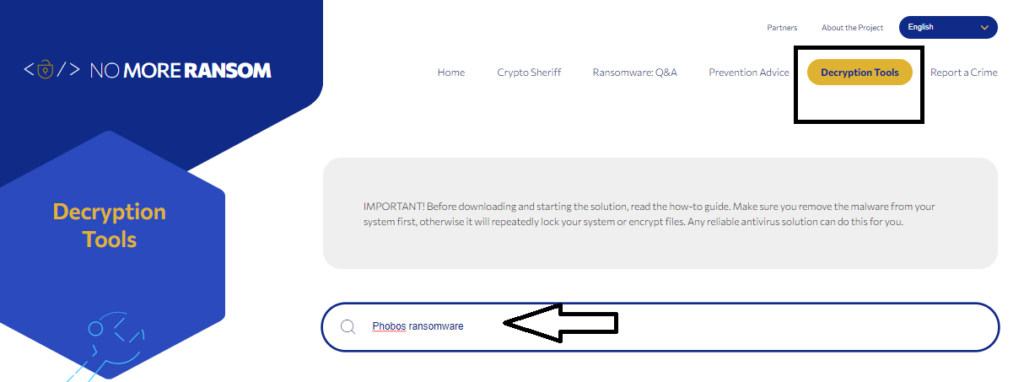

Étape 3. Recherchez l’outil de décryptage Jazi Ransomware pour récupérer des fichiers verrouillés

Le développeur derrière le ransomware utilise une clé de cryptage très avancée pour verrouiller les fichiers sur le PC infecté et donc s’il parvient à crypter le fichier correctement, il ne peut pas être décrypté sans la clé de décryptage correcte. La clé de déverrouillage est stockée sur un serveur distant. Les familles de rançons populaires telles que Dharma, Cerber, Phobos, etc. sont connues pour créer des rançongiciels sans faille et mettent à jour leur version de temps en temps.

Cependant, il existe tellement de types de rançongiciels qui sont mal développés et présentent des défauts en termes d’utilisation d’une clé de déchiffrement unique pour chaque victime, leur clé de déchiffrement est stockée sur le PC infecté au lieu d’un serveur distant, etc. Ainsi, la clé de déchiffrement de ces rançongiciels mal conçus est disponible sur Internet. Il vous suffit de consulter certains forums de sécurité et communautés en ligne pour obtenir une clé de déchiffrement identique pour un ransowmare mal conçu.

Pour plus de sécurité, il est recommandé d’utiliser des plates-formes telles que https://www.nomoreransom.org/en/index.html qui ont essayé et testé la clé de décryptage pour certains des ransomwares populaires. Sa page d’accueil contient une catégorie “Outils de décryptage” avec une option de barre de recherche où vous pouvez rechercher une clé de décryptage pour un ransomware particulier.

Comment supprimer Jazi Ransomware et récupérer des fichiers verrouillés à l’aide de l’outil de récupération de données

1 : Démarrez le PC « Mode sans échec avec mise en réseau »

Pour les utilisateurs de Windows XP et Windows 7 : Démarrez le PC en « Mode sans échec ». Cliquez sur l’option “Démarrer” et appuyez en continu sur F8 pendant le processus de démarrage jusqu’à ce que le menu “Options avancées de Windows” apparaisse à l’écran. Choisissez “Mode sans échec avec mise en réseau” dans la liste.

Maintenant, un écran d’accueil Windows apparaît sur le bureau et le poste de travail fonctionne maintenant en “Mode sans échec avec mise en réseau”.

Pour les utilisateurs de Windows 8 : Accédez à « l’écran de démarrage ». Dans les résultats de la recherche, sélectionnez les paramètres, tapez “Avancé”. Dans l’option “Paramètres généraux du PC”, choisissez l’option “Démarrage avancé”. Encore une fois, cliquez sur l’option “Redémarrer maintenant”. Le poste de travail démarre sur le « Menu d’options de démarrage avancé ». Appuyez sur « Dépanner » puis sur le bouton « Options avancées ». Dans l’écran “Options avancées”, appuyez sur “Paramètres de démarrage”. Encore une fois, cliquez sur le bouton “Redémarrer”. Le poste de travail va maintenant redémarrer dans l’écran “Paramètres de démarrage”. Ensuite, appuyez sur F5 pour démarrer en mode sans échec dans le réseau.

Pour les utilisateurs de Windows 10 : Appuyez sur le logo Windows et sur l’icône « Alimentation ». Dans le menu nouvellement ouvert, choisissez “Redémarrer” tout en maintenant enfoncé le bouton “Shift” sur le clavier. Dans la nouvelle fenêtre ouverte “Choisir une option”, cliquez sur “Dépanner” puis sur “Options avancées”. Sélectionnez “Paramètres de démarrage” et appuyez sur “Redémarrer”. Dans la fenêtre suivante, cliquez sur le bouton “F5” du clavier.

Une fois le PC démarré en mode sans échec avec mise en réseau, vous pouvez utiliser un outil anti-malware tel que “SpyHunter”. L’outil de suppression automatique dispose d’un algorithme d’analyse avancé et de logiques de programmation, de sorte qu’il ne laisse aucune trace de ransomware.

Cliquez ici pour les détails de SpyHunter et le guide de l’utilisateur

Ouvrez le navigateur et téléchargez un outil anti-malware légitime. Effectuez une analyse complète du système. Supprimez toutes les entrées malveillantes détectées, y compris celles appartenant à des rançongiciels.

Offre spéciale

Jazi Ransomware peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre de récupération de données

Nous vous suggérons de choisir vos fichiers de sauvegarde récemment créés afin de restaurer vos fichiers cryptés, mais si vous ne disposez pas de telles sauvegardes, vous pouvez essayer un outil de récupération de données pour vérifier si vous pouvez restaurer vos données perdues.

2: Supprimer Jazi Ransomware Infection à l’aide de “Restauration du système”

Si vous ne pouvez pas démarrer le PC en “Mode sans échec avec mise en réseau”, essayez d’utiliser “Restauration du système”. Pendant le “Démarrage”, appuyez en continu sur la touche F8 jusqu’à ce que le menu “Options avancées” apparaisse. Dans la liste, choisissez “Mode sans échec avec invite de commande” puis appuyez sur “Entrée”

Dans la nouvelle invite de commande ouverte, entrez “cd restore” puis appuyez sur “Entrée”.

Tapez : rstrui.exe et appuyez sur “ENTRER”

Cliquez sur “Suivant” dans les nouvelles fenêtres

Choisissez l’un des “Points de restauration” et cliquez sur “Suivant”. (Cette étape restaurera le poste de travail à son heure et date antérieures à l’infiltration de Jazi Ransomware dans le PC.

Dans les fenêtres nouvellement ouvertes, appuyez sur “Oui”.

Une fois que votre PC est restauré à sa date et heure précédentes, téléchargez l’outil anti-malware recommandé et effectuez une analyse approfondie afin de supprimer les fichiers Jazi Ransomware s’ils sont restés sur le poste de travail.

Afin de restaurer chaque fichier (séparé) par ce rançongiciel, utilisez la fonction “Version précédente de Windows”. Cette méthode est efficace lorsque la « fonction de restauration du système » est activée sur le poste de travail.

Remarque importante : Certaines variantes de Jazi Ransomware suppriment également les “copies fantômes de volume”. Par conséquent, cette fonctionnalité peut ne pas fonctionner tout le temps et s’applique uniquement à certains ordinateurs.

Comment restaurer un fichier crypté individuel :

Pour restaurer un seul fichier, faites un clic droit dessus et allez dans “Propriétés”. Sélectionnez l’onglet “Version précédente”. Sélectionnez un “Point de restauration” et cliquez sur l’option “Restaurer”.

Pour accéder aux fichiers cryptés par Jazi Ransomware, vous pouvez également essayer d’utiliser “Shadow Explorer“. Pour obtenir plus d’informations sur cette application, cliquez ici.

Important : Les rançongiciels de cryptage de données sont très dangereux et il est toujours préférable de prendre des precautions attaque contre votre poste de travail. Il est conseillé d’utiliser un puissant outil anti-malware afin d’obtenir une protection en temps réel. Avec cette aide de “SpyHunter”, des “objets de stratégie de groupe” sont implantés dans les registres afin de bloquer les infections nuisibles comme Jazi Ransomware.

De plus, dans Windows 10, vous obtenez une fonctionnalité très unique appelée “Fall Creators Update” qui offre la fonctionnalité “Controlled Folder Access” afin de bloquer tout type de cryptage des fichiers. Avec l’aide de cette fonctionnalité, tous les fichiers stockés dans des emplacements tels que les dossiers “Documents”, “Images”, “Musique”, “Vidéos”, “Favoris” et “Bureau” sont sécurisés par défaut.

Il est très important que vous installiez cette «mise à jour Windows 10 Fall Creators» sur votre PC pour protéger vos fichiers et données importants contre le cryptage des ransomwares. Plus d’informations sur la façon d’obtenir cette mise à jour et d’ajouter une forme de protection supplémentaire contre l’attaque rnasomware ont été discutées ici.

Comment récupérer les fichiers cryptés par Jazi Ransomware ?

Jusqu’à présent, vous auriez compris ce qui était arrivé à vos fichiers personnels qui ont été cryptés et comment vous pouvez supprimer les scripts et les charges utiles associés à Jazi Ransomware afin de protéger vos fichiers personnels qui n’ont pas été endommagés ou cryptés jusqu’à présent. Afin de récupérer les fichiers verrouillés, les informations de profondeur relatives à la “Restauration du système” et aux “Copies fantômes de volume” ont déjà été discutées précédemment. Cependant, si vous ne parvenez toujours pas à accéder aux fichiers cryptés, vous pouvez essayer d’utiliser un outil de récupération de données.

Utilisation de l’outil de récupération de données

Cette étape est destinée à toutes les victimes qui ont déjà essayé tous les processus mentionnés ci-dessus mais qui n’ont trouvé aucune solution. Il est également important que vous puissiez accéder au PC et installer n’importe quel logiciel. L’outil de récupération de données fonctionne sur la base d’un algorithme d’analyse et de récupération du système. Il recherche les partitions système afin de localiser les fichiers originaux qui ont été supprimés, corrompus ou endommagés par le logiciel malveillant. N’oubliez pas que vous ne devez pas réinstaller le système d’exploitation Windows, sinon les copies “précédentes” seront définitivement supprimées. Vous devez d’abord nettoyer le poste de travail et supprimer l’infection Jazi Ransomware. Laissez les fichiers verrouillés tels quels et suivez les étapes mentionnées ci-dessous.

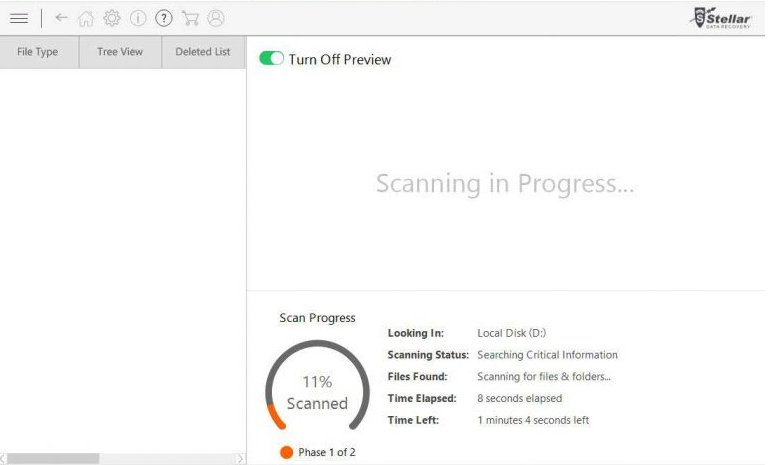

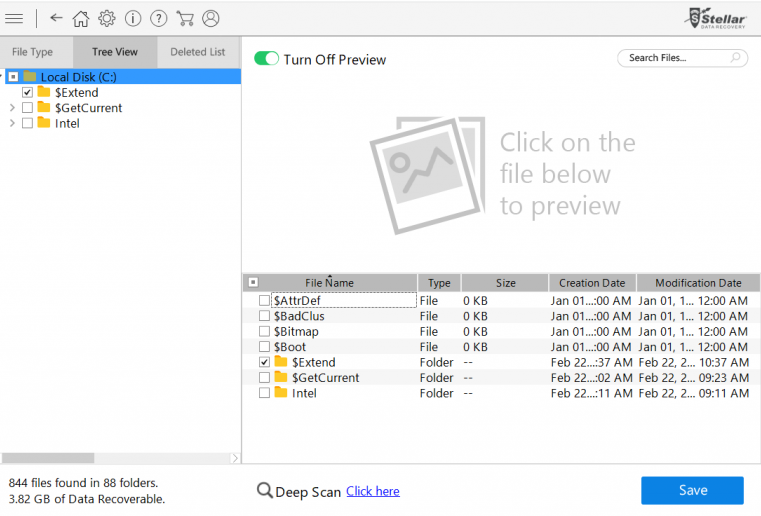

Étape 1 : Téléchargez le logiciel dans le poste de travail en cliquant sur le bouton « Télécharger » ci-dessous.

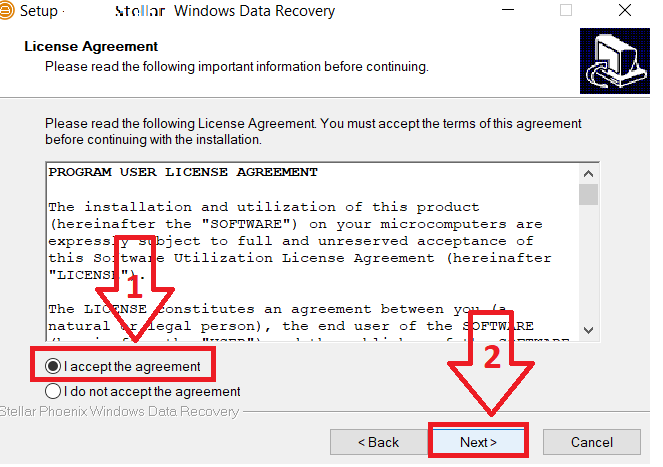

Étape 2 : Exécutez le programme d’installation en cliquant sur les fichiers téléchargés.

Étape 3 : Une page de contrat de licence s’affiche à l’écran. Cliquez sur « Accepter » pour accepter ses conditions et son utilisation. Suivez les instructions à l’écran comme indiqué et cliquez sur le bouton “Terminer”.

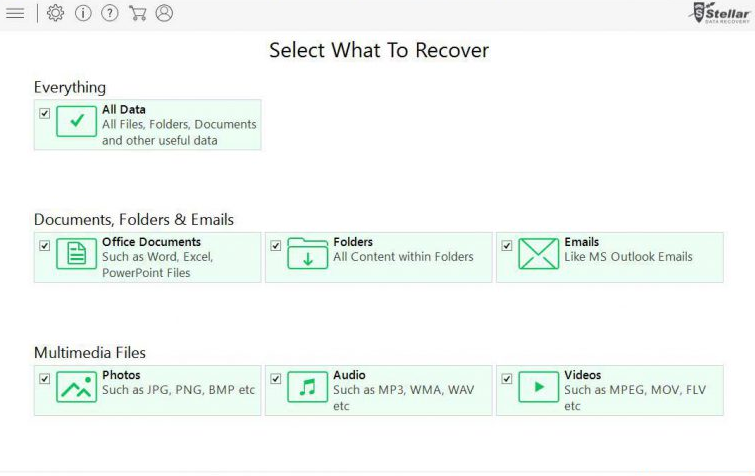

Étape 4 : Une fois l’installation terminée, le programme s’exécute automatiquement. Dans l’interface nouvellement ouverte, sélectionnez les types de fichiers que vous souhaitez récupérer et cliquez sur “Suivant”.

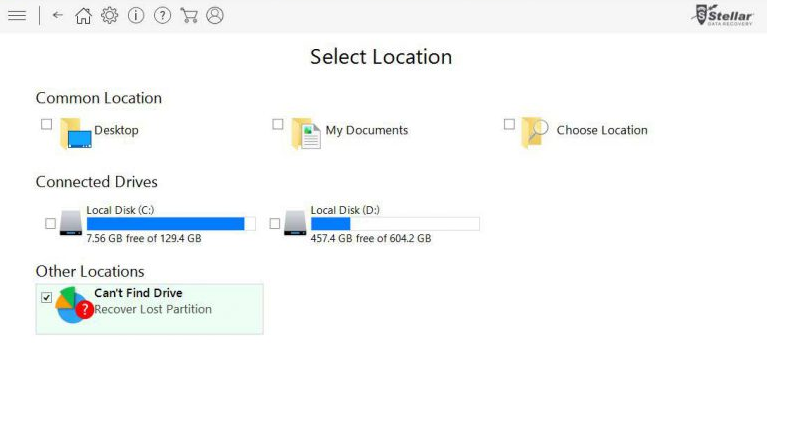

Étape 5 : Vous pouvez sélectionner les “Lecteurs” sur lesquels vous souhaitez que le logiciel s’exécute et exécute le processus de récupération. Ensuite, cliquez sur le bouton “Scan”.

Étape 6 : En fonction du lecteur que vous sélectionnez pour l’analyse, le processus de restauration commence. L’ensemble du processus peut prendre du temps en fonction du volume du lecteur sélectionné et du nombre de fichiers. Une fois le processus terminé, un explorateur de données apparaît à l’écran avec un aperçu des données à récupérer. Sélectionnez les fichiers que vous souhaitez restaurer.

Étape 7. Ensuite, localisez l’emplacement où vous souhaitez enregistrer les fichiers récupérés.

Offre spéciale

Jazi Ransomware peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre de récupération de données

Nous vous suggérons de choisir vos fichiers de sauvegarde récemment créés afin de restaurer vos fichiers cryptés, mais si vous ne disposez pas de telles sauvegardes, vous pouvez essayer un outil de récupération de données pour vérifier si vous pouvez restaurer vos données perdues.

Comment éviter les attaques de Jazi Ransomware ?

Bien qu’aucune mesure de sécurité ne puisse garantir une protection complète contre les logiciels malveillants, vous pouvez prendre certaines précautions pour empêcher les logiciels de rançon d’infecter votre appareil. Soyez vigilant lors de l’installation de logiciels gratuits et lisez attentivement les offres supplémentaires de l’installateur.

Les utilisateurs doivent être prudents lorsqu’ils ouvrent des e-mails d’expéditeurs inconnus ou des messages qui semblent suspects ou inhabituels. Si l’expéditeur ou l’adresse ne sont pas familiers, ou si le contenu n’a aucun rapport avec ce que vous attendez, il est préférable de ne pas ouvrir le message. Il est très peu probable que vous puissiez gagner un prix dans un concours auquel vous n’avez pas participé, alors méfiez-vous des e-mails prétendant que vous avez gagné quelque chose. Si le sujet de l’e-mail semble être lié à quelque chose que vous anticipez, il est important d’examiner attentivement tous les aspects du message. Les escrocs font souvent des erreurs, c’est pourquoi un examen minutieux du contenu de l’e-mail peut vous aider à identifier toute activité frauduleuse. N’oubliez pas qu’il est toujours préférable de pécher par excès de prudence et d’éviter d’ouvrir des courriels ou des lettres qui semblent suspects.

Il est également crucial de maintenir tous les logiciels et programmes de sécurité à jour pour éviter les vulnérabilités que les rançongiciels peuvent exploiter. L’utilisation de programmes fissurés ou inconnus représente un risque important d’attaques de rançongiciels basés sur des chevaux de Troie. Les cybercriminels distribuent souvent des chevaux de Troie déguisés en logiciels légitimes, tels que des correctifs ou des contrôles de licence. Cependant, il est difficile de différencier les logiciels dignes de confiance des chevaux de Troie malveillants, car certains chevaux de Troie peuvent même avoir la fonctionnalité recherchée par les utilisateurs.

Pour atténuer ce risque, il est crucial d’éviter complètement d’utiliser des programmes non fiables et de ne télécharger que des logiciels provenant de sources fiables. Avant de télécharger un programme, les utilisateurs doivent le rechercher de manière approfondie et lire les critiques de sources fiables. Il est également recommandé de consulter les forums de discussion anti-malware pour recueillir des informations supplémentaires sur tout logiciel pouvant éveiller les soupçons. En fin de compte, la meilleure défense contre les attaques de rançongiciels basées sur des chevaux de Troie consiste à faire preuve de prudence et à éviter de télécharger des logiciels à partir de sources non fiables.

Plus de mesures de prévention pour les attaques individuelles et organisationnelles

Si votre PC est infecté par une famille de rançongiciels très dangereux telle que Dharma, cela peut provoquer de nombreuses attaques sur le poste de travail. Cependant, il est toujours recommandé de prendre des mesures de précaution supplémentaires. Pour commencer, il est crucial de corriger et de sécuriser les serveurs RDP (Remote Desktop Protocol) avec des réseaux privés virtuels (VPN) qui incluent l’authentification multifacteur. Cela aidera à protéger contre les accès non autorisés et les violations potentielles.

Il est également important que les organisations restent vigilantes contre les tentatives de phishing, en particulier lorsqu’elles s’adaptent aux paramètres de travail à distance. Avec plus d’employés travaillant à domicile, le risque d’attaques de phishing augmente, et une formation et une éducation appropriées peuvent aider à réduire ce risque.

De plus, les entreprises doivent être attentives à l’accès accordé aux prestataires de services et aux tiers à des fins commerciales. Ces entités peuvent potentiellement constituer une menace pour la sécurité si elles ne sont pas gérées correctement, et les entreprises doivent mettre en œuvre des protocoles et des procédures de sécurité stricts pour protéger les données et informations sensibles. En mettant en œuvre ces mesures, les organisations peuvent mieux se protéger contre les ransomwares et autres menaces de sécurité potentielles.

Quelques FAQ connexes

Comment puis-je ouvrir des fichiers cryptés par Jazi Ransomware ? Puis-je y accéder moi-même ?

Un fichier verrouillé par un rançongiciel n’est pas accessible à moins qu’il ne soit d’abord déchiffré à l’aide de la clé de déchiffrement.

Que puis-je faire pour accéder aux fichiers verrouillés ?

Si vous avez des fichiers de sauvegarde, utilisez-les et ne vous inquiétez pas des fichiers qui ont été cryptés puisque vous pouvez les utiliser à partir de la sauvegarde. Cependant, rappelez-vous que pour utiliser les fichiers de sauvegarde sur le même PC, vous devez d’abord supprimer complètement l’infection ransomware, sinon le fichier de sauvegarde sera également crypté. Pour supprimer la rançon, il est suggéré de utiliser un puissant outil anti-malware.

Si la sauvegarde n’est pas disponible, vous pouvez essayer “Restore Point” pour restaurer le système au point où le PC était exempt d’attaque de ransomware. Si ces options ne fonctionnent pas, vous pouvez tenter votre chance avec n’importe quel puissant outil de récupération de données.

De plus, il est fort possible que les fichiers cryptés soient toujours avec vous, vous pouvez donc vérifier tous les emplacements possibles tels que les e-mails envoyés ou reçus, contacter vos amis, les membres de votre famille pour obtenir des fichiers tels que des images, des vidéos, etc. qui auraient été partagés plus tôt. . Vérifiez votre stockage en nuage et vos plateformes de médias sociaux, vos anciens appareils, y compris les ordinateurs portables, les PC, les téléphones mobiles, etc.

Dois-je payer une rançon pour obtenir la clé de déchiffrement ?

Il n’est jamais recommandé de payer de l’argent car il n’y a aucune garantie de recevoir la clé de déchiffrement correcte des cybercriminels même après le paiement du montant de la rançon. L’identité des cybercriminels est souvent anonyme, vous ne pouvez donc rien faire beaucoup plus tard.

Où puis-je signaler l’attaque ransowmare ?

Il existe des agences de cybersécurité dans chaque pays où vous pouvez signaler une attaque de ransomware. Les liens pour les autorités respectives sont les suivants. Vous pouvez visiter le lien selon votre pays et signaler l’attaque.

- USA– Internet Crime Complaint Centre IC3 or On Guard Online;

- In Canada- Canadian Anti-Fraud Centre;

- United Kingdom– Action Fraud

- Australia – Australian High Tech Crime Center

- In Ireland- An Garda Síochána

- Greece – Cyber Crime Unit (Hellenic Police)

- New Zealand- Consumer Affairs Scams

- Spain– Policía Nacional

- Poland– Policja

- Portugal– Polícia Judiciária

- France– Ministère de l’Intérieur

- Germany– Polizei

- Italy– Polizia di Stato

- The Netherlands– Politie

- India – CyberCrime Investigation Cell

L’antivirus peut-il protéger contre les rançongiciels ?

Un antivirus puissant peut protéger, détecter et supprimer les ransomwares. C’est toujours une bonne pratique d’utiliser une application de sécurité afin d’obtenir une protection contre les ransomwares en temps réel. De plus, il est tout aussi important de suivre de bonnes pratiques de cybersécurité.