Comment enlever Your Device Was Compromised Email Scam

Conseils faciles pour supprimer Your Device Was Compromised Email Scam

Habituellement, les escrocs utilisent des e-mails de spam basés sur la sextorsion pour menacer les destinataires qu’ils ont leurs images ou vidéos embarrassantes et leur demander un paiement pour ne pas les divulguer à leurs contacts. Your Device Was Compromised Email Scam est l’une de ces arnaques basées sur la sextorsion.

Les escrocs à l’origine de cette arnaque prétendent avoir collecté des informations telles que les sites Web visités et envoyé des messages texte. De plus, ils affirment avoir eu accès à leur webcam et à leur microphone. Leur objectif principal est de faire croire aux destinataires que les informations collectées seront transmises aux personnes de leur contact s’ils ne leur versent pas 1650 $ en Bitcoins.

Les utilisateurs doivent savoir que ces personnes ne disposent en réalité d’aucun matériel compromis ou sensible. Il s’agit généralement de fausses déclarations pour que les gens leur paient de l’argent. Vous devez ignorer Your Device Was Compromised Email Scam et tous les e-mails frauduleux de ce type.

Il convient de mentionner que ces e-mails ont généralement l’adresse e-mail des expéditeurs usurpés. L’e-mail semble provenir de l’adresse de la victime ciblée. Cette technique est utilisée pour tromper les gens en leur faisant croire que les escrocs ont cassé leurs comptes ou même leurs ordinateurs.

Une autre technique qu’ils utilisent consiste à mettre les mots de passe des destinataires dans les e-mails. Ces mots de passe sont généralement les anciens. Les escrocs ont réussi à collecter ces mots de passe disponibles sur le dark web divulgués après des violations de données.

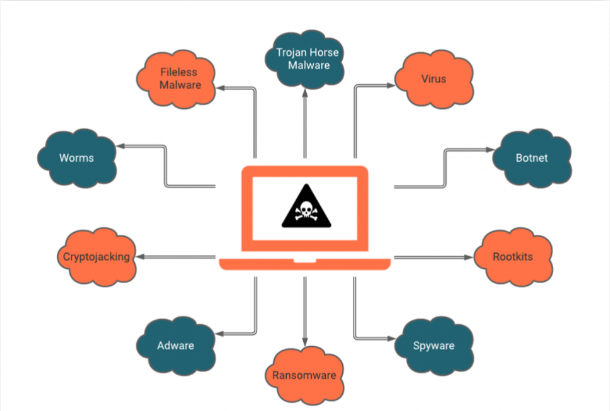

Comment les e-mails de spam provoquent-ils une infection du système ?

Les escrocs peuvent utiliser des courriers indésirables pour diffuser des logiciels malveillants. Ils propagent des logiciels malveillants via les liens ou les fichiers suspects qu’ils contiennent. Leur motivation principale est d’inciter les gens à télécharger, puis à ouvrir/exécuter ces fichiers qui déclenchent le téléchargement/l’installation de logiciels malveillants.

Ces pièces jointes aux e-mails sont généralement présentées sous forme de documents, par exemple des bons de commande ou des factures. Bien que ces pièces jointes soient malveillantes, elles sont conçues pour infecter les systèmes avec des chevaux de Troie, des ransomwares ou d’autres logiciels malveillants.

Habituellement, les e-mails utilisés pour diffuser des logiciels malveillants contiennent des documents Microsoft Office malveillants, des PDF, des archives, du JavaScript et certains exécutables en pièces jointes. L’infection est causée lorsque ces fichiers sont en cours d’exécution.

Texte présenté dans la page Your Device Was Compromised Email Scam :

Objet : En référence à votre stockage en nuage

Je suis désolé de vous informer que votre appareil a été compromis.

Je vais vous expliquer ce qui a conduit à tout cela. J’ai utilisé une vulnérabilité Zero Day avec un code spécial pour infecter votre appareil via un site Web.

C’est un logiciel compliqué qui demande des compétences précises que je possède. Il fonctionne comme une chaîne avec un code spécialement conçu et unique et c’est pourquoi ce type d’attaque peut passer inaperçu.

Vous n’avez besoin que d’une vulnérabilité non corrigée pour être infecté, et malheureusement pour vous, cela fonctionne aussi simplement.

Vous n’avez pas été ciblé spécifiquement, mais vous êtes juste devenu l’une des rares personnes malchanceuses qui ont été piratées ce jour-là.

Tout cela s’est passé il y a quelques mois. J’ai donc eu le temps de recueillir des informations sur vous.

Je pense que vous savez déjà ce qui va se passer ensuite.

Pendant ce temps, mon logiciel collectait tranquillement des c

Il y a plus que cela, mais j’ai énuméré quelques raisons pour que vous compreniez à quel point c’est grave.

Pour que vous compreniez clairement, mon logiciel contrôlait également votre caméra et votre microphone et il vous était impossible de le savoir.

C’était à peu près le bon moment pour moi de vous faire violer votre vie privée.

J’ai assez attendu et j’ai décidé qu’il était temps d’y mettre un terme.

Voici donc mon offre. Appelons cela des “frais de consultation”. Je dois supprimer le contenu multimédia que j’ai collecté.

Votre vie privée reste intacte, si je reçois le paiement.

Sinon, je divulguerai le contenu le plus dommageable à vos contacts et le publierai sur un tube public pour que les pervers puissent l’explorer.

Je comprends à quel point cela sera dommageable pour vous, et le montant n’est pas si important pour vous de garder votre vie privée.

S’il vous plaît, ne me blâmez pas – nous avons tous des façons différentes de gagner notre vie.

Je n’ai aucune intention de détruire votre réputation ou votre vie, mais seulement si je suis payé.

Je ne me soucie pas de vous personnellement, c’est pourquoi vous pouvez être sûr que tous les fichiers et logiciels que j’ai sur votre appareil seront supprimés immédiatement après la réception du transfert.

Je ne me soucie que d’être payé.

Mes modestes honoraires de consultation sont de 1650 dollars américains transférés en Bitcoin. Taux de change au moment du transfert.

Vous devez envoyer ce montant à ce portefeuille : 1C8a9b9X5vVCDNbspzxFYiJGAR5v9YMPtF

Les frais sont non négociables, à transférer dans les 2 jours ouvrables.

Nous utilisons Bitcoin pour protéger mon identité.

N’essayez évidemment pas de demander de l’aide à qui que ce soit, à moins que vous ne vouliez que votre vie privée soit violée.

Je surveillerai chacun de vos mouvements jusqu’à ce que je sois payé. Si vous respectez votre part du contrat, vous n’entendrez plus jamais parler de moi.

Prends soin.

Comment éviter l’installation de malwares ?

Il est impossible de mettre à jour et d’activer les logiciels installés à l’aide des outils/fonctions mis en œuvre par les développeurs de logiciels officiels. Les sites Web et les liens sur les e-mails non pertinents ne doivent jamais être ouverts, en particulier ceux provenant d’expéditeurs inconnus et suspects. De plus, il est conseillé de télécharger le logiciel via les sites Web officiels.

De plus, il est conseillé d’analyser régulièrement le système à la recherche de virus et, pour ce faire, d’utiliser un outil antivirus réputé. Pour vous assurer que Your Device Was Compromised Email Scam n’a pas fait d’entrée de virus, vous devez exécuter une analyse complète du système à l’aide d’une telle suite antivirus sur le système. Si vous en trouvez, procédez sans tarder à sa suppression.

Offre spéciale

Your Device Was Compromised Email Scam peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre spéciale (pour Macintosh)

Si vous êtes un utilisateur Mac et que Your Device Was Compromised Email Scam l’a affecté, vous pouvez télécharger gratuitement le scanner anti-programme malveillant pour Mac ici pour vérifier si le programme fonctionne pour vous.

Détails et guide d’utilisation de l’antimalware

Cliquez ici pour Windows

Cliquez ici pour Mac

Remarque importante: ce logiciel malveillant vous demande d’activer les notifications du navigateur Web. Donc, avant de commencer le processus de suppression manuelle, exécutez ces étapes.

Google Chrome (PC)

- Allez dans le coin supérieur droit de l’écran et cliquez sur trois points pour ouvrir le bouton Menu

- Sélectionnez «Paramètres». Faites défiler la souris vers le bas pour choisir l’option “Avancé”

- Accédez à la section «Confidentialité et sécurité» en faisant défiler vers le bas, puis sélectionnez «Paramètres de contenu» puis l’option «Notification»

- Trouvez chaque URL suspecte et cliquez sur trois points sur le côté droit et choisissez l’option “Bloquer” ou “Supprimer”

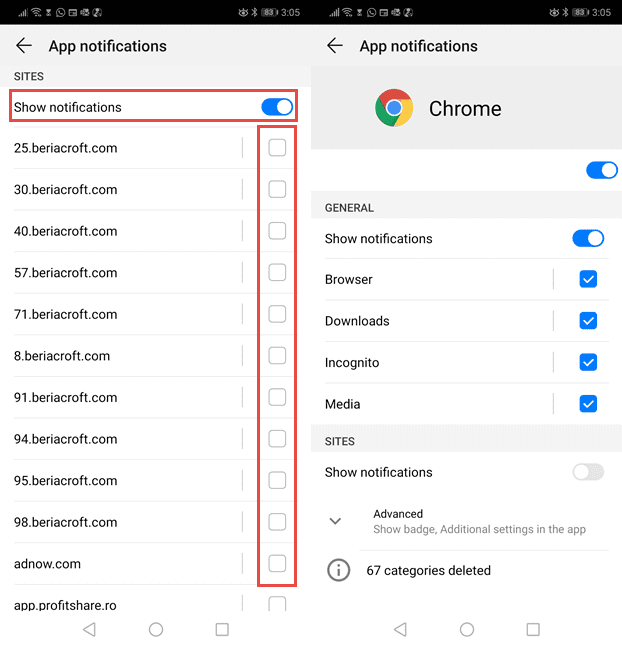

Google Chrome (Android)

- Allez dans le coin supérieur droit de l’écran et cliquez sur trois points pour ouvrir le bouton de menu puis cliquez sur «Paramètres»

- Faites défiler vers le bas pour cliquer sur “Paramètres du site” puis appuyez sur l’option “Notifications”

- Dans la fenêtre nouvellement ouverte, choisissez chaque URL suspecte une par une

- Dans la section des autorisations, sélectionnez «notification» et «Off» le bouton à bascule

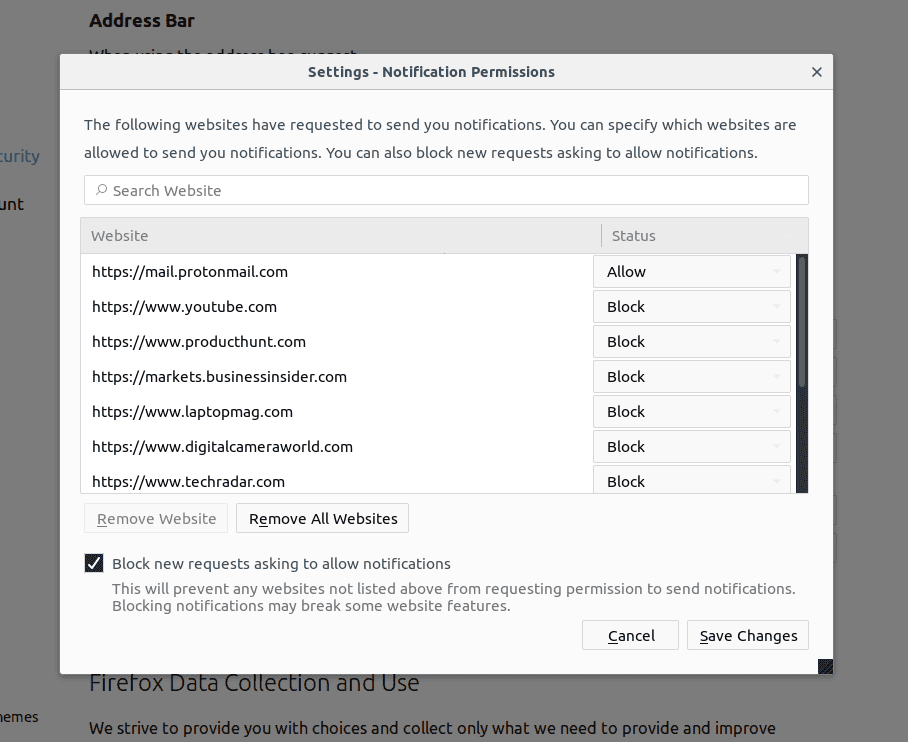

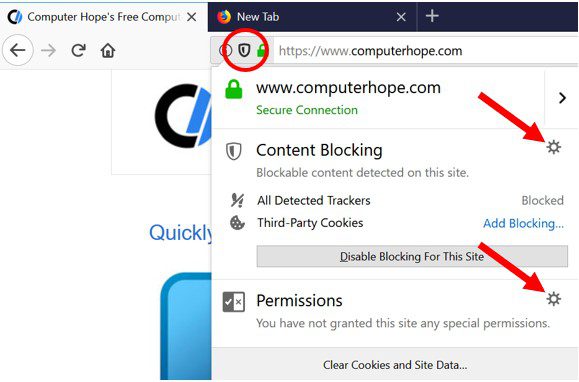

Mozilla Firefox

- Dans le coin droit de l’écran, vous remarquerez trois points qui est le bouton “Menu”

- Sélectionnez «Options» et choisissez «Confidentialité et sécurité» dans la barre d’outils présente sur le côté gauche de l’écran

- Faites défiler lentement vers le bas et allez à la section “Autorisation” puis choisissez l’option “Paramètres” à côté de “Notifications”

- Dans la nouvelle fenêtre ouverte, sélectionnez toutes les URL suspectes. Cliquez sur le menu déroulant et sélectionnez “Bloquer”

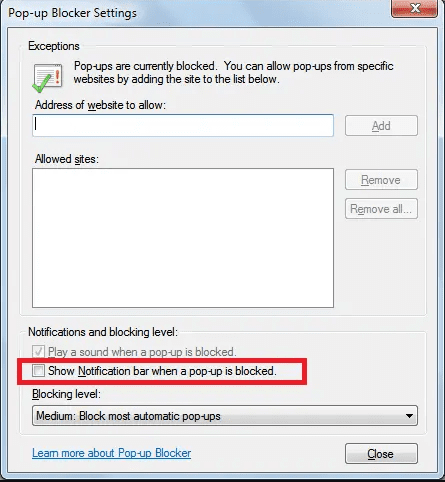

Internet Explorer

- Dans la fenêtre Internet Explorer, sélectionnez le bouton Gear présent dans le coin droit

- Choisissez «Options Internet»

- Sélectionnez l’onglet «Confidentialité» puis «Paramètres» sous la section «Bloqueur de fenêtres publicitaires»

- Sélectionnez toutes les URL suspectes une par une et cliquez sur l’option «Supprimer»

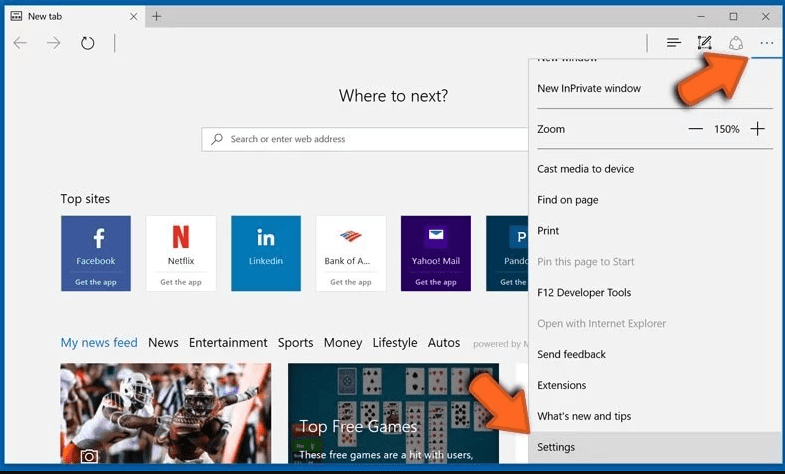

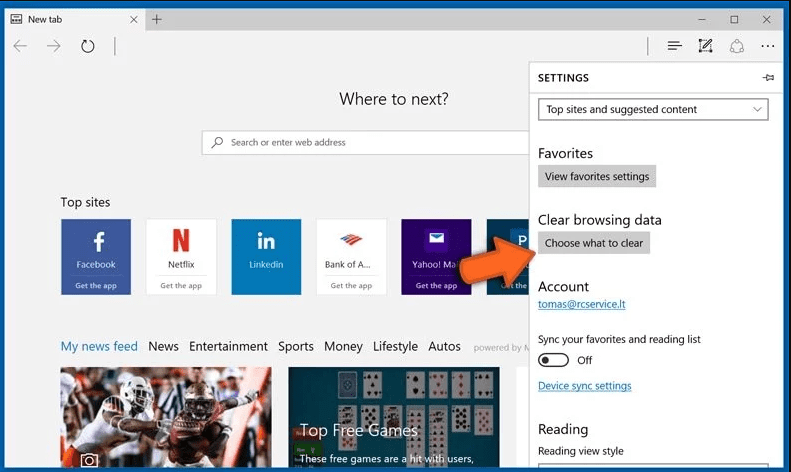

Microsoft Edge

- Ouvrez Microsoft Edge et cliquez sur les trois points dans le coin droit de l’écran pour ouvrir le menu

- Faites défiler vers le bas et sélectionnez “Paramètres”

- Faites défiler vers le bas pour choisir «afficher les paramètres avancés»

- Dans l’option «Autorisation du site Web», cliquez sur l’option «Gérer»

- Cliquez sur le commutateur sous chaque URL suspecte

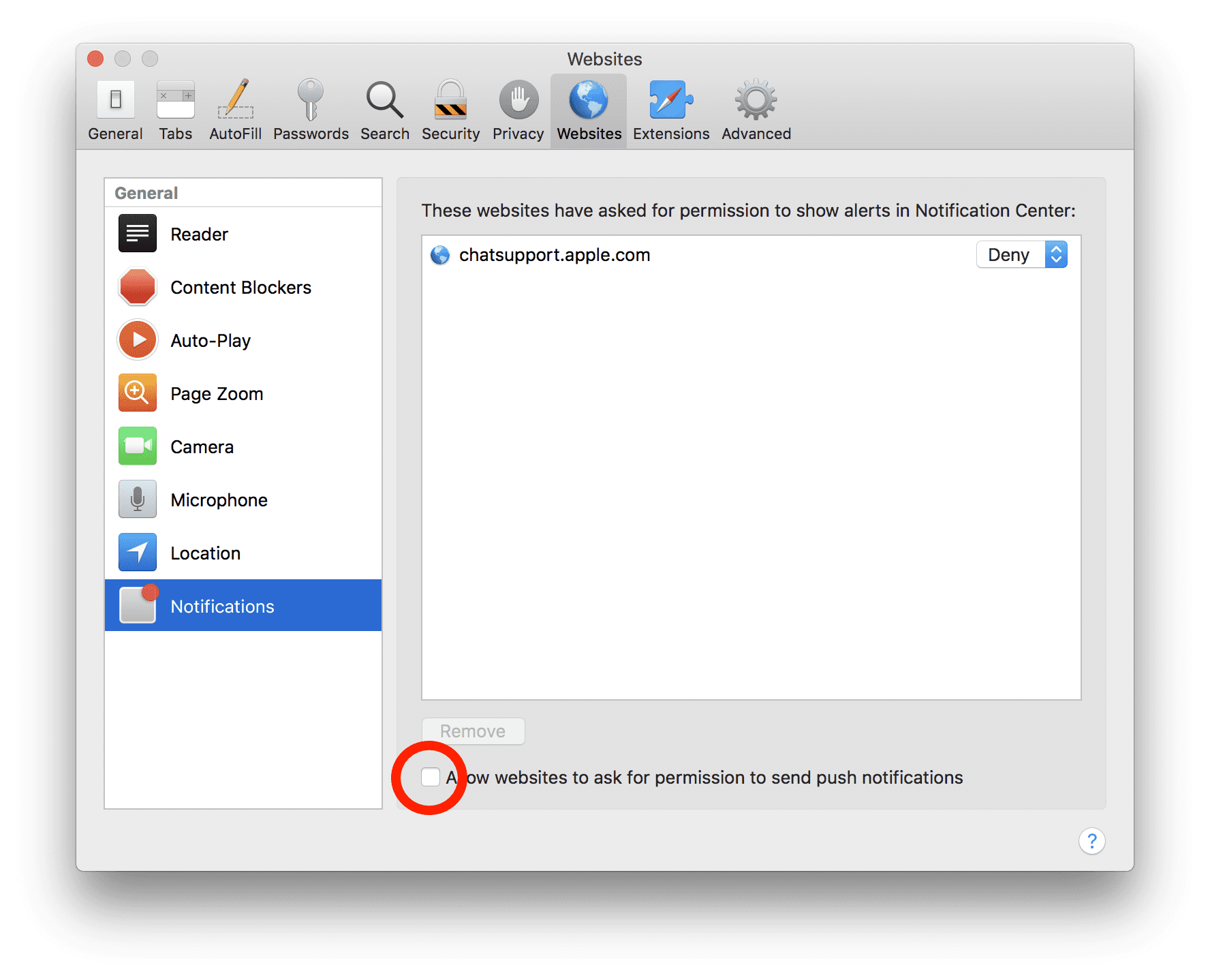

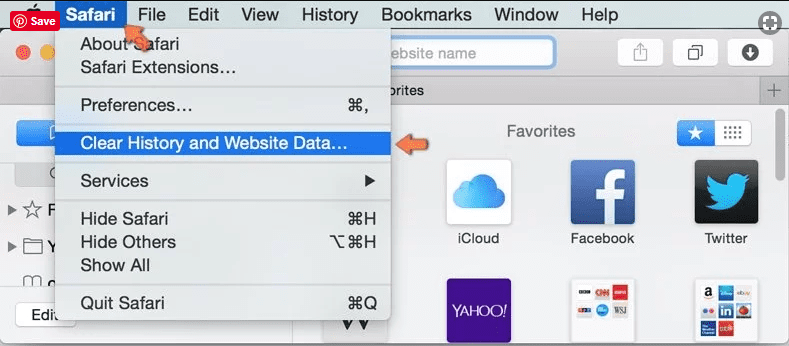

Safari (Mac):

- Dans le coin supérieur droit, cliquez sur «Safari» puis sélectionnez «Préférences»

- Allez dans l’onglet «site Web» puis choisissez la section «Notification» dans le volet gauche

- Recherchez les URL suspectes et choisissez l’option «Refuser» pour chacune d’entre ells

Étapes manuelles pour supprimer Your Device Was Compromised Email Scam:

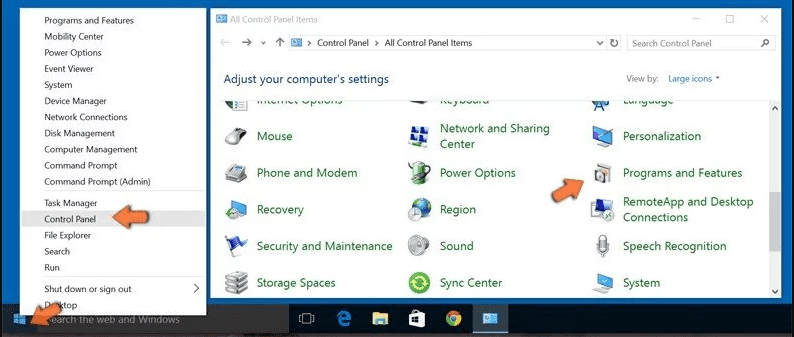

Supprimez les éléments associés de Your Device Was Compromised Email Scam à l’aide du Panneau de configuration

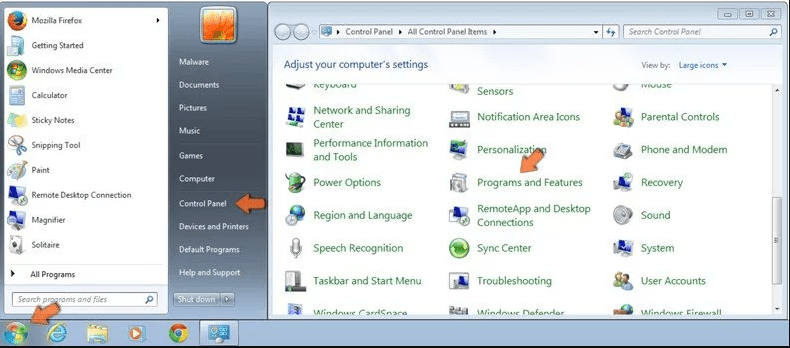

Utilisateurs de Windows 7

Cliquez sur “Démarrer” (le logo Windows dans le coin inférieur gauche de l’écran du bureau), sélectionnez “Panneau de configuration”. Localisez les «Programmes» puis suivez en cliquant sur «Désinstaller le programme»

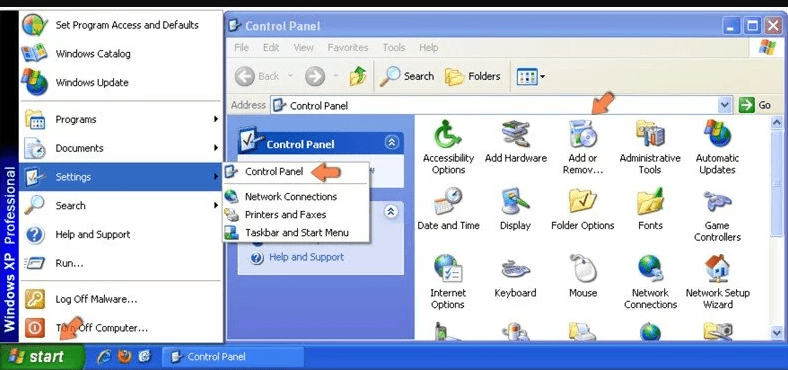

Utilisateurs de Windows XP

Cliquez sur “Démarrer” puis choisissez “Paramètres” puis cliquez sur “Panneau de configuration”. Recherchez et cliquez sur l’option «Ajouter ou supprimer un programme»

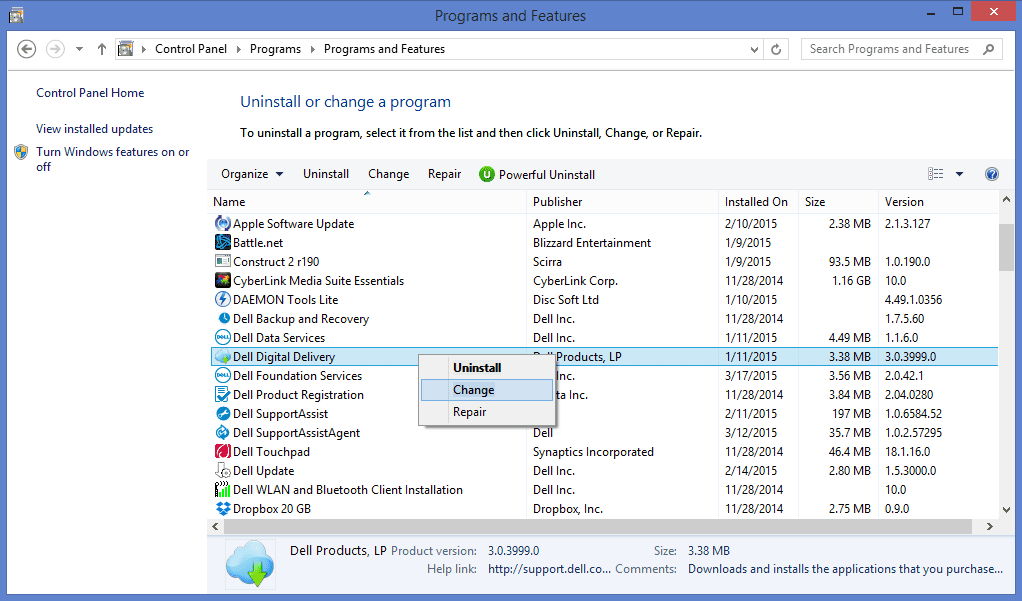

Utilisateurs de Windows 10 et 8:

Allez dans le coin inférieur gauche de l’écran et cliquez avec le bouton droit. Dans le menu “Accès rapide”, choisissez “Panneau de configuration”. Dans la fenêtre nouvellement ouverte, choisissez «Programme et fonctionnalités»

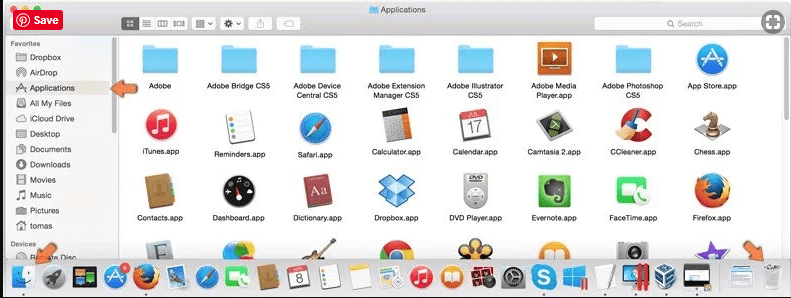

Utilisateurs Mac OSX

Cliquez sur l’option «Finder». Choisissez «Application» dans le nouvel écran ouvert. Dans le dossier «Application», faites glisser l’application vers «Corbeille». Faites un clic droit sur l’icône de la corbeille, puis cliquez sur «Vider la corbeille».

Dans la fenêtre de désinstallation des programmes, recherchez les PUA. Choisissez toutes les entrées indésirables et suspectes et cliquez sur «Désinstaller» ou «Supprimer».

Après avoir désinstallé tous les programmes potentiellement indésirables provoquant des problèmes Your Device Was Compromised Email Scam, analysez votre ordinateur avec un outil anti-malware pour rechercher les PUP et PUA restants ou les éventuelles infections de malware. Pour analyser le PC, utilisez l’outil anti-malware recommandé.

Offre spéciale

Your Device Was Compromised Email Scam peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre spéciale (pour Macintosh)

Si vous êtes un utilisateur Mac et que Your Device Was Compromised Email Scam l’a affecté, vous pouvez télécharger gratuitement le scanner anti-programme malveillant pour Mac ici pour vérifier si le programme fonctionne pour vous.

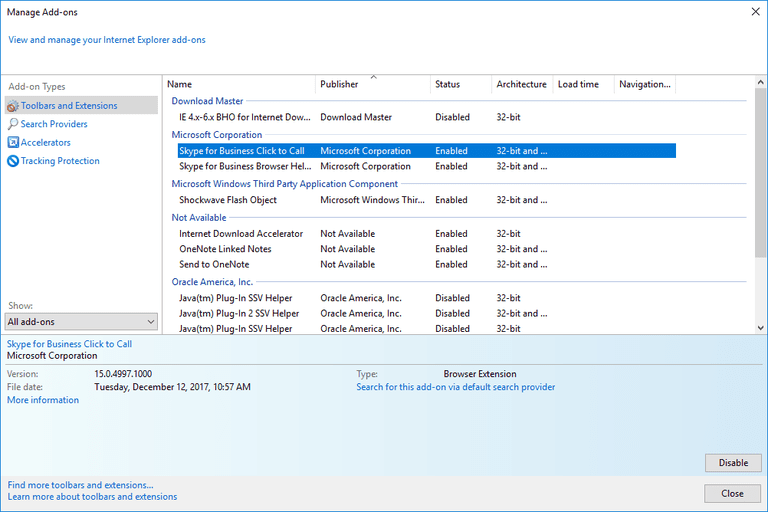

Supprimer les modules complémentaires et extensions malveillants d’IE

Cliquez sur l’icône d’engrenage dans le coin supérieur droit d’Internet Explorer. Sélectionnez «Gérer les modules complémentaires». Recherchez les plug-ins ou modules complémentaires récemment installés et cliquez sur «Supprimer».

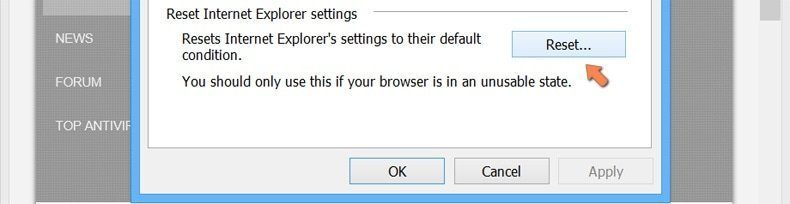

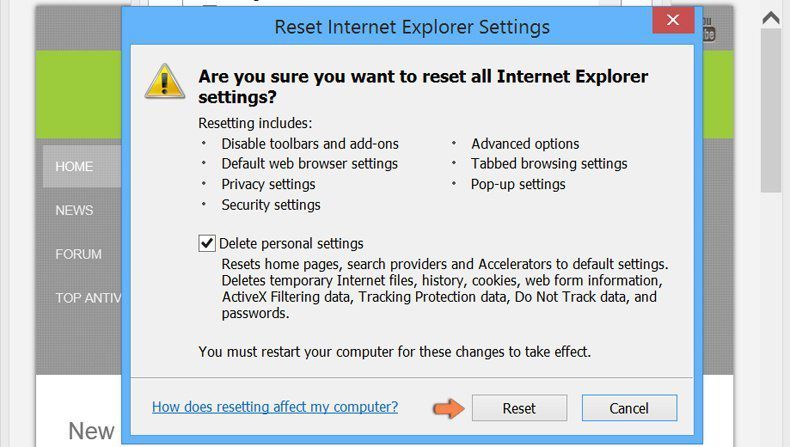

Option supplémentaire

Si vous rencontrez toujours des problèmes liés à la suppression de Your Device Was Compromised Email Scam, vous pouvez réinitialiser Internet Explorer à ses paramètres par défaut.

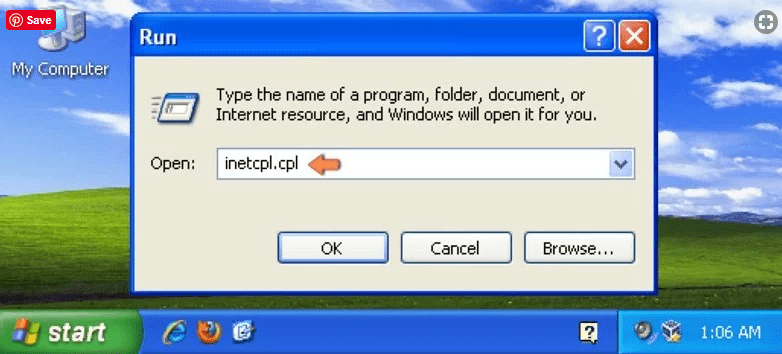

Utilisateurs de Windows XP: Appuyez sur «Démarrer» et cliquez sur «Exécuter». Dans la fenêtre nouvellement ouverte, tapez “inetcpl.cpl” et cliquez sur l’onglet “Avancé” puis appuyez sur “Réinitialiser”.

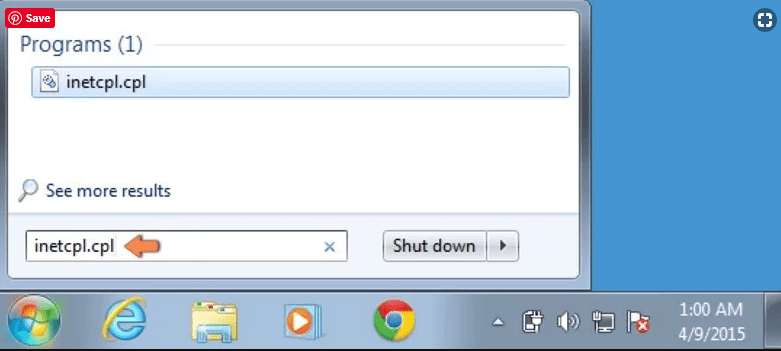

Utilisateurs de Windows Vista et Windows 7: appuyez sur le logo Windows, tapez inetcpl.cpl dans la zone de recherche de démarrage et appuyez sur Entrée. Dans la nouvelle fenêtre ouverte, cliquez sur «Onglet avancé» puis sur le bouton «Réinitialiser».

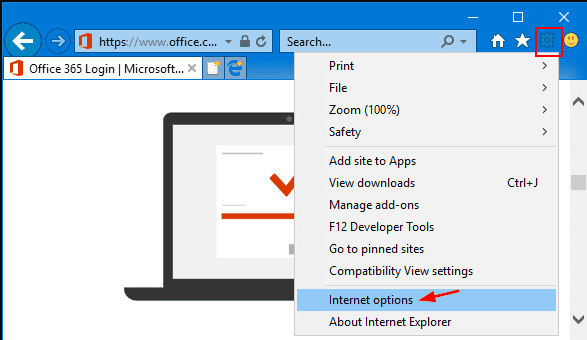

Pour les utilisateurs de Windows 8: Ouvrez IE et cliquez sur l’icône «engrenage». Choisissez «Options Internet»

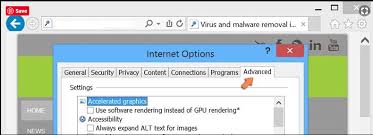

Sélectionnez l’onglet «Avancé» dans la nouvelle fenêtre ouverte

Appuyez sur l’option «Réinitialiser»

Vous devez appuyer à nouveau sur le bouton «Réinitialiser» pour confirmer que vous voulez vraiment réinitialiser l’IE

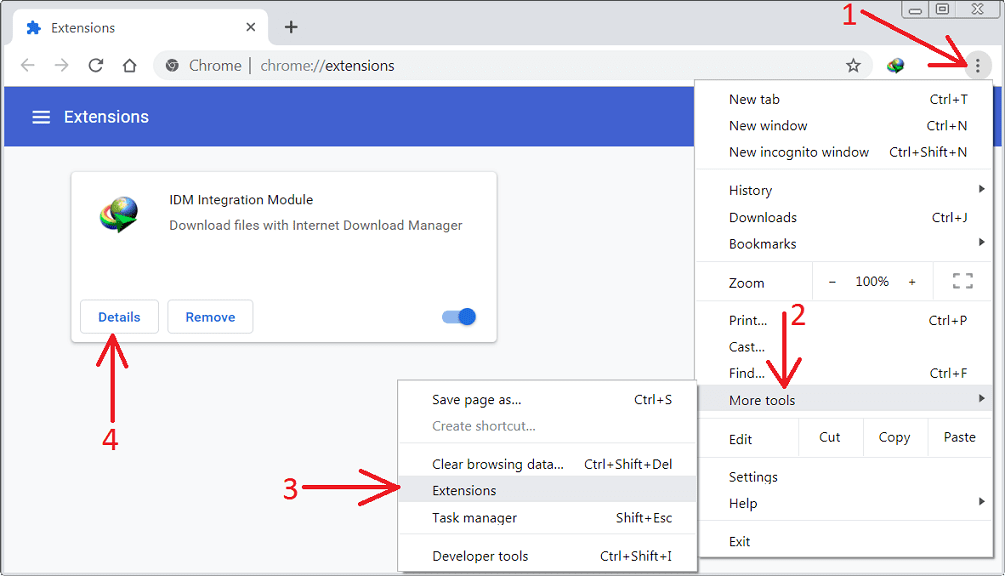

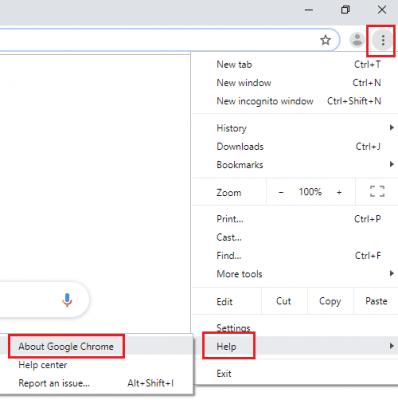

Suppression de l’extension Doubtful and Harmful dans Google Chrome

Allez dans le menu de Google Chrome en appuyant sur trois points verticaux et sélectionnez «Plus d’outils» puis «Extensions». Vous pouvez rechercher tous les modules complémentaires récemment installés et les supprimer tous.

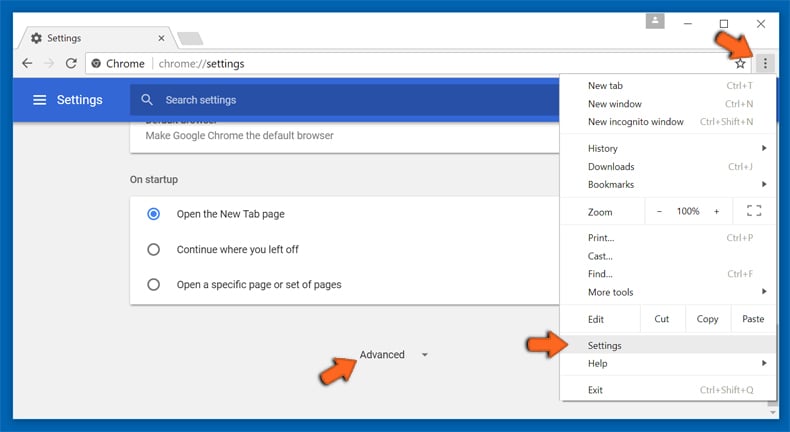

Méthode facultative

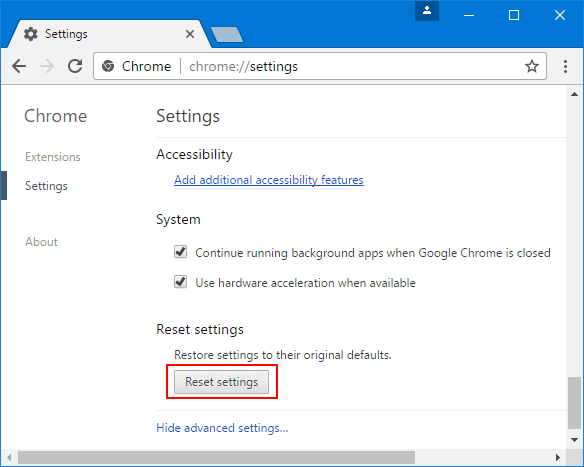

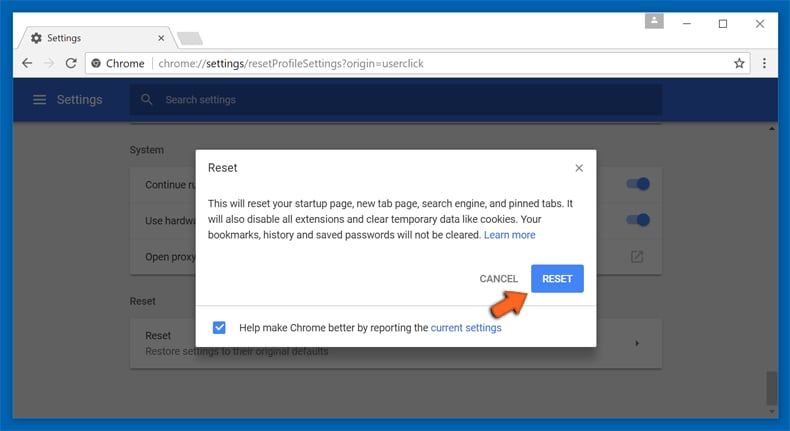

Si les problèmes liés à Your Device Was Compromised Email Scam persistent ou si vous rencontrez des problèmes lors de la suppression, il est conseillé de réinitialiser les paramètres de navigation de Google Chrome. Allez à trois points en pointillés dans le coin supérieur droit et choisissez «Paramètres». Faites défiler vers le bas et cliquez sur «Avancé».

En bas, notez l’option «Réinitialiser» et cliquez dessus.

Dans la prochaine fenêtre ouverte, confirmez que vous souhaitez réinitialiser les paramètres de Google Chrome en cliquant sur le bouton «Réinitialiser».

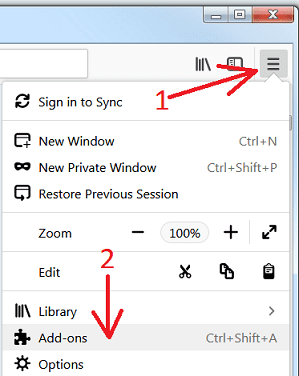

Supprimer Your Device Was Compromised Email Scam les plug-ins (y compris tous les autres plug-ins douteux) de Firefox Mozilla

Ouvrez le menu Firefox et sélectionnez «Modules complémentaires». Cliquez sur «Extensions». Sélectionnez tous les plug-ins de navigateur récemment installés.

Méthode facultative

Si vous rencontrez des problèmes lors de la suppression de Your Device Was Compromised Email Scam, vous avez la possibilité de modifier les paramètres de Mozilla Firefox.

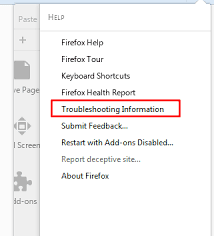

Ouvrez le navigateur (Mozilla Firefox) et cliquez sur le «menu» puis cliquez sur «Aide».

Choisissez «Informations de dépannage»

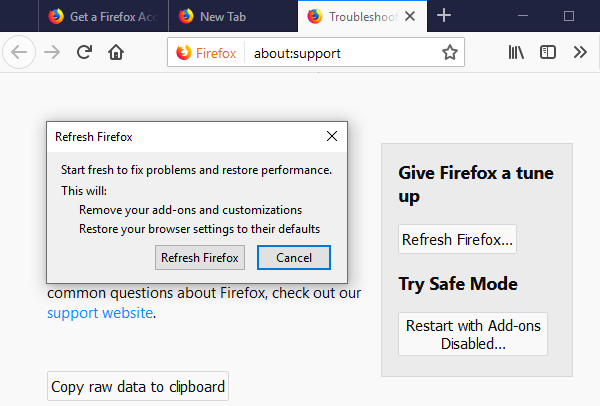

Dans la fenêtre pop-up récemment ouverte, cliquez sur le bouton “Actualiser Firefox”

L’étape suivante consiste à confirmer que vous souhaitez vraiment réinitialiser les paramètres de Mozilla Firefox à leurs valeurs par défaut en cliquant sur le bouton “Actualiser Firefox”.

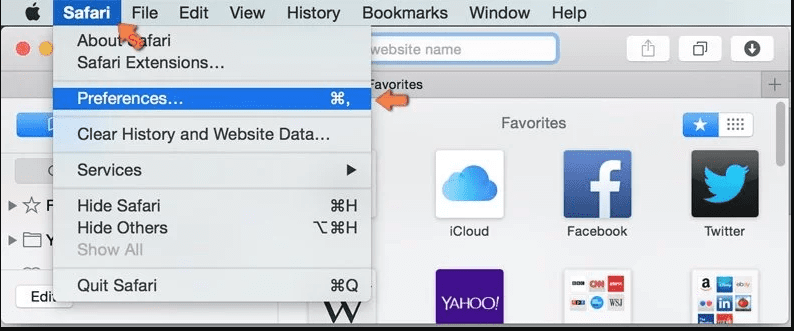

Supprimer l’extension malveillante de Safari

Ouvrez le Safari et allez dans son “Menu” et sélectionnez “Préférences”.

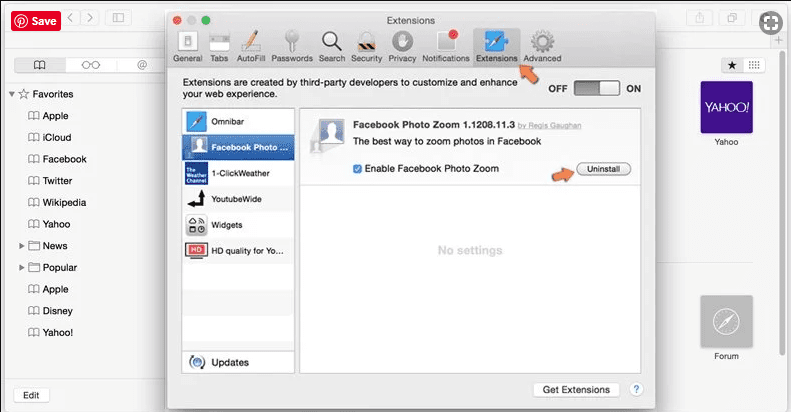

Cliquez sur «Extension» et sélectionnez toutes les «Extensions» récemment installées puis cliquez sur «Désinstaller».

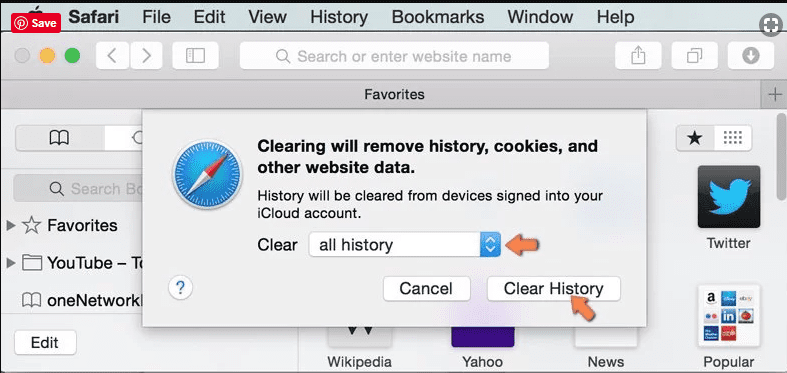

Méthode facultative

Ouvrez le «Safari» et allez dans le menu. Dans le menu déroulant, choisissez «Effacer l’historique et les données du site Web».

Dans la fenêtre nouvellement ouverte, sélectionnez «Tout l’historique» puis appuyez sur l’option «Effacer l’historique».

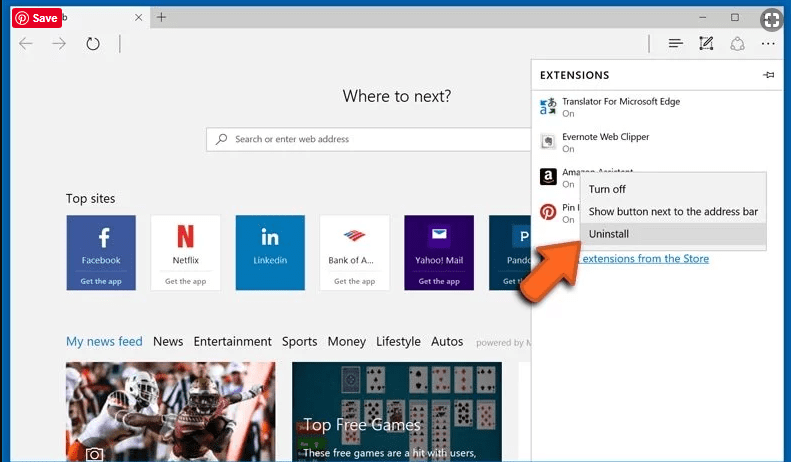

Supprimer Your Device Was Compromised Email Scam (modules malveillants) de Microsoft Edge

Ouvrez Microsoft Edge et accédez à trois icônes de points horizontales dans le coin supérieur droit du navigateur. Sélectionnez toutes les extensions récemment installées et faites un clic droit sur la souris pour «désinstaller»

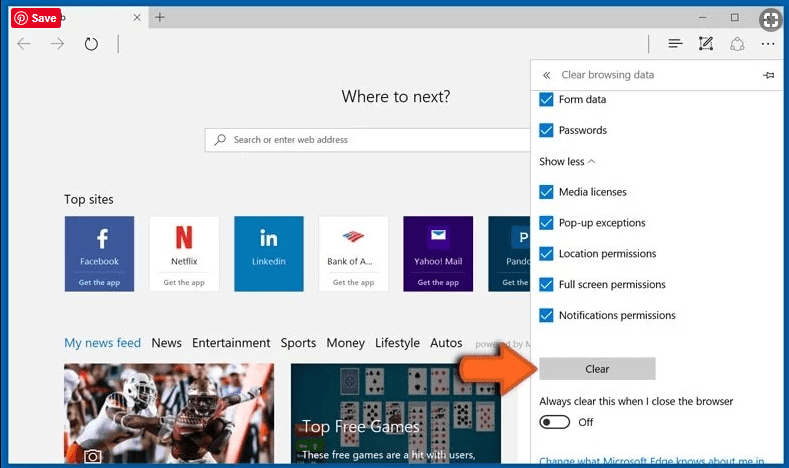

Méthode facultative

Ouvrez le navigateur (Microsoft Edge) et sélectionnez «Paramètres»

La prochaine étape consiste à cliquer sur le bouton «Choisir quoi effacer»

Cliquez sur “afficher plus” puis sélectionnez tout et appuyez sur le bouton “Effacer”.

Conclusion

Dans la plupart des cas, les PPI et les logiciels publicitaires pénètrent dans le PC marqué par le biais de téléchargements gratuits de logiciels gratuits. Il est conseillé de ne choisir le site Web des développeurs que lors du téléchargement de tout type d’applications gratuites. Choisissez un processus d’installation personnalisé ou avancé afin de pouvoir retracer les PPI supplémentaires répertoriés pour l’installation avec le programme principal.

Offre spéciale

Your Device Was Compromised Email Scam peut être une infection informatique effrayante qui peut retrouver sa présence encore et encore car il garde ses fichiers cachés sur les ordinateurs. Pour effectuer une suppression sans tracas de ce malware, nous vous suggérons de faire un essai avec un puissant scanner anti-programme malveillant Spyhunter pour vérifier si le programme peut vous aider à vous débarrasser de ce virus.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Le scanner gratuit Spyhunter téléchargé ne fait que scanner et détecter les menaces actuelles des ordinateurs et peut également les supprimer une fois, mais il vous oblige à passer les 48 prochaines heures. Si vous avez l’intention de supprimer les therats détectés instantanément, vous devrez acheter sa version de licences qui activera complètement le logiciel.

Offre spéciale (pour Macintosh)

Si vous êtes un utilisateur Mac et que Your Device Was Compromised Email Scam l’a affecté, vous pouvez télécharger gratuitement le scanner anti-programme malveillant pour Mac ici pour vérifier si le programme fonctionne pour vous.