RobbinHood Ransomware explota el error Gigabyte Driver para bloquear productos de seguridad

Nueva técnica utilizada por el grupo cibercriminal detrás de RobbinHood Ransomware

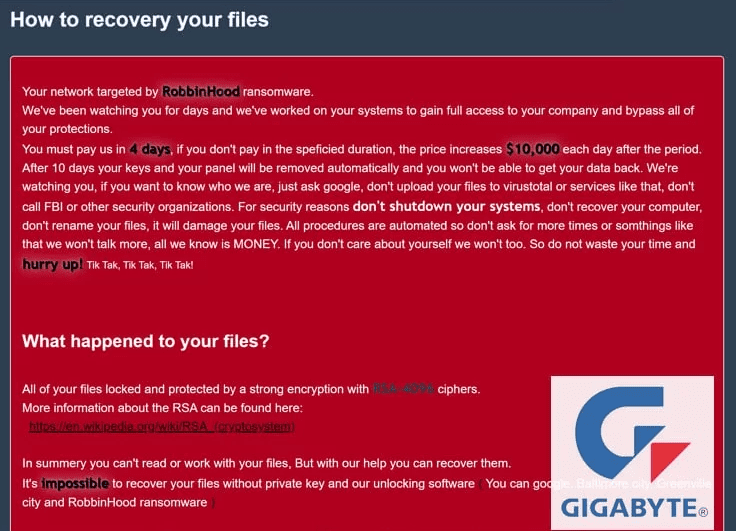

Según el informe, los investigadores de seguridad cibernética han descubierto nuevas amenazas en la categoría de ransomware, es decir, RobbinHood Ransomware que está diseñado con un método nuevo y único para encriptar archivos de la computadora objetivo con interrupción. Este virus Ransowmare es capaz de evitar la detección de antivirus para que pueda bloquear / cifrar todos los archivos almacenados en los discos duros de las computadoras. Curiosamente, los expertos en seguridad han descubierto dos ataques. Echemos un vistazo a ambos ataques en detalle.

RobbinHood Ransomware instala un controlador Gigabyte vulnerable: la vulnerabilidad permite al hacker deshabilitar los productos de seguridad

Investigadores y expertos en seguridad han explicado que el grupo de ciberdelincuentes detrás de este ataque realiza ataques separados, incluido que instala el controlador Gigabyte vulnerable en la computadora objetivo junto con la carga principal del ransomware. El objetivo principal de instalar los controladores es permitir que los ciberdelincuentes bloqueen los productos de seguridad que se ejecutan en la computadora para que RobbinHood Ransomware pueda cifrar archivos sin ninguna interrupción. Tanto los ataques que bloquean el software antivirus como el cifrado de archivos son realizados por los desarrolladores de RobbinHood Ransomware en orígenes específicos o sus computadoras.

Es similar a Sodinokibi o Ryuk Ransomware, ya que se dirige principalmente a grandes organizaciones, ya sean empresas corporativas o gubernamentales, que a menudo se consideran objetivos de alto valor. Cuando hablamos de la nueva técnica utilizada por RobbinHood Ransomware, se lleva a cabo en varios pasos, comenzando con los piratas informáticos que obtienen el punto de apoyo inicial en la red objetivo y sigue las técnicas para ejecutar herramientas de cifrado.

Inicialmente, el grupo cibercriminal detrás del ataque RobbinHood Ransomware instala un controlador Gigabyte legítimo con el nombre GDRV.SYS en la máquina objetivo y luego explota el error de escalada de privilegios o vulnerabilidad como CVE-2018-19320 Vulnerabilidad encontrada en el controlador para obtener acceso al kernel. Una vez hecho esto, utiliza el acceso al Kernel para bloquear temporalmente la aplicación de la firma del controlador del sistema operativo Windows. El programador de malware instala un controlador Kernel malicioso con el nombre de RBNL.SYS que ayuda al atacante a desactivar o detener el “software antivirus” u otros productos de seguridad que se ejecutan en el sistema operativo Windows. Finalmente, se ejecuta RobbinHood Ransomware y comienza el cifrado de archivos.

Cuando hablamos de un informe actualizado en septiembre de 2019, implica la inclusión de código diseñado para eliminar procesos para que el cifrado pueda ocurrir sin obstáculos. Según nuestra investigación, los códigos maliciosos se dirigieron a los procesos asociados con la aplicación de Microsoft Office, incluidos MS Word, MS Excel, WordPad, Outlook, SQL y VirtualBox, que es un software que permite ejecutar máquinas virtuales. Para los investigadores de seguridad cibernética se hizo evidente al enfocarse en SQL y VirtualBox que los programadores de malware se centran en los negocios y potencialmente buscan unirse a las filas de cepas de ransomware de “gran juego”.

Clop Ransowmare es otra cepa que ha adoptado tácticas similares a las de RobbinHood Ransomware. Era la historia de noviembre de 2019 cuando los desarrolladores de Clop Ranosmware intentaban bloquear el defensor de Windows y eliminar el Microsoft Security Essential que permitía al pirata informático cifrar todo tipo de archivos almacenados en la computadora de destino.

Métodos de prevención y precaución contra RobbinHood Ransomware, Clop Ransomware u otra infección similar

- Limitar los derechos de acceso; dar a los usuarios y administradores solo los derechos de acceso que necesitan

- Realice copias de seguridad periódicas y manténgalas fuera del sitio y fuera de línea donde los atacantes no puedan encontrarlas

- Bloquee su RDP; apáguelo si no lo necesita, use limitación de velocidad, 2FA o una VPN si lo necesita

- Asegúrese de que la protección contra manipulaciones esté habilitada: otras cepas de ransomware intentan desactivar su protección de punto final, y la protección contra manipulaciones está diseñada para evitar que esto suceda

- Usar autenticación multifactor (MFA)

- Use contraseñas complejas, administradas a través de un administrador de contraseñas

Chat: hable con nosotros: escriba comentarios

Si tiene consultas o sugerencias con respecto a “RobbinHood Ransomware utiliza una nueva técnica de encriptación: dirigidas a usuarios comerciales y particulares”, escriba en el cuadro de comentarios a continuación.