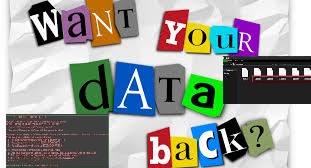

Ransomware: todo lo que necesitas saber

Todo sobre ransomware

Ransomware es un tipo de amenaza informática que bloquea el acceso de los usuarios a sus archivos almacenados en sus dispositivos, o incluso a la computadora en algunos casos, y exige una cierta tarifa como rescate. El primer ransomware se desarrolló a fines de 1980 y los pagos debían enviarse por correo postal. Hoy, los autores de ransomware ordenan realizar pagos mediante criptomonedas o tarjetas de crédito.

Utilizan diferentes técnicas para la distribución ransomware, como el correo no deseado malicioso, en el que se utilizan algunos correos electrónicos no solicitados para entregar malware y publicidad maliciosa donde no se requiere la interacción del usuario. Utilizan un iframe infectado para redirigir a los usuarios a los servidores de los delincuentes donde inyectan código malicioso a través del kit de exploits.

Algunas versiones de malware afirman que el pago debe hacerse para evitar el castigo de la autoridad gubernamental, mientras que otras informan que tienen la única forma de recuperar los archivos es comprar la herramienta de descifrado de los delincuentes. Estas amenazas pueden implicar el robo de contraseñas y otros datos confidenciales, mostrar advertencias de encuestas y otros problemas de alertas falsas y causar también otras actividades no deseadas.

Tipos de ransomware

Ransomware se divide en cuatro categorías según sus peculiaridades. Estos son:

Cifrado de archivos Ransomware

Los troyanos se utilizan como portadores de dichos virus. Después de la instalación, estos virus encriptan los archivos más utilizados, incluidas fotos, archivos de música, videos, arte, negocios y otros datos importantes. Además, comienzan a mostrar un mensaje de advertencia que afirma que la única opción posible para recuperar los archivos es pagar un rescate.

Ransomware no cifrado

Esos virus ransomware entran en esta categoría que bloquean todo el sistema de PC y buscan amenazar a las víctimas para que paguen una multa. Para esto, muestran mensajes de advertencia, que se presentan como son de las autoridades gubernamentales como el FBI, la policía y otros. Después de la instalación, es fácil para ellos verificar si hay archivos ilegales, como contenido pornográfico o versiones de programas sin licencia. Luego, preparan los mensajes de advertencia sobre estos archivos ilegales y piden una multa para evitar la cárcel.

Navegador bloqueando Ransomware

Estos virus bloquean los navegadores instalados usando JavaScript y comienzan a mostrar varios mensajes de advertencia. Estos mensajes son casi similares a los mostrados por cualquier ransomware no cifrado. En la mayoría de los reclamos, se muestran las actividades ilegales de los usuarios en Internet y luego se les pide una multa para evitar la cárcel. Obviamente, el FBI, la policía y otras autoridades gubernamentales no tienen nada que ver con estos mensajes de estafa.

Ransomware como servicio (RaaS)

Para aquellos que desean crear su propio malware, pero que no tienen antecedentes técnicos, los desarrolladores de ransomware abren una darknet donde invitan a participar en su campaña de distribución. Los delincuentes obtienen acceso a la configuración de malware y los difunden a través de sus redes. Estas empresas se llevan a cabo en servidores secretos.

Historia de Ransomware

En 1980, se desarrolló PC Cyborg o SIDA llamado primer virus ransomware. Este virus cifraría todos los archivos en el directorio C: después de 90 reinicios. Luego exigió $ 189 por correo a PC Cyborg Corp a los usuarios para renovar su licencia. Como el cifrado era lo suficientemente simple como para revertirlo, representaba una pequeña amenaza para las víctimas.

En 2004, GpCode utilizó un cifrado RSA débil para almacenar archivos personales y luego, en 2007, WInLock Heralded diseñó un malware que es diferente del cifrado ransomware conocido en ese momento. Este malware, en lugar de cifrar archivos, bloqueó a las personas fuera de sus escritorios. El pago fue exigido a través de SMS.

En 2012, Reveton desarrolló una nueva forma de ransomware en la que las víctimas serían bloqueadas de su escritorio y se les pidió que pagaran una multa por cometer un delito como piratería informática, descarga de archivos ilegales o estar involucrado en pornografía infantil. Se les mostró una página oficial para esto que incluye credenciales para agencias de aplicación de la ley como el FBI y la Interpol. Los usuarios promedio creían fácilmente que realmente habían hecho algo mal. La mayoría de los virus de la familia de las fuerzas del orden solicitaron una multa de $ 100 a $ 3,000 con un efectivo prepago como UKash o PaySafeCard.

CryptoLocker registró su entrada en 2013. Durante ese tiempo, fueron mucho más peligrosos. Bloquearon archivos usando encriptación de grado militar y almacenaron la clave requerida para desbloquear los archivos en un servidor remoto. Esto significa que era prácticamente imposible recuperar los archivos sin pagar el rescate. En 2018, troyanos como Emotet o TrickBot lideraron la infección de alguna infección ransomware. Y en 2019, con el sdinokibi ransomware, los atacantes utilizaron un MSP (Proveedores de servicios gestionados) comprometidos para el ataque.

Comprender el modus operandi de los virus de cifrado de archivos

Los virus Ransomware encriptan datos confidenciales como documentos comerciales, videos, fotos y otros datos similares y luego exigen el intercambio de rescate a los archivos encriptados. Pueden eliminar documentos predeterminados, objetos multimedia y otra información importante. Pueden manifestar las funciones de componentes cruciales del sistema o partes importantes. Algunos virus también pueden robar inicios de sesión, contraseñas, documentos personales valiosos y otra información confidencial. Todos estos datos se almacenan en alguna ubicación remota, enviados a través de una conexión a Internet en segundo plano. Dichos virus pueden causar problemas con el rendimiento del sistema operativo, más específicamente; pueden provocar reinicios frecuentes del sistema o afectar la velocidad de la CPU. Cierto malware incluso puede apagar el software relacionado con la seguridad instalado en el dispositivo. Más aún, estos virus realizan todas estas actividades antes del cifrado de archivos y, por lo tanto, ya es tarde cuando se da cuenta de que los archivos almacenados en su dispositivo ahora no son accesibles o inutilizables debido a un ataque ransomware.

Ransomware lanzado recientemente: Fob Ransomware, WastedLocker Ransomware, CryCryptor Ransomware, LOLYTA Ransomware, PYKW Ransomware, MOBA ransomware

Técnicas utilizadas para la distribución ransomware.

En la actualidad, se utilizan varios métodos para distribuir los virus ransomware con el intento de extorsionar a las víctimas de los pagos de rescate. Los principales se están discutiendo uno por uno a continuación:

Notificaciones emergentes falsas: tales notificaciones se pueden ver en sitios web ilegales o legítimos. Estos están configurados para informar a los usuarios de algunas actualizaciones faltantes e informarles que ejecuten un análisis y corrijan los errores de forma gratuita. Estos anuncios están llenos de nombres y logotipos poco sospechosos que les dan la impresión de ser legítimos. Hay dos cosas que queremos señalar aquí: en primer lugar, no es deber de los sitios web informarle sobre la infección en su dispositivo o las actualizaciones requeridas del software y el sistema operativo. En segundo lugar y lo más importante, los sitios que muestran tales notificaciones emergentes tienen el motivo común de hacer que los usuarios caigan en una estafa y terminen instalando aplicaciones maliciosas o malware.

Correos electrónicos no deseados: esta es la técnica más rentable utilizada para la distribución ransomware. En este método, la carga útil de ransomware está envuelta bajo un archivo de aspecto legítimo. Estos archivos pueden ser un documento de MS Office, archivos PDF, archivos ejecutables, archivos JavaScript, etc. Al enfatizar la importancia de dichos archivos, se convence a las víctimas para que los extraigan. Cuando los usuarios abren estos archivos, se les pide que habiliten los comandos de macros. Si están habilitados, los archivos dañados descargan e instalan el malware. Debe prestar atención al contenido de dichos correos electrónicos. Estos correos electrónicos generalmente tienen errores gramaticales y errores ortográficos.

Troyanos y otro malware: la mayoría de los virus ransomware se propagan con la ayuda de troyanos. Se incluyen algunos malware ransomware, en tales casos. Entran en el dispositivo sin el consentimiento de los usuarios mediante la apertura de correos electrónicos no deseados. Una vez que ingresan, activan la carga útil del malware y lo instalan en el dispositivo.

Extensiones del navegador: esta es una nueva técnica, en la que una página web comprometida se inyecta con un script específico. Al visitar esta página, el contenido se transforma en una colección y números ilegibles. Se solicita a los usuarios que actualicen un complemento de navegador de fuentes específico para leer el contenido. Una vez hecho esto, el virus de cifrado de archivos puede ingresar al dispositivo.

Kits de exploits: los kits de exploits generalmente son adoptados por virus sofisticados y de gran escala. Estos kits abusan de las vulnerabilidades de algunos programas obsoletos y utilizan técnicas de publicidad errónea para atraer al dispositivo de los usuarios. El kit Rit Exploit, el kit Grandsoft Exploit y el kit Magnitude Exploit son algunos ejemplos de tales kits exploit.

¿Qué hacer cuando me infectan?

En tal caso, primero debe pensar en cómo eliminar la guía ransomware debajo de la publicación que le ayudará en esto, y luego debe considerar la recuperación de archivos. Recuerde, los delincuentes hacen todo lo posible para que caiga en la estafa y pague por su descifrador. Sin embargo, debe tener en cuenta las únicas cosas que no están aquí para ayudarlo. Después de todo, son cibercriminales. Debería pensar en la recuperación de datos de los archivos encriptados utilizando copias de seguridad u otras alternativas que hará cuando lea el artículo.

Formas de proteger la PC de la infección ransomware

El primer paso en la prevención de ransomware es invertir en una ciberseguridad asombrosa, un programa que brinda protección en tiempo real a amenazas avanzadas como ransomware. A continuación, debe crear una copia de seguridad periódica de los datos en su dispositivo para que no tenga ningún problema en caso de ataque ransomware y cifrado de archivos. Luego, asegúrese de que los sistemas y el software estén actualizados, ya que verá que los virus ransomware actualmente usan kits de exploits para atacar las vulnerabilidades causadas por los errores / fallas de software obsoletos. Finalmente, debe navegar la sesión con precaución: evite abrir correos electrónicos irrelevantes y esos archivos adjuntos sospechosos, manténgase alejado de las páginas desprotegidas que recomienden problemas del sistema falsos, errores, virus no existentes y actualizaciones de software y evite las páginas no confiables utilizadas para cualquier software Descarga e instalación.

A continuación, se proporciona la guía completa sobre cómo eliminar los virus ransomware y varias formas de intentar la recuperación de archivos. Espero que así sea, obtendrá el resultado feliz después de proceder con él. En caso de que las opciones de recuperación no permitan que todos los archivos estén accesibles en su dispositivo, no pierda la esperanza ya que los trabajos de seguridad cibernética se vuelven prominentes cuando se informa que cualquier virus ransomware descifra la clave que utilizó y desarrolla una clave de descifrado oficial, que es gratuita para todos.

Oferta especial

Ransomware puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta de recuperación de datos

Le sugerimos que elija sus archivos de copia de seguridad creados recientemente para restaurar sus archivos cifrados, sin embargo, en caso de que no tenga dichas copias de seguridad, puede probar una herramienta de recuperación de datos para verificar si puede restaurar sus datos perdidos.

Detalles de antimalware y guía del usuario

Haga clic aquí para Windows

Haga clic aquí para Mac

Paso 1: Eliminar Ransomware a través del “Modo seguro con funciones de red”

Paso 2: Quitar Ransomware usando “Restaurar sistema”

Paso 1: Eliminar Ransomware a través del “Modo seguro con funciones de red”

Para usuarios de Windows XP y Windows 7: Inicie la PC en “Modo seguro”. Haga clic en la opción “Inicio” y presione continuamente F8 durante el proceso de inicio hasta que aparezca el menú “Opción avanzada de Windows” en la pantalla. Elija “Modo seguro con funciones de red” de la lista.

Ahora, aparece un Windows Homescren en el escritorio y la estación de trabajo ahora está trabajando en “Modo seguro con funciones de red”.

Para usuarios de Windows 8: Vaya a la “Pantalla de inicio”. En los resultados de búsqueda, seleccione la configuración, escriba “Avanzado”. En la opción “Configuración general de PC”, elija la opción “Inicio avanzado”. Nuevamente, haga clic en la opción “Reiniciar ahora”. La estación de trabajo arranca en el “Menú de opciones de inicio avanzado”. Presione el botón “Solucionar problemas” y luego el botón “Opciones avanzadas”. En la “Pantalla de opciones avanzadas”, presione “Configuración de inicio”. Nuevamente, haga clic en el botón “Reiniciar”. La estación de trabajo ahora se reiniciará en la pantalla “Configuración de inicio”. Lo siguiente es presionar F5 para arrancar en modo seguro en redes

Para usuarios de Windows 10: presione en el logotipo de Windows y en el icono “Encendido”. En el menú recién abierto, elija “Reiniciar” mientras mantiene presionado el botón “Shift” en el teclado. En la nueva ventana abierta “Elija una opción”, haga clic en “Solucionar problemas” y luego en “Opciones avanzadas”. Seleccione “Configuración de inicio” y presione “Reiniciar”. En la siguiente ventana, haga clic en el botón “F5” en el teclado.

Paso 2: Quitar Ransomware usando “Restaurar sistema”

Inicie sesión en la cuenta infectada con Ransomware. Abra el navegador y descargue una herramienta antimalware legítima. Haga un escaneo completo del sistema. Elimine todas las entradas maliciosas detectadas.

Oferta especial

Ransomware puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta de recuperación de datos

Le sugerimos que elija sus archivos de copia de seguridad creados recientemente para restaurar sus archivos cifrados, sin embargo, en caso de que no tenga dichas copias de seguridad, puede probar una herramienta de recuperación de datos para verificar si puede restaurar sus datos perdidos.

En caso de que no pueda iniciar la PC en “Modo seguro con funciones de red”, intente usar “Restaurar sistema”

- Durante el “Inicio”, presione continuamente la tecla F8 hasta que aparezca el menú “Opciones avanzadas”. De la lista, elija “Modo seguro con símbolo del sistema” y luego presione “Entrar”

- En el nuevo símbolo del sistema abierto, ingrese “cd restore” y luego presione “Enter”.

- Escriba: rstrui.exe y presione “ENTER”

- Haga clic en “Siguiente” en las nuevas ventanas

- Elija cualquiera de los “Puntos de restauración” y haga clic en “Siguiente”. (Este paso restaurará la estación de trabajo a su fecha y hora anterior a la infiltración Ransomware en la PC.

- En las ventanas recién abiertas, presione “Sí”.

Una vez que su PC se restaure a su fecha y hora anteriores, descargue la herramienta antimalware recomendada y realice un escaneo profundo para eliminar los archivos Ransomware si se quedan en la estación de trabajo.

Para restaurar cada archivo (separado) con este ransomware, utilice la función “Versión anterior de Windows”. Este método es efectivo cuando la “Función de restauración del sistema” está habilitada en la estación de trabajo.

Nota importante: Algunas variantes de Ransomware eliminan también las “Copias de volumen de sombra”, por lo tanto, esta característica puede no funcionar todo el tiempo y es aplicable solo para computadoras selectivas.

Cómo restaurar un archivo cifrado individual:

Para restaurar un solo archivo, haga clic derecho sobre él y vaya a “Propiedades”. Seleccione la pestaña “Versión anterior”. Seleccione un “Punto de restauración” y haga clic en la opción “Restaurar”.

Para acceder a los archivos cifrados por Ransomware, también puede intentar usar “Shadow Explorer“. (http://www.shadowexplorer.com/downloads.html). Para obtener más información sobre esta aplicación, presione aquí. (http://www.shadowexplorer.com/documentation/manual.html)

Importante: Data Encryption Ransomware es muy peligroso y siempre es mejor que tome precauciones para evitar su ataque en su estación de trabajo. Se recomienda utilizar una poderosa herramienta antimalware para obtener protección en tiempo real. Con esta ayuda de “SpyHunter”, los “objetos de política de grupo” se implantan en los registros para bloquear infecciones dañinas como Ransomware.

Además, en Windows 10, obtienes una característica muy única llamada “Fall Creators Update” que ofrece la función “Acceso controlado a la carpeta” para bloquear cualquier tipo de encriptación de los archivos. Con la ayuda de esta función, todos los archivos almacenados en ubicaciones como “Documentos”, “Imágenes”, “Música”, “Videos”, “Favoritos” y “Escritorio” están a salvo de forma predeterminada.

Es muy importante que instale esta “Actualización de Windows 10 Fall Creators” en su PC para proteger sus archivos y datos importantes del cifrado de ransomware. Aquí se trata más información sobre cómo obtener esta actualización y agregar un formulario adicional de protección contra ataques de rnasomware. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/)

¿Cómo recuperar los archivos cifrados por Ransomware?

Hasta ahora, habría entendido lo que sucedió con sus archivos personales que se cifraron y cómo puede eliminar los scripts y las cargas asociadas con Ransomware para proteger sus archivos personales que no se han dañado o cifrado hasta ahora. Para recuperar los archivos bloqueados, la información de profundidad relacionada con “Restauración del sistema” y “Copias de volumen ocultas” ya se ha discutido anteriormente. Sin embargo, en caso de que aún no pueda acceder a los archivos cifrados, puede intentar usar una herramienta de recuperación de datos.

Uso de la herramienta de recuperación de datos

Este paso es para todas aquellas víctimas que ya han intentado todo el proceso mencionado anteriormente pero no encontraron ninguna solución. También es importante que pueda acceder a la PC y pueda instalar cualquier software. La herramienta de recuperación de datos funciona sobre la base del algoritmo de exploración y recuperación del sistema. Busca en las particiones del sistema para localizar los archivos originales que fueron eliminados, corrompidos o dañados por el malware. Recuerde que no debe volver a instalar el sistema operativo Windows; de lo contrario, las copias “anteriores” se eliminarán permanentemente. Primero debe limpiar la estación de trabajo y eliminar la infección Ransomware. Deje los archivos bloqueados como están y siga los pasos mencionados a continuación.

Paso 1: descargue el software en la estación de trabajo haciendo clic en el botón “Descargar” a continuación.

Paso 2: Ejecute el instalador haciendo clic en los archivos descargados.

Paso 3: aparece una página de acuerdo de licencia en la pantalla. Haga clic en “Aceptar” para aceptar sus términos y uso. Siga las instrucciones en pantalla como se mencionó y haga clic en el botón “Finalizar”.

Paso 4: Una vez que se completa la instalación, el programa se ejecuta automáticamente. En la interfaz recién abierta, seleccione los tipos de archivo que desea recuperar y haga clic en “Siguiente”.

Paso 5: Puede seleccionar las “Unidades” en las que desea que se ejecute el software y ejecutar el proceso de recuperación. Lo siguiente es hacer clic en el botón “Escanear”.

Paso 6: según el disco que seleccione para escanear, comienza el proceso de restauración. Todo el proceso puede llevar tiempo dependiendo del volumen de la unidad seleccionada y el número de archivos. Una vez que se completa el proceso, aparece un explorador de datos en la pantalla con una vista previa de los datos que se van a recuperar. Seleccione los archivos que desea restaurar.

Paso 7: Lo siguiente es ubicar la ubicación donde desea guardar los archivos recuperados.

Oferta especial

Ransomware puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta de recuperación de datos

Le sugerimos que elija sus archivos de copia de seguridad creados recientemente para restaurar sus archivos cifrados, sin embargo, en caso de que no tenga dichas copias de seguridad, puede probar una herramienta de recuperación de datos para verificar si puede restaurar sus datos perdidos.