Cómo eliminar Interlock Ransomware y recuperar archivos .interlock

Interlock es un tipo de ransomware que ataca a los ordenadores y bloquea o cifra los archivos para que los usuarios ya no puedan acceder a ellos. Una vez cifrados los archivos, las víctimas ven un mensaje que exige un pago para desbloquear sus datos. Esta táctica obliga a los usuarios a pagar un rescate para recuperar el acceso a sus archivos importantes, que siguen siendo inaccesibles sin una clave de descifrado de los atacantes.

Oferta especial

Malware/Spyware/Virus puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter 5 para verificar si el programa puede ayudarlo a deshacerse de este virus.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Malware/Spyware/Virus lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

Guía completa para desinstalar .interlock file virus

Interlock Ransomware es un tipo peligroso de malware que infecta tanto a ordenadores con Windows como con Linux. Una vez que está en un sistema, cifra los archivos, haciéndolos inaccesibles para el propietario, y luego exige un pago de rescate para desbloquearlos. Este ransomware utiliza un método de cifrado fuerte para bloquear los archivos y les cambia el nombre con una extensión “.interlock”. Por ejemplo, un archivo llamado “image.jpg” se convertiría en “image.jpg.interlock”, lo que lo marca claramente como cifrado. Después de cifrar los archivos, Interlock coloca una nota de rescate titulada “!__README__!.txt” en las carpetas afectadas para informar a la víctima sobre el ataque y las exigencias del rescate.

Los ataques Interlock suelen dirigirse a grandes organizaciones, incluidas oficinas gubernamentales, proveedores de atención médica, empresas de tecnología y fabricantes. Si bien estos sectores son objetivos comunes, los ataques Interlock pueden afectar a cualquier organización si surge la oportunidad.

En la nota de rescate, Interlock explica a la víctima que su red ha sido violada, con archivos críticos cifrados y datos confidenciales robados. Esta información puede incluir documentos legales y financieros, datos personales, información de clientes y contratos comerciales. Luego, se les da a las víctimas un plazo, generalmente de 96 horas, para comunicarse con los atacantes. Si la víctima acepta pagar, recibirá herramientas para descifrar sus archivos y garantías de que los datos robados se eliminarán. Si se niega, los atacantes amenazan con filtrar o vender los datos robados y notificar a los medios, los reguladores y los competidores.

La nota de rescate también advierte a las víctimas que no intenten modificar o mover los archivos afectados o intentar descifrarlos ellos mismos, ya que hacerlo podría dejarlos permanentemente inaccesibles. Esta amenaza adicional, conocida como “doble extorsión”, obliga a las víctimas a considerar los riesgos financieros, de reputación y legales de no cumplir con las demandas del atacante.

Vista rápida |

| Nombre: Interlock Ransomware |

| Categoría: ransomware, cripto-virus |

|

Características: conocido por cifrar los archivos de los usuarios y extorsionarlos con dinero de rescate a cambio de las herramientas de descifrado |

| Extensión: .interlock |

| Nota de rescate: !__README__!.txt |

| Nivel de peligro: Alto |

| Contacto de los atacantes: Sitio web en la red Tor |

|

Síntomas: si descubre que los archivos de su computadora ya no se pueden abrir y sus extensiones se han cambiado (por ejemplo, my.docx.locked), podría ser una indicación de un ataque Interlock virus. En tales casos, el atacante generalmente muestra un mensaje de rescate en su escritorio, exigiendo el pago en forma de bitcoins para desbloquear sus archivos. |

| Intrusión: el ransomware como Interlock puede infectar su sistema a través de diferentes fuentes, como archivos adjuntos de correo electrónico (que generalmente contienen macros), anuncios maliciosos, sitios web de torrents, páginas que ofrecen descargas gratuitas de videos de YouTube o hospedaje pirateado. software. |

Vale la pena pagar el rescate?

Por lo general, no se recomienda pagar el rescate a los atacantes Interlock Ransomware porque no hay garantía de que proporcionen la clave de descifrado o que la clave funcione. Además, el pago del rescate financia la actividad delictiva, lo que puede dar lugar a nuevos ataques contra otras personas y organizaciones. Satisfacer las demandas de estos piratas informáticos también puede conducir a un ciclo de victimización, ya que pueden exigir pagos adicionales o apuntar a la misma víctima nuevamente. Entonces, en lugar de optar por esta opción, elimine Interlock Ransomware del dispositivo sin perder tiempo antes de que cause más daño dentro de la máquina.

Trucos utilizados por ransomware para evitar la recuperación gratuita de archivos cifrados

Hay algunas variantes de ransomware que están diseñadas para ejecutar múltiples procesos en una computadora objetivo para llevar a cabo varias tareas. Este proceso inicial lanzado es winupdate.exe, que tiene la intención de engañar a las víctimas al mostrar un aviso de actualización de Windows falso. Esta táctica engañosa tiene como objetivo hacer creer a las víctimas que cualquier ralentización del sistema que estén experimentando se debe al proceso de actualización. Mientras tanto, el ransomware inicia simultáneamente otro proceso, generalmente identificado por un nombre de cuatro caracteres generado aleatoriamente, que escanea el sistema en busca de archivos específicos para cifrar. Después de identificar los archivos de destino, el ransomware los cifra para que la víctima no pueda acceder a ellos. Finalmente, para evitar la recuperación de archivos, el ransomware ejecuta el siguiente comando CMD que elimina las instantáneas de volumen del sistema:

vssadmin.exe Delete Shadows /All /Quiet

Muchos Ransomware también intentan eliminar cualquier método basado en Windows que podría ayudar a las víctimas a recuperar sus datos cifrados de forma gratuita. El ransomware hace esto al eliminar las Instantáneas de Volumen, lo que elimina cualquier Punto de Restauración del Sistema creado previamente, dejando a la víctima sin forma de restaurar su computadora a un estado anterior. El criptovirus también altera el archivo HOSTS de Windows agregando una lista de nombres de dominio y asociándolos con la dirección IP del host local. Al hacerlo, cualquier intento de acceder a un sitio web de la lista de dominios bloqueados redirigirá al usuario a la máquina local, lo que generará un mensaje de error DNS_PROBE_FINISHED_NXDOMAIN.

Los atacantes emplean esta técnica para evitar que las víctimas accedan a sitios web, como aquellos que contienen información o herramientas que podrían ayudar a las víctimas a recuperar sus archivos o eliminar el ransomware de su sistema. Además, el virus genera dos archivos de texto, bowsakkdestx.txt y PersonalID.txt, que contienen detalles relacionados con el ataque, incluida la clave de cifrado pública y la identificación personal de la víctima.

Cómo se infectó mi PC con Interlock Ransomware?

Hay varias formas a través de las cuales dicha amenaza de malware puede llegar a su computadora. Algunos de los métodos comunes incluyen:

- Correos electrónicos no deseados: los enlaces sospechosos en los correos electrónicos no deseados pueden provocar la instalación de virus.

- Recursos de alojamiento gratuitos en línea: los recursos de alojamiento gratuitos disponibles en Internet también pueden ser una fuente de infección de malware.

- Instalación oculta: los virus se pueden instalar en secreto junto con otras aplicaciones, especialmente las utilidades freeware o shareware.

- Recursos P2P: si utiliza recursos ilegales de igual a igual (P2P) para descargar software pirateado, aumenta el riesgo de infección por virus.

- Troyanos: los troyanos se pueden usar para propagar Interlock Ransomware disfrazando la amenaza como un archivo o programa legítimo.

El ransomware a menudo se propaga a través de correos electrónicos no deseados que contienen archivos adjuntos o enlaces maliciosos. Los ciberdelincuentes crean correos electrónicos de aspecto convincente que parecen legítimos, como un mensaje de un banco, una empresa de transporte o una agencia gubernamental. Estos correos electrónicos invitan a los destinatarios a descargar y abrir el archivo adjunto o hacer clic en el enlace. Una vez que se hace clic, la carga útil maliciosa se descarga y se ejecuta en la computadora del usuario, infectándola con el ransomware. En algunos casos, la carga útil puede estar incrustada dentro del propio correo electrónico, lo que le permite ejecutarse tan pronto como se abre el correo electrónico.

Se han informado casos en los que Interlock Ransomware se camufló como una herramienta legítima, haciéndose pasar por mensajes que exigen el lanzamiento de software no deseado o actualizaciones del navegador. Algunas estafas en línea emplean una técnica para engañarlo para que instale el virus manualmente, haciéndolo un participante activo en el proceso. Por lo general, estas alertas falsas no indicarán que está instalando ransomware. En cambio, la instalación se disfrazará como una actualización de un programa legítimo como Adobe Flash Player o algún otro programa sospechoso. La verdadera naturaleza de la instalación se ocultará bajo estas alertas falsas.

El uso de aplicaciones pirateadas y recursos P2P para descargar software pirateado puede representar una amenaza importante para la seguridad de su dispositivo y puede conducir a la inyección de malware grave como Interlock Ransomware.

Los troyanos son un vector de ataque popular para el ransomware. Los piratas informáticos usan troyanos para propagar ransomware disfrazando el malware como un archivo o programa legítimo. Una vez que la víctima descarga y ejecuta el troyano, la carga útil del ransomware se libera en su sistema, encriptando archivos y bloqueando el acceso de la víctima a sus datos. Los troyanos se pueden propagar a través de varios canales, incluidos sitios web maliciosos, plataformas de redes sociales y redes de igual a igual. Los ciberdelincuentes suelen utilizar tácticas de ingeniería social para engañar a los usuarios para que descarguen y ejecuten troyanos.

Paso 1. Eliminar dispositivos conectados y aislar la PC infectada

Es muy importante que corte su PC infectada con otras computadoras conectadas en la misma red local. Muchos de los ransomware están diseñados de tal manera que se propagan en el entorno de la red. Por lo tanto, debe tomar algunas medidas para aislar la PC.

Hay dos pasos básicos para separar el dispositivo infectado.

- Desconectar Internet

- Desconecte todo el dispositivo de almacenamiento externo

- Salir de las cuentas de almacenamiento en la nube (adicional)

Desconecte el cable Ethernet para que se corte toda la conexión a Internet por cable. En caso de que la PC infectada esté conectada a Internet inalámbrica, debe desconectarla manualmente a través del Panel de control.

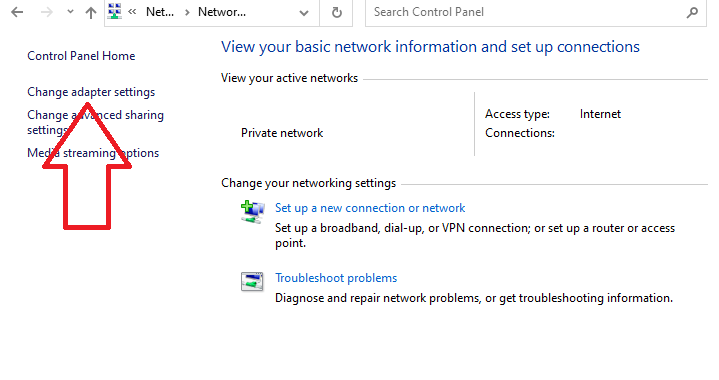

Vaya a Panel de control> Busque ‘Centro de redes y recursos compartidos‘

Haga clic en ‘Cambiar la configuración del adaptador‘

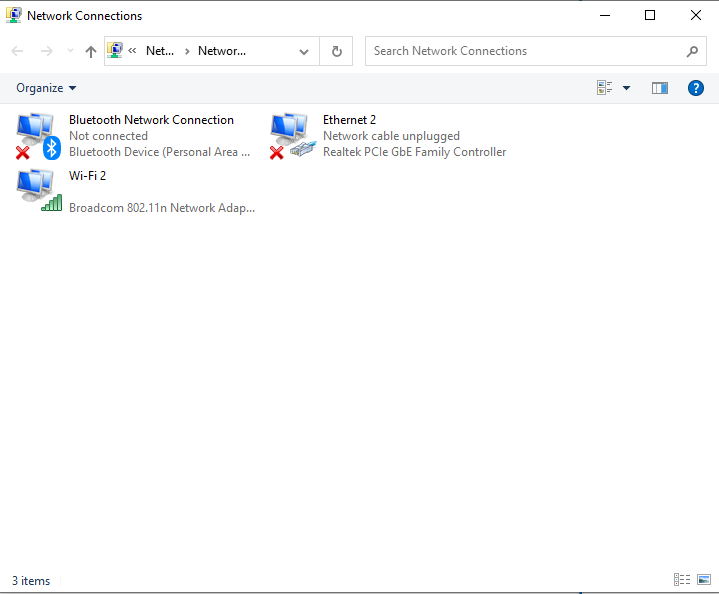

Seleccione el punto de conexión a Internet, haga clic con el botón derecho en él y elija ‘Desactivar’. La PC ya no está conectada a Internet.

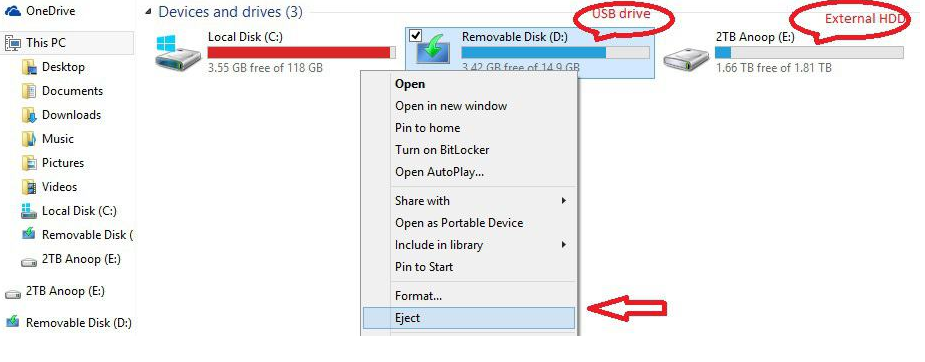

Una vez que la PC está desconectada de Internet, el siguiente paso es desconectar el dispositivo de almacenamiento conectado para aislar la computadora por completo. Todo tipo de dispositivo de almacenamiento, como discos duros portátiles, pen-drives, unidades flash, etc., debe eliminarse para que Interlock Ransomware no cifre los archivos almacenados en ellos.

Vaya a “Mi PC”, haga clic derecho en el dispositivo de almacenamiento conectado y seleccione “Expulsar”.

Existe una gran posibilidad de que el ransomware se haga cargo del software que maneja los datos almacenados en el “almacenamiento en la nube“. Por lo tanto, se recomienda encarecidamente que cierre sesión en su almacenamiento en la nube, ya sea a través del navegador o del software de administración de la nube.

Paso 2. Identifique el ransomware que atacó sus archivos

Es importante identificar el nombre y el tipo de ransomware que atacó su estación de trabajo para que pueda usar la herramienta de descifrado adecuada para recuperar los archivos bloqueados. Esto es importante porque la herramienta de descifrado para ransomware lanzada por expertos en seguridad es exclusiva para ransomware en particular y su familia. Si utiliza una herramienta de descifrado incorrecta que no está diseñada para eliminar Interlock Ransomware, esto puede dañar los archivos bloqueados de forma permanente.

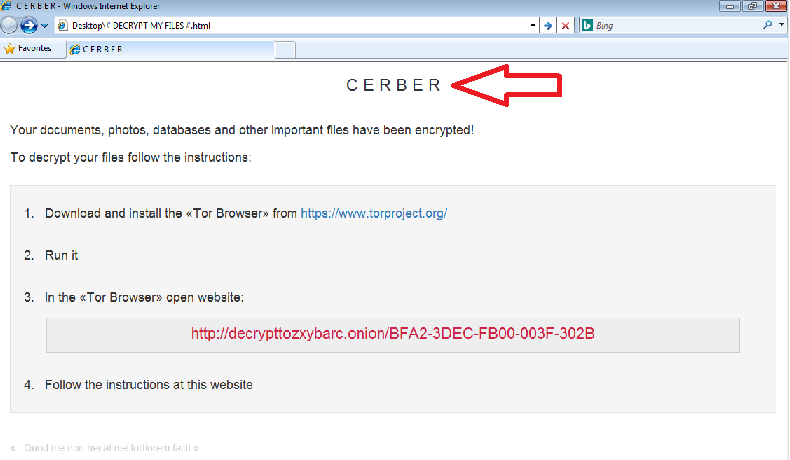

Posiblemente hay tres formas de identificar el ranosmware que infectó su PC. Lo primero es revisar la nota de rnasowmare y ver si el nombre se menciona o no. Por ejemplo, en la nota del ransomware Cerber, el nombre del ransomware se menciona claramente.

En muchas ocasiones, el nombre del ransomware no se menciona en la nota. Contienen mensaje genérico. Las investigaciones muestran que diferentes rasnowmare pueden tener la misma nota de rescate, pero pertenecen a una familia o grupo completamente diferente.

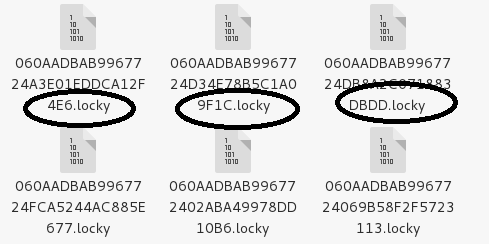

Por lo tanto, si la nota de ransomware es genérica y su nombre y tipo no se mencionan, debe verificar la extensión de archivo que agrega en el archivo bloqueado. Cuando un ransomware bloquea cualquier archivo, le agrega su propio nombre de extensión. Por ejemplo, Locky ransomware agrega el nombre de extensión .locky en todos los archivos que cifra.

Muchos de los ransomware también utilizan nombres de extensión genéricos, como .encrypted, .locked, .crypted, etc. En este caso, el nombre de la extensión genérica no revela nada sobre el nombre y el tipo del ransomware.

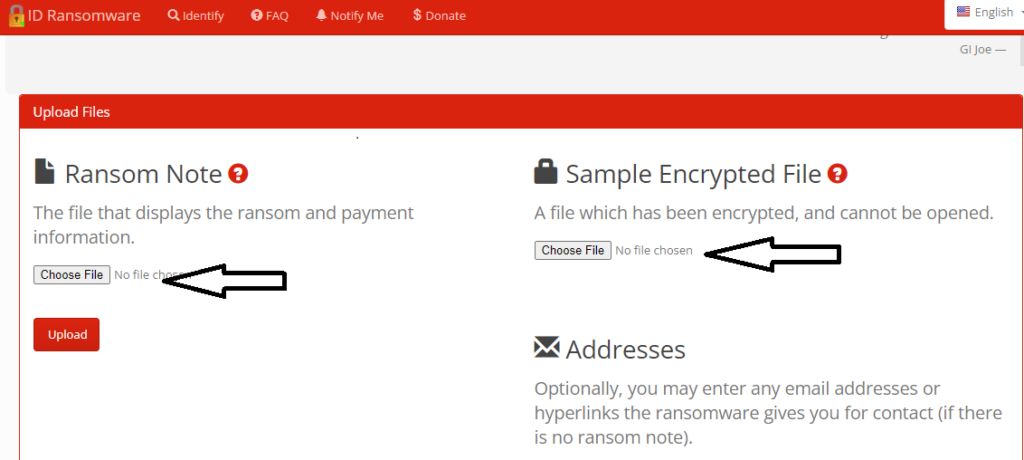

Por lo tanto, si no puede identificar el ransomware a través de su nota y extensión, es mejor visitar el sitio web de ID Ransomware y cargar la nota de rescate que recibe o cualquiera de sus archivos que haya sido encriptado o posiblemente ambos.

En la actualidad, la base de datos de ID ransomware tiene detalles de alrededor de 1100 ransomwares diferentes. En caso de que el ransomware que infectó sus archivos no sea compatible con el sitio web de ID ransomware, puede usar Internet para buscar más sobre el ransomware usando palabras clave como su extensión de archivo, dirección de billetera criptográfica o identificación de correo electrónico de contacto.

Paso 3. Busque la herramienta de descifrado Interlock Ransomware para recuperar archivos bloqueados

El desarrollador detrás del ransomware utiliza una clave de cifrado muy avanzada para bloquear los archivos en la PC infectada y, por lo tanto, si logra cifrar el archivo correctamente, no se puede descifrar sin la clave de descifrado correcta. La clave de desbloqueo se almacena en un servidor remoto. Se sabe que la familia popular de ransomware como Dharma, Cerber, Phobos, etc. crea un ransomware impecable y actualiza su versión de vez en cuando.

Sin embargo, hay tantos tipos de ransomware que están mal desarrollados y tienen fallas en términos de usar una clave de descifrado única para cada víctima, su clave de descifrado se almacena en la PC infectada en lugar de en un servidor remoto, etc. Por lo tanto, la clave de descifrado para un ransomware tan mal diseñado está disponible en Internet. Solo tiene que consultar algunos foros de seguridad y comunidades en línea para obtener una clave de descifrado idéntica para ransowmare mal diseñado.

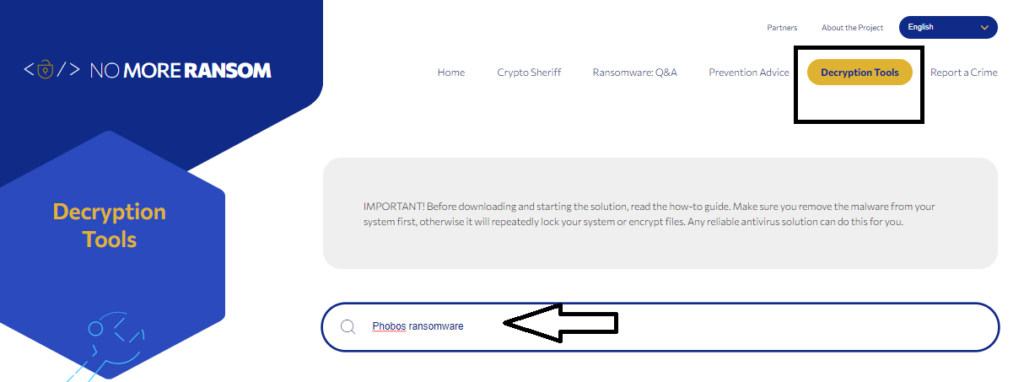

Para estar más seguro, se recomienda utilizar plataformas como https://www.nomoreransom.org/en/index.html que han probado y probado la clave de descifrado para algunos de los ransomware populares. Su página de inicio contiene una categoría de “Herramientas de descifrado” con una opción de barra de búsqueda donde puede buscar la clave de descifrado para un ransomware en particular.

Cómo eliminar Interlock Ransomware y recuperar archivos bloqueados usando la herramienta de recuperación de datos

1: Inicie la PC en “Modo seguro con funciones de red”

Para usuarios de Windows XP y Windows 7: inicie la PC en “Modo seguro”. Haga clic en la opción “Inicio” y presione continuamente F8 durante el proceso de inicio hasta que aparezca el menú “Opciones avanzadas de Windows” en la pantalla. Elija “Modo seguro con funciones de red” de la lista.

Ahora, aparece una pantalla de inicio de Windows en el escritorio y la estación de trabajo ahora está funcionando en “Modo seguro con funciones de red”.

Para usuarios de Windows 8: Vaya a la “Pantalla de inicio”. En los resultados de búsqueda, seleccione la configuración, escriba “Avanzado”. En la opción “Configuración general de PC”, elija la opción “Inicio avanzado”. Nuevamente, haga clic en la opción “Reiniciar ahora”. La estación de trabajo arranca en el “Menú de opciones de inicio avanzado”. Presione el botón “Solucionar problemas” y luego “Opciones avanzadas”. En la “Pantalla de opciones avanzadas”, presione “Configuración de inicio”. Nuevamente, haga clic en el botón “Reiniciar”. La estación de trabajo ahora se reiniciará en la pantalla “Configuración de inicio”. Lo siguiente es presionar F5 para iniciar en Modo seguro en Redes.

Para usuarios de Windows 10: Pulse sobre el logotipo de Windows y sobre el icono de “Encendido”. En el menú recién abierto, elija “Reiniciar” mientras mantiene presionado el botón “Shift” en el teclado. En la nueva ventana abierta “Elegir una opción”, haga clic en “Solucionar problemas” y luego en “Opciones avanzadas”. Seleccione “Configuración de inicio” y presione “Reiniciar”. En la siguiente ventana, haga clic en el botón “F5” en el teclado.

Una vez que la PC se inicia en modo seguro con funciones de red, puede usar una herramienta antimalware como “Combo Cleaner”. La herramienta de eliminación automática tiene un algoritmo de escaneo avanzado y lógica de programación, por lo que no deja ningún rastro de ransomware.

Haga clic aquí para ver los detalles y la guía del usuario de Combo Cleaner

Abra el navegador y descargue una herramienta antimalware legítima. Realice un análisis completo del sistema. Elimine todas las entradas maliciosas detectadas, incluidas las que pertenecen al ransomware.

Oferta especial

Malware/Spyware/Virus puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter 5 para verificar si el programa puede ayudarlo a deshacerse de este virus.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Malware/Spyware/Virus lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

2: Elimine la infección Interlock Ransomware usando “Restaurar sistema”

En caso de que no pueda iniciar la PC en “Modo seguro con funciones de red”, intente usar “Restaurar sistema”. Durante el “Inicio”, presione continuamente la tecla F8 hasta que aparezca el menú “Opciones avanzadas”. De la lista, elija “Modo seguro con símbolo del sistema” y luego presione “Enter”

En el nuevo símbolo del sistema abierto, ingrese “restauración de cd” y luego presione “Enter”.

Escribe: rstrui.exe y presiona “ENTER”

Haga clic en “Siguiente” en las nuevas ventanas

Elija cualquiera de los “Puntos de restauración” y haga clic en “Siguiente”. (Este paso restaurará la estación de trabajo a su hora y fecha anterior a la infiltración de Interlock Ransomware en la PC.

En las ventanas recién abiertas, presione “Sí”.

Una vez que su PC se restaure a su fecha y hora anteriores, descargue la herramienta antimalware recomendada y realice un análisis profundo para eliminar los archivos Interlock Ransomware si se quedaron en la estación de trabajo.

Para restaurar cada archivo (separado) por este ransomware, use la función “Versión anterior de Windows”. Este método es efectivo cuando la “Función de restauración del sistema” está habilitada en la estación de trabajo.

Nota importante: Algunas variantes de Interlock Ransomware también eliminan las “Copias de volumen ocultas”, por lo tanto, es posible que esta función no funcione todo el tiempo y solo se aplique a computadoras seleccionadas.

Cómo restaurar un archivo cifrado individual:

Para restaurar un solo archivo, haga clic derecho sobre él y vaya a “Propiedades”. Seleccione la pestaña “Versión anterior”. Seleccione un “Punto de restauración” y haga clic en la opción “Restaurar”.

Para acceder a los archivos cifrados por Interlock Ransomware, también puede intentar usar “Shadow Explorer“. Para obtener más información sobre esta aplicación, presione aquí.

Importante: el ransomware de cifrado de datos es muy peligroso y siempre es mejor que tome precauciones ataque a su estación de trabajo. Se recomienda utilizar una potente herramienta antimalware para obtener protección en tiempo real. Con esta ayuda de “Combo Cleaner”, se implantan “objetos de política de grupo” en los registros para bloquear infecciones dañinas como Interlock Ransomware.

Además, en Windows 10, obtiene una función muy singular llamada “Actualización de creadores de otoño” que ofrece la función “Acceso controlado a la carpeta” para bloquear cualquier tipo de cifrado de los archivos. Con la ayuda de esta función, todos los archivos almacenados en las carpetas “Documentos”, “Imágenes”, “Música”, “Videos”, “Favoritos” y “Escritorio” están seguros de forma predeterminada.

Es muy importante que instale esta “Actualización de Windows 10 Fall Creators” en su PC para proteger sus archivos y datos importantes del cifrado de ransomware. Aquí se ha discutido más información sobre cómo obtener esta actualización y agregar una protección adicional contra ataques de rnasomware.

¿Cómo recuperar los archivos cifrados por Interlock Ransomware?

Hasta ahora, habría entendido qué sucedió con sus archivos personales que se cifraron y cómo puede eliminar los scripts y las cargas asociadas con Interlock Ransomware para proteger sus archivos personales que no han sido dañados ni cifrados hasta ahora. Para recuperar los archivos bloqueados, la información de profundidad relacionada con “Restaurar sistema” y “Copias de volumen ocultas” ya se discutió anteriormente. Sin embargo, en caso de que aún no pueda acceder a los archivos cifrados, puede intentar usar una herramienta de recuperación de datos.

Uso de la herramienta de recuperación de datos

Este paso es para todas aquellas víctimas que ya intentaron todo el proceso mencionado anteriormente pero no encontraron ninguna solución. También es importante que pueda acceder a la PC y pueda instalar cualquier software. La herramienta de recuperación de datos funciona sobre la base del algoritmo de exploración y recuperación del sistema. Busca en las particiones del sistema para localizar los archivos originales que fueron eliminados, corrompidos o dañados por el malware. Recuerde que no debe volver a instalar el sistema operativo Windows; de lo contrario, las copias “anteriores” se eliminarán de forma permanente. Primero debe limpiar la estación de trabajo y eliminar la infección Interlock Ransomware. Deje los archivos bloqueados como están y siga los pasos que se mencionan a continuación.

Paso 1: descargue el software en la estación de trabajo haciendo clic en el botón “Descargar” a continuación.

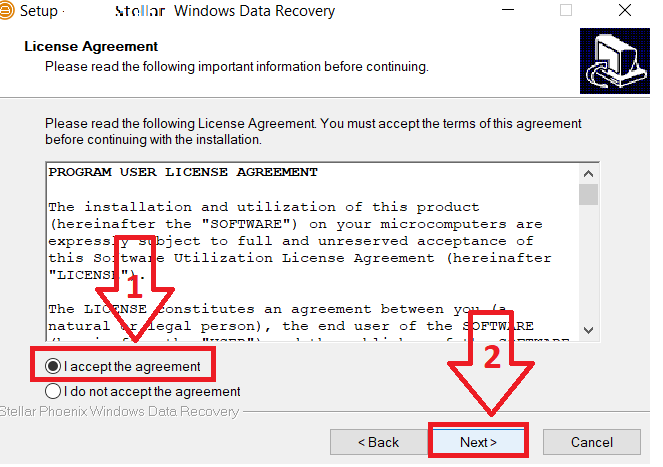

Paso 2: Ejecute el instalador haciendo clic en los archivos descargados.

Paso 3: Aparece una página de acuerdo de licencia en la pantalla. Haga clic en “Aceptar” para estar de acuerdo con sus términos y uso. Siga las instrucciones en pantalla como se menciona y haga clic en el botón “Finalizar”.

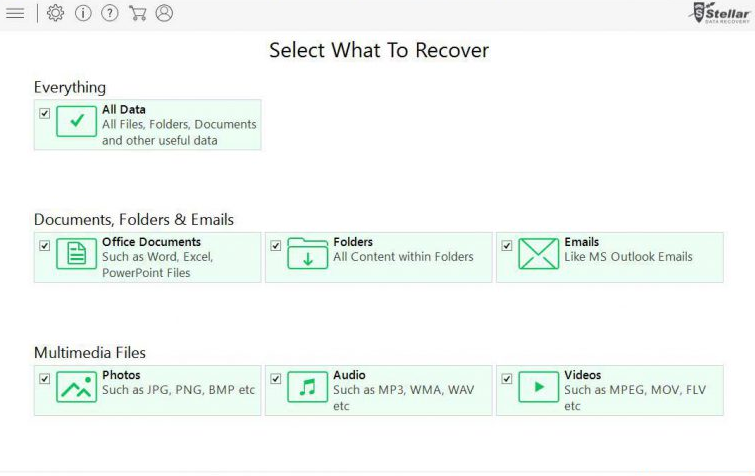

Paso 4: Una vez que se completa la instalación, el programa se ejecuta automáticamente. En la interfaz recién abierta, seleccione los tipos de archivo que desea recuperar y haga clic en “Siguiente”.

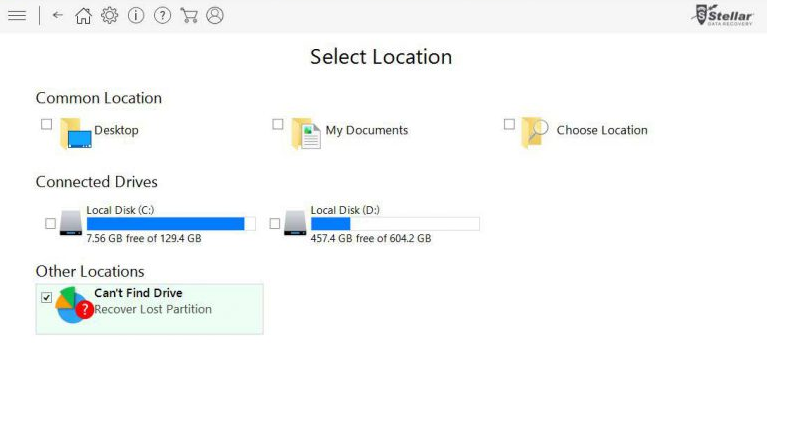

Paso 5: puede seleccionar las “unidades” en las que desea que se ejecute el software y ejecutar el proceso de recuperación. Lo siguiente es hacer clic en el botón “Escanear”.

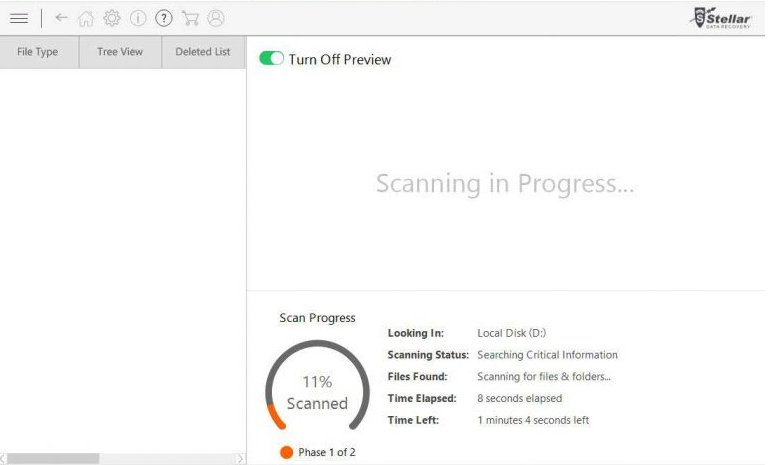

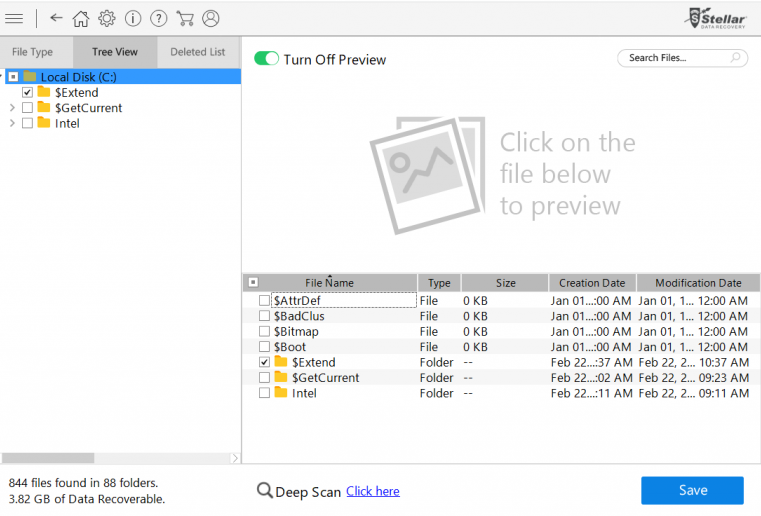

Paso 6: según la unidad que seleccione para escanear, comienza el proceso de restauración. Todo el proceso puede llevar tiempo según el volumen de la unidad seleccionada y la cantidad de archivos. Una vez que se completa el proceso, aparece un explorador de datos en la pantalla con una vista previa de los datos que se van a recuperar. Seleccione los archivos que desea restaurar.

Paso7. Lo siguiente es ubicar la ubicación donde desea guardar los archivos recuperados.

Oferta especial

Malware/Spyware/Virus puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter 5 para verificar si el programa puede ayudarlo a deshacerse de este virus.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Malware/Spyware/Virus lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

Cómo evitar un ataque de Interlock Ransomware?

Aunque ninguna medida de seguridad puede garantizar una protección completa contra el malware, existen ciertas precauciones que puede tomar para evitar que el ransomware infecte su dispositivo. Esté atento al instalar software gratuito y lea atentamente las ofertas adicionales del instalador.

Los usuarios deben tener cuidado al abrir correos electrónicos de remitentes desconocidos o cualquier mensaje que parezca sospechoso o fuera de lo común. Si el remitente o la dirección no le son familiares, o el contenido no está relacionado con nada que esté esperando, es mejor no abrir el mensaje. Es muy poco probable que pueda ganar un premio en un concurso en el que no participó, así que tenga cuidado con los correos electrónicos que afirman que ganó algo. Si el asunto del correo electrónico parece estar relacionado con algo que está anticipando, es importante examinar minuciosamente todos los aspectos del mensaje. Los estafadores a menudo cometen errores, por lo que analizar detenidamente el contenido del correo electrónico podría ayudarlo a identificar cualquier actividad fraudulenta. Recuerde, siempre es mejor pecar de precavido y evitar abrir correos electrónicos o cartas que parezcan sospechosas.

También es crucial mantener actualizados todos los programas de software y seguridad para evitar vulnerabilidades que el ransomware puede explotar. El uso de programas descifrados o desconocidos es un riesgo importante para los ataques de ransomware basados en troyanos. Los ciberdelincuentes suelen distribuir troyanos disfrazados de software legítimo, como parches o comprobaciones de licencias. Sin embargo, es difícil diferenciar entre el software confiable y los troyanos maliciosos, ya que algunos troyanos pueden incluso tener la funcionalidad que buscan los usuarios.

Para mitigar este riesgo, es crucial evitar el uso de programas que no sean de confianza y solo descargar software de fuentes confiables. Antes de descargar cualquier programa, los usuarios deben investigarlo a fondo y leer reseñas de fuentes confiables. También se recomienda consultar los foros de mensajes antimalware para recopilar información adicional sobre cualquier software que pueda generar sospechas. En última instancia, la mejor defensa contra los ataques de ransomware basados en troyanos es tener cuidado y evitar descargar software de fuentes no confiables.

Más Medidas de Prevención de Ataques Individuales y Organizacionales

En caso de que su PC se infecte con una familia de ransomware altamente peligrosa como Dharma, puede causar numerosos ataques en la estación de trabajo. Sin embargo, todavía se recomienda tomar algunas medidas de precaución adicionales. Para comenzar, es fundamental aplicar parches y proteger los servidores de Protocolo de escritorio remoto (RDP) con redes privadas virtuales (VPN) que incluyen autenticación multifactor. Esto ayudará a proteger contra el acceso no autorizado y posibles infracciones.

También es importante que las organizaciones permanezcan atentas a los intentos de phishing, en particular a medida que se adaptan a entornos de trabajo remoto. Con más empleados trabajando desde casa, aumenta el riesgo de ataques de phishing, y la capacitación y educación adecuadas pueden ayudar a reducir este riesgo.

Además, las empresas deben prestar atención al acceso otorgado a los proveedores de servicios y terceros con fines comerciales. Estas entidades pueden representar una amenaza potencial para la seguridad si no se gestionan adecuadamente, y las empresas deben implementar protocolos y procedimientos de seguridad estrictos para proteger la información y los datos confidenciales. Al implementar estas medidas, las organizaciones pueden protegerse mejor contra el ransomware y otras posibles amenazas de seguridad.

Oferta especial (para Windows)

Cómo puedo abrir archivos cifrados por Interlock Ransomware? ¿Puedo acceder yo mismo?

No se puede acceder a un archivo bloqueado por ransomware a menos que primero se descifre con la clave de descifrado.

Qué podría hacer para acceder a los archivos bloqueados?

En caso de que tenga archivos de copia de seguridad, utilícelos y no se preocupe por los archivos que se cifraron, ya que puede usarlos desde la copia de seguridad. Sin embargo, recuerde que para usar los archivos de copia de seguridad en la misma PC, primero debe eliminar la infección de ransomware por completo; de lo contrario, el archivo de copia de seguridad también se cifrará. Para eliminar el rescate, se sugiere use una poderosa herramienta anti-malware.

En caso de que la copia de seguridad no esté disponible, puede intentar “Punto de restauración” para revertir el sistema al punto donde la PC estaba libre de ataques de ransomware. Si estas opciones no funcionan, puede probar suerte con cualquier herramienta poderosa de recuperación de datos.

Además, existe una gran posibilidad de que los archivos cifrados aún estén contigo, por lo que puedes verificar todas las ubicaciones posibles, como correos electrónicos enviados o recibidos, contactar a tus amigos, familiares para obtener archivos como imágenes, videos, etc. que se habrían compartido antes. . Verifique su almacenamiento en la nube y plataformas de redes sociales, dispositivos antiguos que incluyen computadoras portátiles, PC, teléfonos móviles, etc.

Debo pagar un rescate para obtener la clave de descifrado?

Nunca se recomienda pagar dinero porque no hay garantía de recibir la clave de descifrado correcta de los ciberdelincuentes, incluso después de pagar el monto del rescate. La identidad de los ciberdelincuentes suele ser clave anónima, por lo que no puede hacer nada mucho más tarde.

¿Dónde puedo informar sobre el ataque ransowmare?

Hay agencias de seguridad cibernética en todos los países donde puede informar sobre un ataque de ransomware. Los enlaces para las respectivas autoridades son los siguientes. Puede visitar el enlace según su país e informar sobre el ataque.

- USA– Internet Crime Complaint Centre IC3 or On Guard Online;

- In Canada- Canadian Anti-Fraud Centre;

- United Kingdom– Action Fraud

- Australia – Australian High Tech Crime Center

- In Ireland- An Garda Síochána

- Greece – Cyber Crime Unit (Hellenic Police)

- New Zealand- Consumer Affairs Scams

- Spain– Policía Nacional

- Poland– Policja

- Portugal– Polícia Judiciária

- France– Ministère de l’Intérieur

- Germany– Polizei

- Italy– Polizia di Stato

- The Netherlands– Politie

- India – CyberCrime Investigation Cell

¿Puede el antivirus proteger contra el ransomware?

Un potente antivirus puede proteger, detectar y eliminar ransomware. Siempre es una buena práctica usar una aplicación de seguridad para obtener protección contra ransomware en tiempo real. Además, es igualmente importante seguir buenas prácticas de ciberseguridad.