Cómo quitar Your Device Was Compromised Email Scam

Consejos fáciles para eliminar Your Device Was Compromised Email Scam

Por lo general, los estafadores usan correos electrónicos no deseados basados en sextorsión para amenazar a los destinatarios de que tienen imágenes o videos vergonzosos y pedirles que paguen por no entregarlos a sus contactos. Your Device Was Compromised Email Scam es una de esas estafas basadas en sextorsión.

Los estafadores detrás de esta estafa afirman que han recopilado información como los sitios web visitados y enviado mensajes de texto. Además, afirman haber tenido acceso a su cámara web y micrófono. Su principal objetivo es hacer creer a los destinatarios que la información recopilada se enviará a las personas en su contacto si no les pagan $ 1650 en Bitcoins.

Los usuarios deben saber que estas personas en realidad no tienen ningún material tan comprometido o sensible. Suelen ser afirmaciones falsas para que la gente les pague dinero. Necesita ignorar Your Device Was Compromised Email Scam y cualquier correo electrónico fraudulento.

Vale la pena mencionar que estos correos electrónicos suelen tener direcciones de correo electrónico de remitentes falsas. El correo electrónico parece provenir de la dirección de la víctima objetivo. Esta técnica se utiliza para engañar a las personas haciéndoles creer que los estafadores han roto sus cuentas o incluso sus computadoras.

Otra técnica que utilizan es poner las contraseñas de los destinatarios en los correos electrónicos. Estas contraseñas suelen ser las antiguas. Los estafadores lograron recopilar estas contraseñas disponibles en la web oscura filtradas después de violaciones de datos.

¿Cómo provocan la infección del sistema los correos electrónicos no deseados?

Los delincuentes pueden usar correos electrónicos no deseados para enviar malware. Difunden malware a través de los enlaces o archivos sospechosos que contienen. Su principal motivo es engañar a las personas para que descarguen y luego abran / ejecuten estos archivos que desencadenan la descarga / instalación de malware.

Estos archivos adjuntos de correo electrónico generalmente se presentan como algunos documentos, por ejemplo, órdenes de compra o facturas. Aunque estos archivos adjuntos son maliciosos, están diseñados para infectar sistemas con troyanos, ransomware u otro malware malicioso.

Por lo general, los correos electrónicos utilizados para propagar malware contienen documentos maliciosos de Microsoft Office, PDF, archivos, JavaScript y algunos ejecutables como archivos adjuntos. La infección se produce cuando se ejecutan estos archivos.

Texto presentado en la página Your Device Was Compromised Email Scam:

Asunto: Con referencia a su almacenamiento en la nube

Lamento informarle que su dispositivo fue comprometido.

Explicaré qué llevó a todo esto. He utilizado una vulnerabilidad de día cero con un código especial para infectar su dispositivo a través de un sitio web.

Este es un software complicado que requiere las habilidades precisas que tengo. Funciona como una cadena con un código único y especialmente diseñado y es por eso que este tipo de ataque puede pasar desapercibido.

Solo necesita una vulnerabilidad no parcheada para infectarse y, desafortunadamente para usted, funciona así de simple.

No fuiste un objetivo específico, sino que simplemente te convertiste en una de las pocas personas desafortunadas que fueron pirateadas ese día.

Todo esto sucedió hace unos meses. Así que tuve tiempo de recopilar información sobre ti.

Creo que ya sabes lo que va a pasar a continuación.

Durante ese tiempo, mi software recopilaba silenciosamente c

Hay más, pero he enumerado algunas razones para que comprendas lo grave que es esto.

Para que lo entiendas claramente, mi software también controlaba tu cámara y micrófono y era imposible que lo supieras.

Fue justo el momento adecuado para que violáramos tu privacidad.

He estado esperando lo suficiente y he decidido que es hora de poner fin a esto.

Así que aquí está mi oferta. Llamemos a esto una “tarifa de consultoría”. Necesito eliminar el contenido multimedia que he estado recopilando.

Su privacidad permanece intacta, si recibo el pago.

De lo contrario, filtraré el contenido más dañino a tus contactos y lo publicaré en un tubo público para que los pervertidos lo exploren.

Entiendo lo perjudicial que será esto para usted, y la cantidad no es tan grande para que usted mantenga su privacidad.

Por favor, no me culpes, todos tenemos diferentes formas de ganarnos la vida.

No tengo ninguna intención de destruir tu reputación o tu vida, pero solo si me pagan.

No me preocupo por usted personalmente, por eso puede estar seguro de que todos los archivos que tengo y el software de su dispositivo se eliminarán inmediatamente después de que reciba la transferencia.

Solo me importa que me paguen.

Mi modesta tarifa de consultoría es de 1650 dólares estadounidenses transferidos en Bitcoin. Tipo de cambio al momento de la transferencia.

Debe enviar esa cantidad a esta billetera: 1C8a9b9X5vVCDNbspzxFYiJGAR5v9YMPtF

La tarifa no es negociable, se transferirá en 2 días hábiles.

Usamos Bitcoin para proteger mi identidad.

Obviamente, no intente pedir ayuda a nadie a menos que desee que se viole su privacidad.

Supervisaré todos tus movimientos hasta que me paguen. Si mantiene su parte del acuerdo, no volverá a tener noticias mías.

Cuídate.

¿Cómo evitar la instalación de malware?

Es impotente actualizar y activar el software instalado utilizando herramientas / funciones implementadas de los desarrolladores de software oficiales. Nunca se deben abrir sitios web y enlaces en correos electrónicos irrelevantes, especialmente los de remitentes desconocidos y sospechosos. Además, se recomienda descargar software a través de sitios web oficiales.

Además, se recomienda escanear el sistema en busca de virus con regularidad y, para ello, utilice alguna herramienta antivirus de buena reputación. Para asegurarse de que Your Device Was Compromised Email Scam no hizo una entrada de virus, debe ejecutar un análisis completo del sistema utilizando dicho paquete de antivirus en el sistema. Si encuentra que hay alguno, realice su eliminación sin demora.

Oferta especial

Your Device Was Compromised Email Scam puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Your Device Was Compromised Email Scam lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

Detalles de antimalware y guía del usuario

Haga clic aquí para Windows

Haga clic aquí para Mac

Nota importante: este malware le pide que habilite las notificaciones del navegador web. Entonces, antes de continuar con el proceso de eliminación manual, ejecute estos pasos.

Google Chrome (PC)

-

-

- Vaya a la esquina superior derecha de la pantalla y haga clic en tres puntos para abrir el botón Menú

- Seleccione “Configuración”. Desplace el mouse hacia abajo para elegir la opción “Avanzado”

- Vaya a la sección “Privacidad y seguridad” desplazándose hacia abajo y luego seleccione “Configuración de contenido” y luego la opción “Notificación”

- Encuentre cada URL sospechosa y haga clic en tres puntos en el lado derecho y elija la opción “Bloquear” o “Eliminar”

-

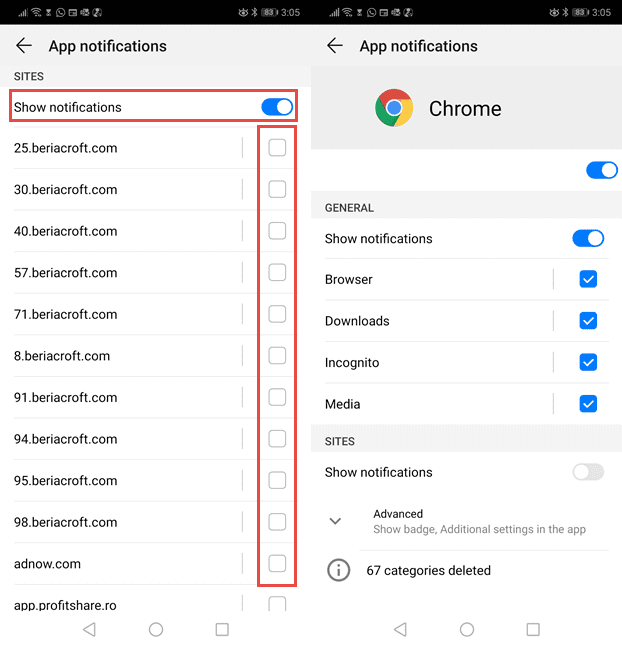

Google Chrome (Android)

-

-

- Vaya a la esquina superior derecha de la pantalla y haga clic en tres puntos para abrir el botón de menú y luego haga clic en “Configuración”

- Desplácese hacia abajo para hacer clic en “configuración del sitio” y luego presione la opción “notificaciones”

- En la ventana recién abierta, elija cada URL sospechosa una por una

- En la sección de permisos, seleccione “notificación” y “Desactivar” el botón de alternar

-

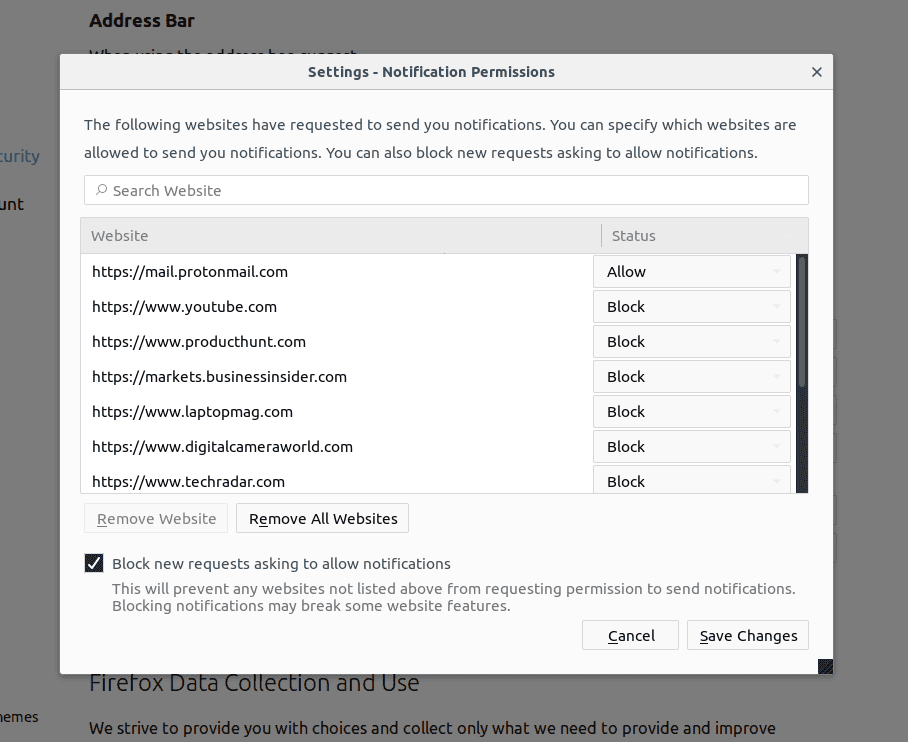

Mozilla Firefox

-

-

- En la esquina derecha de la pantalla, verá tres puntos, que es el botón “Menú”

- Seleccione “Opciones” y elija “Privacidad y seguridad” en la barra de herramientas presente en el lado izquierdo de la pantalla

- Desplácese lentamente hacia abajo y vaya a la sección “Permiso”, luego elija la opción “Configuración” junto a “Notificaciones”

- En la ventana recién abierta, seleccione todas las URL sospechosas. Haga clic en el menú desplegable y seleccione “Bloquear”

-

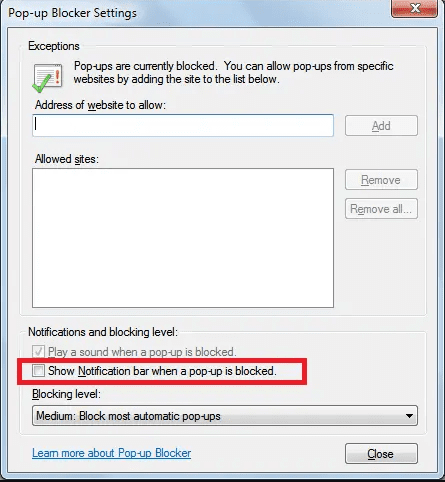

explorador de Internet

-

-

- En la ventana de Internet Explorer, seleccione el botón de engranaje presente en la esquina derecha

- Elija “Opciones de Internet”

- Seleccione la pestaña “Privacidad” y luego “Configuración” en la sección “Bloqueador de elementos emergentes”

- Seleccione todas las URL sospechosas una por una y haga clic en la opción “Eliminar”

-

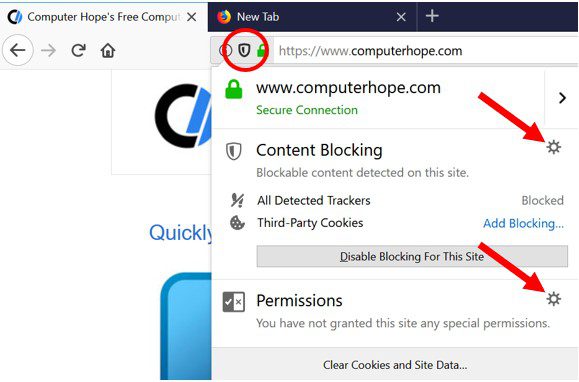

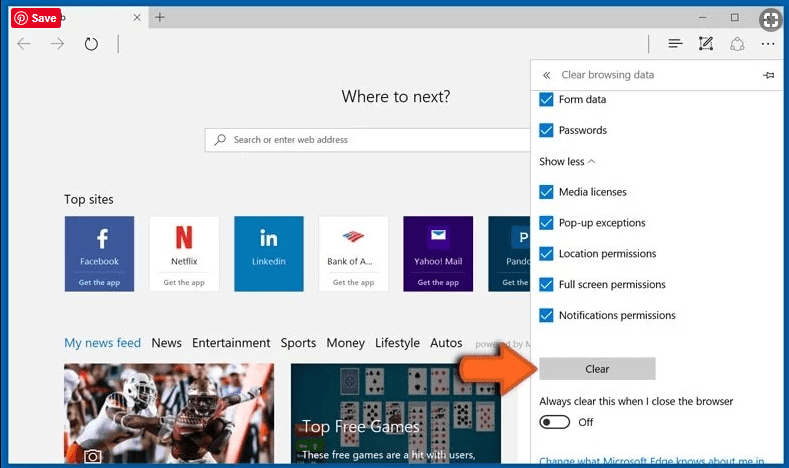

Microsoft Edge

-

-

- Abra Microsoft Edge y haga clic en los tres puntos en la esquina derecha de la pantalla para abrir el menú.

- Desplácese hacia abajo y seleccione “Configuración”

- Desplácese hacia abajo para elegir “ver configuración avanzada”

- En la opción “Permiso del sitio web”, haga clic en la opción “Administrar”

- Haga clic en cambiar debajo de cada URL sospechosa

-

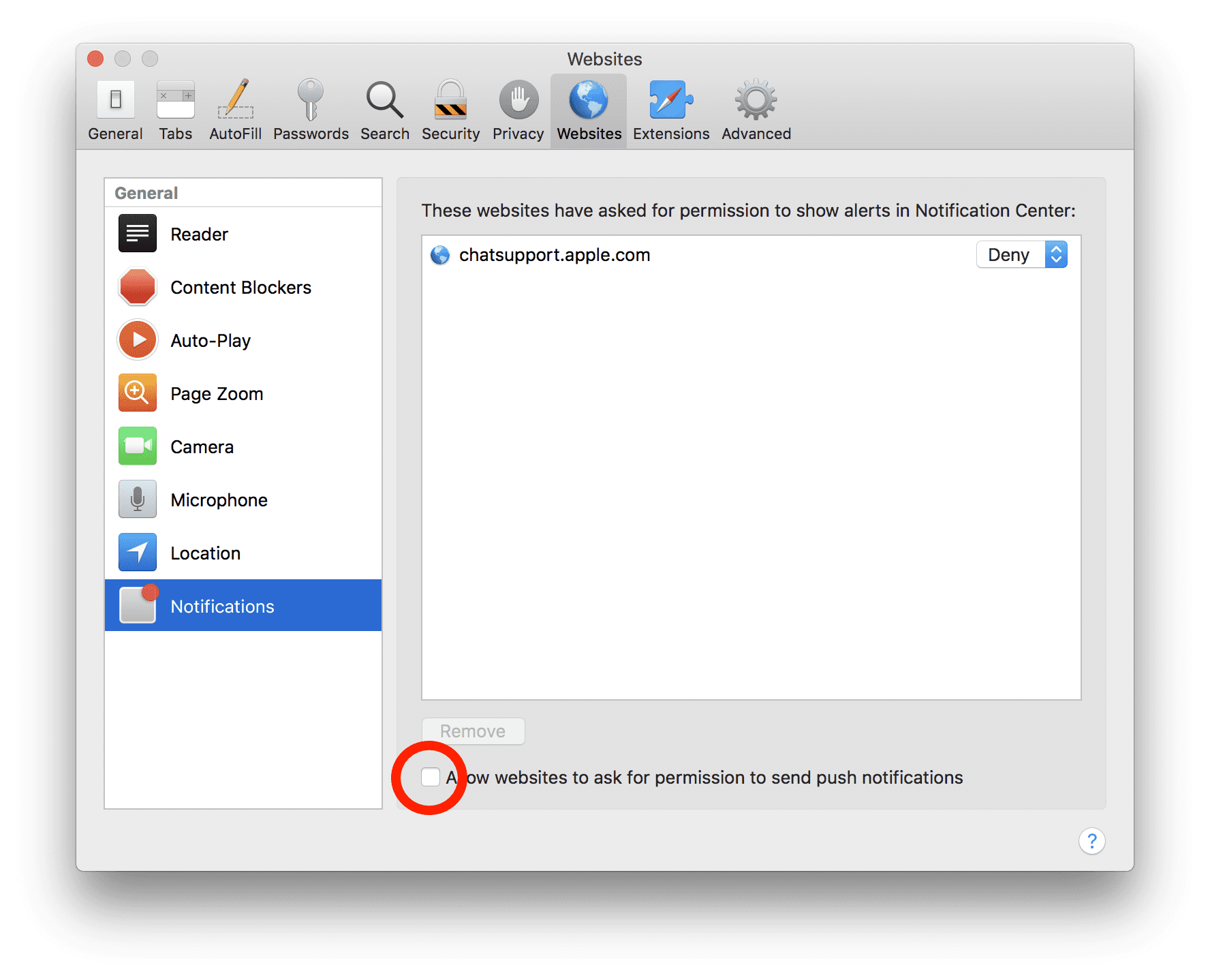

Safari (Mac):

-

-

- En la esquina superior derecha, haga clic en “Safari” y luego seleccione “Preferencias”

- Vaya a la pestaña “sitio web” y luego elija la sección “Notificación” en el panel izquierdo

- Busque las URL sospechosas y elija la opción “Denegar” para cada una de ellas.

-

Pasos manuales para eliminar Your Device Was Compromised Email Scam:

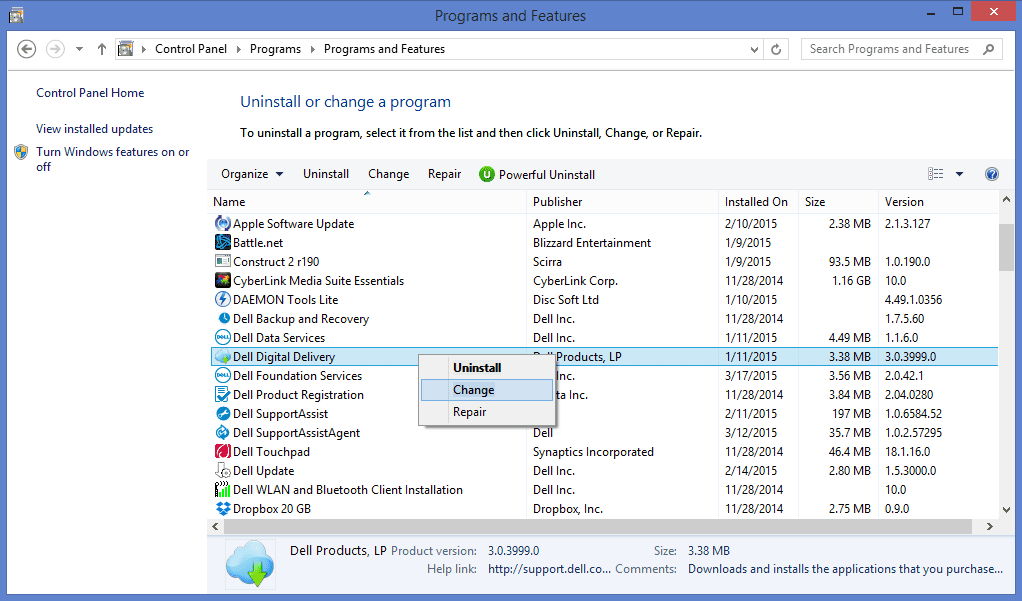

Elimine los elementos relacionados de Your Device Was Compromised Email Scam usando el Panel de control

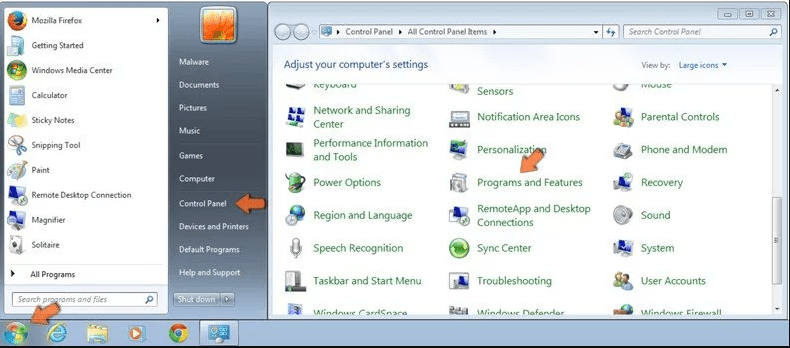

Usuarios de Windows 7

Haga clic en “Inicio” (el logotipo de Windows en la esquina inferior izquierda de la pantalla del escritorio), seleccione “Panel de control”. Localice los “Programas” y luego haga clic en “Desinstalar programa”

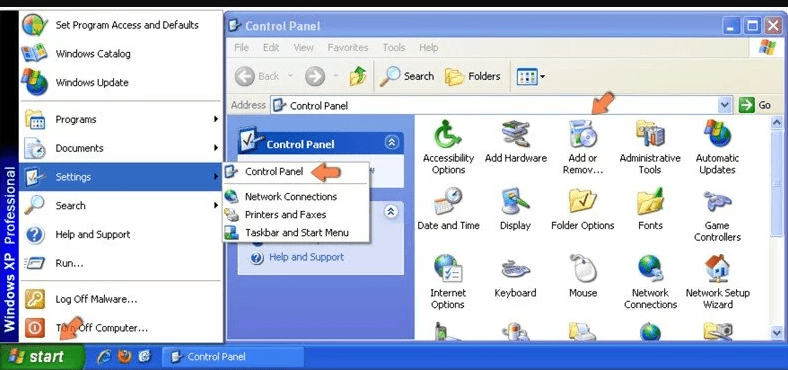

Usuarios de Windows XP

Haga clic en “Inicio” y luego seleccione “Configuración” y luego haga clic en “Panel de control”. Busque y haga clic en la opción “Agregar o quitar programa”

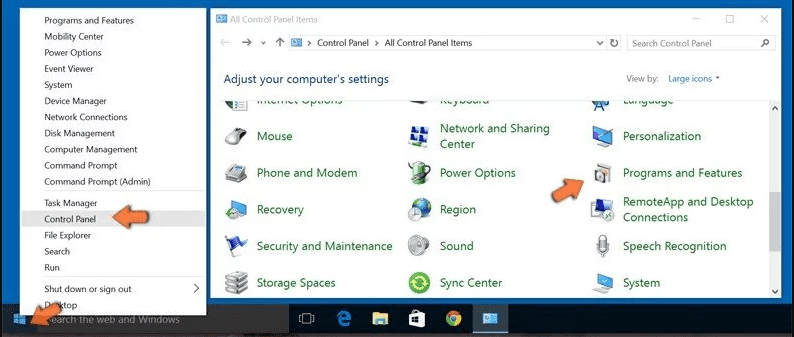

Usuarios de Windows 10 y 8:

Vaya a la esquina inferior izquierda de la pantalla y haga clic derecho. En el menú “Acceso rápido”, elija “Panel de control”. En la ventana recién abierta, elija “Programa y características”

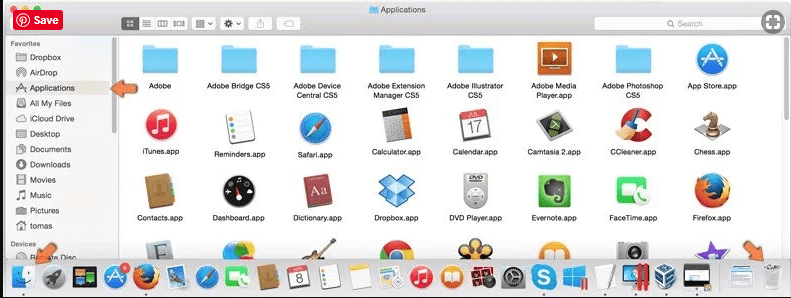

Usuarios de Mac OSX

Haga clic en la opción “Finder”. Elija “Aplicación” en la pantalla recién abierta. En la carpeta “Aplicación”, arrastre la aplicación a “Papelera”. Haga clic derecho en el icono de la Papelera y luego haga clic en “Vaciar Papelera”.

En la ventana de desinstalación de programas, busque los PUA. Elija todas las entradas no deseadas y sospechosas y haga clic en “Desinstalar” o “Eliminar”.

Después de desinstalar todo el programa potencialmente no deseado que causa problemas Your Device Was Compromised Email Scam, escanee su computadora con una herramienta antimalware para detectar cualquier PUP y PUA restantes o una posible infección de malware. Para escanear la PC, utilice la herramienta antimalware recomendada.

Oferta especial

Your Device Was Compromised Email Scam puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Your Device Was Compromised Email Scam lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

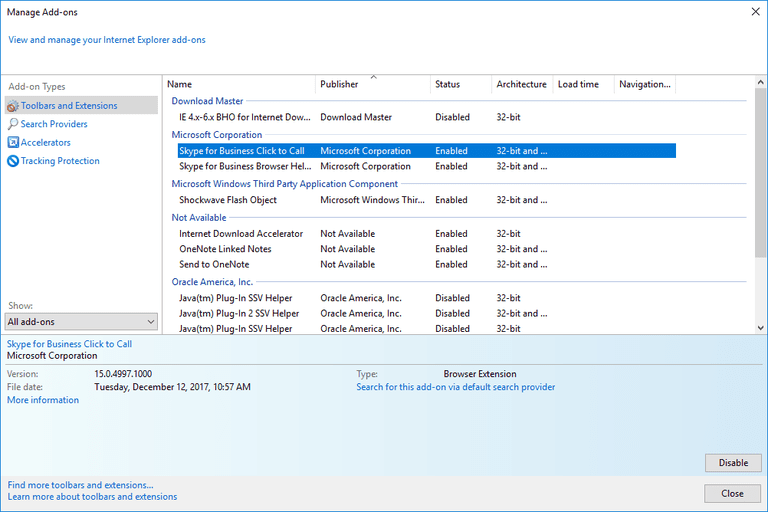

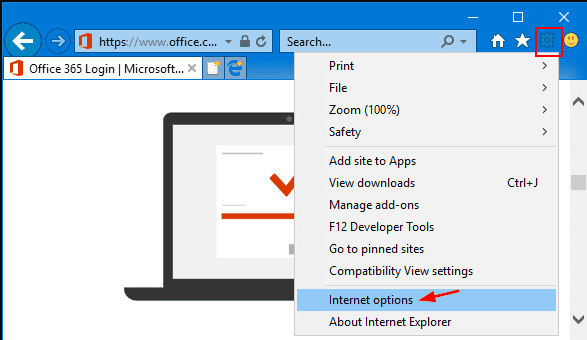

Eliminar complementos y extensiones maliciosas de IE

Haga clic en el ícono de ajustes en la esquina superior derecha de Internet Explorer. Seleccione “Administrar complementos”. Busque los complementos o complementos instalados recientemente y haga clic en “Eliminar”.

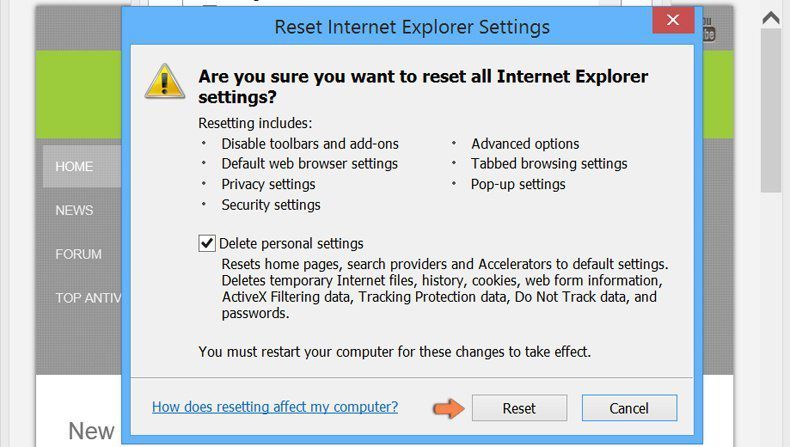

Opcion adicional

Si aún enfrenta problemas relacionados con la eliminación de Your Device Was Compromised Email Scam, puede restablecer Internet Explorer a su configuración predeterminada.

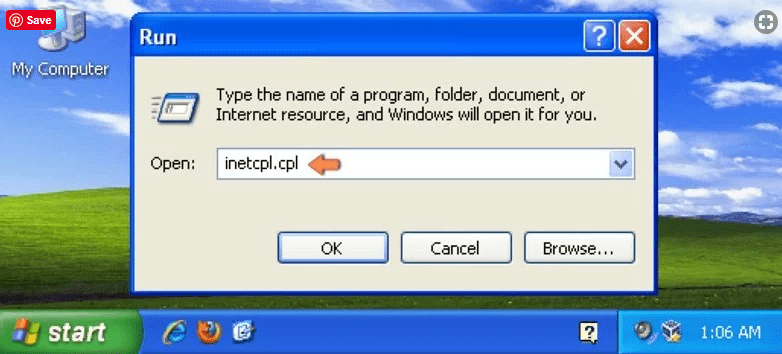

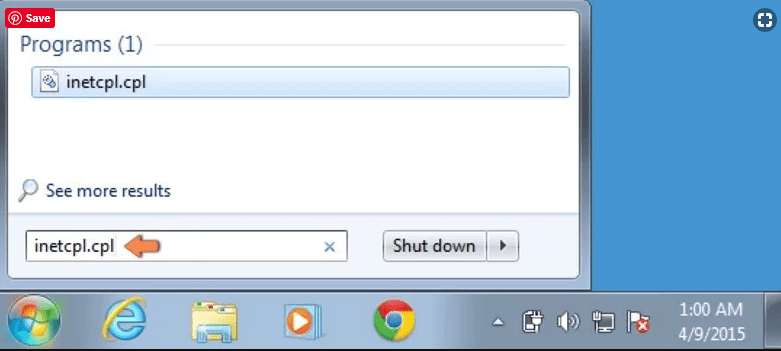

Usuarios de Windows XP: presione “Inicio” y haga clic en “Ejecutar”. En la ventana recién abierta, escriba “inetcpl.cpl” y haga clic en la pestaña “Avanzado” y luego presione “Restablecer”.

Usuarios de Windows Vista y Windows 7: presione el logotipo de Windows, escriba inetcpl.cpl en el cuadro de búsqueda de inicio y presione Entrar. En la ventana recién abierta, haga clic en la “Pestaña Avanzada” seguido del botón “Restablecer”.

Para usuarios de Windows 8: Abra IE y haga clic en el icono “engranaje”. Elija “Opciones de Internet”

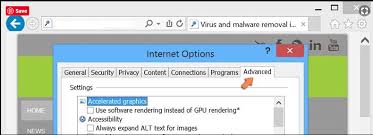

Seleccione la pestaña “Avanzado” en la ventana recién abierta

Presione en la opción “Restablecer”

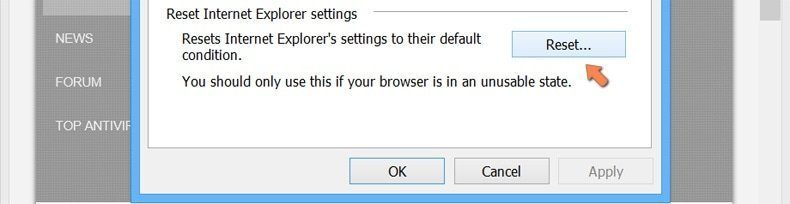

Debe presionar nuevamente el botón “Restablecer” para confirmar que realmente desea restablecer el IE

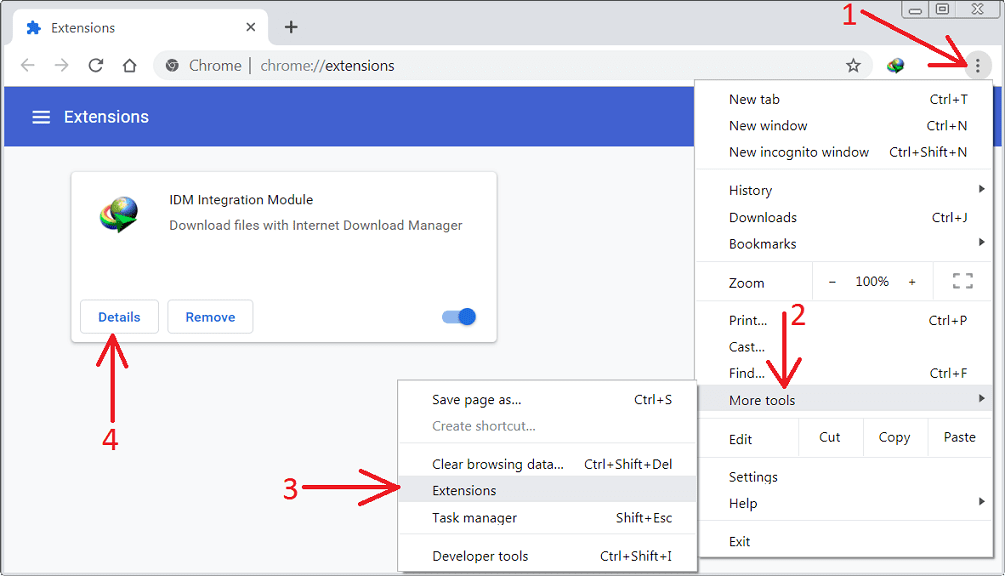

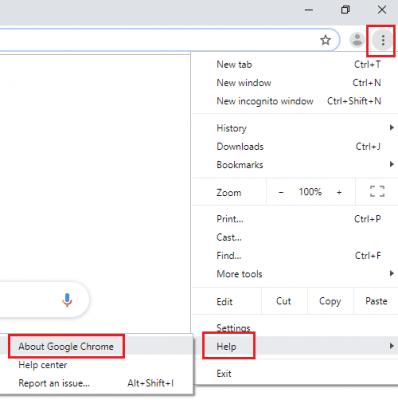

Eliminar Dudoso y nocivo Extension de Google Chrome

Vaya al menú de Google Chrome presionando tres puntos verticales y seleccione “Más herramientas” y luego “Extensiones”. Puede buscar todos los complementos instalados recientemente y eliminarlos todos.

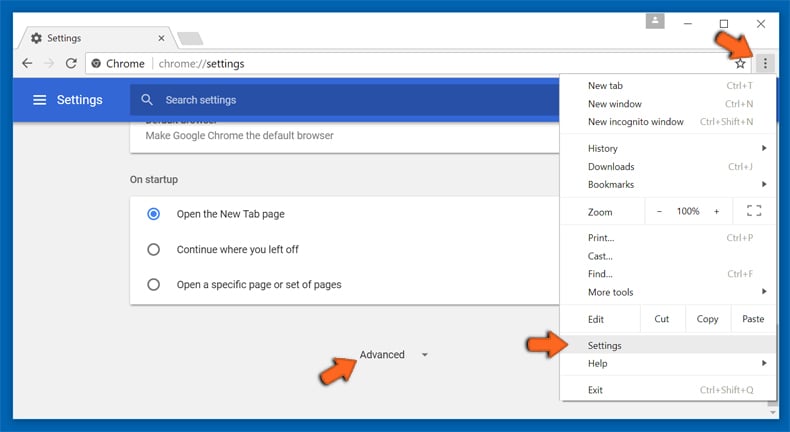

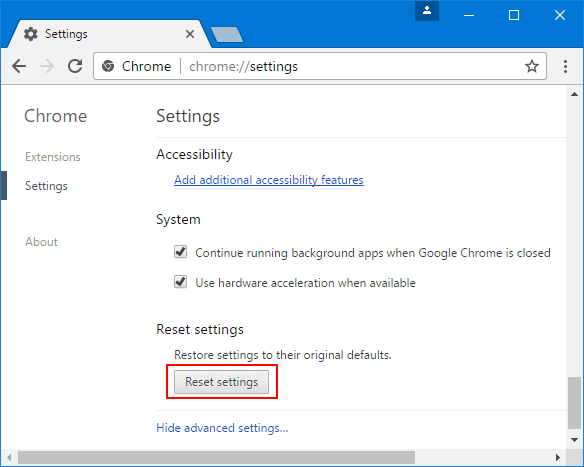

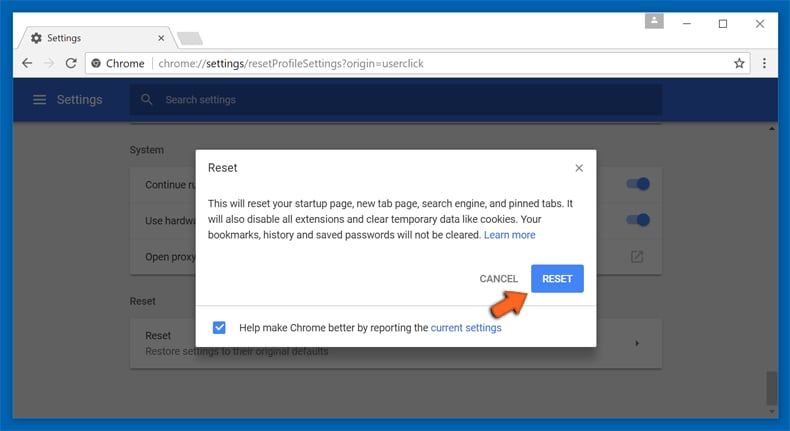

Método opcional

Si los problemas relacionados con Your Device Was Compromised Email Scam aún persisten o si tiene problemas para eliminarlos, se recomienda restablecer la configuración de navegación de Google Chrome. Vaya a tres puntos punteados en la esquina superior derecha y elija “Configuración”. Desplácese hacia abajo y haga clic en “Avanzado”.

En la parte inferior, observe la opción “Restablecer” y haga clic en ella.

En la siguiente ventana abierta, confirme que desea restablecer la configuración de Google Chrome haciendo clic en el botón “Restablecer”.

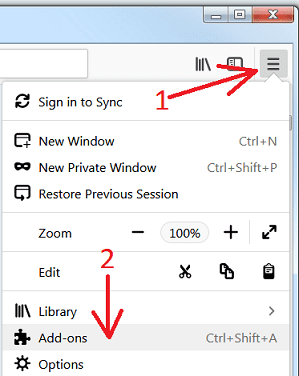

Eliminar Your Device Was Compromised Email Scam los complementos (incluidos todos los demás complementos dudosos) de Firefox Mozilla

Abra el menú de Firefox y seleccione “Complementos”. Haga clic en “Extensiones”. Seleccione todos los complementos del navegador instalados recientemente.

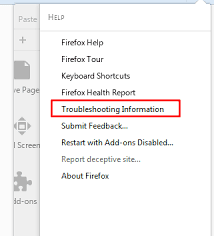

Método opcional

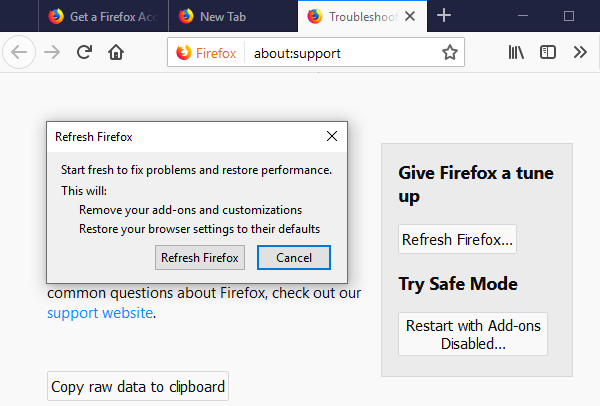

Si tiene problemas para eliminar Your Device Was Compromised Email Scam, tiene la opción de restablecer la configuración de Mozilla Firefox.

Abra el navegador (Mozilla Firefox) y haga clic en el “menú” y luego haga clic en “Ayuda”.

Elija “Información de solución de problemas”

En la ventana emergente recién abierta, haga clic en el botón “Actualizar Firefox”

El siguiente paso es confirmar que realmente desea restablecer la configuración predeterminada de Mozilla Firefox haciendo clic en el botón “Actualizar Firefox”.

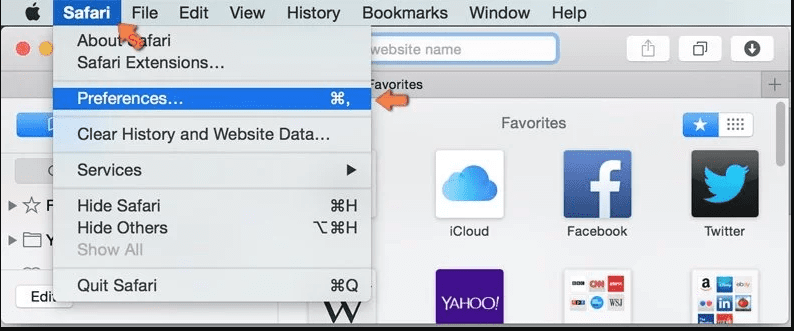

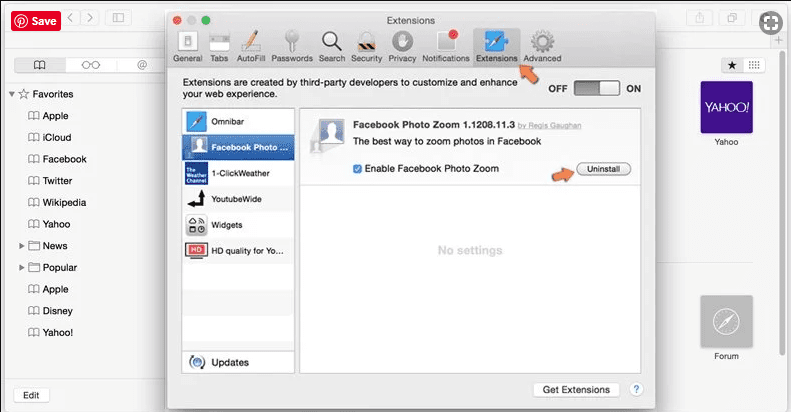

Eliminar Malicious Extension de Safari

Abra el Safari y vaya a su “Menú” y seleccione “Preferencias”.

Haga clic en “Extensión” y seleccione todas las “Extensiones” instaladas recientemente y luego haga clic en “Desinstalar”.

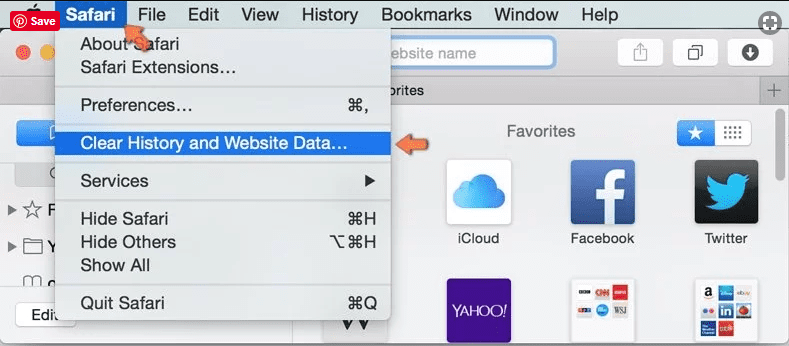

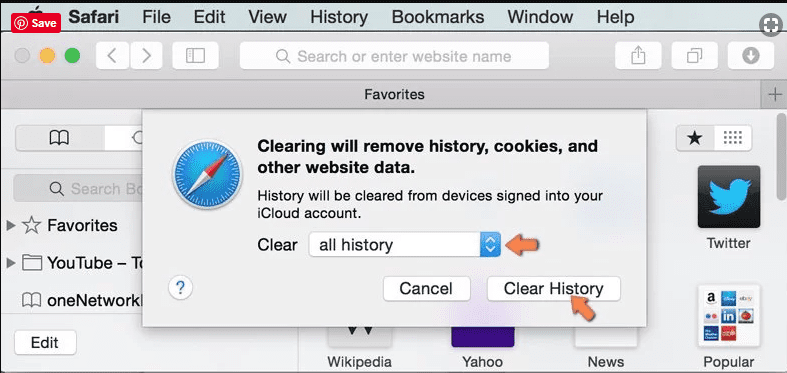

Método opcional

Abra el “Safari” y vaya al menú. En el menú desplegable, elija “Borrar historial y datos del sitio web”.

En la ventana recién abierta, seleccione “Todo el historial” y luego presione la opción “Borrar historial”.

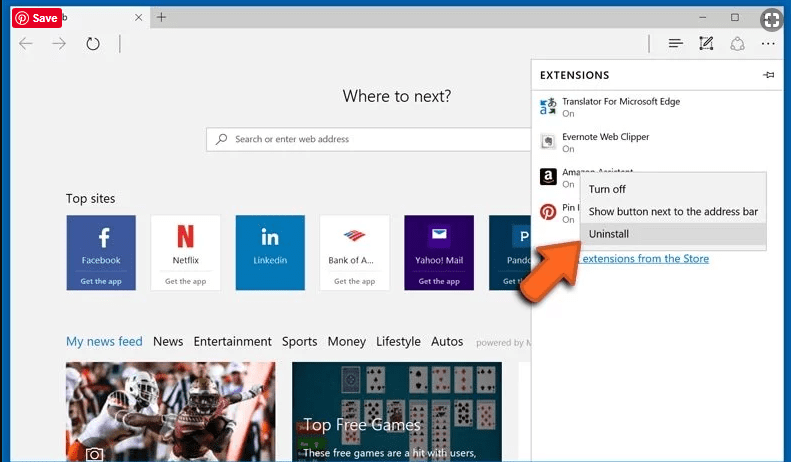

Borrar Your Device Was Compromised Email Scam (complementos maliciosos) de Microsoft Edge

Abra Microsoft Edge y vaya a tres iconos de puntos horizontales en la esquina superior derecha del navegador. Seleccione todas las extensiones instaladas recientemente y haga clic con el botón derecho del mouse para “desinstalar”

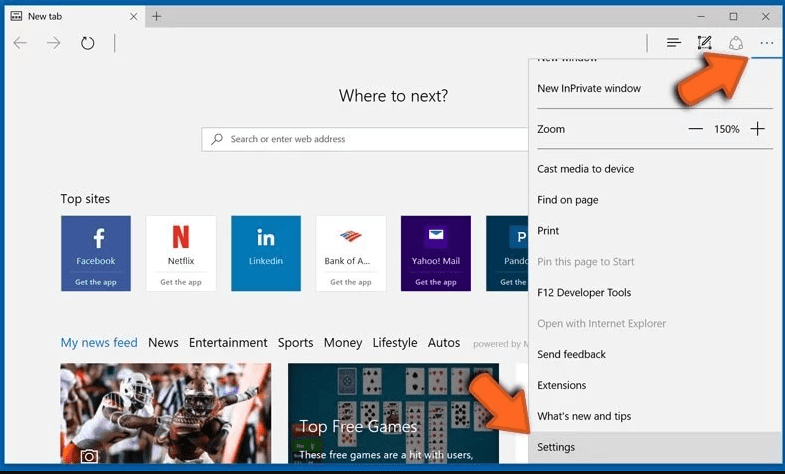

Método opcional

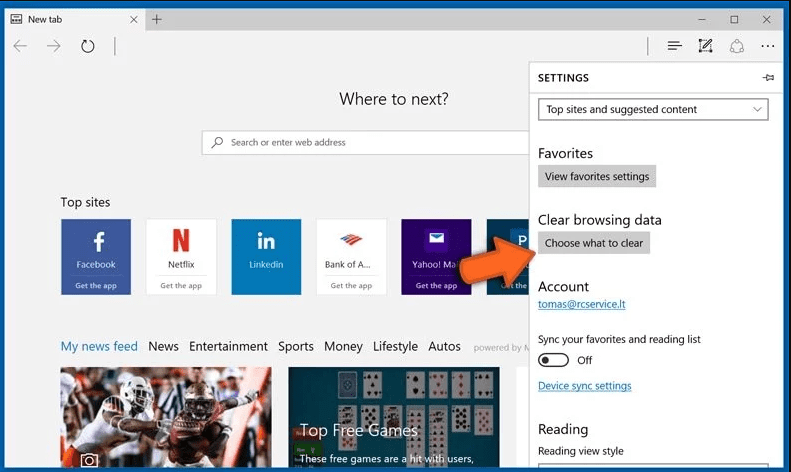

Abra el navegador (Microsoft Edge) y seleccione “Configuración”

Los siguientes pasos son hacer clic en el botón “Elegir qué borrar”

Haga clic en “mostrar más” y luego seleccione todo y luego presione el botón “Borrar”.

Conclusión

En la mayoría de los casos, los PUP y el adware ingresan a la PC marcada a través de descargas de software gratuito no seguras. Se recomienda que solo elija el sitio web de desarrolladores solo mientras descarga cualquier tipo de aplicaciones gratuitas. Elija un proceso de instalación personalizado o avanzado para que pueda rastrear los PUP adicionales enumerados para la instalación junto con el programa principal.

Oferta especial

Your Device Was Compromised Email Scam puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Your Device Was Compromised Email Scam lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.