Cómo eliminar Wacatac el troyano

Si desea eliminar Wacatac, puede ser un proceso difícil para usted si es un usuario sin experiencia. Para deshacerse por completo de este malware, debe desinstalar todos los elementos relacionados de su Panel de control, Registro y archivos del sistema. Si no tiene conocimientos técnicos, la forma más sencilla de eliminar Wacatac es utilizar una herramienta antimalware de buena reputación que pueda escanear su sistema y erradicar la amenaza automáticamente. Además, debe asegurarse de que su sistema operativo y todo el software estén actualizados, evite abrir correos electrónicos sospechosos o descargar archivos de fuentes desconocidas.

Oferta especial

Wacatac puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Wacatac lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

Pasos simples para quitar aplicaciones maliciosas

Wacatac, también conocido como Trojan:Win32/Wacatac, es un software dañino que se cuela en los ordenadores para realizar diversas actividades maliciosas. Los ciberdelincuentes suelen difundir este malware a través de correos electrónicos no deseados y descargas de software falsas. Una vez dentro de una PC, Wacatac puede causar daños generalizados.

Este tipo de malware puede recopilar información confidencial como nombres de usuario, contraseñas y datos bancarios. Los ciberdelincuentes utilizan esta información robada para realizar compras no autorizadas, transferir dinero e incluso pedir prestado dinero utilizando los contactos de la víctima en redes sociales y cuentas de correo electrónico. Como resultado, las víctimas pueden perder sus ahorros y acumular deudas importantes.

Wacatac también puede provocar más infecciones. A menudo trae malware adicional como ransomware y criptomineros. El ransomware cifra los datos, haciéndolos inaccesibles sin pagar un rescate a los atacantes. En la mayoría de los casos, es imposible recuperar los archivos cifrados sin la ayuda de los creadores del ransomware, lo que provoca una pérdida permanente de datos. Los criptomineros utilizan los recursos de la computadora infectada para extraer criptomonedas, lo que puede provocar que la computadora se sobrecaliente y potencialmente sufra daños permanentes.

Además, Wacatac puede propagar adware y secuestradores de navegador. Si bien no son tan peligrosos, son muy perjudiciales, ya que provocan redirecciones de sitios web no deseados y muestran anuncios intrusivos.

Otra amenaza importante que plantea Wacatac es su capacidad para funcionar como herramienta de acceso remoto (RAT). Esto significa que los ciberdelincuentes pueden controlar de forma remota la computadora infectada, comprometiendo aún más la privacidad y seguridad de la víctima.

En resumen, tener Wacatac o infecciones troyanos similares en su computadora puede provocar graves violaciones de la privacidad, pérdidas financieras, pérdida permanente de datos, daños al hardware y muchos otros problemas. Es esencial proteger su computadora con un software de seguridad confiable y tener cuidado al descargar archivos o abrir archivos adjuntos de correo electrónico de fuentes desconocidas.

Resumen de amenazas |

| Nombre: Wacatac |

| Categoría: Troyano |

|

Características: los actores de amenazas detrás de esta infección pueden emplearla para varios propósitos odiosos |

| Nivel de amenaza: Alto |

|

Síntomas: fallas y bloqueos frecuentes del sistema, rendimiento lento de la PC infectada, mensajes de error, etc. |

|

Distribución: archivos adjuntos de correo electrónico falsos, anuncios engañosos, sitios inseguros |

Wacatac: Análisis de profundidad

Los troyanos como Wacatac se pueden utilizar para una variedad de actividades de odio. Es un malware bastante nuevo, por lo que aún no podemos informarle con precisión qué hará este virus dentro de su computadora. Sin embargo, hay tantas cosas relacionadas con la infección de las que debe tener cuidado. Se puede usar para robar información importante guardada dentro del dispositivo y también extraer dinero de las víctimas usando diferentes tácticas. Puede permitir que los delincuentes cibernéticos obtengan acceso de forma remota a las PC comprometidas que luego pueden realizar todas las tareas de los delincuentes por sí mismos.

Además, Wacatac puede espiarte y registrar tus actividades a través de la cámara, el micrófono y otras formas. Puede registrar sus pulsaciones de teclas y recopilar todos los datos que escribe a través de su teclado. Además, puede convertir su dispositivo en parte de una botnet y atacar otras computadoras a través de la red. Los actores de amenazas también pueden emplear este parásito para extraer criptomonedas. Este es el proceso que requiere una gran cantidad de recursos del sistema para ser consumidos. Como resultado, es probable que se produzcan bloqueos y bloqueos regulares, así como problemas generales de ralentización del dispositivo. Para evitar que esto ocurra, elimine Wacatac del dispositivo lo más rápido posible.

Cuáles son los efectos nocivos de la infección Wacatac?

Los caballos de Troya como Wacatac son programas maliciosos que parecen ser software inofensivo o útil, pero contienen código malicioso oculto. Una vez instalados en una computadora o dispositivo, los troyanos pueden causar una variedad de efectos dañinos, incluido el robo de información confidencial, el control del sistema y la propagación de malware a otros dispositivos. Algunas habilidades dañinas de los troyanos son las siguientes:

- Robo de información confidencial: uno de los principales objetivos de los troyanos como Wacatac es robar datos confidenciales, como nombres de usuario, contraseñas, números de tarjetas de crédito y otra información personal. Una vez que el malware está instalado en una PC, puede acceder y capturar las pulsaciones de teclas del usuario, tomar capturas de pantalla e incluso grabar audio y video. Esta información se puede usar para robo de identidad, fraude financiero y otras actividades odiosas.

- Dispositivos de control: Wacatac también puede dar a los piratas informáticos el control remoto de un dispositivo, lo que les permite realizar una variedad de actividades maliciosas. Por ejemplo, los atacantes pueden emplearlo para acceder y modificar archivos, eliminar o cifrar datos e incluso apoderarse de la cámara y el micrófono de un dispositivo. En algunos casos, los delincuentes de Internet pueden usar troyanos para crear una red de sistemas comprometidos, conocida como botnet, que puede usarse para otros ataques.

- Propagación de malware: los actores de amenazas también pueden usar Wacatac para propagar malware a otros dispositivos, ya sea enviando archivos infectados o explotando vulnerabilidades en software o sistemas operativos. Esto puede conducir a una rápida propagación de malware y a un aumento significativo en la cantidad de dispositivos comprometidos.

- Cifrado de datos: algunos troyanos están diseñados para cifrar datos en una computadora y exigir el pago de un rescate a cambio de la clave de descifrado. Este tipo de ataque se conoce como ransomware y puede ser devastador para las organizaciones y las personas que dependen de sus datos para operar.

- Ataques destructivos: los troyanos también se pueden usar para lanzar ataques destructivos, como eliminar o corromper archivos, interrumpir la actividad de la red o incluso causar daños físicos a los sistemas. Estos ataques se pueden utilizar para sabotear empresas, gobiernos e infraestructuras críticas, lo que provoca importantes daños financieros y de reputación.

En resumen, Wacatac es una amenaza importante para la seguridad y la privacidad de las personas y las organizaciones. Puede robar información confidencial, controlar dispositivos, propagar malware, cifrar datos y lanzar ataques destructivos.

Wacatac puede propagar infecciones de ransomware:

Los troyanos son un método común utilizado por los ciberdelincuentes para propagar ransomware, un tipo de malware que cifra los archivos de la víctima y exige el pago a cambio de la clave de descifrado. Wacatac generalmente se disfraza como un programa o archivo legítimo y se entrega a los sistemas de destino a través de archivos adjuntos de correo electrónico, enlaces maliciosos o descargas de software infectado.

Una vez que el troyano está instalado en la computadora, descarga e instala silenciosamente el ransomware. Luego, el ransomware comienza a cifrar los archivos de la víctima, haciéndolos inaccesibles para el usuario. Luego, el atacante exige el pago, generalmente en forma de criptomoneda, a cambio de la clave de descifrado que puede desbloquear los archivos. Las consecuencias de un ataque de ransomware pueden ser graves, tanto para las personas como para las organizaciones. Estas son algunas de las posibles consecuencias de un ataque de ransomware propagado por troyanos como Wacatac:

- Pérdida de datos: el ransomware puede hacer que la víctima pierda el acceso a archivos importantes, como fotos personales, registros financieros y documentos comerciales. Si la víctima no paga el rescate, los archivos pueden perderse de forma permanente.

- Pérdida financiera: los ataques de ransomware pueden ser costosos, tanto en términos del rescate exigido como del costo de recuperar datos perdidos o reparar daños en el dispositivo o la red.

- Daños a la reputación: las organizaciones que sufren un ataque de ransomware pueden sufrir daños a su reputación, especialmente si los datos confidenciales se ven comprometidos.

- Consecuencias legales: si los datos de la víctima contienen información personal o confidencial, el atacante puede estar violando las leyes de protección de datos, lo que puede tener consecuencias legales.

- Interrupción del negocio: los ataques de ransomware pueden interrumpir las operaciones comerciales, lo que provoca la pérdida de ingresos, el incumplimiento de los plazos y otras consecuencias negativas.

En resumen, los troyanos son un método común utilizado por los ciberdelincuentes para propagar ransomware. Las consecuencias de un ataque de ransomware pueden ser graves.

Cuáles podrían ser las consecuencias de la capacidad de Wacatac de robar datos?

Las consecuencias de la capacidad de Wacatac para robar información pueden ser graves y duraderas. Una de las principales consecuencias es el robo de identidad. Los actores de amenazas pueden hacer uso de los datos robados para crear identidades falsas o hacerse cargo de las existentes. Esto puede conducir a pérdidas financieras, daños a los puntajes de crédito y problemas legales para la víctima. Además, las víctimas del robo de identidad pueden pasar meses o incluso años tratando de resolver el daño causado por el robo de su información personal.

Otro efecto de la capacidad de Wacatac para robar datos es el fraude financiero. Los delincuentes de Internet pueden usar los datos robados para realizar compras no autorizadas o retirar dinero de la cuenta bancaria de la víctima. Esto puede resultar en pérdidas financieras para la persona afectada, así como daños en su puntaje crediticio. En algunos casos, es posible que las víctimas no puedan recuperar los fondos robados, lo que genera problemas financieros a largo plazo.

La capacidad de un troyano para robar datos también puede conducir a la pérdida de información comercial confidencial. Los ciberdelincuentes pueden usar los datos robados para obtener acceso a las redes de la empresa y robar datos comerciales valiosos, como propiedad intelectual o secretos comerciales. Esto puede conducir a pérdidas financieras significativas y daños a la reputación de la empresa. En algunos casos, la pérdida de información comercial confidencial puede llevar a la quiebra de la empresa.

Finalmente, la capacidad de un troyano para robar datos puede conducir a la propagación de malware. Los ciberdelincuentes pueden usar los datos robados para enviar correos electrónicos de phishing dirigidos o archivos adjuntos cargados de malware a los contactos de la víctima. Esto puede conducir a la propagación de malware a otros dispositivos, creando un efecto dominó de brechas de seguridad y robos de datos.

En resumen, las consecuencias de la capacidad de Wacatac para robar datos son graves y pueden tener efectos duraderos en la vida de la víctima. Es importante que las personas y las empresas tomen medidas proactivas para proteger sus dispositivos y datos de este tipo de amenazas, incluido el uso de software antivirus, evitando descargas y sitios web sospechosos, y actualizando regularmente su software de seguridad.

Cómo se infectó mi PC con este virus?

Hay varias formas a través de las cuales dicha amenaza de malware puede llegar a su computadora. Algunos de los métodos comunes incluyen:

- Correos electrónicos no deseados: los enlaces sospechosos en los correos electrónicos no deseados pueden conducir a la instalación de virus.

- Recursos de alojamiento gratuitos en línea: los recursos de alojamiento gratuitos disponibles en Internet también pueden ser una fuente de infección de malware.

- Instalación oculta: los virus se pueden instalar en secreto junto con otras aplicaciones, especialmente las utilidades freeware o shareware.

- Recursos P2P: si emplea recursos ilegales de igual a igual (P2P) para descargar software pirateado, aumenta el riesgo de infección por virus.

- Troyanos: los troyanos se pueden usar para propagar Wacatac disfrazando la amenaza como un archivo o programa legítimo.

El troyano a menudo se propaga a través de correos electrónicos no deseados que contienen archivos adjuntos o enlaces maliciosos. Los ciberdelincuentes crean correos electrónicos de aspecto convincente que parecen legítimos, como un mensaje de un banco, una empresa de transporte o una agencia gubernamental. Estos correos electrónicos invitan a los destinatarios a descargar y abrir el archivo adjunto o hacer clic en el enlace. Una vez que se hace clic, la carga útil maliciosa se descarga y se ejecuta en la computadora del usuario, infectándola con el malware. En algunos casos, la carga útil puede estar incrustada dentro del propio correo electrónico, lo que le permite ejecutarse tan pronto como se abre el correo electrónico.

Se han informado casos en los que Wacatac se camufló como una herramienta legítima, haciéndose pasar por mensajes que exigen el lanzamiento de software no deseado o actualizaciones del navegador. Algunas estafas en línea emplean una técnica para engañarlo para que instale el virus manualmente, haciéndolo un participante activo en el proceso. Por lo general, estas alertas falsas no indicarán que está instalando ransomware. En cambio, la instalación se disfrazará como una actualización de un programa legítimo como Adobe Flash Player o algún otro programa sospechoso. La verdadera naturaleza de la instalación se ocultará bajo estas alertas falsas.

El uso de aplicaciones pirateadas y recursos P2P para descargar software pirateado puede representar una amenaza importante para la seguridad de su dispositivo y puede conducir a la inyección de malware grave como Wacatac.

Los troyanos son un vector de ataque popular para este tipo de infecciones. Los piratas informáticos usan troyanos para propagar ransomware, RAT, criptomineros, ladrones de datos disfrazando el malware como un archivo o programa legítimo. Una vez que la víctima descarga y ejecuta el troyano, la carga del malware se libera en su sistema. Los troyanos se pueden propagar a través de varios canales, incluidos sitios web maliciosos, plataformas de redes sociales y redes de igual a igual. Los ciberdelincuentes suelen utilizar tácticas de ingeniería social para engañar a los usuarios para que descarguen y ejecuten troyanos.

Oferta especial

Wacatac puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Wacatac lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

Detalles de antimalware y guía del usuario

Haga clic aquí para Windows

Haga clic aquí para Mac

Nota importante: este malware le pide que habilite las notificaciones del navegador web. Entonces, antes de continuar con el proceso de eliminación manual, ejecute estos pasos.

Google Chrome (PC)

-

-

- Vaya a la esquina superior derecha de la pantalla y haga clic en tres puntos para abrir el botón Menú

- Seleccione “Configuración”. Desplace el mouse hacia abajo para elegir la opción “Avanzado”

- Vaya a la sección “Privacidad y seguridad” desplazándose hacia abajo y luego seleccione “Configuración de contenido” y luego la opción “Notificación”

- Encuentre cada URL sospechosa y haga clic en tres puntos en el lado derecho y elija la opción “Bloquear” o “Eliminar”

-

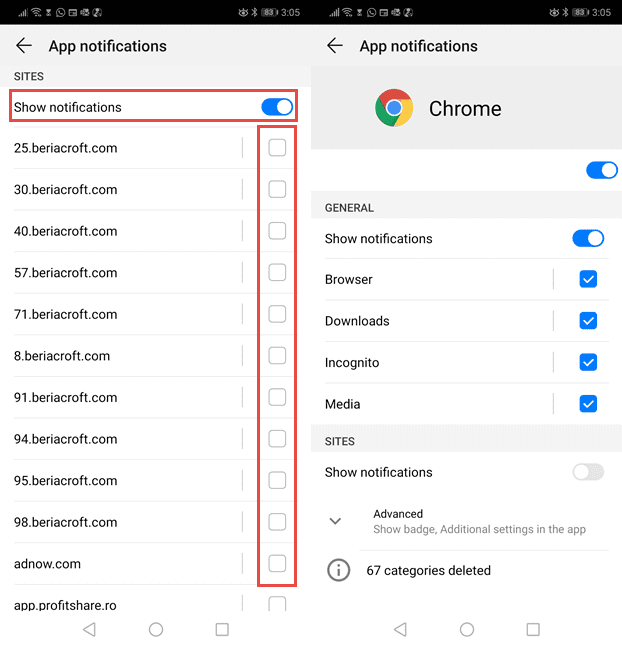

Google Chrome (Android)

-

-

- Vaya a la esquina superior derecha de la pantalla y haga clic en tres puntos para abrir el botón de menú y luego haga clic en “Configuración”

- Desplácese hacia abajo para hacer clic en “configuración del sitio” y luego presione la opción “notificaciones”

- En la ventana recién abierta, elija cada URL sospechosa una por una

- En la sección de permisos, seleccione “notificación” y “Desactivar” el botón de alternar

-

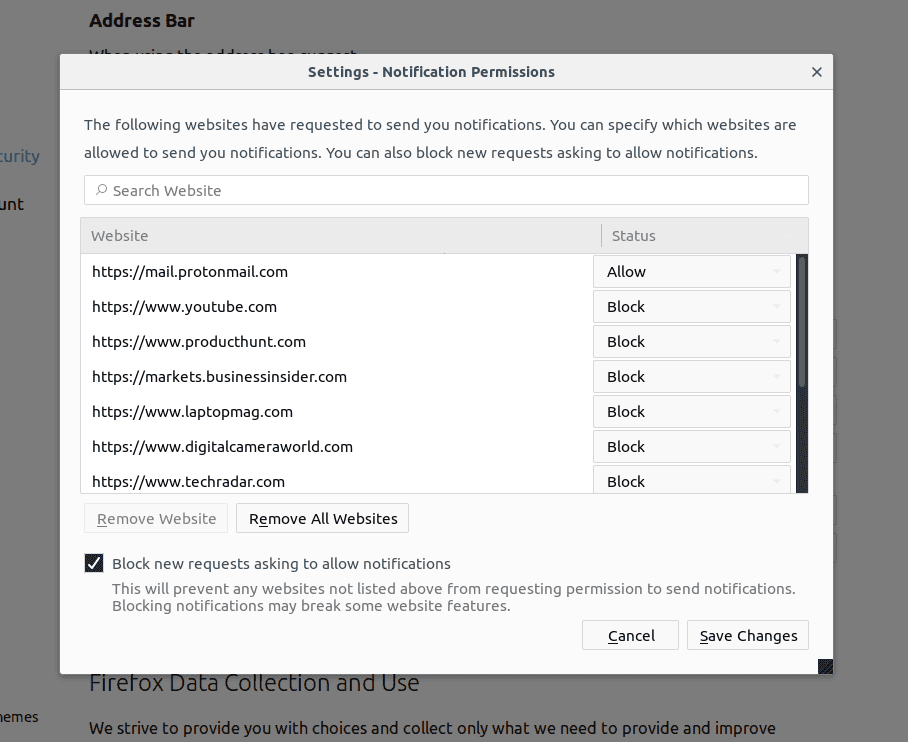

Mozilla Firefox

-

-

- En la esquina derecha de la pantalla, verá tres puntos, que es el botón “Menú”

- Seleccione “Opciones” y elija “Privacidad y seguridad” en la barra de herramientas presente en el lado izquierdo de la pantalla

- Desplácese lentamente hacia abajo y vaya a la sección “Permiso”, luego elija la opción “Configuración” junto a “Notificaciones”

- En la ventana recién abierta, seleccione todas las URL sospechosas. Haga clic en el menú desplegable y seleccione “Bloquear”

-

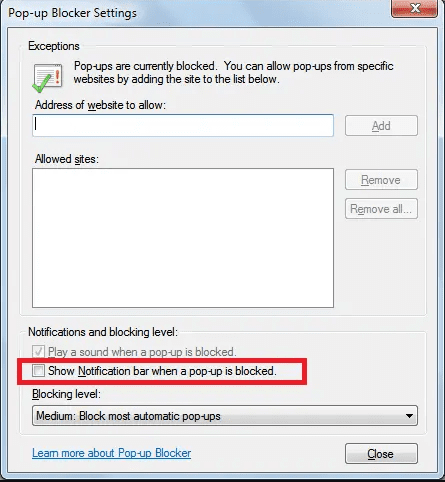

explorador de Internet

-

-

- En la ventana de Internet Explorer, seleccione el botón de engranaje presente en la esquina derecha

- Elija “Opciones de Internet”

- Seleccione la pestaña “Privacidad” y luego “Configuración” en la sección “Bloqueador de elementos emergentes”

- Seleccione todas las URL sospechosas una por una y haga clic en la opción “Eliminar”

-

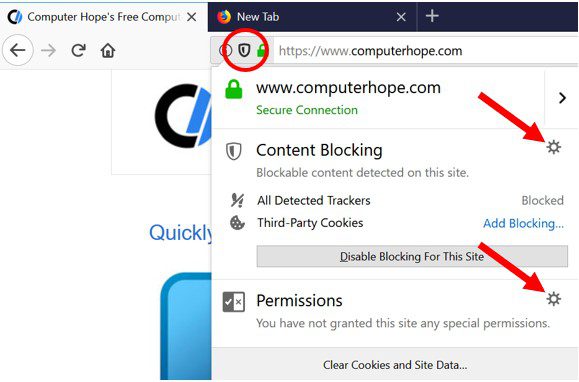

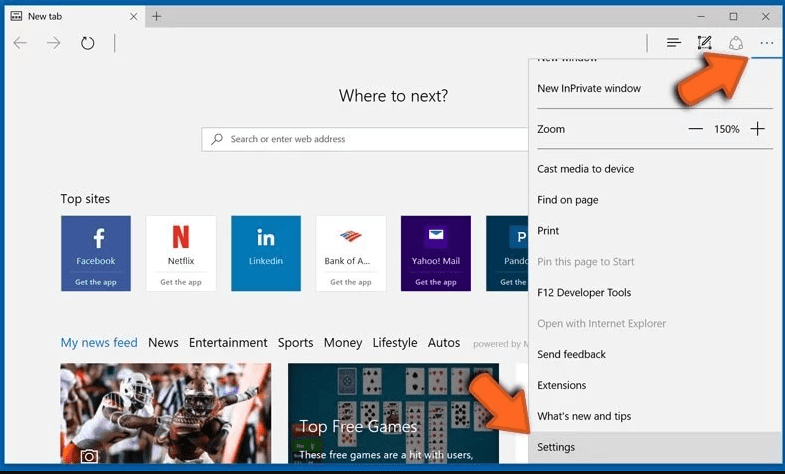

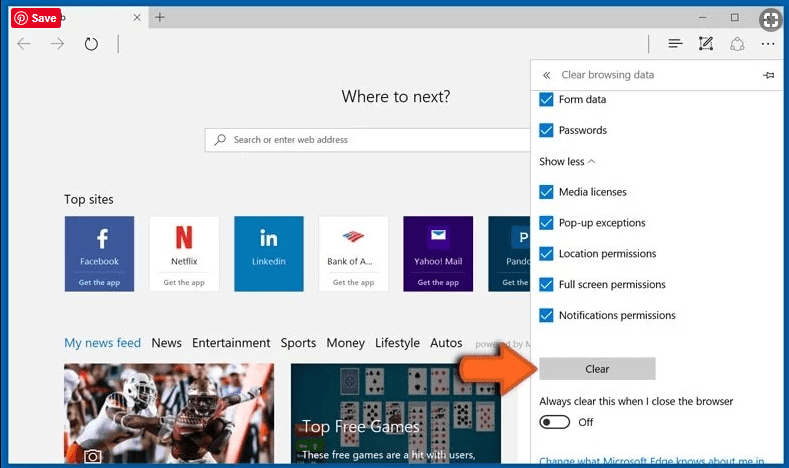

Microsoft Edge

-

-

- Abra Microsoft Edge y haga clic en los tres puntos en la esquina derecha de la pantalla para abrir el menú.

- Desplácese hacia abajo y seleccione “Configuración”

- Desplácese hacia abajo para elegir “ver configuración avanzada”

- En la opción “Permiso del sitio web”, haga clic en la opción “Administrar”

- Haga clic en cambiar debajo de cada URL sospechosa

-

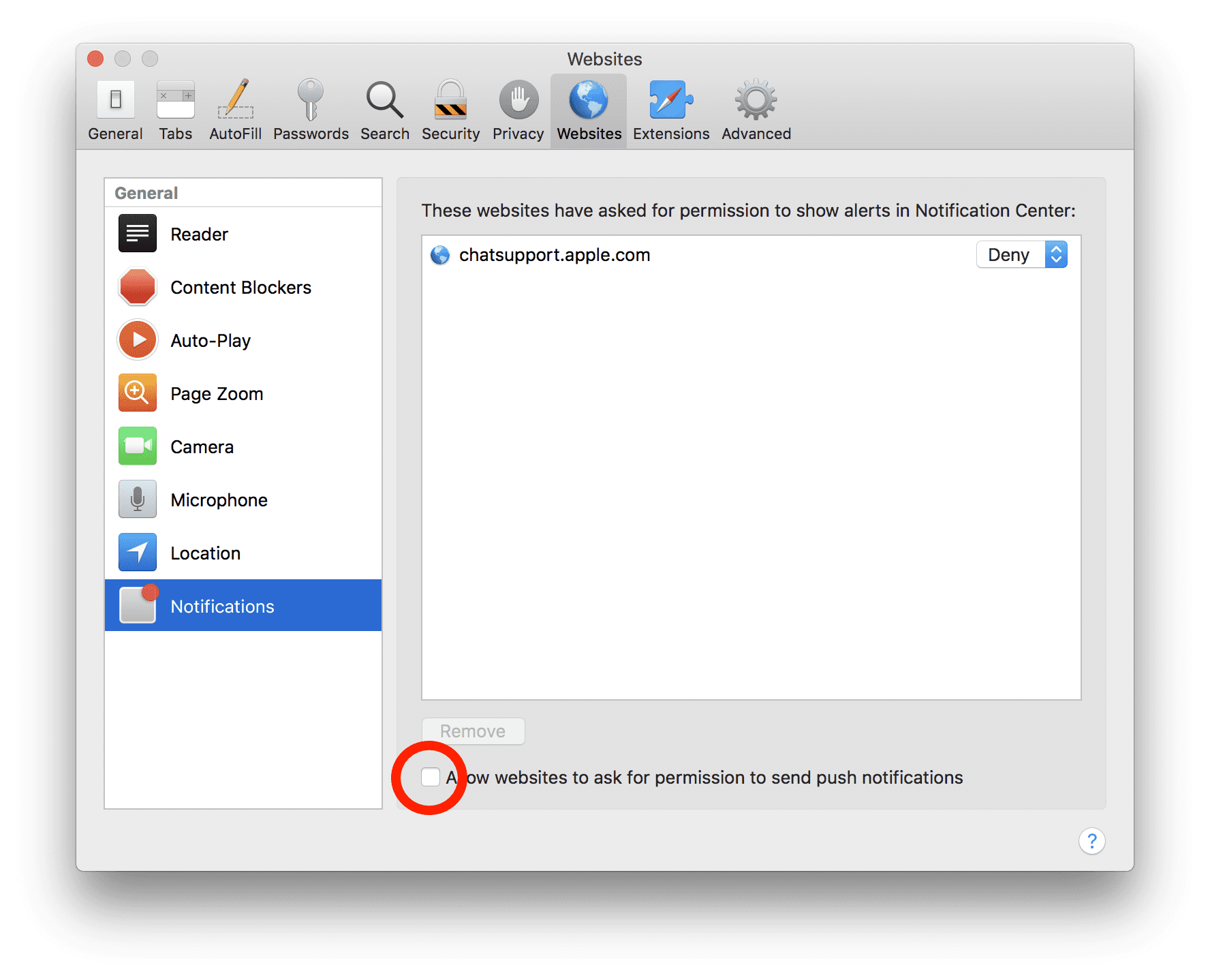

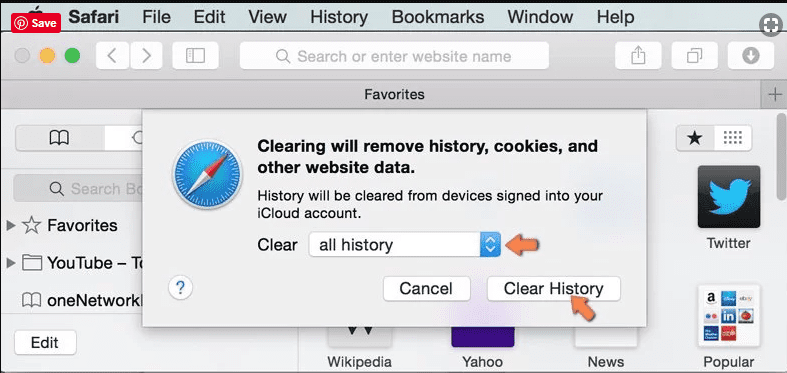

Safari (Mac):

-

-

- En la esquina superior derecha, haga clic en “Safari” y luego seleccione “Preferencias”

- Vaya a la pestaña “sitio web” y luego elija la sección “Notificación” en el panel izquierdo

- Busque las URL sospechosas y elija la opción “Denegar” para cada una de ellas.

-

Pasos manuales para eliminar Wacatac:

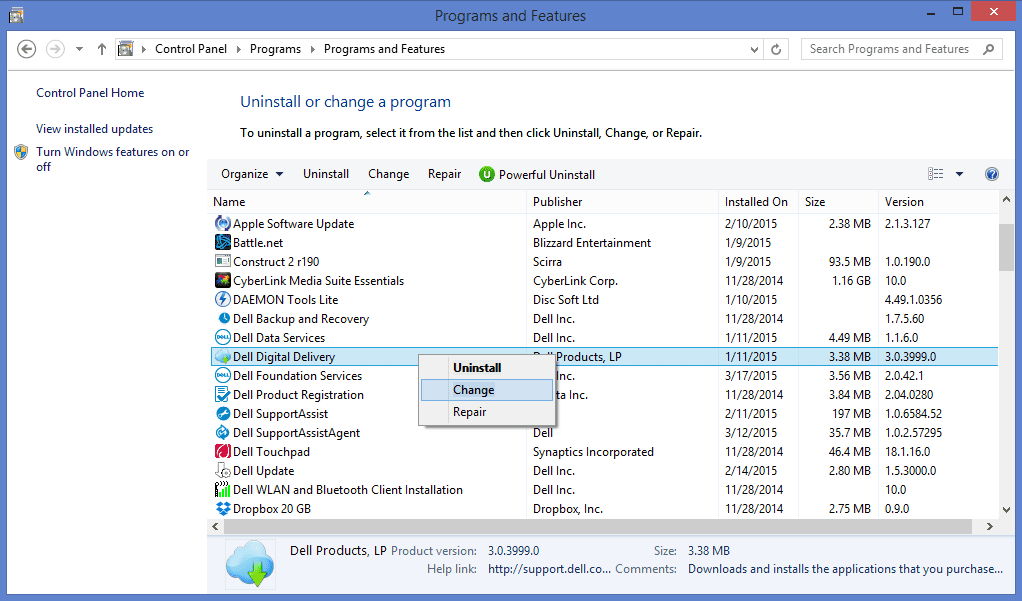

Elimine los elementos relacionados de Wacatac usando el Panel de control

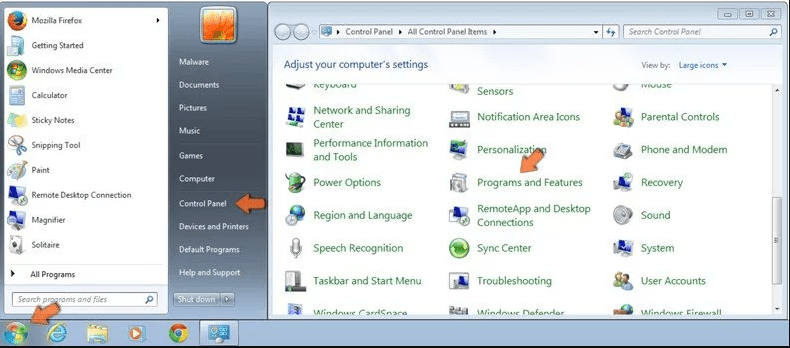

Usuarios de Windows 7

Haga clic en “Inicio” (el logotipo de Windows en la esquina inferior izquierda de la pantalla del escritorio), seleccione “Panel de control”. Localice los “Programas” y luego haga clic en “Desinstalar programa”

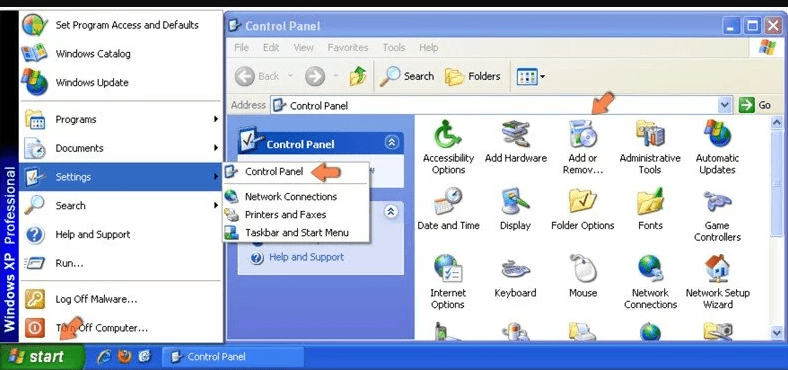

Usuarios de Windows XP

Haga clic en “Inicio” y luego seleccione “Configuración” y luego haga clic en “Panel de control”. Busque y haga clic en la opción “Agregar o quitar programa”

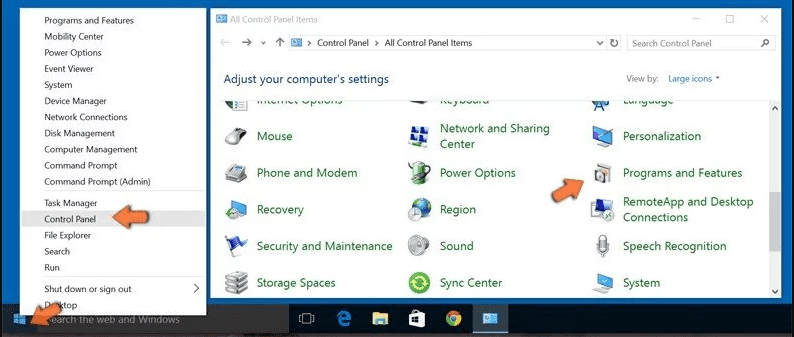

Usuarios de Windows 10 y 8:

Vaya a la esquina inferior izquierda de la pantalla y haga clic derecho. En el menú “Acceso rápido”, elija “Panel de control”. En la ventana recién abierta, elija “Programa y características”

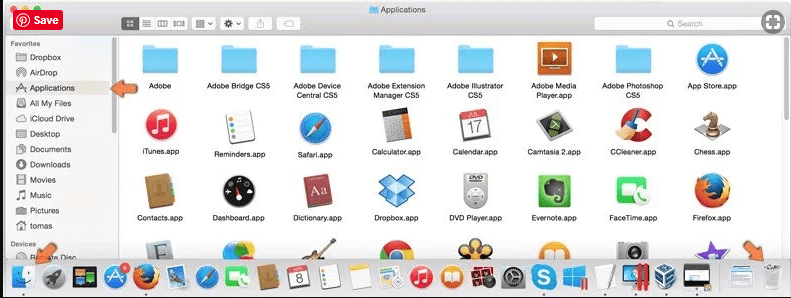

Usuarios de Mac OSX

Haga clic en la opción “Finder”. Elija “Aplicación” en la pantalla recién abierta. En la carpeta “Aplicación”, arrastre la aplicación a “Papelera”. Haga clic derecho en el icono de la Papelera y luego haga clic en “Vaciar Papelera”.

En la ventana de desinstalación de programas, busque los PUA. Elija todas las entradas no deseadas y sospechosas y haga clic en “Desinstalar” o “Eliminar”.

Después de desinstalar todo el programa potencialmente no deseado que causa problemas Wacatac, escanee su computadora con una herramienta antimalware para detectar cualquier PUP y PUA restantes o una posible infección de malware. Para escanear la PC, utilice la herramienta antimalware recomendada.

Oferta especial

Wacatac puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Wacatac lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.

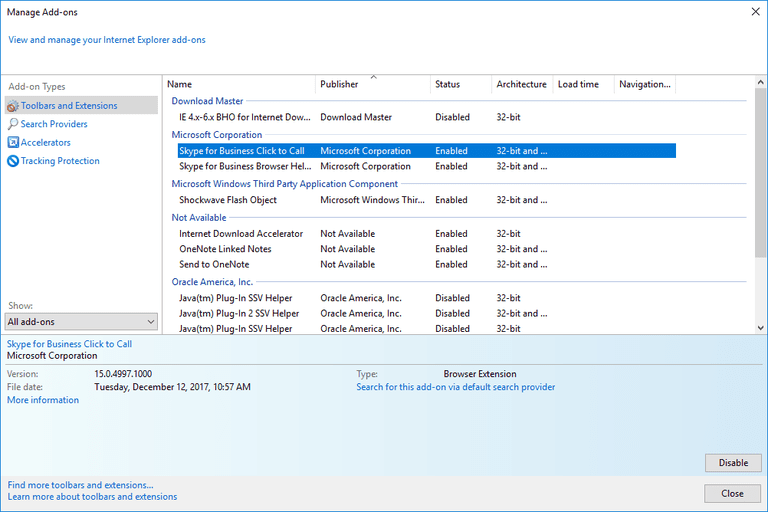

Eliminar complementos y extensiones maliciosas de IE

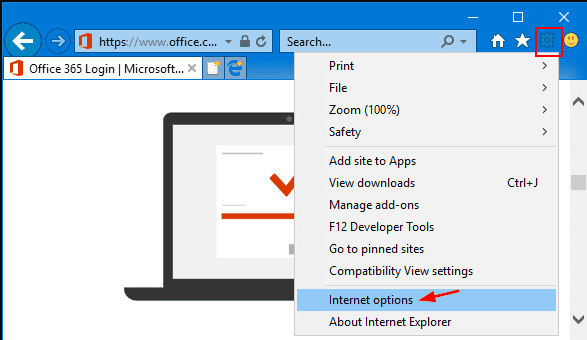

Haga clic en el ícono de ajustes en la esquina superior derecha de Internet Explorer. Seleccione “Administrar complementos”. Busque los complementos o complementos instalados recientemente y haga clic en “Eliminar”.

Opcion adicional

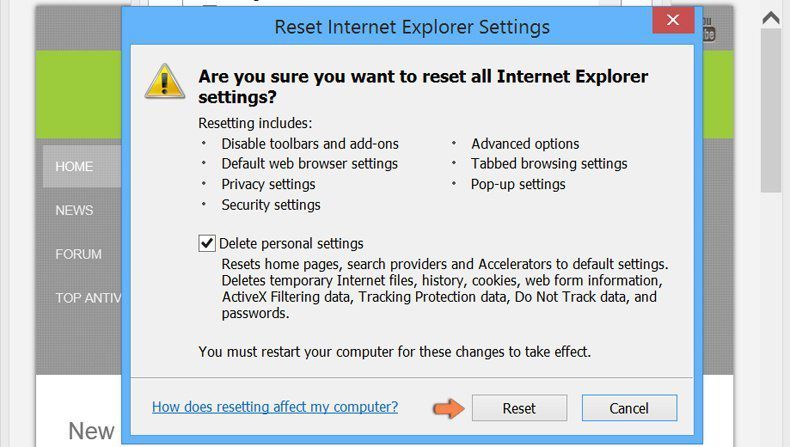

Si aún enfrenta problemas relacionados con la eliminación de Wacatac, puede restablecer Internet Explorer a su configuración predeterminada.

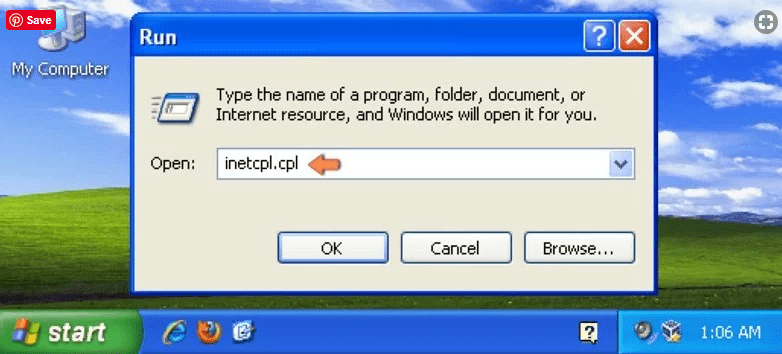

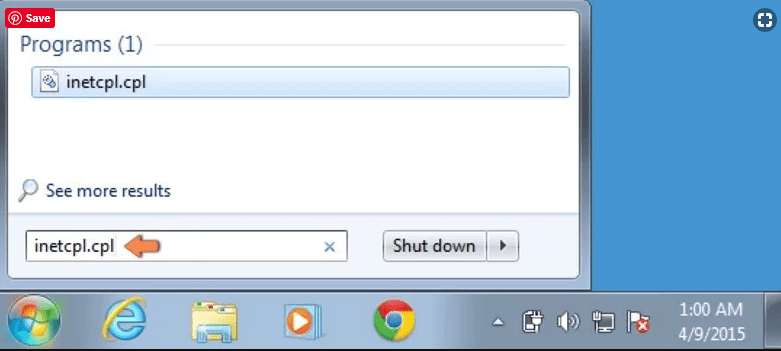

Usuarios de Windows XP: presione “Inicio” y haga clic en “Ejecutar”. En la ventana recién abierta, escriba “inetcpl.cpl” y haga clic en la pestaña “Avanzado” y luego presione “Restablecer”.

Usuarios de Windows Vista y Windows 7: presione el logotipo de Windows, escriba inetcpl.cpl en el cuadro de búsqueda de inicio y presione Entrar. En la ventana recién abierta, haga clic en la “Pestaña Avanzada” seguido del botón “Restablecer”.

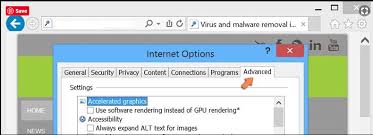

Para usuarios de Windows 8: Abra IE y haga clic en el icono “engranaje”. Elija “Opciones de Internet”

Seleccione la pestaña “Avanzado” en la ventana recién abierta

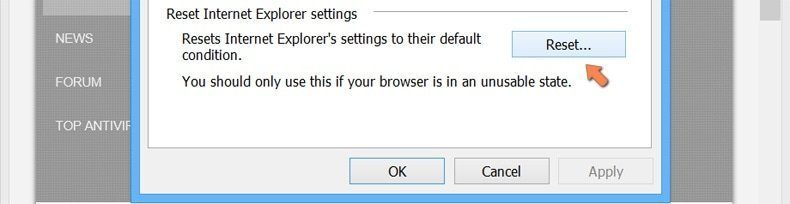

Presione en la opción “Restablecer”

Debe presionar nuevamente el botón “Restablecer” para confirmar que realmente desea restablecer el IE

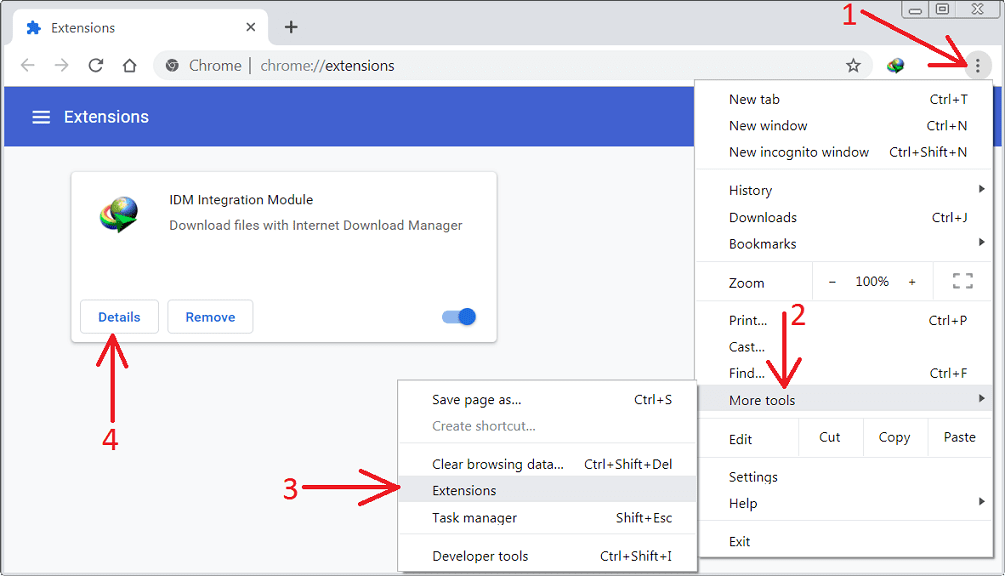

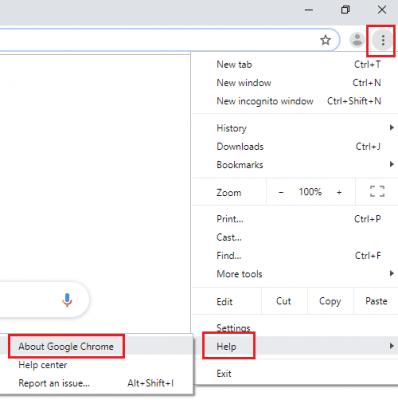

Eliminar Dudoso y nocivo Extension de Google Chrome

Vaya al menú de Google Chrome presionando tres puntos verticales y seleccione “Más herramientas” y luego “Extensiones”. Puede buscar todos los complementos instalados recientemente y eliminarlos todos.

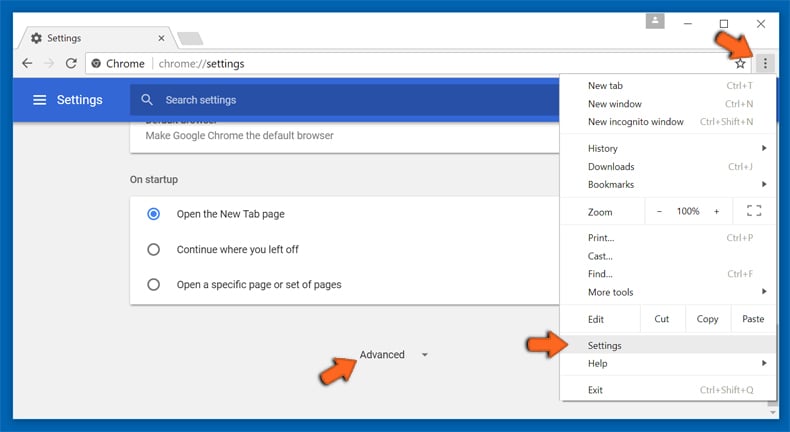

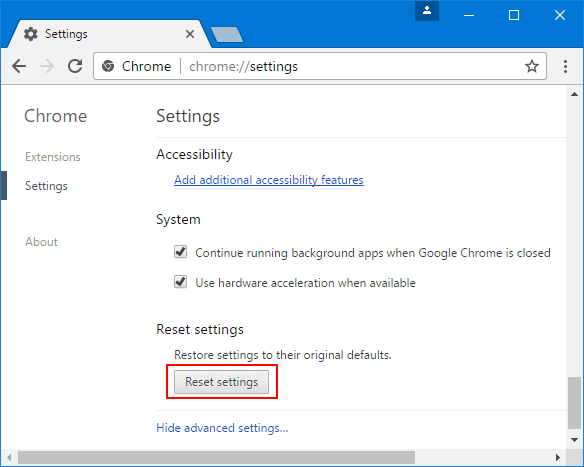

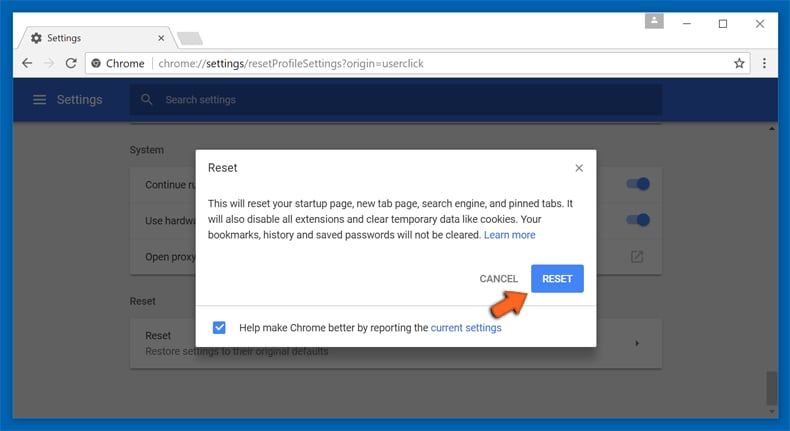

Método opcional

Si los problemas relacionados con Wacatac aún persisten o si tiene problemas para eliminarlos, se recomienda restablecer la configuración de navegación de Google Chrome. Vaya a tres puntos punteados en la esquina superior derecha y elija “Configuración”. Desplácese hacia abajo y haga clic en “Avanzado”.

En la parte inferior, observe la opción “Restablecer” y haga clic en ella.

En la siguiente ventana abierta, confirme que desea restablecer la configuración de Google Chrome haciendo clic en el botón “Restablecer”.

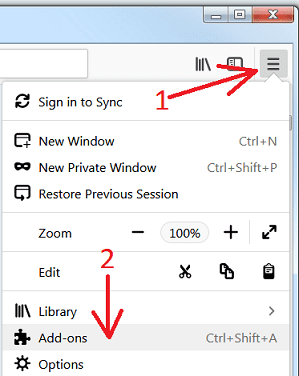

Eliminar Wacatac los complementos (incluidos todos los demás complementos dudosos) de Firefox Mozilla

Abra el menú de Firefox y seleccione “Complementos”. Haga clic en “Extensiones”. Seleccione todos los complementos del navegador instalados recientemente.

Método opcional

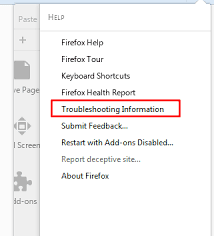

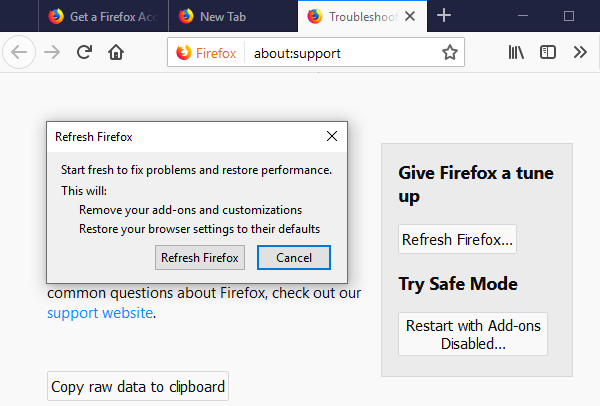

Si tiene problemas para eliminar Wacatac, tiene la opción de restablecer la configuración de Mozilla Firefox.

Abra el navegador (Mozilla Firefox) y haga clic en el “menú” y luego haga clic en “Ayuda”.

Elija “Información de solución de problemas”

En la ventana emergente recién abierta, haga clic en el botón “Actualizar Firefox”

El siguiente paso es confirmar que realmente desea restablecer la configuración predeterminada de Mozilla Firefox haciendo clic en el botón “Actualizar Firefox”.

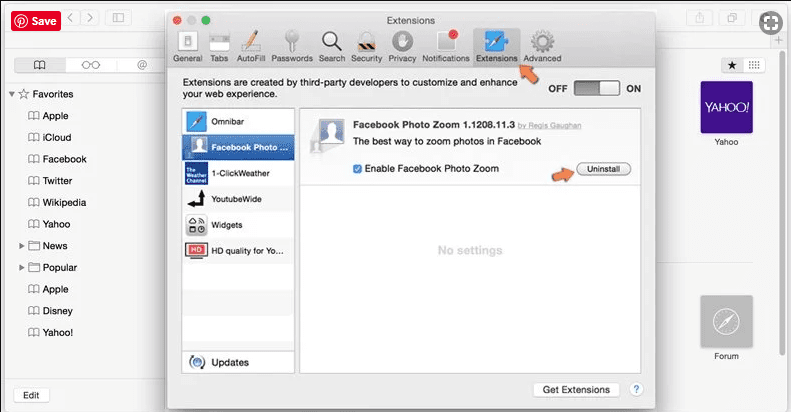

Eliminar Malicious Extension de Safari

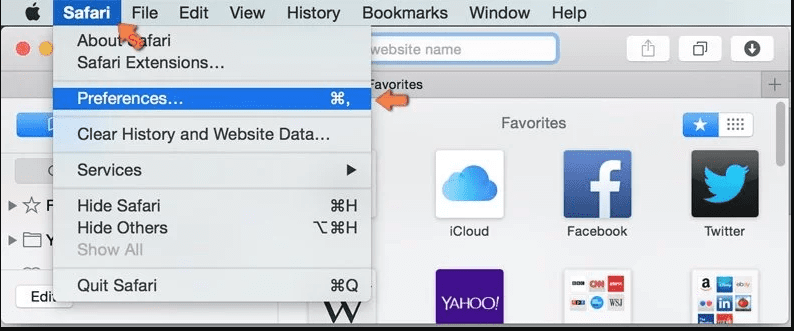

Abra el Safari y vaya a su “Menú” y seleccione “Preferencias”.

Haga clic en “Extensión” y seleccione todas las “Extensiones” instaladas recientemente y luego haga clic en “Desinstalar”.

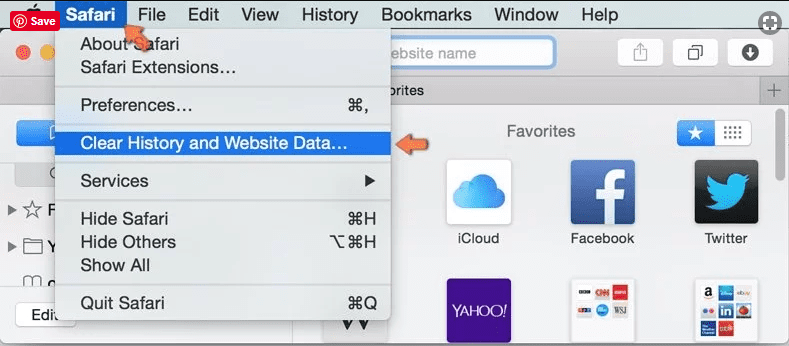

Método opcional

Abra el “Safari” y vaya al menú. En el menú desplegable, elija “Borrar historial y datos del sitio web”.

En la ventana recién abierta, seleccione “Todo el historial” y luego presione la opción “Borrar historial”.

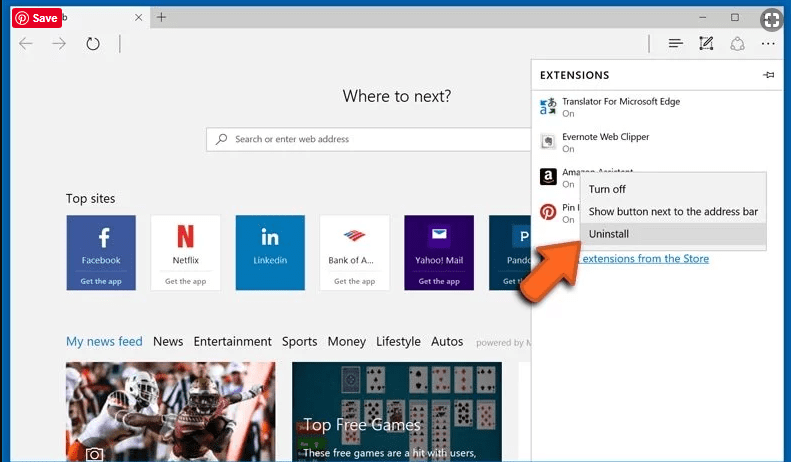

Borrar Wacatac (complementos maliciosos) de Microsoft Edge

Abra Microsoft Edge y vaya a tres iconos de puntos horizontales en la esquina superior derecha del navegador. Seleccione todas las extensiones instaladas recientemente y haga clic con el botón derecho del mouse para “desinstalar”

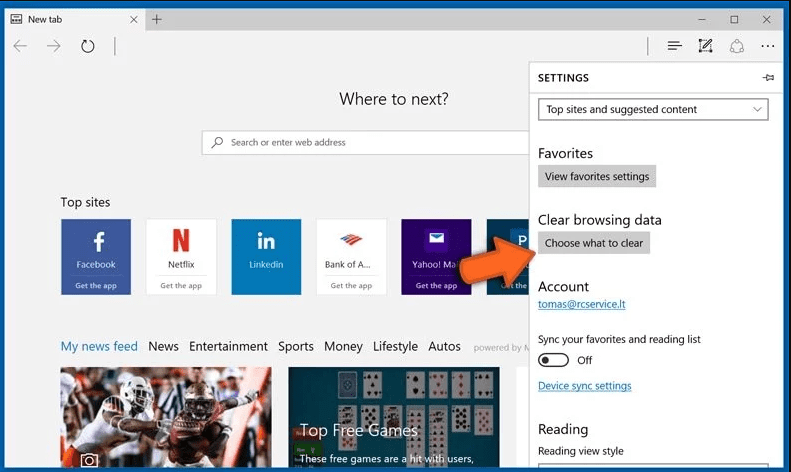

Método opcional

Abra el navegador (Microsoft Edge) y seleccione “Configuración”

Los siguientes pasos son hacer clic en el botón “Elegir qué borrar”

Haga clic en “mostrar más” y luego seleccione todo y luego presione el botón “Borrar”.

Cómo prevenir el ataque Wacatac?

Aunque ninguna medida de seguridad puede garantizar una protección completa contra el malware, existen ciertas precauciones que puede tomar para evitar que las amenazas cibernéticas terribles infecten su dispositivo. Esté atento al instalar software gratuito y lea atentamente las ofertas adicionales del instalador.

Los usuarios deben tener cuidado al abrir correos electrónicos de remitentes desconocidos o cualquier mensaje que parezca sospechoso o fuera de lo común. Si el remitente o la dirección no le son familiares, o el contenido no está relacionado con nada que esté esperando, es mejor no abrir el mensaje. Es muy poco probable que pueda ganar un premio en un concurso en el que no participó, así que tenga cuidado con los correos electrónicos que afirman que ganó algo. Si el asunto del correo electrónico parece estar relacionado con algo que está anticipando, es importante examinar minuciosamente todos los aspectos del mensaje. Los estafadores a menudo cometen errores, por lo que analizar detenidamente el contenido del correo electrónico podría ayudarlo a identificar cualquier actividad fraudulenta. Recuerde, siempre es mejor pecar de precavido y evitar abrir correos electrónicos o cartas que parezcan sospechosas.

También es crucial mantener actualizados todos los programas de software y seguridad para evitar vulnerabilidades que el malware puede explotar. El uso de programas descifrados o desconocidos es un riesgo importante para los ataques basados en troyanos. Los ciberdelincuentes suelen distribuir troyanos disfrazados de software legítimo, como parches o comprobaciones de licencias. Sin embargo, es difícil diferenciar entre el software confiable y los troyanos maliciosos, ya que algunos troyanos pueden incluso tener la funcionalidad que buscan los usuarios.

Para mitigar este riesgo, es crucial evitar el uso de programas que no sean de confianza y solo descargar software de fuentes confiables. Antes de descargar cualquier programa, los usuarios deben investigarlo a fondo y leer reseñas de fuentes confiables. También se recomienda consultar los foros de mensajes antimalware para recopilar información adicional sobre cualquier software que pueda generar sospechas. En última instancia, la mejor defensa contra los ataques de troyanos es tener cuidado y evitar descargar software de fuentes no confiables.

Conclusión

En la mayoría de los casos, los PUP y el adware ingresan a la PC marcada a través de descargas de software gratuito no seguras. Se recomienda que solo elija el sitio web de desarrolladores solo mientras descarga cualquier tipo de aplicaciones gratuitas. Elija un proceso de instalación personalizado o avanzado para que pueda rastrear los PUP adicionales enumerados para la instalación junto con el programa principal.

Oferta especial

Wacatac puede ser una infección informática espeluznante que puede recuperar su presencia una y otra vez, ya que mantiene sus archivos ocultos en las computadoras. Para lograr una eliminación sin problemas de este malware, le sugerimos que pruebe con un potente escáner antimalware Spyhunter para verificar si el programa puede ayudarlo a deshacerse de este virus.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. El escáner gratuito Spyhunter descarga solo escaneos y detecta las amenazas actuales de las computadoras y también puede eliminarlas una vez, sin embargo, requiere que lo haga durante las próximas 48 horas. Si tiene la intención de eliminar los therats detectados al instante, tendrá que comprar su versión de licencia que activará el software por completo.

Oferta especial (para Macintosh)

Si usted es un usuario de Mac y Wacatac lo ha afectado, puede descargar el escáner antimalware gratuito para Mac aquí para verificar si el programa funciona para usted.