Was ist [email protected] und wie funktioniert er?

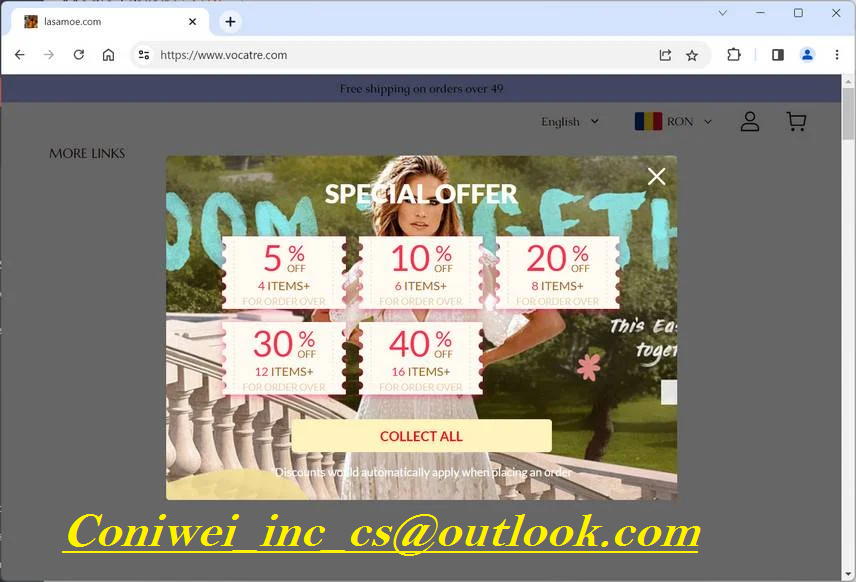

Die E-Mail-Adresse [email protected] erscheint auf mehreren Websites, die angeblich eine breite Produktpalette verkaufen. Diese Websites sind jedoch betrügerisch und zielen darauf ab, unschuldige Käufer zu täuschen, indem sie sowohl Geld als auch persönliche Daten stehlen. Zu den Warnsignalen für ihre Unzuverlässigkeit gehören unglaublich niedrige Preise, schlechte Grammatik- und Rechtschreibfehler, das Fehlen von Unternehmensdetails und Rückgaberichtlinien sowie gefälschte oder kopierte Bewertungen. Darüber hinaus mangelt es ihnen an sicheren Zahlungsmethoden, Verschlüsselung beim Bezahlvorgang und einem reaktionsschnellen Kundenservice.

Wie funktioniert der Betrug?

Die betrügerischen [email protected] locken Kunden mit attraktiven Produkten und Rabatten und veranlassen die Zahlung per Kreditkarte oder anderen Online-Methoden. Nach der Zahlung erhalten Kunden entweder nichts oder minderwertige und gefälschte Artikel, die nicht mit der Beschreibung oder den Bildern auf der Website übereinstimmen. Ziel dieser Betrugsmasche ist es, ahnungslose Käufer um ihr Geld zu betrügen und ihnen im Gegenzug keine echten Produkte anzubieten.

Darüber hinaus können Kunden E-Mails von [email protected] erhalten, in denen weitere persönliche Informationen wie Adressen, Telefonnummern oder Bankkontodaten abgefragt werden. Hierbei handelt es sich um eine Phishing-Taktik, die darauf abzielt, sensible Daten zum Zwecke des Identitätsdiebstahls oder betrügerischer Aktivitäten abzugreifen.

Darüber hinaus verwenden die betrügerischen [email protected] gefälschte Sendungsverfolgungsnummern oder Versandbestätigungs-E-Mails, um den Eindruck zu erwecken, dass Bestellungen unterwegs seien. Diese Tracking-Nummern sind jedoch entweder ungültig oder haben keinen Bezug zum Kauf des Kunden. Anschließend erhalten Kunden möglicherweise E-Mails mit der Bitte um zusätzliche Mittel zur Deckung von Zöllen oder Steuern, was als weitere Taktik zur Gelderpressung dient. Ziel dieser betrügerischen Praktiken ist es, ahnungslose Käufer zu täuschen und zu betrügen.

So erkennen und vermeiden Sie betrügerische Websites

Beim Online-Einkauf ist es wichtig, auf Warnsignale zu achten, die auf potenzielle Betrugsseiten hinweisen. Überprüfen Sie zunächst die URL der Website und suchen Sie nach Rechtschreibfehlern oder geringfügigen Abweichungen. Suchen Sie nach Bewertungen unbekannter Websites, um deren Legitimität einzuschätzen. Seriöse Websites stellen echte Kontaktinformationen bereit, während Betrüger häufig gefälschte Angaben enthalten. Suchen Sie in der URL-Leiste nach dem Schlosssymbol, das auf eine sichere HTTPS-Verbindung mit SSL-Verschlüsselung hinweist.

Achten Sie auf versteckte Gebühren, die während des Bezahlvorgangs auftauchen können, und prüfen Sie die Zahlungsmethoden. Vermeiden Sie unsichere Optionen wie Überweisungen, Geschenkkarten oder Kryptowährung. Kreditkarten bieten einen besseren Schutz. Bewerten Sie Produktfotos auf Echtheit, da Betrüger möglicherweise Bilder von anderen Websites stehlen oder computergenerierte Bilder verwenden. Untersuchen Sie die Social-Media-Präsenz der Website, da Betrüger oft nur eine minimale nachweisbare Aktivität und wenige Follower aufweisen.

Lesen Sie Online-Bewertungen und suchen Sie nach dem Namen der Website sowie „Betrug“ oder „Bewertung“, um Kundenbeschwerden und potenzielle Probleme aufzudecken. Seien Sie jedoch vorsichtig bei gefälschten Bewertungen. Überprüfen Sie die Transparenz der Domänenregistrierung mit den Domain-Tools von Whols, da Betrugsseiten möglicherweise heimlich Domänen registrieren. Betrachten Sie abschließend das Produkt selbst, da stark reduzierte Luxusartikel, die schwer zu finden sind, Verdacht erregen sollten.

Wenn Verbraucher wachsam bleiben und ihrem Instinkt vertrauen, können sie potenzielle betrügerische E-Commerce-Websites erkennen und ihre finanziellen und persönlichen Daten schützen. Bleiben Sie bei bekannten Einzelhändlern oder Websites mit überwiegend positiven Bewertungen, um ein sichereres Online-Einkaufserlebnis zu gewährleisten.

Was Sie tun können, wenn Sie dem [email protected] zum Opfer fallen:

Wenn Sie von [email protected] getäuscht wurden, ist es wichtig, sich und Ihre Finanzen umgehend zu schützen. Befolgen Sie diese Schritte, um die Auswirkungen des Betrugs abzumildern und Ihr Vermögen zu schützen:

- Benachrichtigen Sie die Federal Trade Commission (FTC) über den Betrug, indem Sie deren Website unter https://reportfraud.ftc.gov/ besuchen. Erwägen Sie außerdem, eine Beschwerde bei der Generalstaatsanwaltschaft Ihres Bundesstaates oder der örtlichen Verbraucherschutzbehörde einzureichen, um sicherzustellen, dass geeignete Maßnahmen gegen die Betrüger ergriffen werden.

- Reichen Sie einen Bericht über den Betrug beim Internet Crime Complaint Center (IC3) über deren Website unter https://www.ic3.gov/ ein. Das IC3 ist eine Gemeinschaftsinitiative des FBI und des National White Collar Crime Center, die sich der Sammlung und Bewertung von Beschwerden im Zusammenhang mit Online-Betrug widmet.

- Senden Sie einen Bericht an Facebook, Instagram oder TikTok und markieren Sie die Anzeigen als irreführend oder irreführend.

- Wenden Sie sich unverzüglich an Ihre Bank oder Ihr Kreditkartenunternehmen und informieren Sie sie über die betrügerische Transaktion. Beantragen Sie die Löschung Ihrer Karte und die Ausstellung einer neuen Karte. Prüfen Sie die Möglichkeit, die Gebühr anzufechten, um eine mögliche Rückerstattung zu erhalten.

- Aktualisieren Sie sofort Ihre Passwörter und PINs für alle Ihre Online-Konten, insbesondere wenn Sie dieselben Anmeldeinformationen auf der betrügerischen Website verwendet haben. Dies sorgt für zusätzliche Sicherheit und minimiert das Risiko eines unbefugten Zugriffs.

- Behalten Sie regelmäßig Ihre Kreditberichte und Kontoauszüge im Auge, um Anzeichen verdächtiger Transaktionen oder nicht autorisierter Belastungen zu erkennen.

- Wenn Sie Bedenken haben, dass Malware Ihr Gerät infiziert, führen Sie mit der SpyHunter 5 Anti-Malware-Software einen Scan auf potenzielle Bedrohungen durch.

|

Table Of Content

Zusammenfassung der Bedrohung |

| Name: [email protected] |

| Kategorie: Betrug |

|

Funktionen: Ziel ist es, Benutzer dazu zu verleiten, ihre persönlichen und sensiblen Daten wie Kreditkartendaten, Adresse, Telefonnummer und Sozialversicherungsnummer preiszugeben. |

| Gefahrenstufe: Mittel |

| Schaden: Opfer können schwerwiegende Folgen haben, wie z. B. Identitätsdiebstahl, Betrug und andere böswillige Aktivitäten. |

|

Symptome: Die unerwünschte Anwendung kann mehrere nachteilige Auswirkungen haben, wie z. B. die Anzeige störender Popup-Werbung und die Verlangsamung des Surfens im Internet. Die Bedrohung kann die Einstellungen eines Internetbrowsers manipulieren. Diese Manipulation zwingt Benutzer, die Website des Entführers zu besuchen und Internetsuchen mit ihrer Suchmaschine durchzuführen. |

|

Verbreitung: Browser-Hijacker oder Adware wie [email protected] können sich über irreführende Popup-Anzeigen, kostenlose Software-Installationsprogramme, die mit Malware gebündelt sind, und gefälschte Flash Player-Installationsprogramme verbreiten. |

|

Entfernung: Um die Bedrohung zu entfernen, scannen Sie Ihr System mit der leistungsstarken Anti-Malware-Software SpyHunter |

Was ist der Zweck von [email protected]?

Der Zweck von Adware oder Browser-Hijackern besteht darin, durch gezielte Werbung Einnahmen zu generieren. Es sammelt Benutzerdaten wie Surfgewohnheiten und -präferenzen, um personalisierte Werbung bereitzustellen. Indem das unerwünschte Programm Benutzer mit Anzeigen bombardiert, zielt es darauf ab, die Wahrscheinlichkeit zu erhöhen, dass Benutzer darauf klicken, was zu potenziellen Einnahmen für seine Entwickler führt.

Während Adware in erster Linie ein Ärgernis ist und die Privatsphäre der Benutzer gefährden kann, ist sie für Unternehmen oft ein Mittel, kostenlose Software und Dienste zu monetarisieren, ohne den Benutzern direkt Gebühren zu berechnen. Das Hauptziel eines Browser-Hijackers besteht darin, für bestimmte Websites zu werben, Traffic zu generieren und möglicherweise Einnahmen durch Werbung oder andere Mittel zu erzielen, indem er das Surferlebnis des Benutzers ohne dessen Zustimmung ausnutzt.

Wie landet PUP auf den Geräten der Benutzer?

Durch den Download infizierter Dateien, böswilliger E-Mail-Anhänge oder Besuche manipulierter Websites können Geräte Opfer von Browser-Hijackern oder Adware werden. Diese Hijacking-Tools können in Browsererweiterungen gebündelt oder als Teil von Softwarepaketen enthalten sein. Darüber hinaus können browserbasierte Bedrohungen von Shareware-, Freeware- oder Spyware-Infektionen ausgehen, was ihre potenziellen Ursprungsquellen weiter erweitert.

Potenziell unerwünschte Programme wie [email protected] gelangen oft unbeabsichtigt auf die Geräte der Benutzer, da Benutzer dazu verleitet werden können, sie unwissentlich herunterzuladen. Dies kann passieren, wenn Benutzer einem zusätzlichen Download zustimmen, der in den Bedingungen für die Softwareinstallation erwähnt wird. Eine andere Taktik besteht darin, Benutzer mit der Option, die Installation der Browser-Hijacker-Software abzulehnen, in die Irre zu führen, die Formulierungen sie jedoch absichtlich zu verwirren, was zu einem unbeabsichtigten Download führt. Nach der Installation leitet das PUP seine böswilligen Aktionen ein, indem es die Browseraktivitäten des Benutzers durch eingebetteten böswilligen Code manipuliert.

Welche Auswirkungen hat eine [email protected]?

Unter Browser-Hijacking versteht man die unbefugte Änderung der Einstellungen oder des Verhaltens eines Webbrowsers durch bösartige Software oder Websites. Dies kann verschiedene Auswirkungen auf Benutzer und ihr Surferlebnis haben. Hier sind einige häufige Auswirkungen von Browser-Hijacking:

- Veränderte Homepage und Suchmaschine: Hijacker ändern oft die Standard-Homepage und Suchmaschineneinstellungen eines Browsers, um Benutzer auf eine andere Website umzuleiten. Dies kann die Surfroutine des Benutzers stören und es schwierig machen, die gewünschten Informationen zu finden.

- Unerwünschte Browsererweiterungen: Browser-Hijacker oder Adware können ohne Zustimmung des Benutzers bösartige oder unerwünschte Browsererweiterungen installieren. Diese Erweiterungen können Werbung einschleusen, Browsing-Aktivitäten verfolgen oder persönliche Informationen sammeln, wodurch Vorrang und Sicherheit gefährdet werden.

- Erhöhte Anzeigenpräsenz: Gekaperte Browser zeigen oft übermäßig viele Popup-Anzeigen, Banner-Anzeigen oder In-Text-Anzeigen an. Diese Werbeflut nervt nicht nur die Nutzer, sondern kann auch die Surfgeschwindigkeit verlangsamen und Bandbreite verbrauchen.

- Nachverfolgung und Datenerfassung: Browserbasierte Infektionen wie [email protected] verwenden Nachverfolgungsmechanismen, um die Online-Aktivitäten der Benutzer zu überwachen, einschließlich besuchter Websites, Suchanfragen und in Webformulare eingegebener persönlicher Informationen. Diese Informationen können ohne Einwilligung des Nutzers für gezielte Werbung genutzt oder an Dritte verkauft werden.

Welche Probleme kann [email protected] verursachen?

Diese unerwünschte Anwendung kann zu Instabilität in Webbrowsern führen, indem sie kritische Einstellungen ändert, inkompatible Software einführt oder Systemressourcen verbraucht. Bei Benutzern kann es beim Surfen zu häufigen Abstürzen, langsamer Leistung oder mangelnder Reaktionsfähigkeit kommen. In schwerwiegenderen Fällen kann Browsing-Hijacking zu unbefugtem Zugriff auf Online-Konten führen. PUPs versuchen möglicherweise, Anmeldeinformationen, Finanzinformationen oder andere sensible Daten zu stehlen, wodurch Benutzer dem Risiko eines Identitätsdiebstahls oder Betrugs ausgesetzt werden.

Darüber hinaus kann Browser-Hijacking Teil einer größeren Malware-Infektion sein. In solchen Fällen kann Adware oder Hijacker als Einfallstor für andere Schadsoftware wie Ransomware, Keylogger oder Spyware dienen und das System und die Daten des Benutzers weiter gefährden. Auch browserbasierte Bedrohungen mit Datenerfassungsfunktionen können schwerwiegende Probleme verursachen. Sie können sensible Informationen wie Anmeldedaten, Finanzdaten und persönliche Daten sammeln, was zu Identitätsdiebstahl und Betrug führen kann. Die gesammelten Daten können auch an Dritte verkauft werden, was die Privatsphäre der Benutzer gefährdet. Darüber hinaus kann gezielte Werbung, die auf den gesammelten Informationen basiert, zu einer Flut aufdringlicher und potenziell bösartiger Werbung führen.

Wie kann ich feststellen, ob ich eine Adware oder einen Browser-Hijacker habe?

Wenn auf Ihrem Gerät eine Adware oder ein Browser-Hijacker wie [email protected] installiert ist, bemerken Sie möglicherweise einige klare Anzeichen. Benutzer müssen vorsichtig sein, wenn sie auf eines der folgenden Anzeichen stoßen, da dies darauf hindeuten könnte, dass ihr System kompromittiert ist.

- Wenn Benutzer feststellen, dass ihre Standard-Homepage oder bevorzugte Suchmaschine ohne ihre Genehmigung ersetzt wurde, sollten sie in höchster Alarmbereitschaft sein.

- Wenn Benutzer bemerken, dass ihre Suchanfragen auf unbekannte Websites umgeleitet werden, ist es wichtig, dass sie vorsichtig sind und sich dieses Umleitungsverhaltens bewusst sind.

- Wenn Benutzer mit einer übermäßigen Anzahl aufdringlicher Popup-Werbung bombardiert werden, die häufig erscheint, sollten sie vorsichtig sein und sich vor der Fülle unerwünschter Werbung in Acht nehmen.

- Wenn Benutzer Verzögerungen beim Laden von Webseiten bemerken, bei denen es ungewöhnlich lange dauert, bis der Inhalt angezeigt wird, ist es wichtig, dass sie wachsam bleiben und diese schleppende Leistung zur Kenntnis nehmen.

- Sollten Benutzer das plötzliche Auftauchen nicht autorisierter Symbolleisten in ihrem Internetbrowser bemerken, ist es wichtig, dass sie Vorsicht walten lassen und auf diese nicht genehmigten Ergänzungen achten.

Sonderangebot

[email protected] kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und [email protected] davon betroffen ist, können Sie hier einen kostenlosen Antimalwarescanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.

Antimalwaredetails und Benutzerhandbuch

Klicken Sie hier für Windows

Klicken Sie hier für Mac

Wichtiger Hinweis: Diese Malware fordert Sie auf, die Webbrowser-Benachrichtigungen zu aktivieren. Führen Sie diese Schritte aus, bevor Sie mit dem manuellen Entfernen beginnen.

Google Chrome (PC)

- Gehen Sie zur rechten oberen Ecke des Bildschirms und klicken Sie auf drei Punkte, um die Menüschaltfläche zu öffnen

- Einstellungen auswählen”. Scrollen Sie mit der Maus nach unten und wählen Sie die Option „Erweitert“

- Gehen Sie zum Abschnitt „Datenschutz und Sicherheit“, indem Sie nach unten scrollen und dann „Inhaltseinstellungen“ und dann die Option „Benachrichtigung“ auswählen

- Suchen Sie nach verdächtigen URLs, klicken Sie auf die drei Punkte auf der rechten Seite und wählen Sie die Option „Blockieren“ oder „Entfernen“

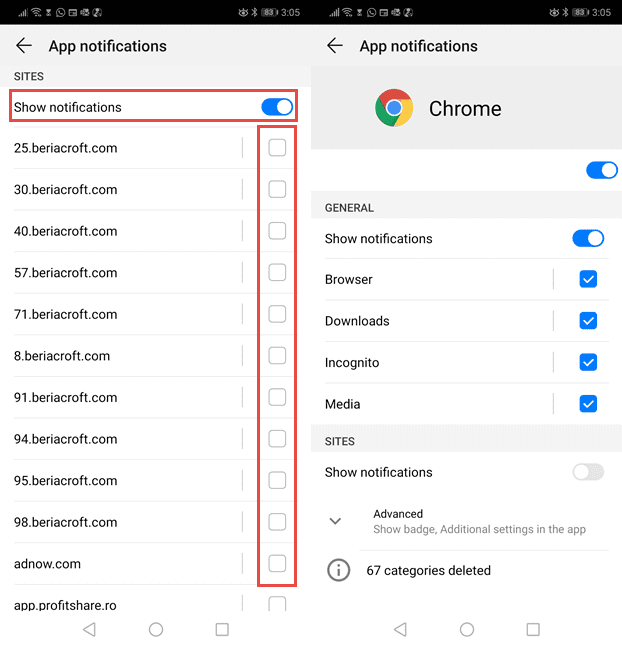

Google Chrome (Android)

- Gehen Sie zur rechten oberen Ecke des Bildschirms und klicken Sie auf drei Punkte, um die Menüschaltfläche zu öffnen. Klicken Sie dann auf „Einstellungen“.

- Scrollen Sie weiter nach unten, um auf „Site-Einstellungen“ zu klicken, und klicken Sie dann auf die Option „Benachrichtigungen“

- Wählen Sie im neu geöffneten Fenster die verdächtigen URLs nacheinander aus

- Wählen Sie im Berechtigungsbereich “Benachrichtigung” und “Aus” die Umschaltfläche

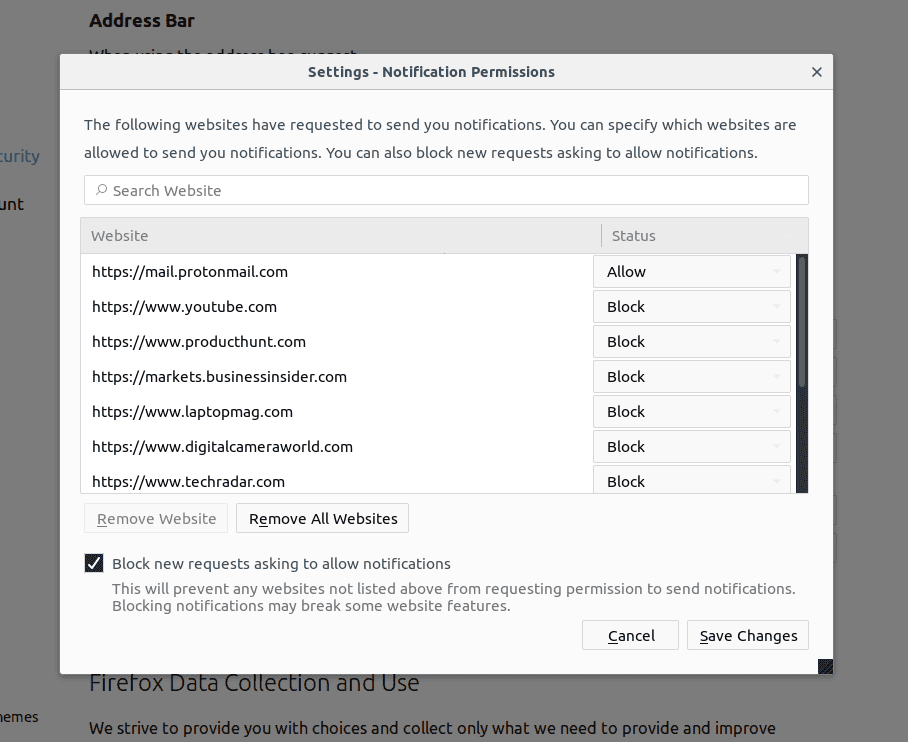

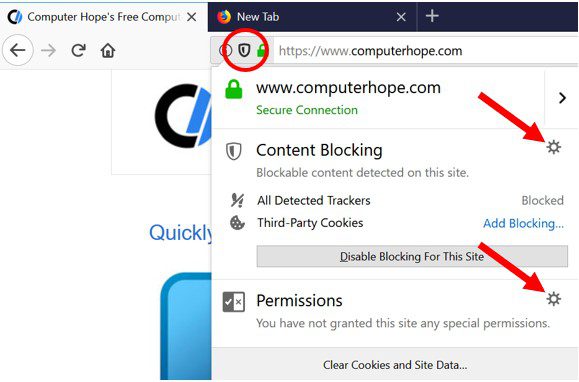

Mozilla Firefox

- In der rechten Ecke des Bildschirms sehen Sie drei Punkte, nämlich die Schaltfläche „Menü“

- Wählen Sie “Optionen” und “Datenschutz und Sicherheit” in der Symbolleiste auf der linken Seite des Bildschirms

- Scrollen Sie langsam nach unten und gehen Sie zum Abschnitt “Berechtigung”. Wählen Sie dann die Option “Einstellungen” neben “Benachrichtigungen”.

- Wählen Sie im neu geöffneten Fenster alle verdächtigen URLs aus. Klicken Sie auf das Dropdown-Menü und wählen Sie “Block”

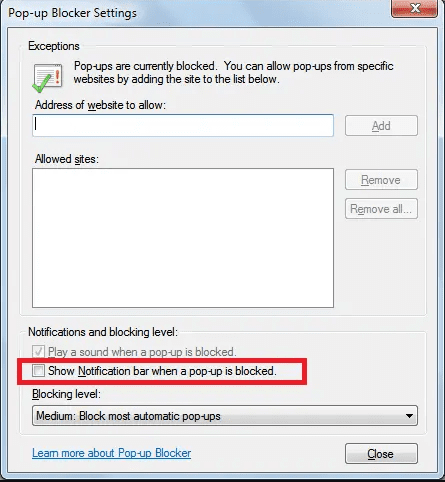

Internet Explorer

- Wählen Sie im Internet Explorer-Fenster die Schaltfläche Zahnrad in der rechten Ecke

- Wählen Sie “Internetoptionen”

- Wählen Sie die Registerkarte “Datenschutz” und dann “Einstellungen” im Bereich “Popup-Blocker”

- Wählen Sie nacheinander alle verdächtigen URLs aus und klicken Sie auf die Option „Entfernen“

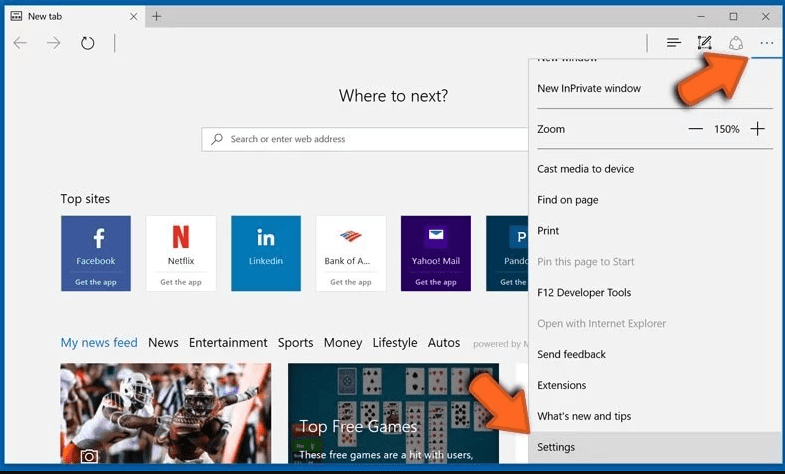

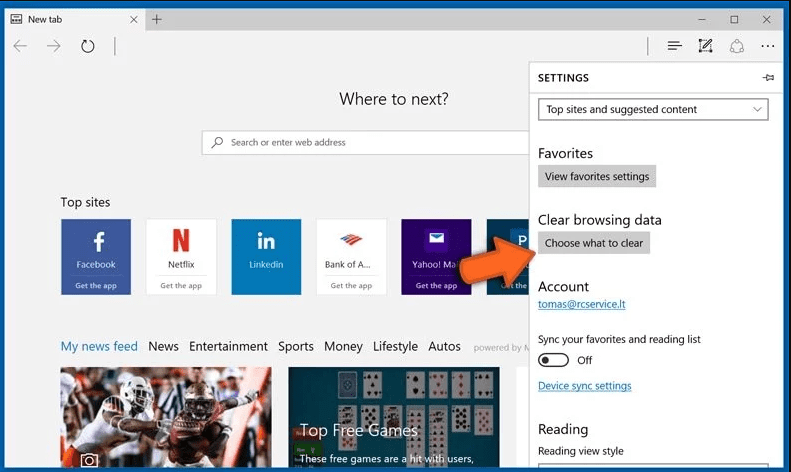

Microsoft Edge

- Öffnen Sie Microsoft Edge und klicken Sie auf die drei Punkte in der rechten Ecke des Bildschirms, um das Menü zu öffnen

- Scrollen Sie nach unten und wählen Sie “Einstellungen”

- Scrollen Sie weiter nach unten und wählen Sie “Erweiterte Einstellungen anzeigen”.

- Klicken Sie in der Option “Website-Berechtigung” auf die Option “Verwalten”

- Klicken Sie unter jeder verdächtigen URL auf Wechseln

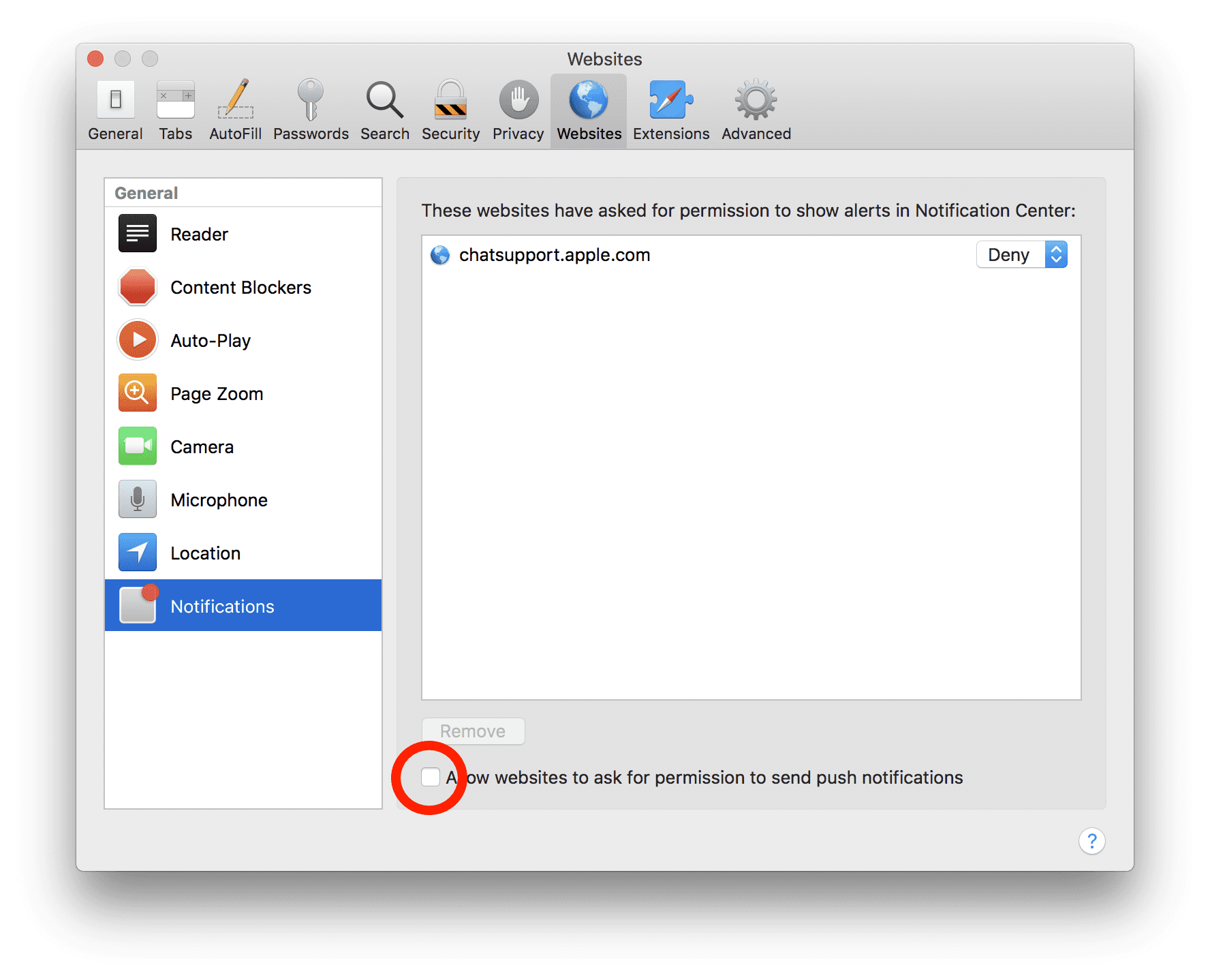

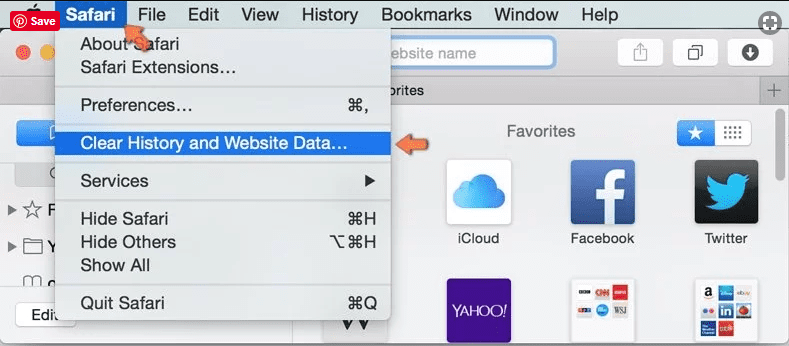

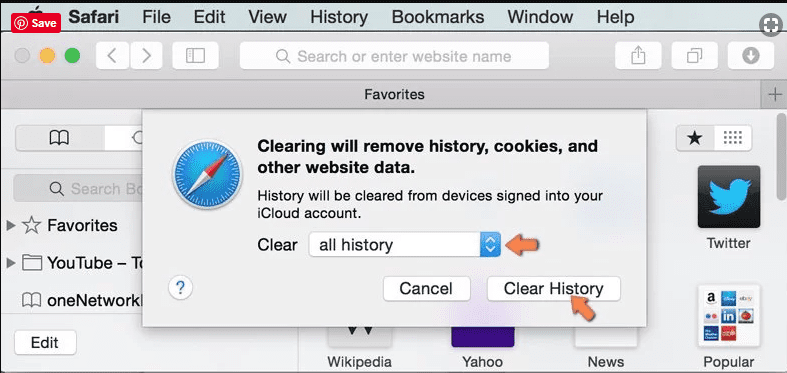

Safari (Mac):

- Klicken Sie in der oberen rechten Ecke auf “Safari” und wählen Sie dann “Einstellungen”.

- Gehen Sie zur Registerkarte „Website“ und wählen Sie im linken Bereich den Abschnitt „Benachrichtigung“

- Suchen Sie nach verdächtigen URLs und wählen Sie für jede URL die Option “Ablehnen”

Manuelle Schritte zum entfernen [email protected]:

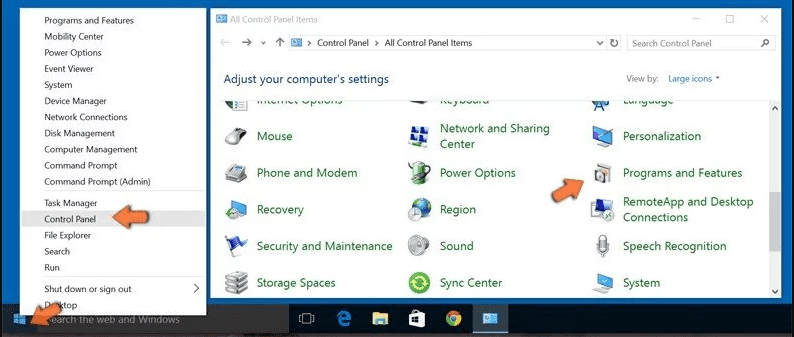

Entfernen Sie die zugehörigen Elemente von [email protected] über die Systemsteuerung

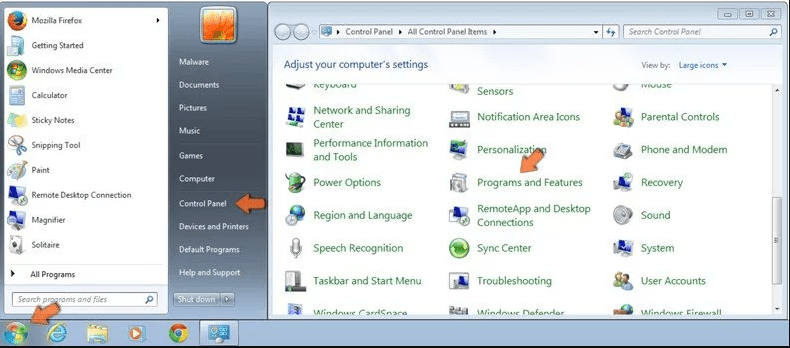

Windows 7 Benutzer

Klicken Sie auf “Start” (das Windows-Logo in der unteren linken Ecke des Desktop-Bildschirms) und wählen Sie “Systemsteuerung”. Suchen Sie die “Programme” und klicken Sie anschließend auf “Programm deinstallieren”.

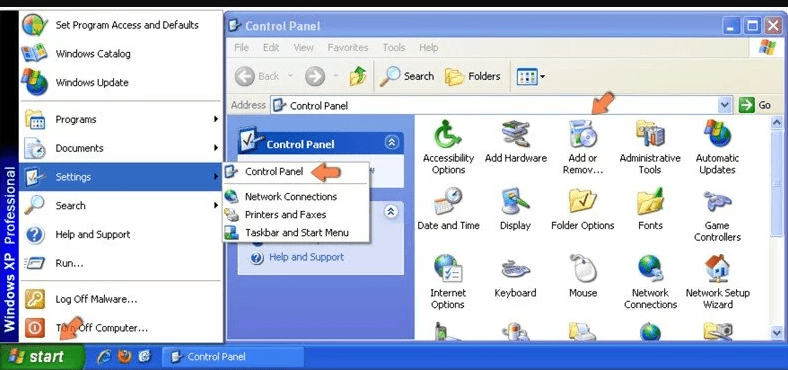

Windows XP-Benutzer

Klicken Sie auf “Start” und wählen Sie dann “Einstellungen” und klicken Sie dann auf “Systemsteuerung”. Suchen Sie und klicken Sie auf die Option “Programm hinzufügen oder entfernen”

Windows 10 und 8 Benutzer:

Gehen Sie zur unteren linken Ecke des Bildschirms und klicken Sie mit der rechten Maustaste. Wählen Sie im Menü „Schnellzugriff“ die Option „Systemsteuerung“. Wählen Sie im neu geöffneten Fenster “Programm und Funktionen”

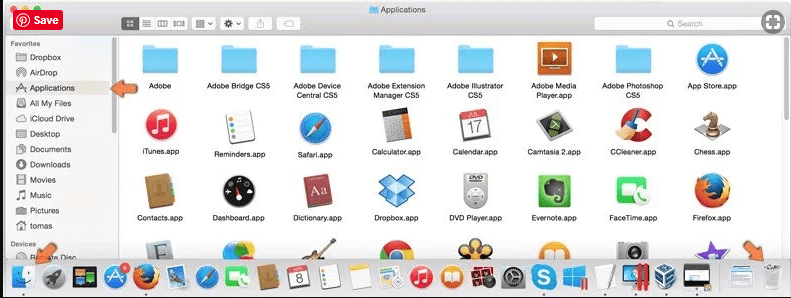

Mac OSX-Benutzer

Klicken Sie auf die Option “Finder”. Wählen Sie im neu geöffneten Bildschirm „Anwendung“. Ziehen Sie die App im Ordner “Anwendung” in den “Papierkorb”. Klicken Sie mit der rechten Maustaste auf das Papierkorbsymbol und dann auf “Papierkorb leeren”.

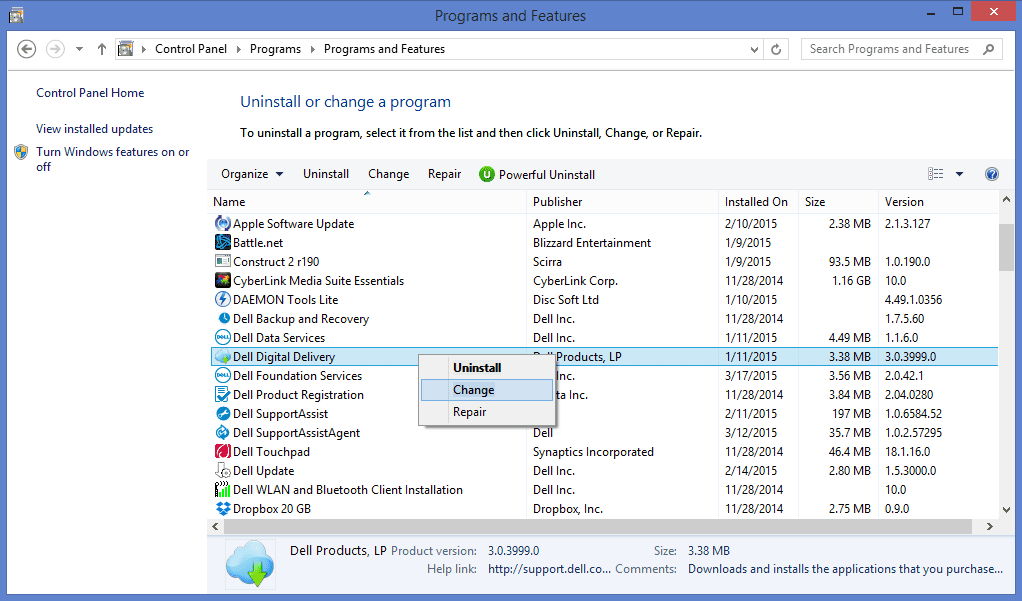

Suchen Sie im Fenster Programme deinstallieren nach den PUAs. Wählen Sie alle unerwünschten und verdächtigen Einträge aus und klicken Sie auf “Deinstallieren” oder “Entfernen”.

Nachdem Sie alle potenziell unerwünschten Programme deinstalliert haben, die [email protected] verursachen, scannen Sie Ihren Computer mit einem Anti-Malware-Tool auf verbleibende PUPs und PUAs oder mögliche Malware-Infektionen. Verwenden Sie zum Scannen des PCs das empfohlene Anti-Malware-Tool.

Sonderangebot

[email protected] kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und [email protected] davon betroffen ist, können Sie hier einen kostenlosen Antimalwarescanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.

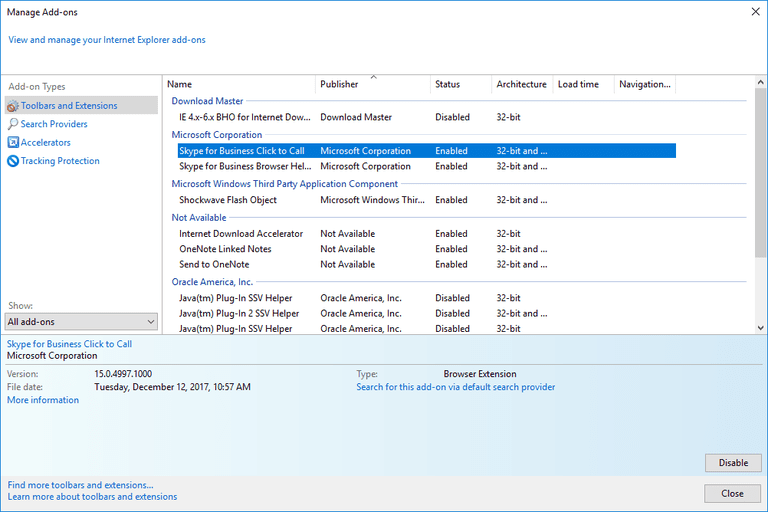

So entfernen Adware ([email protected]) von Internet-Browsern

Löschen Sie böswillige Add-Ons und Erweiterungen aus dem Internet Explorer

Klicken Sie oben rechts im Internet Explorer auf das Zahnradsymbol. Wählen Sie “Add-Ons verwalten”. Suchen Sie nach kürzlich installierten Plug-Ins oder Add-Ons und klicken Sie auf „Entfernen“.

Zusätzliche Option

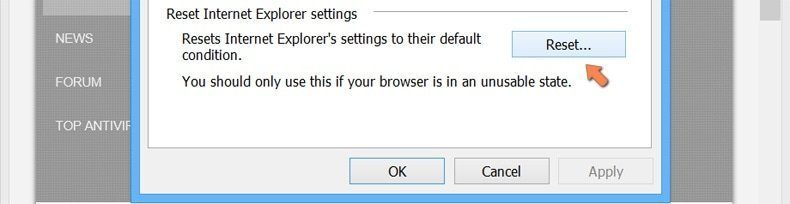

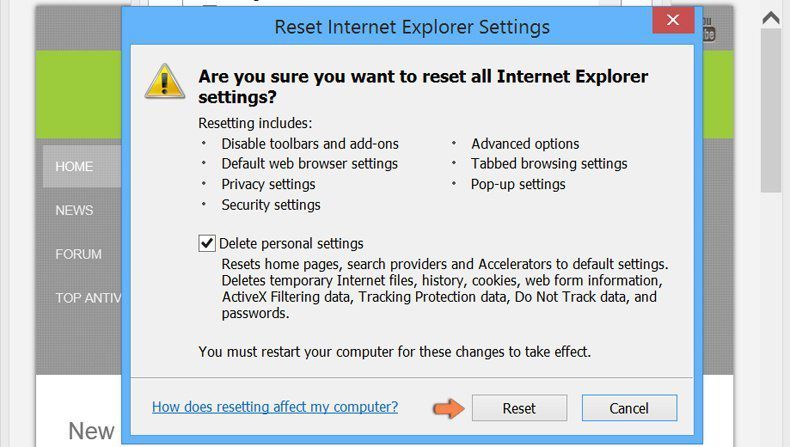

Wenn beim Entfernen [email protected] weiterhin Probleme auftreten, können Sie den Internet Explorer auf die Standardeinstellung zurücksetzen.

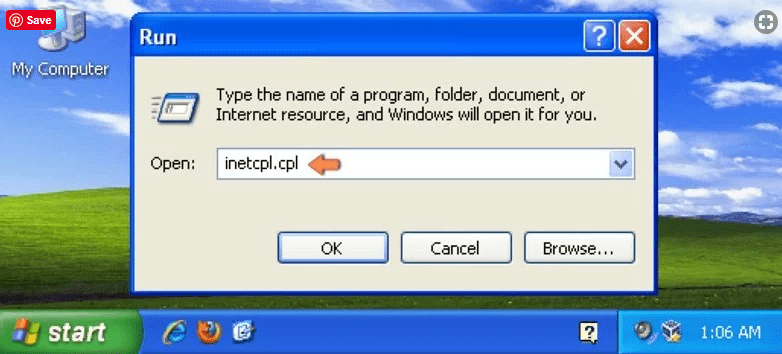

Windows XP-Benutzer: Klicken Sie auf “Start” und dann auf “Ausführen”. Geben Sie im neu geöffneten Fenster “inetcpl.cpl” ein, klicken Sie auf die Registerkarte “Erweitert” und klicken Sie dann auf “Zurücksetzen”.

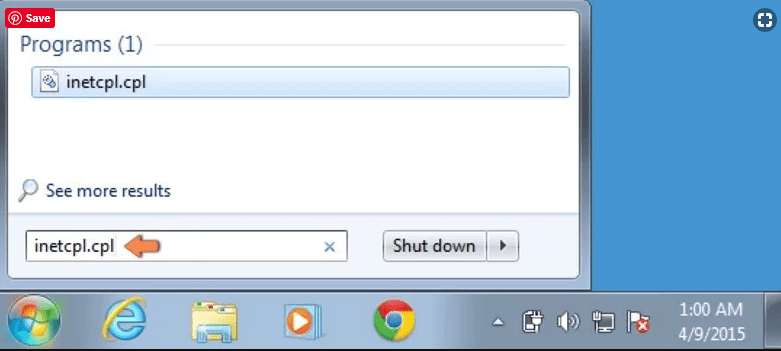

Benutzer von Windows Vista und Windows 7: Drücken Sie auf das Windows-Logo, geben Sie in das Suchfeld inetcpl.cpl ein und drücken Sie die Eingabetaste. Klicken Sie im neu geöffneten Fenster auf die Registerkarte “Erweitert” und anschließend auf die Schaltfläche “Zurücksetzen”.

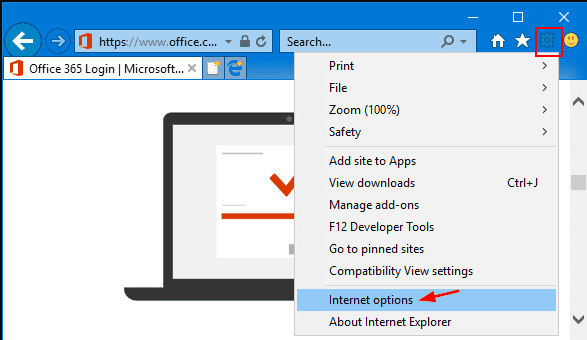

Für Windows 8-Benutzer: Öffnen Sie den IE und klicken Sie auf das Zahnradsymbol. Wählen Sie “Internetoptionen”

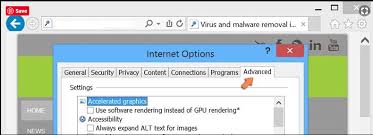

Wählen Sie im neu geöffneten Fenster die Registerkarte „Erweitert“

Drücken Sie auf die Option “Zurücksetzen”

Sie müssen erneut auf die Schaltfläche „Zurücksetzen“ klicken, um zu bestätigen, dass Sie den IE wirklich zurücksetzen möchten

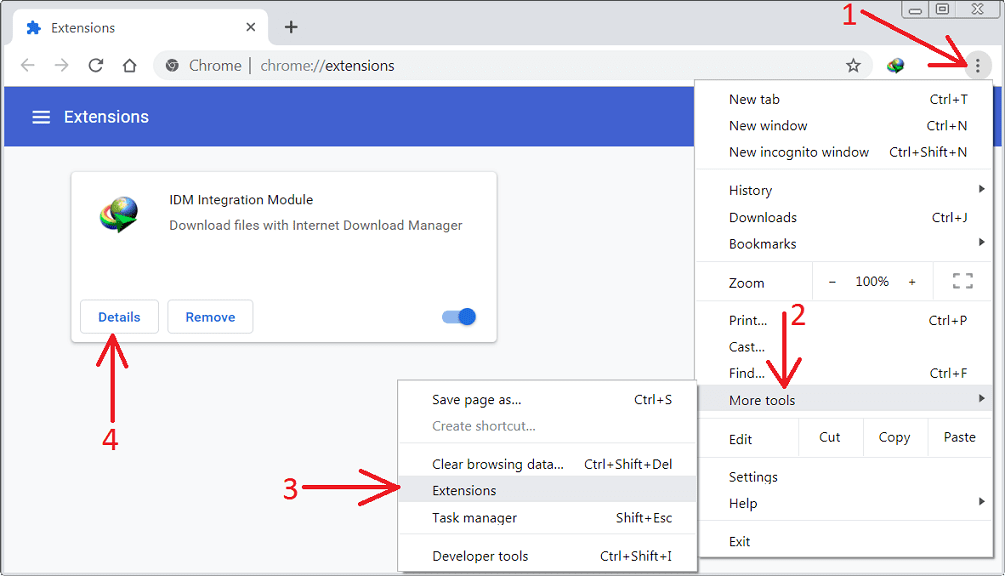

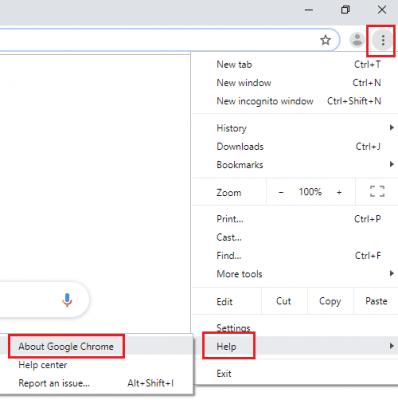

Entfernen Sie Zweifelhafte und schädliche Erweiterung von Google Chrome

Gehen Sie zum Menü von Google Chrome, indem Sie auf drei vertikale Punkte drücken und auf “Weitere Tools” und dann auf “Erweiterungen” klicken. Sie können nach allen kürzlich installierten Add-Ons suchen und alle entfernen.

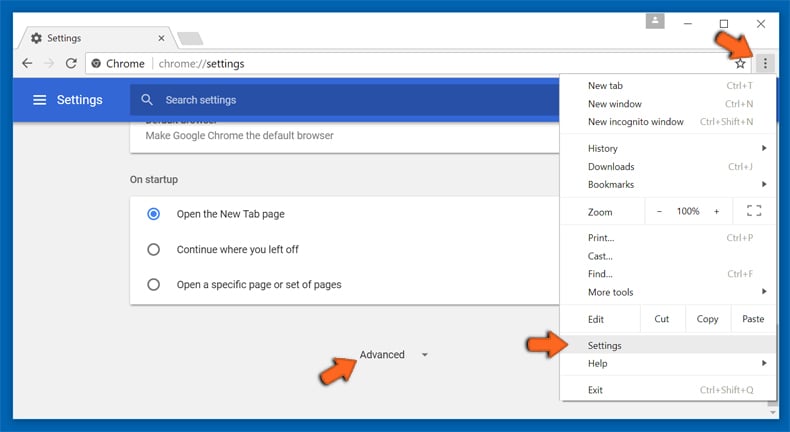

Optionale Methode

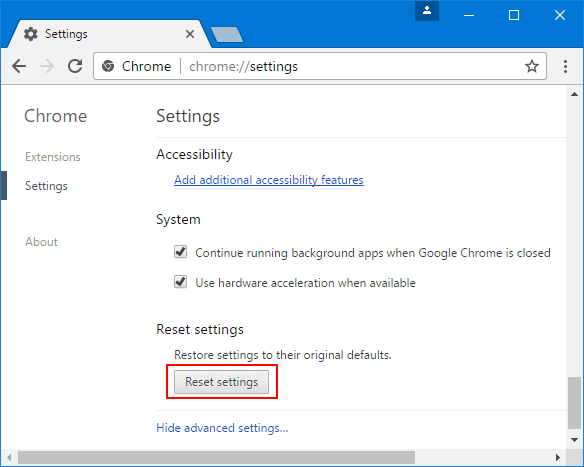

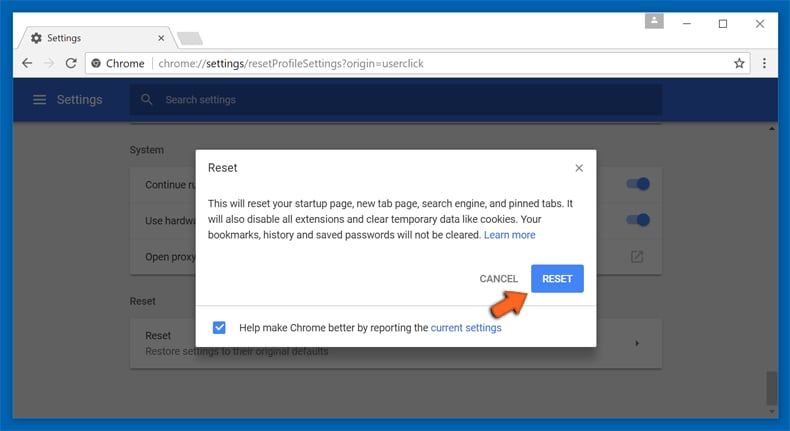

Wenn die Probleme mit [email protected] weiterhin bestehen oder Sie Probleme beim Entfernen haben, sollten Sie die Google Chrome-Browsereinstellungen zurücksetzen. Gehen Sie zu drei Punkten in der oberen rechten Ecke und wählen Sie “Einstellungen”. Scrollen Sie nach unten und klicken Sie auf “Erweitert”.

Beachten Sie unten die Option „Zurücksetzen“ und klicken Sie darauf.

Bestätigen Sie im nächsten geöffneten Fenster, dass Sie die Google Chrome-Einstellungen zurücksetzen möchten, indem Sie auf die Schaltfläche “Zurücksetzen” klicken.

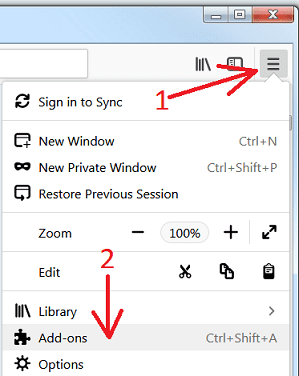

Entfernen [email protected] (einschließlich aller anderen zweifelhaften Plugins) von Firefox Mozilla

Öffnen Sie das Firefox-Menü und wählen Sie “Add-Ons”. Klicken Sie auf “Erweiterungen”. Wählen Sie alle kürzlich installierten Browser-Plug-Ins aus.

Optionale Methode

Wenn Sie Probleme mit der Entfernung [email protected] haben, haben Sie die Möglichkeit, die Einstellungen von Mozilla Firefox zurückzusetzen.

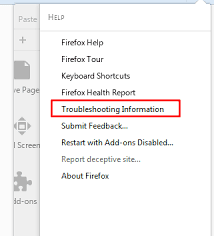

Öffnen Sie den Browser (Mozilla Firefox) und klicken Sie auf “Menü” und dann auf “Hilfe”.

Wählen Sie “Informationen zur Fehlerbehebung”

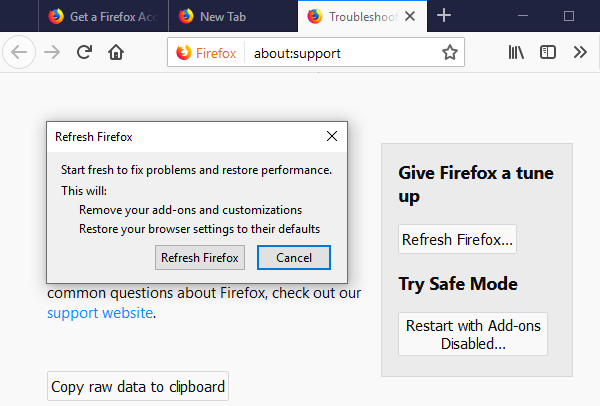

Klicken Sie im neu geöffneten Popup-Fenster auf die Schaltfläche “Firefox aktualisieren”

Der nächste Schritt besteht darin, zu bestätigen, dass Sie die Mozilla Firefox-Einstellungen wirklich auf die Standardeinstellungen zurücksetzen möchten, indem Sie auf die Schaltfläche “Firefox aktualisieren” klicken.

Entfernen Sie Malicious Extension von Safari

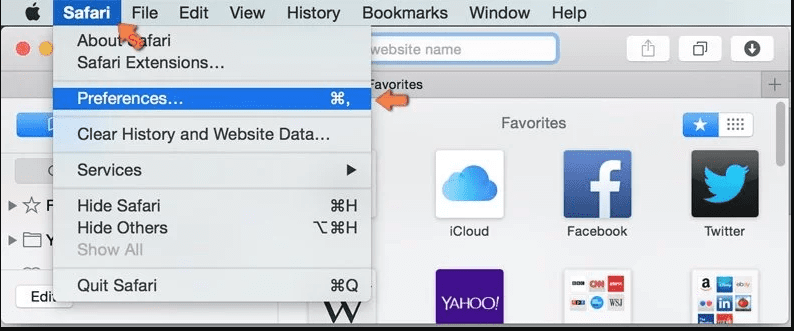

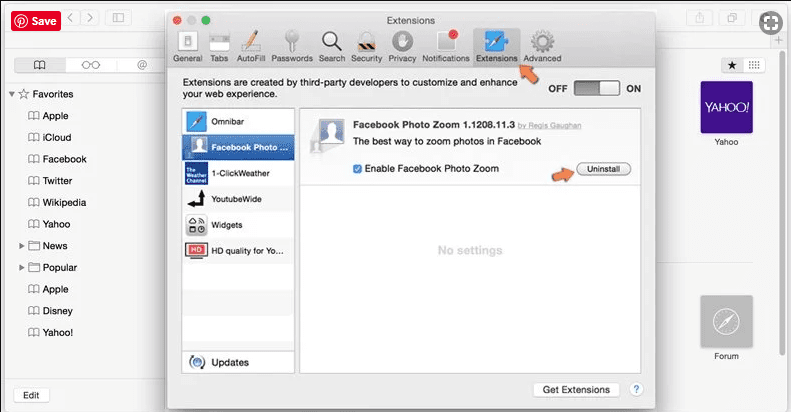

Öffnen Sie die Safari und gehen Sie zu ihrem “Menü” und wählen Sie “Einstellungen”.

Klicken Sie auf die “Erweiterung” und wählen Sie alle kürzlich installierten “Erweiterungen” und klicken Sie dann auf “Deinstallieren”.

Optionale Methode

Öffnen Sie die “Safari” und gehen Sie Menü. Wählen Sie im Dropdown-Menü “Verlauf und Websitedaten löschen”.

Wählen Sie im neu geöffneten Fenster “Alle Verlauf” und klicken Sie dann auf die Option “Verlauf löschen”.

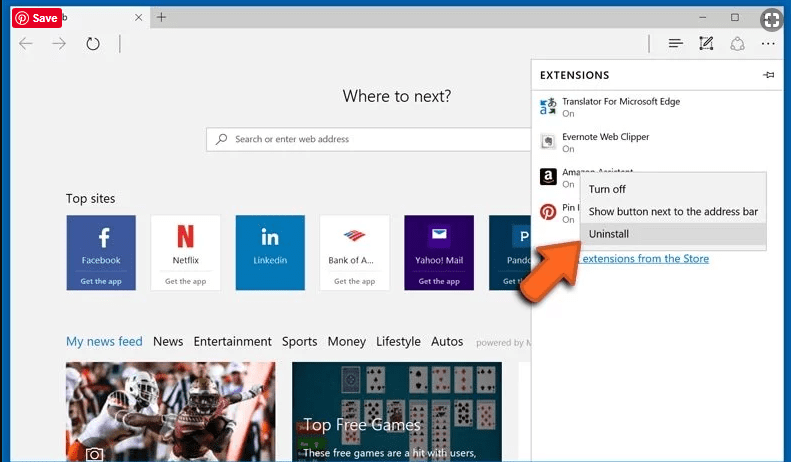

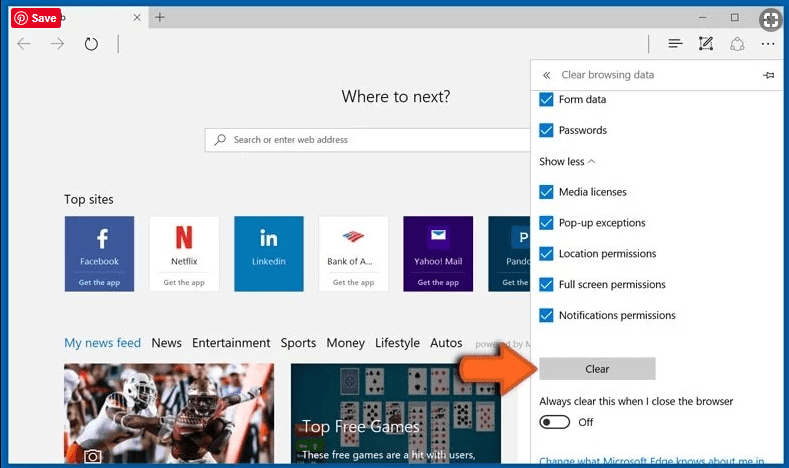

Löschen [email protected] (schädliche Add-Ons) von Microsoft Edge

Öffnen Sie Microsoft Edge und wechseln Sie zu drei horizontalen Punktsymbolen in der oberen rechten Ecke des Browsers. Wählen Sie alle kürzlich installierten Erweiterungen aus und klicken Sie mit der rechten Maustaste, um sie zu deinstallieren.

Optionale Methode

Öffnen Sie den Browser (Microsoft Edge) und wählen Sie “Einstellungen”

In den nächsten Schritten klicken Sie auf die Schaltfläche “Auswählen, was gelöscht werden soll”

Klicken Sie auf “Mehr anzeigen” und wählen Sie dann alles aus und klicken Sie dann auf “Löschen”.

Wie kann man einer [email protected] vorbeugen?

Es gibt mehrere Maßnahmen zum Schutz vor Browser-Hijacking oder Adware-Infektionen:

- Seien Sie beim Herunterladen von Software vorsichtig. Browserbasierte Parasiten wie [email protected] tarnen sich häufig als legitime Software. Lesen Sie daher alle Geschäftsbedingungen und Endbenutzer-Lizenzvereinbarungen sorgfältig durch, bevor Sie Programme herunterladen.

- Vermeiden Sie die Ausführung von Freeware-Programmen, die während der Installation Software entpacken könnten. Überprüfen Sie vor der Installation von Software die Download-Einstellungen, um sicherzustellen, dass keine unerwünschte Software enthalten ist.

- Seien Sie vorsichtig, wenn Sie auf verdächtige Links stoßen. Klicken Sie nicht auf E-Mail-Links, Nachrichten oder Popup-Fenster von unbekannten Absendern, da diese den Download von Browser-Hijackern oder Adware auslösen können.

- Halten Sie Ihr Betriebssystem (OS) und Ihren Browser auf dem neuesten Stand. Um Hijacking-Angriffe zu verhindern, ist die regelmäßige Anwendung von Betriebssystem- und Browser-Patches von entscheidender Bedeutung, da Angreifer häufig bekannte Schwachstellen ausnutzen. Durch die Aktualisierung der Software werden diese potenziellen Eintrittspunkte geschlossen.

- Nutzen Sie Antivirensoftware. Installieren Sie zuverlässige Antivirensoftware und halten Sie sie mit den neuesten Patches auf dem neuesten Stand. Es bietet Schutz vor Browser-Hijacking und benachrichtigt Benutzer in Echtzeit, wenn heruntergeladene Software versucht, Browsereinstellungen zu ändern. Bestimmte Antivirensoftware ermöglicht es Benutzern, solche Änderungen zu blockieren.

Indem Sie diese Schritte befolgen, können Sie das Risiko eines potenziell unerwünschten Eindringens von Programmen minimieren und Ihr PC-System sicher und geschützt halten.

Abschluss:

Zusammenfassend lässt sich sagen, dass [email protected] Computerbenutzern erhebliche Probleme bereiten kann, darunter unerwünschte Browserweiterleitungen, Änderungen an Homepage- und Suchmaschineneinstellungen und sogar die Installation zusätzlicher Malware. Diese Infektionen resultieren normalerweise aus dem Herunterladen und Installieren von Software aus nicht vertrauenswürdigen Quellen oder dem Klicken auf verdächtige Links. Um Browser-Hijacker oder Adware zu verhindern, ist es wichtig, beim Herunterladen und Installieren von Software vorsichtig zu sein, ein seriöses Antivirus-Tool zu verwenden und Browser und Betriebssysteme mit den neuesten Sicherheitspatches auf dem neuesten Stand zu halten.

Verwandte FAQ zu [email protected]

Was sind die Symptome des Browser-Hijackers ([email protected])?

Zu den häufigsten Symptomen einer [email protected] gehören Änderungen an der Standard-Homepage und -Suchmaschine, unerwünschte Symbolleisten und Erweiterungen, Popup-Werbung und Weiterleitungen auf unbekannte Websites. Außerdem kann der Browser langsamer werden oder häufig abstürzen, und Suchergebnisse können manipuliert oder für die Abfrage irrelevant sein.

Was soll ich tun, wenn mein PC mit einem Virus wie [email protected] infiziert wird?

Wenn Ihr Computer mit dieser browserbasierten Bedrohung infiziert ist, sollten Sie sofort einen Virenscan mit einer seriösen Antivirensoftware durchführen. Wenn die Software die Malware erkennt, sollten Sie die von ihr bereitgestellten Entfernungsanweisungen befolgen, um die Infektion zu beseitigen und Ihre Browsereinstellungen auf die Standardeinstellungen zurückzusetzen.

Wie kann ich mein Passwort und andere persönliche Zugangsdaten von [email protected] schützen?

Um Ihr Passwort und andere vertrauliche Informationen vor [email protected] zu schützen, sollten Sie eine seriöse Antivirus-Suite verwenden, die Zwei-Faktor-Authentifizierung für alle Konten aktivieren und starke und eindeutige Passwörter für jedes Konto verwenden. Außerdem sollten Sie vermeiden, auf verdächtige Links zu klicken oder Software von nicht vertrauenswürdigen Quellen herunterzuladen.

Warum sollte ich Ihrer Recherche zu [email protected] vertrauen?

Es ist wichtig zu erwähnen, dass unsere Forschung unabhängig und mit der Unterstützung von unvoreingenommenen Sicherheitsexperten durchgeführt wird, die uns täglich mit den neuesten Definitionen und Bedrohungen im Zusammenhang mit Malware, Adware und Browser-Hijackern versorgen. Darüber hinaus wird unsere Studie zur [email protected] von VirusTotal unterstützt.

Sonderangebot

[email protected] kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und [email protected] davon betroffen ist, können Sie hier einen kostenlosen Antimalwarescanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.