So entfernen Your Cloud Storage Was Compromised Email Scam

Einfache Tipps zum Löschen Your Cloud Storage Was Compromised Email Scam

Betrüger verwenden normalerweise Sextortion-basierte E-Mails, um Menschen zu glauben, dass ihre persönlichen Bilder und erniedrigenden Videos kompromittiert sind, die erst veröffentlicht werden, nachdem sie eine Lösegeldzahlung verlangt haben. In vielen Fällen behaupten die Betrüger, auf die Webcam zugegriffen zu haben, um das aufgezeichnete Material zu erhalten. Sie drohen den Nutzern, ihnen die geforderte Summe zur Verfügung zu stellen, um zu verhindern, dass diese kompromittierten Materialien mit ihrer Familie, Kollegen geteilt oder im Internet veröffentlicht werden.

Die Betrüger hinter Your Cloud Storage Was Compromised Email Scam behaupten, dass der Cloud-Speicher des Empfängers kompromittiert wurde, wodurch sie leicht auf die gespeicherten Daten zugreifen können. Sie behaupten, eine Kopie der Daten mit Bildern, Dokumenten, Kontakten und anderen Daten einschließlich der gelöschten Dateien erstellt zu haben. Ihr Hauptmotiv besteht darin, ihnen vorzutäuschen, dass diese Daten an Dritte weitergegeben werden, wenn sie ihnen nicht 2000 US-Dollar in BTC an ihre Bitcoin-Wallet-Adresse überweisen.

Die Betrüger behaupten, dass die Benutzer das geforderte Geld bald zur Verfügung stellen oder bald dreimal mehr bezahlen müssen. Es ist erwähnenswert, dass diese bösen Leute echte Passwörter der Empfänger in ihre Sextortion-E-Mails aufnehmen können, die sie glauben machen, dass ihre Systeme wirklich gehackt wurden. Es ist üblich, dass diese Passwörter älter sind, auf die sie über Hacker-Foren oder andere Orte im Internet zugreifen konnten. Wenn das Passwort jedoch nicht alt ist, muss es sofort geändert werden, um die Gefahr eines Kontodiebstahls zu vermeiden.

Wie infizieren Spam-E-Mails Systeme?

Spam-E-Mails übertragen in der Regel Schadsoftware, indem sie schädliche Dateien und Links enthalten. In den meisten Fällen geben die Gauner hinter diesen E-Mails vor, von seriösen Unternehmen, Organisationen oder anderen Organisationen zu stammen. Ihr Hauptziel ist es, Empfänger dazu zu bringen, die schädlichen Dateien herunterzuladen und zu öffnen. Die virulenten Dateien können in beliebiger Form vorliegen, einschließlich bösartiger Microsoft Office-Dokumente, JavaScript-Dateien, ZIP-, RAR- oder einer anderen Archivdatei, PDF-Dokumenten, EXE oder einer anderen ausführbaren Datei. Normalerweise infizieren Benutzer Systeme, nachdem sie die schädlichen Dateien geöffnet haben. Solche Dateien, die mit Microsoft Office-Versionen 2010 und neueren Versionen geöffnet wurden, verursachen keine Systeminfektionen, es sei denn, Benutzer aktivieren den Makrobefehl. Die älteren MS Office-Versionen, die vor 2010 veröffentlicht wurden, enthalten keine Schutzmodusfunktion und daher installieren diese Dokumente Malware, wenn Benutzer sie öffnen.

Auf der Your Cloud Storage Was Compromised Email Scam-Seite präsentierter Text:

Betreff: In Bezug auf Ihren Cloud-Speicher

Schöne Grüße,

Es tut mir leid, Ihnen mitteilen zu müssen, dass Ihr Cloud-Speicher kompromittiert wurde.

Lassen Sie uns zuerst den größten Elefanten aus dem Raum holen.

Ich gehöre nicht zu einer zwielichtigen Gruppe, die Ihre Daten verschlüsselt und Geld erpresst und Ihnen keine Wahl lässt. Aber ich habe deine Daten kopiert.

Es ist deine Entscheidung.

Folgendes ist passiert: Eine der Websites, auf denen Sie ein Konto haben, wurde verletzt.

Danach habe ich Zugriff auf Ihr Passwort von diesem Verstoß erhalten und mit einigen fortgeschrittenen Manipulationen und Bruteforce Ihre Backup-Daten extrahiert.

Der Datensatz, den ich heruntergeladen und analysiert habe, enthält Bilder, Dokumente, Kontakte und mehr, einschließlich einiger gelöschter Dateien.

Ich habe JETZT nicht viel Zeit und Hingabe, um alle Dateien durchzusehen, aber mit einigem schnellen Durchsehen habe ich es getan – ich bin sicher, dass Sie nicht möchten, dass einige davon von anderen gesehen werden.

Was ich tun kann, wenn Sie meinen Anweisungen nicht folgen, ist einfach.

Ich kann die interessantesten Inhalte von Ihrem Namen an Ihre Kontakte senden, das ist das Mindeste, was ich tun kann. Es mag Sie interessieren oder nicht, es liegt an Ihnen zu entscheiden.

Wenn Sie sich entscheiden, dass es Ihnen egal ist, werde ich alle Akten durchgehen, und wer weiß, was ich noch finden kann.

Vielleicht haben Sie vertrauliche Geschäftsinformationen. Oder GROSSARTIGE Akte und Videos.

Wenn ich mehr Zeit mit Ihrem Fall verbringe, wird der Betrag dreimal so hoch sein. Kommt auf den Inhalt an.

Machen wir es uns also einfach. Sie zahlen mir 2000 USD, ich lösche die Daten, Sie ändern Ihr Passwort.

Verwenden Sie wie gewohnt Bitcoin, um die Überweisung durchzuführen.

13gdUqbxkC2TQPmaHLuMsTatATz6jHCwkp

Das Konto ist einzigartig und Sie haben eine angemessene Zeit, um die Zahlung zu leisten.

Pass auf.

Wie vermeide ich die Installation von Malware?

Es wird dringend empfohlen, keine Dateien oder Website-Links in irrelevanten E-Mails zu öffnen, insbesondere wenn solche E-Mails von unbekannten gesendet werden. Darüber hinaus sollten Dateien und Software von offiziellen Websites und direkten Links heruntergeladen werden. Es ist nicht sicher, fragwürdige Kanäle wie inoffizielle Seiten, Downloader von Drittanbietern, P2P-Netzwerke usw. zu verwenden, um Dateien oder Programme herunterzuladen. Eine weitere wichtige Sache ist, dass Sie jede Software ordnungsgemäß aktualisieren/aktivieren. Dies sollte mit implementierten Funktionen oder Tools von offiziellen Entwicklern erfolgen. Inoffizielle Tools von Drittanbietern verursachen oft eine Malware-Infektion. Außerdem ist es nicht legal, Cracking-Tools zu verwenden, um Software zu aktivieren oder raubkopierte Software zu verwenden.

Sonderangebot

Your Cloud Storage Was Compromised Email Scam kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-AntimalwYour Cloud Storage Was Compromised Email Scamcanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und Your Cloud Storage Was Compromised Email Scam davon betroffen ist, können Sie hier einen kostenlosen AntimalwYour Cloud Storage Was Compromised Email Scamcanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.

Antimalwaredetails und Benutzerhandbuch

Klicken Sie hier für Windows

Klicken Sie hier für Mac

Wichtiger Hinweis: Diese Malware fordert Sie auf, die Webbrowser-Benachrichtigungen zu aktivieren. Führen Sie diese Schritte aus, bevor Sie mit dem manuellen Entfernen beginnen.

Google Chrome (PC)

- Gehen Sie zur rechten oberen Ecke des Bildschirms und klicken Sie auf drei Punkte, um die Menüschaltfläche zu öffnen

- Einstellungen auswählen”. Scrollen Sie mit der Maus nach unten und wählen Sie die Option „Erweitert“

- Gehen Sie zum Abschnitt „Datenschutz und Sicherheit“, indem Sie nach unten scrollen und dann „Inhaltseinstellungen“ und dann die Option „Benachrichtigung“ auswählen

- Suchen Sie nach verdächtigen URLs, klicken Sie auf die drei Punkte auf der rechten Seite und wählen Sie die Option „Blockieren“ oder „Entfernen“

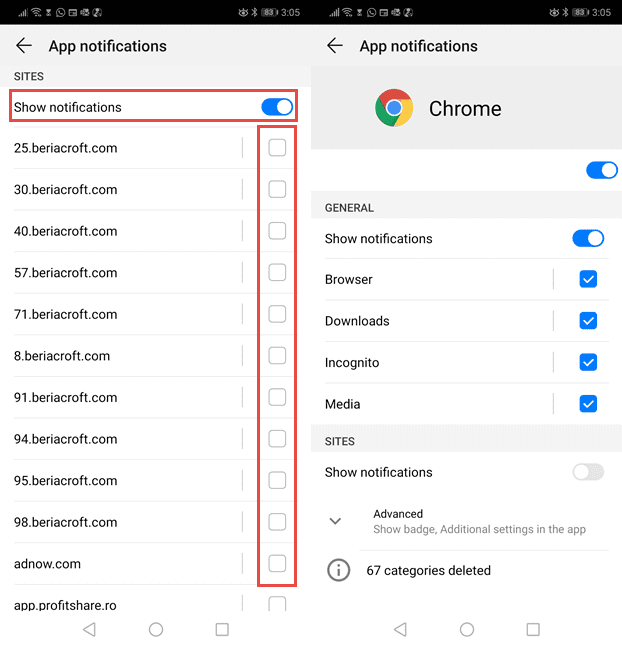

Google Chrome (Android)

- Gehen Sie zur rechten oberen Ecke des Bildschirms und klicken Sie auf drei Punkte, um die Menüschaltfläche zu öffnen. Klicken Sie dann auf „Einstellungen“.

- Scrollen Sie weiter nach unten, um auf „Site-Einstellungen“ zu klicken, und klicken Sie dann auf die Option „Benachrichtigungen“

- Wählen Sie im neu geöffneten Fenster die verdächtigen URLs nacheinander aus

- Wählen Sie im Berechtigungsbereich “Benachrichtigung” und “Aus” die Umschaltfläche

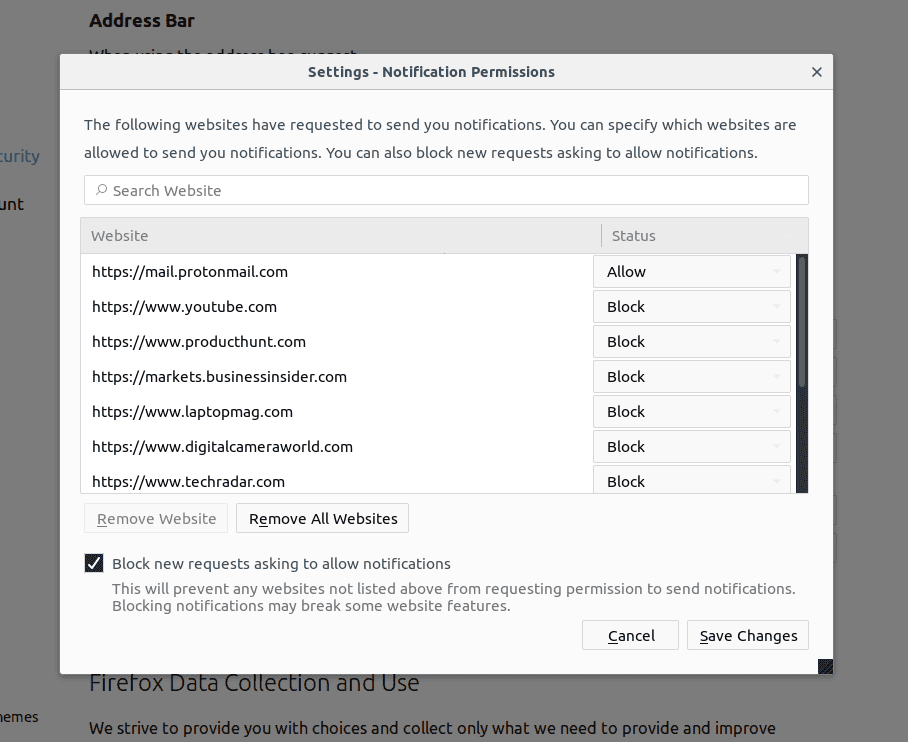

Mozilla Firefox

- In der rechten Ecke des Bildschirms sehen Sie drei Punkte, nämlich die Schaltfläche „Menü“

- Wählen Sie “Optionen” und “Datenschutz und Sicherheit” in der Symbolleiste auf der linken Seite des Bildschirms

- Scrollen Sie langsam nach unten und gehen Sie zum Abschnitt “Berechtigung”. Wählen Sie dann die Option “Einstellungen” neben “Benachrichtigungen”.

- Wählen Sie im neu geöffneten Fenster alle verdächtigen URLs aus. Klicken Sie auf das Dropdown-Menü und wählen Sie “Block”

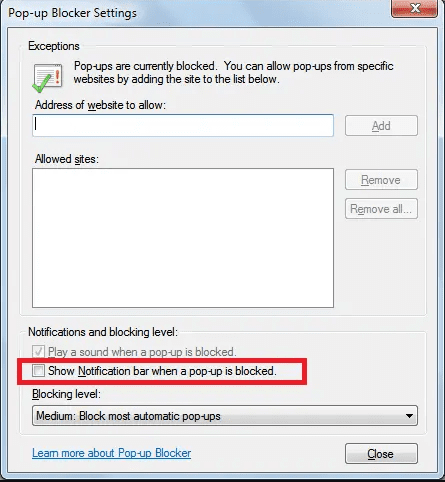

Internet Explorer

- Wählen Sie im Internet Explorer-Fenster die Schaltfläche Zahnrad in der rechten Ecke

- Wählen Sie “Internetoptionen”

- Wählen Sie die Registerkarte “Datenschutz” und dann “Einstellungen” im Bereich “Popup-Blocker”

- Wählen Sie nacheinander alle verdächtigen URLs aus und klicken Sie auf die Option „Entfernen“

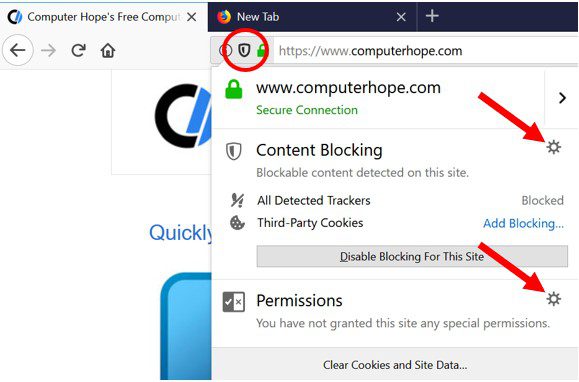

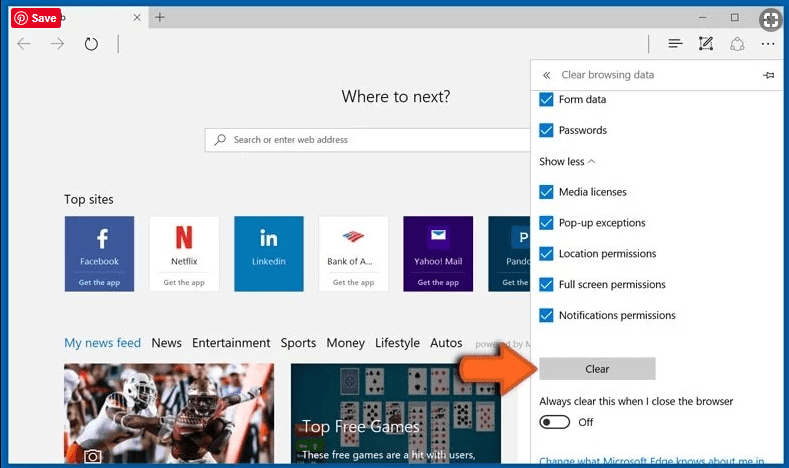

Microsoft Edge

- Öffnen Sie Microsoft Edge und klicken Sie auf die drei Punkte in der rechten Ecke des Bildschirms, um das Menü zu öffnen

- Scrollen Sie nach unten und wählen Sie “Einstellungen”

- Scrollen Sie weiter nach unten und wählen Sie “Erweiterte Einstellungen anzeigen”.

- Klicken Sie in der Option “Website-Berechtigung” auf die Option “Verwalten”

- Klicken Sie unter jeder verdächtigen URL auf Wechseln

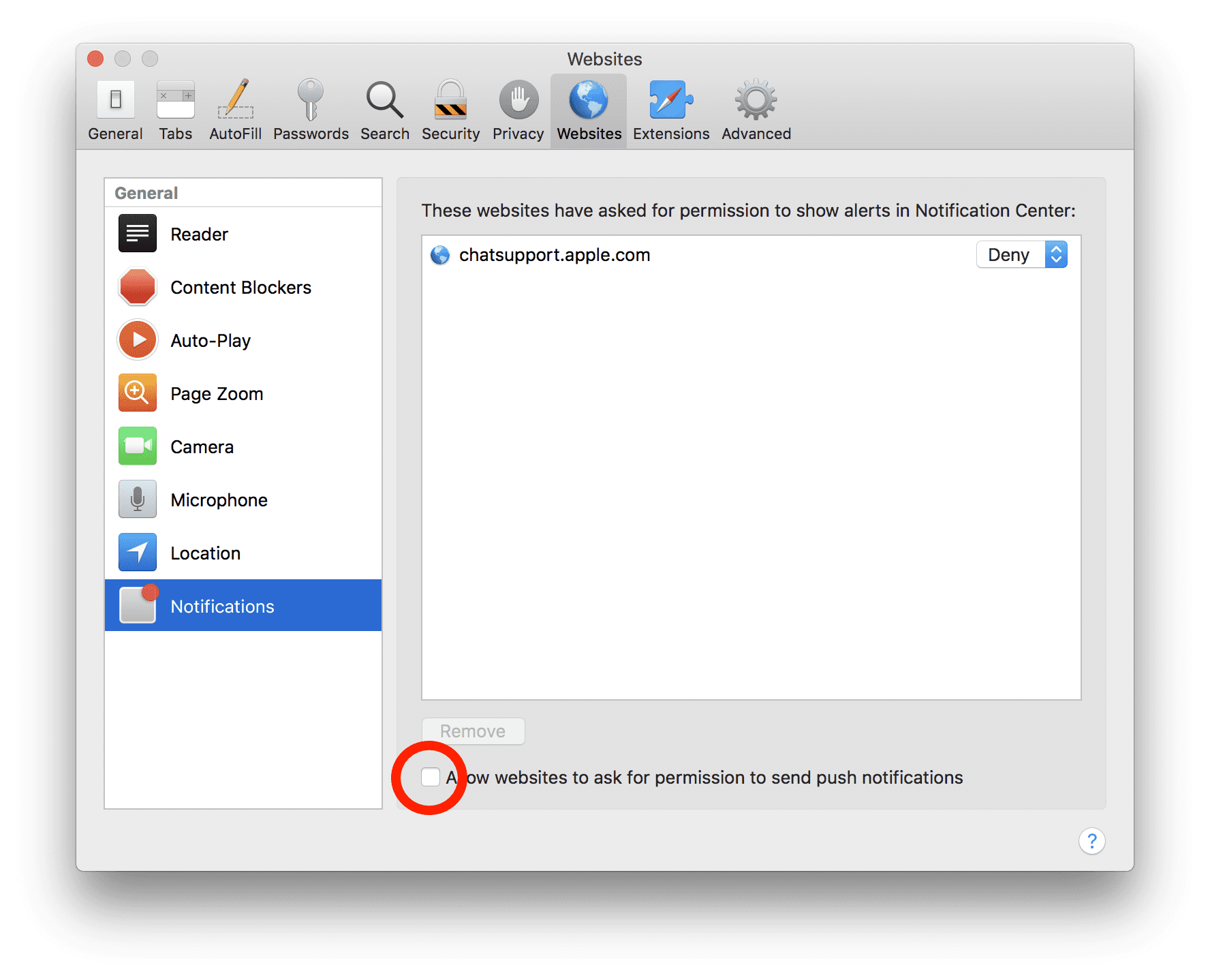

Safari (Mac):

- Klicken Sie in der oberen rechten Ecke auf “Safari” und wählen Sie dann “Einstellungen”.

- Gehen Sie zur Registerkarte „Website“ und wählen Sie im linken Bereich den Abschnitt „Benachrichtigung“

- Suchen Sie nach verdächtigen URLs und wählen Sie für jede URL die Option “Ablehnen”

Manuelle Schritte zum entfernen Your Cloud Storage Was Compromised Email Scam:

Entfernen Sie die zugehörigen Elemente von Your Cloud Storage Was Compromised Email Scam über die Systemsteuerung

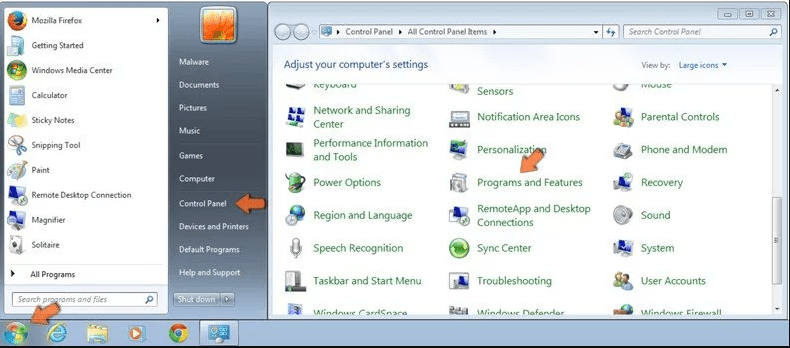

Windows 7 Benutzer

Klicken Sie auf “Start” (das Windows-Logo in der unteren linken Ecke des Desktop-Bildschirms) und wählen Sie “Systemsteuerung”. Suchen Sie die “Programme” und klicken Sie anschließend auf “Programm deinstallieren”.

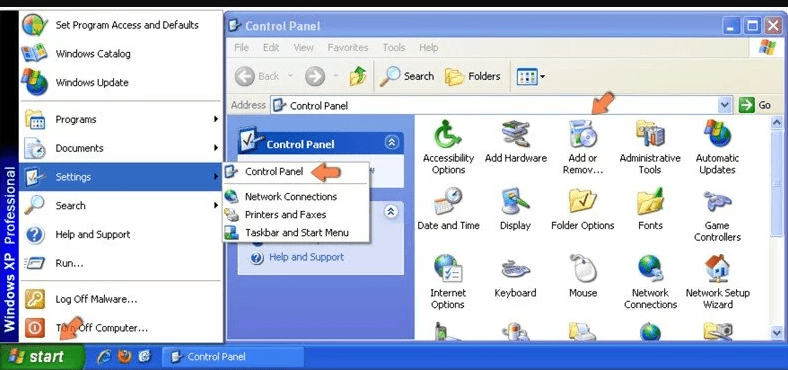

Windows XP-Benutzer

Klicken Sie auf “Start” und wählen Sie dann “Einstellungen” und klicken Sie dann auf “Systemsteuerung”. Suchen Sie und klicken Sie auf die Option “Programm hinzufügen oder entfernen”

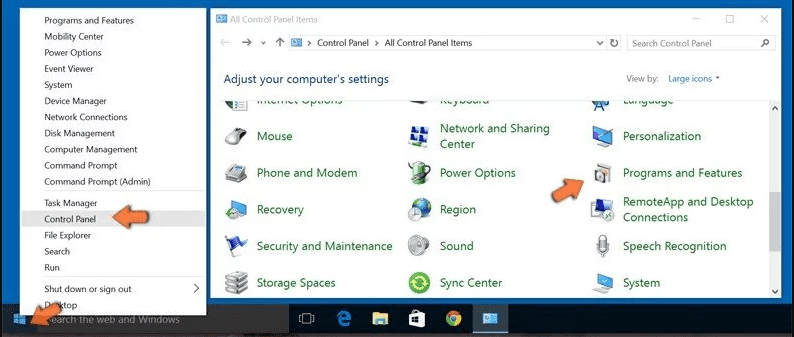

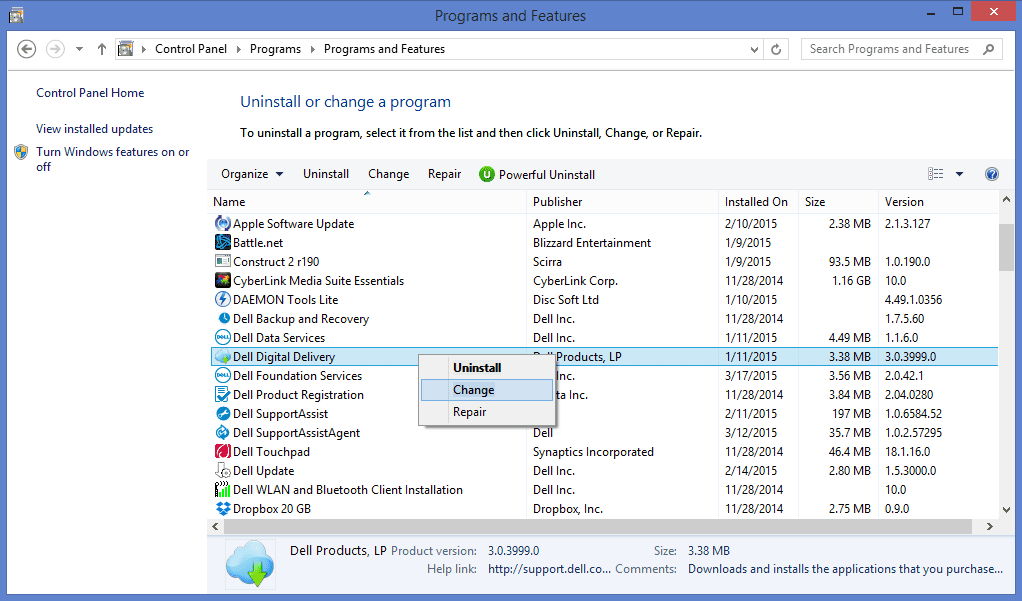

Windows 10 und 8 Benutzer:

Gehen Sie zur unteren linken Ecke des Bildschirms und klicken Sie mit der rechten Maustaste. Wählen Sie im Menü „Schnellzugriff“ die Option „Systemsteuerung“. Wählen Sie im neu geöffneten Fenster “Programm und Funktionen”

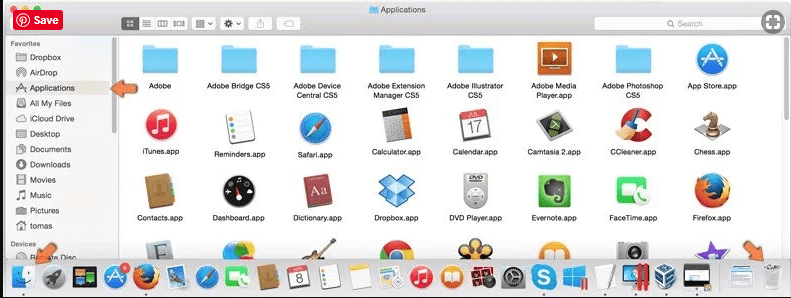

Mac OSX-Benutzer

Klicken Sie auf die Option “Finder”. Wählen Sie im neu geöffneten Bildschirm „Anwendung“. Ziehen Sie die App im Ordner “Anwendung” in den “Papierkorb”. Klicken Sie mit der rechten Maustaste auf das Papierkorbsymbol und dann auf “Papierkorb leeren”.

Suchen Sie im Fenster Programme deinstallieren nach den PUAs. Wählen Sie alle unerwünschten und verdächtigen Einträge aus und klicken Sie auf “Deinstallieren” oder “Entfernen”.

Nachdem Sie alle potenziell unerwünschten Programme deinstalliert haben, die Your Cloud Storage Was Compromised Email Scam-Probleme verursachen, scannen Sie Ihren Computer mit einem Anti-Malware-Tool auf verbleibende PUPs und PUAs oder mögliche Malware-Infektionen. Verwenden Sie zum Scannen des PCs das empfohlene Anti-Malware-Tool.

Sonderangebot

Your Cloud Storage Was Compromised Email Scam kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-AntimalwYour Cloud Storage Was Compromised Email Scamcanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und Your Cloud Storage Was Compromised Email Scam davon betroffen ist, können Sie hier einen kostenlosen AntimalwYour Cloud Storage Was Compromised Email Scamcanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.

So entfernen Adware (Your Cloud Storage Was Compromised Email Scam) von Internet-Browsern

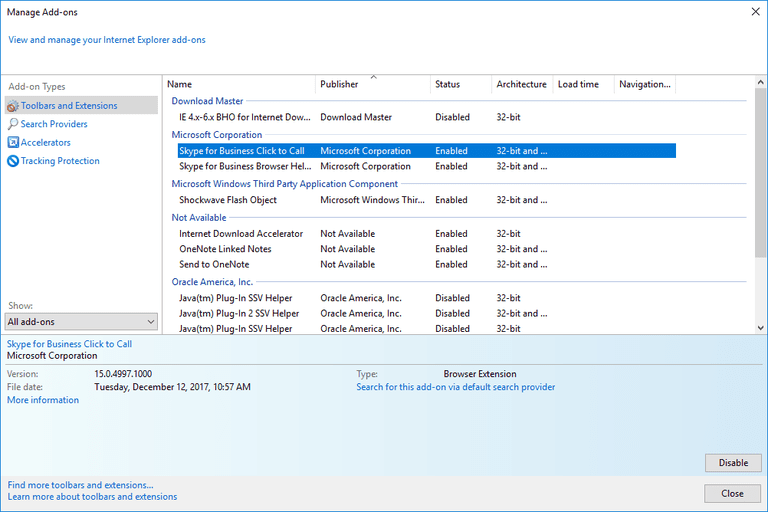

Löschen Sie böswillige Add-Ons und Erweiterungen aus dem Internet Explorer

Klicken Sie oben rechts im Internet Explorer auf das Zahnradsymbol. Wählen Sie “Add-Ons verwalten”. Suchen Sie nach kürzlich installierten Plug-Ins oder Add-Ons und klicken Sie auf „Entfernen“.

Zusätzliche Option

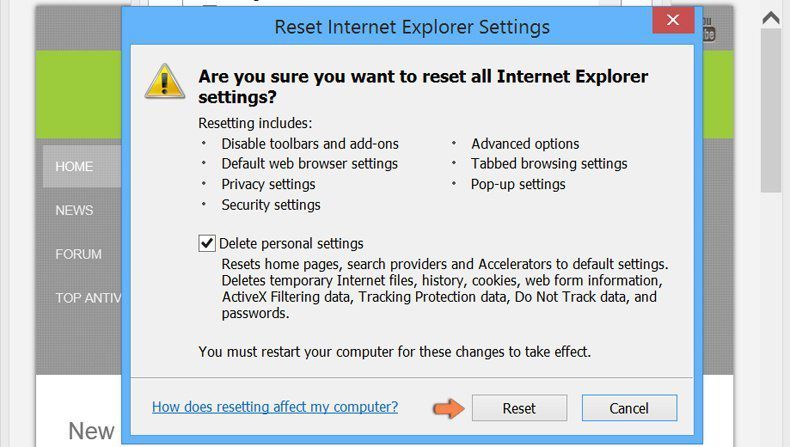

Wenn beim Entfernen Your Cloud Storage Was Compromised Email Scam weiterhin Probleme auftreten, können Sie den Internet Explorer auf die Standardeinstellung zurücksetzen.

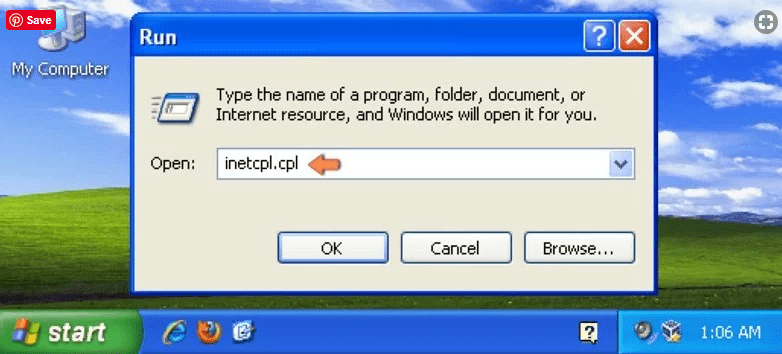

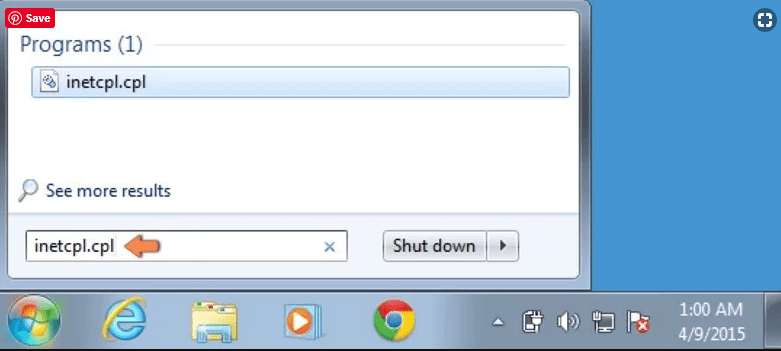

Windows XP-Benutzer: Klicken Sie auf “Start” und dann auf “Ausführen”. Geben Sie im neu geöffneten Fenster “inetcpl.cpl” ein, klicken Sie auf die Registerkarte “Erweitert” und klicken Sie dann auf “Zurücksetzen”.

Benutzer von Windows Vista und Windows 7: Drücken Sie auf das Windows-Logo, geben Sie in das Suchfeld inetcpl.cpl ein und drücken Sie die Eingabetaste. Klicken Sie im neu geöffneten Fenster auf die Registerkarte “Erweitert” und anschließend auf die Schaltfläche “Zurücksetzen”.

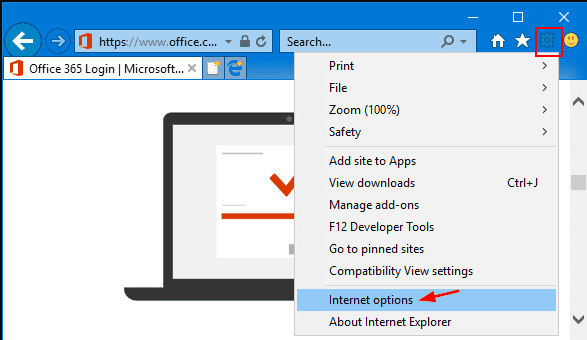

Für Windows 8-Benutzer: Öffnen Sie den IE und klicken Sie auf das Zahnradsymbol. Wählen Sie “Internetoptionen”

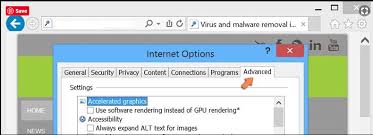

Wählen Sie im neu geöffneten Fenster die Registerkarte „Erweitert“

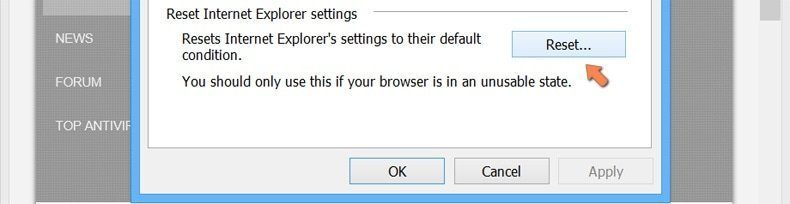

Drücken Sie auf die Option “Zurücksetzen”

Sie müssen erneut auf die Schaltfläche „Zurücksetzen“ klicken, um zu bestätigen, dass Sie den IE wirklich zurücksetzen möchten

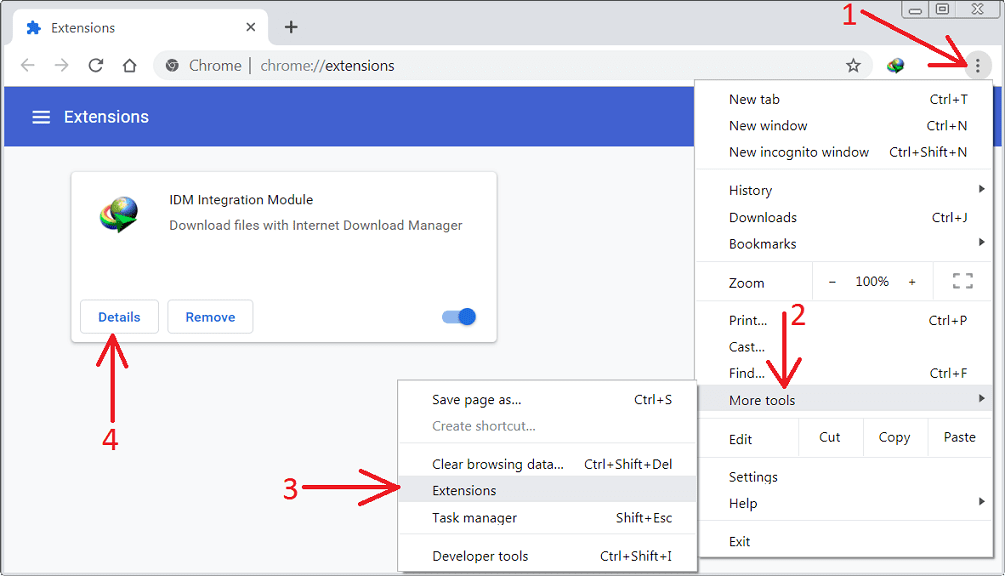

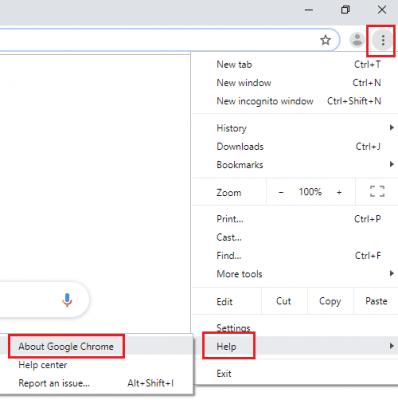

Entfernen Sie Zweifelhafte und schädliche Erweiterung von Google Chrome

Gehen Sie zum Menü von Google Chrome, indem Sie auf drei vertikale Punkte drücken und auf “Weitere Tools” und dann auf “Erweiterungen” klicken. Sie können nach allen kürzlich installierten Add-Ons suchen und alle entfernen.

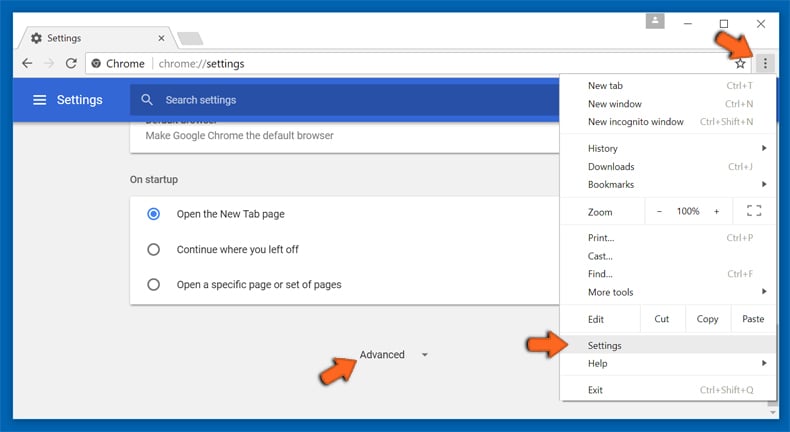

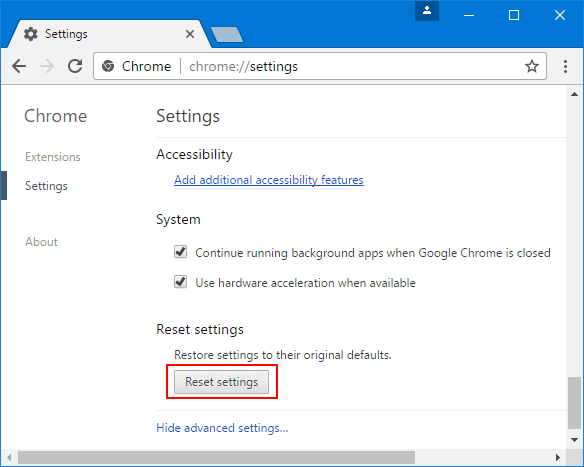

Optionale Methode

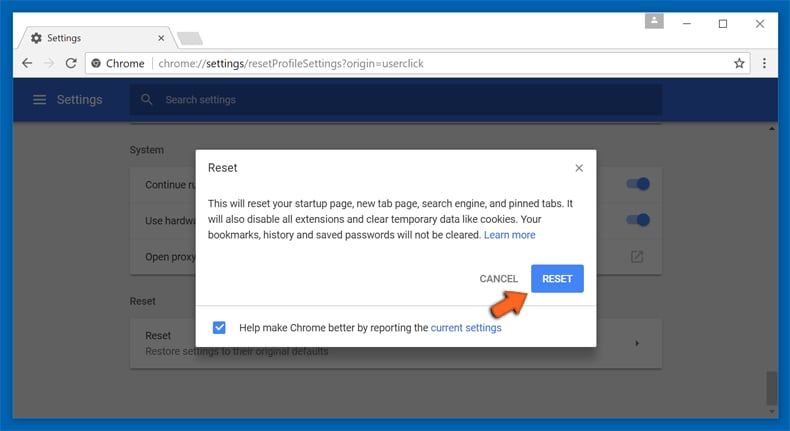

Wenn die Probleme mit Your Cloud Storage Was Compromised Email Scam weiterhin bestehen oder Sie Probleme beim Entfernen haben, sollten Sie die Google Chrome-Browsereinstellungen zurücksetzen. Gehen Sie zu drei Punkten in der oberen rechten Ecke und wählen Sie “Einstellungen”. Scrollen Sie nach unten und klicken Sie auf “Erweitert”.

Beachten Sie unten die Option „Zurücksetzen“ und klicken Sie darauf.

Bestätigen Sie im nächsten geöffneten Fenster, dass Sie die Google Chrome-Einstellungen zurücksetzen möchten, indem Sie auf die Schaltfläche “Zurücksetzen” klicken.

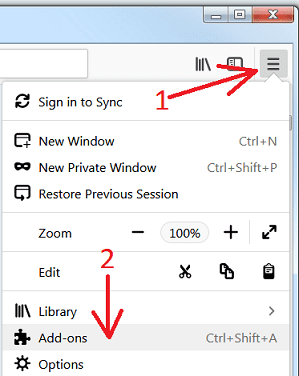

Entfernen Your Cloud Storage Was Compromised Email Scam-Plugins (einschließlich aller anderen zweifelhaften Plugins) von Firefox Mozilla

Öffnen Sie das Firefox-Menü und wählen Sie “Add-Ons”. Klicken Sie auf “Erweiterungen”. Wählen Sie alle kürzlich installierten Browser-Plug-Ins aus.

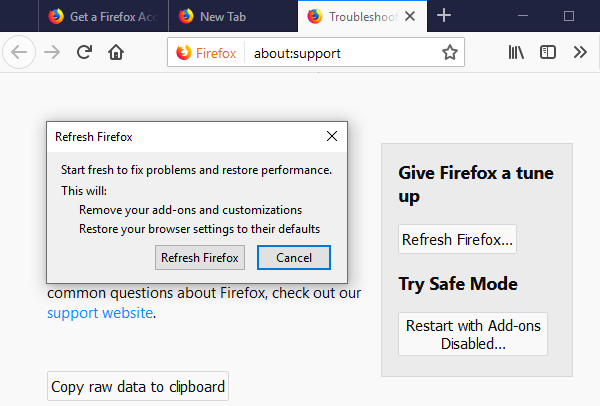

Optionale Methode

Wenn Sie Probleme mit der Entfernung Your Cloud Storage Was Compromised Email Scam haben, haben Sie die Möglichkeit, die Einstellungen von Mozilla Firefox zurückzusetzen.

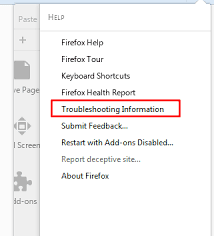

Öffnen Sie den Browser (Mozilla Firefox) und klicken Sie auf “Menü” und dann auf “Hilfe”.

Wählen Sie “Informationen zur Fehlerbehebung”

Klicken Sie im neu geöffneten Popup-Fenster auf die Schaltfläche “Firefox aktualisieren”

Der nächste Schritt besteht darin, zu bestätigen, dass Sie die Mozilla Firefox-Einstellungen wirklich auf die Standardeinstellungen zurücksetzen möchten, indem Sie auf die Schaltfläche “Firefox aktualisieren” klicken.

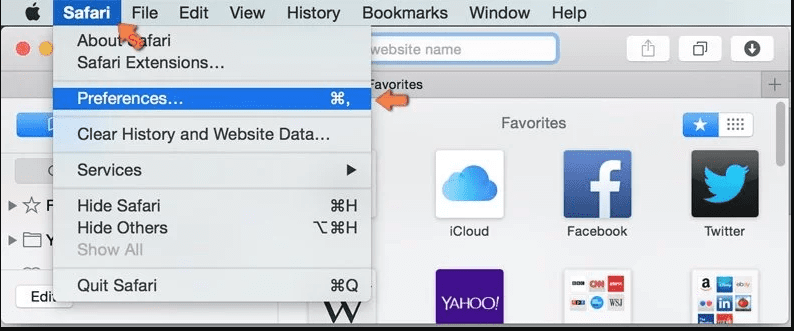

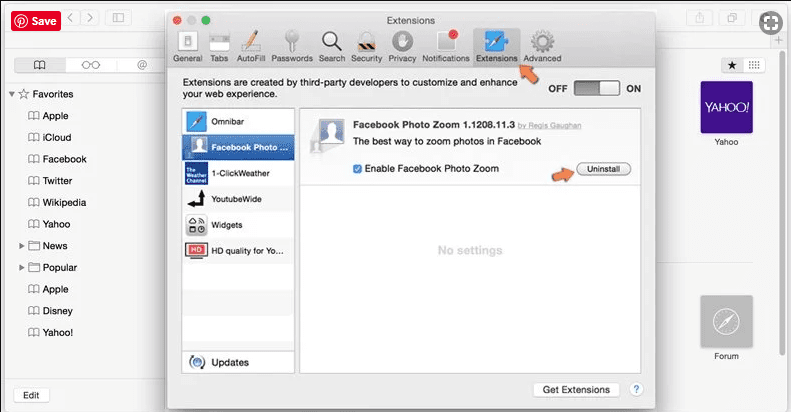

Entfernen Sie Malicious Extension von Safari

Öffnen Sie die Safari und gehen Sie zu ihrem “Menü” und wählen Sie “Einstellungen”.

Klicken Sie auf die “Erweiterung” und wählen Sie alle kürzlich installierten “Erweiterungen” und klicken Sie dann auf “Deinstallieren”.

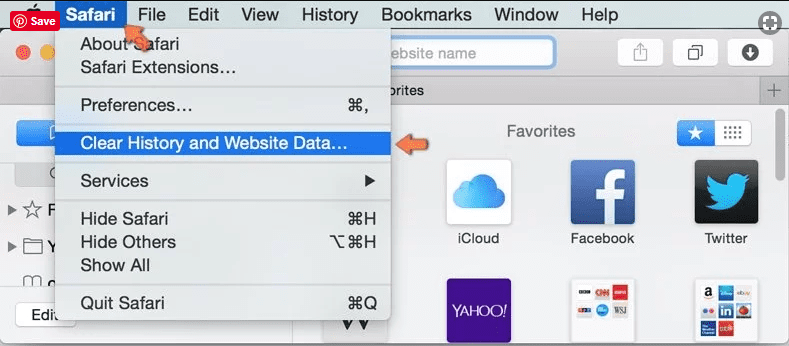

Optionale Methode

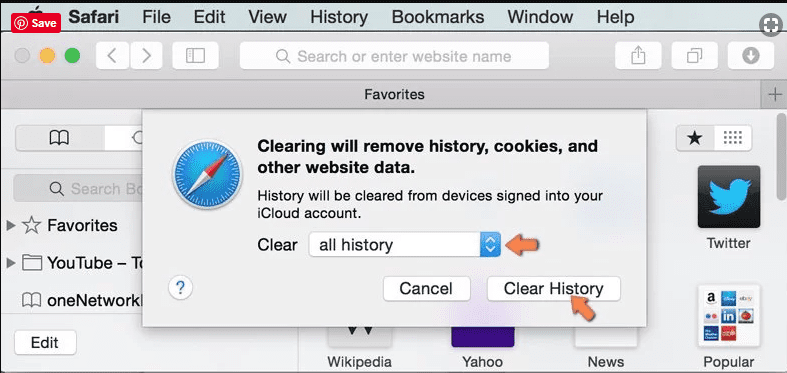

Öffnen Sie die “Safari” und gehen Sie Menü. Wählen Sie im Dropdown-Menü “Verlauf und Websitedaten löschen”.

Wählen Sie im neu geöffneten Fenster “Alle Verlauf” und klicken Sie dann auf die Option “Verlauf löschen”.

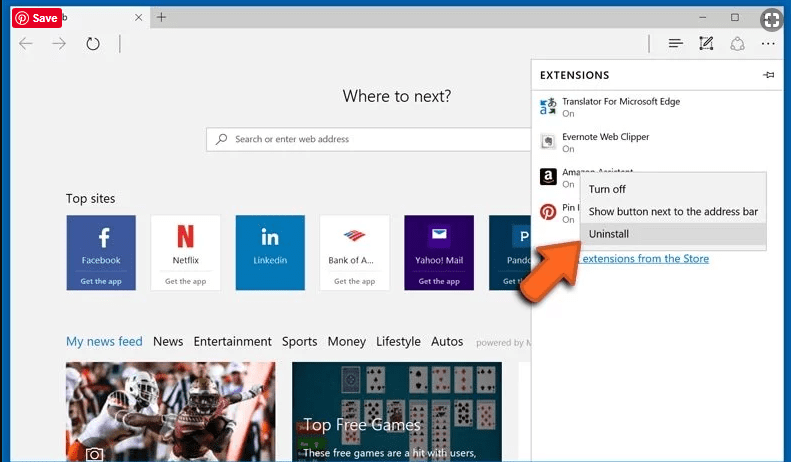

Löschen Your Cloud Storage Was Compromised Email Scam (schädliche Add-Ons) von Microsoft Edge

Öffnen Sie Microsoft Edge und wechseln Sie zu drei horizontalen Punktsymbolen in der oberen rechten Ecke des Browsers. Wählen Sie alle kürzlich installierten Erweiterungen aus und klicken Sie mit der rechten Maustaste, um sie zu deinstallieren.

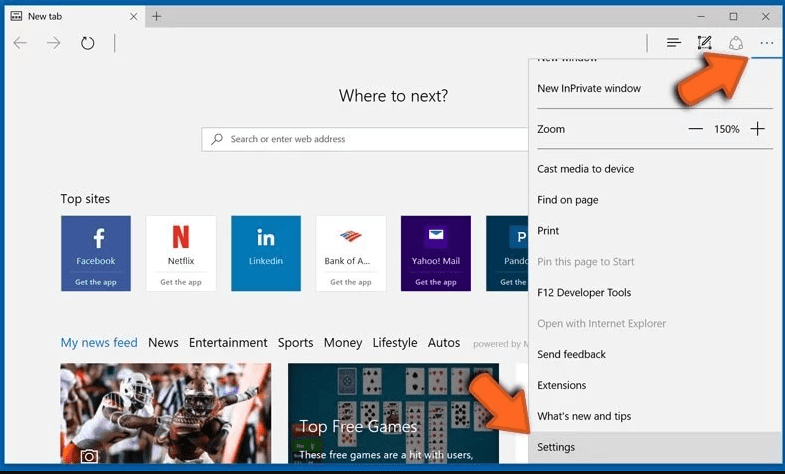

Optionale Methode

Öffnen Sie den Browser (Microsoft Edge) und wählen Sie “Einstellungen”

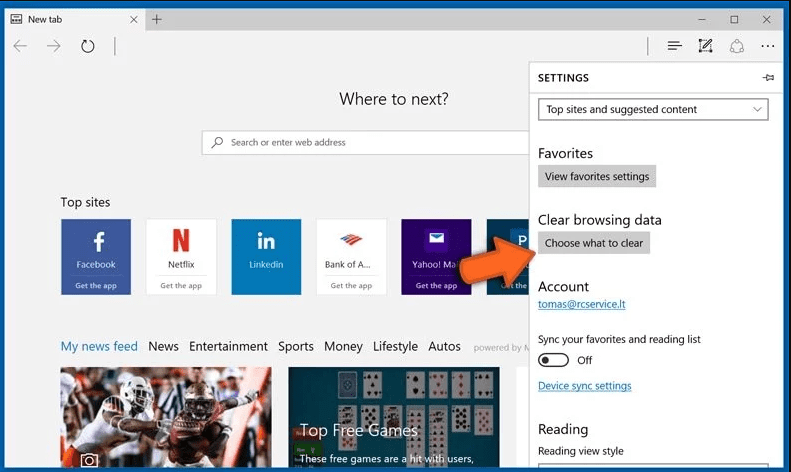

In den nächsten Schritten klicken Sie auf die Schaltfläche “Auswählen, was gelöscht werden soll”

Klicken Sie auf “Mehr anzeigen” und wählen Sie dann alles aus und klicken Sie dann auf “Löschen”.

Fazit

In den meisten Fällen gelangen die PUPs und die Adware durch unsichere Freeware-Downloads in den markierten PC. Es wird empfohlen, dass Sie nur die Entwickler-Website auswählen, während Sie kostenlose Anwendungen herunterladen. Wählen Sie einen benutzerdefinierten oder erweiterten Installationsprozess, damit Sie die zusätzlichen PUPs verfolgen können, die für die Installation zusammen mit dem Hauptprogramm aufgeführt sind.

Sonderangebot

Your Cloud Storage Was Compromised Email Scam kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-AntimalwYour Cloud Storage Was Compromised Email Scamcanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und Your Cloud Storage Was Compromised Email Scam davon betroffen ist, können Sie hier einen kostenlosen AntimalwYour Cloud Storage Was Compromised Email Scamcanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.