Repter Ransomware entfernen und entschlüsseln infizierte Dateien

Einfache Schritte zum Löschen Repter Ransomware vom PC

Repter Ransomware ist ein gefährlicher Datenverriegelungsvirus, der zur Familie der Fonix ransomware gehört. Das auffälligste Symptom dieses tödlichen Computervirus ist die Dateiverschlüsselung, da dies die einzige Funktion ist, die Benutzer dazu bringt, mehr Geld für die Zahlung zu verwenden. Geld ist das ultimative Ziel aller Cyber-Akteure, die hinter einem solchen tödlichen Angriff stehen. Diese berüchtigte Bedrohung durch Dateiverschlüsselung gelangt normalerweise heimlich durch verschiedene illusorische Techniken auf das Zielgerät und startet dann sofort seine böswilligen Aktivitäten im Hintergrund des Computers. Es ändert die Standardregistrierungseditoren, indem bösartige Einträge vorgenommen werden, sodass der Virus bei jedem Start des PCs automatisch aktiviert wird.

Tiefenanalyse von Repter Ransomware:

Repter Ransomware verwendet einen leistungsstarken Verschlüsselungsalgorithmus, um häufig verwendete Dateien wie Videos, Audios, Fotos, Dokumente, Tabellenkalkulationen, Datenbanken, Archive usw. zu sperren und sie vollständig unzugänglich zu machen. Solche Dateien können leicht identifiziert werden, indem die Erweiterung “.repter” mit dem Namen jeder von ihnen angehängt wird. Danach wird das Öffnen dieser Dateien für die Opfer unmöglich, ohne einen eindeutigen Entschlüsselungsschlüssel / -werkzeug zu verwenden, der angeblich auf dem Server des Angreifers gespeichert ist. Nach erfolgreicher Verschlüsselung zeigt diese gefährliche Krypto-Bedrohung in einem Popup-Fenster einen Lösegeldschein mit dem Titel “So entschlüsseln Sie Dateien.hta” an und informiert die betroffenen Benutzer über den Angriff.

In der von Repter Ransomware angezeigten HTML-Datei wird angegeben, dass alle wichtigen Dateien und Dokumente verschlüsselt wurden. Sie können sie nur mithilfe eines Entschlüsselungswerkzeugs abrufen, das Sie bei den Kriminellen erwerben müssen. Für weitere Informationen werden Sie gebeten, die Angreifer über die mitgelieferte E-Mail-Adresse zu kontaktieren. Der Preis des Tools ist jedoch nicht im Hinweis aufgeführt. Wenn Sie sich innerhalb von 48 Stunden an die Angreifer wenden, wird er halbiert. Wenn Sie jedoch nicht innerhalb der angegebenen Zeit Kontakt aufnehmen, wird der Preis verdoppelt. Die Zahlung muss in BitCoins Kryptowährung erfolgen. Um zu beweisen, dass die Entschlüsselung möglich ist, bieten Hacker auch an, drei infizierte Dateien kostenlos zu entschlüsseln, die jedoch keine wertvollen Informationen enthalten sollten. Die Opfer werden außerdem gewarnt, die infizierten Daten nicht zu ändern, umzubenennen oder Software von Drittanbietern zu versuchen, sie zu öffnen, da dies sonst zu einem dauerhaften Datenverlust führen kann.

Im Lösegeld dargestellter Text Hinweis:

——- ALLE IHRE DATEIEN WURDEN EINGESCHRIEBEN ——-

Mach dir um nichts Sorgen, du kannst alle deine Dateien zurückgeben!

Alle Ihre Dateien, Dokumente, Fotos, Datenbanken und andere wichtige Dateien werden mit der stärksten Verschlüsselung und einem eindeutigen Schlüssel verschlüsselt.

Die einzige Methode zum Wiederherstellen von Dateien besteht darin, ein Entschlüsselungstool und einen eindeutigen Schlüssel für Sie zu erwerben.

Unsere E-Mail = [email protected]

Ihre persönliche ID = –

Welche Garantien geben wir Ihnen?

Sie können eine Ihrer verschlüsselten Dateien von Ihrem PC aus senden und wir entschlüsseln sie kostenlos.

Wir können aber nur 3 Dateien kostenlos entschlüsseln. Die Datei darf keine wertvollen Informationen enthalten

Versuchen Sie nicht, Entschlüsselungstools von Drittanbietern zu verwenden, da diese Ihre Dateien zerstören.

!! Wir können Ihre Dateien zu 100% wiederherstellen !!

Rabatt 50% verfügbar, wenn Sie uns in den ersten 48 Stunden kontaktieren

Nach 48 Stunden sollten Sie Double bezahlen (Geben Sie diese ID in Ihre Nachricht oder E-Mail ein.)

Falls innerhalb von 2 Stunden keine Antwort erfolgt, schreiben Sie uns an diese E-Mail = [email protected]

Wenn Sie nicht wissen, wie man Bitcoin kauft, können Sie diesen Link verwenden

hxxps: //www.coindesk.com/information/how-can-i-buy-bitcoins

Der einfachste Weg, Bitcoin zu kaufen, ist localBitcoins

hxxps: //localbitcoins.com/

Beachtung:

Löschen Sie keine Dateien und benennen Sie verschlüsselte Dateien nicht um

Wenn Sie andere Anwendungen zum Entschlüsseln verwenden, können Ihre Dateien beschädigt werden

Finden Sie Ihre Backups nicht? Sie wurden ebenfalls erfolgreich verschlüsselt oder sicher gelöscht.

Sollten Sie das Lösegeld bezahlen?

Sie möchten Ihre von Repter Ransomware gesperrten wichtigen Daten sicherlich nicht verlieren, aber bevor Sie sich mit den Hackern befassen, raten wir dringend davon ab. Denken Sie daran, das einzige Motiv der Hacker besteht darin, die Opfer zu bedrohen und sie das Lösegeld im Austausch für die Entschlüsselungssoftware zahlen zu lassen. Experten zufolge gibt es jedoch keine Garantie dafür, dass die Angreifer selbst über den Dateientschlüssel verfügen und bereit sind, ihn nach der Zahlung zu senden. Daher ist es in keiner Situation klug, Lösegeld an sie zu zahlen, da Sie möglicherweise sowohl Dateien als auch Geld verlieren. Außerdem können sie Sie nach der Erpressung erpressen und um mehr Geld bitten, andernfalls könnten sie die kompromittierten Daten online verlieren.

Wie stelle ich die infizierten Dateien wieder her?

Sie können versuchen, die infizierten Dateien mithilfe einer echten und leistungsstarken Datenwiederherstellungsanwendung wiederherzustellen. Sie können ein solches Tool hier über den unter diesem Artikel angegebenen Link herunterladen. Darüber hinaus müssen Sie regelmäßig Backups erstellen, mit deren Hilfe Sie die infizierten Dateien problemlos wiederherstellen können, wenn solche schädlichen Umstände auftreten. Das erste, was Sie hier tun müssen, ist, Repter Ransomware so schnell wie möglich vom Computer zu entfernen, bevor Ihre anderen wichtigen Dateien zerstört werden.

Bedrohungsübersicht

Name: Repter Ransomware

Typ: Ransomware, Crypto-Virus

Beschreibung: Gefährliche Bedrohung, die die wichtigen Dateien der Benutzer verschlüsselt und sie dann auffordert, den Angreifern einen Lösegeldbetrag für den Entschlüsselungsschlüssel / das Entschlüsselungswerkzeug zu zahlen.

Erweiterung: .repter (Dateien werden auch mit der E-Mail-Adresse des Angreifers und einer eindeutigen ID angehängt)

Lösegeld fordernde Nachricht: So entschlüsseln Sie Files.hta (Popup)

Kontakt der Angreifer: [email protected] und [email protected]

Symptome: Benutzer können keine auf ihrem System verfügbaren Dateien öffnen. Bisher funktionierende Dateien haben jetzt eine andere Erweiterung. Auf dem Desktop-Bildschirm wird eine Lösegeldnachricht angezeigt. Benutzer werden aufgefordert, einen Lösegeldbetrag zu zahlen, um ihre verschlüsselten Daten und Dateien freizuschalten.

Verteilungsmethoden: Spam-E-Mails, Torrent-Websites, Peer-to-Peer-Netzwerkfreigabe, inoffizielle Aktivierungs- und Aktualisierungstools.

Schaden: Alle Dateien sind verschlüsselt und können nicht ohne Lösegeld abgerufen werden. Zusätzliche Trojaner und Malware-Infektionen können zusammen mit Ransomware-Infektionen und anderer Malware installiert werden.

Entfernung: Um diesen Virus aus dem System zu entfernen, empfehlen wir Ihnen, ein zuverlässiges Anti-Malware-Tool zu verwenden. Sobald Malware entfernt wurde, können Sie Ihre Dateien mithilfe einer vorhandenen Sicherungs- oder Datenwiederherstellungssoftware wiederherstellen.

Wie gelangt diese Krypto-Malware in Ihr System?

Dateikodierungsviren werden normalerweise über Spam-E-Mail-Kampagnen verbreitet. Kriminelle senden Ihnen E-Mails, die häufig als „wichtig“ oder „offiziell“ getarnt werden. Sie enthalten jedoch schädliche Dateien als Anhänge in Form von Microsoft- und PDF-Dokumenten, JavaScript, ausführbaren Dateien und Archivdateien usw. Sobald Sie die E-Mail öffnen und auf den Anhang klicken, wird sie ausgelöst und führt zum Eindringen von Viren. Außerdem können Trojaner, gefälschte Updater und unzuverlässige Download-Kanäle zu einer Infiltration von Ransomware in Ihren Arbeitsplatz führen.

Tipps, um zu verhindern, dass der Computer solche Angriffe ausführt:

Um Ihr Gerät von Repter Ransomware oder ähnlichen Bedrohungen fernzuhalten, wird dringend empfohlen, verdächtige E-Mails, die Sie von einem unbekannten Absender erhalten, zu ignorieren. Öffnen Sie niemals einen Anhang in einer solchen E-Mail, da dies zum Eindringen von Viren führen kann. Wählen Sie nur eine zuverlässige oder offizielle Website, um eine Anwendung herunterzuladen und Software mit Tools zu aktualisieren, die von echten Autoren bereitgestellt werden. Verwenden Sie niemals Downloader von Drittanbietern und illegale Aktivierungstools. Vergessen Sie auch nicht, eine starke Anti-Malware-Software zu verwenden und das gesamte Gerät zu scannen, um Trojaner-Viren zu finden und zu entfernen, falls vorhanden. Im Moment etwas, machen Sie einfach eine schnelle Aktion und entfernen Repter Ransomware vom Computer.

Sonderangebot

Repter Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.

Antimalwaredetails und Benutzerhandbuch

Klicken Sie hier für Windows

Klicken Sie hier für Mac

Schritt 1: entfernen Repter Ransomware durch “Abgesicherter Modus mit Netzwerk”

Schritt 2: Löschen Repter Ransomware mit “Systemwiederherstellung”

Schritt 1: entfernen Repter Ransomware durch “Abgesicherter Modus mit Netzwerk”

Für Benutzer von Windows XP und Windows 7: Starten Sie den PC im abgesicherten Modus. Klicken Sie auf die Option „Start“ und drücken Sie während des Startvorgangs kontinuierlich auf F8, bis das Menü „Windows Advanced Option“ auf dem Bildschirm angezeigt wird. Wählen Sie “Abgesicherter Modus mit Netzwerk” aus der Liste.

Auf dem Desktop wird jetzt ein Windows-Home-Bildschirm angezeigt, und die Workstation arbeitet jetzt im abgesicherten Modus mit Netzwerk.

Für Windows 8-Benutzer: Gehen Sie zum Startbildschirm. Geben Sie in den Suchergebnissen “Einstellungen auswählen” “Erweitert” ein. Wählen Sie unter “Allgemeine PC-Einstellungen” die Option “Erweiterter Start”. Klicken Sie erneut auf die Option “Jetzt neu starten”. Die Workstation startet mit dem Menü „Advanced Startup Option“. Klicken Sie auf “Problembehandlung” und dann auf “Erweiterte Optionen”. Drücken Sie im Bildschirm “Erweiterte Optionen” auf “Starteinstellungen”. Klicken Sie erneut auf die Schaltfläche “Neustart”. Die Workstation wird nun im Bildschirm „Startup Setting“ neu gestartet. Als nächstes drücken Sie F5, um im abgesicherten Modus im Netzwerk zu starten

Für Windows 10-Benutzer: Drücken Sie auf das Windows-Logo und auf das Symbol „Power“. Wählen Sie im neu geöffneten Menü „Neu starten“, während Sie die Umschalttaste auf der Tastatur gedrückt halten. Klicken Sie im neu geöffneten Fenster “Option auswählen” auf “Problembehandlung” und dann auf “Erweiterte Optionen”. Wählen Sie “Startup Settings” und klicken Sie auf “Restart”. Klicken Sie im nächsten Fenster auf der Tastatur auf die Schaltfläche „F5“.

Schritt 2: Löschen Repter Ransomware mit “Systemwiederherstellung”

Melden Sie sich bei dem mit Repter Ransomware infizierten Konto an. Öffnen Sie den Browser und laden Sie ein legitimes Anti-Malware-Tool herunter. Führen Sie einen vollständigen System-Scan durch. Entfernen Sie alle böswillig entdeckten Einträge.

Sonderangebot

Repter Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.

Falls Sie den PC nicht im abgesicherten Modus mit Netzwerk starten können, versuchen Sie es mit der Systemwiederherstellung.

- Drücken Sie während des Startvorgangs kontinuierlich die Taste F8, bis das Menü „Erweiterte Optionen“ angezeigt wird. Wählen Sie aus der Liste “Abgesicherter Modus mit Eingabeaufforderung” und drücken Sie die Eingabetaste.

- Geben Sie in der neu geöffneten Eingabeaufforderung “cd restore” ein und drücken Sie die Eingabetaste.

- Geben Sie Folgendes ein: rstrui.exe und drücken Sie die Eingabetaste.

- Klicken Sie in den neuen Fenstern auf “Weiter”

- Wählen Sie einen der „Wiederherstellungspunkte“ und klicken Sie auf „Weiter“. (Dieser Schritt stellt die frühere Zeit und das frühere Datum der Workstation vor der Repter Ransomware-Infiltration im PC wieder her.

- Drücken Sie in den neu geöffneten Fenstern auf „Ja“.

Laden Sie nach der Wiederherstellung Ihres PCs auf das vorherige Datum und die vorherige Uhrzeit das empfohlene Anti-Malware-Tool herunter und führen Sie einen Tiefenscan durch, um entfernen Repter Ransomware Dateien , wenn diese auf der Workstation verbleiben.

Verwenden Sie die Funktion „Windows-Vorgängerversion“, um jede (separate) Datei mit dieser Ransomware wiederherzustellen. Diese Methode ist wirksam, wenn „Systemwiederherstellungsfunktion“ auf der Workstation aktiviert ist.

Wichtiger Hinweis: Einige Varianten von Repter Ransomware löschen auch die „Schattenvolumenkopien“, daher funktioniert diese Funktion möglicherweise nicht immer und gilt nur für ausgewählte Computer.

So stellen Sie eine einzelne verschlüsselte Datei wieder her:

Um eine einzelne Datei wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und gehen Sie zu “Eigenschaften”. Wählen Sie die Registerkarte “Vorherige Version”. Wählen Sie einen „Wiederherstellungspunkt“ und klicken Sie auf die Option „Wiederherstellen“.

Um auf die mit Repter Ransomware verschlüsselten Dateien zuzugreifen, können Sie auch den “Shadow Explorer“ verwenden. (http://www.shadowexplorer.com/downloads.html). Um weitere Informationen zu dieser Anwendung zu erhalten, klicken Sie hier. (http://www.shadowexplorer.com/documentation/manual.html)

Wichtig: Data Encryption Ransomware ist sehr gefährlich und es ist immer besser, Vorsichtsmaßnahmen zu treffen, um Angriffe auf Ihre Workstation zu vermeiden. Es wird empfohlen, ein leistungsstarkes Anti-Malware-Tool zu verwenden, um den Schutz in Echtzeit zu gewährleisten. Mit Hilfe von “SpyHunter” werden “Gruppenrichtlinienobjekte” in die Register implantiert, um schädliche Infektionen wie Repter Ransomware zu blockieren.

In Windows 10 erhalten Sie außerdem eine einzigartige Funktion namens „Fall Creators Update“, die die Funktion „Controlled Folder Access“ (Kontrollierter Ordnerzugriff) bietet, um jede Art der Verschlüsselung der Dateien zu blockieren. Mithilfe dieser Funktion sind alle Dateien, die an Orten wie “Dokumente”, “Bilder”, “Musik”, “Videos”, “Favoriten” und “Desktop” gespeichert sind, standardmäßig sicher.

Es ist sehr wichtig, dass Sie dieses “Windows 10 Fall Creators Update” auf Ihrem PC installieren, um Ihre wichtigen Dateien und Daten vor Ransomware-Verschlüsselung zu schützen. Weitere Informationen zum Abrufen dieses Updates und Hinzufügen eines zusätzlichen Schutzformulars für rnasomware-Angriffe finden Sie hier. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/)

Wie kann ich die von Repter Ransomware verschlüsselten Dateien wiederherstellen?

Bis jetzt hätten Sie verstanden, was mit Ihren persönlichen Dateien passiert ist, die verschlüsselt wurden, und wie Sie die mit Repter Ransomware verbundenen Skripte und Nutzdaten entfernen können, um Ihre persönlichen Dateien zu schützen, die bis jetzt nicht beschädigt oder verschlüsselt wurden. Um die gesperrten Dateien abzurufen, wurden die Tiefeninformationen zu „Systemwiederherstellung“ und „Schattenvolumenkopien“ bereits zuvor erläutert. Falls Sie jedoch immer noch nicht auf die verschlüsselten Dateien zugreifen können, können Sie versuchen, ein Datenwiederherstellungstool zu verwenden.

Verwendung des Datenrettungs-Tools

Dieser Schritt richtet sich an alle Opfer, die bereits alle oben genannten Verfahren ausprobiert haben, aber keine Lösung gefunden haben. Außerdem ist es wichtig, dass Sie auf den PC zugreifen und jede Software installieren können. Das Datenwiederherstellungs-Tool arbeitet auf der Basis des System-Scan- und Wiederherstellungsalgorithmus. Es durchsucht die Systempartitionen nach den Originaldateien, die von der Malware gelöscht, beschädigt oder beschädigt wurden. Denken Sie daran, dass Sie das Windows-Betriebssystem nicht neu installieren dürfen, da sonst die “vorherigen” Kopien dauerhaft gelöscht werden. Sie müssen zuerst den Arbeitsplatz reinigen und die entfernen Repter Ransomware Infektion. Lassen Sie die gesperrten Dateien unverändert und befolgen Sie die unten aufgeführten Schritte.

Schritt 1: Laden Sie die Software von der Workstation herunter, indem Sie auf die Schaltfläche “Download” unten klicken.

Schritt 2: Führen Sie das Installationsprogramm aus, indem Sie auf heruntergeladene Dateien klicken.

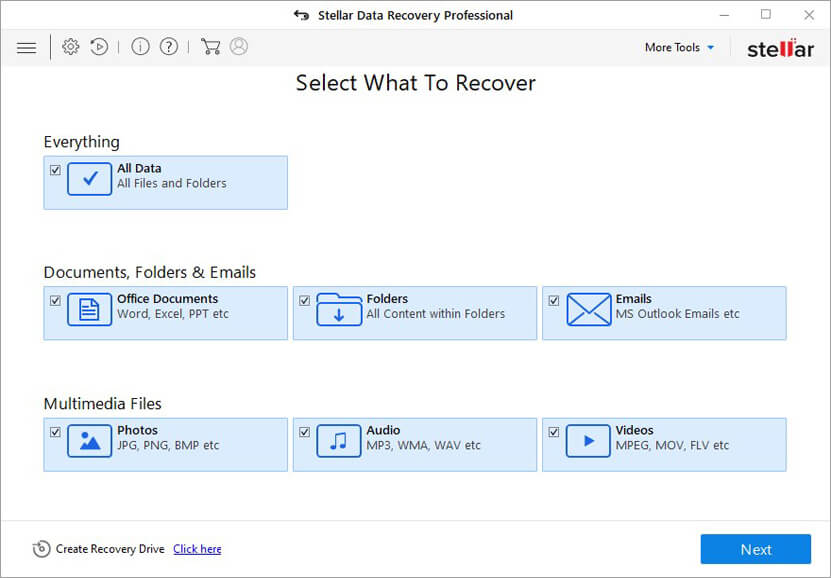

Schritt 3: Befolgen Sie alle Anweisungen auf dem Bildschirm, um die App erfolgreich auf Ihrem Computer zu installieren und auszuführen. Wenn die Benutzeroberfläche vor Ihnen angezeigt wird. Wählen Sie einfach aus, was Sie von Ihrem Computer und seinem Laufwerk wiederherstellen möchten. Überprüfen Sie für Optionen das Bild unten, da die App Ihnen bietet, alles, Dokumente, Ordner oder E-Mails oder Multimediadateien wiederherzustellen. Wählen Sie je nach Ihren Anforderungen eine der Optionen aus und fahren Sie mit dem nächsten Schritt fort.

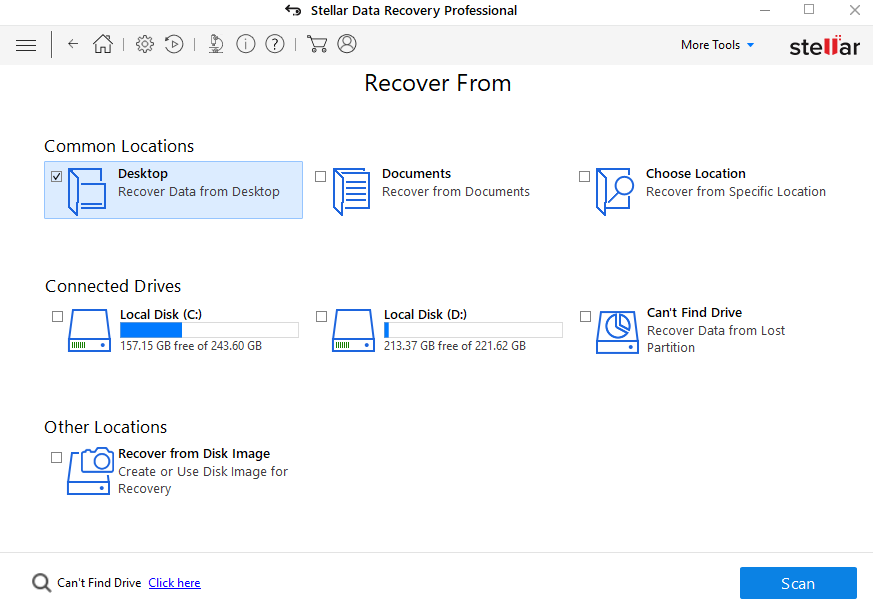

Schritt 4: In diesem Schritt müssen Sie die Vergangenheit von Daten oder Dateien angeben, von denen Sie interessiert sind, verlorene oder gelöschte Daten wiederherzustellen. Die Anwendung bietet Ihnen die Möglichkeit, Daten von allgemeinen Standorten, verbundenen Laufwerken und anderen Standorten wiederherzustellen. Wählen Sie einfach, was Sie brauchen. Klicken Sie nach der Auswahl auf die Schaltfläche Weiter, und die App beginnt mit dem Scannen des ausgewählten Laufwerks.

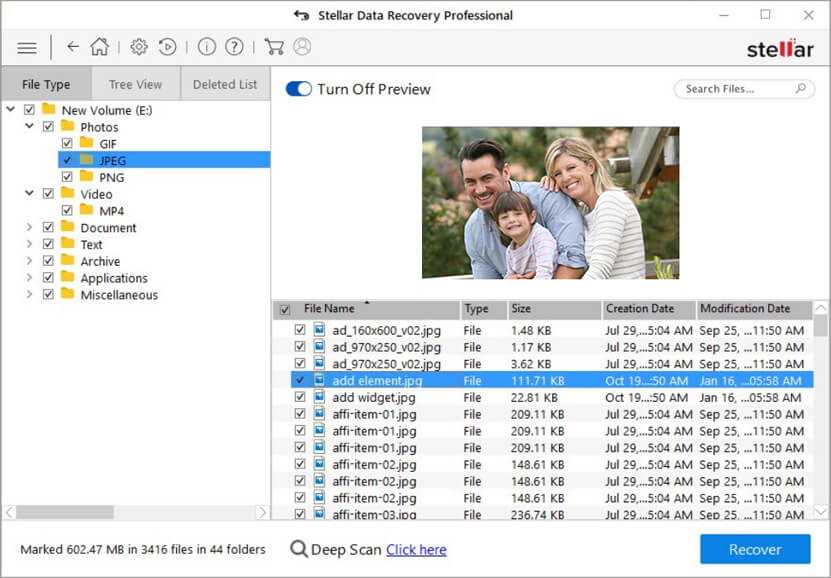

Schritt 5: Sobald der Scanvorgang des Scanners abgeschlossen ist, werden Ihnen die Arten gelöschter Daten oder Dateien angezeigt, die Sie möglicherweise wiederherstellen müssen. Es bietet Ihnen verschiedene Wiederherstellungsoptionen basierend auf Dateitypen. Sie können sogar eine Vorschau der von Ihnen ausgewählten Dateitypen anzeigen, um diese effizient wiederherzustellen.

Schritt 6: Jetzt müssen Sie möglicherweise den Pfad angeben, in dem Sie die ausgewählten Dateien wiederherstellen und speichern möchten. Tun Sie es einfach gemäß Ihren Anforderungen, und Sie sind fertig.

Sonderangebot

Repter Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.