Ransomware: Alles was Sie wissen müssen

Alles über ransomware

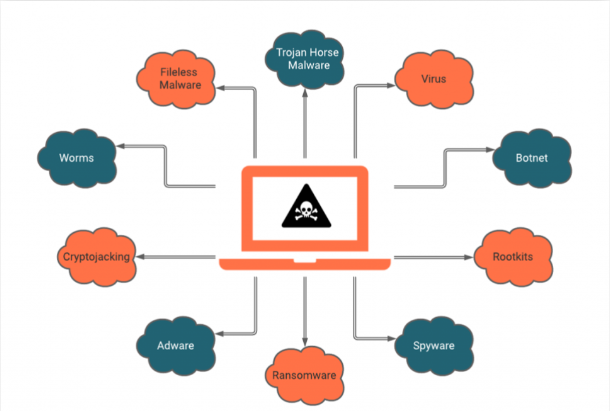

Ransomware ist eine Art Computerbedrohung, die den Zugriff der Benutzer auf ihre auf ihren Geräten gespeicherten Dateien oder in einigen Fällen sogar auf den Computer blockiert und eine bestimmte Gebühr als Lösegeld verlangt. Das erste ransomware entwickelte sich Ende 1980 und die Zahlungen sollten per Post verschickt werden. Heute bestellen ransomware-Autoren die Zahlung per Kryptowährung oder Kreditkarte.

Sie verwenden verschiedene Techniken für die ransomware-Verteilung, z. B. böswilligen Spam, bei dem unerwünschte E-Mails zur Übermittlung von Malware verwendet werden, und Malwerbung, bei der keine Benutzerinteraktion erforderlich ist. Sie verwenden einen infizierten Iframe, um Benutzer auf die Server von Kriminellen umzuleiten, auf denen sie mithilfe des Exploit-Kits schädlichen Code einfügen.

Einige Malware-Versionen behaupten, dass die Zahlung erfolgen muss, um eine Bestrafung durch die Regierungsbehörde zu vermeiden, während andere mitteilen, dass sie die Dateien nur zurückerhalten können, indem sie das Entschlüsselungstool von den Gaunern kaufen. Diese Bedrohungen können dazu führen, dass Kennwörter und andere vertrauliche Daten gestohlen werden, Umfragewarnungen und andere gefälschte Warnmeldungen angezeigt werden und andere unerwünschte Aktivitäten verursacht werden.

Arten von Ransomware

Ransomware werden nach ihren Besonderheiten in vier Kategorien eingeteilt. Diese sind:

Dateiverschlüsselung Ransomware

Trojaner werden als Träger solcher Viren verwendet. Nach der Installation verschlüsseln diese Viren die am häufigsten verwendeten Dateien, einschließlich Fotos, Musikdateien, Videos, Kunst, Unternehmen und anderer wichtiger Daten. Außerdem wird eine Warnmeldung angezeigt, die besagt, dass die einzige Möglichkeit, die Dateien zurückzugewinnen, darin besteht, ein Lösegeld zu zahlen.

Nicht verschlüsselndes ransomware

Diese ransomware-Viren fallen in diese Kategorie, die das gesamte PC-System blockieren und den Opfern drohen, Geldstrafen zu zahlen. Zu diesem Zweck zeigen sie Warnmeldungen an, die von Regierungsbehörden wie dem FBI, der Polizei und anderen stammen. Nach der Installation können sie leicht nach illegalen Dateien wie pornografischen Inhalten oder nicht lizenzierten Programmversionen suchen. Dann bereiten sie die Warnmeldungen zu diesen illegalen Dateien vor und fordern eine Geldstrafe, um ein Gefängnis zu vermeiden.

Browser sperrt Ransomware

Diese Viren blockieren installierte Browser mithilfe von JavaScript und zeigen verschiedene Warnmeldungen an. Diese Nachrichten ähneln fast denen, die von nicht verschlüsselten ransomware angezeigt werden. In den meisten Fällen werden die illegalen Aktivitäten der Benutzer im Internet angezeigt und sie werden um Geldstrafe gebeten, um ein Gefängnis zu vermeiden. Offensichtlich haben FBI, Polizei und andere Regierungsbehörden nichts mit diesen Betrugsnachrichten zu tun.

Ransomware-as-a-Service (RaaS)

Für diejenigen, die ihre eigene Malware erstellen möchten, aber keinen technischen Hintergrund haben, öffnen ransomware-Entwickler ein Darknet, in das sie die Teilnahme an ihrer Vertriebskampagne einladen. Crooks erhalten Zugriff auf die Malware-Konfiguration und verbreiten diese über ihre Netzwerke. Diese Geschäfte werden auf geheimen Servern betrieben.

Geschichte von Ransomware

1980 wurde PC Cyborg oder AIDS mit dem Namen First Ransomware Virus entwickelt. Dieser Virus würde nach 90 Neustarts alle Dateien im Verzeichnis C: verschlüsseln. Anschließend wurden 189 US-Dollar per Post an PC Cyborg Corp an die Benutzer zur Erneuerung ihrer Lizenz verlangt. Da die Verschlüsselung recht einfach genug war, um sie umzukehren, stellte sie für die Opfer nur eine geringe Bedrohung dar.

Im Jahr 2004 verwendete GpCode eine schwache RSA-Verschlüsselung, um persönliche Dateien zu speichern, und im Jahr 2007 entwickelte WInLock Heralded eine Malware, die sich von der damals bekannten ransomware-Verschlüsselung unterscheidet. Diese Malware hat, anstatt Dateien zu verschlüsseln, Menschen von ihren Desktops ausgeschlossen. Die Zahlung wurde per SMS verlangt.

Im Jahr 2012 entwickelte Reveton eine neue Form von ransomware, bei der Opfer von ihrem Desktop ausgeschlossen wurden und eine Geldstrafe für ein Verbrechen wie Computerhacken, Herunterladen illegaler Dateien oder Beteiligung an Kinderpornografie zahlen mussten. Ihnen wurde eine offiziell aussehende Seite dafür angezeigt, die Anmeldeinformationen für Strafverfolgungsbehörden wie FBI und Interpol enthält. Durchschnittliche Benutzer glaubten leicht, dass sie wirklich etwas falsch gemacht hatten. Die meisten Viren der Strafverfolgungsfamilie forderten eine Geldstrafe von 100 bis 3.000 US-Dollar mit einem im Voraus bezahlten Bargeld wie UKash oder PaySafeCard.

CryptoLocker registrierte ihren Eintrag im Jahr 2013. Während dieser Zeit waren sie weitaus gefährlicher. Sie sperrten Dateien mit militärischer Verschlüsselung und speicherten den zum Entsperren der Dateien erforderlichen Schlüssel auf einem Remote-Server. Dies bedeutet, dass es praktisch unmöglich war, die Dateien zurückzubekommen, ohne das Lösegeld zu zahlen. Im Jahr 2018 führten Trojaner wie Emotet oder TrickBot die Infektion einer RANSOMWARE-Infektion an. Und 2019 verwendeten die Angreifer mit dem sdinokibi ransomware einen kompromittierten MSP (Managed Service Providers) für den Angriff.

Verstehen Sie die Funktionsweise von Dateiverschlüsselungsviren

Ransomware-Viren verschlüsseln vertrauliche Daten wie Geschäftsdokumente, Videos, Fotos und ähnliche Daten und fordern dann einen Lösegeldaustausch mit den verschlüsselten Dateien. Sie können vorgegebene Dokumente, Multimedia-Objekte und andere wichtige Informationen löschen. Sie können die Funktionen wichtiger Systemkomponenten oder wichtiger Teile manifestieren. Einige Viren können auch Anmeldungen, Passwörter, wertvolle persönliche Dokumente und andere vertrauliche Informationen stehlen. Alle diese Daten werden an einem entfernten Ort gespeichert und über eine Internetverbindung im Hintergrund gesendet. Solche Viren können insbesondere Probleme mit der Leistung des Betriebssystems verursachen. Sie können häufige Systemneustarts verursachen oder die CPU-Geschwindigkeit beeinträchtigen. Bestimmte Malware kann sogar die auf dem Gerät installierte sicherheitsrelevante Software herunterfahren. Darüber hinaus führen diese Viren alle derartigen Aktivitäten vor der Dateiverschlüsselung aus. Daher ist es bereits spät, wenn Sie feststellen, dass die auf Ihrem Gerät gespeicherten Dateien aufgrund eines ransomware-Angriffs nicht mehr zugänglich oder unbrauchbar sind.

Kürzlich veröffentlichte Ransomware: Fob Ransomware, WastedLocker Ransomware, CryCryptor Ransomware, LOLYTA Ransomware, PYKW Ransomware, MOBA Ransomware

Techniken für die ransomware-Verteilung

Heutzutage werden verschiedene Methoden verwendet, um RANSOMWARE-Viren zu verbreiten, mit dem Versuch, Opfer von Lösegeldzahlungen zu erpressen. Die wichtigsten werden nachfolgend einzeln besprochen:

Gefälschte Popup-Benachrichtigungen: Solche Benachrichtigungen können auf illegalen oder legitimen Websites angezeigt werden. Diese sollen die Benutzer über fehlende Updates informieren und sie auffordern, einen Scan durchzuführen und die Fehler kostenlos zu beheben. Diese Anzeigen sind mit ahnungslosen Namen und Logos gefüllt, die ihnen den Eindruck vermitteln, legitim zu sein. Zwei Dinge, auf die wir hier hinweisen möchten: Erstens ist es nicht die Pflicht der Websites, Sie über Infektionen auf Ihrem Gerät oder über für Software und Betriebssystem erforderliche Updates zu informieren. Zweitens und am wichtigsten ist, dass die Websites, auf denen solche Popup-Benachrichtigungen angezeigt werden, das gemeinsame Motiv haben, Benutzer dazu zu bringen, auf Betrug zu stoßen und unerwünschte Apps oder Malware zu installieren.

Spam-E-Mails: Dies ist die rentabelste Technik für die ransomware-Verteilung. Bei dieser Methode werden ransomware-Nutzdaten in eine legitim aussehende Datei eingeschlossen. Diese Dateien können ein MS Office-Dokument, PDF-Dateien, ausführbare Dateien, JavaScript-Dateien usw. sein. Durch Hervorheben der Bedeutung solcher Dateien werden die Opfer dazu gebracht, sie zu extrahieren. Wenn die Benutzer diese Dateien öffnen, werden sie aufgefordert, Makrobefehle zu aktivieren. Wenn sie aktiviert sind, laden die beschädigten Dateien die Malware herunter und installieren sie. Sie sollten auf den Inhalt solcher E-Mails achten. Diese E-Mails enthalten normalerweise Grammatik- und Rechtschreibfehler.

Trojaner und andere Malware: Die meisten ransomware-Viren werden mithilfe von Trojanern verbreitet. In solchen Fällen sind sie in ransomware-Malware enthalten. Sie gelangen ohne Zustimmung der Benutzer in das Gerät, indem sie Spam-E-Mails öffnen. Sobald sie eintreten, aktivieren sie die Nutzdaten der Malware und installieren sie auf dem Gerät.

Browsererweiterungen: Dies ist eine neue Technik, bei der einer gefährdeten Webseite ein bestimmtes Skript eingefügt wird. Beim Besuch dieser Seite wird der Inhalt in eine unlesbare Sammlung und Zahlen umgewandelt. Die Benutzer werden gebeten, ein bestimmtes Add-On für den Schriftbrowser zu aktualisieren, um den Inhalt zu lesen. Sobald dies erledigt ist, gelangt der Dateiverschlüsselungsvirus in das Gerät.

Exploit-Kits: Exploit-Kits werden normalerweise von hoch entwickelten und großflächigen Viren eingesetzt. Diese Kits missbrauchen Schwachstellen veralteter Software und verwenden Mal-Advertising-Techniken, um auf das Gerät der Benutzer zu locken. Das Rig Exploit-Kit, das Grandsoft Exploit-Kit und das Magnitude Exploit-Kit sind einige Beispiele für solche Exploit-Kits.

Was tun, wenn ich infiziert werde?

In einem solchen Fall sollten Sie zunächst überlegen, wie Sie den ransomware-Leitfaden unter dem Beitrag entfernen können, um dies zu erreichen. Anschließend sollten Sie über die Wiederherstellung von Dateien nachdenken. Denken Sie daran, die Gauner versuchen ihr Bestes, damit Sie auf ihren Betrug fallen und für ihren Entschlüsseler bezahlen. Sie sollten jedoch die einzigen Dinge im Auge behalten, die nicht hier sind, um Ihnen zu helfen. Immerhin sind sie Cyberkriminelle. Sie sollten an die Datenwiederherstellung der verschlüsselten Dateien mithilfe von Backups oder anderen Alternativen denken, die Sie beim Durchgehen des Artikels verwenden werden.

Möglichkeiten zum Schutz des PCs vor RANSOMWARE-Infektionen

Der erste Schritt in der ransomware-Prävention besteht darin, in großartige Cybersicherheit zu investieren – ein Programm, das fortgeschrittenen Bedrohungen wie ransomware Echtzeitschutz bietet. Als Nächstes müssen Sie eine regelmäßige Sicherung der Daten auf Ihrem Gerät erstellen, damit Sie in einem Fall mit ransomware-Angriff und Dateiverschlüsselung keine Probleme haben. Stellen Sie dann sicher, dass Systeme und Software aktualisiert werden, da ransomware-Viren heutzutage Exploit-Kits verwenden, um Schwachstellen zu beseitigen, die aufgrund veralteter Softwarefehler / -fehler verursacht werden. Schließlich sollten Sie mit Vorsicht in der Sitzung surfen – vermeiden Sie das Öffnen irrelevanter E-Mails und verdächtiger Anhänge, halten Sie sich von ungeschützten Seiten fern, die gefälschte Systemprobleme, Fehler, nicht vorhandene Viren und Softwareupdates empfehlen, und verhindern Sie, dass nicht vertrauenswürdige Seiten für Software verwendet werden Download und Installation.

Im Folgenden finden Sie eine vollständige Anleitung zum Entfernen von ransomware-Viren und verschiedene Möglichkeiten zum Wiederherstellen von Dateien. Ich hoffe, Sie werden das glückliche Ergebnis erhalten, wenn Sie fortfahren. Falls die Wiederherstellungsoptionen nicht alle Dateien auf Ihrem Gerät zugänglich machen, verlieren Sie nicht die Hoffnung, da die Cybersicherheit eine herausragende Rolle spielt, wenn gemeldet wird, dass ein ransomware-Virus den verwendeten Schlüssel knackt und einen offiziellen Entschlüsselungsschlüssel entwickelt, der kostenlos ist für alle.

Sonderangebot

Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.

Antimalwaredetails und Benutzerhandbuch

Klicken Sie hier für Windows

Klicken Sie hier für Mac

Schritt 1: entfernen Ransomware durch “Abgesicherter Modus mit Netzwerk”

Schritt 2: Löschen Ransomware mit “Systemwiederherstellung”

Schritt 1: entfernen Ransomware durch “Abgesicherter Modus mit Netzwerk”

Für Benutzer von Windows XP und Windows 7: Starten Sie den PC im abgesicherten Modus. Klicken Sie auf die Option „Start“ und drücken Sie während des Startvorgangs kontinuierlich auf F8, bis das Menü „Windows Advanced Option“ auf dem Bildschirm angezeigt wird. Wählen Sie “Abgesicherter Modus mit Netzwerk” aus der Liste.

Auf dem Desktop wird jetzt ein Windows-Home-Bildschirm angezeigt, und die Workstation arbeitet jetzt im abgesicherten Modus mit Netzwerk.

Für Windows 8-Benutzer: Gehen Sie zum Startbildschirm. Geben Sie in den Suchergebnissen “Einstellungen auswählen” “Erweitert” ein. Wählen Sie unter “Allgemeine PC-Einstellungen” die Option “Erweiterter Start”. Klicken Sie erneut auf die Option “Jetzt neu starten”. Die Workstation startet mit dem Menü „Advanced Startup Option“. Klicken Sie auf “Problembehandlung” und dann auf “Erweiterte Optionen”. Drücken Sie im Bildschirm “Erweiterte Optionen” auf “Starteinstellungen”. Klicken Sie erneut auf die Schaltfläche “Neustart”. Die Workstation wird nun im Bildschirm „Startup Setting“ neu gestartet. Als nächstes drücken Sie F5, um im abgesicherten Modus im Netzwerk zu starten

Für Windows 10-Benutzer: Drücken Sie auf das Windows-Logo und auf das Symbol „Power“. Wählen Sie im neu geöffneten Menü „Neu starten“, während Sie die Umschalttaste auf der Tastatur gedrückt halten. Klicken Sie im neu geöffneten Fenster “Option auswählen” auf “Problembehandlung” und dann auf “Erweiterte Optionen”. Wählen Sie “Startup Settings” und klicken Sie auf “Restart”. Klicken Sie im nächsten Fenster auf der Tastatur auf die Schaltfläche „F5“.

Schritt 2: Löschen Ransomware mit “Systemwiederherstellung”

Melden Sie sich bei dem mit Ransomware infizierten Konto an. Öffnen Sie den Browser und laden Sie ein legitimes Anti-Malware-Tool herunter. Führen Sie einen vollständigen System-Scan durch. Entfernen Sie alle böswillig entdeckten Einträge.

Sonderangebot

Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.

Falls Sie den PC nicht im abgesicherten Modus mit Netzwerk starten können, versuchen Sie es mit der Systemwiederherstellung.

- Drücken Sie während des Startvorgangs kontinuierlich die Taste F8, bis das Menü „Erweiterte Optionen“ angezeigt wird. Wählen Sie aus der Liste “Abgesicherter Modus mit Eingabeaufforderung” und drücken Sie die Eingabetaste.

- Geben Sie in der neu geöffneten Eingabeaufforderung “cd restore” ein und drücken Sie die Eingabetaste.

- Geben Sie Folgendes ein: rstrui.exe und drücken Sie die Eingabetaste.

- Klicken Sie in den neuen Fenstern auf “Weiter”

- Wählen Sie einen der „Wiederherstellungspunkte“ und klicken Sie auf „Weiter“. (Dieser Schritt stellt die frühere Zeit und das frühere Datum der Workstation vor der Ransomware-Infiltration im PC wieder her.

- Drücken Sie in den neu geöffneten Fenstern auf „Ja“.

Laden Sie nach der Wiederherstellung Ihres PCs auf das vorherige Datum und die vorherige Uhrzeit das empfohlene Anti-Malware-Tool herunter und führen Sie einen Tiefenscan durch, um entfernen Ransomware Dateien , wenn diese auf der Workstation verbleiben.

Verwenden Sie die Funktion „Windows-Vorgängerversion“, um jede (separate) Datei mit dieser Ransomware wiederherzustellen. Diese Methode ist wirksam, wenn „Systemwiederherstellungsfunktion“ auf der Workstation aktiviert ist.

Wichtiger Hinweis: Einige Varianten von Ransomware löschen auch die „Schattenvolumenkopien“, daher funktioniert diese Funktion möglicherweise nicht immer und gilt nur für ausgewählte Computer.

So stellen Sie eine einzelne verschlüsselte Datei wieder her:

Um eine einzelne Datei wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und gehen Sie zu “Eigenschaften”. Wählen Sie die Registerkarte “Vorherige Version”. Wählen Sie einen „Wiederherstellungspunkt“ und klicken Sie auf die Option „Wiederherstellen“.

Um auf die mit Ransomware verschlüsselten Dateien zuzugreifen, können Sie auch den “Shadow Explorer“ verwenden. (http://www.shadowexplorer.com/downloads.html). Um weitere Informationen zu dieser Anwendung zu erhalten, klicken Sie hier. (http://www.shadowexplorer.com/documentation/manual.html)

Wichtig: Data Encryption Ransomware ist sehr gefährlich und es ist immer besser, Vorsichtsmaßnahmen zu treffen, um Angriffe auf Ihre Workstation zu vermeiden. Es wird empfohlen, ein leistungsstarkes Anti-Malware-Tool zu verwenden, um den Schutz in Echtzeit zu gewährleisten. Mit Hilfe von “SpyHunter” werden “Gruppenrichtlinienobjekte” in die Register implantiert, um schädliche Infektionen wie Ransomware zu blockieren.

In Windows 10 erhalten Sie außerdem eine einzigartige Funktion namens „Fall Creators Update“, die die Funktion „Controlled Folder Access“ (Kontrollierter Ordnerzugriff) bietet, um jede Art der Verschlüsselung der Dateien zu blockieren. Mithilfe dieser Funktion sind alle Dateien, die an Orten wie “Dokumente”, “Bilder”, “Musik”, “Videos”, “Favoriten” und “Desktop” gespeichert sind, standardmäßig sicher.

Es ist sehr wichtig, dass Sie dieses “Windows 10 Fall Creators Update” auf Ihrem PC installieren, um Ihre wichtigen Dateien und Daten vor Ransomware-Verschlüsselung zu schützen. Weitere Informationen zum Abrufen dieses Updates und Hinzufügen eines zusätzlichen Schutzformulars für rnasomware-Angriffe finden Sie hier. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/)

Wie kann ich die von Ransomware verschlüsselten Dateien wiederherstellen?

Bis jetzt hätten Sie verstanden, was mit Ihren persönlichen Dateien passiert ist, die verschlüsselt wurden, und wie Sie die mit Ransomware verbundenen Skripte und Nutzdaten entfernen können, um Ihre persönlichen Dateien zu schützen, die bis jetzt nicht beschädigt oder verschlüsselt wurden. Um die gesperrten Dateien abzurufen, wurden die Tiefeninformationen zu „Systemwiederherstellung“ und „Schattenvolumenkopien“ bereits zuvor erläutert. Falls Sie jedoch immer noch nicht auf die verschlüsselten Dateien zugreifen können, können Sie versuchen, ein Datenwiederherstellungstool zu verwenden.

Verwendung des Datenrettungs-Tools

Dieser Schritt richtet sich an alle Opfer, die bereits alle oben genannten Verfahren ausprobiert haben, aber keine Lösung gefunden haben. Außerdem ist es wichtig, dass Sie auf den PC zugreifen und jede Software installieren können. Das Datenwiederherstellungs-Tool arbeitet auf der Basis des System-Scan- und Wiederherstellungsalgorithmus. Es durchsucht die Systempartitionen nach den Originaldateien, die von der Malware gelöscht, beschädigt oder beschädigt wurden. Denken Sie daran, dass Sie das Windows-Betriebssystem nicht neu installieren dürfen, da sonst die “vorherigen” Kopien dauerhaft gelöscht werden. Sie müssen zuerst den Arbeitsplatz reinigen und die entfernen Ransomware Infektion. Lassen Sie die gesperrten Dateien unverändert und befolgen Sie die unten aufgeführten Schritte.

Schritt 1: Laden Sie die Software von der Workstation herunter, indem Sie auf die Schaltfläche “Download” unten klicken.

Schritt 2: Führen Sie das Installationsprogramm aus, indem Sie auf heruntergeladene Dateien klicken.

Schritt 3: Auf dem Bildschirm wird eine Seite mit Lizenzvereinbarungen angezeigt. Klicken Sie auf “Akzeptieren”, um den Nutzungsbedingungen zuzustimmen. Befolgen Sie die Anweisungen auf dem Bildschirm, und klicken Sie auf die Schaltfläche „Fertig stellen“.

Schritt 4: Sobald die Installation abgeschlossen ist, wird das Programm automatisch ausgeführt. Wählen Sie in der neu geöffneten Oberfläche die Dateitypen aus, die Sie wiederherstellen möchten, und klicken Sie auf “Weiter”.

Schritt 5: Sie können die Laufwerke auswählen, auf denen die Software ausgeführt werden soll, und den Wiederherstellungsprozess ausführen. Klicken Sie anschließend auf die Schaltfläche “Scannen”.

Schritt 6: Basierend auf dem Laufwerk, das Sie zum Scannen auswählen, beginnt der Wiederherstellungsprozess. Der gesamte Vorgang kann abhängig von der Lautstärke des ausgewählten Laufwerks und der Anzahl der Dateien einige Zeit in Anspruch nehmen. Sobald der Vorgang abgeschlossen ist, wird auf dem Bildschirm ein Datenexplorer mit einer Vorschau der wiederherzustelbdgdlenden Daten angezeigt. Wählen Sie die Dateien aus, die Sie wiederherstellen möchten.

Schritt 7. Als nächstes suchen Sie den Speicherort, an dem Sie die wiederhergestellten Dateien speichern möchten.

Sonderangebot

Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.