Microsoft und Partner entfernen den gefährlichen Necurs-Bot

Das Necurs-Botnetz, das größte Botnetz, das von Cyberkriminellen verwendet wurde, um Spam zu verbreiten und Computergeräte mit Malware zu infizieren, wurde jetzt von Microsoft und seinen Vertretern aus 35 verschiedenen Ländern vollständig entfernt.

Der letzte Schritt der achtjährigen beharrlichen technischen und rechtlichen Abläufe erfolgte am 5. März 2020, als das Unternehmen vom US-Bezirksgericht die Erlaubnis erhielt, die Infrastruktur des Necurs Botnet zu kontrollieren:

“Mit dieser rechtlichen Maßnahme und einer Zusammenarbeit zwischen öffentlich-privaten Partnerschaften auf der ganzen Welt führt Microsoft Aktivitäten an, die verhindern, dass die Kriminellen hinter Necurs neue Domains registrieren, um künftig Angriffe auszuführen.”

Necurs Botnet wurde erstmals 2012 entdeckt und soll von russischen Cyberkriminellen zusammengestellt worden sein. Im Laufe der Jahre wurde es verwendet, um verschiedene Bedrohungen wie GameOVer Zeus, Locky ZeroAcces und Dridex zu verbreiten. Während des Berichtszeitraums waren über 9 Millionen Geräte von den Necurs betroffen.

Botnet ist ein mit Malware infiziertes Netzwerk. Cyberkriminelle haben das Kommando und die Kontrolle darüber. Sie können Befehle eingeben und von ihren Remote-Servern aus mit dem Host kommunizieren. Die Server werden von Domänen gehostet, die mit dem Generierungsalgorithmus von Botnet, auch als DGA bezeichnet, erstellt wurden. Dieser Algorithmus erstellt zufällige Domänen, die von den Betreibern monatelang im Voraus vorregistriert werden. Wenn diese Komponente heruntergefahren wird, werden die Server nicht mehr unterstützt und die Necurs-Betreiber müssen folglich einen Befehl im Netzwerk senden – was genau Microsoft und ihre Partner getan haben:

„Wir konnten dann über sechs Millionen eindeutige Domains genau vorhersagen, die in den nächsten 25 Monaten erstellt werden würden. Microsoft hat diese Domains an die jeweiligen Registries in Ländern auf der ganzen Welt gemeldet, damit die Websites blockiert und somit nicht Teil der Necurs-Infrastruktur werden können. Indem wir die Kontrolle über vorhandene Websites übernehmen und die Registrierung neuer Websites verhindern, haben wir das Botnetz erheblich gestört. “

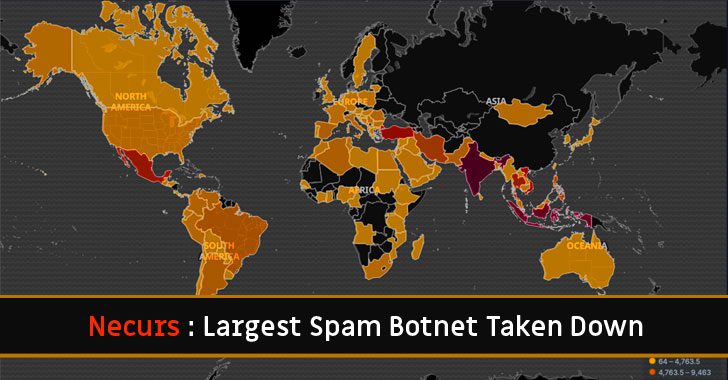

Laut Tom Burl, Corporate Vice President von Microsoft, wurden die Opfer des Botnetzes in fast alle Länder der Welt verfolgt. Jedes infizierte Gerät verschickte allein in den 58 Tagen 3,8 Millionen Spam-E-Mails an 40,6 Millionen Opfer. Die Länder wie Indien, Indonesien, die Türkei, Vietnam und Mexiko haben die meisten infizierten Benutzer.

Das Botnetz wurde auch zu Einstellungszwecken verwendet. Die böswilligen Akteure nutzten das Botnetz für verschiedene Zwecke, z. B. zum Verteilen von Malware wie Ransomware, Kryptominern, RATS, Datendiebstahl usw., zum Einleiten von DoS-Angriffen, um den Betrieb der Domänen zu stören, sowie zum Stehlen vertraulicher Daten wie Anmeldungen und Kennwörter sowie für Bankgeschäfte Information.