LOG Ransomware entfernen und wiederherstellen verschlüsselte Dateien

Einfache Schritte zum Löschen LOG Ransomware vom PC

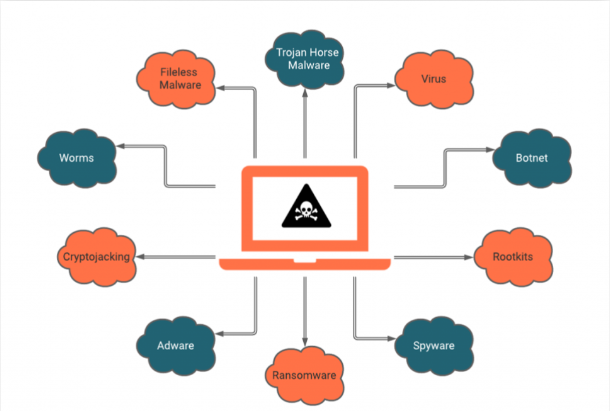

LOG Ransomware ist eine destruktive dateiverschlüsselnde Malware, die aus der Dharma ransomware-Familie stammt. Zuerst von Sicherheitsforscher Jakub Kroustek entdeckt, die Krypto-Malware hat bereits Tausende von Computern weltweit infiziert. Das Virus bekommt oft stille Infiltration in die Windows-PCs durch verschiedene trügerische Techniken und nimmt dann kritische Änderungen in Standard-Registrierungs-Editoren, um automatisch mit jedem Fenster-Neustart aktiviert werden. Es kann von identifiziert werden. [[email protected]]. LOG-Erweiterungen, die zum Markieren gesperrter Daten verwendet werden. Der Zweck dieser gefährlichen Bedrohung ist es, den Zugang des Opfers zu persönlichen Dateien zu beschränken, dann fordern Sie eine Lösegeldzahlung, wie in der Erpresserbrief mit dem Namen “FILES ENCRYPTED” angegeben. TXT”.

Tiefenanalyse von LOG Ransomware:

LOG Ransomware zeigt Erpresserbriefe in zwei Formen – ein Pop-up-Fenster, und FILES ENCRYPTED.txt Datei. Das Pop-up trägt den Titel [email protected] und enthält eine Nachricht von den Angreifern. Das Fenster beginnt mit einer Zeile mit der Angabe “Ihre Dateien sind verschlüsselt”, gefolgt von einer Bestätigung, dass alle Dateien zurückgegeben werden können. Um wieder Zugang zu ihnen zu erhalten, werden die Opfer angewiesen, die Kriminellen über [email protected] E-Mail-Adresse zu kontaktieren. Der Hinweis enthält auch die ID des Opfers, die die Betroffenen in die E-Mail aufnehmen müssen, damit die Hacker den infizierten Host identifizieren können.

Der Erpresserbrief informiert auch, dass für den Fall, dass die Angreifer nicht innerhalb von 12 Stunden antworten, sollte das Opfer an alternative E-Mail-Adresse schreiben – [email protected]. LOG Ransomware warnt auch die Opfer Benutzer sagen, dass das Umbenennen der Dateien oder der Versuch, sie mit Drittanbieter-Tools zu entschlüsseln kann zu dauerhaften Datenverlust führen. Am Ende, Sie müssen die Hacker ein Lösegeld Betrag von 200 bis 1500 $ in BitCoins oder jede andere digitale Währung zu zahlen.

Text im Popupfenster:

IHRE DATEIEN SIND VERSCHLÜSSELT

Keine Sorge, Sie können alle Ihre Dateien zurückgeben!

Wenn Sie sie wiederherstellen möchten, folgen Sie diesem Link:email [email protected] IHRE ID –

Wenn Sie nicht innerhalb von 12 Stunden über den Link beantwortet wurden, schreiben Sie uns per e-mail:[email protected]

Aufmerksamkeit!

Benennen Sie verschlüsselte Dateien nicht um.

Versuchen Sie nicht, Ihre Daten mit Software von Drittanbietern zu entschlüsseln, kann es zu einem dauerhaften Datenverlust führen.

Die Entschlüsselung Ihrer Dateien mit Hilfe von Dritten kann zu einem erhöhten Preis führen (sie fügen ihre Gebühr zu unserem hinzu) oder Sie können ein Opfer eines Betrugs werden.

Text, der in der Datei FILES ENCRYPTED.txt dargestellt wird:

alle Ihre Daten wurden uns gesperrt

Sie möchten zurückkehren?

[email protected] oder [email protected] schreiben

Sollten Sie das Lösegeld zahlen?

Sicherheitsexperten empfehlen dringend, die Kriminellen in jeder Situation nicht zu bezahlen. Dafür gibt es verschiedene Gründe, und einer von ihnen unterstützt Cyberkriminalität. Ein weiterer großer Grund, nicht zu zahlen ist, dass Sie betrogen werden können und immer noch nie Ihre Dateien erhalten. Cyber-Kriminelle sind freundlich, bis sie Sie überreden, die Zahlung zu machen, und sobald Sie tun, könnten sie in einer Sekunde verschwinden. Erpressung an die Hacker in nie eine kluge Entscheidung zu zahlen, da es nur motivieren wird, mehr solche Angriffe für weitere Einnahmen zu tun.

Was sollten die Opfer tun?

Wenn Sie eine betroffene Person sind, müssen Sie hier als erstes die LOG Ransomware-Entfernung von der Arbeitsstation sofort durchführen. Diese prekäre Krypto-Virus ist in der Lage, die Schatten Volume Kopien (temporäre Backups von OS selbst) der infizierten Dateien, die die Datenwiederherstellung noch komplexer macht löschen. Danach können Sie versuchen, die kompromittierten Daten wiederherzustellen. Dazu können Sie eine kürzlich erstellte Sicherung verwenden. In Ermangelung einer ordnungsgemäßen Sicherung sollten Sie jedoch versuchen, eine Dateiwiederherstellungsanwendung stark zu machen.

Zusammenfassung der Bedrohung

Bezeichnung: LOG Ransomware

Typ: Ransomware, Crypto-Virus

Kurze Beschreibung: Tödlicher Parasit, der die wichtigen Dateien der Benutzer verschlüsselt und sie dann zwingt, den Hackern eine Summe Lösegeld zu zahlen, um den funktionalen Decryptor zu erhalten.

Erweiterung: “. LOG” (Dateien werden auch mit einer eindeutigen ID und der E-Mail-Adresse von Angreifern angehängt)

Ransom anspruchsvolle Nachricht- Text im Pop-up-Fenster und FILES ENCRYPTED.txt vorgestellt

Kontakt der Angreifer: [email protected] und [email protected]

Symptome: Opfer können Dateien auf ihrem PC-System gespeichert öffnen, frühere funktionale Dateien haben jetzt eine andere Erweiterung, Ein Lösegeld anspruchsvolle Nachricht wird auf dem Desktop-Bildschirm angezeigt. Benutzer werden gebeten, eine Menge Lösegeld zu zahlen, um ihre verschlüsselten Daten und Dateien zu entsperren.

Verteilungsmethoden: Spam-E-Mails, Torrent-Websites, Peer-to-Peer-Netzwerkfreigabe, inoffizielle Aktivierungs- und Aktualisierungstools.

Schaden: Alle Dateien sind verschlüsselt und kann nicht ohne Lösegeld zahlen, Zusätzliche Passwort stehlen Trojaner und Malware-Infektionen können zusammen mit Ransomware-Infektionen und andere Malware installiert werden.

Entfernung: Um dieses Virus aus dem System zu entfernen, wir empfehlen Ihnen, eine zuverlässige Anti-Malware-Tool zu verwenden. Sobald Malware entfernt wird, können Sie Ihre Dateien mit vorhandenen Backup- oder Datenwiederherstellungssoftware wiederherstellen.

Wie tritt diese Bedrohung in Ihren PC ein?

Dharma ransomware-Varianten werden meist über RDP-Ports (Remote Desktop Protocol) übertragen. Es ist bekannt, dass solche Ports für Remote-Arbeitsumgebungen genutzt werden, sodass Mitarbeiter sich aus der Ferne mit dem Arbeitsnetzwerk verbinden können (z. B. von zu Hause aus, café usw.). Daher können Hacker dies möglicherweise mit Hilfe von Port-Scans und Brute-Forcing-RDP-Sitzungen ausnutzen, bis die erforderlichen Anmeldeinformationen gewonnen sind. Was mehr ist, mehrere Corporate RDP Anmeldeinformationen können auf dunklen Web-Websites für ein paar Dollar nur gekauft werden. Dies ist eher ein einfacher Weg für ein bisschen erfahrene Hacker zu nehmen und Netzwerke mit Datei-Verschlüsselung Virus zu infizieren.

Eine andere Methode, um in das Zielsystem zu gelangen, besteht darin, einen Mitarbeiter zu phidienen, um Zugriff auf das Netzwerk zu erhalten. Gauner können z. B. eine ermutigende E-Mail an den Benutzer senden, in der sie vorschlagen, eine bestimmte Domäne zu besuchen oder eine infizierte Datei herunterzuladen. Als Ergebnis, Malware kann auf dem Gerät im Hintergrund installiert werden und verwendet werden, um Tastenanschläge oder Browser-gespeicherte Passwörter an die Hacker zu übertragen. Was als nächstes geschieht, ist auf die Kriminellen und ihre Ziele. Falls Sie einer der Opfer sind, müssen entfernen LOG Ransomware vom PC, ohne Zeit zu verschwenden.

Sonderangebot

LOG Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.

Antimalwaredetails und Benutzerhandbuch

Klicken Sie hier für Windows

Klicken Sie hier für Mac

Schritt 1: entfernen LOG Ransomware durch “Abgesicherter Modus mit Netzwerk”

Schritt 2: Löschen LOG Ransomware mit “Systemwiederherstellung”

Schritt 1: entfernen LOG Ransomware durch “Abgesicherter Modus mit Netzwerk”

Für Benutzer von Windows XP und Windows 7: Starten Sie den PC im abgesicherten Modus. Klicken Sie auf die Option „Start“ und drücken Sie während des Startvorgangs kontinuierlich auf F8, bis das Menü „Windows Advanced Option“ auf dem Bildschirm angezeigt wird. Wählen Sie “Abgesicherter Modus mit Netzwerk” aus der Liste.

Auf dem Desktop wird jetzt ein Windows-Home-Bildschirm angezeigt, und die Workstation arbeitet jetzt im abgesicherten Modus mit Netzwerk.

Für Windows 8-Benutzer: Gehen Sie zum Startbildschirm. Geben Sie in den Suchergebnissen “Einstellungen auswählen” “Erweitert” ein. Wählen Sie unter “Allgemeine PC-Einstellungen” die Option “Erweiterter Start”. Klicken Sie erneut auf die Option “Jetzt neu starten”. Die Workstation startet mit dem Menü „Advanced Startup Option“. Klicken Sie auf “Problembehandlung” und dann auf “Erweiterte Optionen”. Drücken Sie im Bildschirm “Erweiterte Optionen” auf “Starteinstellungen”. Klicken Sie erneut auf die Schaltfläche “Neustart”. Die Workstation wird nun im Bildschirm „Startup Setting“ neu gestartet. Als nächstes drücken Sie F5, um im abgesicherten Modus im Netzwerk zu starten

Für Windows 10-Benutzer: Drücken Sie auf das Windows-Logo und auf das Symbol „Power“. Wählen Sie im neu geöffneten Menü „Neu starten“, während Sie die Umschalttaste auf der Tastatur gedrückt halten. Klicken Sie im neu geöffneten Fenster “Option auswählen” auf “Problembehandlung” und dann auf “Erweiterte Optionen”. Wählen Sie “Startup Settings” und klicken Sie auf “Restart”. Klicken Sie im nächsten Fenster auf der Tastatur auf die Schaltfläche „F5“.

Schritt 2: Löschen LOG Ransomware mit “Systemwiederherstellung”

Melden Sie sich bei dem mit LOG Ransomware infizierten Konto an. Öffnen Sie den Browser und laden Sie ein legitimes Anti-Malware-Tool herunter. Führen Sie einen vollständigen System-Scan durch. Entfernen Sie alle böswillig entdeckten Einträge.

Sonderangebot

LOG Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.

Falls Sie den PC nicht im abgesicherten Modus mit Netzwerk starten können, versuchen Sie es mit der Systemwiederherstellung.

- Drücken Sie während des Startvorgangs kontinuierlich die Taste F8, bis das Menü „Erweiterte Optionen“ angezeigt wird. Wählen Sie aus der Liste “Abgesicherter Modus mit Eingabeaufforderung” und drücken Sie die Eingabetaste.

- Geben Sie in der neu geöffneten Eingabeaufforderung “cd restore” ein und drücken Sie die Eingabetaste.

- Geben Sie Folgendes ein: rstrui.exe und drücken Sie die Eingabetaste.

- Klicken Sie in den neuen Fenstern auf “Weiter”

- Wählen Sie einen der „Wiederherstellungspunkte“ und klicken Sie auf „Weiter“. (Dieser Schritt stellt die frühere Zeit und das frühere Datum der Workstation vor der LOG Ransomware-Infiltration im PC wieder her.

- Drücken Sie in den neu geöffneten Fenstern auf „Ja“.

Laden Sie nach der Wiederherstellung Ihres PCs auf das vorherige Datum und die vorherige Uhrzeit das empfohlene Anti-Malware-Tool herunter und führen Sie einen Tiefenscan durch, um entfernen LOG Ransomware Dateien , wenn diese auf der Workstation verbleiben.

Verwenden Sie die Funktion „Windows-Vorgängerversion“, um jede (separate) Datei mit dieser Ransomware wiederherzustellen. Diese Methode ist wirksam, wenn „Systemwiederherstellungsfunktion“ auf der Workstation aktiviert ist.

Wichtiger Hinweis: Einige Varianten von LOG Ransomware löschen auch die „Schattenvolumenkopien“, daher funktioniert diese Funktion möglicherweise nicht immer und gilt nur für ausgewählte Computer.

So stellen Sie eine einzelne verschlüsselte Datei wieder her:

Um eine einzelne Datei wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und gehen Sie zu “Eigenschaften”. Wählen Sie die Registerkarte “Vorherige Version”. Wählen Sie einen „Wiederherstellungspunkt“ und klicken Sie auf die Option „Wiederherstellen“.

Um auf die mit LOG Ransomware verschlüsselten Dateien zuzugreifen, können Sie auch den “Shadow Explorer“ verwenden. (http://www.shadowexplorer.com/downloads.html). Um weitere Informationen zu dieser Anwendung zu erhalten, klicken Sie hier. (http://www.shadowexplorer.com/documentation/manual.html)

Wichtig: Data Encryption Ransomware ist sehr gefährlich und es ist immer besser, Vorsichtsmaßnahmen zu treffen, um Angriffe auf Ihre Workstation zu vermeiden. Es wird empfohlen, ein leistungsstarkes Anti-Malware-Tool zu verwenden, um den Schutz in Echtzeit zu gewährleisten. Mit Hilfe von “SpyHunter” werden “Gruppenrichtlinienobjekte” in die Register implantiert, um schädliche Infektionen wie LOG Ransomware zu blockieren.

In Windows 10 erhalten Sie außerdem eine einzigartige Funktion namens „Fall Creators Update“, die die Funktion „Controlled Folder Access“ (Kontrollierter Ordnerzugriff) bietet, um jede Art der Verschlüsselung der Dateien zu blockieren. Mithilfe dieser Funktion sind alle Dateien, die an Orten wie “Dokumente”, “Bilder”, “Musik”, “Videos”, “Favoriten” und “Desktop” gespeichert sind, standardmäßig sicher.

Es ist sehr wichtig, dass Sie dieses “Windows 10 Fall Creators Update” auf Ihrem PC installieren, um Ihre wichtigen Dateien und Daten vor Ransomware-Verschlüsselung zu schützen. Weitere Informationen zum Abrufen dieses Updates und Hinzufügen eines zusätzlichen Schutzformulars für rnasomware-Angriffe finden Sie hier. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/)

Wie kann ich die von LOG Ransomware verschlüsselten Dateien wiederherstellen?

Bis jetzt hätten Sie verstanden, was mit Ihren persönlichen Dateien passiert ist, die verschlüsselt wurden, und wie Sie die mit LOG Ransomware verbundenen Skripte und Nutzdaten entfernen können, um Ihre persönlichen Dateien zu schützen, die bis jetzt nicht beschädigt oder verschlüsselt wurden. Um die gesperrten Dateien abzurufen, wurden die Tiefeninformationen zu „Systemwiederherstellung“ und „Schattenvolumenkopien“ bereits zuvor erläutert. Falls Sie jedoch immer noch nicht auf die verschlüsselten Dateien zugreifen können, können Sie versuchen, ein Datenwiederherstellungstool zu verwenden.

Verwendung des Datenrettungs-Tools

Dieser Schritt richtet sich an alle Opfer, die bereits alle oben genannten Verfahren ausprobiert haben, aber keine Lösung gefunden haben. Außerdem ist es wichtig, dass Sie auf den PC zugreifen und jede Software installieren können. Das Datenwiederherstellungs-Tool arbeitet auf der Basis des System-Scan- und Wiederherstellungsalgorithmus. Es durchsucht die Systempartitionen nach den Originaldateien, die von der Malware gelöscht, beschädigt oder beschädigt wurden. Denken Sie daran, dass Sie das Windows-Betriebssystem nicht neu installieren dürfen, da sonst die “vorherigen” Kopien dauerhaft gelöscht werden. Sie müssen zuerst den Arbeitsplatz reinigen und die entfernen LOG Ransomware Infektion. Lassen Sie die gesperrten Dateien unverändert und befolgen Sie die unten aufgeführten Schritte.

Schritt 1: Laden Sie die Software von der Workstation herunter, indem Sie auf die Schaltfläche “Download” unten klicken.

Schritt 2: Führen Sie das Installationsprogramm aus, indem Sie auf heruntergeladene Dateien klicken.

Schritt 3: Auf dem Bildschirm wird eine Seite mit Lizenzvereinbarungen angezeigt. Klicken Sie auf “Akzeptieren”, um den Nutzungsbedingungen zuzustimmen. Befolgen Sie die Anweisungen auf dem Bildschirm, und klicken Sie auf die Schaltfläche „Fertig stellen“.

Schritt 4: Sobald die Installation abgeschlossen ist, wird das Programm automatisch ausgeführt. Wählen Sie in der neu geöffneten Oberfläche die Dateitypen aus, die Sie wiederherstellen möchten, und klicken Sie auf “Weiter”.

Schritt 5: Sie können die Laufwerke auswählen, auf denen die Software ausgeführt werden soll, und den Wiederherstellungsprozess ausführen. Klicken Sie anschließend auf die Schaltfläche “Scannen”.

Schritt 6: Basierend auf dem Laufwerk, das Sie zum Scannen auswählen, beginnt der Wiederherstellungsprozess. Der gesamte Vorgang kann abhängig von der Lautstärke des ausgewählten Laufwerks und der Anzahl der Dateien einige Zeit in Anspruch nehmen. Sobald der Vorgang abgeschlossen ist, wird auf dem Bildschirm ein Datenexplorer mit einer Vorschau der wiederherzustelbdgdlenden Daten angezeigt. Wählen Sie die Dateien aus, die Sie wiederherstellen möchten.

Schritt 7. Als nächstes suchen Sie den Speicherort, an dem Sie die wiederhergestellten Dateien speichern möchten.

Sonderangebot

LOG Ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-Antimalwarescanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Datenrettungsangebot

Wir empfehlen Ihnen, Ihre kürzlich erstellten Sicherungsdateien auszuwählen, um Ihre verschlüsselten Dateien wiederherzustellen. Wenn Sie jedoch keine solchen Sicherungen haben, können Sie ein Datenwiederherstellungstool verwenden, um zu überprüfen, ob Sie Ihre verlorenen Daten wiederherstellen können.