Linkedin-Spear-Phishing-Kampagnen verteilen die Hintertür von “more_eggs” an Ziele

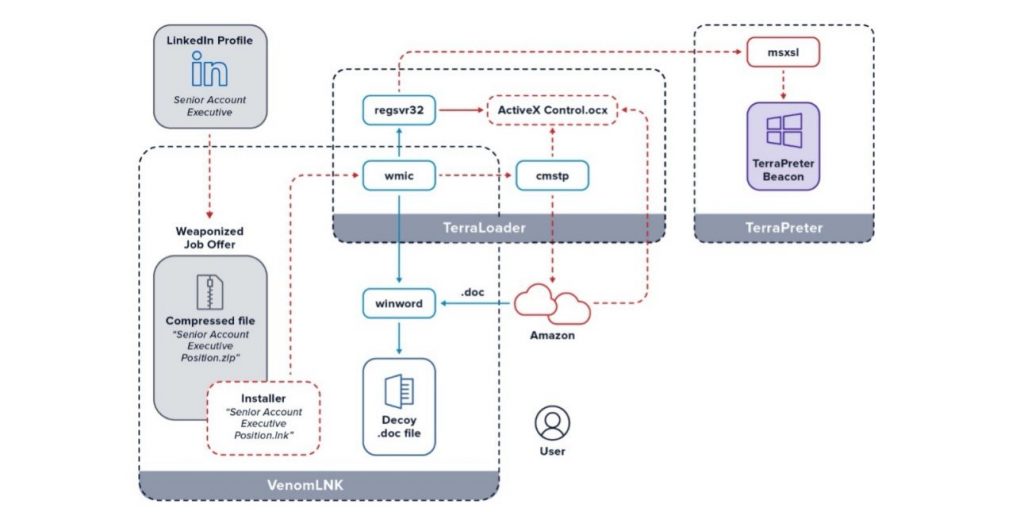

Es wurde eine neue Spear-Phishing-Kampagne für Linkedin-Arbeitssuchende mit gefälschten Stellenangeboten entdeckt, die ihre Systeme mit hoch entwickelten „more_eggs“ – einem Backdoor-Trojaner – infizieren möchten.

Die Phishing-Nachricht lockt die Fachleute dazu, eine ZIP-Datei zu öffnen, die als Berufsbezeichnung der Opfer im Profil ihrer Linkedin-Profile genannt wird.

Wenn beispielsweise der Job des Linkedin-Mitglieds als Senior Account Executive – International Freight aufgeführt ist, hat die böswillige ZIP-Datei wahrscheinlich den Namen Senior Account Executive – International Freight-Position (beachten Sie die am Ende hinzugefügte “Position”). “

Laut eSentire-Sicherheitsforschern verwendet die Kampagne zur Bereitstellung von „more_eggs“ dieselben Moduloperanden wie die seit 2018 entdeckte, wobei die Hintertür Maas oder dem Malware-as-a-Service-Anbieter Golden Chickens zugeschrieben wird.

Nach der Installation verwendet more_eggs die Windows-Prozesse zum Ausführen, die es den Antiviren-Sicherheitslösungen erschweren, sie auf dem System zu erkennen. Da die schädliche Datei eine professionelle Berufsbezeichnung sowie die Position hat, ist die Chance größer, dass sie ausgeführt wird.

Die Angreifer nutzten eine Reihe von Arbeitslosen aus, die während der Pandemie aufgewachsen waren. Die Forscher bemerkten: “Ein maßgeschneiderter Jobköder ist in diesen schwierigen Zeiten noch verlockender.”

Die allererste Phishing-Operation fand während der COVID-19-Pandemie statt. Im Jahr 2020 wurden mehr als 300 Phishing-Kampagnen durchgeführt, um potenzielle Opfer mit persönlichen und bankbezogenen Referenzen zu versorgen.

Die Forscher sind sich über das Ziel des Phishing-Vorgangs nicht sicher. Da es sich jedoch um eine Hintertür handelt, handelt es sich wahrscheinlich um eine Tür, die als Kanal dient, um zusätzliche Nutzdaten vom Server eines entfernten Angreifers abzurufen, z. B. Banking-Trojaner, Ransomware und Info-Stealer.

Es kann sogar als Stützpunkt für das Netzwerk der Opfer dienen, um Daten zu filtern. Glücklicherweise wurde dieses Phishing zur Verbreitung des Backdoor-Virus jetzt unterbrochen.