Vermeiden Sie es, Opfer des Webmail-Action-Required-E-Mail-Betrugs zu werden

Bei der Untersuchung haben wir festgestellt, dass es sich bei dem E-Mail-Betrug „Webmail Action Required“ um einen betrügerischen Versuch handelt, Einzelpersonen zu täuschen und persönliche Daten zu extrahieren. Der Betrug nutzt Taktiken, die E-Mail-Dienstanbieter nachahmen, um Glaubwürdigkeit aufzubauen und das Vertrauen der Empfänger auszunutzen. Es ist wichtig, Vorsicht walten zu lassen und davon abzusehen, sich mit Links zu befassen oder persönliche Daten an Betrüger weiterzugeben. Wachsamkeit und Skepsis sind erforderlich, um sich davor zu schützen, Opfer solcher Phishing-Angriffe zu werden.

Weitere Informationen zum E-Mail-Betrug mit erforderlicher Webmail-Aktion:

Beim E-Mail-Betrug „Webmail Action Required“ geben sich Betrüger als Webmail-Dienstanbieter aus, um Empfänger dazu zu verleiten, aufgrund angeblicher Kontofehler sofort Maßnahmen zu ergreifen. Die E-Mail erzeugt ein Gefühl der Dringlichkeit und fordert Benutzer auf, auf eine Schaltfläche zu klicken, die zu einer Phishing-Website führt, die einem legitimen E-Mail-Dienstanbieter ähnelt. Ziel dieser betrügerischen Website ist es, die Anmeldedaten der Betrüger preiszugeben und so den Betrügern unbefugten Zugriff auf ihre E-Mail-Konten zu verschaffen.

Die mit Webmail Action Required Email Scam verbundenen Risiken sind erheblich. Indem Betrüger die Kontrolle über ein E-Mail-Konto erlangen, können sie auf vertrauliche Informationen zugreifen und diese manipulieren, die persönliche und berufliche Kommunikation gefährden und möglicherweise vertrauliche Daten ausnutzen. Darüber hinaus können Betrüger das gekaperte Konto für Identitätsdiebstahl ausnutzen, indem sie sich als Kontoinhaber ausgeben, um Kontakte zu täuschen oder betrügerische Aktivitäten durchzuführen. Dazu gehören das Versenden von Phishing-E-Mails, die Verbreitung von Malware und der Versuch, sich unbefugten Zugriff auf andere Konten zu verschaffen, die mit der kompromittierten E-Mail verknüpft sind oder dieselben Anmeldeinformationen teilen. Es ist wichtig, wachsam zu bleiben und als Reaktion auf solche Phishing-Versuche keine persönlichen Daten preiszugeben.

Nachricht im gefälschten Brief:

Betreff: ERFORDERLICHE MASSNAHMEN: FEHLER BEHEBEN, FÜR EINEN UNUNTERBROCHENEN E-MAIL-BETRIEB

Webmail

Sehr geehrter Empfänger,

Wir möchten Sie über wichtige Maßnahmen informieren, die für Ihr E-Mail-Konto erforderlich sind. Wir haben festgestellt, dass ungelöste Fehler den reibungslosen Betrieb Ihrer E-Mail-Dienste beeinträchtigen.

Um ein reibungsloses Kommunikationserlebnis zu gewährleisten und Serviceunterbrechungen zu vermeiden, bitten wir Sie, diese Fehler umgehend vor dem 13.07.2023 zu beheben.

Vielen Dank für Ihr schnelles Handeln.

FEHLER BEHEBEN

Grüße,

– Team

© 2023

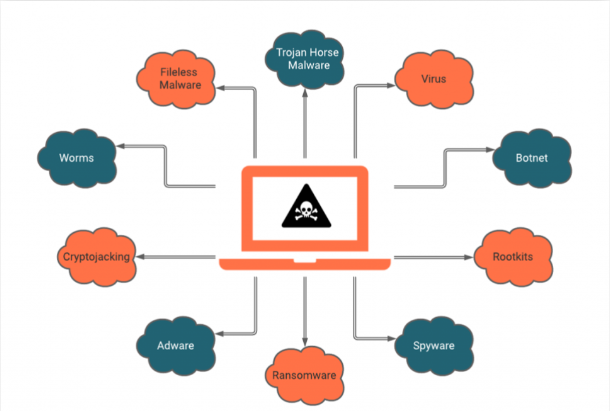

Welche verschiedenen Arten bösartiger E-Mails gibt es im Hinblick auf E-Mail-basierte Cyber-Bedrohungen?

E-Mails mit schädlichen Anhängen

E-Mail-Spam mit bösartigen Anhängen ist eine von Cyberkriminellen häufig eingesetzte Methode, um die Computer von Benutzern mit Malware zu gefährden. Schädliche Anhänge enthalten oft Trojaner, die in der Lage sind, sensible Daten wie Bankdaten, Passwörter und andere vertrauliche Informationen zu stehlen.

Das Hauptziel von Cyberkriminellen bei diesen Angriffen besteht darin, ihre potenziellen Opfer dazu zu verleiten, auf einen kompromittierten E-Mail-Anhang zuzugreifen. Um dieses Ziel zu erreichen, verwenden sie häufig E-Mail-Nachrichten, in denen kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten besprochen werden.

Wenn eine ahnungslose Person in die Falle tappt und den Anhang öffnet, wird ihr Computer infiziert, wodurch Cyberkriminelle eine beträchtliche Menge vertraulicher Daten sammeln können.

Obwohl es sich dabei um eine kompliziertere Technik handelt, um persönliche Daten zu stehlen (da Spam-Filter und Antivirenprogramme solche Unternehmungen typischerweise erkennen), können Cyberkriminelle, wenn sie Erfolg haben, auf ein breiteres Spektrum an Informationen zugreifen und über einen längeren Zeitraum weiterhin Daten sammeln.

Phishing-E-Mails

Typischerweise nutzen Cyberkriminelle betrügerische E-Mails, um Einzelpersonen im Internet dazu zu verleiten, ihre vertraulichen persönlichen Daten preiszugeben, etwa Anmeldedaten für verschiedene Online-Plattformen, E-Mail-Konten oder Online-Banking-Daten.

Diese Art von Angriffen wird allgemein als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle typischerweise eine E-Mail, die das Branding beliebter Dienste wie Microsoft, Amazon, DHL oder Netflix nachahmt. Sie erstellen Nachrichten mit einem Gefühl der Dringlichkeit, etwa mit falschen Versanddetails oder abgelaufenen Passwörtern, und fügen einen Hyperlink ein, in der Hoffnung, ahnungslose Empfänger dazu zu verleiten, darauf zu klicken.

Wenn Opfer auf den in diesen E-Mail-Nachrichten bereitgestellten Link klicken, werden sie auf eine gefälschte Website weitergeleitet, die der legitimen Website sehr ähnlich ist. In dieser betrügerischen Umgebung werden Opfer aufgefordert, ihr Passwort, ihre Kreditkarteninformationen oder andere sensible Daten einzugeben, die anschließend von Cyberkriminellen für böswillige Zwecke erfasst werden.

Spam-E-Mails

Spam-E-Mails sind unerwünschte Massennachrichten, die gleichzeitig an eine große Anzahl von Empfängern gesendet werden. Sie enthalten oft unerwünschte Werbung, Betrug oder betrügerische Angebote. Der Hauptzweck von Spam-E-Mails besteht darin, Produkte, Dienstleistungen oder Websites zu bewerben, die manchmal zweifelhafter Natur sind.

Diese E-Mails können von Einzelpersonen oder automatisierten Bots versendet werden und richten sich häufig ohne deren Zustimmung an eine Vielzahl von Empfängern. Spam-E-Mails können Posteingänge verstopfen, Speicherplatz verbrauchen und Risiken wie Phishing-Versuche oder die Verbreitung von Malware bergen.

Sextortion-E-Mails

Diese Art von E-Mail ist eine Form des Phishings, die als „Sextortion-Betrug“ bekannt ist. Es macht sich die Ängste Einzelner zunutze und versucht, sie zur Zahlung eines Lösegelds zu erpressen. In der Betrugs-E-Mail wird fälschlicherweise behauptet, ein Cyberkrimineller habe sich unbefugten Zugriff auf die Webcam des Opfers verschafft und besitze eine kompromittierende Videoaufzeichnung, in der das Opfer explizite Aktivitäten ausführt.

Die Betrüger nutzen die potenzielle Peinlichkeit und Schande, die mit solchen Inhalten einhergeht, um das Opfer zur Zahlung eines Lösegelds, oft in Form von Kryptowährung, zu zwingen, um die Veröffentlichung des angeblichen Videos zu verhindern. Es ist jedoch wichtig zu verstehen, dass diese Behauptungen völlig falsch und erfunden sind.

Welche Indikatoren oder Anzeichen können dabei helfen, eine bösartige E-Mail zu identifizieren?

Um eine bösartige E-Mail zu erkennen, können Sie auf die folgenden Indikatoren achten:

Verdächtiger Absender: Überprüfen Sie die E-Mail-Adresse des Absenders und stellen Sie sicher, dass sie mit den offiziellen Kontaktinformationen der Organisation oder Person übereinstimmt, die er angeblich vertritt. Seien Sie vorsichtig bei E-Mail-Adressen, die Rechtschreibfehler, Zufallszahlen oder unbekannte Domänennamen enthalten.

- Schlecht geschriebener Inhalt: Achten Sie auf Grammatik- und Rechtschreibfehler, ungewöhnliche Sprache oder schlechte Formatierung. Seriöse Organisationen pflegen in der Regel professionelle Kommunikationsstandards.

- Dringende oder bedrohliche Sprache: Hüten Sie sich vor E-Mails, die ein Gefühl der Dringlichkeit vermitteln, Sie zu sofortigem Handeln drängen oder mit negativen Konsequenzen drohen, wenn Sie sich nicht daran halten. Betrüger nutzen oft Angst oder zeitkritische Situationen, um Opfer zu manipulieren.

- Verdächtige Anhänge oder Links: Seien Sie vorsichtig bei E-Mail-Anhängen oder Links, insbesondere von unbekannten oder unerwarteten Quellen. Öffnen Sie keine Anhänge und klicken Sie nicht auf Links, es sei denn, Sie sind von deren Legitimität überzeugt. Bewegen Sie den Mauszeiger über die Links, um die tatsächliche URL anzuzeigen, bevor Sie darauf klicken.

- Anfragen nach persönlichen Daten: Seriöse Organisationen fordern in der Regel keine sensiblen Informationen wie Passwörter, Sozialversicherungsnummern oder Kreditkartendaten per E-Mail an. Vermeiden Sie die Angabe persönlicher Daten, es sei denn, Sie sind sich der Echtheit der E-Mail sicher.

- Ungewöhnliche Anfragen oder Angebote: Seien Sie vorsichtig bei E-Mails mit unerwarteten Belohnungen, Preisen oder finanziellen Möglichkeiten. Wenn etwas zu schön erscheint, um wahr zu sein, oder nicht zu Ihren normalen Interaktionen passt, könnte das ein Zeichen für einen Betrug sein.

- Verdächtiges E-Mail-Design: Schlecht gestaltete oder optisch inkonsistente E-Mails können auf einen Betrug hinweisen. Achten Sie auf allgemeine Begrüßungen, nicht übereinstimmende Logos oder verzerrte Bilder.

Wenn Sie Zweifel an der Legitimität einer E-Mail haben, gehen Sie lieber auf Nummer sicher. Vermeiden Sie das Klicken auf Links oder das Herunterladen von Anhängen und erwägen Sie, den Absender über einen verifizierten Kanal zu kontaktieren, um die Authentizität der E-Mail zu überprüfen.

Welche Maßnahmen können ergriffen werden, wenn Sie auf einen E-Mail-Betrug hereingefallen sind?

Im Folgenden finden Sie die Schritte, die Sie unternehmen sollten, wenn Sie dem Webmail Action Required Email Scam zum Opfer gefallen sind.

- Wenn Sie versehentlich Ihre Kreditkarteninformationen angegeben haben, nachdem Sie auf einen Link in einer Phishing-E-Mail geklickt haben, ist es wichtig, dass Sie sich umgehend an Ihre Bank wenden und sie über die Situation informieren. Es ist sehr wahrscheinlich, dass Sie Maßnahmen ergreifen müssen, um die kompromittierte Kreditkarte zu sperren und zur Erhöhung der Sicherheit einen Ersatz anzufordern.

- Wenn Sie versehentlich Ihr Passwort angegeben haben, nachdem Sie auf einen E-Mail-Betrug hereingefallen sind, ist es wichtig, Ihr Passwort umgehend zu ändern. Typischerweise sammeln Cyberkriminelle gestohlene Anmeldedaten und verkaufen sie zur möglichen Ausnutzung an andere böswillige Gruppen. Indem Sie Ihr Passwort sofort ändern, verringern Sie die Wahrscheinlichkeit, dass Kriminelle genügend Zeit haben, um Schaden anzurichten oder unbefugten Zugriff auf Ihre Konten und Informationen zu verursachen.

- Wenn Sie Anzeichen eines Identitätsdiebstahls bemerken, ist es wichtig, sich umgehend an die Federal Trade Commission (FTC) zu wenden. Die FTC sammelt Informationen über Ihre Situation und entwickelt eine personalisierte Wiederherstellungsstrategie.

- Helfen Sie beim Schutz anderer Internetnutzer, indem Sie Phishing-E-Mails an Organisationen wie das National Fraud Information Center, die Anti-Phishing Working Group, das Internet Crime Complaint Center des FBI und das US-Justizministerium melden.

- Wenn Sie versehentlich einen schädlichen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich kompromittiert. Um dieses Problem zu beheben, wird empfohlen, einen gründlichen Scan Ihres Systems mit einer zuverlässigen Antivirensoftware durchzuführen. Wir empfehlen die Verwendung von SpyHunter 5 für Windows, um potenzielle Bedrohungen abzuwehren.

⇓⇓Laden Sie Spyhunter 5 herunter Kostenloser Scanner⇓⇓

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Häufig gestellte Fragen

Warum wurde ich in die Verteilung dieser E-Mail einbezogen?

Phishing-E-Mails werden von Bedrohungsakteuren häufig über umfangreiche Kampagnen verbreitet, was dazu führt, dass Tausende von Empfängern vergleichbare Nachrichten erhalten.

Besteht die Möglichkeit, dass mein Computer mit Schadsoftware infiziert ist, wenn ich eine Spam-E-Mail gelesen, den Anhang aber nicht geöffnet habe?

Das bloße Öffnen oder Lesen einer E-Mail stellt kein direktes Risiko einer Malware-Infektion dar. Die eigentliche Bedrohung entsteht, wenn Sie mit bösartigen Anhängen oder Links in der E-Mail interagieren, was potenzielle Download- oder Installationsprozesse von Malware auslöst.

Wenn ich eine Datei aus einer Spam-E-Mail heruntergeladen und geöffnet habe, bedeutet das, dass mein Computer infiziert ist? Wie kann diese Frage in einer anderen Form gestellt werden?

Wenn die Datei, die Sie aus einer Spam-E-Mail geöffnet haben, eine ausführbare Datei (.exe, .run usw.) war, besteht eine hohe Wahrscheinlichkeit, dass Ihr Computer infiziert ist. Wenn es sich bei der Datei jedoch um ein Dokumentformat handelt (.doc, .xls, .one, .pdf usw.), ist das Infektionsrisiko möglicherweise geringer, da diese Formate normalerweise zusätzliche Aktionen erfordern, um den Download oder die Installation von Malware zu initiieren, z B. das Aktivieren von Makros oder das Klicken auf eingebettete Inhalte.

Welche Schritte sollte ich unternehmen, um die potenziellen Risiken zu mindern, wenn ich Ihre persönlichen Daten als Reaktion auf eine betrügerische Spam-E-Mail unwissentlich weitergegeben habe?

Wenn Sie versehentlich Ihre Anmeldedaten weitergegeben haben, ist es wichtig, die Passwörter für alle betroffenen Konten umgehend zu ändern. Darüber hinaus ist es wichtig, bei der Offenlegung sensibler persönlicher Daten wie Ausweisdokumente oder Kreditkartendaten unverzüglich die zuständigen Behörden oder Organisationen zu benachrichtigen, die für die Bearbeitung solcher Vorfälle verantwortlich sind.

Ist SpyHunter 5 in der Lage, Malware-Infektionen zu erkennen und zu beseitigen, die möglicherweise in E-Mail-Anhängen vorhanden sind?

SpyHunter 5 ist eine leistungsstarke Sicherheitssoftware, die speziell dafür entwickelt wurde, Geräte zu scannen und verschiedene Arten von Malware-Infektionen effektiv zu entfernen. Mit seinen umfassenden Scanfunktionen kann es die meisten bekannten Malware-Bedrohungen erkennen und beseitigen, einschließlich solcher, die in E-Mail-Anhängen und Popup-Benachrichtigungen vorhanden sein können. Die Durchführung eines gründlichen Systemscans ist von entscheidender Bedeutung, um sicherzustellen, dass alle potenziellen Bedrohungen identifiziert und von Ihrem Gerät entfernt werden.