So entfernen LockBit ransomware vom Mac

Um die LockBit ransomware-Bedrohung von Ihrem Mac OS X zu entfernen, ist es sehr wichtig, dass alle zugehörigen Einträge und zugehörigen Elemente vollständig entfernt werden. Es wird dringend empfohlen, diese Malware so schnell wie möglich loszuwerden. Der manuelle Entfernungsprozess wurde hier ausführlich diskutiert. Anfängern wird jedoch empfohlen, ihren PC mit einem leistungsstarken Anti-Malware-Tool zu scannen und LockBit ransomware automatisch zu entfernen.

Sonderangebot (für Macintosh)

LockBit ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern versteckt bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Antimalwarescanner zu verwenden, um diesen Virus loszuwerden

Vollständige Anleitung zum Deinstallieren des .LockBit-Dateivirus

LockBit ist ein Ransomware-Stamm, der bekanntermaßen auf Windows-, Linux- und VMware ESXi-Server abzielt. Es ist jedoch wichtig zu beachten, dass sich derzeit ein Beispiel von LockBit ransomware für Mac in der Entwicklung befindet und zum Testen freigegeben wurde. Dies ist der erste bekannte Fall einer großen Cyberkriminellenbande, die Ransomware speziell für MacOS entwickelt.

Typischerweise ist Ransomware darauf ausgelegt, die Dateien der Opfer zu verschlüsseln und eine Zahlung für ihre Entschlüsselung zu verlangen. Es ist jedoch höchst unwahrscheinlich, dass die derzeit in Entwicklung befindliche LockBit-Version für Mac ihren beabsichtigten Zweck erfolgreich erfüllt. Dies liegt daran, dass ihre ungültige Signatur vom Betriebssystem als nicht vertrauenswürdig erkannt wird und die manuelle Ausführung dazu neigt, die Ransomware zum Absturz zu bringen.

Es ist wichtig zu beachten, dass zukünftige Varianten von LockBit ransomware für Mac in der Lage sein könnten, Geräte erfolgreich zu verschlüsseln. Daher ist es für Mac-Benutzer von entscheidender Bedeutung, wachsam zu bleiben und die notwendigen Vorkehrungen zu treffen, um ihre Geräte vor dieser und anderen Arten von Malware zu schützen.

Mehr Ansichten auf LockBit ransomware (Mac):

LockBit, ein Ransomware-Stamm, zielt auf Geräte ab, die auf Apple Silicon laufen, kann aber auch auf älteren Versionen laufen. Nach Untersuchungen von Objective-See wurde der Code von LockBit für Mac aus der Linux-Version akkumuliert. Es enthält auch Reste seiner Windows-Varianten, die für Mac-Betriebssysteme keine Relevanz haben.

Diese LockBit ransomware-Version scheint zu Testzwecken veröffentlicht worden zu sein, da sie die erste Mac-Ransomware einer großen Ransomware-Bande ist und mehrere Designfehler aufweist. Die Lösegeldnotiz „!!!-Restore-My-Files-!!!.txt“, die erscheint, nachdem LockBit virus Dateien auf einem Mac verschlüsselt hat, enthält allgemeinen Text, der für Ransomware-Angriffe geeignet ist, die auf Unternehmen abzielen und Daten für doppelte Erpressungszwecke exfiltrieren können. Diese Variante ist jedoch nicht in der Lage, Daten zu exfiltrieren.

Ab sofort stellt LockBit keine nennenswerte Bedrohung für Mac-Benutzer dar, da das Betriebssystem die ungültige Signatur des Virus erkennen und Warnungen ausgeben oder die infektiöse Datei möglicherweise überhaupt nicht ausführen kann. Obwohl es wahrscheinlich ist, dass Benutzer den Verschlüsselungsprozess durch manuelles Ausführen der Datei auslösen, stürzt LockBit ransomware normalerweise aufgrund seines fehlerhaften Codes ab. Obwohl es technisch in der Lage ist, Daten zu verschlüsseln, ist es daher unwahrscheinlich, dass dies in seiner aktuellen Version der Fall ist. Zukünftige Versionen können diese Fehler jedoch beheben, was LockBit zu einer potenziellen Bedrohung für Mac-Benutzer macht.

Ransomware ist eine hochgefährliche Art von Malware. Sobald Dateien verschlüsselt sind, ist es praktisch unmöglich, sie ohne das Eingreifen der Angreifer zu entschlüsseln. Von der Zahlung des Lösegelds wird dringend abgeraten, da es keine Garantie dafür gibt, dass die Cyberkriminellen die Entschlüsselungsschlüssel oder Software bereitstellen. Darüber hinaus unterstützt das Bezahlen nur ihre illegalen Aktivitäten.

Um die Datensicherheit zu gewährleisten, ist es am besten, Sicherungskopien wichtiger Dateien an mehreren Orten aufzubewahren, z. B. auf Remote-Servern, nicht angeschlossenen Speichergeräten usw.

Nachricht in der Lösegeldforderung:

~~~ LockBit 3.0 die weltweit schnellste und stabilste Ransomware von 2019~~~

>>>>> Ihre Daten werden gestohlen und verschlüsselt.

Wenn Sie das Lösegeld nicht zahlen, werden die Daten auf unseren TOR-Darknet-Sites veröffentlicht. Denken Sie daran, dass Ihre Daten, sobald sie auf unserer Leak-Site erscheinen, jederzeit von Ihren Konkurrenten gekauft werden können, also zögern Sie nicht lange. Je früher Sie das Lösegeld zahlen, desto eher ist Ihr Unternehmen in Sicherheit.

Tor-Browser-Links:

–

Links für normale Browser:

–

…

>>>> Sehr wichtig! Für diejenigen, die eine Cyber-Versicherung gegen Ransomware-Angriffe haben.

Versicherungsgesellschaften verlangen von Ihnen, Ihre Versicherungsdaten geheim zu halten, dh niemals den im Vertrag festgelegten Höchstbetrag oder gar nichts zu zahlen, was die Verhandlungen stört. Die Versicherungsgesellschaft wird versuchen, die Verhandlungen auf jede erdenkliche Weise zum Scheitern zu bringen, damit sie später argumentieren kann, dass Ihnen der Versicherungsschutz verweigert wird, weil Ihre Versicherung den Lösegeldbetrag nicht abdeckt. Zum Beispiel ist Ihr Unternehmen für 10 Millionen Dollar versichert, während Sie mit Ihrem Versicherungsagenten über das Lösegeld verhandeln, das er uns den geringstmöglichen Betrag anbieten wird, zum Beispiel 100.000 Dollar, werden wir den dürftigen Betrag ablehnen und zum Beispiel den Betrag von 15 Millionen verlangen Dollar, der Versicherungsagent wird uns niemals die Obergrenze Ihrer Versicherung von 10 Millionen Dollar anbieten. Er wird alles tun, um die Verhandlungen zum Scheitern zu bringen und sich weigern, uns vollständig auszuzahlen und Sie mit Ihrem Problem allein zu lassen. Wenn Sie uns anonym mitgeteilt haben, dass Ihr Unternehmen für 10 Millionen US-Dollar versichert ist, und andere wichtige Details zum Versicherungsschutz, haben wir

>>>>> Wenn Sie das Lösegeld nicht zahlen, werden wir Ihr Unternehmen in Zukunft erneut angreifen.

Schneller Blick |

| Name: LockBit Ransomware |

| Kategorie: Ransomware, Kryptovirus |

| Erweiterung: .LockBit |

| Lösegeldforderung: !!!-Restore-My-Files-!!!.txt |

| Gefahrenstufe: Hoch |

| Attackers’ Contact: Tor-Netzwerk-Websites |

|

Symptome: Wenn Sie feststellen, dass Ihre Computerdateien nicht mehr geöffnet werden können und ihre Erweiterungen geändert wurden (z. B. my.docx.locked), könnte dies ein Hinweis auf einen LockBit virus-Angriff sein. In solchen Fällen zeigt der Angreifer normalerweise eine Lösegeldforderung auf Ihrem Desktop an und fordert die Zahlung in Form von Bitcoins, um Ihre Dateien zu entsperren. |

|

Eindringen: Ransomware wie LockBit kann Ihr System über verschiedene Quellen wie E-Mail-Anhänge (die normalerweise Makros enthalten), schädliche Anzeigen, Torrent-Websites, Seiten, die kostenlose Video-Downloads von YouTube anbieten, oder Host-Raubkopien infizieren Software. |

Ist die Zahlung von Lösegeld angemessen?

Die Zahlung des Lösegelds an LockBit Ransomware-Angreifer wird im Allgemeinen nicht empfohlen, da es keine Garantie dafür gibt, dass sie den Entschlüsselungsschlüssel bereitstellen oder dass der Schlüssel funktioniert. Darüber hinaus finanziert die Zahlung des Lösegelds kriminelle Aktivitäten, die zu weiteren Angriffen auf andere Personen und Organisationen führen können. Die Erfüllung der Forderungen dieser Hacker kann auch zu einem Kreislauf der Viktimisierung führen, da sie möglicherweise weitere Zahlungen verlangen oder dasselbe Opfer erneut ins Visier nehmen. Anstatt sich also für diese Option zu entscheiden, entfernen Sie LockBit Ransomware vom Gerät, ohne Zeit zu verschwenden, bevor es mehr Schaden im Inneren der Maschine anrichtet.

Tricks, die von Ransomware verwendet werden, um die kostenlose Wiederherstellung verschlüsselter Dateien zu verhindern

Es gibt einige Ransomware-Varianten, die darauf ausgelegt sind, mehrere Prozesse auf einem Zielcomputer auszuführen, um verschiedene Aufgaben auszuführen. Dieser anfänglich gestartete Prozess ist winupdate.exe, der die Opfer täuschen soll, indem er eine gefälschte Windows-Update-Eingabeaufforderung anzeigt. Diese irreführende Taktik zielt darauf ab, die Opfer glauben zu machen, dass alle Systemverlangsamungen, die sie erleben, durch den Aktualisierungsprozess verursacht werden. Währenddessen initiiert die Ransomware gleichzeitig einen anderen Prozess, der normalerweise durch einen zufällig generierten vierstelligen Namen identifiziert wird, der das System nach bestimmten zu verschlüsselnden Dateien durchsucht. Nachdem die Zieldateien identifiziert wurden, verschlüsselt die Ransomware sie, um sie für das Opfer unzugänglich zu machen. Um die Wiederherstellung von Dateien zu verhindern, führt die Ransomware schließlich den folgenden CMD-Befehl aus, der Volumenschattenkopien aus dem System löscht:

vssadmin.exe Delete Shadows /All /Quiet

Viele Ransomware-Programme versuchen auch, Windows-basierte Methoden zu eliminieren, die Opfern dabei helfen könnten, ihre verschlüsselten Daten kostenlos wiederherzustellen. Die Ransomware tut dies, indem sie Volumenschattenkopien löscht, wodurch alle zuvor erstellten Systemwiederherstellungspunkte entfernt werden, sodass das Opfer keine Möglichkeit mehr hat, seinen Computer in einem früheren Zustand wiederherzustellen. Der Kryptovirus ändert auch die Windows HOSTS-Datei, indem er eine Liste von Domänennamen anhängt und diese mit der IP-Adresse des lokalen Hosts verknüpft. Dadurch wird jeder Versuch, auf eine Website von der Liste der blockierten Domänen zuzugreifen, den Benutzer stattdessen auf den lokalen Computer umleiten, was zu einer DNS_PROBE_FINISHED_NXDOMAIN-Fehlermeldung führt.

Die Angreifer verwenden diese Technik, um Opfer daran zu hindern, auf Websites zuzugreifen, z. B. solche, die Informationen oder Tools enthalten, die den Opfern helfen könnten, ihre Dateien wiederherzustellen oder die Ransomware von ihrem System zu entfernen. Darüber hinaus generiert der Virus zwei Textdateien, bowsakkdestx.txt und PersonalID.txt, die Details zum Angriff enthalten, einschließlich des öffentlichen Verschlüsselungsschlüssels und der persönlichen ID des Opfers.

Wie wurde mein PC mit LockBit Ransomware infiziert?

Es gibt mehrere Möglichkeiten, wie eine solche Malware-Bedrohung ihren Weg in Ihren Computer finden kann. Einige der gängigen Methoden sind:

- Spam-E-Mails: Verdächtige Links in Spam-E-Mails können zur Installation von Viren führen.

- Kostenlose Online-Hosting-Ressourcen: Kostenlose im Internet verfügbare Hosting-Ressourcen können ebenfalls eine Quelle für Malware-Infektionen sein.

- Versteckte Installation: Viren können zusammen mit anderen Anwendungen, insbesondere Freeware- oder Shareware-Dienstprogrammen, heimlich installiert werden.

- P2P-Ressourcen: Wenn Sie illegale Peer-to-Peer-Ressourcen (P2P) verwenden, um raubkopierte Software herunterzuladen, steigt das Risiko einer Virusinfektion.

- Trojaner: Trojaner können zur Verbreitung von LockBit Ransomware verwendet werden, indem die Bedrohung als legitime Datei oder Programm getarnt wird.

Ransomware verbreitet sich oft über Spam-E-Mails, die schädliche Anhänge oder Links enthalten. Cyberkriminelle erstellen überzeugend aussehende E-Mails, die legitim erscheinen, wie z. B. eine Nachricht von einer Bank, einem Versandunternehmen oder einer Regierungsbehörde. Diese E-Mails verleiten die Empfänger dazu, den Anhang herunterzuladen und zu öffnen oder auf den Link zu klicken. Nach dem Anklicken wird die bösartige Payload heruntergeladen und auf dem Computer des Benutzers ausgeführt, wodurch dieser mit der Ransomware infiziert wird. In einigen Fällen kann die Nutzlast in die E-Mail selbst eingebettet sein, sodass sie ausgeführt werden kann, sobald die E-Mail geöffnet wird.

Es wurden Fälle gemeldet, in denen das LockBit Ransomware als legitimes Tool getarnt wurde und sich als Nachrichten tarnte, die den Start unerwünschter Software oder Browser-Updates forderten. Einige Online-Betrügereien verwenden eine Technik, um Sie dazu zu bringen, den Virus manuell zu installieren, indem Sie zu einem aktiven Teilnehmer des Prozesses werden. Normalerweise weisen diese gefälschten Warnungen nicht darauf hin, dass Sie Ransomware installieren. Stattdessen wird die Installation als Update für ein legitimes Programm wie Adobe Flash Player oder ein anderes verdächtiges Programm getarnt. Die wahre Natur der Installation wird unter diesen falschen Warnungen verborgen.

Die Verwendung gecrackter Apps und P2P-Ressourcen zum Herunterladen von Raubkopien kann eine erhebliche Bedrohung für die Sicherheit Ihres Geräts darstellen und zur Injektion schwerer Malware wie LockBit Ransomware führen.

Trojaner sind ein beliebter Angriffsvektor für Ransomware. Hacker verwenden Trojaner, um Ransomware zu verbreiten, indem sie die Malware als legitime Datei oder Programm tarnen. Sobald ein Opfer den Trojaner herunterlädt und ausführt, wird die Ransomware-Payload auf seinem System freigesetzt, verschlüsselt Dateien und sperrt das Opfer aus seinen Daten. Trojaner können über verschiedene Kanäle verbreitet werden, darunter bösartige Websites, Social-Media-Plattformen und Peer-to-Peer-Netzwerke. Cyberkriminelle verwenden häufig Social-Engineering-Taktiken, um Benutzer dazu zu bringen, Trojaner herunterzuladen und auszuführen.

Sonderangebot (für Macintosh)

LockBit ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern versteckt bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Antimalwarescanner zu verwenden, um diesen Virus loszuwerden

Entfernen Sie Dateien und Ordner, die sich auf LockBit ransomware beziehen

Entfernen Sie Dateien und Ordner, die sich auf LockBit ransomware beziehen

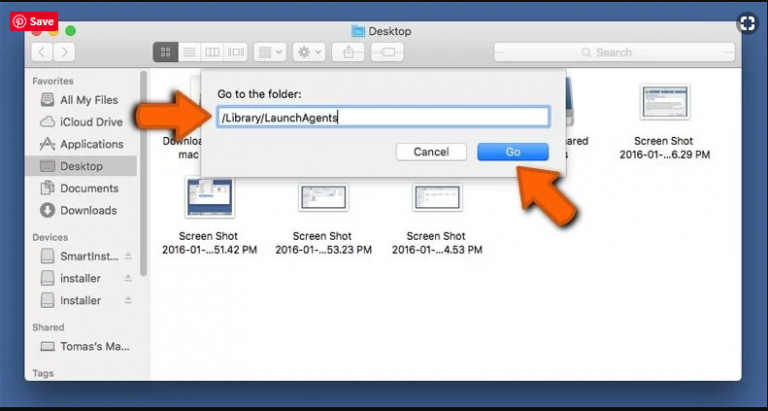

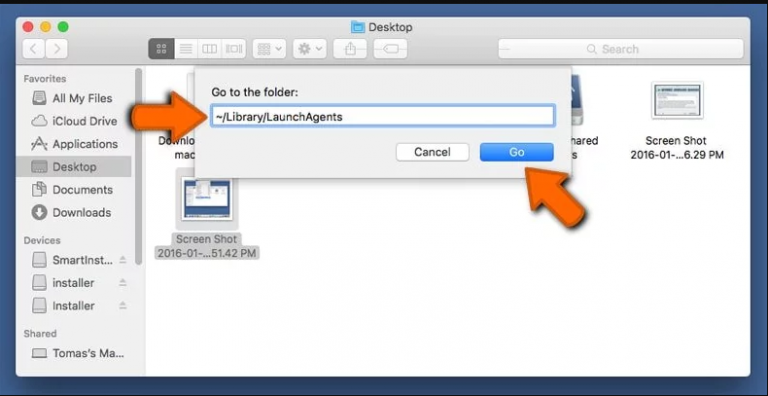

Öffnen Sie die Menüleiste und klicken Sie auf das Symbol „Finder“. Wählen Sie “Los” und klicken Sie auf “Gehe zu Ordner …”.

Schritt 1: Durchsuchen Sie die verdächtigen und zweifelhaften von Malware generierten Dateien im Ordner / Library / LaunchAgents

Geben Sie / Library / LaunchAgents in die Option “Gehe zu Ordner” ein

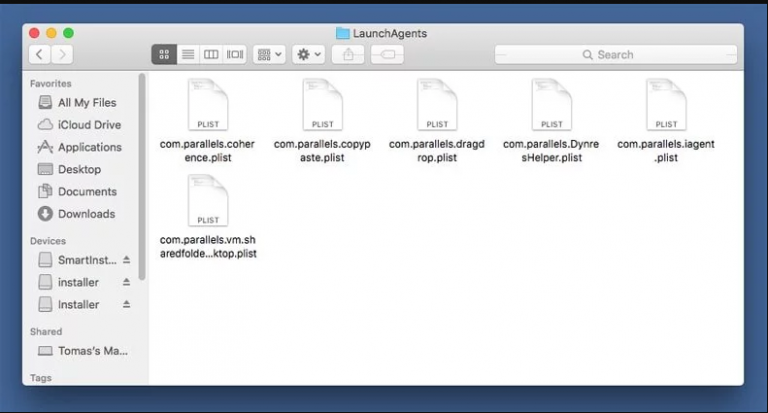

Suchen Sie im Ordner “Launch Agent” nach allen Dateien, die Sie kürzlich heruntergeladen haben, und verschieben Sie sie in den Papierkorb. Einige der Beispiele für Dateien, die von Browser-Hijacker oder Adware erstellt wurden, lauten wie folgt: “myppes.download.plist”, “mykotlerino.Itvbit.plist”, “installmac.AppRemoval.plist” und “kuklorest.update.plist” auf.

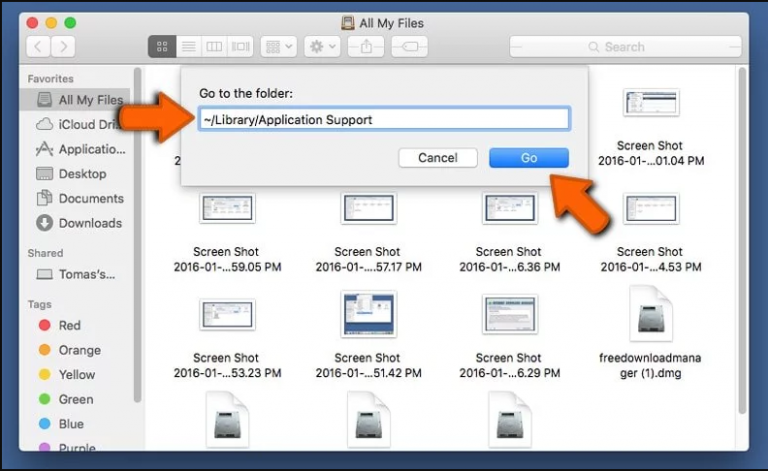

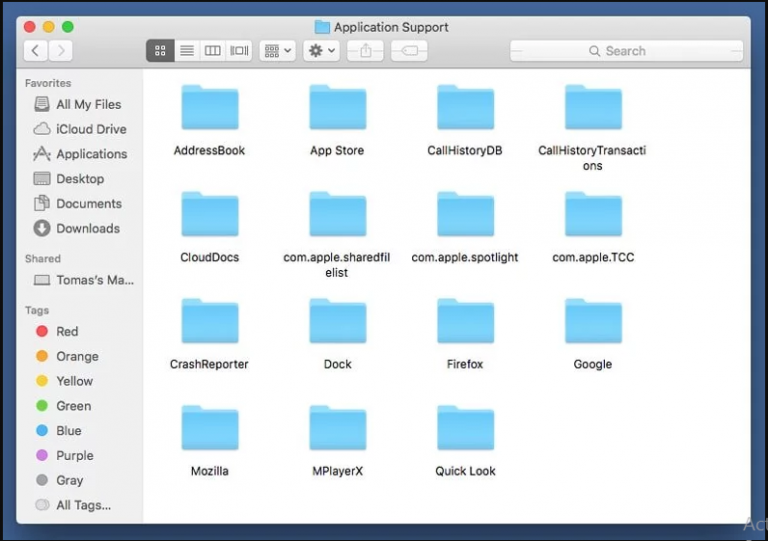

Schritt 2: Erkennen und entfernen Sie die von der Adware generierten Dateien im Support-Ordner “/ Library / Application”

Geben Sie in der Leiste “Gehe zu Ordner …” “/ Library / Application Support” ein.

Suchen Sie im Ordner “Application Support” nach verdächtigen neu hinzugefügten Ordnern. Wenn Sie eines davon wie “NicePlayer” oder “MPlayerX” entdecken, senden Sie es an den Ordner “Papierkorb”.

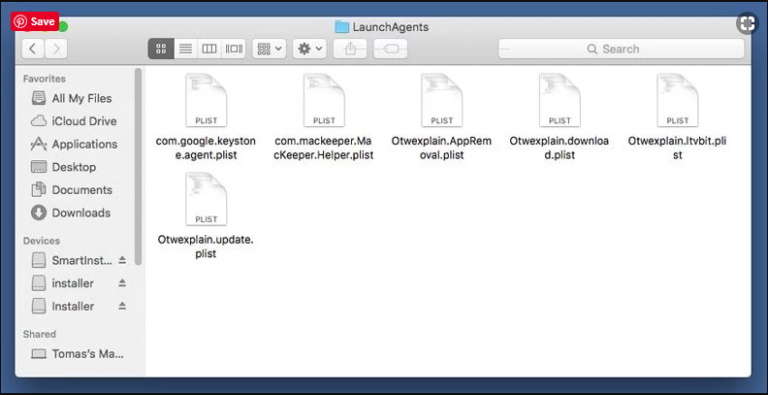

Schritt 3: Suchen Sie im Ordner / Library / LaunchAgent nach den von Malware generierten Dateien:

Gehen Sie zur Ordnerleiste und geben Sie / Library / LaunchAgents ein

Sie befinden sich im Ordner “LaunchAgents”. Hier müssen Sie nach allen neu hinzugefügten Dateien suchen und sie in den Papierkorb verschieben, wenn Sie sie verdächtig finden. Einige Beispiele für verdächtige Dateien, die von Malware generiert wurden, sind “myppes.download.plist”, “installmac.AppRemoved.plist”, “kuklorest.update.plist”, “mykotlerino.ltvbit.plist” usw.

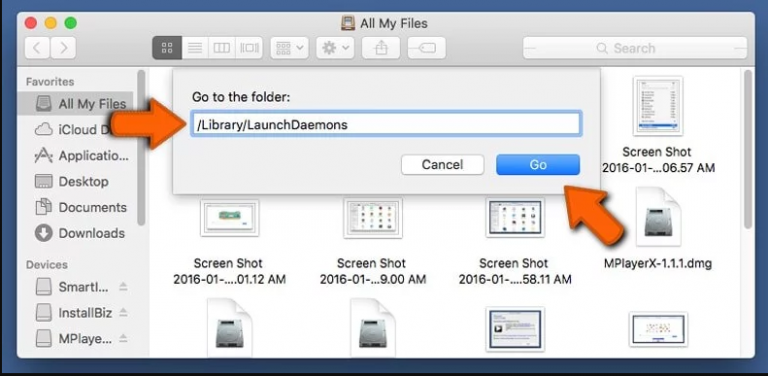

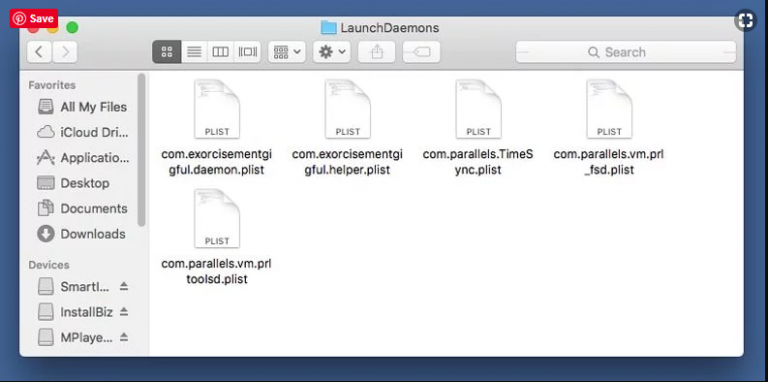

Schritt 4: Gehen Sie zum Ordner / Library / LaunchDaemons und suchen Sie nach den von Malware erstellten Dateien

Geben Sie / Library / LaunchDaemons in die Option “Gehe zu Ordner” ein

Suchen Sie im neu geöffneten Ordner “LaunchDaemons” nach kürzlich hinzugefügten verdächtigen Dateien und verschieben Sie sie in den Papierkorb. Beispiele für einige der verdächtigen Dateien sind “com.kuklorest.net-settings.plist”, “com.avickUpd.plist”, “com.myppes.net-priority.plist”, “com.aoudad.net-settings.plist” ” und so weiter.

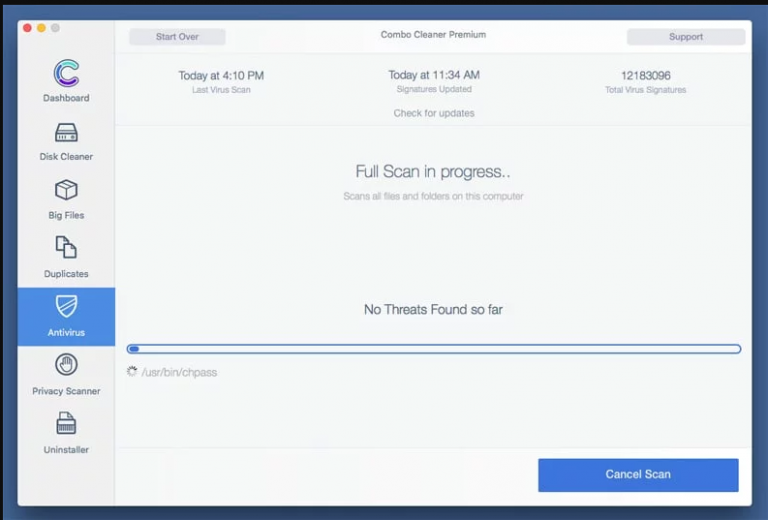

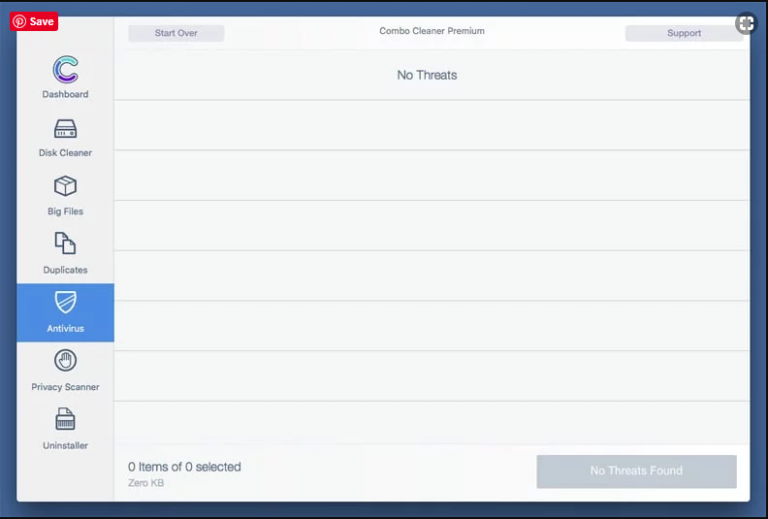

Schritt 5: Verwenden Sie Combo Cleaner Anti-Malware und scannen Sie Ihren Mac PC

Die Malware-Infektionen können vom Mac-PC entfernt werden, wenn Sie alle oben genannten Schritte ordnungsgemäß ausführen. Es wird jedoch immer empfohlen, sicherzustellen, dass Ihr PC nicht infiziert ist. Es wird empfohlen, den Arbeitsplatz mit „Combo Cleaner Anti-Virus“ zu scannen.

Sonderangebot (für Macintosh)

LockBit ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern versteckt bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Antimalwarescanner zu verwenden, um diesen Virus loszuwerden

Doppelklicken Sie nach dem Herunterladen der Datei im neu geöffneten Fenster auf das Installationsprogramm combocleaner.dmg. Als nächstes öffnen Sie das „Launchpad“ und drücken auf das Symbol „Combo Cleaner“. Es wird empfohlen, zu warten, bis „Combo Cleaner“ die neueste Definition für die Malware-Erkennung aktualisiert. Klicken Sie auf die Schaltfläche “Combo Scan starten”.

Ein Tiefenscan Ihres Mac-PCs wird ausgeführt, um Malware zu erkennen. Wenn der Antiviren-Scan-Bericht “Keine Bedrohung gefunden” anzeigt, können Sie mit der Anleitung fortfahren. Auf der anderen Seite wird empfohlen, die erkannte Malware-Infektion zu löschen, bevor Sie fortfahren.

Nachdem die von der Adware erstellten Dateien und Ordner entfernt wurden, müssen Sie die unerwünschten Erweiterungen aus den Browsern entfernen.

Entfernen LockBit ransomware aus den Internetbrowsern

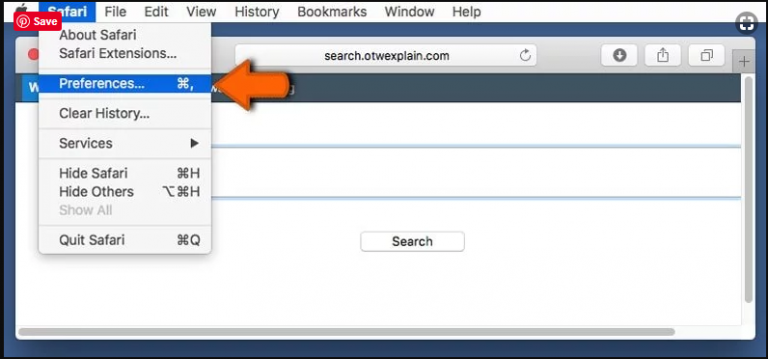

Löschen Sie die zweifelhafte und böswillige Erweiterung von Safari

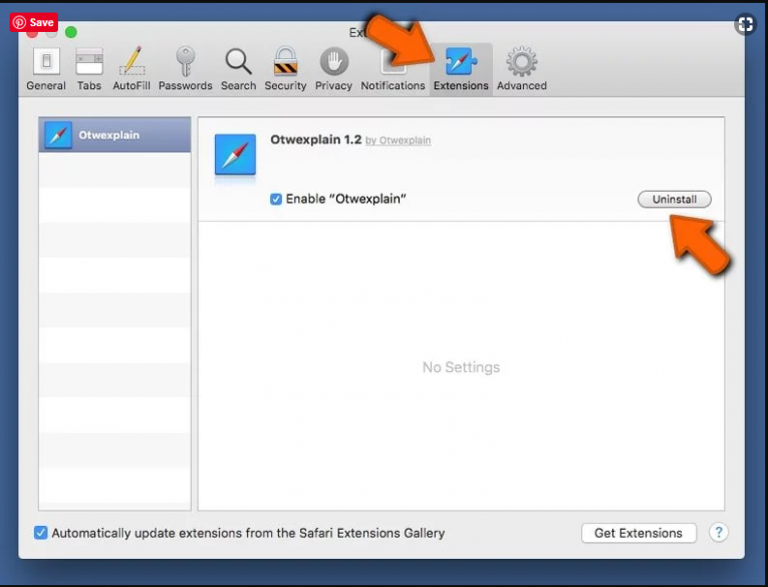

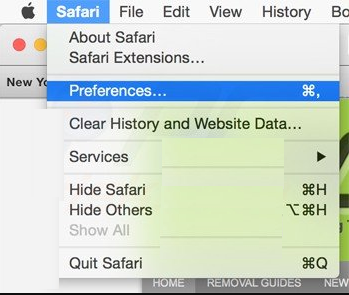

Gehen Sie zur Menüleiste und öffnen Sie den Browser “Safari”. Wählen Sie “Safari” und dann “Einstellungen”.

Wählen Sie im geöffneten Fenster “Einstellungen” die Option “Erweiterungen” aus, die Sie kürzlich installiert haben. Alle diese Erweiterungen sollten erkannt werden und auf die Schaltfläche “Deinstallieren” daneben klicken. Wenn Sie Zweifel haben, können Sie alle Erweiterungen aus dem “Safari” -Browser entfernen, da keine davon für eine reibungslose Funktionalität des Browsers wichtig ist.

Falls Sie weiterhin unerwünschten Webseitenumleitungen oder aggressiven Werbebombardierungen ausgesetzt sind, können Sie den Browser „Safari“ zurücksetzen.

“Safari zurücksetzen”

Öffnen Sie das Safari-Menü und wählen Sie “Einstellungen …” aus dem Dropdown-Menü.

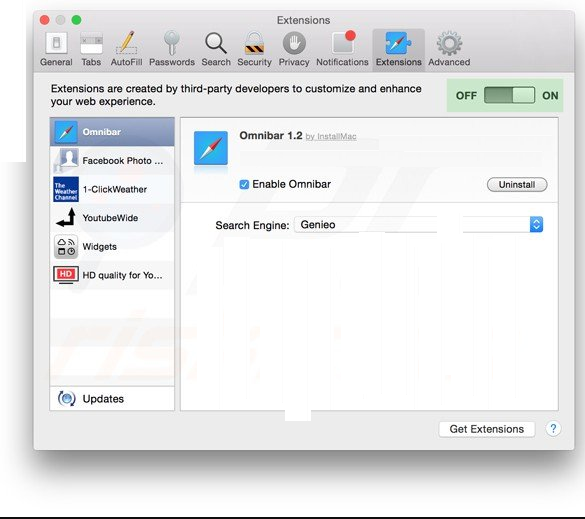

Gehen Sie zur Registerkarte “Erweiterung” und stellen Sie den Erweiterungsregler auf “Aus”. Dadurch werden alle installierten Erweiterungen im Safari-Browser deaktiviert

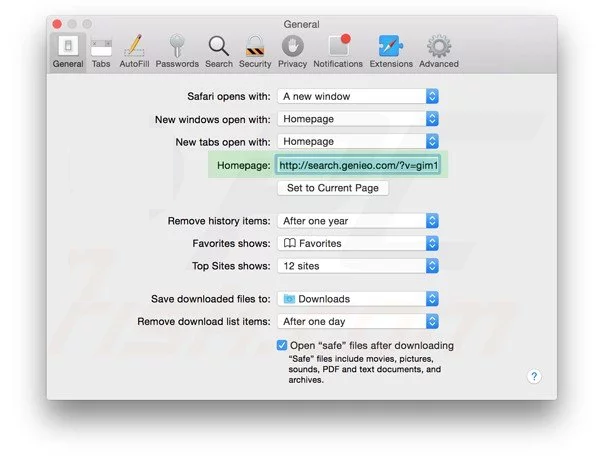

Der nächste Schritt besteht darin, die Homepage zu überprüfen. Gehen Sie zur Option “Einstellungen …” und wählen Sie die Registerkarte “Allgemein”. Ändern Sie die Homepage in Ihre bevorzugte URL.

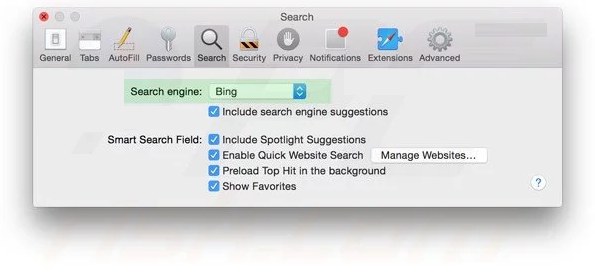

Überprüfen Sie auch die Standardeinstellungen des Suchmaschinenanbieters. Gehen Sie zum Fenster “Einstellungen …” und wählen Sie die Registerkarte “Suchen” und den gewünschten Suchmaschinenanbieter wie “Google”.

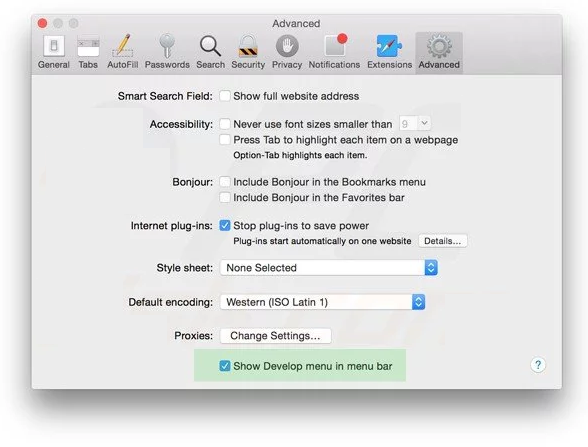

Als nächstes löschen Sie den Safari-Browser-Cache. Gehen Sie zum Fenster “Einstellungen …”, wählen Sie die Registerkarte “Erweitert” und klicken Sie auf “Entwicklungsmenü in der Menüleiste anzeigen”.

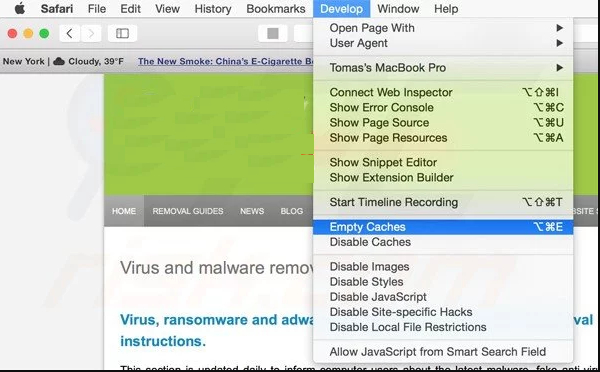

Gehen Sie zum Menü “Entwickeln” und wählen Sie “Leere Caches”.

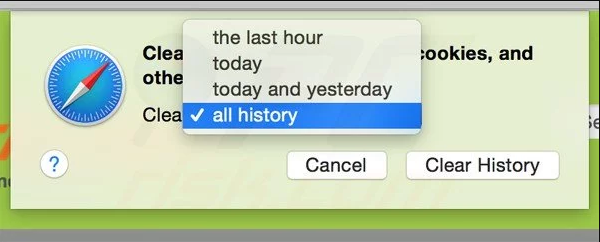

Entfernen Sie Website-Daten und Browserverlauf. Gehen Sie zum Menü “Safari” und wählen Sie “Verlauf und Website-Daten löschen”. Wählen Sie “Alle Historie” und klicken Sie dann auf “Verlauf löschen”.

Entfernen Sie unerwünschte und schädliche Plug-Ins aus Mozilla Firefox

Löschen Sie LockBit ransomware-Add-Ons aus Mozilla Firefox

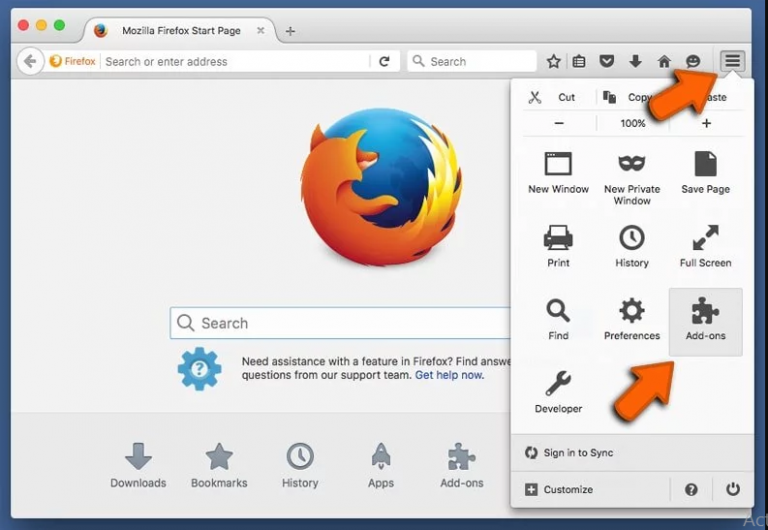

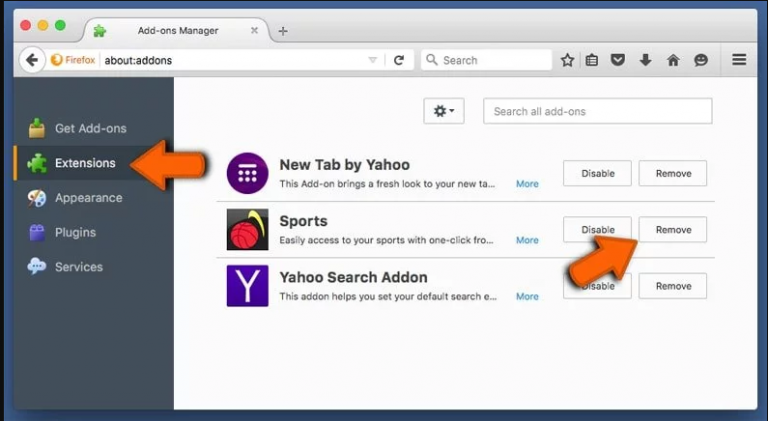

Öffnen Sie den Firefox Mozilla-Browser. Klicken Sie auf das Menü “Öffnen” in der oberen rechten Ecke des Bildschirms. Wählen Sie im neu geöffneten Menü “Add-Ons”.

Gehen Sie zur Option “Erweiterung” und erkennen Sie die neuesten installierten Add-Ons. Wählen Sie jedes der verdächtigen Add-Ons aus und klicken Sie neben ihnen auf die Schaltfläche “Entfernen”.

Wenn Sie den Mozilla Firefox-Browser zurücksetzen möchten, führen Sie die folgenden Schritte aus.

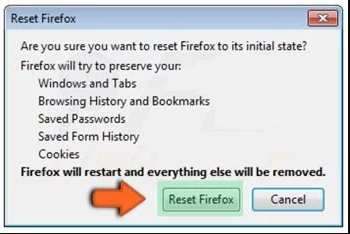

Setzen Sie die Mozilla Firefox-Einstellungen zurück

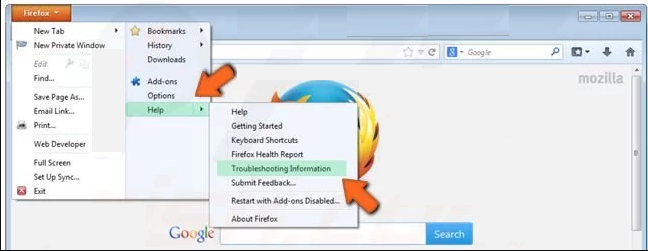

Öffnen Sie den Firefox Mozilla-Browser und klicken Sie auf die Schaltfläche „Firefox“ in der oberen linken Ecke des Bildschirms.

Gehen Sie im neuen Menü zum Untermenü “Hilfe” und wählen Sie “Informationen zur Fehlerbehebung”.

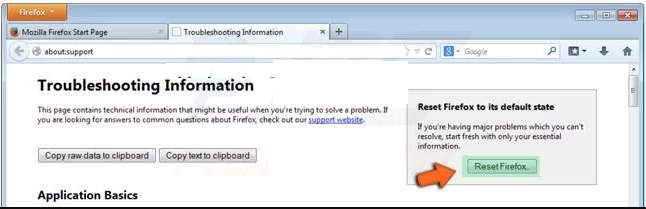

Klicken Sie auf der Seite “Informationen zur Fehlerbehebung” auf die Schaltfläche “Firefox zurücksetzen”.

Bestätigen Sie, dass Sie die Mozilla Firefox-Einstellungen auf die Standardeinstellungen zurücksetzen möchten, indem Sie auf die Option „Firefox zurücksetzen“ klicken

Der Browser wird neu gestartet und die Einstellungen werden auf die Werkseinstellungen zurückgesetzt

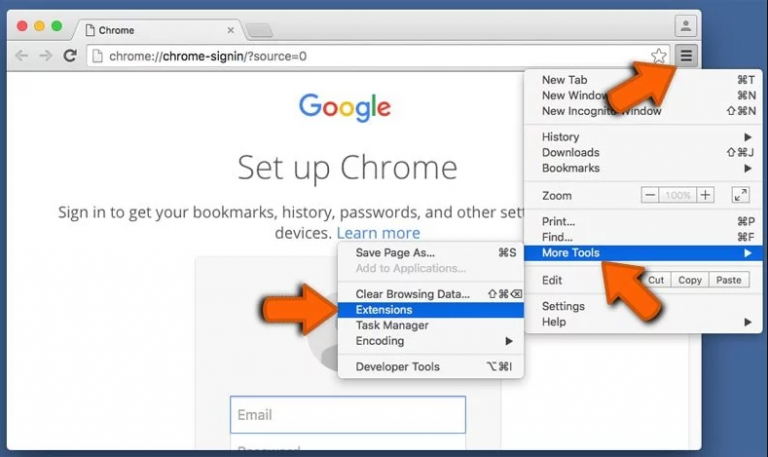

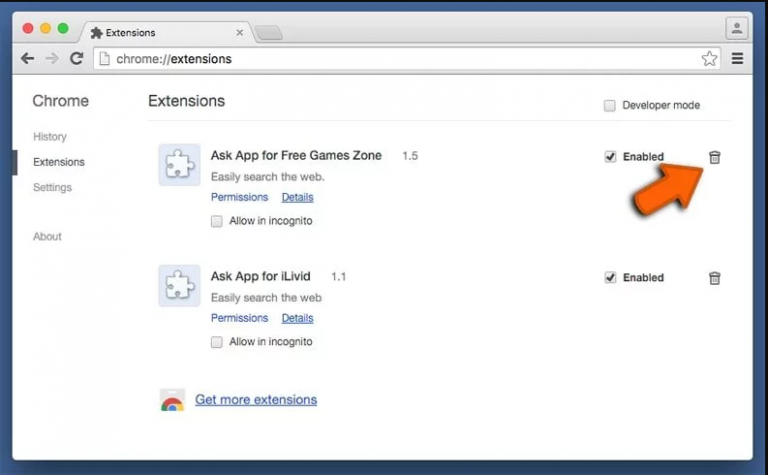

Löschen Sie unerwünschte und schädliche Erweiterungen aus Google Chrome

Öffnen Sie den Chrome-Browser und klicken Sie auf “Chrome-Menü”. Wählen Sie in der Dropdown-Option “Weitere Tools” und dann “Erweiterungen”.

Suchen Sie in der Option “Erweiterungen” nach allen kürzlich installierten Add-Ons und Erweiterungen. Wählen Sie sie aus und wählen Sie die Schaltfläche “Papierkorb”. Erweiterungen von Drittanbietern sind für die reibungslose Funktionalität des Browsers nicht wichtig.

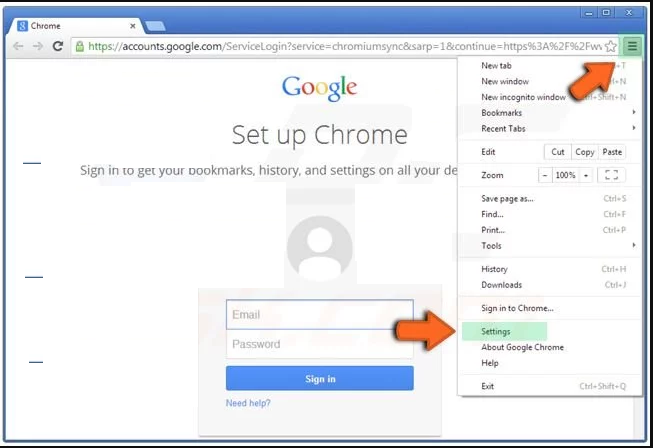

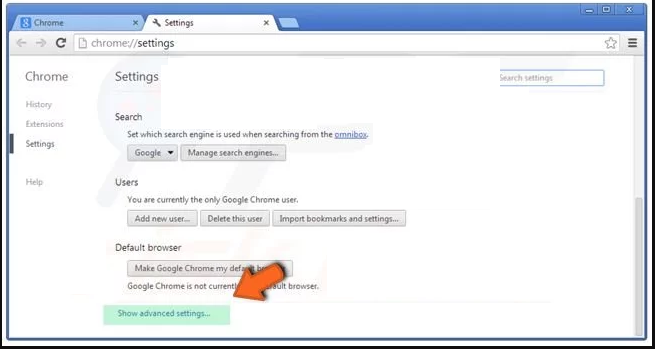

Setzen Sie die Google Chrome-Einstellungen zurück

Öffnen Sie den Browser und klicken Sie auf die dreizeilige Leiste in der oberen rechten Ecke des Fensters.

Gehen Sie zum Ende des neu geöffneten Fensters und wählen Sie “Erweiterte Einstellungen anzeigen”.

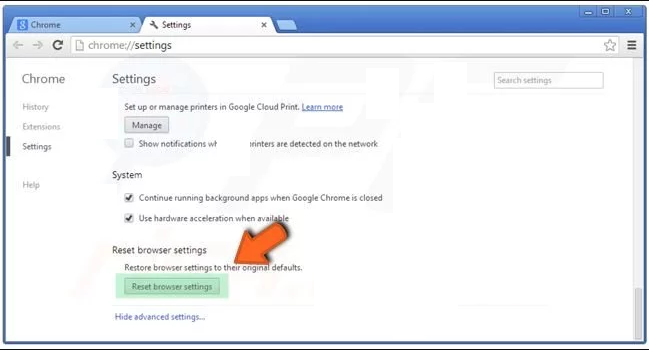

Scrollen Sie im neu geöffneten Fenster nach unten und wählen Sie “Browsereinstellungen zurücksetzen”.

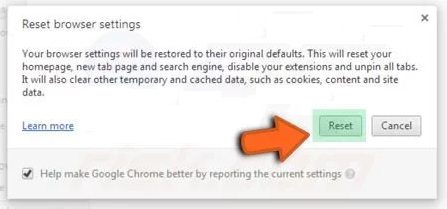

Klicken Sie im geöffneten Fenster “Browsereinstellungen zurücksetzen” auf die Schaltfläche “Zurücksetzen”

Starten Sie den Browser neu und die Änderungen, die Sie erhalten, werden übernommen

Der oben erwähnte manuelle Prozess sollte wie erwähnt ausgeführt werden. Es ist ein umständlicher Prozess und erfordert viel technisches Fachwissen. Daher wird es nur technischen Fachleuten empfohlen. Um sicherzustellen, dass Ihr PC frei von Malware ist, sollten Sie die Workstation mit einem leistungsstarken Anti-Malware-Tool scannen. Die Anwendung zum automatischen Entfernen von Malware wird bevorzugt, da keine zusätzlichen technischen Fähigkeiten und Fachkenntnisse erforderlich sind.

Sonderangebot (für Macintosh)

LockBit ransomware kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern versteckt bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Antimalwarescanner zu verwenden, um diesen Virus loszuwerden

Laden Sie die Anwendung herunter und führen Sie sie auf dem PC aus, um mit dem Tiefenscannen zu beginnen. Sobald der Scanvorgang abgeschlossen ist, wird die Liste aller mit LockBit ransomware verbundenen Dateien angezeigt. Sie können solche schädlichen Dateien und Ordner auswählen und sofort entfernen.

Wie kann man einen LockBit Ransomware-Angriff vermeiden?

Obwohl keine Sicherheitsmaßnahmen einen vollständigen Schutz vor Malware garantieren können, gibt es bestimmte Vorsichtsmaßnahmen, die Sie treffen können, um zu verhindern, dass die Ransomware Ihr Gerät infiziert. Seien Sie wachsam, wenn Sie kostenlose Software installieren, und lesen Sie die zusätzlichen Angebote des Installers sorgfältig durch.

Benutzer sollten vorsichtig sein, wenn sie E-Mails von unbekannten Absendern oder Nachrichten öffnen, die verdächtig oder ungewöhnlich erscheinen. Wenn der Absender oder die Adresse unbekannt ist oder der Inhalt nichts mit Ihren Erwartungen zu tun hat, ist es am besten, die Nachricht nicht zu öffnen. Es ist sehr unwahrscheinlich, dass Sie bei einem Wettbewerb, an dem Sie nicht teilgenommen haben, einen Preis gewinnen können. Seien Sie also vorsichtig bei E-Mails, in denen behauptet wird, Sie hätten etwas gewonnen. Wenn der E-Mail-Betreff mit etwas zu tun zu haben scheint, das Sie erwarten, ist es wichtig, alle Aspekte der Nachricht gründlich zu untersuchen. Betrüger machen oft Fehler, daher kann eine sorgfältige Untersuchung des Inhalts der E-Mail Ihnen helfen, betrügerische Aktivitäten zu erkennen. Denken Sie daran, dass es immer besser ist, auf Nummer sicher zu gehen und keine E-Mails oder Briefe zu öffnen, die verdächtig erscheinen.

Es ist auch wichtig, alle Software- und Sicherheitsprogramme auf dem neuesten Stand zu halten, um Schwachstellen zu verhindern, die Ransomware ausnutzen kann. Die Verwendung von gecrackten oder unbekannten Programmen ist ein erhebliches Risiko für Trojaner-basierte Ransomware-Angriffe. Cyberkriminelle verbreiten Trojaner oft getarnt als legitime Software, wie Patches oder Lizenzprüfungen. Es ist jedoch schwierig, zwischen vertrauenswürdiger Software und bösartigen Trojanern zu unterscheiden, da einige Trojaner möglicherweise sogar die Funktionalität haben, die Benutzer suchen.

Um dieses Risiko zu mindern, ist es entscheidend, die Verwendung nicht vertrauenswürdiger Programme vollständig zu vermeiden und Software nur von seriösen Quellen herunterzuladen. Vor dem Herunterladen eines Programms sollten Benutzer es gründlich recherchieren und Bewertungen aus vertrauenswürdigen Quellen lesen. Es wird auch empfohlen, Anti-Malware-Foren zu konsultieren, um zusätzliche Informationen zu Software zu sammeln, die Verdacht erregen könnte. Letztendlich besteht die beste Verteidigung gegen Trojaner-basierte Ransomware-Angriffe darin, Vorsicht walten zu lassen und das Herunterladen von Software aus nicht vertrauenswürdigen Quellen zu vermeiden.

Mehr Präventionsmaßnahmen für individuelle und organisatorische Angriffe

Falls Ihr PC mit einer hochgefährlichen Ransomware-Familie wie Dharma infiziert wurde, kann dies zahlreiche Angriffe auf den Arbeitsplatz verursachen. Es wird jedoch empfohlen, einige zusätzliche Vorsichtsmaßnahmen zu treffen. Zunächst ist es wichtig, Remote Desktop Protocol (RDP)-Server mit Virtual Private Networks (VPNs) zu patchen und zu sichern, die eine Multi-Faktor-Authentifizierung beinhalten. Dies trägt zum Schutz vor unbefugtem Zugriff und potenziellen Sicherheitsverletzungen bei.

Es ist auch wichtig, dass Unternehmen wachsam gegenüber Phishing-Versuchen bleiben, insbesondere wenn sie sich an Remote-Arbeitsumgebungen gewöhnen. Da immer mehr Mitarbeiter von zu Hause aus arbeiten, steigt das Risiko von Phishing-Angriffen, und eine angemessene Schulung und Schulung kann dazu beitragen, dieses Risiko zu verringern.

Darüber hinaus müssen Unternehmen den Zugriff von Dienstleistern und Dritten für geschäftliche Zwecke beachten. Diese Entitäten können potenziell eine Sicherheitsbedrohung darstellen, wenn sie nicht ordnungsgemäß verwaltet werden, und Unternehmen müssen strenge Sicherheitsprotokolle und -verfahren implementieren, um sensible Daten und Informationen zu schützen. Durch die Implementierung dieser Maßnahmen können sich Unternehmen besser vor Ransomware und anderen potenziellen Sicherheitsbedrohungen schützen.

Einige verwandte FAQs

Wie kann ich mit LockBit Ransomware verschlüsselte Dateien öffnen? Kann ich selbst darauf zugreifen?

Auf eine Datei, die durch Ransomware gesperrt ist, kann nicht zugegriffen werden, es sei denn, sie wird zuerst mit dem Entschlüsselungsschlüssel entschlüsselt.

Was kann ich tun, um auf die gesperrten Dateien zuzugreifen?

Falls Sie Sicherungsdateien haben, verwenden Sie diese und machen Sie sich keine Sorgen um die Dateien, die verschlüsselt wurden, da Sie sie aus der Sicherung verwenden können. Denken Sie jedoch daran, dass Sie, um die Sicherungsdateien auf demselben PC verwenden zu können, zuerst die Ransomware-Infektion vollständig entfernen müssen, da sonst die Sicherungsdatei ebenfalls verschlüsselt wird. Um das Ransommare zu entfernen, wird dies empfohlenVerwenden Sie ein leistungsstarkes Anti-Malware-Tool.

Falls die Sicherung nicht verfügbar ist, können Sie „Wiederherstellungspunkt“ versuchen, um das System auf einen Punkt zurückzusetzen, an dem der PC frei von Ransomware-Angriffen war. Wenn diese Optionen nicht funktionieren, können Sie Ihr Glück mit einem leistungsstarken Datenwiederherstellungstool versuchen.

Darüber hinaus besteht eine hohe Wahrscheinlichkeit, dass sich die verschlüsselten Dateien noch bei Ihnen befinden, sodass Sie alle möglichen Speicherorte wie gesendete oder empfangene E-Mails überprüfen, Ihre Freunde und Familienmitglieder kontaktieren können, um Dateien wie Bilder, Videos usw. zu erhalten, die früher freigegeben worden wären . Überprüfen Sie Ihren Cloud-Speicher und Ihre Social-Media-Plattformen, alte Geräte wie Laptop, PC, Mobiltelefone und so weiter.

Soll ich Lösegeld zahlen, um den Entschlüsselungsschlüssel zu erhalten?

Es wird niemals empfohlen, Geld zu zahlen, da es keine Garantie dafür gibt, dass Cyberkriminelle auch nach Zahlung des Lösegeldbetrags den richtigen Entschlüsselungsschlüssel erhalten. Die Identität von Cyberkriminellen ist oft anonym, sodass Sie später nichts mehr tun können.

Wo kann ich über den Ransowmare-Angriff berichten?

In jedem Land gibt es Cybersicherheitsbehörden, bei denen Sie Ransomware-Angriffe melden können. Die Links zu den jeweiligen Behörden sind wie folgt. Sie können den Link für Ihr Land besuchen und über den Angriff berichten.

- USA – Beschwerdezentrum für Internetkriminalität IC3 oder On Guard Online;

- In Kanada- Canadian Anti-Fraud Centre;

- Vereinigtes Königreich – Aktionsbetrug

- Australien – Australisches Zentrum für High-Tech-Kriminalität

- In Irland: An Garda Síochána

- Griechenland – Einheit für Cyberkriminalität (griechische Polizei)

- Neuseeland- Betrug in Verbraucherangelegenheiten

- Spanien – Policía Nacional

- Polen – Policja

- Portugal – Polícia Judiciária

- Frankreich – Ministère de l’Intérieur

- Deutschland – Polizei

- Italien – Polizia di Stato

- Niederlande – Politie

- Indien – CyberCrime Investigation Cell

Kann Antivirus vor Ransomware schützen?

Ein leistungsstarkes Antivirenprogramm kann Ransomware schützen, erkennen und entfernen. Es ist immer empfehlenswert, eine Sicherheitsanwendung zu verwenden, um sich in Echtzeit vor Ransomware zu schützen. Darüber hinaus ist es ebenso wichtig, gute Cybersicherheitspraktiken zu befolgen.