So entfernen Your Device Was Compromised Email Scam

Einfache Tipps zum Löschen Your Device Was Compromised Email Scam

Normalerweise verwenden Betrüger Spam-E-Mails, die auf Sextortion basieren, um den Empfängern zu drohen, dass sie ihre peinlichen Bilder oder Videos haben, und sie zur Zahlung auffordern, wenn sie diese nicht an ihre Kontakte weitergeben. Your Device Was Compromised Email Scam ist ein solcher auf Sextortion basierender Betrug.

Die Betrüger hinter diesem Betrug behaupten, dass sie die Informationen wie die besuchten Websites gesammelt und Textnachrichten gesendet haben. Außerdem behaupten sie, Zugang zu ihrer Webcam und ihrem Mikrofon gehabt zu haben. Ihr Hauptziel ist es, den Empfängern das Gefühl zu geben, dass die gesammelten Informationen an die Personen in ihrem Kontakt gesendet werden, wenn sie ihnen nicht 1650 US-Dollar in Bitcoins zahlen.

Benutzer müssen wissen, dass diese Personen tatsächlich über kein derart kompromittiertes oder sensibles Material verfügen. Es handelt sich normalerweise um falsche Behauptungen, um die Leute dazu zu bringen, ihnen Geld zu zahlen. Sie müssen Your Device Was Compromised Email Scam und solche betrügerischen E-Mails ignorieren.

Es ist erwähnenswert, dass solche E-Mails normalerweise die E-Mail-Adresse des Absenders gefälscht haben. Die E-Mail scheint von der Adresse des anvisierten Opfers zu kommen. Diese Technik wird verwendet, um Leute zu glauben, dass die Betrüger ihre Konten oder sogar Computer geknackt haben.

Eine andere Technik, die sie verwenden, besteht darin, die Passwörter der Empfänger in die E-Mails aufzunehmen. Diese Passwörter sind normalerweise die alten. Den Betrügern gelang es, diese im Dark Web verfügbaren Passwörter zu sammeln, die nach Datenschutzverletzungen durchgesickert waren.

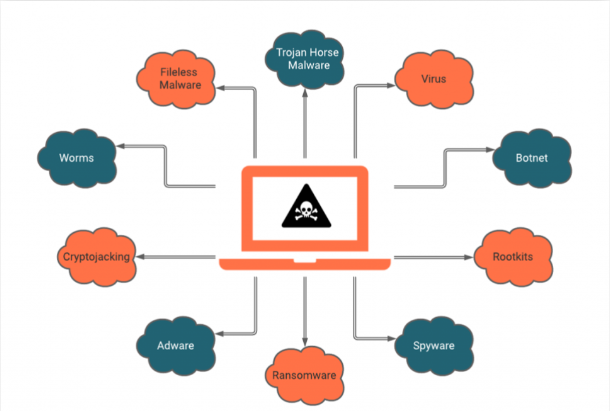

Wie verursachen Spam-E-Mails eine Systeminfektion?

Gauner können Spam-E-Mails verwenden, um Malware zu verbreiten. Sie verbreiten Malware über die verdächtigen Links oder Dateien darin. Ihr Hauptmotiv besteht darin, Menschen dazu zu verleiten, diese Dateien herunterzuladen und dann zu öffnen/auszuführen, die den Download/die Installation der Malware auslösen.

Diese E-Mail-Anhänge werden in der Regel als einige Dokumente dargestellt, z. B. Bestellungen oder Rechnungen. Obwohl diese Anhänge bösartig sind, sollen sie Systeme mit Trojanern, Ransomware oder anderer bösartiger Malware infizieren.

Üblicherweise enthalten die zur Verbreitung von Malware verwendeten E-Mails bösartige Microsoft Office-Dokumente, PDFs, Archive, JavaScript und einige ausführbare Dateien als Dateianhänge. Die Infektion wird verursacht, wenn diese Dateien ausgeführt werden.

Auf der Your Device Was Compromised Email Scam-Seite angezeigter Text:

Betreff: In Bezug auf Ihren Cloud-Speicher

Es tut mir leid, Ihnen mitteilen zu müssen, dass Ihr Gerät kompromittiert wurde.

Ich werde erklären, was zu all dem geführt hat. Ich habe eine Zero-Day-Schwachstelle mit einem speziellen Code verwendet, um Ihr Gerät über eine Website zu infizieren.

Dies ist eine komplizierte Software, die präzise Fähigkeiten erfordert, die ich habe. Es funktioniert wie eine Kette mit speziell erstelltem und einzigartigem Code und deshalb kann diese Art von Angriff unentdeckt bleiben.

Sie brauchen nur eine nicht gepatchte Schwachstelle, um infiziert zu werden, und leider für Sie – so einfach funktioniert es.

Sie wurden nicht gezielt angegriffen, sondern wurden einfach zu einer der wenigen Pechvögel, die an diesem Tag gehackt wurden.

All dies geschah vor einigen Monaten. Ich hatte also Zeit, Informationen über Sie zu sammeln.

Ich denke, Sie wissen bereits, was als nächstes passieren wird.

Während dieser Zeit sammelte meine Software leise c

Es steckt mehr dahinter, aber ich habe ein paar Gründe aufgelistet, damit Sie verstehen, wie ernst dies ist.

Damit Sie es klar verstehen, steuerte meine Software auch Ihre Kamera und Ihr Mikrofon und es war für Sie unmöglich, davon zu erfahren.

Es war genau das richtige Timing für mich, um Ihre Privatsphäre zu verletzen.

Ich habe genug gewartet und beschlossen, dass es an der Zeit ist, damit ein Ende zu setzen.

Hier also mein Angebot. Nennen wir dies eine „Beratungsgebühr“, die ich benötige, um die von mir gesammelten Medieninhalte zu löschen.

Ihre Privatsphäre bleibt unberührt, wenn ich die Zahlung erhalte.

Andernfalls werde ich die schädlichsten Inhalte an Ihre Kontakte weitergeben und sie in einer öffentlichen Tube veröffentlichen, damit Perverse sie erkunden können.

Ich verstehe, wie schädlich dies für Sie sein wird, und der Betrag ist nicht so groß für Sie, um Ihre Privatsphäre zu wahren.

Bitte geben Sie mir nicht die Schuld – wir alle haben unterschiedliche Möglichkeiten, unseren Lebensunterhalt zu verdienen.

Ich habe nicht die Absicht, Ihren Ruf oder Ihr Leben zu zerstören, aber nur, wenn ich dafür bezahlt werde.

Ich interessiere mich nicht für Sie persönlich, deshalb können Sie sicher sein, dass alle Dateien, die ich habe, und Software auf Ihrem Gerät sofort gelöscht werden, nachdem ich die Übertragung erhalten habe.

Mir geht es nur darum, bezahlt zu werden.

Meine bescheidene Beratungsgebühr beträgt 1650 US-Dollar, die in Bitcoin überwiesen werden. Wechselkurs zum Zeitpunkt der Überweisung.

Sie müssen diesen Betrag an diese Brieftasche senden: 1C8a9b9X5vVCDNbspzxFYiJGAR5v9YMPtF

Die Gebühr ist nicht verhandelbar, innerhalb von 2 Werktagen zu überweisen.

Wir verwenden Bitcoin, um meine Identität zu schützen.

Versuchen Sie natürlich nicht, jemanden um Hilfe zu bitten, es sei denn, Sie möchten, dass Ihre Privatsphäre verletzt wird.

Ich werde jede deiner Bewegungen überwachen, bis ich bezahlt werde. Wenn Sie Ihr Ende der Vereinbarung einhalten, werden Sie nie wieder von mir hören.

Pass auf.

Wie vermeide ich die Installation von Malware?

Es ist nicht möglich, installierte Software mit implementierten Tools/Funktionen von offiziellen Softwareentwicklern zu aktualisieren und zu aktivieren. Websites und Links zu irrelevanten E-Mails sollten niemals geöffnet werden, insbesondere solche von unbekannten, verdächtigen Absendern. Darüber hinaus wird empfohlen, Software über offizielle Websites herunterzuladen.

Darüber hinaus wird empfohlen, das System regelmäßig auf Viren zu scannen und dazu ein seriöses Antiviren-Tool zu verwenden. Um sicherzustellen, dass Your Device Was Compromised Email Scam keinen Vireneintrag gemacht hat, sollten Sie einen vollständigen Systemscan mit einer solchen Antiviren-Suite auf dem System durchführen. Wenn Sie feststellen, dass eine solche vorhanden ist, führen Sie die Entfernung unverzüglich durch.

Sonderangebot

Your Device Was Compromised Email Scam kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-AntimalwYour Device Was Compromised Email Scamcanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und Your Device Was Compromised Email Scam davon betroffen ist, können Sie hier einen kostenlosen AntimalwYour Device Was Compromised Email Scamcanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.

Antimalwaredetails und Benutzerhandbuch

Klicken Sie hier für Windows

Klicken Sie hier für Mac

Wichtiger Hinweis: Diese Malware fordert Sie auf, die Webbrowser-Benachrichtigungen zu aktivieren. Führen Sie diese Schritte aus, bevor Sie mit dem manuellen Entfernen beginnen.

Google Chrome (PC)

- Gehen Sie zur rechten oberen Ecke des Bildschirms und klicken Sie auf drei Punkte, um die Menüschaltfläche zu öffnen

- Einstellungen auswählen”. Scrollen Sie mit der Maus nach unten und wählen Sie die Option „Erweitert“

- Gehen Sie zum Abschnitt „Datenschutz und Sicherheit“, indem Sie nach unten scrollen und dann „Inhaltseinstellungen“ und dann die Option „Benachrichtigung“ auswählen

- Suchen Sie nach verdächtigen URLs, klicken Sie auf die drei Punkte auf der rechten Seite und wählen Sie die Option „Blockieren“ oder „Entfernen“

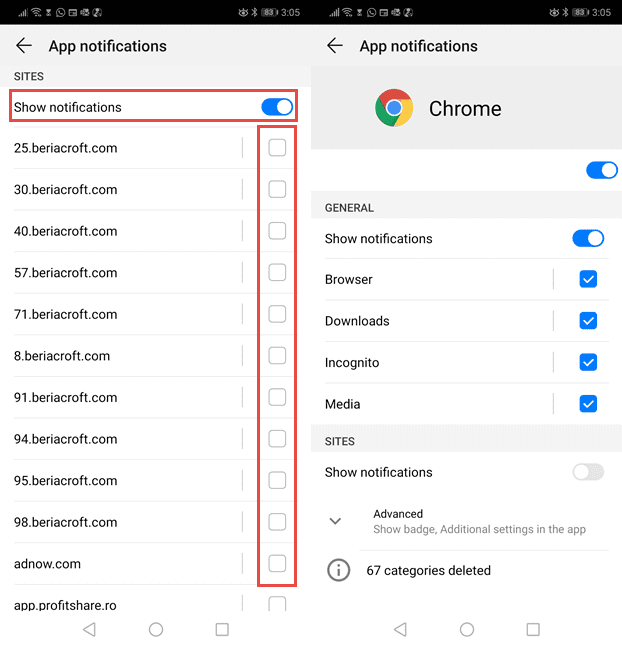

Google Chrome (Android)

- Gehen Sie zur rechten oberen Ecke des Bildschirms und klicken Sie auf drei Punkte, um die Menüschaltfläche zu öffnen. Klicken Sie dann auf „Einstellungen“.

- Scrollen Sie weiter nach unten, um auf „Site-Einstellungen“ zu klicken, und klicken Sie dann auf die Option „Benachrichtigungen“

- Wählen Sie im neu geöffneten Fenster die verdächtigen URLs nacheinander aus

- Wählen Sie im Berechtigungsbereich “Benachrichtigung” und “Aus” die Umschaltfläche

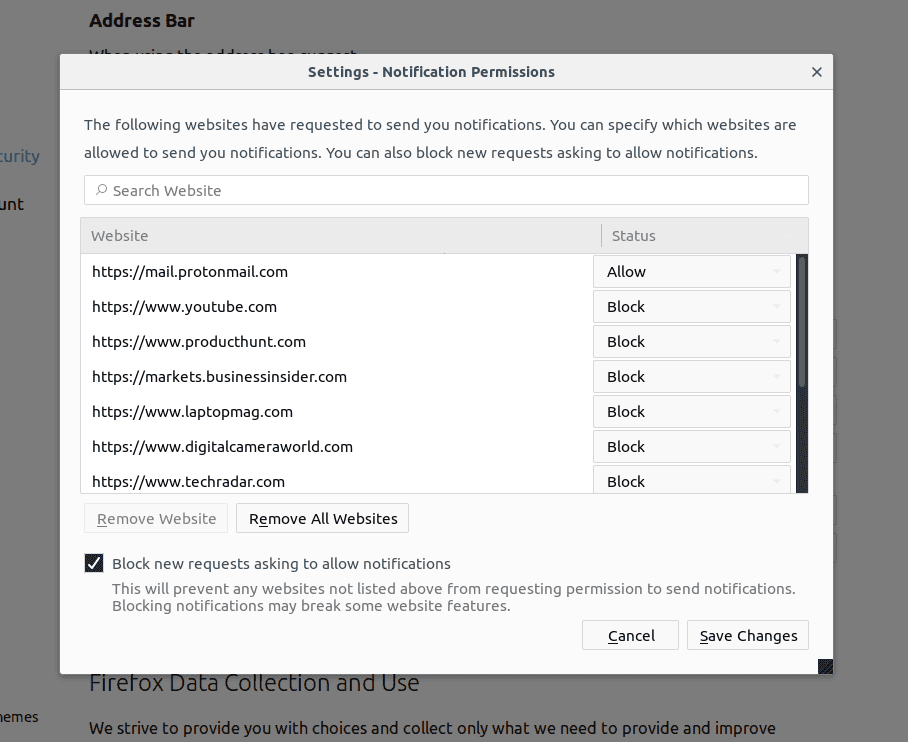

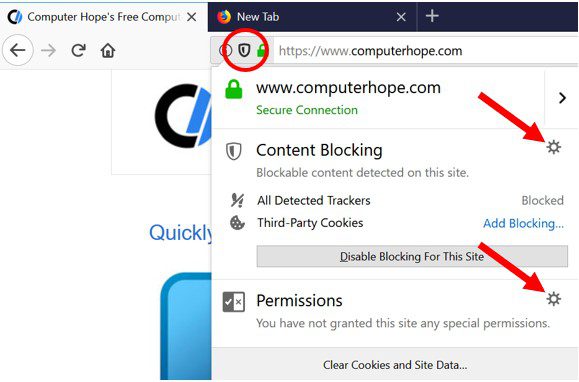

Mozilla Firefox

- In der rechten Ecke des Bildschirms sehen Sie drei Punkte, nämlich die Schaltfläche „Menü“

- Wählen Sie “Optionen” und “Datenschutz und Sicherheit” in der Symbolleiste auf der linken Seite des Bildschirms

- Scrollen Sie langsam nach unten und gehen Sie zum Abschnitt “Berechtigung”. Wählen Sie dann die Option “Einstellungen” neben “Benachrichtigungen”.

- Wählen Sie im neu geöffneten Fenster alle verdächtigen URLs aus. Klicken Sie auf das Dropdown-Menü und wählen Sie “Block”

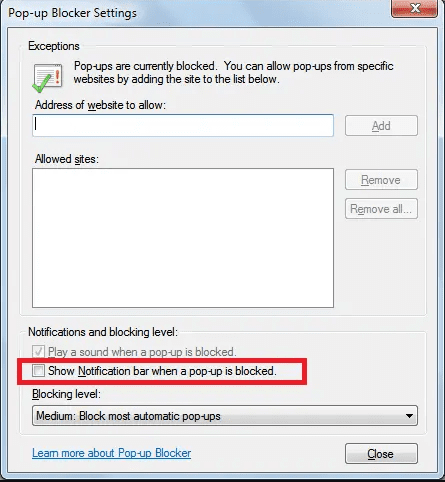

Internet Explorer

- Wählen Sie im Internet Explorer-Fenster die Schaltfläche Zahnrad in der rechten Ecke

- Wählen Sie “Internetoptionen”

- Wählen Sie die Registerkarte “Datenschutz” und dann “Einstellungen” im Bereich “Popup-Blocker”

- Wählen Sie nacheinander alle verdächtigen URLs aus und klicken Sie auf die Option „Entfernen“

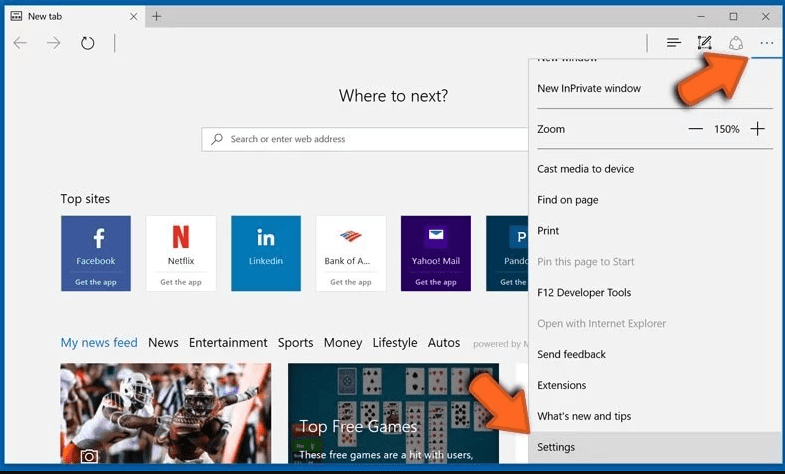

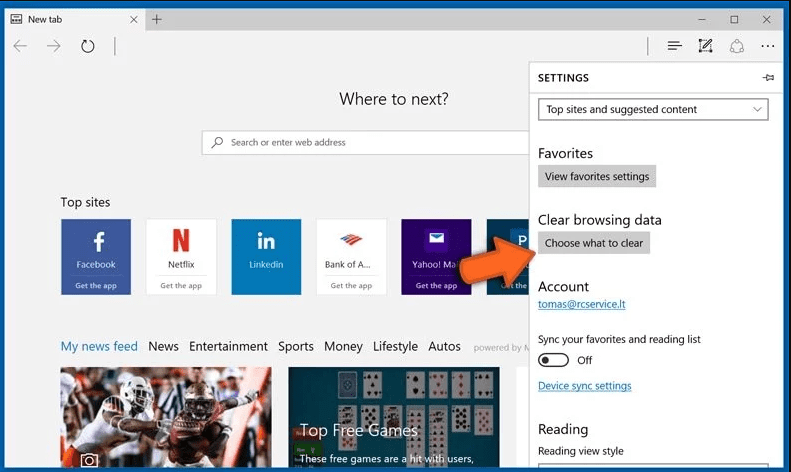

Microsoft Edge

- Öffnen Sie Microsoft Edge und klicken Sie auf die drei Punkte in der rechten Ecke des Bildschirms, um das Menü zu öffnen

- Scrollen Sie nach unten und wählen Sie “Einstellungen”

- Scrollen Sie weiter nach unten und wählen Sie “Erweiterte Einstellungen anzeigen”.

- Klicken Sie in der Option “Website-Berechtigung” auf die Option “Verwalten”

- Klicken Sie unter jeder verdächtigen URL auf Wechseln

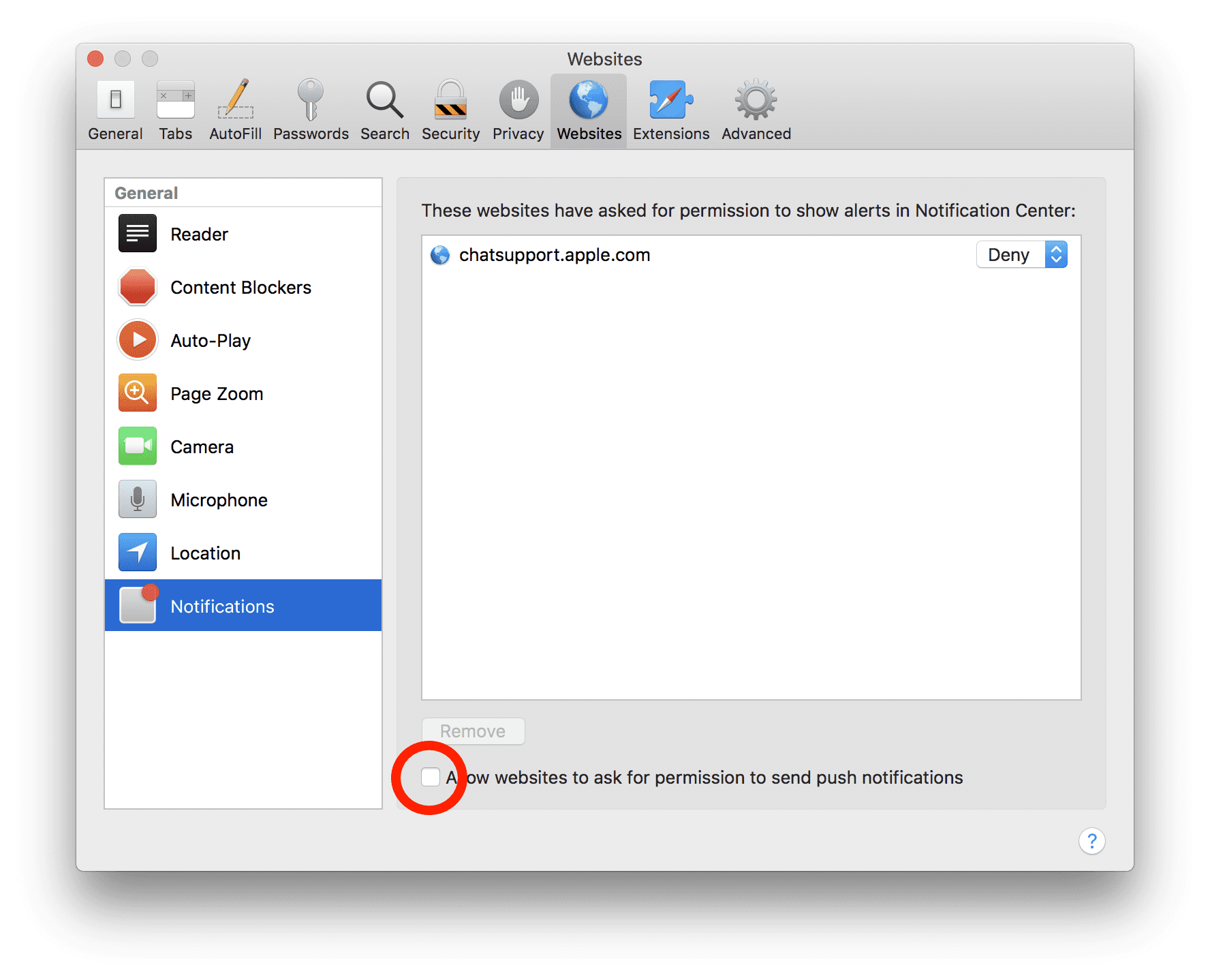

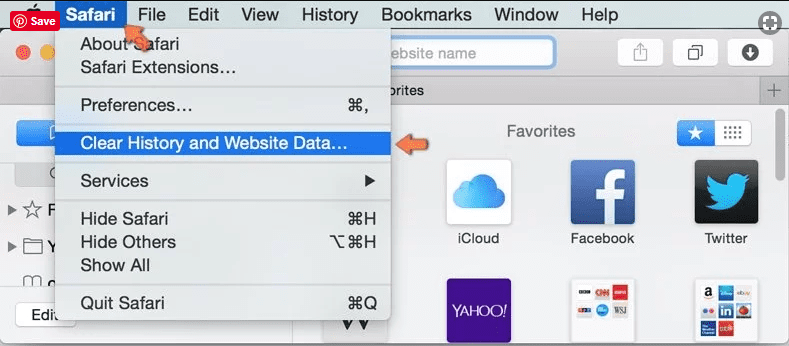

Safari (Mac):

- Klicken Sie in der oberen rechten Ecke auf “Safari” und wählen Sie dann “Einstellungen”.

- Gehen Sie zur Registerkarte „Website“ und wählen Sie im linken Bereich den Abschnitt „Benachrichtigung“

- Suchen Sie nach verdächtigen URLs und wählen Sie für jede URL die Option “Ablehnen”

Manuelle Schritte zum entfernen Your Device Was Compromised Email Scam:

Entfernen Sie die zugehörigen Elemente von Your Device Was Compromised Email Scam über die Systemsteuerung

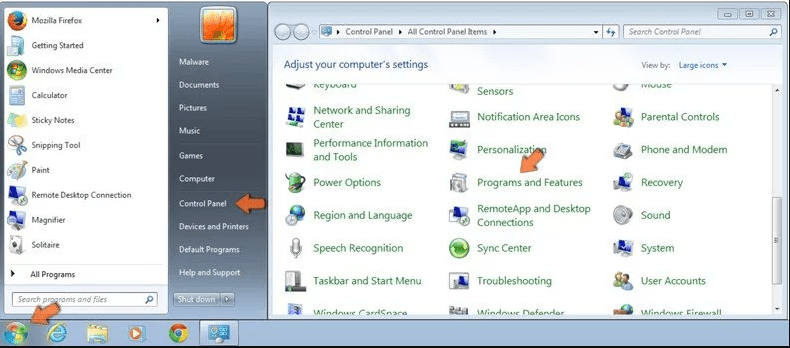

Windows 7 Benutzer

Klicken Sie auf “Start” (das Windows-Logo in der unteren linken Ecke des Desktop-Bildschirms) und wählen Sie “Systemsteuerung”. Suchen Sie die “Programme” und klicken Sie anschließend auf “Programm deinstallieren”.

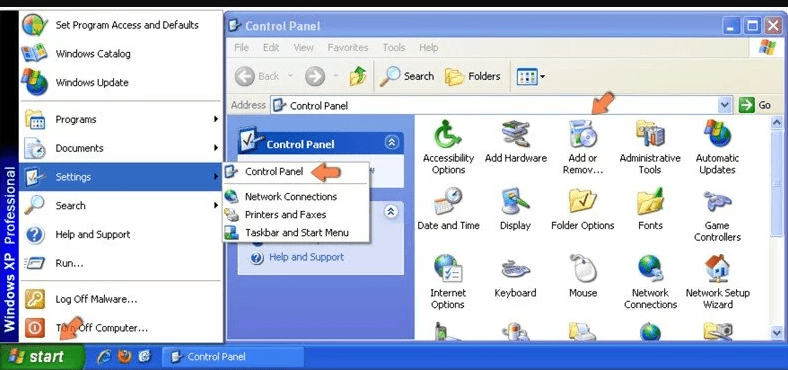

Windows XP-Benutzer

Klicken Sie auf “Start” und wählen Sie dann “Einstellungen” und klicken Sie dann auf “Systemsteuerung”. Suchen Sie und klicken Sie auf die Option “Programm hinzufügen oder entfernen”

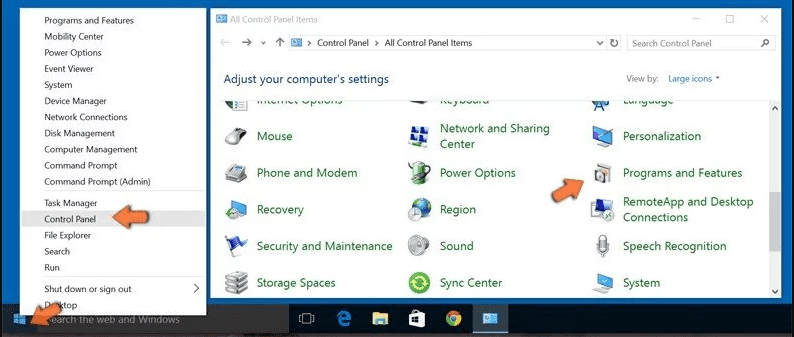

Windows 10 und 8 Benutzer:

Gehen Sie zur unteren linken Ecke des Bildschirms und klicken Sie mit der rechten Maustaste. Wählen Sie im Menü „Schnellzugriff“ die Option „Systemsteuerung“. Wählen Sie im neu geöffneten Fenster “Programm und Funktionen”

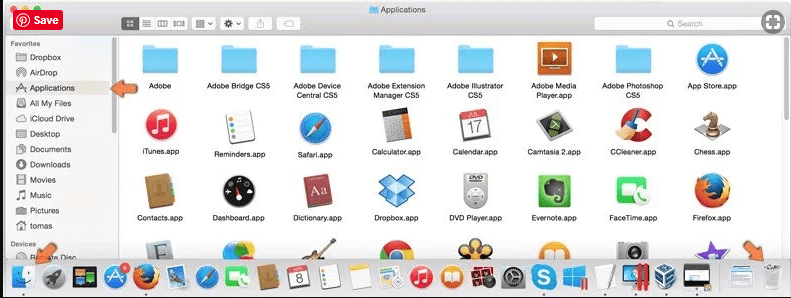

Mac OSX-Benutzer

Klicken Sie auf die Option “Finder”. Wählen Sie im neu geöffneten Bildschirm „Anwendung“. Ziehen Sie die App im Ordner “Anwendung” in den “Papierkorb”. Klicken Sie mit der rechten Maustaste auf das Papierkorbsymbol und dann auf “Papierkorb leeren”.

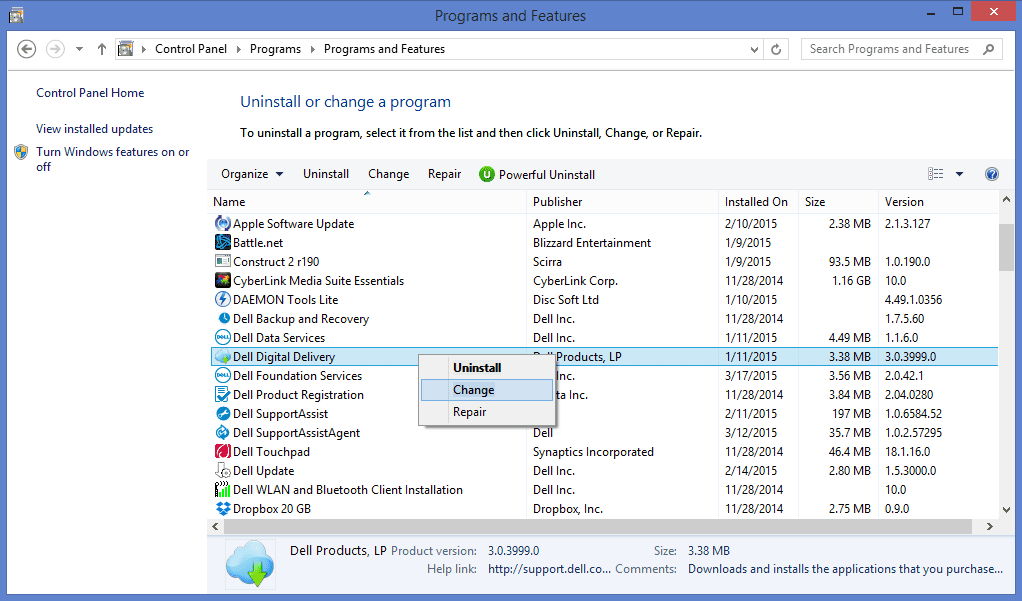

Suchen Sie im Fenster Programme deinstallieren nach den PUAs. Wählen Sie alle unerwünschten und verdächtigen Einträge aus und klicken Sie auf “Deinstallieren” oder “Entfernen”.

Nachdem Sie alle potenziell unerwünschten Programme deinstalliert haben, die Your Device Was Compromised Email Scam-Probleme verursachen, scannen Sie Ihren Computer mit einem Anti-Malware-Tool auf verbleibende PUPs und PUAs oder mögliche Malware-Infektionen. Verwenden Sie zum Scannen des PCs das empfohlene Anti-Malware-Tool.

Sonderangebot

Your Device Was Compromised Email Scam kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-AntimalwYour Device Was Compromised Email Scamcanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und Your Device Was Compromised Email Scam davon betroffen ist, können Sie hier einen kostenlosen AntimalwYour Device Was Compromised Email Scamcanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.

So entfernen Adware (Your Device Was Compromised Email Scam) von Internet-Browsern

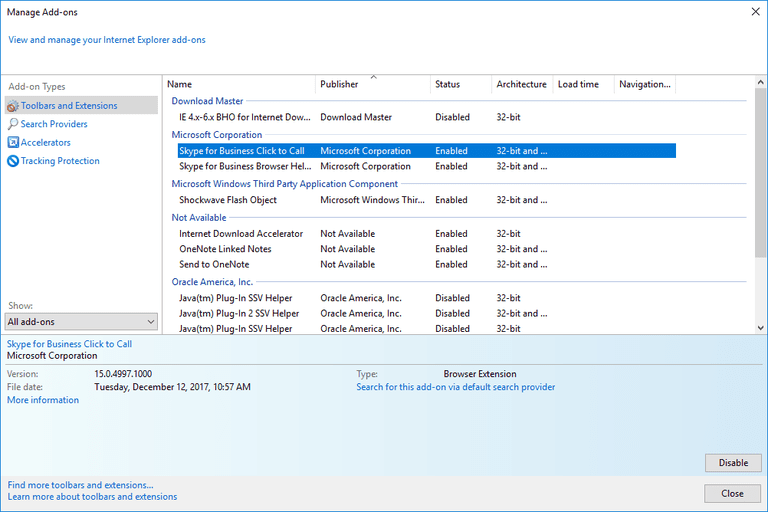

Löschen Sie böswillige Add-Ons und Erweiterungen aus dem Internet Explorer

Klicken Sie oben rechts im Internet Explorer auf das Zahnradsymbol. Wählen Sie “Add-Ons verwalten”. Suchen Sie nach kürzlich installierten Plug-Ins oder Add-Ons und klicken Sie auf „Entfernen“.

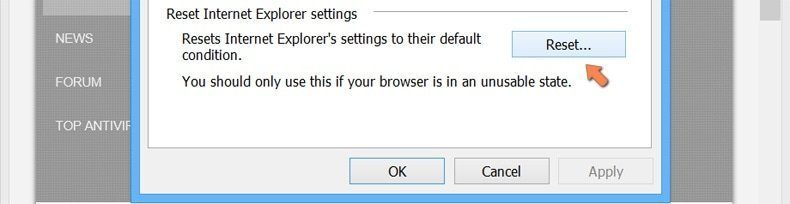

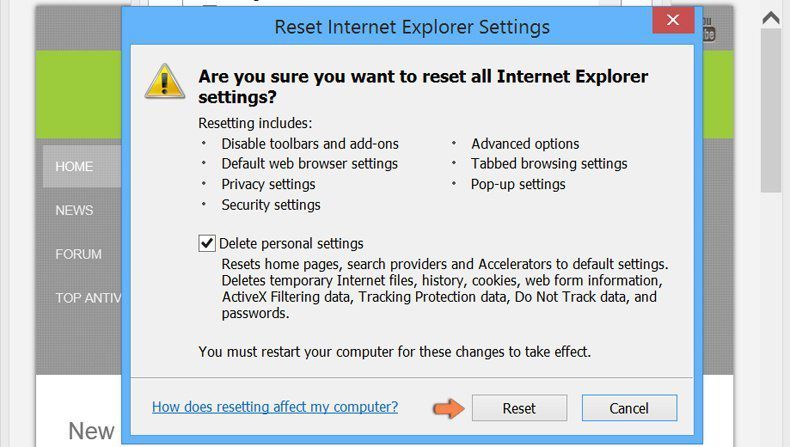

Zusätzliche Option

Wenn beim Entfernen Your Device Was Compromised Email Scam weiterhin Probleme auftreten, können Sie den Internet Explorer auf die Standardeinstellung zurücksetzen.

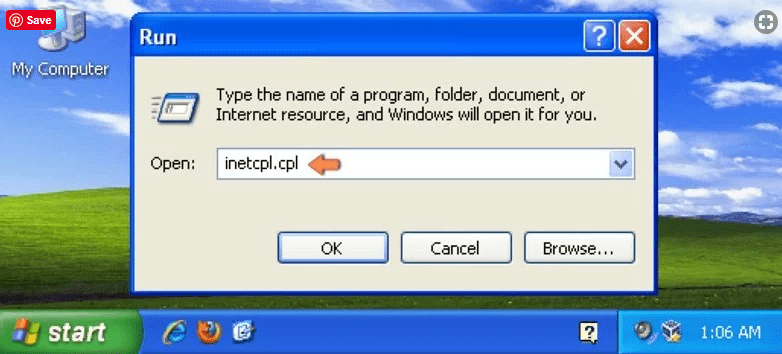

Windows XP-Benutzer: Klicken Sie auf “Start” und dann auf “Ausführen”. Geben Sie im neu geöffneten Fenster “inetcpl.cpl” ein, klicken Sie auf die Registerkarte “Erweitert” und klicken Sie dann auf “Zurücksetzen”.

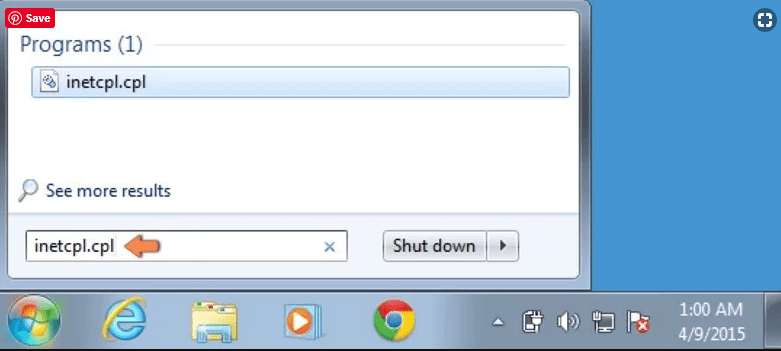

Benutzer von Windows Vista und Windows 7: Drücken Sie auf das Windows-Logo, geben Sie in das Suchfeld inetcpl.cpl ein und drücken Sie die Eingabetaste. Klicken Sie im neu geöffneten Fenster auf die Registerkarte “Erweitert” und anschließend auf die Schaltfläche “Zurücksetzen”.

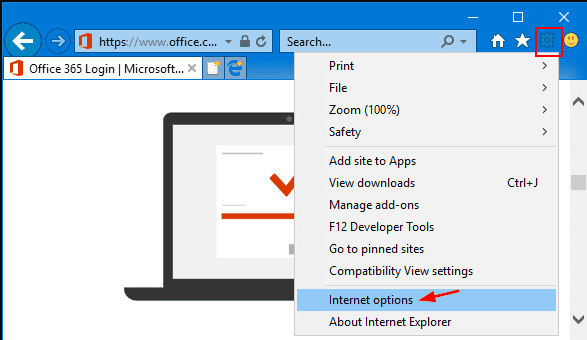

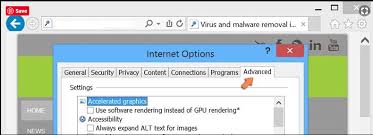

Für Windows 8-Benutzer: Öffnen Sie den IE und klicken Sie auf das Zahnradsymbol. Wählen Sie “Internetoptionen”

Wählen Sie im neu geöffneten Fenster die Registerkarte „Erweitert“

Drücken Sie auf die Option “Zurücksetzen”

Sie müssen erneut auf die Schaltfläche „Zurücksetzen“ klicken, um zu bestätigen, dass Sie den IE wirklich zurücksetzen möchten

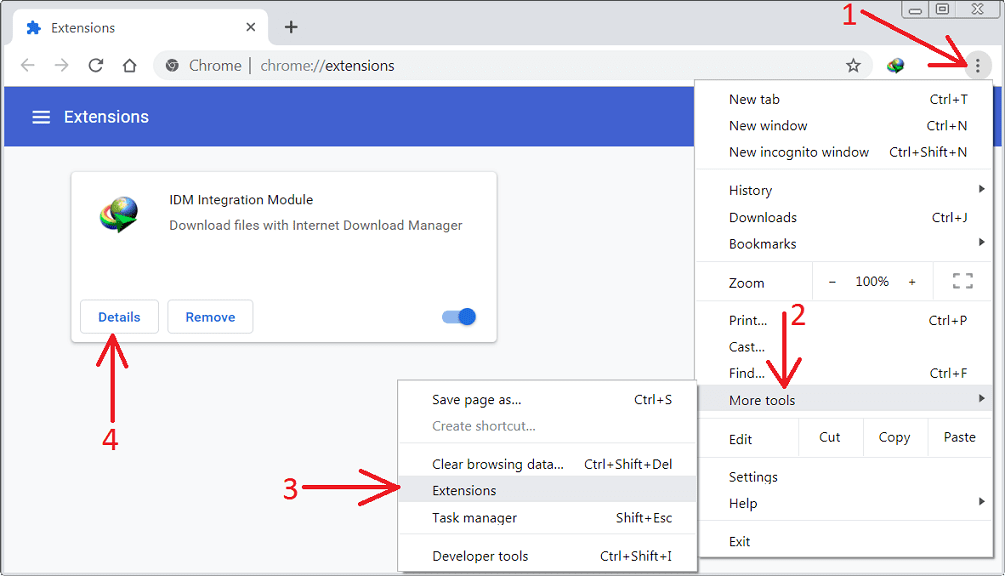

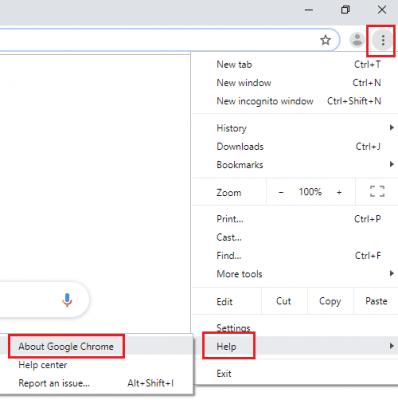

Entfernen Sie Zweifelhafte und schädliche Erweiterung von Google Chrome

Gehen Sie zum Menü von Google Chrome, indem Sie auf drei vertikale Punkte drücken und auf “Weitere Tools” und dann auf “Erweiterungen” klicken. Sie können nach allen kürzlich installierten Add-Ons suchen und alle entfernen.

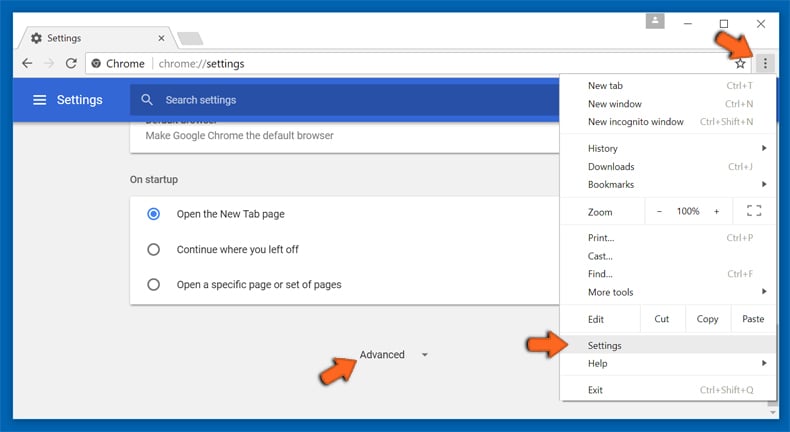

Optionale Methode

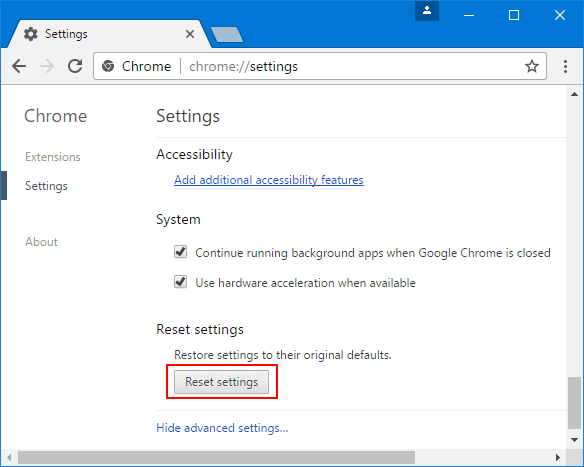

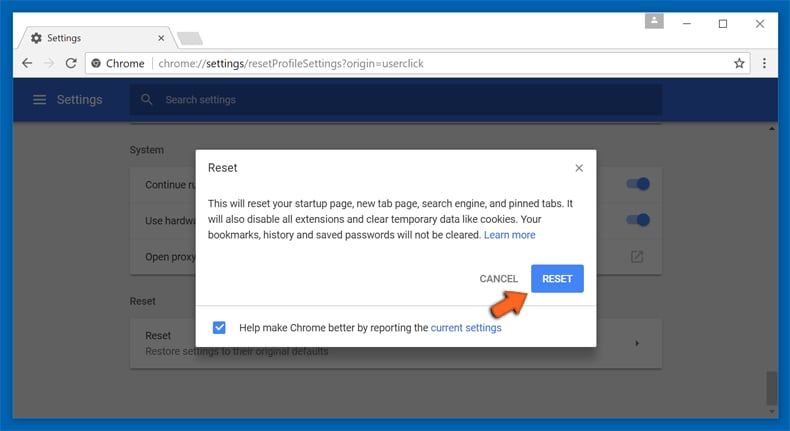

Wenn die Probleme mit Your Device Was Compromised Email Scam weiterhin bestehen oder Sie Probleme beim Entfernen haben, sollten Sie die Google Chrome-Browsereinstellungen zurücksetzen. Gehen Sie zu drei Punkten in der oberen rechten Ecke und wählen Sie “Einstellungen”. Scrollen Sie nach unten und klicken Sie auf “Erweitert”.

Beachten Sie unten die Option „Zurücksetzen“ und klicken Sie darauf.

Bestätigen Sie im nächsten geöffneten Fenster, dass Sie die Google Chrome-Einstellungen zurücksetzen möchten, indem Sie auf die Schaltfläche “Zurücksetzen” klicken.

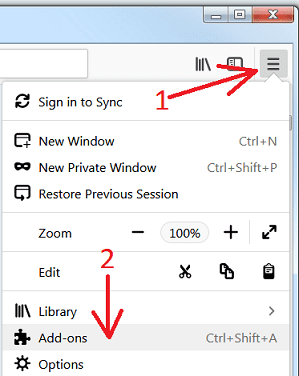

Entfernen Your Device Was Compromised Email Scam-Plugins (einschließlich aller anderen zweifelhaften Plugins) von Firefox Mozilla

Öffnen Sie das Firefox-Menü und wählen Sie “Add-Ons”. Klicken Sie auf “Erweiterungen”. Wählen Sie alle kürzlich installierten Browser-Plug-Ins aus.

Optionale Methode

Wenn Sie Probleme mit der Entfernung Your Device Was Compromised Email Scam haben, haben Sie die Möglichkeit, die Einstellungen von Mozilla Firefox zurückzusetzen.

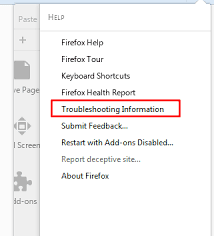

Öffnen Sie den Browser (Mozilla Firefox) und klicken Sie auf “Menü” und dann auf “Hilfe”.

Wählen Sie “Informationen zur Fehlerbehebung”

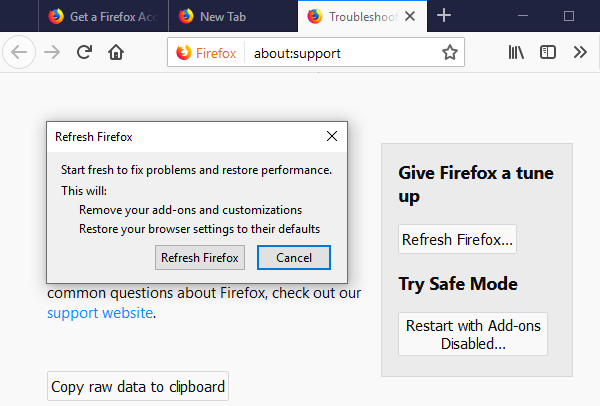

Klicken Sie im neu geöffneten Popup-Fenster auf die Schaltfläche “Firefox aktualisieren”

Der nächste Schritt besteht darin, zu bestätigen, dass Sie die Mozilla Firefox-Einstellungen wirklich auf die Standardeinstellungen zurücksetzen möchten, indem Sie auf die Schaltfläche “Firefox aktualisieren” klicken.

Entfernen Sie Malicious Extension von Safari

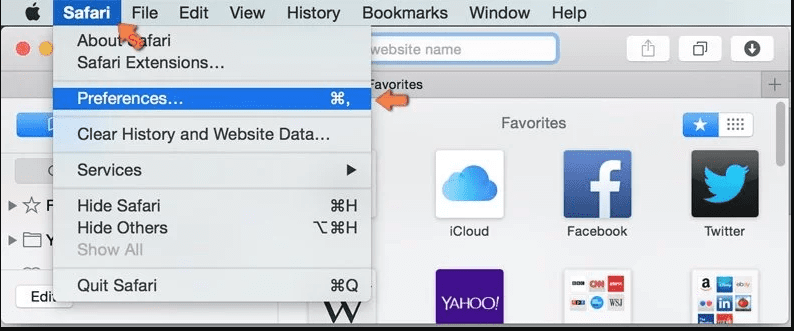

Öffnen Sie die Safari und gehen Sie zu ihrem “Menü” und wählen Sie “Einstellungen”.

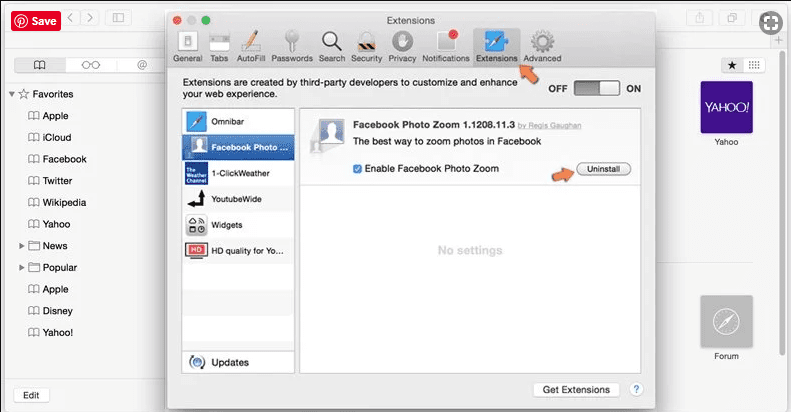

Klicken Sie auf die “Erweiterung” und wählen Sie alle kürzlich installierten “Erweiterungen” und klicken Sie dann auf “Deinstallieren”.

Optionale Methode

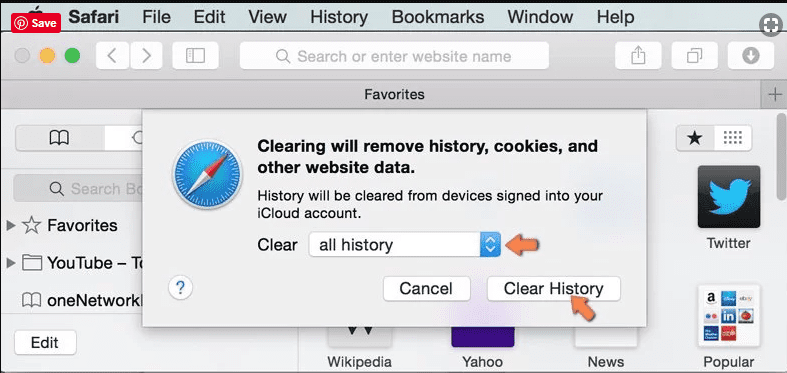

Öffnen Sie die “Safari” und gehen Sie Menü. Wählen Sie im Dropdown-Menü “Verlauf und Websitedaten löschen”.

Wählen Sie im neu geöffneten Fenster “Alle Verlauf” und klicken Sie dann auf die Option “Verlauf löschen”.

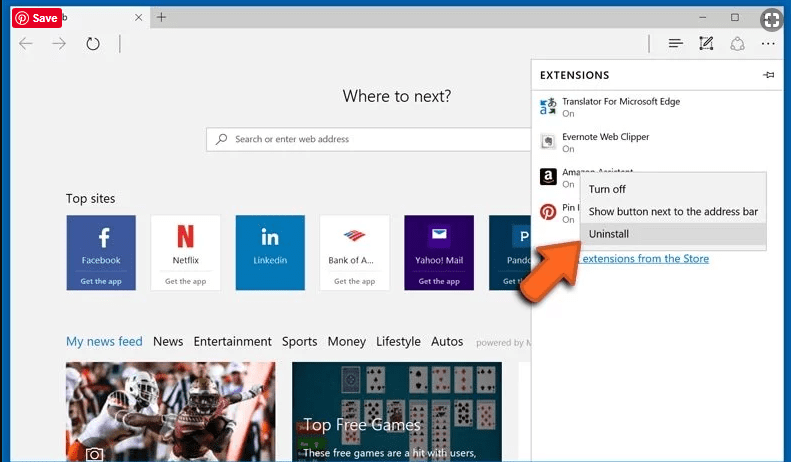

Löschen Your Device Was Compromised Email Scam (schädliche Add-Ons) von Microsoft Edge

Öffnen Sie Microsoft Edge und wechseln Sie zu drei horizontalen Punktsymbolen in der oberen rechten Ecke des Browsers. Wählen Sie alle kürzlich installierten Erweiterungen aus und klicken Sie mit der rechten Maustaste, um sie zu deinstallieren.

Optionale Methode

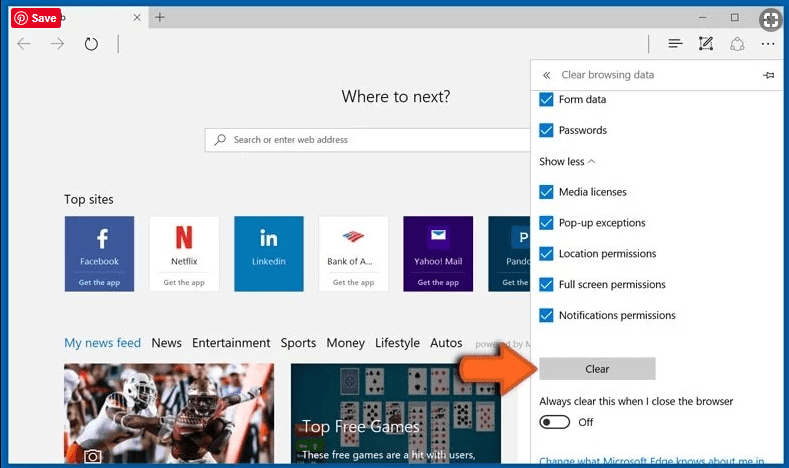

Öffnen Sie den Browser (Microsoft Edge) und wählen Sie “Einstellungen”

In den nächsten Schritten klicken Sie auf die Schaltfläche “Auswählen, was gelöscht werden soll”

Klicken Sie auf “Mehr anzeigen” und wählen Sie dann alles aus und klicken Sie dann auf “Löschen”.

Fazit

In den meisten Fällen gelangen die PUPs und die Adware durch unsichere Freeware-Downloads in den markierten PC. Es wird empfohlen, dass Sie nur die Entwickler-Website auswählen, während Sie kostenlose Anwendungen herunterladen. Wählen Sie einen benutzerdefinierten oder erweiterten Installationsprozess, damit Sie die zusätzlichen PUPs verfolgen können, die für die Installation zusammen mit dem Hauptprogramm aufgeführt sind.

Sonderangebot

Your Device Was Compromised Email Scam kann eine gruselige Computerinfektion sein, die immer wieder auftritt, wenn die Dateien auf Computern verborgen bleiben. Um diese Malware problemlos zu entfernen, empfehlen wir Ihnen, einen leistungsstarken Spyhunter-AntimalwYour Device Was Compromised Email Scamcanner zu verwenden, um zu prüfen, ob das Programm Ihnen dabei helfen kann, diesen Virus loszuwerden.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Der kostenlose Spyhunter-Scanner, der heruntergeladen wurde, scannt und erkennt aktuelle Bedrohungen von Computern und kann sie auch einmal entfernen. Sie müssen jedoch die nächsten 48 Stunden warten. Wenn Sie beabsichtigen, erkannte Inhalte sofort zu entfernen, müssen Sie die Lizenzversion kaufen, mit der die Software vollständig aktiviert wird.

Sonderangebot (für Macintosh)

Wenn Sie ein Mac-Benutzer sind und Your Device Was Compromised Email Scam davon betroffen ist, können Sie hier einen kostenlosen AntimalwYour Device Was Compromised Email Scamcanner für Mac herunterladen, um zu überprüfen, ob das Programm für Sie funktioniert.